El papel de SCEP y NAC en la infraestructura MDM moderna

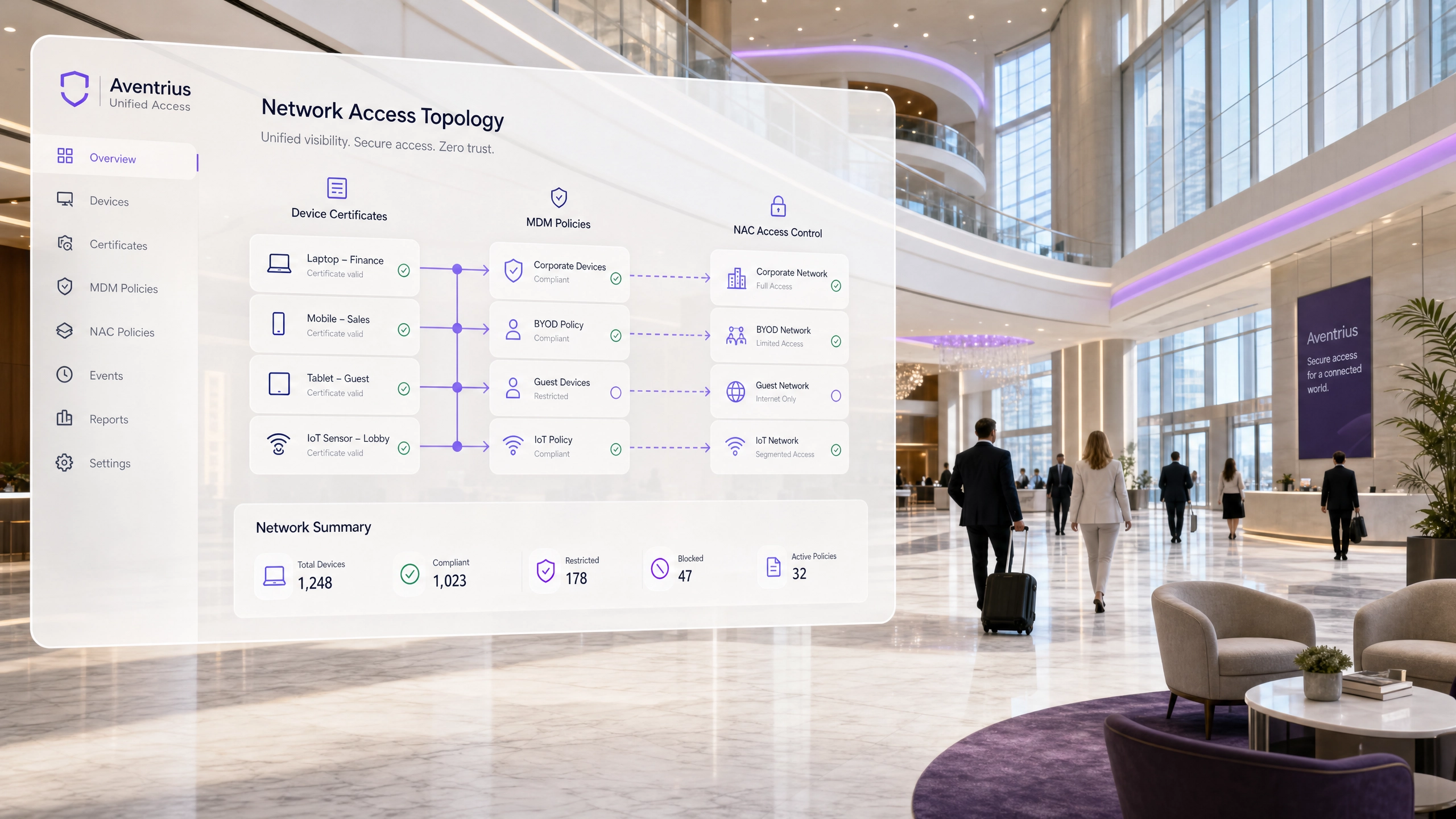

Esta guía ofrece un desglose técnico exhaustivo de cómo SCEP y NAC se integran con las plataformas MDM para ofrecer acceso seguro a la red sin contacto a escala empresarial. Cubre la arquitectura completa, desde la emisión de certificados hasta la aplicación de 802.1X, con escenarios de implementación reales en hostelería y comercio minorista. Diseñada para líderes de TI en grandes recintos que necesitan eliminar las vulnerabilidades de las contraseñas, automatizar el aprovisionamiento de dispositivos y cumplir con los requisitos de cumplimiento este trimestre.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Arquitectura de Tres Capas

- Cómo SCEP Automatiza PKI a Escala

- NAC y 802.1X EAP-TLS: La Capa de Aplicación

- Segmentación de Red de Invitados

- Guía de Implementación

- Paso 1: Preparación de PKI y SCEP

- Paso 2: Configuración de MDM

- Paso 3: Configuración de NAC y RADIUS

- Paso 4: Integración de la Infraestructura de Red

- Paso 5: Implementación Paralela y Transición

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los recintos empresariales —desde estadios con 80,000 asientos hasta cadenas minoristas con múltiples ubicaciones—, la seguridad del borde de la red ha avanzado decisivamente más allá de las claves precompartidas y la gestión manual de credenciales. La proliferación de puntos finales corporativos, dispositivos BYOD e infraestructura IoT exige una arquitectura de confianza cero que escale sin sobrecargar el servicio de asistencia de TI.

Esta guía detalla la arquitectura técnica de la integración del Protocolo Simple de Inscripción de Certificados (SCEP) y el Control de Acceso a la Red (NAC) con la infraestructura de Gestión de Dispositivos Móviles (MDM). Al aprovechar SCEP para automatizar la distribución de certificados X.509 y NAC para aplicar la autenticación IEEE 802.1X EAP-TLS, las organizaciones pueden lograr el aprovisionamiento sin contacto, eliminar los vectores de robo de credenciales y aplicar un acceso a la red dinámico basado en la postura. Si bien el acceso público se gestiona a través de soluciones dedicadas de Guest WiFi , esta arquitectura asegura las operaciones críticas internas que mantienen el recinto en funcionamiento. El resultado es una reducción medible en los gastos generales de TI, una postura de cumplimiento más sólida bajo PCI DSS y GDPR, y un borde de red que aplica activamente los principios de confianza cero.

Análisis Técnico Detallado

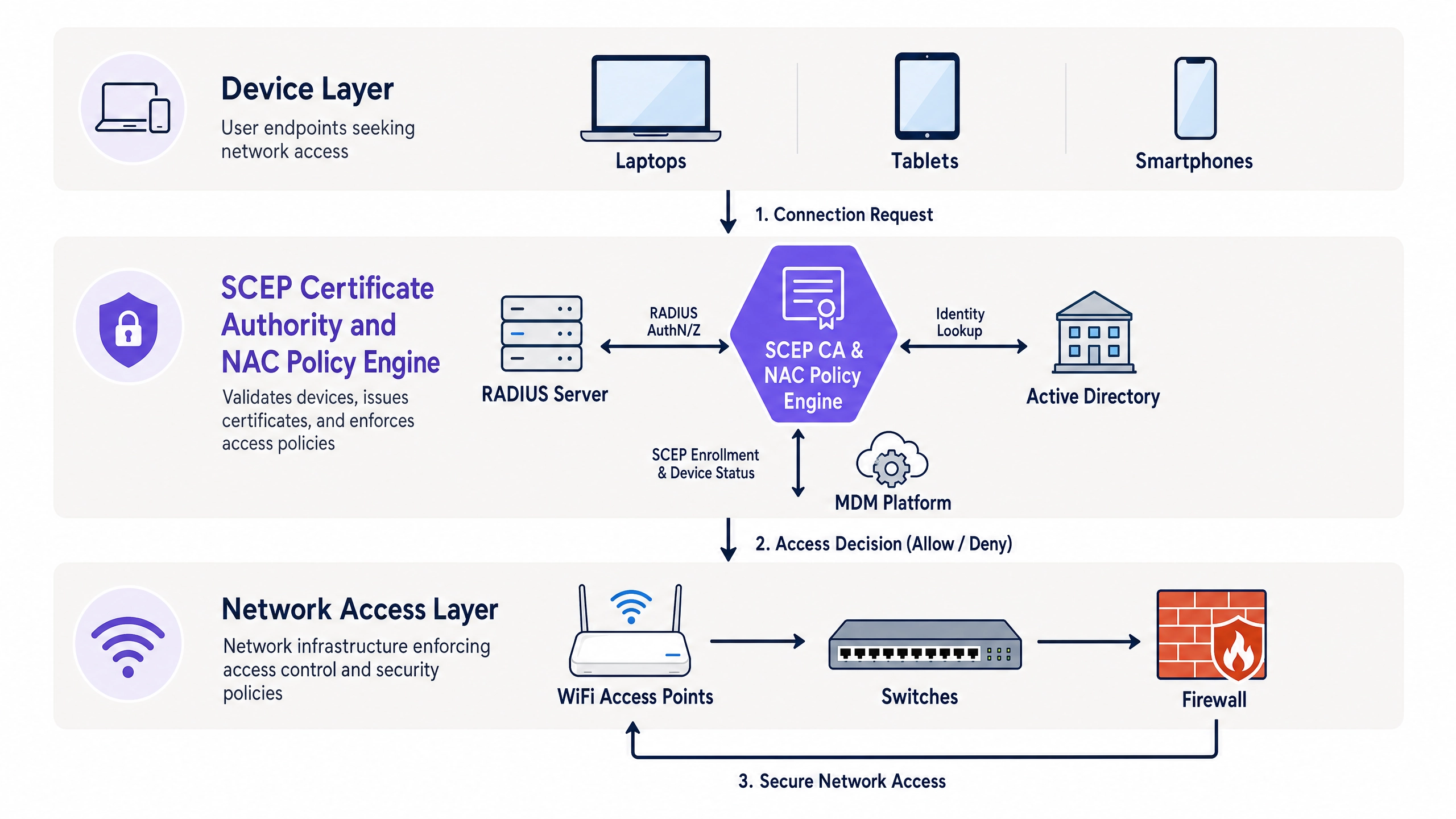

La Arquitectura de Tres Capas

La seguridad de red moderna se basa en la identidad criptográfica en lugar del conocimiento del usuario. La pila SCEP-NAC-MDM opera en tres capas principales:

| Capa | Componente | Función |

|---|---|---|

| Gestión de Dispositivos | MDM / UEM | Autoridad central para la configuración, cumplimiento y ciclo de vida de los dispositivos |

| Identidad y Emisión | PKI / SCEP / CA | Genera, emite y gestiona certificados digitales |

| Aplicación de Acceso | NAC / RADIUS | Evalúa certificados y la postura del dispositivo antes de conceder acceso a la red |

Estas capas no son secuenciales, operan en un bucle de retroalimentación continuo. El MDM informa al NAC sobre el estado de cumplimiento en tiempo real, y el NAC puede activar flujos de trabajo de remediación del MDM cuando un dispositivo no supera las comprobaciones de postura.

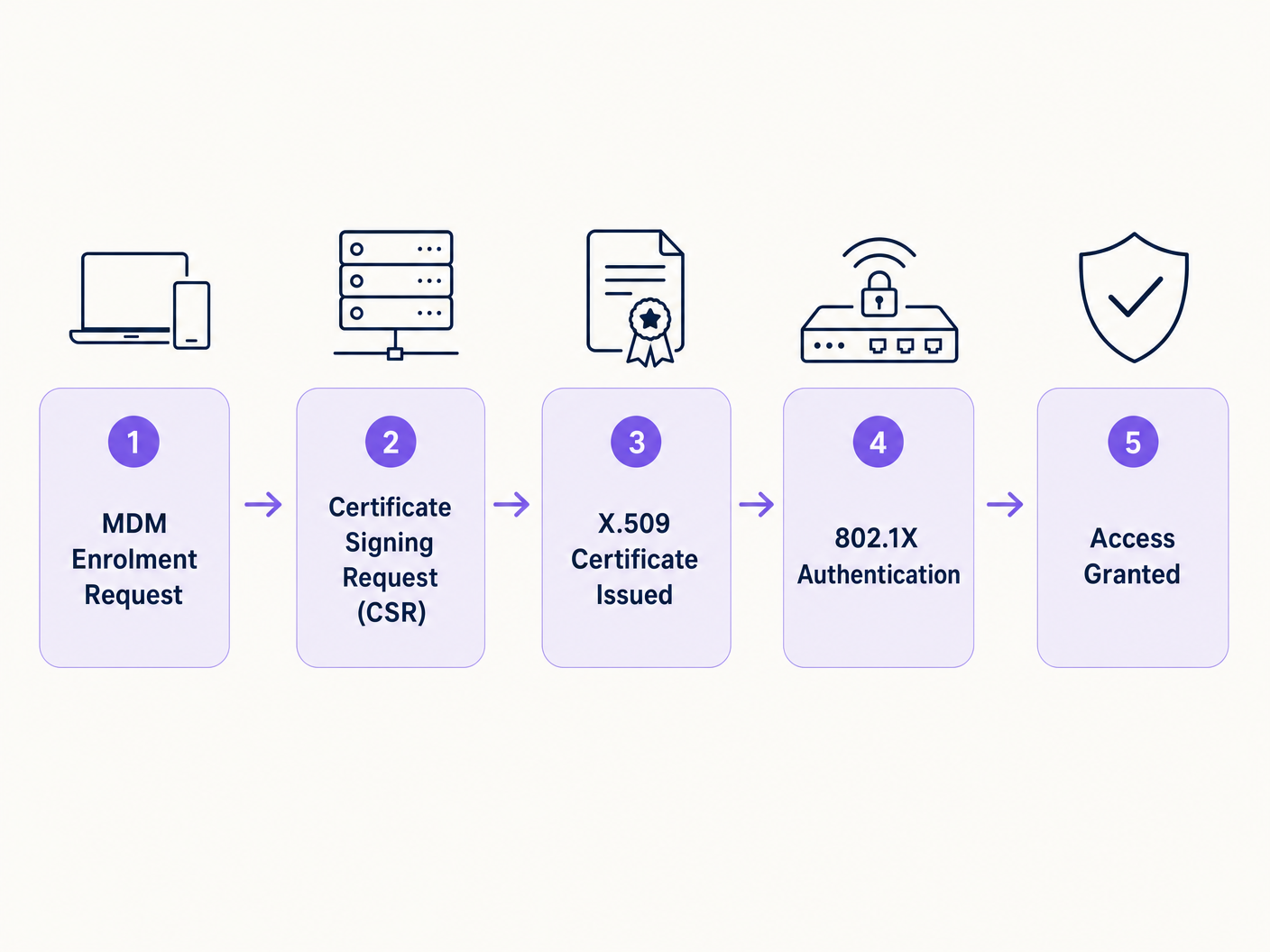

Cómo SCEP Automatiza PKI a Escala

Desplegar certificados manualmente es operativamente imposible a escala. Un parque de 500 dispositivos requeriría que un administrador de TI generara, firmara e instalara certificados X.509 individuales en cada dispositivo, un proceso que lleva minutos por dispositivo e introduce un riesgo significativo de error humano. SCEP elimina esto por completo.

Cuando un dispositivo se inscribe en el MDM, el MDM envía un perfil de configuración que contiene una carga útil de SCEP. Esta carga útil instruye al dispositivo para que genere un par de claves localmente —críticamente, la clave privada nunca sale del dispositivo— y envíe una Solicitud de Firma de Certificado (CSR) al servidor SCEP. El servidor SCEP, típicamente el Servicio de Inscripción de Dispositivos de Red (NDES) de Microsoft o un equivalente basado en la nube, valida la solicitud contra el MDM para confirmar que el dispositivo está autorizado. Luego, reenvía la CSR a la Autoridad de Certificación (CA), que emite el certificado X.509 firmado. El certificado se devuelve al dispositivo y se instala en su enclave seguro o almacén de claves del sistema.

Todo este proceso ocurre de forma silenciosa, por aire, sin interacción del usuario. Para una implementación de 1,000 dispositivos, todo el parque de certificados puede aprovisionarse en cuestión de horas tras la finalización de la inscripción en el MDM.

NAC y 802.1X EAP-TLS: La Capa de Aplicación

Una vez que el dispositivo posee un certificado válido, intenta conectarse al SSID corporativo o al puerto cableado utilizando IEEE 802.1X. El punto de acceso o switch actúa como autenticador, reenviando la solicitud al servidor RADIUS gobernado por el motor de políticas de NAC. El método EAP más seguro es EAP-TLS, que exige autenticación mutua —tanto el cliente como el servidor RADIUS deben presentar certificados válidos, previniendo ataques de intermediario a través de puntos de acceso no autorizados.

El NAC realiza varias comprobaciones críticas en secuencia:

- Validación Criptográfica: ¿Es el certificado matemáticamente válido y está firmado por una CA raíz de confianza?

- Comprobación de Revocación: ¿Está el certificado en una Lista de Revocación de Certificados (CRL) o marcado a través del Protocolo de Estado de Certificado en Línea (OCSP)?

- Evaluación de Postura: Consultando al MDM a través de la API, el NAC pregunta: ¿Cumple el dispositivo? ¿Está el sistema operativo en el nivel de parche requerido? ¿Está habilitado el cifrado de disco?

Si todas las comprobaciones pasan, el NAC envía un mensaje RADIUS Access-Accept, típicamente acompañado de Atributos Específicos del Proveedor (VSAs) que asignan dinámicamente el dispositivo a una VLAN específica o aplican una Lista de Control de Acceso (ACL). Un dispositivo no conforme se coloca en una VLAN de remediación con acceso limitado —típicamente lo suficiente para activar un flujo de trabajo de remediación impulsado por el MDM.

Segmentación de Red de Invitados

En cualquier entorno de recinto, la infraestructura corporativa debe estar estrictamente aislada de las redes de cara al público. Las plataformas de Guest WiFi operan en SSIDs y VLANs completamente separadas, sin ruta de enrutamiento a los recursos corporativos. La arquitectura SCEP-NAC rige la capa corporativa; la capa de invitados se rige por la autenticación de captive portal y los flujos de trabajo de captura de datos. Para los recintos que implementan WiFi Analytics , esta segmentación es un requisito previo — los datos analíticos fluyen a través de la red de invitados, mientras que los datos operativos fluye a través de la red corporativa autenticada por certificado. Para más contexto sobre la arquitectura de radiofrecuencia subyacente que sustenta ambas redes, consulte Frecuencias Wi-Fi: Una guía de frecuencias Wi-Fi en 2026 .

Guía de Implementación

La implementación de esta arquitectura requiere una secuencia cuidadosa para evitar el bloqueo de usuarios legítimos durante la transición.

Paso 1: Preparación de PKI y SCEP

Establezca una PKI interna robusta o aproveche un servicio de PKI administrada (mPKI) basado en la nube. Implemente y fortalezca el servidor SCEP — si utiliza Microsoft NDES, asegúrese de que se ejecute en un servidor dedicado, no co-alojado con la CA. Configure el servidor SCEP para usar contraseñas de desafío dinámicas, generadas por dispositivo por el MDM, en lugar de un secreto compartido estático. Esto evita solicitudes de certificados no autorizadas si se descubre la URL de SCEP.

Paso 2: Configuración de MDM

Cree la carga útil de SCEP en su plataforma MDM. Defina cuidadosamente los campos de Nombre Alternativo del Sujeto (SAN) — el SAN debe contener identificadores únicos (como el número de serie del dispositivo o el UPN del usuario) que el NAC utilizará para las decisiones de política. Envíe el perfil primero a un grupo de prueba de dispositivos del equipo de TI y valide el flujo de inscripción completo antes de una implementación más amplia.

Paso 3: Configuración de NAC y RADIUS

Configure su NAC para que confíe en la CA raíz que emitió los certificados de cliente. Instale un certificado de servidor en el servidor RADIUS para la autenticación mutua EAP-TLS. Defina políticas de acceso basadas en atributos de certificado y estado de cumplimiento de MDM. Implemente reglas de asignación dinámica de VLAN: dispositivos corporativos conformes a la VLAN corporativa, dispositivos no conformes a la VLAN de remediación y dispositivos IoT a una VLAN dedicada y con acceso a internet restringido.

Paso 4: Integración de la Infraestructura de Red

Configure conmutadores y puntos de acceso inalámbricos para 802.1X. Para entornos de Retail con hardware de punto de venta heredado o locales de Hospitality con controladores de habitación inteligentes, implemente MAC Authentication Bypass (MAB) como un respaldo para dispositivos que no pueden participar en EAP-TLS. Restrinja MAB a puertos de conmutador específicos y asegúrese de que la base de datos de direcciones MAC esté estrictamente controlada. Para entornos de Healthcare y Transport , las reglas de evaluación de postura deben configurarse para cumplir con los requisitos de cumplimiento específicos del sector.

Paso 5: Implementación Paralela y Transición

Nunca realice la transición de inmediato. Difunda el nuevo SSID 802.1X en paralelo con la red existente. Envíe el nuevo perfil WiFi a través de MDM. Supervise la adopción y resuelva los fallos de inscripción. Una vez que el 95%+ de los dispositivos se hayan autenticado correctamente en el nuevo SSID, desactive la red heredada.

Mejores Prácticas

Exija EAP-TLS. Nunca acepte EAP-PEAP o EAP-TTLS como método de autenticación principal para dispositivos corporativos. Estos métodos se basan en credenciales de nombre de usuario/contraseña dentro de un túnel TLS, que siguen siendo vulnerables a la recolección de credenciales. EAP-TLS elimina por completo esta superficie de ataque.

Implemente la revocación en tiempo real. Las descargas programadas de CRL crean una ventana de exposición. Configure el NAC para realizar comprobaciones OCSP en tiempo real. Cuando se informa que un dispositivo se ha perdido o ha sido robado, revoque el certificado en la CA y el dispositivo pierde el acceso a la red en el siguiente intento de autenticación, o inmediatamente si se implementa el Cambio de Autorización (CoA).

Establezca períodos de validez de certificados sensatos. Un período de validez de un año con renovación SCEP automatizada activada a los 30 días es el estándar de la industria. Períodos más largos aumentan la ventana de exposición si un certificado se ve comprometido; períodos más cortos aumentan el riesgo de fallos de renovación que causen interrupciones.

Segmente IoT agresivamente. Los dispositivos IoT nunca deben compartir una VLAN con los puntos finales corporativos. Utilice el NAC para aplicar ACL estrictas en la VLAN de IoT, permitiendo solo los protocolos y destinos específicos que requiere cada tipo de dispositivo. Para lugares que implementan servicios de ubicación, revise Sistemas de Posicionamiento WiFi en Interiores: Cómo Funcionan y Cómo Implementarlos para comprender cómo la infraestructura de posicionamiento se integra con la arquitectura de red más amplia.

Alíneese con WPA3. Cuando el hardware lo admita, configure el SSID corporativo para usar WPA3-Enterprise, que exige Protected Management Frames (PMF) y proporciona protecciones criptográficas más sólidas que WPA2. Consulte SD-WAN vs MPLS: La Guía de Red Empresarial 2026 para ver cómo esto encaja en el panorama general de la conectividad empresarial.

Solución de Problemas y Mitigación de Riesgos

| Modo de Fallo | Causa Raíz | Mitigación |

|---|---|---|

| Los dispositivos fallan EAP-TLS después de la renovación del certificado | La renovación de SCEP falló silenciosamente | Supervise los registros del servidor SCEP; configure alertas para envíos de CSR fallidos |

| La desviación del reloj causa fallos en la validación del certificado | Mala configuración de NTP | Aplique la sincronización NTP en todos los puntos finales e infraestructura |

| Los dispositivos IoT no pueden autenticarse | Sin suplicante 802.1X | Implemente MAB con control estricto de direcciones MAC y VLAN aislada |

| Bloqueo masivo de dispositivos después de la migración de CA | La CA raíz antigua no es de confianza para el NAC | Organice las migraciones de CA; agregue la nueva CA raíz al almacén de confianza de NAC antes de revocar la antigua |

| El dispositivo revocado conserva el acceso a la red | Revocación solo por CRL con intervalo de descarga largo | Implemente OCSP y CoA para la revocación en tiempo real |

Para dispositivos IoT basados en BLE específicamente, la arquitectura de autenticación difiere de los puntos finales conectados por WiFi. Revise BLE Low Energy Explicado para Empresas para conocer las consideraciones de seguridad específicas aplicables a la infraestructura de Bluetooth Low Energy.

ROI e Impacto Comercial

El caso de negocio para la integración SCEP-NAC-MDM es sencillo cuando se mide frente al costo de las alternativas.

| Métrica | Pre-Implementación | Post-Implementación |

|---|---|---|

| Tickets de soporte de TI (acceso a la red) | Alto — restablecimiento de contraseñas, rotaciones de claves | Casi nulo — ciclo de vida automatizado de certificados |

| Tiempo medio para revrevocación de dispositivo comprometido | Horas (proceso manual) | Segundos (OCSP + CoA) |

| Cumplimiento de control de acceso PCI DSS | Manual, intensivo en auditorías | Automatizado, aplicado continuamente |

| Tiempo de incorporación de BYOD | 15–30 minutos por dispositivo | Menos de 5 minutos, sin intervención de TI |

Para una infraestructura de 500 dispositivos, eliminar la gestión manual de certificados y los tickets de soporte relacionados con contraseñas normalmente reduce entre un 25% y un 35% la sobrecarga de soporte de TI relacionada con la red. El valor de mitigación de riesgos —evitar una única violación basada en credenciales— normalmente supera el costo total de implementación. Para organizaciones del sector público y de atención médica bajo GDPR, la capacidad de demostrar un control de acceso automatizado y auditable es un activo de cumplimiento significativo.

Key Definitions

SCEP (Simple Certificate Enrollment Protocol)

A protocol that automates the issuance and revocation of digital certificates to devices without user intervention, acting as the communication layer between the MDM platform and the Certificate Authority.

Used by MDM platforms to seamlessly deploy X.509 certificates to thousands of endpoints at scale. IT teams encounter SCEP when configuring MDM profiles for 802.1X WiFi authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices seeking to access network infrastructure, evaluating authentication credentials, certificate validity, and device compliance posture before granting access.

Acts as the gatekeeper at the network edge. IT teams configure NAC policies to define which devices get access to which VLANs based on their certificate attributes and MDM compliance status.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' endpoints across multiple operating systems, serving as the central source of truth for device identity and compliance.

The initiator of the SCEP enrollment process and the source of posture data queried by the NAC. Without MDM integration, the NAC cannot perform posture-based access control.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring successful authentication before the port is opened.

The underlying protocol that forces devices to authenticate before the switch or access point allows any traffic to pass. Configured on both the network infrastructure and the device's 802.1X supplicant.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure EAP standard, requiring mutual authentication where both the client device and the RADIUS server must present valid digital certificates, eliminating password-based credential attacks.

The gold standard for enterprise wireless security. IT architects should mandate EAP-TLS over PEAP or TTLS wherever device certificate infrastructure is in place.

CSR (Certificate Signing Request)

A block of encoded text generated by a device containing its public key and identity details, submitted to the Certificate Authority to request a signed X.509 certificate.

Generated automatically by the device during the SCEP enrollment process. The private key corresponding to the CSR never leaves the device, ensuring the certificate cannot be duplicated.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network uses the device's hardware MAC address as its credential, used for devices that lack 802.1X supplicant capability.

Used for legacy IoT devices such as printers, sensors, and smart room controllers that cannot participate in EAP-TLS. Should always result in assignment to a highly restricted VLAN.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time, providing an alternative to downloading and parsing Certificate Revocation Lists.

Critical for NAC systems that need to immediately block network access when a device is compromised or reported stolen. OCSP provides real-time status; CRL downloads create a revocation window.

CoA (Change of Authorization)

A RADIUS extension (RFC 5176) that allows the NAC to dynamically modify or terminate an active network session without waiting for the session to expire or the device to re-authenticate.

Used to immediately disconnect a device when its certificate is revoked or its MDM compliance status changes. Essential for real-time zero-trust enforcement.

Worked Examples

A 500-room luxury resort needs to secure its back-of-house operations network. Staff use shared tablets for housekeeping management, and management use corporate laptops. The current WPA2-PSK network has had the pre-shared key leaked multiple times, resulting in two security incidents in the past year. How should the IT team transition to certificate-based authentication without disrupting operations?

Phase 1 — Preparation (Weeks 1–2): Deploy a cloud-based RADIUS/NAC solution and integrate it with the existing MDM. Configure a SCEP profile in the MDM to push device-based certificates to all tablets and laptops. Use device-based certificates (tied to the device serial number) rather than user-based certificates, so shared tablets authenticate automatically regardless of which staff member is using them. Phase 2 — Parallel Deployment (Weeks 3–4): Broadcast a new, hidden SSID configured for 802.1X EAP-TLS. Push the new WiFi profile via MDM to all enrolled devices. Monitor the NAC dashboard for successful authentications. Phase 3 — Cutover (Week 5): Once 95%+ of devices are connected to the new SSID, decommission the legacy WPA2-PSK network. Revoke the old PSK from all documentation and access points.

A national retail chain is deploying 3,000 new Point of Sale terminals across 150 stores. The security team mandates strict PCI DSS network segmentation and zero-trust access. The deployment timeline is 8 weeks. How does SCEP and NAC facilitate this at scale without requiring IT staff at each store?

Pre-Deployment: The POS vendor pre-enrolls all 3,000 devices in the retailer's MDM using the vendor's zero-touch enrollment programme. The MDM is configured with a SCEP profile that will fire automatically upon first boot. Deployment: When a POS terminal is powered on at the store, it connects to a temporary onboarding SSID (internet-only, no corporate access). The MDM profile is pushed, the SCEP payload fires, and the device requests and receives its X.509 certificate from the CA. The MDM then pushes the corporate WiFi profile. Network Access: When the POS connects to the store's switch port, the switch initiates 802.1X. The NAC validates the certificate, queries the MDM to confirm the POS is compliant (encryption enabled, MDM agent active, no jailbreak detected), and dynamically assigns the switch port to the PCI-DSS VLAN. The POS is now operational. Zero IT staff were required at the store.

Practice Questions

Q1. Your organisation is migrating from WPA2-Enterprise using PEAP-MSCHAPv2 to EAP-TLS. During the pilot, Windows laptops and iPhones connect successfully, but 200 warehouse barcode scanners fail to authenticate. The scanners support 802.1X but cannot process the SCEP payload from the MDM — they run a proprietary embedded OS with no MDM agent support. What is the most secure architectural solution that maintains network segmentation without requiring replacement of the scanners?

Hint: Consider alternative certificate delivery mechanisms that do not require an MDM agent, and what network segmentation controls should apply to devices that cannot participate in full posture assessment.

View model answer

Since the scanners support 802.1X but not SCEP or MDM enrollment, the most secure approach is to manually provision device certificates using a dedicated certificate template with a restricted key usage profile. The certificates are installed once during a maintenance window. The NAC is configured to accept these certificates but assign the scanners to a dedicated warehouse operations VLAN with strict ACLs — not the full corporate VLAN — because posture assessment is not possible. Alternatively, if manual certificate provisioning is operationally unscalable, configure MAB as a fallback specifically for the MAC OUIs of the scanner hardware, with the NAC assigning them to the same restricted VLAN. Document this as a known exception in your risk register and schedule scanner replacement in the next hardware refresh cycle.

Q2. A network security manager notices that when an employee reports a laptop stolen, the MDM sends a remote wipe command, but the device remains connected to the corporate WiFi for up to 12 hours — the current RADIUS session timeout. During this window, the device could be used to exfiltrate data. How should the architecture be modified to terminate network access immediately upon a device being reported stolen?

Hint: The NAC needs to be informed of the status change instantly rather than waiting for the next authentication cycle. Consider both the session termination mechanism and the re-authentication prevention mechanism.

View model answer

Implement two complementary controls. First, configure the MDM to send a webhook to the NAC immediately upon a device being marked as lost or stolen. The NAC then sends a RADIUS Change of Authorization (CoA) Disconnect-Request message to the specific access point or switch port, terminating the active session immediately. Second, revoke the device's certificate in the CA and ensure the NAC is configured for real-time OCSP checking rather than CRL-based revocation. This means that even if the device reconnects before the CoA is processed, the EAP-TLS authentication will fail at the OCSP check. Both controls together reduce the exposure window from 12 hours to under 60 seconds.

Q3. During a security audit of a large conference centre's network, it is discovered that the SCEP server is exposed to the public internet using a static challenge password to allow remote device enrollment. The auditor flags this as a critical vulnerability. How should the SCEP enrollment process be re-architected to maintain remote enrollment capability while eliminating the static password risk?

Hint: The SCEP server needs a way to verify that the device requesting a certificate is actually authorised by the MDM, without relying on a shared secret that could be extracted from a device or intercepted.

View model answer

Replace the static challenge password with dynamic, per-device one-time challenge passwords generated by the MDM. The workflow becomes: (1) The MDM generates a unique, time-limited challenge password for each device during enrollment. (2) The MDM includes this challenge in the SCEP payload pushed to the device. (3) The device includes the challenge in its CSR. (4) The SCEP server validates the challenge against the MDM via API before forwarding the CSR to the CA. (5) The challenge is invalidated immediately after use. This ensures that only MDM-managed devices can successfully obtain a certificate, and that even if the SCEP URL is discovered, an attacker cannot generate valid certificates without a valid one-time challenge. Additionally, restrict the SCEP server to HTTPS only and implement IP allowlisting for the MDM's egress IPs where possible.