Mejores Prácticas de Microsegmentación para Redes WiFi Compartidas

Esta guía de referencia técnica proporciona estrategias accionables para implementar la microsegmentación en infraestructuras WiFi compartidas. Detalla cómo los gerentes de TI y los arquitectos de red pueden aislar de forma segura el tráfico de invitados, IoT y personal para mitigar riesgos, asegurar el cumplimiento y optimizar el rendimiento de la red.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Capa de Autenticación: IEEE 802.1X y WPA3

- Los Tres Segmentos Principales

- Guía de Implementación

- Fase 1: Descubrimiento y Auditoría de la Red

- Fase 2: Definición de Políticas

- Fase 3: Configuración de la Infraestructura

- Fase 4: Despliegue por Fases

- Mejores Prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

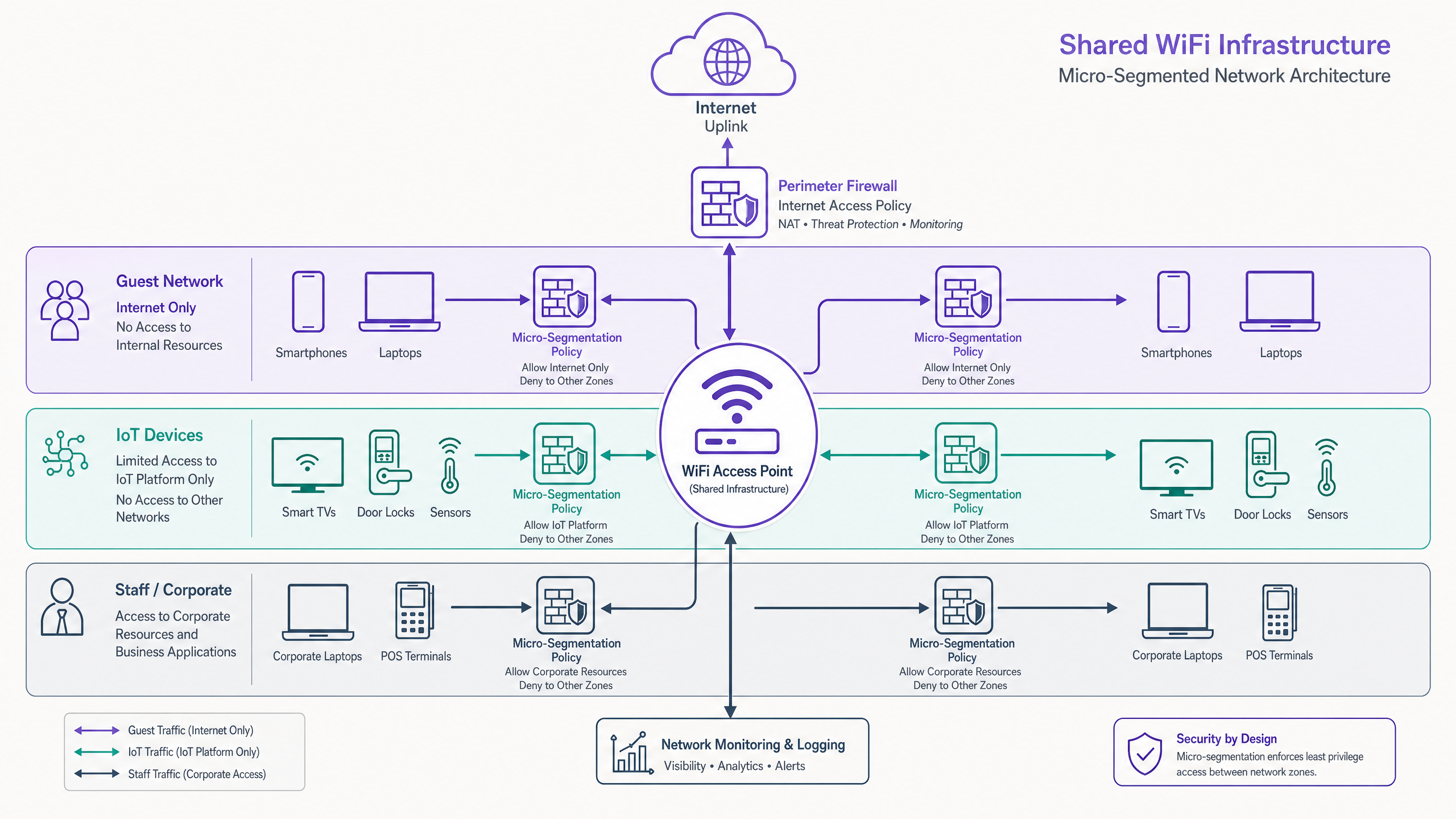

Operar una infraestructura WLAN compartida sin microsegmentación granular es una vulnerabilidad de seguridad significativa para los recintos modernos. A medida que el perímetro se disuelve, la red interna se convierte en la principal superficie de ataque. Esta guía detalla los principios arquitectónicos y las metodologías de implementación necesarias para aplicar el aislamiento de confianza cero entre el tráfico de invitados, las flotas de IoT y los puntos finales corporativos en una capa de acceso físico unificada.

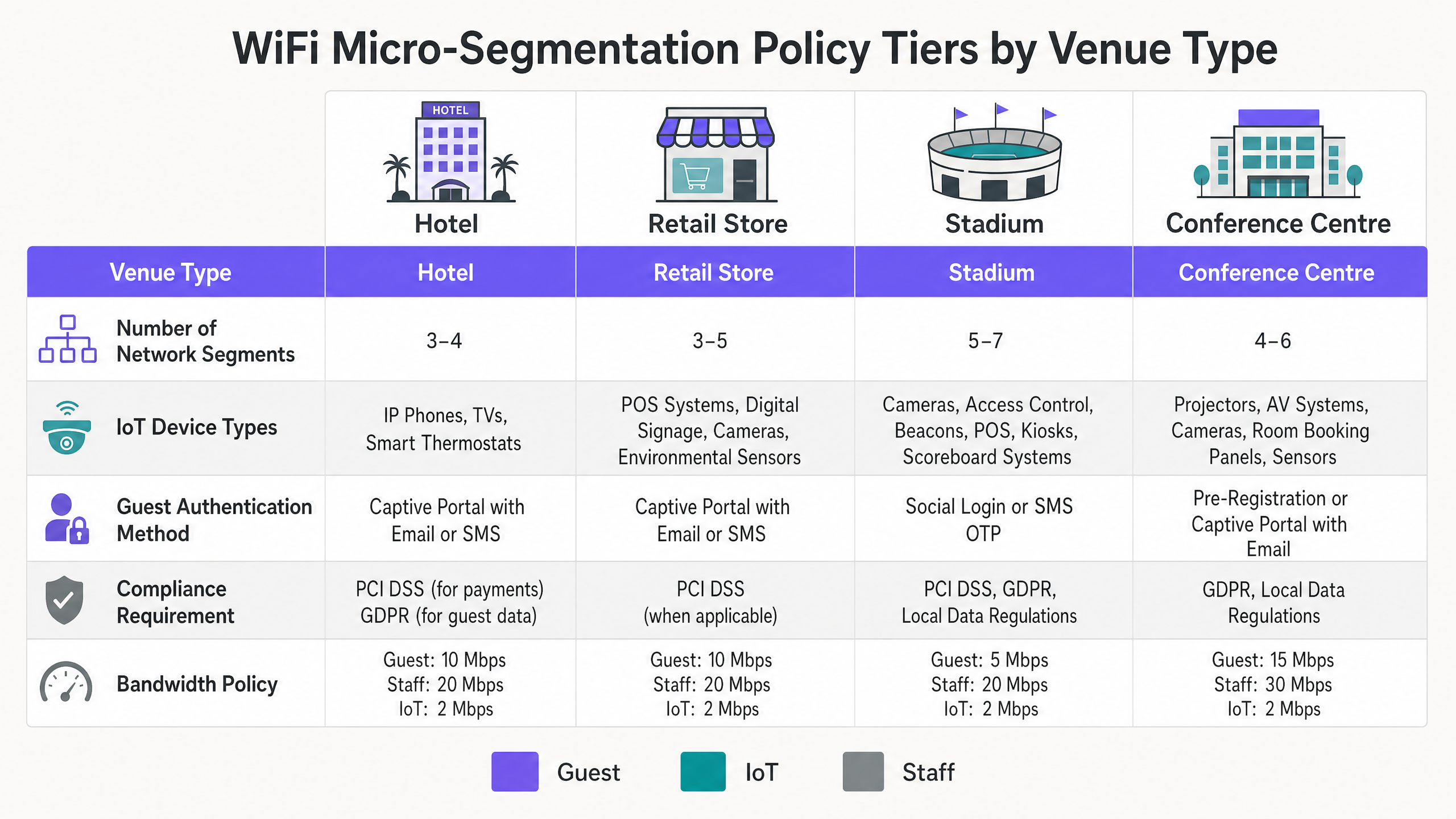

Para los CTOs y arquitectos de red en Hospitality , Retail , Healthcare y Transport , el mandato es claro: las VLANs tradicionales son insuficientes. Al implementar una microsegmentación dinámica y basada en políticas utilizando IEEE 802.1X y RADIUS, las organizaciones pueden reducir significativamente su alcance de cumplimiento de PCI DSS y GDPR, al tiempo que mitigan el riesgo de movimiento lateral desde dispositivos embebidos comprometidos.

Escuche el podcast informativo técnico para un resumen en audio:

Análisis Técnico Detallado

La microsegmentación en una WLAN compartida requiere ir más allá del mapeo estático de SSID a VLAN. Exige una aplicación de políticas dinámica y basada en la identidad en el borde.

La Capa de Autenticación: IEEE 802.1X y WPA3

La base de una segmentación efectiva es una autenticación robusta. Confiar únicamente en las Claves Precompartidas (PSKs) a través de múltiples SSIDs proporciona una ilusión de separación. La verdadera microsegmentación aprovecha IEEE 802.1X para autenticar el dispositivo o usuario contra un backend RADIUS, asignando dinámicamente al cliente a la VLAN apropiada y aplicando Listas de Control de Acceso (ACLs) específicas basadas en la identidad.

Para implementaciones modernas, WPA3 es innegociable. Las redes de invitados deben utilizar WPA3-Personal con Autenticación Simultánea de Iguales (SAE) para proteger contra ataques de diccionario fuera de línea, mientras que los segmentos corporativos deben exigir WPA3-Enterprise (modo de 192 bits donde el hardware lo permita).

Los Tres Segmentos Principales

Tráfico de Invitados (No Confiable): Los invitados representan el segmento de mayor volumen y menor confianza. La autenticación se maneja típicamente a través de un captive portal ( Guest WiFi ) utilizando correo electrónico, SMS o inicio de sesión social. El control crítico aquí es el Aislamiento de Clientes (aislamiento de Capa 2) para prevenir la comunicación peer-to-peer entre dispositivos de invitados. El tráfico debe ser estrictamente solo de internet, con filtrado DNS aplicado para bloquear dominios maliciosos. Consulte nuestra guía sobre ¿Qué es el Filtrado DNS? Cómo Bloquear Contenido Dañino en Guest WiFi para detalles de implementación.

Dispositivos IoT (Semi-Confiables, Alto Riesgo): Los dispositivos IoT —desde televisores inteligentes hasta sensores HVAC— son conocidos por su deficiente higiene de seguridad. Deben residir en un segmento aislado con políticas de solo salida. Un dispositivo IoT solo debe poder comunicarse con su plataforma de gestión específica. La implementación de redes de seguimiento o sensores BLE Low Energy Explained for Enterprise requiere este estricto aislamiento para prevenir el movimiento lateral.

Personal y Corporativo (Confiable): Este segmento maneja datos sensibles, incluyendo transacciones de POS y sistemas de RRHH. El acceso debe requerir autenticación mutua basada en certificados (EAP-TLS). Los dispositivos corporativos deben ser inscritos a través de MDM, asegurando una conectividad fluida y segura.

Guía de Implementación

La implementación de la microsegmentación en un entorno de recintos distribuidos requiere un enfoque metódico y por fases.

Fase 1: Descubrimiento y Auditoría de la Red

No se puede segmentar lo que no se puede ver. Comience con una auditoría exhaustiva de todos los dispositivos conectados, mapeándolos a sus niveles de acceso a la red requeridos. Utilice el monitoreo de flujo (NetFlow/sFlow) para establecer patrones de comunicación normales.

Fase 2: Definición de Políticas

Defina su matriz de segmentación. Mapee cada clase de dispositivo a una VLAN específica y defina las reglas de enrutamiento entre VLANs. La postura predeterminada debe ser denegar todo, con excepciones de permiso explícitas solo donde sea estrictamente necesario.

Fase 3: Configuración de la Infraestructura

Configure su servidor RADIUS para devolver los Atributos Específicos del Proveedor (VSAs) correctos para la asignación dinámica de VLAN. Asegúrese de que sus puntos de acceso y switches ascendentes estén configurados para etiquetar y troncalizar estas VLANs correctamente.

Fase 4: Despliegue por Fases

No intente una migración de "gran explosión". Comience aislando la flota de IoT; esto ofrece el mayor retorno de seguridad inmediato con una interrupción mínima para el usuario. Continúe con el segmento de invitados y, finalmente, migre los dispositivos corporativos al segmento seguro 802.1X.

Mejores Prácticas

- Aplicar Aislamiento de Clientes: Siempre habilite el aislamiento de clientes en los SSIDs de invitados para prevenir ataques laterales entre dispositivos no confiables.

- Utilizar Asignación Dinámica de VLAN: Aléjese del mapeo estático de SSID. Use RADIUS para asignar VLANs basadas en el rol del usuario o el perfilado del dispositivo.

- Implementar Filtrado DNS: Aplique políticas de filtrado DNS específicas del segmento para prevenir la comunicación de malware y hacer cumplir las políticas de uso aceptable.

- Optimice para su Entorno: Adapte su diseño de RF y estrategia de segmentación a su tipo de recinto específico. Lea más sobre Office Wi Fi: Optimize Your Modern Office Wi-Fi Network y comprenda el impacto de Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

- LAproveche los análisis: Utilice WiFi Analytics para monitorear la utilización del segmento e identificar comportamientos anómalos.

Solución de problemas y mitigación de riesgos

El modo de falla más común en las implementaciones de microsegmentación es el enrutamiento inter-VLAN mal configurado. Si una regla de firewall permite inadvertidamente el tráfico entre los segmentos de IoT y Corporativo, la segmentación se ve comprometida.

Errores comunes:

- Exposición de la interfaz de administración: Dejar las interfaces de administración de AP o switch accesibles desde los segmentos de invitados o IoT. El tráfico de administración debe residir en una VLAN dedicada, altamente restringida y fuera de banda.

- Fallas de RADIUS: Un servidor RADIUS mal configurado que rechaza las autenticaciones 802.1X resultará en una falla generalizada de conectividad para los dispositivos corporativos. Implemente una infraestructura RADIUS redundante.

- Enrutamiento asimétrico: Asegúrese de que las rutas de tráfico de retorno estén correctamente definidas en sus políticas de firewall para evitar conexiones caídas.

ROI e impacto empresarial

La implementación de una microsegmentación robusta ofrece un valor empresarial medible:

- Alcance de cumplimiento reducido: Al aislar criptográficamente los terminales POS y los sistemas de pago, reduce significativamente el alcance y el costo de las auditorías PCI DSS.

- Mitigación de riesgos: Contener una posible brecha en un solo segmento (por ejemplo, un reproductor de señalización digital comprometido) evita el movimiento lateral catastrófico hacia los sistemas corporativos centrales.

- Eficiencia operativa: La asignación dinámica de VLAN reduce la sobrecarga administrativa de configurar manualmente los puertos del switch y administrar múltiples SSIDs estáticos.

Definiciones clave

Micro-Segmentation

The practice of dividing a network into granular, isolated zones to enforce strict security policies and contain potential breaches.

Essential for venue operators running diverse device types (Guest, IoT, Staff) on a single physical network infrastructure.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The engine for dynamic VLAN assignment and robust corporate device onboarding.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the access point or switch which VLAN a client should be placed in upon successful authentication.

Allows a single SSID to securely serve multiple user roles without static configuration.

Client Isolation

A wireless network feature that prevents connected clients from communicating directly with each other.

A mandatory configuration for any guest WiFi network to prevent peer-to-peer attacks and ensure privacy.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Commonly used to onboard headless IoT devices like smart TVs or sensors onto a segmented network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security; a highly secure authentication method requiring client and server certificates.

The gold standard for authenticating corporate devices and POS systems to prevent credential theft.

WPA3-Enterprise

The latest WiFi security standard for enterprise networks, offering stronger encryption and robust authentication.

Should be mandated for all new deployments to protect sensitive corporate and staff traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used in conjunction with segmentation to ensure critical applications (like POS) are prioritized over guest or IoT traffic.

Ejemplos resueltos

A 200-room hotel needs to deploy new smart TVs in every guest room, upgrade their POS systems in the restaurant, and provide high-speed guest WiFi, all on the existing physical network infrastructure. How should they architect the segmentation?

- Implement three distinct VLANs: Guest (VLAN 10), IoT (VLAN 20), and Corporate/POS (VLAN 30).

- Configure the APs to broadcast two SSIDs: 'Hotel_Guest' (Open with Captive Portal, mapped to VLAN 10) and 'Hotel_Secure' (802.1X).

- Enable Client Isolation on the 'Hotel_Guest' SSID.

- Use MAC-based RADIUS authentication (MAB) for the Smart TVs to dynamically assign them to VLAN 20.

- Use EAP-TLS certificate authentication for the POS terminals to assign them to VLAN 30.

- Configure the perimeter firewall to deny all inter-VLAN traffic, permitting VLAN 10 and 20 internet-only access, and restricting VLAN 30 to the corporate VPN tunnel.

A large retail chain is experiencing network congestion and suspects their digital signage media players (IoT) are saturating the uplink, impacting the performance of their mobile POS tablets.

- Audit the current network configuration to confirm if digital signage and POS tablets share the same segment.

- Implement micro-segmentation by moving the digital signage players to a dedicated IoT VLAN.

- Apply Quality of Service (QoS) policies at the access switch or AP level: rate-limit the IoT VLAN to 5 Mbps per device, and prioritize traffic from the POS VLAN.

- Ensure the IoT VLAN has a strict egress-only firewall policy to the specific content delivery network (CDN) used by the signage vendor.

Preguntas de práctica

Q1. You are deploying a new WiFi network for a large conference centre. The venue requires a public guest network, a dedicated network for AV equipment (projectors, digital signage), and a secure network for venue staff. You have been instructed to minimize the number of broadcasted SSIDs. How do you architect the wireless access layer?

Sugerencia: Consider how different device types authenticate and how RADIUS can dynamically assign VLANs.

Ver respuesta modelo

Broadcast two SSIDs. SSID 1 ('Conference_Guest'): Open network with a captive portal for guest access, mapped to a Guest VLAN with client isolation and internet-only firewall rules. SSID 2 ('Conference_Secure'): 802.1X enabled. Venue staff authenticate via EAP-TLS (certificates) and are dynamically assigned to the Staff VLAN. AV equipment authenticates via MAC Authentication Bypass (MAB) against the RADIUS server and is dynamically assigned to the isolated AV/IoT VLAN.

Q2. During a security audit, a penetration tester successfully compromises a smart thermostat in the hotel lobby. From the thermostat, they are able to access the hotel's reservation database server. What architectural failure allowed this, and how should it be remediated?

Sugerencia: Consider inter-VLAN routing policies and the principle of least privilege.

Ver respuesta modelo

The architectural failure is a lack of micro-segmentation and permissive inter-VLAN routing. The IoT device (thermostat) was either placed on the same VLAN as the corporate servers, or the firewall separating the VLANs allowed inbound traffic from the IoT segment to the corporate segment. Remediation: Move all thermostats to a dedicated IoT VLAN. Configure the perimeter firewall with a default-deny policy between VLANs. The IoT VLAN should only be permitted egress traffic to the specific cloud controller required for the thermostats, with no access to internal corporate resources.

Q3. A retail client complains that their guest WiFi is extremely slow during peak hours, and they notice that the POS systems are also experiencing latency. Both are running on the same physical access points. What is the most likely cause, and what are the recommended steps to resolve it?

Sugerencia: Think about bandwidth contention and traffic prioritization.

Ver respuesta modelo

The likely cause is bandwidth contention on the shared uplink, with guest traffic saturating the connection and impacting critical POS traffic. Resolution: Implement Quality of Service (QoS) and rate-limiting. 1. Ensure POS and Guest traffic are on separate VLANs. 2. Apply a rate-limit policy to the Guest VLAN (e.g., 5 Mbps per client) to prevent any single guest from hogging bandwidth. 3. Configure QoS rules on the switch and firewall to prioritize traffic originating from the POS VLAN over the Guest VLAN.