Optimización del WiFi de Hotel para Viajeros de Negocios

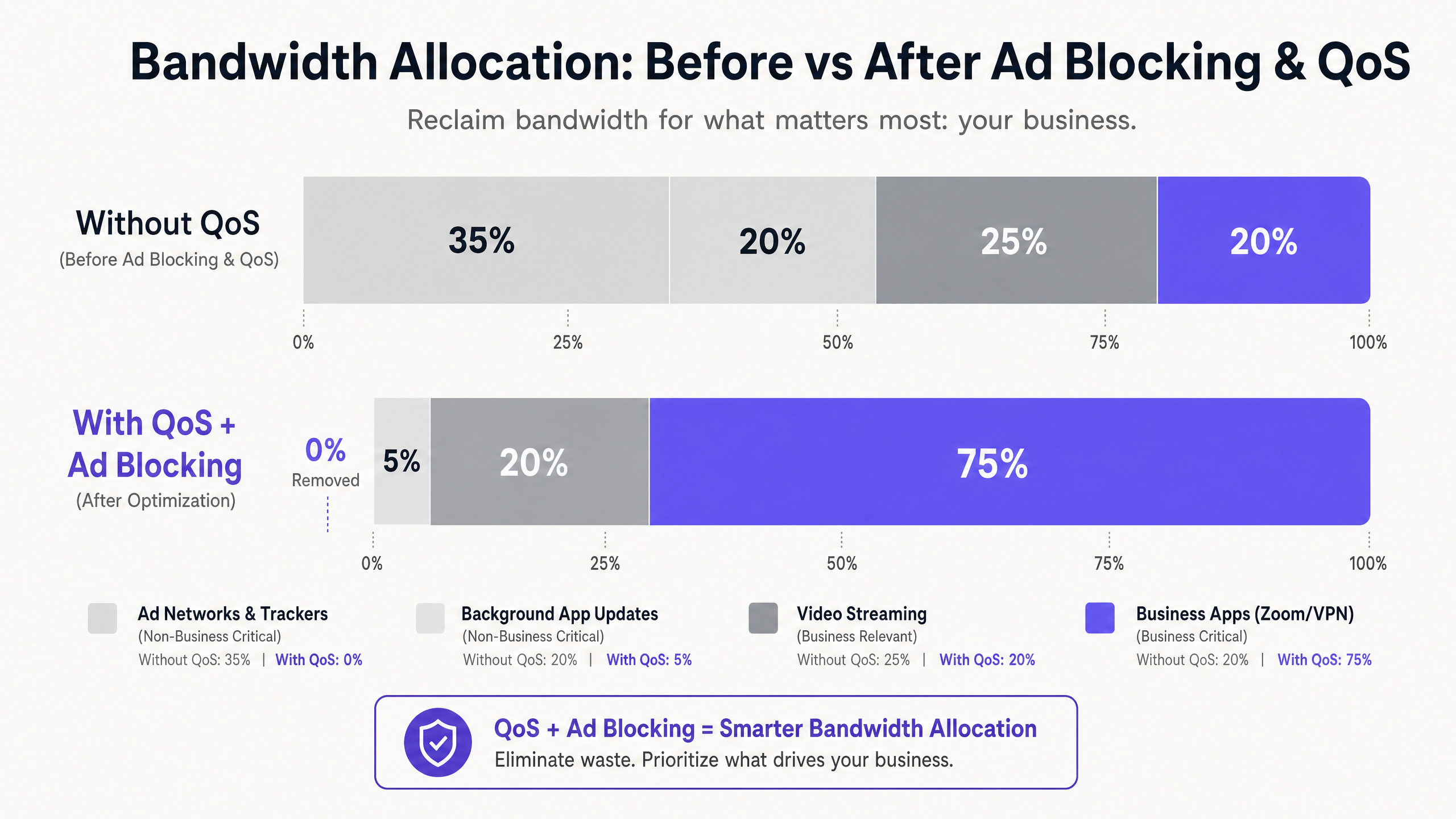

Esta guía ofrece estrategias prácticas y neutrales en cuanto a proveedores para líderes de TI en el sector hotelero, con el fin de optimizar el WiFi de hotel para viajeros de negocios mediante la combinación de bloqueo de anuncios a nivel de DNS con políticas de Calidad de Servicio (QoS) de extremo a extremo. Cubre la arquitectura técnica, la segmentación de VLAN, el cumplimiento de seguridad y estudios de caso reales que demuestran cómo la eliminación del ruido de fondo puede recuperar hasta el 35% del ancho de banda desperdiciado. Los directores de operaciones de recintos y arquitectos de red encontrarán pasos de implementación concretos, marcos de decisión y puntos de referencia de ROI medibles para justificar y ejecutar la implementación este trimestre.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Capa 1: Bloqueo de Anuncios y Rastreadores Basado en DNS

- Capa 2: Inspección Profunda de Paquetes y Etiquetado QoS

- Capa 3: QoS Inalámbrico a través de WMM

- Segmentación de VLAN y Arquitectura de Seguridad

- Guía de Implementación

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los gerentes de TI y directores de operaciones de recintos en el sector de Hospitalidad , ofrecer WiFi confiable ya no es un diferenciador, es un requisito operativo básico. Los viajeros de negocios exigen conectividad de alto rendimiento para VPNs empresariales, videoconferencias y aplicaciones alojadas en la nube. Sin embargo, la mayoría de las redes de hoteles están perdiendo capacidad silenciosamente debido al tráfico de fondo invisible: rastreadores de anuncios, balizas de telemetría y actualizaciones automáticas de aplicaciones que pueden consumir hasta el 35% del ancho de banda total disponible antes de que una sola aplicación de negocios se haya inicializado.

Esta guía detalla una arquitectura probada y neutral en cuanto a proveedores para recuperar esa capacidad desperdiciada. Al implementar el bloqueo de anuncios a nivel de DNS en la puerta de enlace de red y aplicar políticas de Calidad de Servicio (QoS) de extremo a extremo mapeadas a través de Inspección Profunda de Paquetes (DPI), los arquitectos de red pueden asegurar que las aplicaciones sensibles a la latencia —Zoom, Microsoft Teams, VPNs IPsec y túneles SSL— reciban un rendimiento prioritario garantizado. El enfoque es implementable en la infraestructura existente en la mayoría de los casos, ofreciendo un ROI medible a través de actualizaciones de enlaces de ISP diferidas y mejores puntuaciones de satisfacción de los huéspedes corporativos.

Análisis Técnico Detallado

El desafío principal en los entornos modernos de WiFi de hotel es la proliferación de tráfico de fondo no solicitado. Cuando cualquier dispositivo moderno —una laptop de negocios, un smartphone, una tablet— se conecta a una red, inmediatamente inicia docenas de conexiones en segundo plano. Estas incluyen el sondeo de SDK de publicidad de aplicaciones instaladas, telemetría del sistema operativo, servicios de sincronización en la nube y verificaciones de actualizaciones automáticas. En una red plana y no administrada con 200 huéspedes concurrentes, este ruido de fondo no es meramente un inconveniente; es un problema estructural de ancho de banda.

La investigación sobre los perfiles de tráfico de redes de huéspedes empresariales muestra consistentemente que las redes de anuncios y los rastreadores de terceros representan entre el 25% y el 40% del volumen de consultas DNS en redes de hoteles no administradas. Cada consulta resuelta puede iniciar una transferencia de datos, y aunque las cargas útiles individuales son pequeñas, el efecto agregado en cientos de conexiones simultáneas es significativo. Este es el ancho de banda que debería estar sirviendo a una llamada de junta de Zoom de un CFO o a una sesión VPN de un consultor a su centro de datos corporativo.

Capa 1: Bloqueo de Anuncios y Rastreadores Basado en DNS

El punto de intervención más eficiente es la resolución de DNS. Al enrutar todas las consultas DNS de los huéspedes a través de un resolvedor de filtrado —ya sea un dispositivo local o un servicio de seguridad DNS basado en la nube— la red puede descartar silenciosamente las solicitudes a servidores de anuncios conocidos, dominios de rastreadores y puntos finales de telemetría antes de que cualquier dato de carga útil atraviese el enlace WAN. La ganancia de eficiencia aquí es estructural: una consulta DNS bloqueada consume recursos insignificantes en comparación con la conexión HTTP/S completa que de otro modo habría iniciado.

Para implementaciones de hoteles en producción, los servicios de filtrado DNS gestionados ofrecen listas de bloqueo actualizadas regularmente con SLAs empresariales, lo cual es preferible a las soluciones de código abierto autogestionadas en entornos donde el tiempo de actividad es crítico. El requisito clave de configuración es asegurar que el 'walled garden' —el conjunto de dominios accesibles antes de la autenticación del Captive Portal— esté explícitamente en la lista blanca y no sujeto a la política de filtrado general. No hacer esto es la causa más común de quejas de los huéspedes después de la implementación.

Capa 2: Inspección Profunda de Paquetes y Etiquetado QoS

Una vez que el ruido de fondo se reduce en la capa DNS, el tráfico restante debe ser gestionado activamente por prioridad. La Inspección Profunda de Paquetes (DPI) en el firewall perimetral o el dispositivo de Gestión Unificada de Amenazas (UTM) identifica protocolos de aplicación específicos. Los motores DPI modernos pueden clasificar de manera confiable las sesiones de Zoom, Microsoft Teams, Cisco Webex, tráfico de voz RTP/SIP, IPsec y VPN SSL por sus firmas de paquetes y patrones de puertos, incluso cuando no se utilizan puertos estándar.

El tráfico identificado como crítico para el negocio se etiqueta con valores de Differentiated Services Code Point (DSCP) en el encabezado IP. El campo DSCP proporciona 64 posibles comportamientos por salto, pero en la práctica, la mayoría de las implementaciones hoteleras utilizan un modelo simplificado de tres niveles: Expedited Forwarding (EF, DSCP 46) para voz y videoconferencia; Assured Forwarding Class 4 (AF41, DSCP 34) para datos de VPN y aplicaciones de negocios; y Best Effort (BE, DSCP 0) para navegación web general y streaming.

Capa 3: QoS Inalámbrico a través de WMM

La configuración QoS cableada solo es efectiva si los puntos de acceso inalámbricos mapean correctamente las etiquetas DSCP a las categorías de acceso Wi-Fi Multimedia (WMM) apropiadas. WMM define cuatro categorías de acceso: Voz (AC_VO), Video (AC_VI), Mejor Esfuerzo (AC_BE) y Fondo (AC_BK). El mapeo de DSCP a WMM debe configurarse explícitamente en el AP, ya que el comportamiento predeterminado varía según el proveedor. Verifique esta configuración en su consola de administración de AP; es una brecha común que hace que una política QoS bien diseñada sea ineficaz en el último salto.

Segmentación de VLAN y Arquitectura de Seguridad

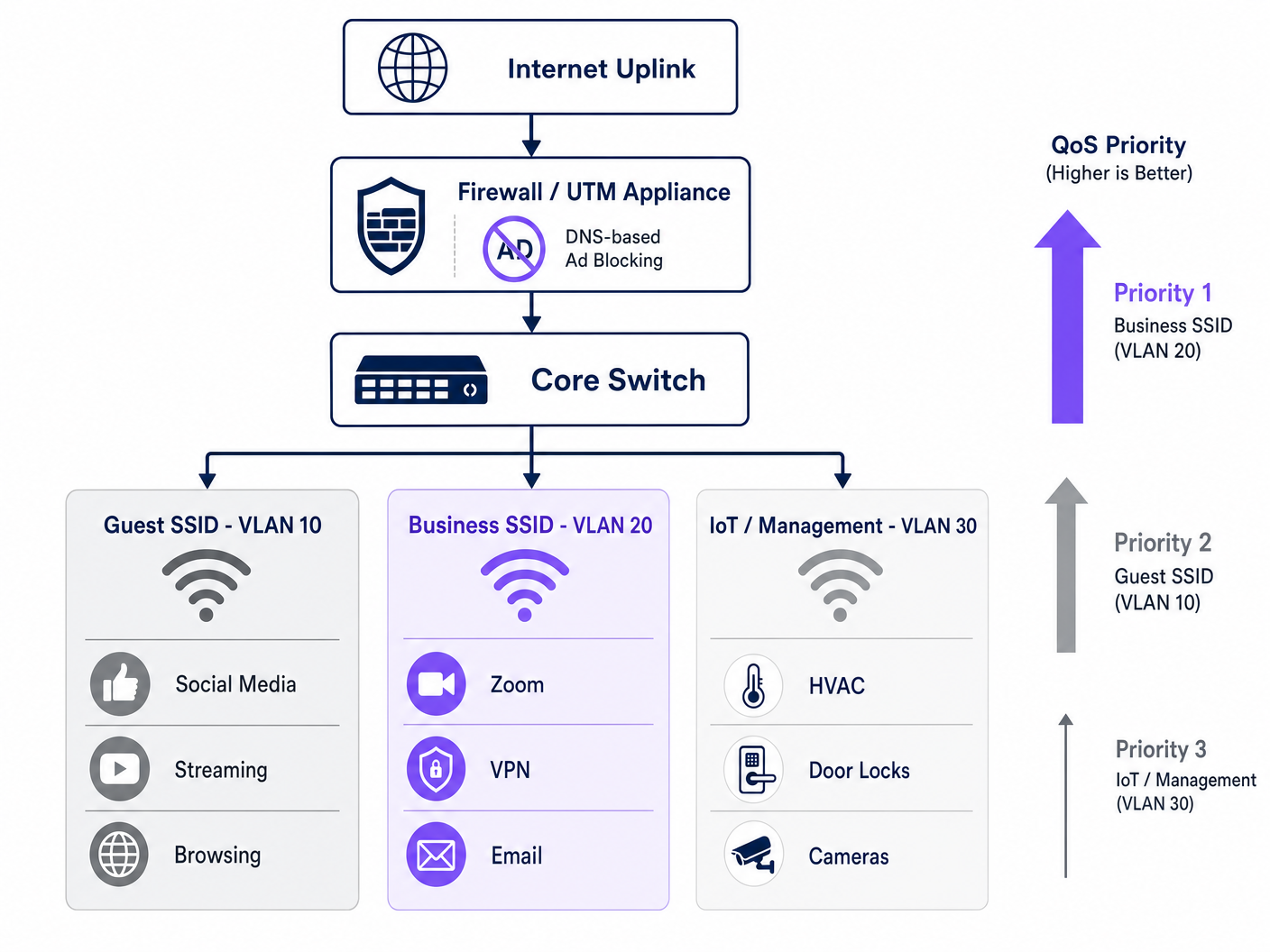

Una red de hotel correctamente optimizada opera a través de un mínimo de tres segmentos lógicos. El SSID de Huéspedes (VLAN 10) atiende a viajeros de ocio y asistentes a conferencias con acceso estándar a internet, sujeto a filtrado DNS y limitación de velocidad. El SSID de Negocios (VLAN 20) lleva la máxima prioridad QoS y se autentica a través de WPA3-Enterprise con IEEE 802.1X, integrándose con un servidor RADIUS para credenciales por usuario. El IoT y Gestión VLa LAN (VLAN 30) aísla los dispositivos de habitaciones inteligentes, sensores HVAC, cerraduras electrónicas y cámaras IP de todo el tráfico de invitados.

Esta segmentación no es meramente una optimización del rendimiento, es un requisito de cumplimiento. Bajo PCI DSS, cualquier segmento de red que maneje datos de tarjetas de pago debe estar aislado de las redes de propósito general con reglas de firewall y controles de acceso documentados. Bajo GDPR, los datos personales recopilados a través de la autenticación de Guest WiFi deben manejarse con salvaguardas técnicas apropiadas, y la segmentación de la red es un control fundamental que demuestra la debida diligencia. Mantener un registro de auditoría completo para la seguridad de TI en 2026 en todas las VLAN es esencial para demostrar el cumplimiento durante las evaluaciones.

Guía de Implementación

La implementación de esta arquitectura requiere un enfoque estructurado para evitar interrumpir los servicios en vivo para los invitados. Se recomienda la siguiente secuencia para un despliegue por fases.

Fase 1 — Perfilado de Tráfico (Semana 1). Antes de realizar cualquier cambio, despliegue una herramienta de análisis de tráfico en un puerto SPAN de su switch central para capturar una línea base de 72 horas. Identifique los 20 dominios y categorías de aplicaciones que más ancho de banda consumen. Estos datos justifican la inversión y proporcionan una línea base para medir la mejora posterior al despliegue. Muchos operadores aprovechan las capacidades de WiFi Analytics para comprender los tipos de dispositivos, los patrones de permanencia y el uso de aplicaciones en sus instalaciones.

Fase 2 — Filtrado DNS Piloto (Semana 2). Implemente el filtrado DNS en una única VLAN aislada — idealmente un segmento de personal o back-office — utilizando una lista de bloqueo conservadora. Monitoree los falsos positivos durante 48 horas antes de expandir a los segmentos de invitados. Documente todos los dominios añadidos a la lista blanca del 'walled garden'.

Fase 3 — Despliegue de la Política QoS (Semana 3). Configure las reglas DPI y el etiquetado DSCP en el firewall perimetral. Verifique que las etiquetas DSCP se conserven en cada salto del switch capturando paquetes en la capa de distribución. Habilite WMM en todos los puntos de acceso y confirme que el mapeo DSCP a WMM se aplica correctamente. Para obtener orientación sobre la planificación de frecuencias y la gestión de canales durante esta fase, consulte Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Fase 4 — Reestructuración de VLAN (Semana 4). Migre los dispositivos IoT a una VLAN de gestión dedicada. Introduzca el Business SSID con autenticación WPA3-Enterprise. Comunique el nuevo SSID a las cuentas corporativas y a los organizadores de conferencias.

Fase 5 — Monitoreo y Optimización (Continuo). Establezca KPIs: puntuación promedio de calidad de llamadas Zoom, tasa de éxito de conexión VPN, utilización del rendimiento en horas pico y calificación de satisfacción del WiFi para invitados. Revise y actualice las listas de bloqueo DNS mensualmente.

Mejores Prácticas

Las siguientes recomendaciones neutrales respecto al proveedor reflejan los estándares actuales de la industria y son aplicables en las principales plataformas de hardware, incluyendo Cisco Meraki, Ubiquiti UniFi, Aruba Networks y Ruckus.

| Práctica | Estándar / Referencia | Prioridad |

|---|---|---|

| WPA3-Enterprise en Business SSID | IEEE 802.11i / WPA3 | Crítico |

| Autenticación RADIUS 802.1X | IEEE 802.1X | Crítico |

| Preservación DSCP de extremo a extremo | RFC 2474 | Alta |

| WMM habilitado en todos los APs | Wi-Fi Alliance WMM | Alta |

| Equidad de tiempo de aire habilitada | Específico del proveedor | Media |

| Filtrado DNS con listas de bloqueo gestionadas | NIST SP 800-81 | Alta |

| Segmentación de VLAN (Invitados/Empresarial/IoT) | IEEE 802.1Q | Crítico |

| Aislamiento de red PCI DSS | PCI DSS v4.0 Req. 1 | Crítico (si aplica) |

Para los establecimientos que operan entornos de Retail junto con espacios de hospitalidad — como tiendas en el lobby de hoteles o retail integrado en conferencias — se aplican los mismos principios de VLAN y QoS, con la adición de que el tráfico de POS recibe su propia cola de alta prioridad. Los principios discutidos en Office Wi Fi: Optimize Your Modern Office Wi-Fi Network son directamente transferibles a los despliegues de centros de negocios y salas de conferencias de hoteles.

Solución de Problemas y Mitigación de Riesgos

Los modos de fallo más comunes en los despliegues de optimización de WiFi en hoteles se dividen en tres categorías.

Fallo del Captive Portal. Síntoma: los invitados no pueden acceder a la página de inicio de sesión después de habilitar el filtrado DNS. Causa raíz: la política de filtrado está bloqueando dominios necesarios para la redirección del captive portal o el 'walled garden'. Mitigación: audite todos los dominios necesarios para el flujo de autenticación y añádalos a la lista blanca de pre-autenticación antes de habilitar el filtro general. Si está diagnosticando problemas de congestión más amplios, la guía Why is Our Guest WiFi So Slow? Diagnosing Network Congestion proporciona un marco de diagnóstico estructurado. Para operadores de habla hispana, el recurso equivalente está disponible en ¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red .

Eliminación de Etiquetas DSCP. Síntoma: QoS está configurado en el firewall y los APs, pero el rendimiento de las aplicaciones empresariales no mejora bajo carga. Causa raíz: un switch intermedio está eliminando o remarcando las etiquetas DSCP. Mitigación: capture paquetes en múltiples puntos de la ruta de red utilizando Wireshark o equivalente. Verifique que la política de confianza QoS de cada switch esté configurada para confiar en DSCP de los dispositivos upstream.

Inestabilidad de Dispositivos IoT Después de la Equidad de Tiempo de Aire. Síntoma: los dispositivos de habitaciones inteligentes (termostatos, cerraduras de puertas) se desconectan intermitentemente después de habilitar la equidad de tiempo de aire. Causa raíz: los dispositivos IoT heredados 802.11b/g transmiten lentamente y reciben un tiempo de aire insuficiente bajo una política de equidad. Mitigación: mueva los dispositivos IoT a un SSID de 2.4GHz dedicado en la VLAN 30 con la equidad de tiempo de aire deshabilitada. Aplique la equidad de tiempo de aire solo a los SSIDs de invitados y empresariales de 5GHz.

ROI e Impacto Comercial

El caso financiero para esta inversión es sencillo. Al recuperar entre el 20 y el 35% del ancho de banda desperdiciado solo a través del filtrado DNS, la mayoría de las propiedades hoteleras pueden aplazar una actualización de enlace de ISP entre 12 y 18 meses. Con los precios típicos de banda ancha empresarial para un circuito de fibra dedicado de 1 Gbps, esto representa un aplazamiento de capital de £15,000 a £40,000, dependiendo del mercado y los términos del contrato.

Más allá del ahorro en infraestructura, el impacto en la satisfacción de los huéspedes corporativos es medible. Los hoteles que pueden comercializar de manera creíble un WiFi confiable y de nivel empresarial obtienen una prima en el segmento de viajes corporativos. Una mejora constante en los puntajes de satisfacción del WiFi —medidos típicamente a través de encuestas posteriores a la estancia— se correlaciona directamente con las tasas de reserva repetida de cuentas corporativas, que representan el segmento de mayor margen para la mayoría de los hoteles de servicio completo.

Para los establecimientos de Salud y Transporte que operan WiFi para huéspedes o pacientes, los beneficios de cumplimiento son igualmente significativos. Demostrar un enfoque documentado y auditable para la seguridad de la red y el manejo de datos reduce el riesgo regulatorio y simplifica las evaluaciones de cumplimiento.

Definiciones clave

DNS Filtering

The process of blocking access to specified domains at the DNS resolution stage, preventing devices from establishing connections to those destinations.

Deployed at the gateway to prevent guest devices from reaching ad networks and tracker domains, reclaiming bandwidth before any payload data is transmitted.

Quality of Service (QoS)

A set of network mechanisms that prioritise certain types of traffic over others to guarantee performance for latency-sensitive applications.

Essential for ensuring that Zoom, VoIP, and VPN traffic receive guaranteed throughput and low latency on a congested hotel network shared by hundreds of users.

Deep Packet Inspection (DPI)

An advanced form of packet filtering that examines the data content of a packet beyond its header to identify the specific application or protocol.

Used by edge firewalls to accurately classify application traffic (e.g., distinguishing a Zoom call from generic HTTPS traffic) so it can be tagged for QoS prioritisation.

DSCP (Differentiated Services Code Point)

A 6-bit field in the IP packet header used to classify and mark packets for per-hop QoS treatment across network devices.

The industry-standard mechanism for tagging packets so that switches, routers, and access points know which traffic is business-critical and should be processed first.

WMM (Wi-Fi Multimedia)

A Wi-Fi Alliance certification that implements QoS on wireless networks by defining four access categories: Voice, Video, Best Effort, and Background.

The wireless equivalent of wired QoS. Must be enabled on all access points and correctly mapped to DSCP values to ensure that wired QoS policies are honoured at the last hop.

Airtime Fairness

A wireless scheduling feature that allocates equal transmission time to all connected clients, rather than equal packet counts, preventing slow legacy devices from monopolising channel capacity.

Critical in hotel environments where a mix of modern business laptops and older devices share the same AP. Prevents a single slow device from degrading the experience for all others.

VLAN (Virtual Local Area Network)

A logical network segment created on a physical switch infrastructure using IEEE 802.1Q tagging to isolate traffic between groups of devices.

Used to separate guest, business, and IoT traffic on the same physical infrastructure. A mandatory control for PCI DSS compliance and a best practice for network security and performance management.

Captive Portal

A web-based authentication gateway that intercepts a new device's HTTP traffic and redirects it to a login or registration page before granting full network access.

The primary touchpoint for guest WiFi authentication and first-party data collection. Must be carefully managed to ensure DNS filtering policies do not block the authentication flow.

Walled Garden

A set of domains and IP addresses that a device can access before completing captive portal authentication, typically including the portal itself and any required third-party authentication services.

Must be explicitly configured when deploying DNS filtering to ensure the authentication flow is not disrupted by the general blocking policy.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices wishing to connect to a network.

The authentication framework underpinning WPA3-Enterprise deployments. Integrates with a RADIUS server to provide per-user credentials and is the recommended standard for business-grade hotel SSIDs.

Ejemplos resueltos

A 400-room city-centre hotel is hosting a major technology conference with 600 registered delegates. The venue has a 1Gbps symmetric fibre uplink. During the first morning of the conference, the network operations team receives a flood of complaints: Zoom calls are dropping, VPN connections are timing out, and the conference app is failing to load. A traffic capture shows the 1Gbps link is at 94% utilisation. How should the IT team respond, both immediately and structurally?

Immediate response (within 30 minutes): Deploy an emergency DNS sinkhole for the top 50 ad network and telemetry domains identified in the traffic capture. This alone should shed 25–35% of current load. Simultaneously, configure emergency QoS rules on the edge firewall to hard-prioritise traffic on UDP ports 8801-8802 (Zoom) and TCP 443 with Zoom's IP ranges, and to rate-limit traffic to known streaming CDN IP ranges to 10Mbps aggregate.

Structural response (post-event): Segment the network into dedicated conference delegate and speaker VLANs. Deploy a managed DNS filtering service with a maintained blocklist. Implement DPI-based QoS with DSCP tagging for all future events. Negotiate a burst capacity agreement with the ISP for high-density event periods. Consider a dedicated 10Gbps event uplink for conferences exceeding 300 delegates.

A 120-room boutique hotel group with properties across three cities wants to standardise their WiFi infrastructure. Each property has a mix of leisure and business guests. The IT director wants to ensure that business guests get a premium experience without investing in new hardware at each site. The existing infrastructure is a mix of Ubiquiti UniFi APs and Cisco Meraki firewalls. What architecture should be recommended?

Recommend a centralised cloud-managed architecture leveraging the existing Meraki firewalls for DNS filtering (via Meraki's built-in content filtering and Umbrella integration) and DPI-based QoS. Configure two SSIDs per property: a standard Guest SSID (WPA3-Personal with captive portal) and a Business SSID (WPA3-Enterprise with 802.1X). Map the Business SSID to a dedicated VLAN with the highest QoS priority tier. On the UniFi APs, enable WMM and configure the DSCP-to-WMM mapping to match the Meraki firewall's tagging policy. Deploy a centralised RADIUS server (or use a cloud RADIUS service) for 802.1X authentication across all three properties. Provide corporate account guests with Business SSID credentials at check-in.

Preguntas de práctica

Q1. You have just enabled DNS filtering on your hotel's guest VLAN. Within 10 minutes, the front desk receives calls from guests saying they cannot connect to WiFi — they are not seeing the login page and are getting a 'No Internet Connection' error. What is the most likely cause and how do you resolve it?

Sugerencia: Consider the sequence of events when a new device joins an open network and attempts to reach the captive portal.

Ver respuesta modelo

The DNS filtering policy is blocking one or more domains required for the captive portal redirect or the walled garden. When a device joins the network, it sends an HTTP probe request to detect the captive portal. If the DNS resolver cannot resolve the redirect domain (because it is on the blocklist or the filter is too aggressive), the device never sees the login page. Resolution: immediately identify the captive portal's redirect domain, authentication server domain, and any social login provider domains (e.g., accounts.google.com for Google login), and add them to the walled garden whitelist. The walled garden must bypass the DNS filter entirely for unauthenticated devices.

Q2. A network architect has configured DPI on the edge firewall to tag Zoom traffic with DSCP EF (46) and has verified the configuration is correct. However, during peak conference hours, business guests still report jitter and dropped calls. A packet capture at the AP shows Zoom traffic arriving with DSCP 0 (Best Effort). What is the most likely cause?

Sugerencia: Remember that QoS is an end-to-end requirement and that each device in the path must be configured to trust and forward priority markings.

Ver respuesta modelo

A switch between the firewall and the access point is stripping or remarking the DSCP tags to 0 (Best Effort). This is a common issue when switches are configured with a default 'untrusted' QoS policy that resets all incoming DSCP values. Resolution: identify the switch(es) in the path between the firewall and the APs, and configure their QoS trust policy to 'trust DSCP' on the uplink ports. Additionally, verify that the access points are configured to map DSCP EF to WMM AC_VO (Voice) and not defaulting to AC_BE.

Q3. You are advising a 250-room hotel that wants to implement Airtime Fairness to improve WiFi performance for business guests. The hotel also has 80 smart room devices (thermostats, motorised blinds) that use 802.11b/g and are currently on the same SSID as guests. What is the risk of enabling Airtime Fairness in this configuration, and what is the recommended approach?

Sugerencia: Consider how Airtime Fairness allocates resources and how the transmission rate of legacy 802.11b devices compares to modern 802.11ac/Wi-Fi 6 devices.

Ver respuesta modelo

Airtime Fairness allocates equal transmission time to all clients, regardless of their data rate. A legacy 802.11b device transmitting at 1–11 Mbps receives the same time slice as a modern Wi-Fi 6 device transmitting at 600+ Mbps. In practice, the legacy device transmits far less data in its time slice, which is acceptable for the device itself, but the problem is that the access point must wait for the slow device to finish its transmission before serving the next client. This can cause the smart room devices to miss their polling windows, leading to intermittent disconnections. The recommended approach is to migrate all IoT devices to a dedicated 2.4GHz SSID on VLAN 30 (IoT/Management) with Airtime Fairness disabled, and enable Airtime Fairness only on the 5GHz guest and business SSIDs where all clients are modern devices.

Q4. A hotel group's CTO asks you to justify the cost of deploying a managed DNS filtering service (£8,000/year) versus continuing with the current unmanaged network. The hotel has a 1Gbps fibre uplink costing £24,000/year. How would you structure the ROI argument?

Sugerencia: Consider both direct infrastructure savings and indirect revenue impact.

Ver respuesta modelo

Structure the ROI argument in two parts. Direct savings: if DNS filtering reclaims 30% of wasted bandwidth, the effective throughput of the existing 1Gbps link increases to the equivalent of approximately 1.3Gbps. This defers the need for a 10Gbps upgrade (typically £45,000–£80,000 capital cost plus increased annual line rental) by at least 18–24 months. The £8,000/year filtering service cost is recovered within the first year through deferred capital expenditure alone. Indirect revenue impact: improved WiFi satisfaction scores in the corporate segment — typically a 15–25% improvement based on comparable deployments — directly influence repeat booking rates from corporate accounts. For a 250-room hotel with 40% corporate occupancy at an average rate of £180/night, even a 2% improvement in corporate repeat bookings represents approximately £65,000 in additional annual revenue. The combined ROI case is compelling and quantifiable within a single financial year.