¿Qué es la autenticación por dirección MAC? Cuándo usarla y cuándo evitarla

Esta guía técnica de referencia autorizada cubre la autenticación por dirección MAC en entornos WiFi empresariales: cómo funciona la autenticación MAC basada en RADIUS en la Capa 2, sus vulnerabilidades de seguridad inherentes (incluyendo la suplantación de MAC y el impacto de la aleatorización de MAC a nivel de sistema operativo), y los contextos operativos precisos donde sigue siendo una herramienta válida para gestionar dispositivos IoT y sin interfaz. Proporciona una guía de implementación práctica para gerentes de TI y arquitectos de red en hostelería, comercio minorista, atención médica y recintos del sector público, con ejemplos prácticos del mundo real, marcos de decisión y contexto de integración para la plataforma de WiFi para invitados y análisis de Purple.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Cómo Funciona la Autenticación por Dirección MAC

- Limitaciones y Vulnerabilidades de Seguridad

- Guía de Implementación

- Cuándo Usar la Autenticación MAC

- Cuándo Evitar la Autenticación MAC

- Mejores Prácticas de Implementación

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para los líderes de TI empresariales que gestionan recintos complejos —desde grandes propiedades hoteleras y cadenas minoristas hasta estadios e instalaciones del sector público—, asegurar el acceso a la red para un número creciente de dispositivos no gestionados es un desafío operativo crítico. La autenticación por dirección MAC, aunque fundamentalmente limitada como protocolo de seguridad independiente, sigue siendo un mecanismo necesario para incorporar dispositivos IoT, hardware heredado y sistemas sin interfaz que no pueden soportar 802.1X o Captive Portals.

Esta guía analiza la arquitectura de la autenticación RADIUS basada en MAC, evaluando su utilidad operativa frente a sus vulnerabilidades de seguridad inherentes. Cubrimos exactamente cuándo implementar la autenticación MAC para optimizar las operaciones, cuándo evitarla para mitigar riesgos y cómo las plataformas modernas de WiFi empresarial integran estos controles para mantener posturas de seguridad robustas sin sacrificar la conectividad. El principio fundamental: la autenticación MAC es un mecanismo de control de acceso a la red, no un protocolo de seguridad. Impleméntela en consecuencia.

Análisis Técnico Detallado

Cómo Funciona la Autenticación por Dirección MAC

La autenticación por dirección MAC (Media Access Control) opera en la Capa 2 del modelo OSI. A diferencia de IEEE 802.1X, que requiere un suplicante en el dispositivo cliente para negociar credenciales utilizando métodos EAP como PEAP-MSCHAPv2 o EAP-TLS, la autenticación MAC se basa únicamente en la dirección de hardware del dispositivo como identificador y autenticador.

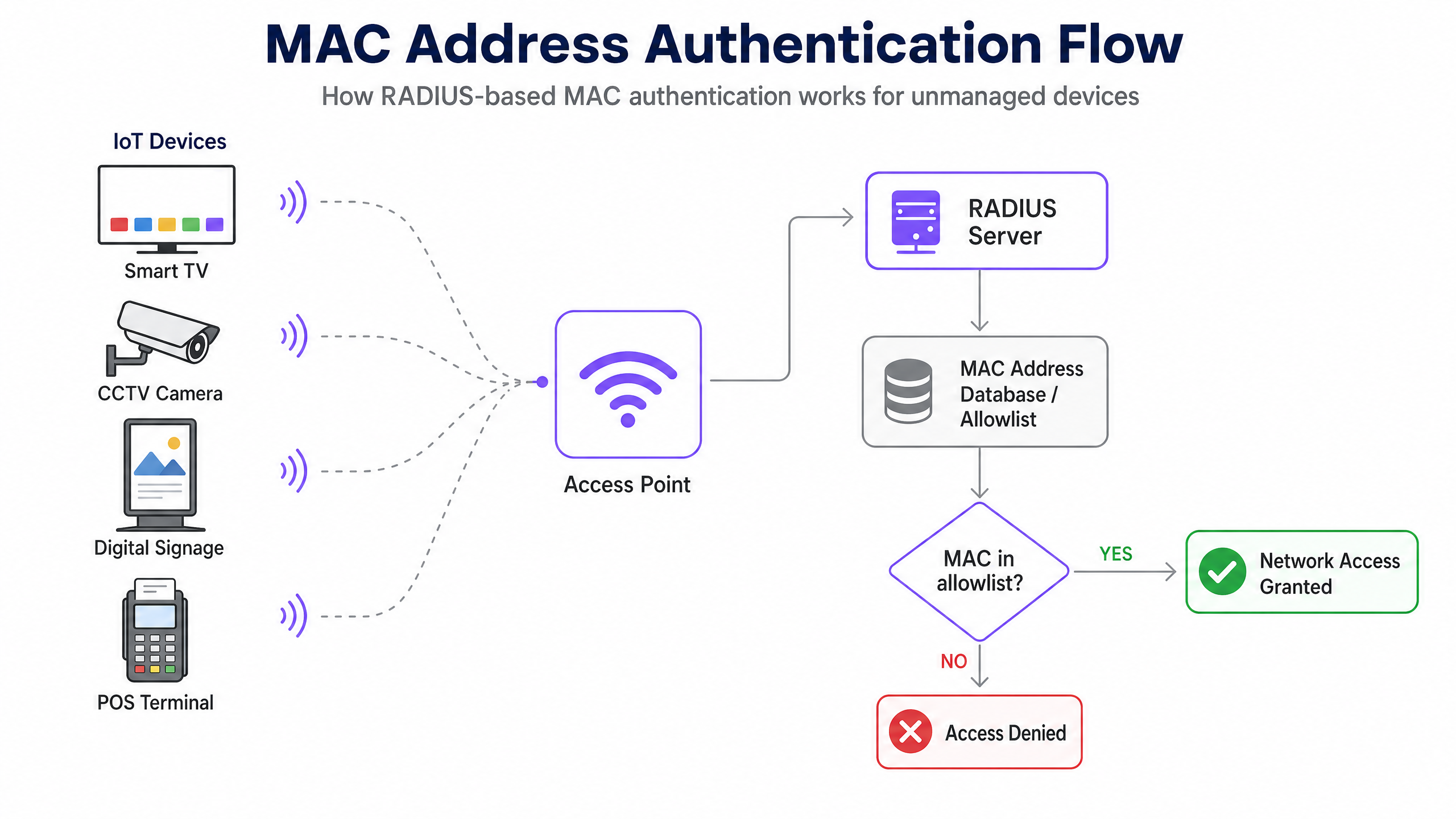

La secuencia de autenticación procede de la siguiente manera. Cuando un dispositivo intenta asociarse con un punto de acceso inalámbrico (AP), el AP intercepta la solicitud de asociación y extrae la dirección MAC del cliente —un identificador único de 48 bits asignado al controlador de interfaz de red (NIC) por el fabricante. El AP, actuando como cliente RADIUS, envía un mensaje de Access-Request al servidor RADIUS. En una implementación típica, la dirección MAC se envía como nombre de usuario y contraseña, a menudo formateada sin delimitadores (por ejemplo, A4CF12388E7F), aunque las implementaciones de los proveedores varían. El servidor RADIUS consulta su backend —comúnmente un directorio LDAP, Active Directory o un almacén de identidades dedicado— para verificar si la dirección MAC existe en una lista de permitidos. Una coincidencia devuelve un mensaje de Access-Accept, y el AP concede acceso a la red, asignando opcionalmente una VLAN específica. Si no hay coincidencia, devuelve un Access-Reject, y se deniega la asociación al dispositivo o se le coloca en una VLAN de cuarentena restringida.

Limitaciones y Vulnerabilidades de Seguridad

La debilidad fundamental de la autenticación MAC es que las direcciones MAC se transmiten en texto claro dentro de los marcos de gestión IEEE 802.11. Cualquier actor con un analizador de paquetes básico —Wireshark, Kismet o similar— puede capturar pasivamente direcciones MAC legítimas que se comunican en la red sin ninguna intrusión activa. Una vez que se identifica una dirección MAC válida, el atacante utiliza herramientas como macchanger (Linux) o utilidades del sistema operativo integradas para suplantar su propia NIC y que coincida con la dirección capturada.

Dado que el servidor RADIUS no realiza ningún desafío-respuesta criptográfico —solo verifica si la cadena coincide con una entrada de la base de datos—, al dispositivo suplantado se le conceden privilegios de red idénticos a los del dispositivo legítimo. Este no es un ataque teórico; no requiere conocimientos especializados y tarda menos de dos minutos en ejecutarse.

Además, la autenticación MAC no proporciona cifrado para la carga útil de datos. A menos que el SSID esté protegido con WPA2-PSK, WPA3-SAE o Opportunistic Wireless Encryption (OWE), todo el tráfico permanece vulnerable a la interceptación. Por esta razón, la autenticación MAC siempre debe entenderse como una forma de control de acceso a la red (NAC), no como un límite de seguridad.

Una complicación operativa adicional ha surgido con la adopción generalizada de la aleatorización de direcciones MAC. Apple introdujo direcciones MAC aleatorizadas por red en iOS 14 (2020), y Android le siguió con Android 10. Windows 11 habilita la aleatorización por defecto. Cuando un dispositivo de consumo se conecta a una red, presenta una dirección MAC aleatorizada y temporal en lugar de su dirección grabada en hardware. Esto rompe directamente cualquier sistema que dependa de las direcciones MAC para identificar o autenticar a los usuarios recurrentes —incluido el almacenamiento en caché de MAC para el bypass de Captive Portal en redes de WiFi para invitados .

Guía de Implementación

Cuándo Usar la Autenticación MAC

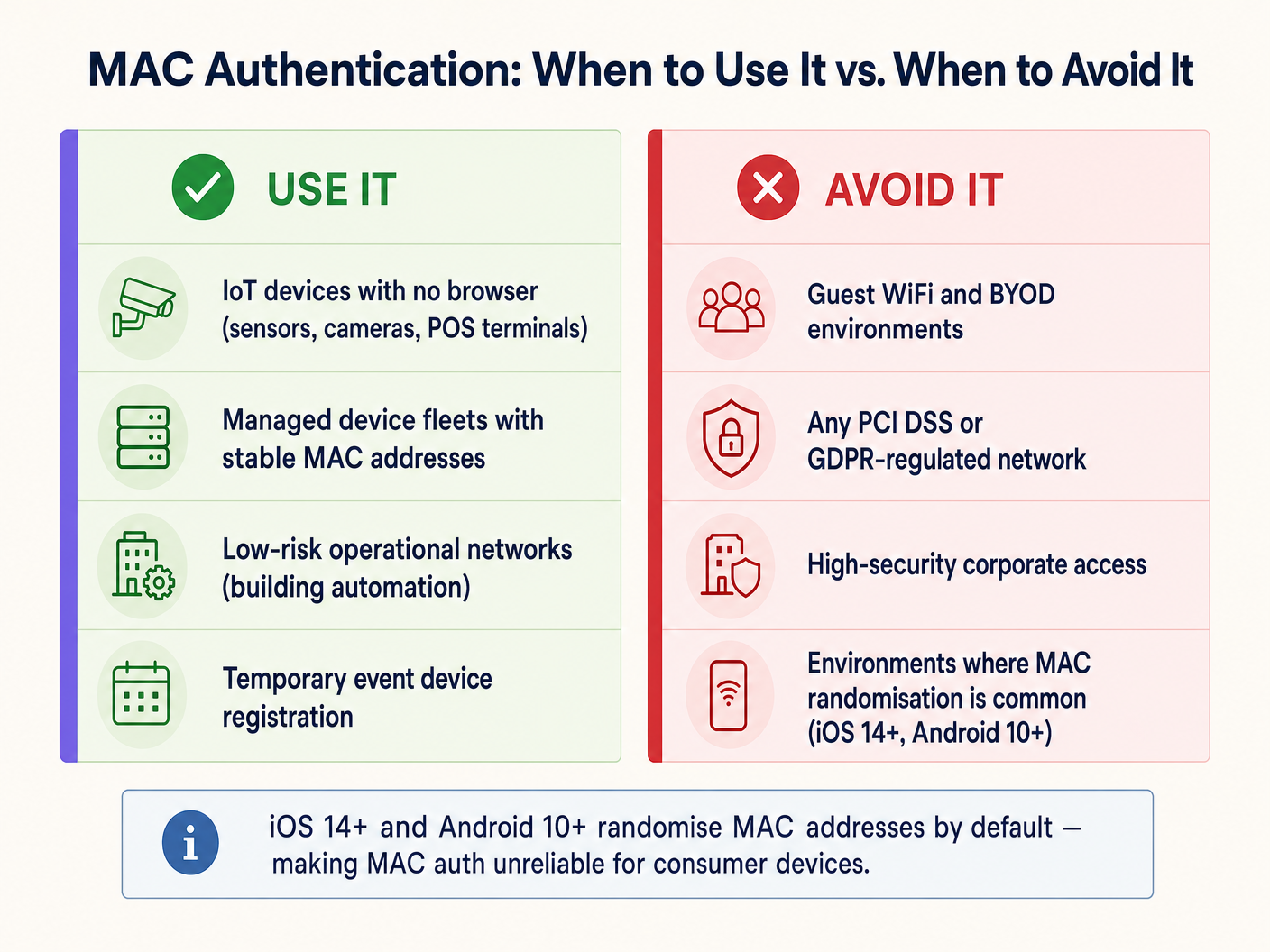

La autenticación MAC es apropiada exclusivamente para clases de dispositivos que carecen de la capacidad de autenticarse mediante métodos más robustos. Los casos de uso principales son:

| Clase de Dispositivo | Ejemplos | Justificación |

|---|---|---|

| Dispositivos IoT sin interfaz | Smart TVs, cámaras CCTV, sensores ambientales | Sin capacidad de navegador o suplicante |

| Tecnología Operacional (OT) | Controladores HVAC, BMS, paneles de control de acceso | Protocolos heredados, sin soporte 802.1X |

| Terminales POS heredados | Terminales de pago minoristas antiguos | Solo WPA2-PSK; el filtrado MAC añade una capa secundaria débil |

| Flotas de dispositivos gestionados | Impresoras, teléfonos VoIP, escáneres de códigos de barras | Direcciones MAC estables y conocidas; gestionadas centralmente |

| Equipo para eventos temporales | Equipo AV, tabletas para eventos | Despliegue a corto plazo y controlado |

Para entornos de Comercio Minorista , esto típicamente cubre la red operativa de trastienda: escáneres de gestión de inventario, etiquetas de precios digitales y sistemas de automatización de edificios. Para Hostelería , cubre sistemas de entretenimiento en la habitación, termostatos inteligentes y teléfonos IP. Para Atención Médica , cubre bombas de infusión, equipos de monitoreo de pacientes y dispositivos de diagnóstico heredados.

Cuándo Evitar la Autenticación MAC

Los arquitectos de TI deben evitar activamente la autenticación MAC en varios escenarios críticos:

Redes WiFi para Invitados y BYOD. Este es el problema más significativo a nivel operativo para los operadores de recintos hoy en día. Los sistemas operativos móviles modernos aleatorizan las direcciones MAC por defecto. Si una implementación de Guest WiFi depende del almacenamiento en caché de MAC para proporcionar una reautenticación sin interrupciones a los visitantes recurrentes, fallará para la mayoría de los dispositivos modernos. El dispositivo del invitado presenta una nueva MAC aleatoria en cada visita, la red los trata como un nuevo usuario y se ven obligados a pasar por el captive portal cada vez. Esto degrada la experiencia del usuario y corrompe los datos de visitantes recurrentes en las plataformas de WiFi Analytics . La solución es Passpoint (Hotspot 2.0) o un captive portal seguro con tokens de sesión persistentes.

Redes Corporativas de Alta Seguridad. Cualquier segmento de red que maneje datos corporativos sensibles debe usar 802.1X con EAP-TLS (basado en certificados) o PEAP-MSCHAPv2 como mínimo. Para obtener una guía de implementación detallada, consulte Cómo Configurar WiFi Empresarial en iOS y macOS con 802.1X . La autenticación MAC no proporciona una protección significativa contra amenazas internas o ataques dirigidos a la infraestructura corporativa.

Entornos Regulados por PCI DSS. El Requisito 8 de PCI DSS v4.0 exige controles de autenticación robustos para todos los sistemas en el entorno de datos del titular de la tarjeta (CDE). La autenticación MAC no cumple con la definición de autenticación robusta y no puede utilizarse como control de acceso principal para ningún sistema que maneje datos de pago. La segmentación de VLAN puede aislar los dispositivos autenticados por MAC del CDE, pero la red de pago en sí misma debe usar 802.1X o equivalente.

Entornos de Datos Regulados por GDPR. Almacenar direcciones MAC como identificadores de datos personales (lo que pueden ser, según el Artículo 4 de GDPR) requiere una base legal y medidas de seguridad adecuadas. El uso de direcciones MAC como credenciales de autenticación en redes que procesan datos personales crea una exposición tanto de seguridad como de cumplimiento.

Mejores Prácticas de Implementación

Al implementar la autenticación MAC para las clases de dispositivos IoT necesarias, las siguientes prácticas neutrales al proveedor son innegociables:

Segmentación de VLAN. Nunca coloque dispositivos autenticados por MAC en la misma VLAN que los usuarios corporativos, servidores o sistemas de pago. Asígnelos a una VLAN IoT dedicada con ACL de firewall estrictas que limiten el acceso solo a los servicios específicos que requieren. Este es el control compensatorio más importante. Para obtener más orientación sobre la arquitectura de seguridad a nivel de red, consulte Seguridad del Punto de Acceso: Su Guía Empresarial 2026 y Proteja su Red con DNS y Seguridad Robustos .

Combinar con Cifrado WPA2/WPA3. Siempre configure el SSID con WPA2-PSK o WPA3-SAE para cifrar la carga útil inalámbrica. La autenticación MAC controla quién puede unirse a la red; el cifrado protege lo que transmiten.

Perfilado de Dispositivos y Detección de Anomalías. Implemente soluciones NAC que incorporen el perfilado de dispositivos. Si un dispositivo se autentica con la dirección MAC de un televisor inteligente registrado pero exhibe patrones de tráfico de una estación de trabajo Windows (consultas DNS, tráfico SMB, navegación HTTP), el sistema debe ponerlo en cuarentena dinámicamente a la espera de una investigación.

Gestión del Ciclo de Vida de la Lista de Permitidos. Mantenga un ciclo de vida estricto para la lista de permitidos de MAC. Los dispositivos dados de baja deben eliminarse de inmediato. Las entradas obsoletas son un vector de ataque directo para la suplantación. Automatice el proceso de auditoría siempre que sea posible, marcando las entradas MAC que no se hayan visto en la red durante más de 90 días.

SSID Separados por Clase de Dispositivo. Evite mezclar dispositivos IoT y dispositivos de usuario en el mismo SSID. Utilice SSIDs dedicados para tráfico IoT, corporativo y de invitados, cada uno mapeado a su propia VLAN con políticas de seguridad apropiadas.

Mejores Prácticas

La siguiente tabla resume el método de autenticación recomendado por clase de dispositivo y contexto de cumplimiento:

| Escenario | Método de Autenticación Recomendado | Rol de Autenticación MAC |

|---|---|---|

| Laptops y smartphones corporativos | 802.1X (EAP-TLS o PEAP) | Ninguno |

| Smartphones y tablets de invitados | Captive portal / Passpoint | Ninguno (la aleatorización de MAC lo hace poco fiable) |

| IoT sin interfaz (cámaras, sensores) | Autenticación MAC + WPA2/3-PSK | Primario (única opción viable) |

| Terminales POS heredados | Autenticación MAC + WPA2-PSK + aislamiento de VLAN | Secundario (control compensatorio) |

| Dispositivos médicos (HIPAA) | 802.1X cuando sea posible; Autenticación MAC + VLAN estricta si no | Último recurso con máxima segmentación |

| Dispositivos para eventos/temporales | Autenticación MAC con acceso VLAN limitado en el tiempo | Apropiado para implementación a corto plazo y controlada |

Para organizaciones que operan en múltiples sectores, incluyendo centros de Transporte y instalaciones del sector público, el principio sigue siendo consistente: autentique la clase de dispositivo con el método más robusto que admita, y compense los métodos más débiles con controles a nivel de red.

Solución de Problemas y Mitigación de Riesgos

Síntoma: Los dispositivos autenticados por MAC fallan intermitentemente al conectarse.

Causa raíz: El firmware de la NIC del dispositivo puede estar generando direcciones MAC aleatorizadas o administradas localmente. Verifique que el dispositivo esté configurado para usar su MAC de hardware grabada. Revise los registros del servidor RADIUS en busca de mensajes de Access-Reject y compárelos con el formato de la lista de permitidos (algunos servidores RADIUS requieren el formato separado por dos puntos AA:BB:CC:DD:EE:FF; otros no requieren delimitadores).

Síntoma: Las métricas de visitantes recurrentes de invitados están disminuyendo a pesar de un tráfico peatonal estable. Causa raíz: Aleatorización de MAC en dispositivos iOS 14+/Android 10+. El mecanismo de caché de MAC ya no es fiable para los dispositivos de consumo modernos. Realice la transición a la reautenticación basada en tokens de sesión o Passpoint para restaurar datos precisos de WiFi Analytics .

Síntoma: Dispositivos inesperados que aparecen en la ry VLAN de IoT. Causa raíz: Suplantación de MAC o una lista de permitidos que no ha sido auditada recientemente. Implemente la creación de perfiles de dispositivos para detectar desajustes entre el comportamiento esperado del dispositivo y los patrones de tráfico reales. Revise los registros de contabilidad de RADIUS para detectar duraciones de sesión o volúmenes de datos inusuales.

Síntoma: Degradación del rendimiento del servidor RADIUS durante las horas pico. Causa raíz: Alto volumen de mensajes de Access-Request de una gran flota de IoT. Implemente el almacenamiento en caché de proxy RADIUS o una instancia RADIUS dedicada para la autenticación MAC para descargar el servidor de autenticación principal que maneja 802.1X.

ROI e Impacto Empresarial

Implementar la autenticación MAC estratégicamente —en lugar de ampliamente— impacta directamente tanto la eficiencia operativa como la postura de seguridad. Para un gran establecimiento hotelero que gestiona más de 2,000 dispositivos IoT en las habitaciones, la automatización de la incorporación de televisores inteligentes, termostatos y teléfonos IP a través de una lista de permitidos MAC preaprovisionada elimina la necesidad de configuración manual por dispositivo, reduciendo el tiempo de implementación en un estimado del 60-70% en comparación con la entrada manual de credenciales. Los tickets de soporte técnico relacionados con la conectividad IoT suelen disminuir entre un 35% y un 45% cuando los dispositivos se asignan consistentemente a la VLAN correcta a través de atributos RADIUS.

Por el contrario, intentar usar la autenticación MAC para redes de invitados crea resultados negativos medibles. Los establecimientos que dependen del almacenamiento en caché de MAC para eludir el Captive Portal informan que las tasas de identificación de visitantes recurrentes caen del 70-80% a menos del 20% en redes donde la mayoría de los usuarios tienen dispositivos iOS o Android modernos. Esto socava directamente el ROI de la Plataforma de Marketing y Análisis de WiFi para Invitados , donde los datos de visitantes recurrentes impulsan campañas de marketing personalizadas y la participación de la lealtad.

El caso de negocio es claro: invierta en el mecanismo de autenticación adecuado para cada clase de dispositivo. La autenticación MAC para dispositivos IoT reduce los gastos operativos. Los Captive Portals seguros y Passpoint para dispositivos de invitados protegen la integridad de los análisis y la postura de cumplimiento. Los dos nunca deben confundirse.

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.