¿Qué es la seguridad WiFi? Una guía completa sobre la seguridad de redes inalámbricas

Una referencia técnica completa para líderes de TI sobre cómo proteger redes inalámbricas empresariales. Esta guía cubre la evolución de los protocolos de cifrado, las mejores prácticas arquitectónicas para la segmentación y las estrategias de defensa contra amenazas comunes de WiFi.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: La Evolución de los Protocolos de Seguridad WiFi

- WEP (Wired Equivalent Privacy)

- WPA (Wi-Fi Protected Access)

- WPA2

- WPA3: El Estándar Actual

- Amenazas Comunes a la Seguridad WiFi

- Guía de Implementación: Mejores Prácticas Arquitectónicas

- 1. Segmentación de Red y VLANs

- 2. Mecanismos de Autenticación Robustos

- 3. Implementación del Aislamiento de Clientes

- Mejores Prácticas y Estándares de la Industria

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para las empresas modernas —ya sea que operen una cadena minorista global, un consorcio de atención médica con múltiples ubicaciones o un estadio de alta capacidad— el WiFi ya no es solo una comodidad; es infraestructura crítica. Sin embargo, a medida que crece la dependencia de las redes inalámbricas, también lo hace la superficie de ataque. Una red inalámbrica comprometida expone a la organización a filtraciones de datos, violaciones de cumplimiento (como PCI DSS y GDPR), y un grave daño a la reputación.

Esta guía técnica completa explora los fundamentos de la seguridad WiFi, detallando la evolución de los estándares de cifrado, los vectores de amenaza comunes y las mejores prácticas arquitectónicas para asegurar entornos inalámbricos empresariales. Examinaremos cómo implementar una segmentación robusta, mecanismos de autenticación sólidos y aprovechar plataformas como Guest WiFi para mantener una red segura, compatible y de alto rendimiento, mientras se extrae inteligencia de negocio procesable a través de WiFi Analytics .

Análisis Técnico Detallado: La Evolución de los Protocolos de Seguridad WiFi

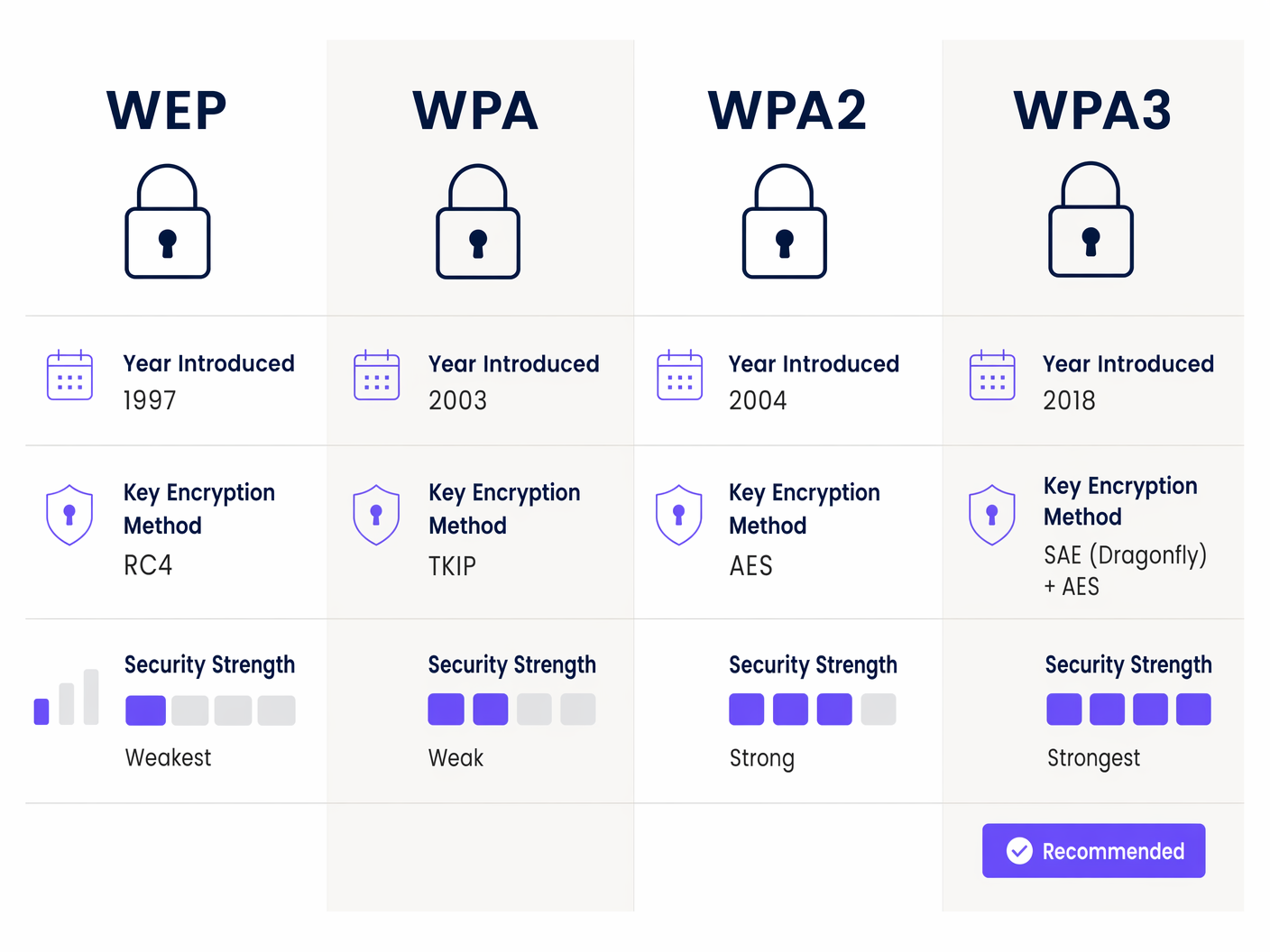

Comprender el estado actual de la seguridad WiFi requiere una breve mirada a su historia. La progresión de los protocolos de seguridad refleja una carrera armamentista continua entre ingenieros de red y actores maliciosos.

WEP (Wired Equivalent Privacy)

Introducido en 1997, WEP fue el estándar de seguridad 802.11 original. Utilizó el cifrado de flujo RC4 para la confidencialidad y CRC-32 para la integridad. Sin embargo, los fallos criptográficos en su implementación hicieron que fuera trivialmente fácil de descifrar utilizando herramientas disponibles. WEP está completamente obsoleto y su presencia en cualquier red moderna constituye una vulnerabilidad crítica.

WPA (Wi-Fi Protected Access)

Introducido en 2003 como una solución provisional a los fallos de WEP, WPA implementó el Protocolo de Integridad de Clave Temporal (TKIP). Aunque mejoró la seguridad al cambiar las claves dinámicamente, todavía dependía del vulnerable cifrado RC4 y finalmente fue comprometido.

WPA2

Ratificado en 2004, WPA2 se convirtió en el estándar empresarial durante más de una década. Introdujo el Estándar de Cifrado Avanzado (AES) operando en el Protocolo de Código de Autenticación de Mensajes de Encadenamiento de Bloques de Cifrado en Modo Contador (CCMP). WPA2 proporcionó una seguridad robusta, pero finalmente se encontró vulnerable a ataques de diccionario fuera de línea contra el handshake de cuatro vías, destacando la vulnerabilidad KRACK (Key Reinstallation Attacks) descubierta en 2017.

WPA3: El Estándar Actual

Introducido en 2018, WPA3 aborda las deficiencias de WPA2 y es el estándar obligatorio para todos los nuevos dispositivos Wi-Fi CERTIFIED.

Mejoras Clave en WPA3:

- Autenticación Simultánea de Iguales (SAE): Reemplaza el intercambio de Clave Precompartida (PSK). SAE es un protocolo seguro de establecimiento de claves que proporciona secreto hacia adelante y es altamente resistente a ataques de diccionario fuera de línea. Incluso si un usuario elige una contraseña débil, el handshake no puede ser descifrado fuera de línea.

- WPA3-Enterprise: Ofrece un modo opcional de fuerza criptográfica de 192 bits, utilizando criptografía Suite B (por ejemplo, ECDSA con una curva de 384 bits y HMAC-SHA384). Esto es crítico para entornos altamente sensibles como instituciones gubernamentales o financieras.

- Cifrado Inalámbrico Oportunista (OWE): Aborda la pregunta "¿es seguro el WiFi público?". OWE, comercializado como Wi-Fi Enhanced Open, proporciona cifrado de datos individualizado en redes abiertas sin requerir autenticación de usuario, mitigando la escucha pasiva.

Amenazas Comunes a la Seguridad WiFi

Las redes empresariales se enfrentan a una variedad de amenazas sofisticadas. Comprender estos vectores es crucial para implementar contramedidas efectivas.

- Puntos de Acceso Maliciosos (Rogue Access Points) y Gemelos Malignos (Evil Twins): Un atacante conecta un AP no autorizado a la red corporativa (Rogue AP) o difunde un SSID de apariencia legítima para engañar a los usuarios y que se conecten (Evil Twin). Esto permite la interceptación de tráfico y el robo de credenciales.

- Ataques de Hombre en el Medio (Man-in-the-Middle, MitM): Los atacantes se posicionan entre el cliente y el AP para interceptar, leer o modificar el tráfico no cifrado.

- Ataques de Desautenticación: Los atacantes envían tramas de desautenticación falsificadas para desconectar a un cliente del AP. Esto suele ser un precursor de un ataque de Gemelo Maligno (Evil Twin), forzando al cliente a reconectarse al AP del atacante.

- Recolección de Credenciales (Credential Harvesting): Los atacantes implementan Captive Portals falsos que imitan la página de inicio de sesión legítima, engañando a los usuarios para que ingresen credenciales corporativas o información personal.

Guía de Implementación: Mejores Prácticas Arquitectónicas

Asegurar una red inalámbrica empresarial requiere un enfoque de defensa en profundidad, yendo más allá del cifrado simple hacia una segmentación arquitectónica robusta y un control de acceso.

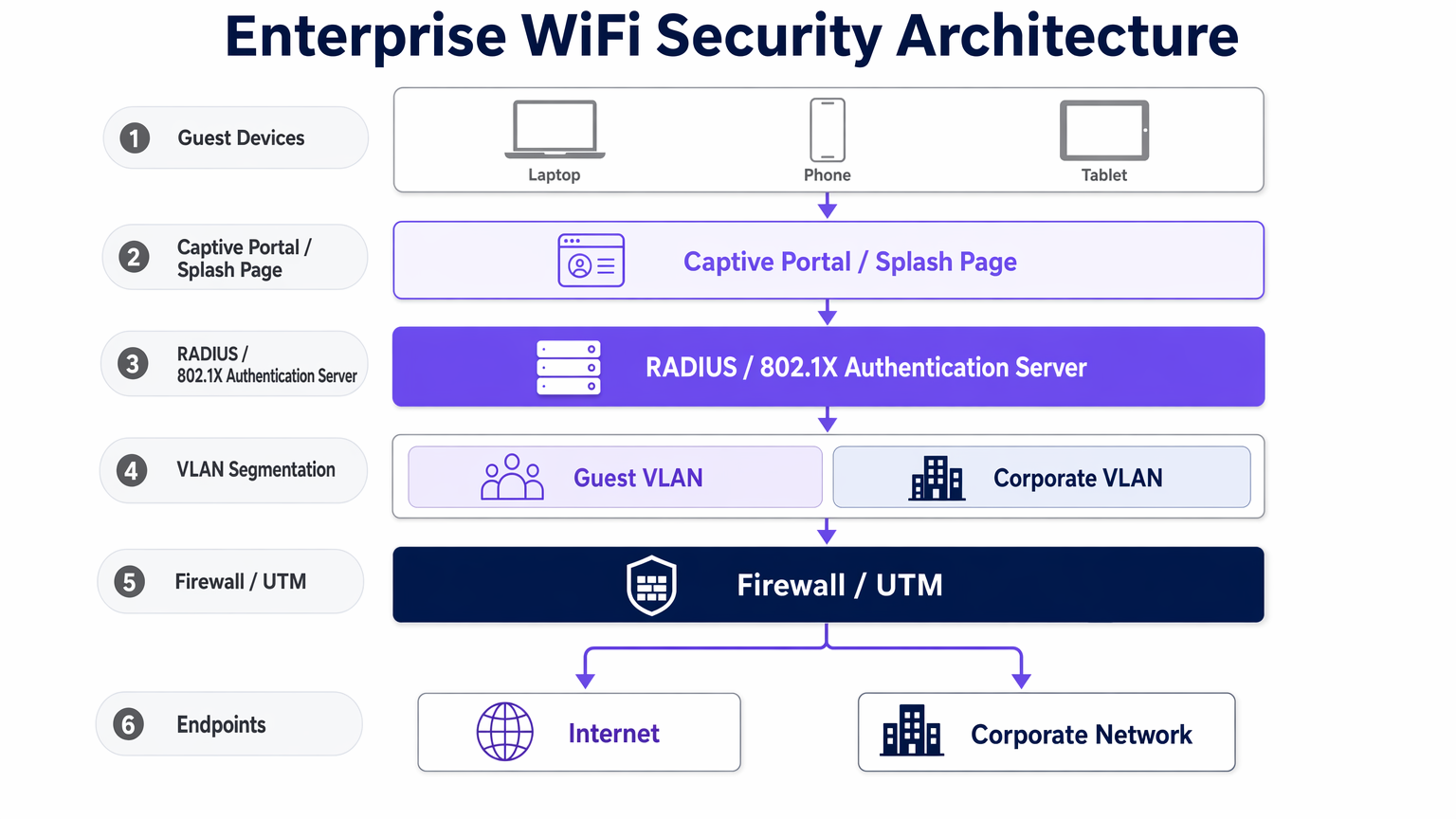

1. Segmentación de Red y VLANs

El principio fundamental de la seguridad de red es el aislamiento. El tráfico de invitados, el tráfico corporativo, los dispositivos IoT y los sistemas de Punto de Venta (PoS) deben residir en Redes de Área Local Virtuales (VLANs) lógicamente separadas.

- VLAN de Invitados (Guest VLAN): Debe estar estrictamente aislada de las subredes internas. El tráfico debe ser enrutado directamente al firewall de internet.

- VLAN de IoT (IoT VLAN): Los dispositivos IoT a menudo tienen posturas de seguridad débiles. Aislarlos para prevenir el movimiento lateral si son comprometidos.

2. Mecanismos de Autenticación Robustos

- Acceso Corporativo (802.1X): Nunca use Claves Pre-Compartidas para acceso corporativo. Implemente autenticación 802.1X respaldada por un servidor RADIUS, integrándose con servicios de directorio (por ejemplo, Active Directory). Esto asegura que el acceso a la red esté vinculado a identidades de usuario individuales y certificados de dispositivo.

- Acceso para Invitados (Captive Portals): Implemente un Captive Portal seguro para la incorporación de invitados. Una plataforma robusta como Purple no solo gestiona la aceptación de los términos de servicio, sino que también facilita la autenticación segura a través de inicios de sesión sociales o SMS, asegurando la trazabilidad. Para ejemplos de implementaciones efectivas, revise The 10 Best WiFi Splash Page Examples (And What Makes Them Work) o el equivalente en francés, Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) .

3. Implementación del Aislamiento de Clientes

Para redes de invitados, habilite el aislamiento de clientes (también conocido como aislamiento de AP). Esto evita que los dispositivos conectados al mismo AP o VLAN se comuniquen directamente entre sí, mitigando el riesgo de ataques peer-to-peer en la red pública.

Mejores Prácticas y Estándares de la Industria

- Sistemas de Prevención de Intrusiones Inalámbricas (WIPS): Implemente WIPS para monitorear continuamente el espectro de RF en busca de APs no autorizados, Evil Twins y comportamientos anómalos. Un WIPS robusto puede contener automáticamente las amenazas enviando tramas de desautenticación a dispositivos no autorizados.

- Passpoint (Hotspot 2.0): Para optimizar el acceso seguro de invitados, implemente Passpoint. Esto permite que los dispositivos se autentiquen de forma automática y segura en la red utilizando credenciales proporcionadas por su operador móvil o un proveedor de identidad de terceros. Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, facilitando una conectividad fluida y segura.

- Consideraciones de Cumplimiento: Asegúrese de que su arquitectura WiFi se alinee con los marcos regulatorios relevantes. Por ejemplo, PCI DSS requiere una segmentación estricta del entorno de datos del titular de la tarjeta del WiFi público, mientras que GDPR exige el manejo seguro de cualquier información de identificación personal (PII) recopilada durante la incorporación de invitados.

Solución de Problemas y Mitigación de Riesgos

- Modo de Falla: Proliferación de APs No Autorizados: En grandes recintos como entornos de Retail , los APs no autorizados pueden conectarse fácilmente a puertos Ethernet expuestos. Mitigación: Implemente seguridad de puertos (802.1X en puertos cableados) y monitoree activamente las alertas de WIPS.

- Modo de Falla: Seguridad Débil del Captive Portal: Un Captive Portal mal configurado puede ser eludido o suplantado. Mitigación: Asegúrese de que el Captive Portal utilice HTTPS con certificados SSL válidos. Implemente la limitación de velocidad para prevenir ataques de fuerza bruta contra los formularios de autenticación.

- Modo de Falla: Problemas de Integración de SD-WAN: Al integrar WiFi con arquitecturas SD-WAN, asegúrese de que las políticas de seguridad sean consistentes en toda la red superpuesta. Para más contexto, consulte The Core SD WAN Benefits for Modern Businesses o Die zentralen SD-WAN-Vorteile für moderne Unternehmen .

ROI e Impacto Comercial

Invertir en una seguridad WiFi robusta no es simplemente un centro de costos; es un facilitador crítico para la transformación digital y la mitigación de riesgos.

- Mitigación de Riesgos: El costo de una violación de datos —incluyendo multas regulatorias, honorarios legales y daño a la reputación— supera con creces la inversión en infraestructura segura (hardware WPA3, WIPS, servidores RADIUS).

- Eficiencia Operativa: La incorporación automatizada a través de 802.1X y Passpoint reduce los tickets de soporte técnico relacionados con restablecimientos de contraseña y problemas de conectividad.

- Integridad de Datos: La incorporación segura de invitados garantiza la integridad de los datos de primera parte recopilados para marketing y análisis. Al utilizar una plataforma segura para Guest WiFi , los recintos en Hospitality y Transport pueden aprovechar con confianza estos datos para impulsar programas de lealtad y engagement personalizado sin comprometer la privacidad del usuario.

Términos clave y definiciones

WPA3 (Wi-Fi Protected Access 3)

The latest Wi-Fi security standard, providing enhanced cryptographic strength and replacing the vulnerable PSK exchange with SAE.

Required for all new enterprise deployments to protect against offline dictionary attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that provides forward secrecy and prevents offline cracking of passwords.

Replaces the older 4-way handshake used in WPA2, significantly improving security for networks using shared passwords.

802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The standard for enterprise corporate access, tying network authentication to directory services via a RADIUS server.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for segmenting guest, corporate, and IoT traffic to limit the blast radius of a potential breach.

Client Isolation

A security feature that prevents devices connected to the same AP or VLAN from communicating with each other.

Mandatory for guest networks to prevent peer-to-peer attacks and malware propagation among public users.

WIPS (Wireless Intrusion Prevention System)

A network device that monitors the radio spectrum for the presence of unauthorized access points and can automatically take countermeasures.

Critical for detecting and neutralizing Rogue APs and Evil Twin attacks in enterprise environments.

Passpoint (Hotspot 2.0)

A standard that enables cellular-like roaming for Wi-Fi networks, allowing automatic and secure authentication.

Improves user experience and security by eliminating the need to manually connect and authenticate via captive portals.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption on open Wi-Fi networks without requiring user authentication.

Improves security on public networks (like coffee shops or airports) by protecting against passive eavesdropping.

Casos de éxito

A 200-room hotel needs to provide seamless guest WiFi while ensuring strict compliance with PCI DSS for their on-site restaurants and bars. How should the network architecture be designed?

The network must be strictly segmented using VLANs. The Guest WiFi must operate on an isolated VLAN with client isolation enabled, routing traffic directly to the internet. The PoS systems in the restaurants must reside on a separate, highly restricted VLAN (the Cardholder Data Environment), firewalled off from all other traffic. Guest onboarding should be managed via a secure captive portal to capture marketing data compliantly.

A large retail chain is experiencing frequent 'Evil Twin' attacks where malicious actors set up rogue APs to steal customer credentials. What is the recommended technical mitigation?

Deploy a dedicated Wireless Intrusion Prevention System (WIPS). The WIPS will monitor the RF spectrum for unauthorized SSIDs mimicking the corporate network. When detected, the WIPS can automatically contain the threat by transmitting deauthentication frames to prevent clients from connecting to the rogue AP.

Análisis de escenarios

Q1. You are designing the network for a large [Healthcare](/industries/healthcare) facility. They require seamless roaming for medical devices (IoT) and secure access for staff and patients. How do you segment this network?

💡 Sugerencia:Consider the varying security capabilities of IoT devices compared to corporate laptops.

Mostrar enfoque recomendado

Implement strict VLAN segmentation. Create a dedicated IoT VLAN with restricted access only to necessary servers (no internet access if possible). Staff devices should use 802.1X on a Corporate VLAN. Patients should use a Guest VLAN with client isolation, routed through a captive portal directly to the internet.

Q2. A venue operator wants to deploy OpenRoaming to improve the guest experience but is concerned about security compared to their existing WPA2-PSK setup. What is your advice?

💡 Sugerencia:Compare the security of shared passwords versus individualized authentication.

Mostrar enfoque recomendado

OpenRoaming (using Passpoint/802.1X) is significantly more secure than WPA2-PSK. It uses enterprise-grade encryption and individualized authentication, eliminating the risks associated with shared passwords (like offline dictionary attacks) and providing a seamless user experience.

Q3. During a security audit, legacy barcode scanners in a warehouse are found to only support WPA2-PSK. Upgrading them is not budgeted for this year. How do you mitigate the risk?

💡 Sugerencia:If you can't upgrade the protocol, how can you limit the blast radius?

Mostrar enfoque recomendado

Isolate the legacy scanners onto a dedicated, highly restricted VLAN. Implement strict firewall rules so this VLAN can only communicate with the specific inventory servers required for operation, blocking all other internal and external access. Rotate the PSK frequently.