¿Qué son los datos de primera mano y por qué son importantes para las empresas?

Esta guía proporciona una referencia técnica definitiva sobre los datos de primera mano: qué son, cómo se diferencian de los datos de segunda y tercera mano, y por qué la eliminación de las cookies de terceros y el endurecimiento de la regulación de privacidad hacen que una estrategia de datos de primera mano sea innegociable para los operadores de recintos. Cubre la arquitectura del WiFi para invitados como un mecanismo de recopilación conforme y de alto rendimiento, con orientación de implementación para entornos de hostelería, comercio minorista, eventos y sector público, y se mapea directamente a la plataforma de WiFi para invitados y análisis de Purple.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Definiendo los Datos de Primera Mano: Una Taxonomía Precisa

- Por qué el Modelo de Datos de Terceros Está Fallando

- WiFi para Invitados como Arquitectura de Recopilación de Datos de Primera Mano

- Guía de Implementación

- Fase 1: Evaluación de Infraestructura y Diseño del Marco de Consentimiento (Semanas 1–4)

- Fase 2: Implementación e Integración de la Plataforma (Semanas 5–10)

- Fase 3: Calidad de Datos y Gobernanza (Continuo)

- Mejores prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

- Medición del valor de un activo de datos de origen

- Caso de Estudio 1: Cadena Hotelera Regional — Hospitalidad

- Caso de Estudio 2: Propiedad Minorista — Comercio Minorista Multi-Sitio

- Resultados Esperados por Tipo de Ubicación

Resumen Ejecutivo

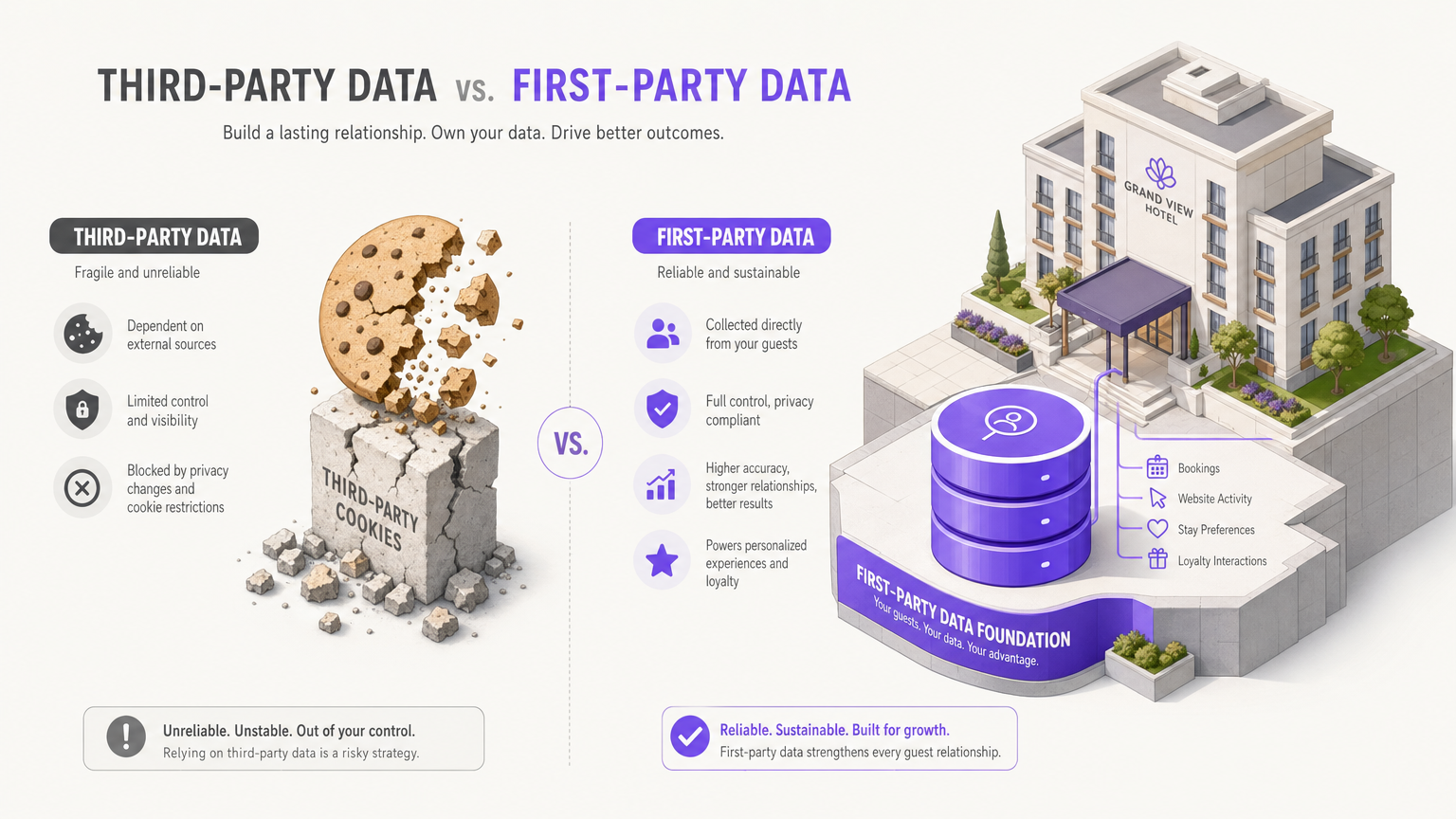

El modelo de datos de terceros está estructuralmente roto. La eliminación de las cookies de terceros por parte de Google en Chrome, el marco de Transparencia de Seguimiento de Aplicaciones de Apple, y la trayectoria de aplicación del GDPR y la Ley de Protección de Datos del Reino Unido de 2018 han desmantelado colectivamente la infraestructura de datos en la que la mayoría de los equipos de marketing y análisis confiaron durante la última década. Las organizaciones que aún no han construido una estrategia de datos de primera mano están operando con tiempo prestado.

Los datos de primera mano —recopilados directamente de sus invitados y clientes, con consentimiento explícito, a través de sus propios canales— son más precisos, más duraderos y más conformes que cualquier alternativa. Para los operadores de recintos físicos en hostelería , comercio minorista , transporte y sanidad , la red WiFi para invitados es uno de los mecanismos de recopilación de datos de primera mano más eficientes disponibles. Cada conexión autenticada es un evento de captura de datos consentido que construye un perfil de invitado persistente y accionable.

Esta guía cubre la arquitectura técnica de la recopilación de datos de primera mano a través de WiFi para Invitados , el marco de cumplimiento requerido para una implementación segura según el GDPR, los patrones de implementación en diferentes tipos de recintos y el caso de ROI para invertir en Análisis de WiFi como la capa de activación para su conjunto de datos de primera mano.

Análisis Técnico Detallado

Definiendo los Datos de Primera Mano: Una Taxonomía Precisa

La industria utiliza el término "datos de primera mano" de manera informal, pero para fines de arquitectura y cumplimiento, la precisión es importante. El panorama de datos se divide en tres niveles:

| Tipo de Datos | Fuente | Rastro de Consentimiento | Riesgo de Cumplimiento | Durabilidad |

|---|---|---|---|---|

| De primera mano | Recopilados directamente por su organización de individuos con una relación directa | Completo, auditable, de su propiedad | Bajo | Alto — no sujeto a cambios de políticas de terceros |

| De segunda mano | Datos de primera mano de otra organización accedidos a través de una asociación directa | Parcial — depende del marco de consentimiento del socio | Medio | Medio — sujeto a los términos de la asociación |

| De tercera mano | Agregados por intermediarios de datos de múltiples fuentes | Débil o ausente — sin relación directa | Alto — cada vez más insostenible bajo el GDPR | Bajo — eliminación de cookies, restricciones de plataforma |

Dentro de los datos de primera mano, existen cuatro clases de datos distintas que un sistema de recopilación bien diseñado debería capturar:

Datos de identidad abarcan los identificadores centrales recopilados en la autenticación: nombre, dirección de correo electrónico, número de teléfono y atributos demográficos proporcionados voluntariamente durante el registro. Este es el ancla que vincula todas las observaciones de comportamiento posteriores a un individuo conocido.

Datos de comportamiento se generan pasivamente a través de la interacción de red: marcas de tiempo de conexión, duración de la sesión, frecuencia de visita, tiempo de permanencia por zona, tipo de dispositivo y sistema operativo. Para los operadores de recintos, esta es a menudo la clase de datos más valiosa operativamente porque revela cómo los invitados realmente usan su espacio, no solo cómo describen sus preferencias.

Datos transaccionales fluyen de sistemas de punto de venta, motores de reserva, interacciones de programas de fidelización y plataformas de comercio electrónico. Cuando se integran con datos de identidad y comportamiento derivados del WiFi, permiten una verdadera atribución — conectando la presencia física con el resultado comercial.

Datos de preferencias declaradas son lo que los invitados le dicen directamente a través de encuestas, centros de preferencias y formularios de registro. Es la señal de mayor calidad para la personalización, pero requiere la participación activa del invitado para su recopilación.

Por qué el Modelo de Datos de Terceros Está Fallando

El colapso estructural de los datos de terceros no es un evento único, es una convergencia de presiones regulatorias, técnicas y comerciales que se han estado gestando durante varios años.

En el ámbito regulatorio, el requisito del GDPR de consentimiento libre, específico, informado e inequívoco ha hecho que las prácticas implícitas de recopilación de datos del ecosistema de terceros sean legalmente precarias. La Oficina del Comisionado de Información del Reino Unido ha emitido multas sustanciales por violaciones de consentimiento, y la aplicación se está intensificando. Los requisitos de la Directiva ePrivacy para el consentimiento de cookies han erosionado aún más la utilidad práctica del seguimiento de terceros.

En el ámbito técnico, la Prevención de Seguimiento Inteligente de Apple y el marco de Transparencia de Seguimiento de Aplicaciones han degradado significativamente la precisión del seguimiento entre sitios en dispositivos iOS. La agresiva partición de cookies de Safari significa que las cookies de terceros tienen una vida útil efectiva de siete días para algunos casos de uso. La iniciativa Privacy Sandbox de Android sigue una trayectoria similar.

Para los operadores de recintos, la implicación práctica es sencilla: los datos de audiencia que adquiere de intermediarios de terceros son cada vez menos precisos, menos completos y están más expuestos legalmente con cada trimestre que pasa. Las organizaciones que ganarán la próxima década son aquellas que están construyendo conjuntos de datos de primera mano propietarios ahora.

WiFi para Invitados como Arquitectura de Recopilación de Datos de Primera Mano

La red WiFi para invitados está posicionada de manera única como un mecanismo de recopilación de datos de primera mano para recintos físicos. A diferencia de una aplicación móvil —que requiere descarga, instalación y participación activa— la conectividad WiFi es una utilidad que los invitados buscan activamente. El evento de conexión es el momento natural de captura de consentimiento.

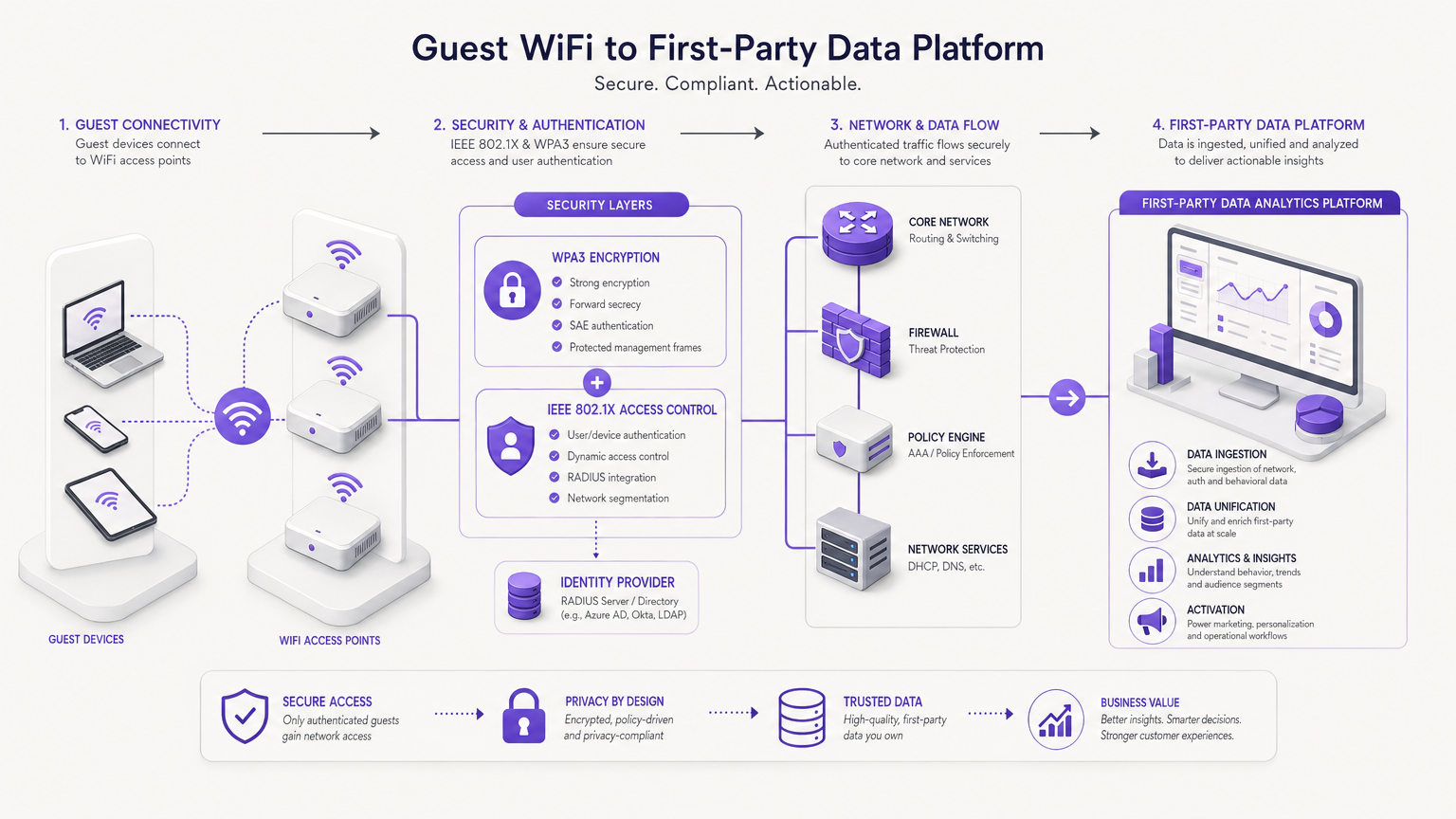

La arquitectura técnica de un sistema de recolección de datos de primera parte de WiFi que cumple con las normativas opera en cuatro capas:

Capa 1 — Control de Acceso a la Red: IEEE 802.1X proporciona control de acceso a la red basado en puertos, asegurando que los dispositivos no puedan acceder a los recursos de la red hasta que hayan completado el proceso de autenticación. Esta es la puerta técnica que hace posible la recolección de datos autenticados. La encriptación WPA3 con Simultaneous Authentication of Equals (SAE) asegura que los datos de sesión en tránsito estén protegidos con secreto hacia adelante (forward secrecy), lo que significa que incluso si una clave de sesión se ve comprometida, los datos históricos de la sesión no pueden ser desencriptados.

Capa 2 — Captive Portal y Captura de Consentimiento: El Captive Portal — o página de bienvenida (splash page) — es la interfaz a través de la cual los invitados se autentican y proporcionan su consentimiento. Un Captive Portal correctamente configurado presenta un aviso de privacidad claro, captura el consentimiento explícito para usos específicos de datos (comunicaciones de marketing, análisis, intercambio con terceros), registra la marca de tiempo del consentimiento y la versión del aviso de privacidad, y proporciona un mecanismo claro para que los invitados retiren su consentimiento. La plataforma de Purple maneja este flujo de trabajo de consentimiento de forma nativa, con registros de consentimiento almacenados en un registro auditable.

Capa 3 — Resolución de Identidad y Manejo de Direcciones MAC: Los dispositivos modernos iOS y Android aleatorizan su dirección MAC por defecto como medida de protección de la privacidad. Esto significa que el identificador del dispositivo visible en la capa de red puede cambiar entre visitas, rompiendo la identificación persistente del visitante si la dirección MAC se utiliza como clave principal. La respuesta arquitectónica correcta es anclar la identificación persistente a la identidad autenticada — la dirección de correo electrónico o el número de teléfono proporcionado al iniciar sesión — en lugar del identificador del dispositivo. Una vez que un invitado se autentica, la MAC aleatorizada de su dispositivo se mapea a su perfil persistente, y las conexiones posteriores del mismo dispositivo se reconocen a través de la credencial de autenticación en lugar del identificador de hardware.

Capa 4 — Ingesta y Unificación de Datos: Los eventos de conexión, los datos de sesión y las señales de ubicación de la triangulación de puntos de acceso se ingieren en la plataforma de análisis y se normalizan con el perfil del invitado. Para operadores con múltiples ubicaciones, esta capa es donde se construye la inteligencia entre ubicaciones. Un invitado reconocido en su local de Londres el lunes y en su local de Edimburgo el jueves es un perfil único con dos eventos de comportamiento, no dos visitantes anónimos separados.

Para organizaciones interesadas en extender la inteligencia de ubicación más allá del mapeo básico de cobertura WiFi, la Guía del Sistema de Posicionamiento Interior: UWB, BLE, & WiFi proporciona una referencia técnica detallada sobre la combinación de WiFi con Ultra-Wideband y Bluetooth Low Energy para una precisión de posicionamiento sub-métrica.

Guía de Implementación

Fase 1: Evaluación de Infraestructura y Diseño del Marco de Consentimiento (Semanas 1–4)

Antes de implementar cualquier capacidad de recolección de datos, el marco legal y de cumplimiento debe estar en su lugar. Involucre a su Oficial de Protección de Datos o asesor legal para revisar y aprobar el lenguaje del aviso de privacidad para su Captive Portal. El aviso debe especificar: las categorías de datos que se recopilan, la base legal para el procesamiento (típicamente intereses legítimos para análisis, consentimiento explícito para marketing), los períodos de retención para cada categoría de datos, los terceros con quienes se pueden compartir los datos y los derechos del invitado bajo GDPR, incluyendo el derecho de acceso, rectificación, eliminación y portabilidad.

Simultáneamente, realice una auditoría de infraestructura. Documente su parque de puntos de acceso existente: proveedor, versión de firmware, configuración de VLAN y estado de integración del servidor RADIUS. Identifique las brechas en la cobertura que resultarían en una captura de datos incompleta. Para entornos minoristas, asegúrese de que la ubicación de sus puntos de acceso proporcione suficiente densidad para una medición significativa del tiempo de permanencia — una regla general es un punto de acceso por cada 1,000 a 1,500 metros cuadrados para fines de análisis, lo que puede ser más denso que sus requisitos de conectividad pura.

Fase 2: Implementación e Integración de la Plataforma (Semanas 5–10)

Implemente el Captive Portal y configure el flujo de trabajo de autenticación. Purple admite múltiples métodos de autenticación — registro por correo electrónico, inicio de sesión social a través de OAuth (Google, Facebook, Apple), verificación de número de teléfono a través de SMS OTP e integración de programas de lealtad. La elección del método de autenticación afecta directamente su tasa de captura de datos y la riqueza de los datos de identidad recopilados. El registro por correo electrónico proporciona el identificador más duradero para la integración con CRM. El inicio de sesión social proporciona tasas de conversión más altas, pero puede devolver datos de perfil limitados dependiendo de los permisos de la API de la plataforma.

Configure su segmentación de VLAN para asegurar que el tráfico de WiFi de invitados esté aislado de las redes corporativas y de tarjetas de pago. Este es un requisito obligatorio de PCI DSS y una mejor práctica de seguridad, independientemente del alcance de las tarjetas de pago. La VLAN de invitados debe enrutarse a través de una salida de internet dedicada con políticas apropiadas de filtrado de contenido y gestión de ancho de banda.

Integre la plataforma de análisis WiFi con sus sistemas descendentes: CRM para la sincronización del perfil del invitado, plataforma de marketing por correo electrónico para la activación de campañas y sistema de lealtad para la integración de puntos y recompensas. Purple proporciona conectores preconstruidos para las principales plataformas de CRM y automatización de marketing, reduciendo significativamente el tiempo de desarrollo de la integración.

Fase 3: Calidad de Datos y Gobernanza (Continuo)

Establezca la monitorización de la calidad de los datos desde el primer día. Las métricas clave a seguir incluyen: tasa de autenticación (el porcentaje de dispositivos conectados que completan el flujo de inicio de sesión), completitud de datos (el porcentaje de perfiles con una dirección de correo electrónico válida), tasa de consentimiento (el porcentaje de invitados autenticados que consienten las comunicaciones de marketing) y tasa de reconocimiento de visitantes recurrentes (el porcentaje de visitas recurrentes donde el invitado es emparejado exitosamente con un perfil existente).

Implemente la automatización de retención de datos. Configure su plataforma para purgar automáticamente los registros de sesión después de su período de retención definido y para cumplir con las solicitudes de eliminación dentro del plazo de 30 días requerido por GDPR. Mantenga un registro de auditoría de todas las solicitudes de acceso a datos del interesado y acciones de eliminación.

Para obtener orientación sobre cómo activar su conjunto de datos de origen para mejorar la experiencia del cliente, la guía Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern y su equivalente en español Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente proporcionan manuales operativos detallados.

Mejores prácticas

Arquitectura de consentimiento: Utilice siempre un mecanismo de doble opt-in para el consentimiento de marketing — una casilla de verificación en la página de inicio seguida de un correo electrónico de confirmación. Esto proporciona un registro de consentimiento más sólido y reduce el riesgo de que direcciones de correo electrónico no válidas ingresen a su CRM. Almacene el registro de consentimiento con la dirección IP, la marca de tiempo y el hash de la versión del aviso de privacidad.

Minimización de datos: Recopile solo los datos para los que tenga un caso de uso definido. El principio de minimización de datos de GDPR no es solo un requisito de cumplimiento — es una buena higiene de datos. Los perfiles inflados con atributos no utilizados son más difíciles de mantener, más costosos de almacenar y crean una superficie de cumplimiento innecesaria.

Segmentación de red: Mantenga una estricta separación de VLAN entre la red WiFi de invitados, la red corporativa y cualquier segmento de red que transporte datos de tarjetas de pago. Consulte el Requisito 1.3 de PCI DSS para obtener orientación detallada sobre la segmentación de red. IEEE 802.1X con asignación dinámica de VLAN es el patrón de implementación recomendado para entornos con múltiples clases de usuarios.

Mitigación de la aleatorización de MAC: No intente anular la aleatorización de direcciones MAC por medios técnicos — esto es una protección de la privacidad y eludirla puede constituir una violación de GDPR. En su lugar, diseñe su flujo de autenticación para maximizar las tasas de inicio de sesión en la primera conexión, ya que la identidad autenticada es un identificador persistente más fiable que cualquier señal a nivel de dispositivo.

Resolución de identidad entre ubicaciones: Para operadores con múltiples ubicaciones, implemente un registro maestro de identidad de invitado con subregistros de comportamiento específicos de cada ubicación. Esta arquitectura le permite responder preguntas como "cuál es el comportamiento de este invitado en todas nuestras ubicaciones" mientras mantiene la capacidad de personalizar a nivel de ubicación individual.

Para un contexto más amplio sobre cómo WiFi se integra con las redes de sensores de IoT y los sistemas de gestión de edificios, la Internet of Things Architecture: A Complete Guide proporciona una arquitectura de referencia útil.

Solución de problemas y mitigación de riesgos

Bajas tasas de autenticación: Si menos del 40% de los dispositivos conectados completan el flujo de inicio de sesión, las causas más comunes son: tiempo de carga de la página de inicio que excede los tres segundos (optimice los activos y la configuración de CDN), campos de formulario que solicitan demasiada información (reduzca a solo la dirección de correo electrónico para la captura inicial) y una propuesta de valor poco clara en la página de inicio (pruebe mensajes que enfaticen WiFi gratuito y rápido). Realice pruebas A/B en el diseño de su página de inicio — pequeños cambios en el texto y el diseño pueden aumentar las tasas de autenticación entre 10 y 15 puntos porcentuales.

La aleatorización de MAC interrumpe el reconocimiento de visitantes recurrentes: Si su tasa de reconocimiento de visitantes recurrentes es inferior al 60%, es probable que tenga una alta proporción de dispositivos iOS 14+ y Android 10+ que utilizan MAC aleatorias. Asegúrese de que su flujo de autenticación solicite a los invitados que inicien sesión en cada visita, no solo en la primera. Considere implementar un token de "recordarme" almacenado en el almacenamiento local del navegador del dispositivo para agilizar la reautenticación sin depender de la dirección MAC.

Brechas en el registro de consentimiento de GDPR: Si su auditoría de consentimiento revela brechas — perfiles con indicadores de consentimiento de marketing pero sin la marca de tiempo de consentimiento o la versión del aviso de privacidad correspondiente — tiene un riesgo de cumplimiento. Audite sus datos históricos, suprima cualquier perfil sin un registro de consentimiento válido de los envíos de marketing e implemente una campaña de re-consentimiento para reconstruir su audiencia opt-in sobre una base legal limpia.

Silos de datos que impiden la activación: La razón más común por la que los datos de origen no logran generar ROI es que permanecen en la plataforma de análisis de WiFi sin ser activados en sistemas posteriores. Priorice la integración de CRM en su plan de implementación. Un perfil de invitado que existe solo en su plataforma WiFi no puede impulsar campañas de correo electrónico, recompensas de lealtad u ofertas personalizadas. Los datos deben fluir a los sistemas donde se puedan utilizar.

Expansión del alcance de PCI DSS: Si su red WiFi de invitados se encuentra en la misma infraestructura física que su red de procesamiento de pagos, puede estar introduciendo inadvertidamente su infraestructura WiFi en el alcance de PCI DSS. Contrate a un Evaluador de Seguridad Calificado (QSA) para revisar su segmentación de red antes de la implementación. El costo de una revisión de QSA es significativamente menor que el costo de un proyecto de remediación de PCI DSS.

ROI e impacto empresarial

Medición del valor de un activo de datos de origen

El ROI de un programa de datos de origen se mide en tres dimensiones: impacto directo en los ingresos de campañas basadas en datos, ganancias de eficiencia operativa de la inteligencia de comportamiento y valor de mitigación de riesgos por la reducción de la exposición al cumplimiento.

El impacto directo en los ingresos es el más sencillo de medir. Realice un seguimiento de los ingresos incrementales atribuibles a las campañas que utilizaron datos WiFi de origen para la segmentación o personalización, en comparación con un grupo de control que recibió comunicaciones genéricas. En entornos de hostelería, las campañas de correo electrónico personalizadas para huéspedes autenticados por WiFi superan consistentemente a las campañas de difusión genéricas en un factor de dos a tres veces en la tasa de apertura y de cuatro a seis veces en la tasa de conversión, según los datos de la plataforma Purple en toda la propiedad.

La eficiencia operativa se mide a través de la optimización del lugar. Los datos de tiempo de permanencia de los análisis de WiFi permiten tomar decisiones sobre el personal — si su analytics muestran que la afluencia de público alcanza su punto máximo entre las 12:00 y las 14:00 los jueves, lo que permite optimizar los turnos de personal. Los datos de tráfico a nivel de zona informan las decisiones de merchandising en entornos minoristas. Los datos de tiempo de espera informan el diseño de servicios en entornos de transporte y atención médica.

El valor de mitigación de riesgos es más difícil de cuantificar, pero significativo. El costo de una acción de cumplimiento de GDPR —que puede alcanzar el 4% de la facturación anual global según el Artículo 83(5)— empequeñece el costo de un programa de datos de primera parte correctamente implementado. El cambio de datos de terceros a datos de primera parte reduce su exposición a acciones de cumplimiento derivadas del procesamiento ilegal de datos.

Caso de Estudio 1: Cadena Hotelera Regional — Hospitalidad

Una cadena hotelera regional que opera doce propiedades en todo el Reino Unido implementó la plataforma de WiFi para huéspedes de Purple en todas sus instalaciones. Antes de la implementación, la cadena no tenía un mecanismo sistemático para capturar datos de contacto de los huéspedes a nivel de propiedad; la inscripción al programa de lealtad se gestionaba en la recepción y lograba una tasa de captura del 15%.

Tras la implementación del Captive Portal de Purple con registro por correo electrónico, la cadena logró una tasa de autenticación del 68% en los dispositivos conectados, con un 54% de los huéspedes autenticados que dieron su consentimiento para marketing. En seis meses, la cadena había construido una base de datos de primera parte de 47,000 perfiles de huéspedes con consentimiento, en comparación con los 8,200 miembros del programa de lealtad antes de la implementación.

La cadena utilizó el conjunto de datos derivado del WiFi para ejecutar una campaña de re-engagement dirigida a huéspedes que se habían alojado una vez pero no habían regresado en un plazo de doce meses. La campaña logró una tasa de apertura del 34% y una tasa de conversión de reservas del 6.2%, generando £180,000 en ingresos incrementales por habitaciones con un solo envío de campaña. El ROI de la licencia anual de la plataforma se logró dentro del primer ciclo de campaña.

Caso de Estudio 2: Propiedad Minorista — Comercio Minorista Multi-Sitio

Un minorista de moda que opera 45 tiendas en el Reino Unido e Irlanda implementó la plataforma de analíticas WiFi de Purple para abordar un problema operativo específico: el equipo de marketing no tenía visibilidad del comportamiento en la tienda y no podía medir el impacto de las campañas de publicidad digital en las visitas a las tiendas físicas.

La implementación permitió al minorista construir un modelo de atribución omnicanal. Los clientes que hicieron clic en una campaña social pagada y posteriormente visitaron una tienda en un plazo de siete días fueron identificados mediante la coincidencia de autenticación WiFi con el registro del CRM. Estos datos de atribución revelaron que las redes sociales pagadas estaban generando un 23% más de visitas a la tienda de lo que se había atribuido anteriormente, lo que informó directamente una reasignación de £400,000 en el gasto anual en medios de canales de menor rendimiento.

Los datos de tiempo de permanencia también revelaron una información significativa: los clientes que pasaron más de doce minutos en la tienda tuvieron un valor de transacción promedio 3.4 veces mayor que los clientes que pasaron menos de seis minutos. Esta información impulsó un rediseño del diseño de la tienda en cinco ubicaciones piloto, con los probadores reubicados para aumentar el tiempo de permanencia promedio. Las tiendas piloto mostraron un aumento del 18% en el valor promedio de transacción durante el siguiente trimestre.

Para obtener más información sobre cómo se aplican las analíticas WiFi específicamente al sector Minorista , la página de la industria de Purple ofrece casos de uso detallados y patrones de implementación.

Resultados Esperados por Tipo de Ubicación

| Tipo de Ubicación | Tasa de Autenticación Típica | Tiempo para Conjunto de Datos Accionable | Principal Impulsor del ROI |

|---|---|---|---|

| Hotel (más de 200 habitaciones) | 55–70% | 4–8 semanas | Campañas de re-engagement, personalización de upsell |

| Tienda minorista (calle principal) | 35–50% | 6–10 semanas | Atribución omnicanal, optimización del tiempo de permanencia |

| Estadio / arena | 60–75% | Por evento | Activación de patrocinadores, upsell de alimentos y bebidas, re-engagement post-evento |

| Centro de conferencias | 70–85% | Por evento | Perfilado de delegados, generación de leads para expositores |

| Sector público / centro de transporte | 40–60% | 8–12 semanas | Planificación de afluencia, diseño de servicios, información de accesibilidad |

La Guía Completa de Wi-Fi en Automoción para Empresas 2026 proporciona una referencia paralela útil para organizaciones que consideran la recopilación de datos de primera parte en contextos automotrices y de transporte, donde se aplican los mismos principios arquitectónicos en un entorno móvil.

Términos clave y definiciones

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

Casos de éxito

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

Análisis de escenarios

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 Sugerencia:Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

Mostrar enfoque recomendado

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 Sugerencia:Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

Mostrar enfoque recomendado

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 Sugerencia:The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

Mostrar enfoque recomendado

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.