Red WiFi Ferroviaria: Cómo los Operadores Ofrecen Conectividad a Gran Velocidad

Esta guía de referencia técnica proporciona información práctica para líderes de TI, arquitectos de red y directores de operaciones de transporte sobre cómo diseñar y desplegar redes WiFi ferroviarias fiables. Cubre la pila completa, desde la infraestructura en vía y la agregación multi-portadora hasta la gestión de ancho de banda, los captive portals y el análisis de pasajeros. La guía demuestra cómo los operadores pueden ir más allá de tratar el WiFi a bordo como un centro de costos y, en su lugar, aprovecharlo como un activo estratégico que genera datos de primera mano, inteligencia operativa y un ROI medible.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Arquitectura de Backhaul Multi-Portadora

- Infraestructura en Vía (Vía a Tren)

- Distribución a Bordo y Estándares de Hardware

- Guía de Implementación

- Paso 1: Estudio de RF y Evaluación del Backhaul

- Paso 2: Adquisición e Instalación de Hardware

- Paso 3: Configuración del Captive Portal y Gestión del Ancho de Banda

- Paso 4: Integración y Monitoreo del NOC

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- El Efecto de Sobrecarga en Estaciones

- Fallas en el Cableado entre Vagones

- Saturación del Backhaul Durante la Salida de Túneles

- ROI e Impacto Comercial

Resumen Ejecutivo

Ofrecer WiFi fiable en trenes en movimiento es uno de los desafíos más complejos en las redes empresariales. Para los gerentes de TI, arquitectos de red y directores de operaciones de recintos, la conectividad de pasajeros ya no es un lujo, es una expectativa básica que impacta directamente la satisfacción del cliente y la percepción de la marca.

Esta guía describe la arquitectura técnica necesaria para mantener una conectividad de alta velocidad a 125 mph, navegando por traspasos constantes entre torres celulares, efectos de jaula de Faraday de los vagones metálicos y densidades de usuarios fluctuantes. Exploramos la transición de simples routers celulares a gateways de agregación multi-portadora e infraestructura dedicada en vía. Fundamentalmente, examinamos cómo los operadores pueden utilizar captive portals y plataformas de análisis — como Guest WiFi y WiFi Analytics — para gestionar el ancho de banda, asegurar el cumplimiento del GDPR y extraer datos de primera mano procesables. Al tratar la red a bordo no solo como un centro de costos, sino como un activo estratégico, los operadores de transporte pueden generar un ROI significativo mientras satisfacen las demandas digitales del pasajero moderno.

Análisis Técnico Detallado

Diseñar una red WiFi ferroviaria requiere un cambio fundamental respecto al diseño estático de una LAN empresarial. La red debe cerrar la brecha entre un entorno local en rápido movimiento y el backhaul central de internet, todo mientras mantiene la continuidad de la sesión para cientos de usuarios concurrentes.

La Arquitectura de Backhaul Multi-Portadora

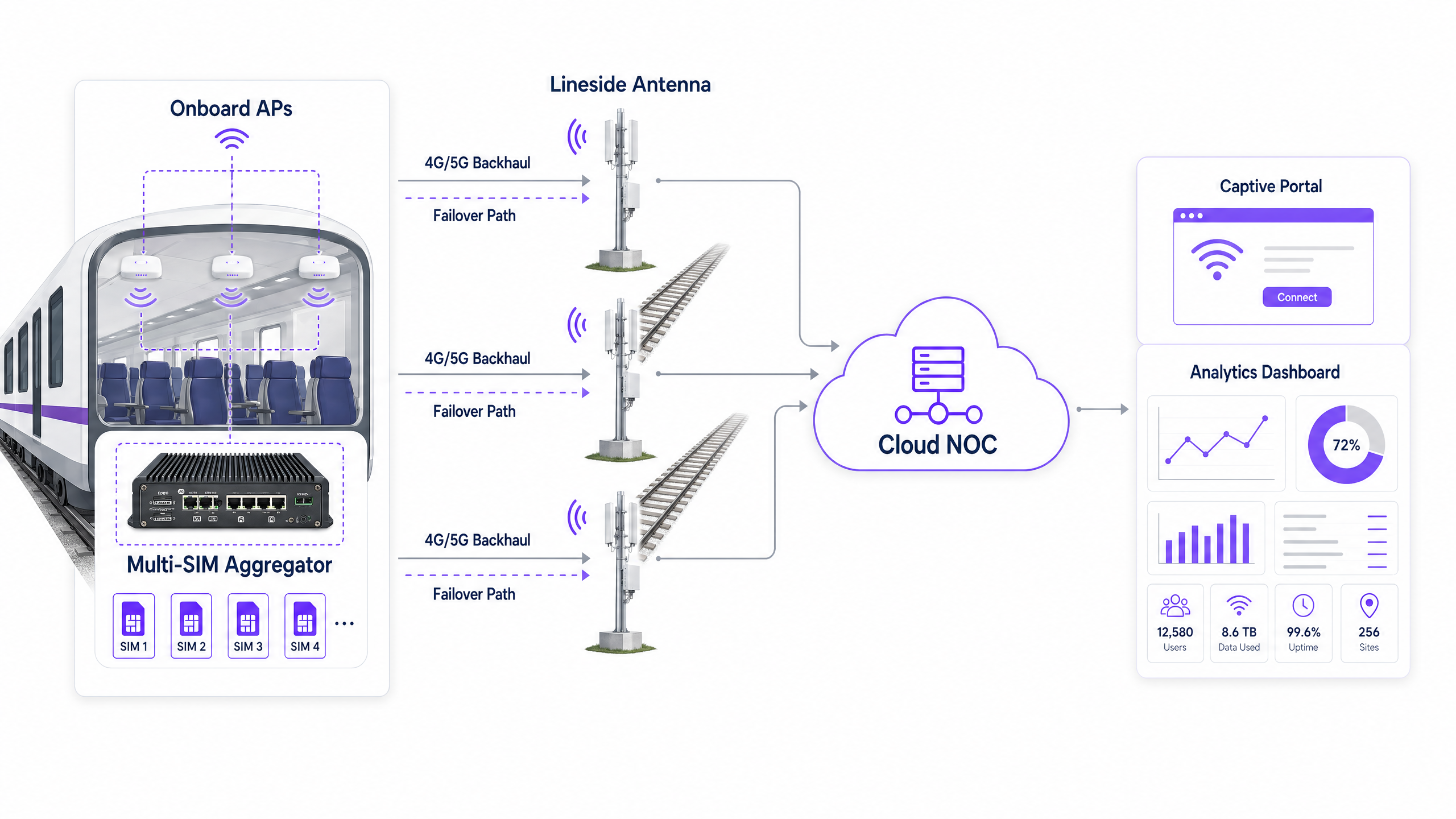

Confiar en un único proveedor celular es insuficiente para un tren en movimiento. Las implementaciones modernas utilizan un gateway de agregación multi-SIM (o router multi-portadora) instalado en el tren. Este dispositivo une conexiones de múltiples Operadores de Red Móvil (MNOs) a través de redes 4G y 5G simultáneamente.

A medida que el tren atraviesa diferentes zonas de cobertura, el agregador enruta dinámicamente el tráfico a través de los enlaces disponibles basándose en métricas de latencia en tiempo real, pérdida de paquetes y fuerza de la señal. Si un operador pierde la señal en un túnel o en un corte rural, los demás mantienen la sesión, proporcionando una conmutación por error sin interrupciones perceptibles para el pasajero. Esta es la decisión arquitectónica más importante en cualquier implementación de WiFi ferroviario.

Infraestructura en Vía (Vía a Tren)

Para rutas de cercanías de alta densidad donde las redes celulares públicas se congestionan durante las horas pico, los operadores están invirtiendo en infraestructura dedicada en vía. Esto implica desplegar antenas a lo largo de la vía — típicamente a intervalos de 500 metros a 2 kilómetros dependiendo de la tecnología — que transmiten una señal dedicada utilizando mmWave o espectro 5G propietario directamente a receptores montados en el exterior de los vagones del tren.

Este enfoque evita por completo la congestión celular pública, ofreciendo un rendimiento garantizado. La contrapartida es un gasto de capital significativo en la construcción en vía, pero para rutas interurbanas de altos ingresos, el caso de negocio es convincente. Una consideración clave es el efecto Doppler: a velocidades superiores a 100 mph, la radiofrecuencia percibida por el receptor difiere de la frecuencia transmitida, lo que requiere equipos de radio especializados diseñados específicamente para escenarios de movilidad de alta velocidad.

Distribución a Bordo y Estándares de Hardware

Una vez asegurado el backhaul, la señal se distribuye a través de una red troncal Ethernet a bordo a los Puntos de Acceso Inalámbricos (APs) en cada vagón. El hardware desplegado en trenes debe cumplir con estrictos estándares ambientales, específicamente EN 50155. Esta norma dicta los requisitos para equipos electrónicos utilizados en material rodante, asegurando la resistencia contra variaciones extremas de temperatura (típicamente -25°C a +70°C), humedad, golpes y vibraciones.

Los APs suelen requerir conectores industriales M12 en lugar de puertos RJ45 estándar para evitar desconexiones debido a la vibración. Wi-Fi 6 (802.11ax) es ahora el estándar recomendado para nuevas implementaciones, ofreciendo un rendimiento mejorado en entornos de alta densidad a través de tecnologías como OFDMA y BSS Colouring.

La topología de la LAN a bordo es igualmente importante. Un enfoque en cadena (daisy-chain) crea puntos únicos de falla en cada conexión entre vagones. La arquitectura recomendada es una topología de anillo redundante, donde una interrupción en cualquier segmento de cable se evita automáticamente enrutando el tráfico en la dirección opuesta alrededor del anillo.

Guía de Implementación

Desplegar un servicio WiFi ferroviario requiere una planificación cuidadosa y una ejecución por fases. Los siguientes pasos proporcionan un marco práctico para los equipos de TI.

Paso 1: Estudio de RF y Evaluación del Backhaul

Antes de la selección del hardware, realice un estudio de RF exhaustivo de toda la ruta del tren. Mapee la fuerza de la señal y el rendimiento de datos de todos los principales MNOs a lo largo de la vía en momentos representativos del día. Identifique los puntos ciegos — túneles, cortes profundos, tramos rurales — donde la cobertura celular cae por completo. Estos datos informan directamente la configuración del operador de SIM para los gateways de agregación y resaltan dónde puede justificarse la inversión en infraestructura en vía.

Paso 2: Adquisición e Instalación de Hardware

Seleccione hardware compatible con EN 50155 de proveedores con implementaciones ferroviarias probadas. Instale el agregador multi-SIM en un gabinete de comunicaciones seguro y ventilado, típicamente en el vagón delantero o trasero. Tienda un cableado resistente — anillos Ethernet redundantes duales utilizando cable de grado industrial — a través de los vagones hasta los APs. Enlas antenas exteriores están perfiladas aerodinámicamente y selladas con clasificación IP67 o superior contra la entrada de elementos climáticos.

Paso 3: Configuración del Captive Portal y Gestión del Ancho de Banda

Este es el punto de integración crítico donde la infraestructura se encuentra con la experiencia del pasajero. No se puede ofrecer ancho de banda ilimitado en un tren; el backhaul es un recurso finito y compartido. Implemente una solución de Captive Portal para aplicar Políticas de Uso Justo (FUP).

Limitación de Velocidad (Rate Limiting) restringe las velocidades individuales de los usuarios —típicamente 5 Mbps de descarga— para asegurar un acceso equitativo en todos los dispositivos conectados. La Modelación de Tráfico (Traffic Shaping) bloquea o limita las aplicaciones de alto ancho de banda, como la transmisión en 4K o las grandes actualizaciones de software, priorizando la navegación web, el correo electrónico y VoIP. La Autenticación a través del portal captura datos de los pasajeros (dirección de correo electrónico, inicio de sesión social) en pleno cumplimiento con GDPR, alimentando esta información a su plataforma de análisis.

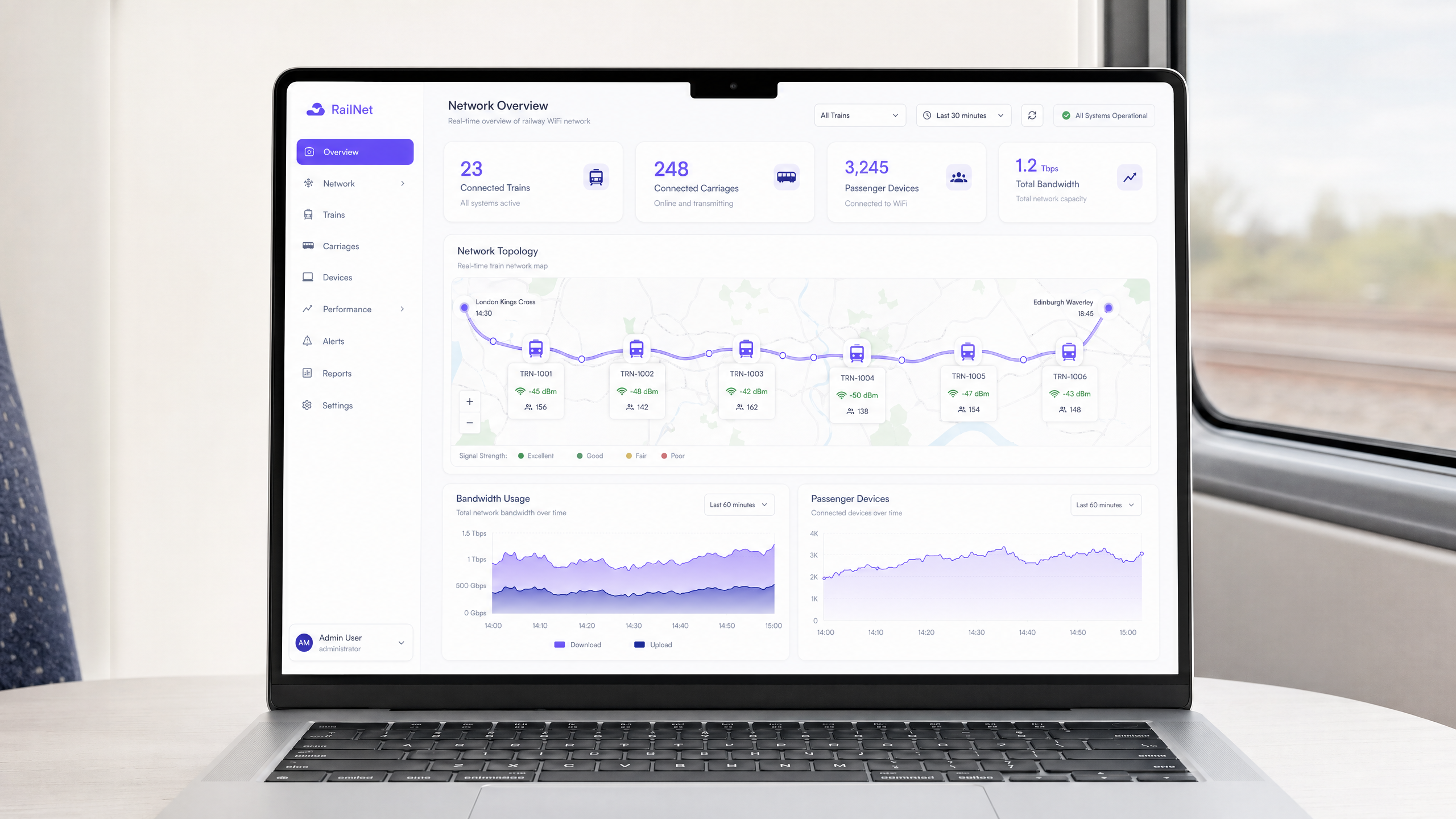

Paso 4: Integración y Monitoreo del NOC

Integre la red a bordo con un Centro de Operaciones de Red (NOC) basado en la nube. Configure alertas en tiempo real para el estado de los AP, umbrales de latencia del backhaul y eventos de conmutación por error de SIM. Superponga los datos de posición GPS del tren con las métricas de rendimiento de la red para crear un mapa de calidad de señal a nivel de ruta. Esta es la base para una gestión proactiva en lugar de un manejo reactivo de quejas.

Mejores Prácticas

Implemente el Aislamiento de Clientes en todos los APs. Asegúrese de que los dispositivos de los pasajeros no puedan comunicarse directamente entre sí en la red local. Esto mitiga el riesgo de ataques peer-to-peer, exploits de intermediario (man-in-the-middle) y propagación de malware a través de la LAN a bordo. Esta es una base de seguridad no negociable para cualquier red pública.

Adopte OpenRoaming para reducir la fricción del portal. Para mejorar la experiencia del pasajero para viajeros frecuentes, soporte Passpoint y OpenRoaming (IEEE 802.11u). Esto permite que los dispositivos compatibles se autentiquen de forma segura y automática sin interactuar con un Captive Portal en cada viaje. Purple actúa como un proveedor de identidad gratuito para los servicios OpenRoaming, lo que lo convierte en una ruta de actualización viable para los operadores que ya utilizan la plataforma. Para más contexto sobre los fundamentos de la seguridad de red, consulte Proteja su red con DNS y seguridad robustos .

El monitoreo proactivo es innegociable. No dependa de las quejas de los pasajeros para identificar interrupciones. Integre la red a bordo con un NOC en la nube para monitorear el tiempo de actividad, la latencia del backhaul y el estado de los AP en tiempo real. El objetivo es identificar y resolver los problemas antes de que el primer pasajero los note.

Trate el Captive Portal como un producto, no como una utilidad. El portal es su principal punto de contacto con el pasajero. Invierta en una experiencia de marca, de carga rápida, que comunique claramente los términos de servicio y el uso de datos. Un portal mal diseñado crea fricción y reduce las tasas de autenticación, impactando directamente la calidad de sus datos de primera parte.

Solución de Problemas y Mitigación de Riesgos

El Efecto de Sobrecarga en Estaciones

El Riesgo: Cuando un tren llega a una estación concurrida, cientos de dispositivos a bordo pueden intentar conectarse simultáneamente a la red macro-celular de la estación o al WiFi público de la estación, causando interferencias severas, saturación del backhaul y una experiencia degradada para todos los pasajeros.

Mitigación: Configure los APs a bordo para que cambien dinámicamente su backhaul de la red celular a un enlace dedicado de alta capacidad de WiFi o fibra en el andén de la estación. Utilice la geolocalización o los disparadores GPS para ajustar automáticamente las políticas de ancho de banda cuando el tren esté estacionado en un centro importante, eliminando temporalmente los límites por usuario cuando la capacidad del backhaul sea efectivamente ilimitada.

Fallas en el Cableado entre Vagones

El Riesgo: Las conexiones físicas entre vagones están sujetas a estrés mecánico constante, vibración y movimiento durante las operaciones de acoplamiento y desacoplamiento, lo que lleva a la degradación del cableado y la segmentación de la red.

Mitigación: Implemente una topología de anillo redundante para la LAN a bordo utilizando switches compatibles con EN 50155 con Rapid Spanning Tree Protocol (RSTP) o un protocolo de anillo propietario. Si un cable se rompe entre dos vagones, el tráfico se enruta automáticamente en la dirección opuesta alrededor del anillo, manteniendo la conectividad para todos los APs en cuestión de segundos.

Saturación del Backhaul Durante la Salida de Túneles

El Riesgo: Cuando un tren sale de un túnel largo, todos los dispositivos intentan resincronizar datos simultáneamente (correos electrónicos, actualizaciones de aplicaciones, copias de seguridad en la nube), creando una ráfaga de tráfico que satura el backhaul durante 30 a 60 segundos.

Mitigación: Implemente políticas agresivas de modelación de tráfico (traffic shaping) que limiten específicamente el tráfico de aplicaciones en segundo plano. Configure el Captive Portal para despriorizar el tráfico de actualizaciones del sistema operativo y los servicios de sincronización en la nube en la capa de aplicación, asegurando que el tráfico interactivo (navegación web, mensajería) siempre sea priorizado.

ROI e Impacto Comercial

Si bien el despliegue de una red WiFi ferroviaria requiere una inversión de capital significativa —típicamente de £50,000 a £200,000 por tren, dependiendo de la complejidad de la solución de backhaul—, ofrece retornos sustanciales y medibles cuando se integra con una plataforma de análisis robusta.

| Impulsor de Valor | Mecanismo | Resultado Medible |

|---|---|---|

| Adquisición de Datos de Primera Parte | Autenticación en el Captive Portal | Base de datos de correos electrónicos de pasajeros para CRM y marketing |

| Inteligencia Operacional | Análisis del NOC + superposición de GPS | Responsabilidad del SLA del operador, identificación de brechas de cobertura |

| Ingresos por Medios Minoristas | Publicidad en el Captive Portal | Ingresos directos por contenido patrocinado al iniciar sesión |

| Satisfacción del Pasajero | Conectividad confiable | Puntuaciones NPS mejoradas, mayor cuota modal ferroviaria |

| Cumplimiento Normativo | Captura de datos compatible con GDPR | Riesgo legal reducido, registros de consentimiento auditables |

Al requerir autenticación a través de un Captive Portal, los operadores construyen una valiosa base de datos de pademografía de los pasajeros y hábitos de viaje. Estos datos pueden utilizarse para campañas de marketing dirigidas, programas de fidelización y personalización de servicios. Los paneles de análisis que superponen el rendimiento de la red con los datos de ubicación de los trenes permiten a los operadores identificar las brechas de cobertura a lo largo de la vía y responsabilizar a los proveedores de telefonía móvil por los SLA contratados.

El Captive Portal en sí mismo es un espacio digital de primera categoría. Los operadores pueden insertar anuncios dirigidos o mensajes patrocinados en el flujo de inicio de sesión, generando ingresos directos para compensar los costos de infraestructura. Este modelo tiene un gran éxito en otros sectores, incluidos los centros de Comercio minorista y Transporte , y los mismos principios se aplican directamente al entorno ferroviario. Para los operadores del sector hotelero que gestionan hoteles o salones en estaciones, se aplican los mismos principios de plataforma; consulte nuestra guía sobre implementaciones de WiFi para Hostelería para conocer patrones de implementación paralelos.

Términos clave y definiciones

Multi-Bearer Aggregation

The process of combining multiple network connections — typically several 4G or 5G SIM cards from different carriers — into a single, robust data connection using a bonding gateway to improve aggregate bandwidth and provide automatic failover.

Essential for trains, as it prevents network dropouts when passing through areas where a single cellular provider lacks coverage. The gateway dynamically routes packets across all available bearers in real-time.

EN 50155

An international standard (IEC 60571) covering electronic equipment used on rolling stock for railway applications, specifying requirements for temperature, humidity, vibration, shock, and power supply fluctuations.

IT teams must ensure all onboard routers, switches, and APs are EN 50155 certified. Standard enterprise hardware will fail in the railway environment due to vibration and temperature extremes.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It typically requires authentication and acceptance of terms of service.

Used by operators to authenticate users, enforce fair usage policies, and capture valuable first-party marketing data. It is the primary commercial interface between the operator and the passenger on the WiFi network.

Client Isolation

A security feature on wireless access points that prevents connected devices from communicating directly with each other on the local network, forcing all traffic through the gateway.

Critical for public networks like train WiFi to protect passengers from peer-to-peer hacking attempts, man-in-the-middle attacks, and malware propagation across the onboard LAN.

Lineside Infrastructure

Dedicated telecommunications equipment — including antennas, radio units, and fibre backhaul — installed along the railway track to provide a private, high-capacity backhaul network for the trains.

Deployed when public cellular networks cannot handle the high data demands of dense commuter routes. Requires significant capital investment but offers guaranteed throughput independent of public network congestion.

Passpoint / OpenRoaming

A protocol suite (based on IEEE 802.11u and Hotspot 2.0) that allows devices to automatically and securely connect to participating WiFi networks without requiring a captive portal login, using certificate-based authentication.

Improves the passenger experience for repeat travellers by providing seamless, automatic connectivity. Purple acts as an identity provider for this service, enabling operators to offer it without building their own authentication infrastructure.

Traffic Shaping (QoS)

The practice of regulating network data transfer to control bandwidth allocation, prioritise certain types of traffic, and block or throttle others, ensuring a defined quality of service for all users.

Used on trains to block high-bandwidth applications (like 4K video streaming) and prioritise interactive traffic (web browsing, email, VoIP) to ensure all passengers have a usable connection despite finite backhaul capacity.

Doppler Shift

The change in frequency of a radio wave as perceived by a receiver that is moving relative to the transmitter. At high speeds, this frequency shift can degrade the quality of the radio link.

A fundamental physical challenge in high-speed rail networking. Specialised track-to-train radio equipment is required to compensate for Doppler shift at speeds above 100 mph, making standard enterprise outdoor APs unsuitable for lineside deployment.

Fair Usage Policy (FUP)

A set of rules enforced by the network operator that limits the bandwidth or data consumption of individual users to ensure equitable access for all connected devices.

Implemented via the captive portal and traffic shaping engine on the multi-SIM aggregator. Without an FUP, a small number of heavy users can saturate the entire backhaul, degrading the experience for all passengers.

Casos de éxito

A regional rail operator with 50 trains is experiencing severe WiFi complaints. Passengers report the network drops out completely during a 15-minute stretch of the journey through a rural valley. The current setup uses a single-SIM 4G router in each carriage. What is the recommended remediation approach?

The operator must upgrade to a multi-bearer architecture. Step 1: Replace the single-SIM routers with a centralised EN 50155-compliant multi-SIM aggregation gateway per train. Step 2: Conduct an RF survey of the valley to determine which MNOs have partial coverage in the affected segment. Step 3: Provision the gateway with SIMs from at least three different MNOs (e.g., EE, O2, Vodafone), configuring the gateway for packet-level bonding and seamless failover. Step 4: Implement a captive portal to enforce a strict 2 Mbps per-user rate limit during the low-coverage valley segment to prevent connection timeouts for basic web browsing. Step 5: Integrate with a cloud NOC to monitor the failover events in real-time and build a coverage map for carrier negotiations.

A major intercity operator is launching a new premium service and wants to offer a differentiated WiFi experience: first-class passengers get 20 Mbps uncapped, while standard-class passengers receive 5 Mbps with streaming blocked. How should this be architected?

This requires a multi-SSID architecture with per-SSID QoS policies. Step 1: Configure two separate SSIDs on the onboard APs — one for first class, one for standard class. Step 2: Assign each SSID to a separate VLAN. Step 3: On the multi-SIM aggregator, configure per-VLAN traffic shaping policies: VLAN 10 (first class) receives priority queuing with no application-layer blocking; VLAN 20 (standard class) receives a 5 Mbps per-user cap with Deep Packet Inspection (DPI) rules blocking known streaming service domains and IP ranges. Step 4: Deploy separate captive portal instances for each SSID, with the first-class portal pre-populated for frequent travellers via OpenRoaming or a loyalty programme token.

Análisis de escenarios

Q1. You are designing the onboard LAN for a new fleet of 8-carriage trains. The project manager suggests daisy-chaining the APs via standard Cat6 cable between carriages to reduce cost. What is the primary risk of this approach, and what architecture should you recommend instead?

💡 Sugerencia:Consider the physical environment of a moving train and what happens to network segments downstream of a broken inter-carriage cable.

Mostrar enfoque recomendado

The primary risk is a cascading single point of failure. If the cable between Carriage 3 and Carriage 4 breaks due to vibration or mechanical stress during coupling, Carriages 4 through 8 lose all network connectivity. I would recommend a redundant ring topology using EN 50155-compliant managed switches with M12 connectors and RSTP or a proprietary ring protocol. In a ring topology, a break in any single cable segment is automatically bypassed within milliseconds by routing traffic in the opposite direction around the ring, maintaining connectivity for all APs.

Q2. Your analytics dashboard shows that total bandwidth on the 08:00 commuter service is maxing out the multi-SIM backhaul, causing widespread complaints about slow speeds. However, only 30% of passengers have authenticated on the captive portal. What is the likely cause and what is the solution?

💡 Sugerencia:Think about what devices do in the background when they detect a known or open WiFi network, even before a user actively browses.

Mostrar enfoque recomendado

The most likely cause is background device activity: OS updates, cloud backups (iCloud, Google Drive), app refresh cycles, and email sync all initiate automatically as soon as a device associates with the SSID, regardless of whether the user has authenticated through the captive portal. The solution is to implement strict pre-authentication walled gardens on the captive portal — only allowing access to the portal itself before login — combined with post-authentication traffic shaping that blocks known update server IP ranges and CDN domains during peak hours. Per-user rate limiting should also be applied immediately post-authentication.

Q3. A train operator wants to deploy dedicated lineside track-to-train infrastructure to bypass public cellular networks entirely. Their procurement team has identified a low-cost option using standard enterprise outdoor WiFi access points mounted on poles at 200-metre intervals along the track. The trains travel at 125 mph. Why will this approach fail, and what should they specify instead?

💡 Sugerencia:Consider both the physics of high-speed radio communication and the operational requirements of handoff between access points.

Mostrar enfoque recomendado

This approach will fail for two fundamental reasons. First, standard enterprise outdoor APs are not designed to handle the rapid handoffs required when a train is moving at 125 mph — at that speed, the train passes a 200-metre cell in under 4 seconds, far faster than standard 802.11 roaming protocols can execute a clean handoff. Second, the Doppler shift effect at those speeds will degrade the radio link quality, as standard APs cannot compensate for the frequency shift caused by the relative velocity between the train and the fixed antenna. The operator must specify dedicated track-to-train radio equipment from vendors with proven high-speed railway deployments, using technologies specifically designed for mobility scenarios, with directional antennas and proprietary handoff protocols optimised for train speeds.

Q4. A passenger rail operator is preparing for a GDPR audit. Their captive portal collects email addresses and uses them for marketing. What are the three most critical compliance requirements they must demonstrate?

💡 Sugerencia:Focus on the lawful basis for processing, the right to withdraw consent, and data retention.

Mostrar enfoque recomendado

The three most critical requirements are: 1) Lawful basis and explicit consent — the portal must present a clear, unbundled consent checkbox for marketing communications that is not pre-ticked and is separate from the terms of service acceptance required for WiFi access. Passengers must be able to access WiFi without consenting to marketing. 2) Right to withdraw — there must be a clear, accessible mechanism for passengers to withdraw their marketing consent at any time, typically an unsubscribe link in every email and a self-service preference centre. 3) Data retention and minimisation — the operator must have a documented data retention policy specifying how long passenger data is held, and must be able to demonstrate that data is deleted or anonymised after the retention period. All three must be evidenced with audit logs.