Responsabilidad del WiFi Público: Por qué el Filtrado de Contenido es Obligatorio

Esta guía de referencia técnica describe los riesgos legales y operativos de proporcionar WiFi público sin filtrar, detallando por qué el filtrado de contenido es un requisito de implementación obligatorio para los operadores de recintos. Ofrece estrategias de arquitectura accionables, pasos de implementación y tácticas de mitigación de riesgos para proteger las redes de actividades ilegales, infracciones de derechos de autor e incumplimiento normativo. Los operadores de recintos y los CTOs encontrarán estudios de caso concretos, marcos de decisión y orientación de configuración para implementar un entorno de Guest WiFi defendible y conforme.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Panorama Legal y el Puerto Seguro

- Arquitectura de una Red Filtrada

- Abordando el Problema de DoH

- Guía de Implementación

- Paso 1: Definir la Política de Uso Aceptable

- Paso 2: Configurar el Captive Portal y la Autenticación

- Paso 3: Implementar Filtrado DNS y Reglas de Gateway

- Paso 4: Poner en Lista Blanca Servicios Críticos

- Paso 5: Probar y Validar

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- Modos de Falla Comunes

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los gerentes de TI, arquitectos de red y CTOs que supervisan recintos públicos, la implementación de Guest WiFi es un requisito operativo básico. Sin embargo, proporcionar un acceso abierto a internet sin un filtrado de contenido robusto expone el recinto a graves riesgos legales, financieros y de reputación. Cuando usted proporciona acceso público a internet, su organización asume el papel de un Proveedor de Servicios de Internet (ISP). Si el tráfico malicioso o ilegal —como la infracción de derechos de autor, la piratería peer-to-peer (P2P) o el Material de Abuso Sexual Infantil (CSAM)— se origina desde sus direcciones IP públicas, la responsabilidad a menudo recae en el operador del recinto.

Esta guía proporciona un marco técnico definitivo para implementar el filtrado de contenido obligatorio. Exploramos la arquitectura necesaria para mantener las protecciones de puerto seguro, asegurar el cumplimiento normativo (incluyendo GDPR y PCI DSS) y mantener el rendimiento de la red. Al integrar un filtrado robusto con WiFi Analytics , los recintos en los sectores de Retail , Hospitality , Healthcare y Transport pueden mitigar el riesgo mientras mantienen una experiencia de invitado fluida.

Análisis Técnico Detallado

El Panorama Legal y el Puerto Seguro

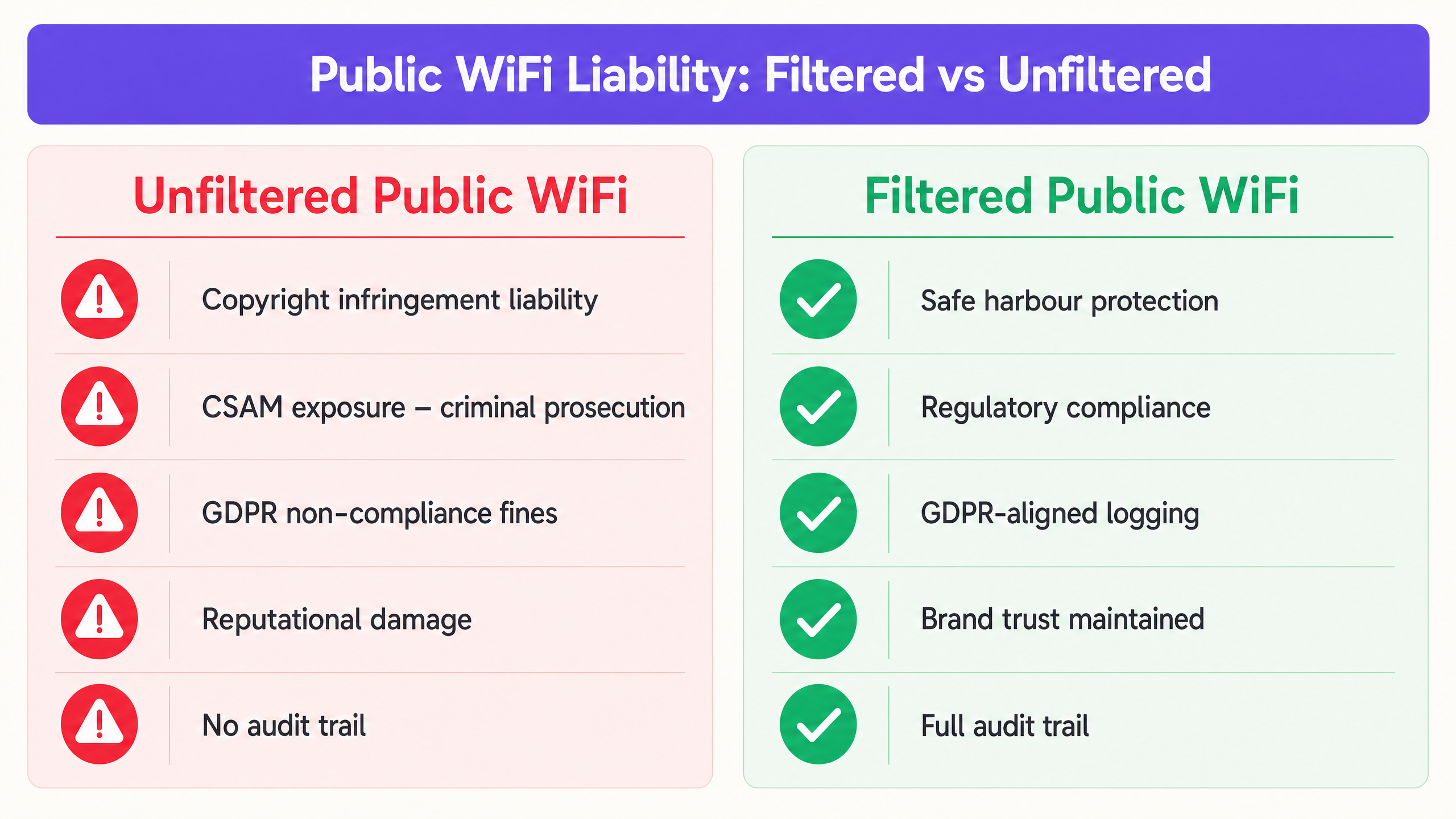

El principal impulsor del filtrado de contenido es la responsabilidad legal del WiFi público. En la mayoría de las jurisdicciones, los ISPs y los proveedores de WiFi público están protegidos por disposiciones de "puerto seguro" —por ejemplo, la Ley de Derechos de Autor del Milenio Digital (DMCA) en EE. UU., o la Directiva de Comercio Electrónico y sus marcos sucesores en la UE. Sin embargo, estas protecciones son explícitamente condicionales. Para calificar, los proveedores deben demostrar que han tomado medidas técnicas razonables para prevenir actividades ilegales y pueden asistir a las fuerzas del orden cuando sea necesario.

Sin un registro de auditoría y un filtrado activo, un recinto no puede probar que tomó medidas razonables, lo que anula por completo las protecciones de puerto seguro. Esto es particularmente crítico para las implementaciones del sector público, donde los requisitos de rendición de cuentas son aún más estrictos. Para contextualizar cómo evoluciona la infraestructura digital del sector público, consulte Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Los tres principales vectores de riesgo legal para redes sin filtrar son:

| Vector de Riesgo | Exposición Legal | Consecuencia de Ejemplo |

|---|---|---|

| Infracción de Derechos de Autor (P2P) | Responsabilidad civil, órdenes de cese y desista | El titular de los derechos demanda al recinto por facilitar la infracción |

| Distribución de CSAM | Procesamiento penal | Investigación policial, revocación de licencia |

| Incumplimiento de GDPR | Multas regulatorias de hasta el 4% de la facturación global | Acción de cumplimiento de la ICO por registro inadecuado |

Arquitectura de una Red Filtrada

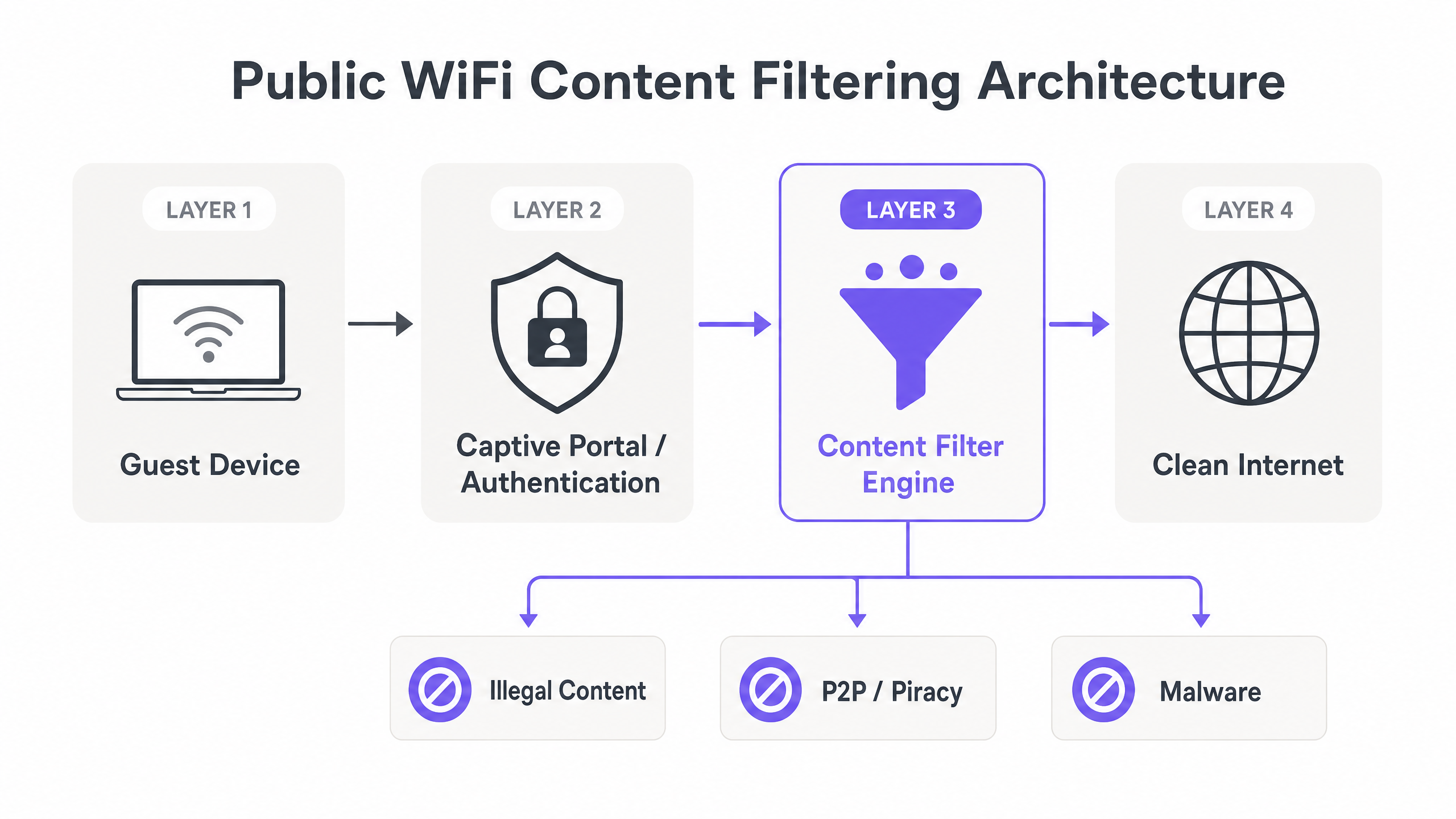

El filtrado de contenido efectivo requiere una arquitectura multicapa. Ningún control único es suficiente. Las siguientes capas deben funcionar en conjunto:

Capa 1 — Autenticación (Captive Portal): Antes de que se conceda el acceso a la red, los usuarios deben autenticarse. Esto vincula un dispositivo (dirección MAC) y una concesión de IP a una identidad verificada a través de SMS, correo electrónico o inicio de sesión social. Esta es la base de su registro de auditoría. Para más información sobre por qué este mantenimiento de registros es crítico, consulte Explain what is audit trail for IT Security in 2026 .

Capa 2 — Motor de Filtrado DNS: El enfoque más escalable para entornos de alto rendimiento es el filtrado DNS basado en la nube. Cuando un usuario solicita un dominio, el resolvedor DNS verifica la solicitud contra una base de datos de inteligencia de amenazas en tiempo real. Si el dominio se clasifica como malicioso o ilegal —malware, contenido para adultos, rastreadores de piratería—, la resolución se bloquea y el usuario es redirigido a una página de bloqueo conforme a la política.

Capa 3 — Gateway de Capa de Aplicación (Firewall): El filtrado DNS por sí solo es insuficiente. Los usuarios pueden eludir los filtros DNS utilizando conexiones IP directas o DNS cifrado (DNS over HTTPS — DoH). El gateway de red debe bloquear los resolvedores DoH conocidos y restringir protocolos específicos, particularmente protocolos P2P como BitTorrent, que son el principal vector de infracción de derechos de autor en redes públicas.

Capa 4 — Registro y Pista de Auditoría: Todos los datos de la sesión —identidad autenticada, dirección MAC, IP asignada, marcas de tiempo y duración de la sesión— deben registrarse de forma segura y conservarse durante el período legalmente establecido. Estos datos deben ser accesibles para las fuerzas del orden previa solicitud sin comprometer los datos de otros usuarios bajo los principios de GDPR.

Abordando el Problema de DoH

DNS over HTTPS (DoH) es el mayor desafío técnico para el filtrado de contenido en 2025 y más allá. Los navegadores modernos —incluyendo Chrome, Firefox y Edge— pueden configurarse para usar DoH por defecto, enrutando las consultas DNS sobre HTTPS a resolvedores como Cloudflare (1.1.1.1) o Google (8.8.8.8). Esto elude completamente su capa de filtrado DNS gestionada.

La estrategia de mitigación tiene dos componentes:

- Bloquear IPs de resolvedores DoH conocidos a nivel de firewall. Mantener una lista actualizada de puntos finales DoH conocidos y bloquear el tráfico HTTPS saliente a esas IPs específicas.

- Interceptar y redirigir todo el tráfico del puerto 53 a su resolvedor DNS gestionado utilizando reglas NAT de firewall, evitando la anulación manual de DNS por parte de los invitados.

Guía de Implementación

La implementación de una solución de filtrado robusta requiere una planificación cuidadosa para equilibrarla seguridad con la experiencia del usuario. Los siguientes pasos aplican a establecimientos de todas las escalas, desde un hotel de un solo sitio hasta una cadena minorista con múltiples ubicaciones.

Paso 1: Definir la Política de Uso Aceptable

Establezca una Política de Uso Aceptable (AUP) clara que los huéspedes deben aceptar en el Captive Portal. La política de filtrado técnico debe reflejar la AUP. Como mínimo, bloquee: dominios conocidos de malware y phishing; CSAM (integre con bases de datos como la lista de bloqueo de Internet Watch Foundation); protocolos de intercambio de archivos P2P; y contenido para adultos en establecimientos apropiados para familias.

Paso 2: Configurar el Captive Portal y la Autenticación

Asegúrese de que el Captive Portal exija autenticación. El acceso anónimo es el enemigo del registro de auditoría. Implemente límites de sesión y asegúrese de que los tiempos de concesión DHCP estén optimizados para entornos de alta rotación. Para implementaciones en hotelería , integre con el Sistema de Gestión de Propiedades (PMS) para autenticar a los huéspedes con su referencia de reserva.

Paso 3: Implementar Filtrado DNS y Reglas de Gateway

Integre un servicio de filtrado DNS en la nube. Configure el gateway de red para interceptar todas las solicitudes DNS salientes en el puerto 53 y forzarlas a través del servicio de filtrado aprobado. Implemente reglas de firewall para bloquear endpoints DoH conocidos. Configure reglas de capa de aplicación para descartar el tráfico de protocolo P2P.

Paso 4: Poner en Lista Blanca Servicios Críticos

Asegúrese de que los servicios críticos del establecimiento estén en la lista blanca antes de la puesta en marcha. Si su establecimiento utiliza servicios de ubicación o herramientas de navegación —por ejemplo, Purple lanza el modo de mapas sin conexión para una navegación fluida y segura a los puntos de acceso WiFi — asegúrese de que los endpoints relevantes sean accesibles. También prepare a los equipos de soporte para problemas comunes posteriores a la implementación; el filtrado puede ocasionalmente causar anomalías de conectividad, como se discute en Resolviendo el error "Conectado pero sin Internet" en el WiFi para huéspedes .

Paso 5: Probar y Validar

Antes de la puesta en marcha, realice una prueba estructurada: intente acceder a categorías bloqueadas conocidas desde un dispositivo de huésped, verifique que se muestre la página de bloqueo, verifique que el registro de auditoría capture la sesión y confirme que el tráfico legítimo no se ve afectado.

Mejores Prácticas

Inteligencia Dinámica de Amenazas: Las listas de bloqueo estáticas quedan obsoletas a las pocas horas de su publicación. Asegúrese de que su motor de filtrado utilice inteligencia de amenazas en tiempo real y continuamente actualizada para categorizar nuevos dominios a medida que surgen. Los actores de amenazas registran nuevos dominios diariamente específicamente para evadir las listas estáticas.

Control Granular de Políticas: Evite prohibiciones generales que interrumpan las operaciones legítimas. Bloquear todo el streaming de video puede ser apropiado para una red de oficina corporativa, pero sería completamente inapropiado para un hotel. Defina políticas por SSID, por tipo de establecimiento o por hora del día donde la plataforma lo soporte.

Gestión de Tráfico Cifrado: A medida que TLS 1.3 y DoH se convierten en estándar, depender únicamente de DNS es insuficiente. Evalúe hardware capaz de inspección de Server Name Indication (SNI) como un punto intermedio entre el DPI completo y el filtrado solo por DNS. La inspección SNI lee el nombre del servidor sin cifrar en el handshake TLS sin descifrar la carga útil, ofreciendo bloqueo a nivel de categoría con un impacto mínimo en el rendimiento.

Registro de Cumplimiento: Mantenga registros de conexión —dirección MAC, IP asignada, marca de tiempo, identidad autenticada— en cumplimiento con las leyes locales de retención de datos. Bajo GDPR, no registre el historial de navegación completo; registre solo los metadatos de conexión. Asegúrese de que los registros estén cifrados en reposo y con acceso controlado.

Solución de Problemas y Mitigación de Riesgos

Modos de Falla Comunes

El Bypass de DoH: Los huéspedes que utilizan navegadores modernos configurados para usar DNS sobre HTTPS eludirán los filtros DNS estándar. Mitigación: Mantenga una lista de bloqueo actualizada de IPs de proveedores de DoH a nivel de firewall y redirija todo el tráfico del puerto 53 a través de NAT.

Aleatorización de MAC: Los dispositivos modernos iOS y Android aleatorizan las direcciones MAC por SSID, rompiendo el seguimiento tradicional de dispositivos. Mitigación: Confíe en la autenticación basada en sesiones vinculada al inicio de sesión del Captive Portal, en lugar del seguimiento persistente de MAC. El ID de sesión, no la MAC, se convierte en la clave de auditoría.

Sobre-filtrado y Falsos Positivos: El filtrado agresivo bloquea el tráfico legítimo, generando tickets de soporte técnico y degradando la experiencia del huésped. Mitigación: Implemente un proceso rápido de revisión de listas blancas. Monitoree los registros de dominios bloqueados semanalmente y ponga en lista blanca los falsos positivos confirmados en un plazo de 24 horas.

Desviación de Políticas entre Sitios: En implementaciones multisitio, las políticas gestionadas manualmente divergen con el tiempo. El Sitio A puede tener una lista de bloqueo desactualizada mientras que el Sitio B está al día. Mitigación: Imponga una distribución de políticas centralizada y gestionada en la nube con control de versiones. Todos los sitios deben extraer de la misma base de políticas.

ROI e Impacto Comercial

El Retorno de la Inversión (ROI) para el filtrado de contenido se mide principalmente en la evitación de riesgos. Una sola demanda por infracción de derechos de autor o una acción de cumplimiento de la ICO puede costar decenas de miles de libras, superando con creces el costo anual de una solución de filtrado. La siguiente tabla ilustra la diferencia de costos:

| Elemento de Costo | Red sin Filtrar | Red Filtrada |

|---|---|---|

| Costo anual de la solución de filtrado | £0 | £2,000–£15,000 (dependiendo de la escala) |

| Acuerdo por infracción de derechos de autor | £10,000–£100,000+ | £0 (mitigado) |

| Multa GDPR (registro inadecuado) | Hasta 4% de la facturación global | £0 (cumplimiento) |

| Daño reputacional / impacto en la marca | Significativo | Mínimo |

| Rendimiento de la red (P2P eliminado) | Degradado | Mejorado |

Además, el filtrado mejora el rendimiento general de la red. Al bloquear el tráfico P2P que consume mucho ancho de banda y las botnets de malware, se conserva el rendimiento para los huéspedes legítimos, mejorando la experiencia del usuario y reduciendo la tensión en la infraestructura. Cuando se combina con un robusto WiFi Analytics plataforma, la red se transforma de un pasivo no gestionado en un activo seguro y generador de datos que impulsa resultados comerciales medibles.

Definiciones clave

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

Ejemplos resueltos

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

Preguntas de práctica

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

Sugerencia: Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

Ver respuesta modelo

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

Sugerencia: Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

Ver respuesta modelo

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

Sugerencia: DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

Ver respuesta modelo

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.