Seguridad WiFi en Hoteles: Cómo Proteger a Sus Huéspedes y Su Reputación

Esta guía autorizada proporciona a los gerentes de TI y directores de operaciones de recintos un marco integral para asegurar las redes WiFi de hoteles. Cubre implementaciones técnicas esenciales, incluyendo la segmentación de red, protocolos de autenticación robustos y Captive Portals impulsados por el cumplimiento normativo para proteger los datos de los huéspedes y salvaguardar la reputación del recinto.

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura de Red y Segmentación

- Arquitectura VLAN

- Estándares de Autenticación y Cifrado

- Guía de Implementación: Asegurando el Flujo de Onboarding de Huéspedes

- Diseño y Cumplimiento del Captive Portal

- Gestión de Ancho de Banda y Modelado de Tráfico

- Mejores Prácticas y Estándares de la Industria

- Solución de Problemas y Mitigación de Riesgos

- Modos de Falla Comunes

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los recintos de hospitalidad modernos, el WiFi para huéspedes ya no es simplemente una amenidad, es una utilidad operativa crítica. Sin embargo, la conveniencia de la conectividad ubicua introduce vectores de ataque significativos. Las redes de huéspedes no seguras son objetivos principales para actores de amenazas que buscan interceptar datos sensibles, desplegar malware o aprovechar la infraestructura del hotel como base para intrusiones más amplias. Esta guía de referencia técnica proporciona un marco arquitectónicamente sólido y neutral en cuanto a proveedores para asegurar el WiFi de hoteles. Exploraremos los requisitos obligatorios para la segmentación de red, la transición a estándares de autenticación robustos como WPA3 y 802.1X, y el papel crítico de los Captive Portals impulsados por el cumplimiento normativo. Ya sea que gestione una propiedad boutique o una cadena global, implementar estos controles es esencial para mitigar riesgos, asegurar el cumplimiento normativo (como PCI DSS y GDPR) y proteger la reputación de su marca.

Escuche nuestro podcast de resumen técnico de 10 minutos para una visión ejecutiva:

Análisis Técnico Detallado: Arquitectura de Red y Segmentación

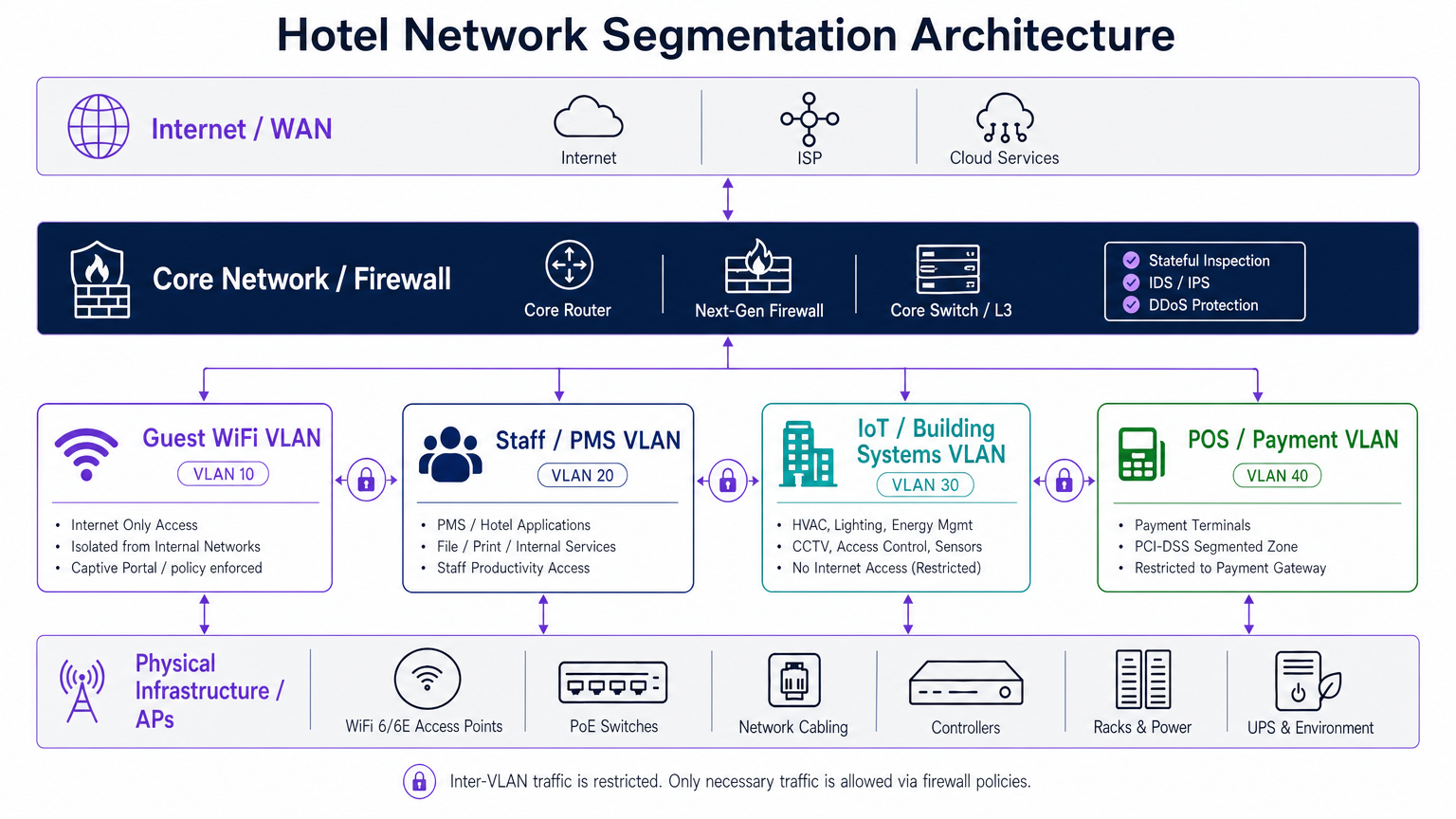

El principio fundamental de la seguridad WiFi en hoteles es la segmentación estricta de la red. Desplegar una red plana donde coexisten el tráfico de huéspedes, las aplicaciones del personal y los dispositivos IoT es una vulnerabilidad crítica. Un dispositivo de huésped comprometido nunca debe tener visibilidad del Sistema de Gestión de Propiedades (PMS) o de los terminales de punto de venta (POS).

Arquitectura VLAN

Una implementación robusta requiere aislar lógicamente el tráfico en Redes de Área Local Virtuales (VLANs) distintas, aplicando políticas de firewall con una postura de denegación por defecto para el enrutamiento entre VLANs.

- VLAN WiFi para Huéspedes: Esta zona debe estar restringida únicamente al acceso a internet. Es imperativo habilitar el Aislamiento de Cliente (también conocido como Aislamiento de AP) a nivel del controlador inalámbrico o punto de acceso. Esto previene la comunicación peer-to-peer entre dispositivos de huéspedes, neutralizando el movimiento lateral y los ataques de intermediario (MitM) dentro de la red de huéspedes.

- VLAN para Personal y PMS: Dedicada a operaciones internas, esta VLAN aloja el PMS, aplicaciones de back-office y herramientas de comunicación del personal. El acceso debe requerir autenticación fuerte, preferiblemente 802.1X.

- VLAN para IoT y Sistemas de Edificio: Los hoteles modernos dependen en gran medida del IoT: termostatos inteligentes, cámaras IP y cerraduras electrónicas. Estos dispositivos a menudo carecen de seguridad nativa robusta y tienen ciclos de parcheo largos. Deben residir en una VLAN dedicada con acceso a internet estrictamente definido y solo de salida (si es que se requiere) y cero acceso de entrada desde otras zonas internas.

- VLAN para POS y Pagos: Para cumplir con PCI DSS, los terminales de pago deben estar aislados en una VLAN dedicada, restringidos exclusivamente a la comunicación con la pasarela de pago.

Estándares de Autenticación y Cifrado

La era de las redes de huéspedes abiertas y sin cifrar está terminando. Si bien las redes abiertas maximizan la facilidad de uso, exponen a los huéspedes a la escucha.

- WPA3-SAE (Simultaneous Authentication of Equals): Para redes de huéspedes, la transición a WPA3 es altamente recomendada. WPA3-SAE proporciona cifrado de datos individualizado incluso en redes que utilizan una frase de contraseña compartida, mitigando ataques de diccionario fuera de línea.

- 802.1X / RADIUS: Para redes de personal y dispositivos corporativos, 802.1X proporciona una autenticación robusta basada en identidad. Esto asegura que solo el personal autorizado y los dispositivos gestionados puedan acceder a la red interna.

- Passpoint (Hotspot 2.0): Para una experiencia de huésped fluida y segura, Passpoint permite que los dispositivos compatibles se autentiquen y conecten automáticamente a la red utilizando seguridad WPA2/WPA3-Enterprise de nivel empresarial, sin requerir una interacción con el Captive Portal cada vez. La plataforma de Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, facilitando este onboarding seguro y sin fricciones.

Guía de Implementación: Asegurando el Flujo de Onboarding de Huéspedes

El Captive Portal es su primera línea de defensa y el mecanismo principal para hacer cumplir el cumplimiento normativo. No es simplemente un ejercicio de branding; es un control de seguridad crítico.

Diseño y Cumplimiento del Captive Portal

Al implementar un Captive Portal, los equipos de TI deben asegurarse de que cumpla con varios requisitos operativos y legales:

- Aceptación de Términos de Uso (ToU): El portal debe presentar Términos de Uso claros que los huéspedes deben aceptar explícitamente antes de obtener acceso a la red. Esto limita la responsabilidad del recinto por acciones maliciosas realizadas por los usuarios en la red.

- Cumplimiento de GDPR y Privacidad: Si el portal recopila datos de usuario (por ejemplo, direcciones de correo electrónico para marketing), debe cumplir con las regulaciones de protección de datos como GDPR. Esto requiere mecanismos de consentimiento explícito y opt-in, y políticas de privacidad claras. La utilización de una plataforma integral de WiFi para Huéspedes asegura que estos requisitos de cumplimiento se cumplan automáticamente.

- Configuración de Walled Garden: Antes de la autenticación, los usuarios solo deben poder acceder al propio Captive Portal y a servicios esenciales (como DNS). Asegúrese de que el walled garden esté estrictamente definido para evitar el acceso no autorizado a internet a través de túneles DNS u otras técnicas de bypass.

Gestión de Ancho de Banda y Modelado de Tráfico

La seguridad también abarca la disponibilidad. Un solo dispositivo de huésped comprometido o malicioso puede consumir todo el ancho de banda disponible, causando una denegación de servicio (DoS) para otros usy potencialmente afectando las operaciones del personal.

- Limitación de Tasa por Usuario: Implemente límites estrictos de ancho de banda de carga y descarga por dirección MAC o sesión autenticada.

- Control de Aplicaciones: Utilice reglas de firewall de Capa 7 para bloquear o limitar aplicaciones no esenciales de alto ancho de banda (por ejemplo, intercambio de archivos peer-to-peer) en la red de invitados.

Mejores Prácticas y Estándares de la Industria

Para mantener una postura segura, los equipos de TI deben adherirse a las siguientes mejores prácticas neutrales al proveedor:

- Detección Continua de AP Maliciosos: Implemente Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) para monitorear continuamente el entorno de RF en busca de puntos de acceso no autorizados (Rogue APs) y redes 'Evil Twin' diseñadas para robar credenciales de invitados. El sistema debe suprimir automáticamente estas amenazas.

- Actualizaciones Regulares de Firmware: Establezca un riguroso programa de gestión de parches para toda la infraestructura de red, incluidos puntos de acceso, switches y firewalls. Las vulnerabilidades en el hardware de red son explotadas con frecuencia.

- Filtrado DNS: Implemente filtrado de contenido basado en DNS en la red de invitados para bloquear el acceso a dominios maliciosos conocidos, servidores de comando y control (C2) y contenido ilegal. Esto proporciona una capa crucial de defensa contra malware y phishing.

Solución de Problemas y Mitigación de Riesgos

Incluso con una arquitectura robusta, ocurrirán incidentes. Un enfoque proactivo de monitoreo y respuesta es esencial.

Modos de Falla Comunes

- Fuga de VLAN: Puertos de switch o reglas de firewall mal configurados pueden permitir inadvertidamente que el tráfico se enrute entre VLANs aisladas. Mitigación: Realice auditorías de configuración y pruebas de penetración regulares para verificar la segmentación de la red.

- Bypass de Captive Portal: Los atacantes pueden intentar eludir el Captive Portal utilizando suplantación de MAC o tunelización DNS. Mitigación: Implemente controles robustos de bypass de autenticación MAC (MAB) y monitoree el tráfico DNS en busca de anomalías.

- Compromiso de Dispositivos IoT: Un televisor inteligente o termostato sin parches es comprometido y utilizado para escanear la red interna. Mitigación: Aislamiento estricto de la VLAN de IoT y detección de anomalías en el comportamiento de la red.

ROI e Impacto Comercial

Invertir en una seguridad WiFi robusta no es solo un centro de costos; es una estrategia crítica de mitigación de riesgos con beneficios comerciales tangibles.

- Protección de Marca: Una violación de datos significativa originada en la red WiFi de un hotel puede causar un daño irreparable a la reputación de la marca, lo que lleva a la pérdida de reservas y a una disminución de la confianza del cliente.

- Cumplimiento Normativo: El incumplimiento de PCI DSS o GDPR puede resultar en multas sustanciales y responsabilidades legales. Una arquitectura segura simplifica las auditorías de cumplimiento y reduce la exposición.

- Continuidad Operacional: La prevención de infecciones de malware y ataques DoS garantiza que las operaciones críticas del hotel, como los sistemas PMS y POS, permanezcan disponibles y con un rendimiento óptimo.

- Monetización de Datos: Un Captive Portal seguro y conforme permite la recopilación segura de datos de invitados de primera mano. Estos datos, cuando se analizan a través de una robusta plataforma de WiFi Analytics , impulsan campañas de marketing dirigidas y mejoran la experiencia general del huésped, impactando directamente en los ingresos.

Al priorizar la seguridad en el ciclo de vida de la implementación de WiFi, los líderes de TI en Hospitality y Retail pueden transformar una vulnerabilidad potencial en un activo seguro y generador de valor.

Términos clave y definiciones

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

Casos de éxito

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

Análisis de escenarios

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 Sugerencia:Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

Mostrar enfoque recomendado

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 Sugerencia:Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

Mostrar enfoque recomendado

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 Sugerencia:Consider the legal and regulatory implications of providing public network access without terms or consent.

Mostrar enfoque recomendado

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.