WiFi en Tiendas Minoristas: Creación de Perfiles de Clientes a Partir de Datos de Afluencia

Esta guía autorizada detalla cómo los equipos de TI de minoristas empresariales pueden transformar la infraestructura WiFi existente en un sólido motor de recopilación de datos de primera mano. Cubre la arquitectura técnica, los estándares de cumplimiento y las estrategias de implementación accionables para construir perfiles de clientes a partir del análisis de afluencia.

🎧 Escucha esta guía

Ver transcripción

Resumen Ejecutivo

Para las operaciones minoristas modernas, el entorno de la tienda física sigue siendo un punto de contacto crítico, pero a menudo carece de los análisis granulares propios del comercio electrónico. Esta guía proporciona un marco técnico integral para transformar la infraestructura inalámbrica estándar en un motor de análisis de nivel empresarial. Al aprovechar las conexiones autenticadas de Guest WiFi , los líderes de TI y los directores de operaciones de locales pueden recopilar pasivamente datos de primera mano de alta fidelidad, incluyendo la frecuencia de visitas, el tiempo de permanencia y el análisis de rutas.

La implementación de WiFi Analytics transforma la red de un centro de costos puro a un activo estratégico para el negocio. Este documento detalla la arquitectura técnica necesaria, el cambio de la detección pasiva de MAC a sesiones autenticadas, y los estándares de cumplimiento críticos (GDPR, PCI DSS, WPA3) requeridos para una implementación segura en entornos de Retail y Hospitality .

Análisis Técnico Detallado

La Mecánica de la Recopilación de Datos

Cuando el dispositivo de un cliente entra en un espacio minorista, emite solicitudes de sondeo que contienen una dirección de Control de Acceso a Medios (MAC). Históricamente, esto permitía el seguimiento pasivo. Sin embargo, los sistemas operativos modernos imponen la aleatorización de direcciones MAC para proteger la privacidad del usuario. Para superar esta limitación y garantizar una alta fidelidad de los datos, las implementaciones empresariales deben depender de conexiones autenticadas.

Cuando un usuario se conecta a través de un Captive Portal, el sistema captura una identidad verificada y consentida. Esta identidad se asigna a un identificador de dispositivo persistente, formando la base de una sólida elaboración de perfiles de clientes.

Flujos de Datos Principales

- Frecuencia de Visitas: Al rastrear los eventos de reconexión, el sistema construye un perfil longitudinal de la lealtad del cliente.

- Tiempo de Permanencia: La medición de la duración de las sesiones activas proporciona información sobre la participación del cliente y se correlaciona fuertemente con la probabilidad de conversión.

- Análisis de Rutas: La utilización de la trilateración a través de múltiples puntos de acceso (APs) permite mapear los recorridos físicos de los clientes por la tienda.

- Segmentación por Lealtad: La agregación de la frecuencia y el tiempo de permanencia permite la segmentación automatizada (por ejemplo, nuevos visitantes frente a defensores leales).

Arquitectura Empresarial

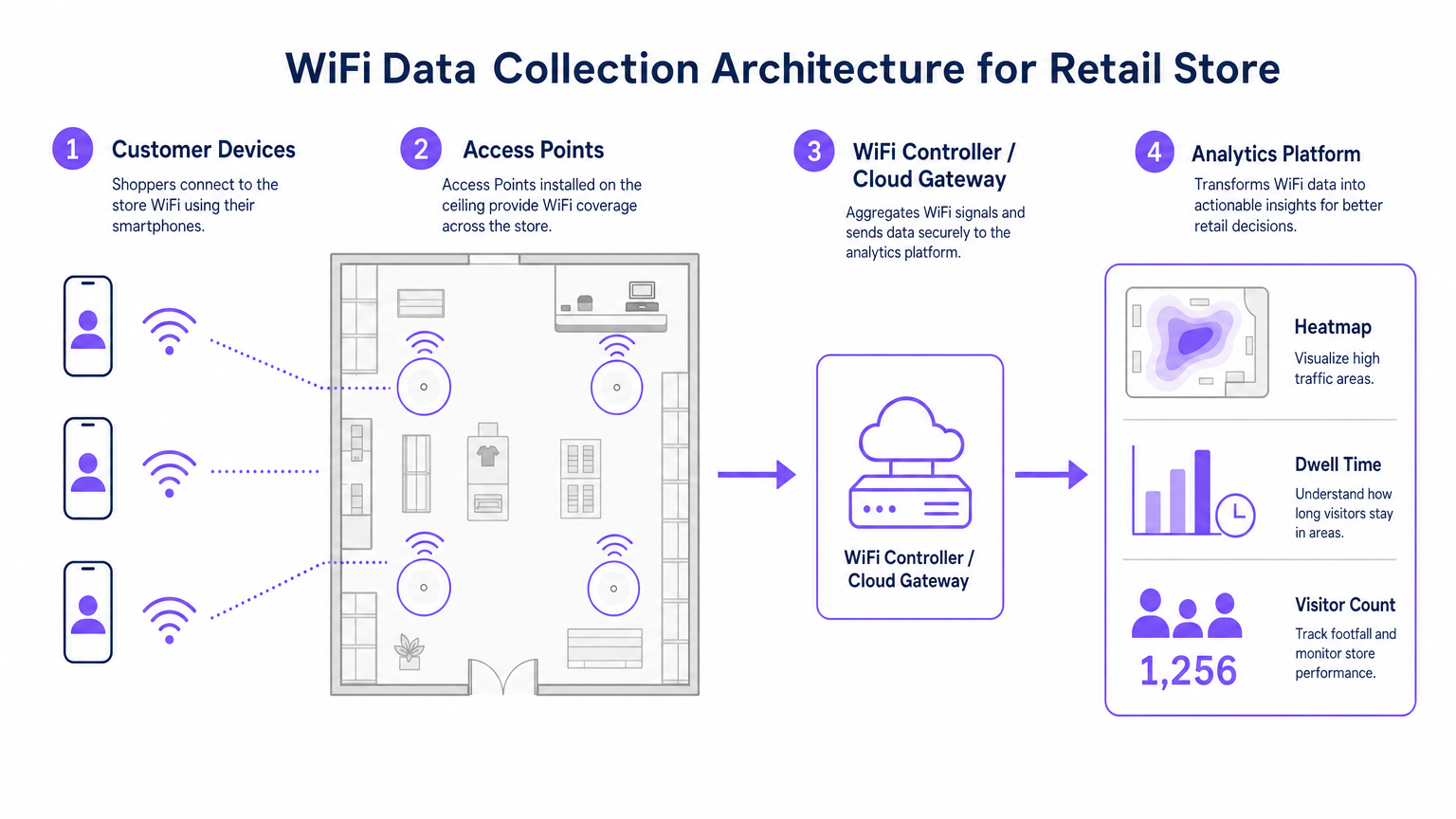

Una implementación robusta de análisis WiFi para minoristas consta de cuatro capas principales:

- Infraestructura de Radiofrecuencia: Las implementaciones de alta densidad requieren puntos de acceso 802.11ac Wave 2 o 802.11ax (WiFi 6). La recomendación estándar es un AP por cada 1,500–2,000 pies cuadrados, ajustado para zonas de alto tráfico.

- Plano de Gestión de Controlador/Nube: Agrega la telemetría de la capa de RF y gestiona el roaming de clientes.

- Plataforma de Análisis: Ingresa telemetría de red en bruto (eventos de asociación, fuerza de la señal) y la transforma en inteligencia accionable.

- Capa de Interacción: Se integra a través de APIs o webhooks con sistemas CRM para activar flujos de trabajo de marketing automatizados basados en datos espaciales en tiempo real.

Escuche nuestro informe técnico completo sobre la implementación de estas arquitecturas:

Guía de Implementación

Una implementación exitosa requiere la alineación entre la ingeniería de red y las operaciones comerciales.

- Optimizar el Flujo de Autenticación: Implemente un Captive Portal sin fricciones. Minimice los campos de entrada para maximizar las tasas de aceptación, asegurando al mismo tiempo que existan mecanismos de consentimiento claros. Considere integrar las credenciales de programas de lealtad existentes.

- Diseñar para la Triangulación: Los diseños de cobertura estándar son insuficientes para el análisis de rutas. Asegure que al menos tres puntos de acceso proporcionen cobertura superpuesta en zonas clave de seguimiento para permitir una trilateración precisa.

- Definir Indicadores Clave de Rendimiento (KPIs): Establezca métricas de referencia antes del lanzamiento. Los KPIs comunes incluyen el tiempo de permanencia promedio por zona, las proporciones de visitantes nuevos frente a recurrentes y las horas pico de afluencia.

Mejores Prácticas

- Estandarizar el Hardware: Asegure hardware de AP consistente en todos los sitios para mantener una telemetría de señal uniforme, simplificando la normalización de datos en la capa de análisis.

- Aislar Redes: Segregue estrictamente el tráfico de invitados de las redes corporativas y de Punto de Venta (POS) utilizando VLANs y SSIDs dedicados para mantener el cumplimiento de PCI DSS.

- Automatizar la Retención de Datos: Configure la plataforma de análisis para purgar automáticamente los datos de sesión en bruto después de un período definido (por ejemplo, 12 meses) para minimizar el riesgo de cumplimiento bajo GDPR.

Para un contexto de implementación más amplio en diferentes sectores, consulte nuestras guías sobre Soluciones WiFi para Hotelería: Qué Buscar en un Proveedor y Wi Fi en Automoción: La Guía Empresarial Completa 2026 .

Solución de Problemas y Mitigación de Riesgos

| Modo de Falla | Síntoma | Estrategia de Mitigación |

|---|---|---|

| Precisión de Triangulación Deficiente | Los datos de ubicación saltan erráticamente por el plano. | Realice un estudio predictivo del sitio de RF; aumente la densidad de AP en zonas críticas; asegure que los AP estén montados a alturas uniformes. |

| Bajas Tasas de Autenticación | Alta afluencia pasiva pero bajo número de usuarios registrados. | Simplifique la interfaz de usuario del Captive Portal; ofrezca opciones de inicio de sesión social; asegure que la página de bienvenida sea totalmente responsiva. |

| Silos de Datos | Los datos de análisis no llegan al CRM. | Verificar la conectividad del endpoint de la API; revisar los registros de entrega de webhooks; asegurar que los formatos de carga de datos coincidan con los requisitos del esquema del CRM. |

ROI e Impacto Comercial

La transición a una implementación de WiFi basada en análisis produce resultados comerciales medibles. Los minoristas informan consistentemente:

- Tasas de Conversión Aumentadas: Correlacionadas directamente con estrategias de engagement dirigidas basadas en el tiempo de permanencia.

- Diseños de Tienda Optimizados: Decisiones basadas en datos sobre la ubicación de productos derivadas del análisis de rutas.

- Retención de Clientes Mejorada: Campañas de re-engagement automatizadas activadas por umbrales de visitantes inactivos.

Al cerrar la brecha entre las operaciones físicas y la inteligencia digital, el análisis de WiFi empresarial proporciona una ventaja competitiva definitiva en el panorama minorista moderno.

Términos clave y definiciones

MAC Address Randomisation

A privacy feature in modern operating systems that broadcasts a fake MAC address during network probing, preventing passive tracking.

Forces IT teams to rely on authenticated connections rather than passive listening for accurate footfall analytics.

Trilateration

The process of determining absolute or relative locations of points by measurement of distances, using the geometry of circles, spheres or triangles.

Used by the analytics platform to calculate a device's physical location based on signal strength received by multiple APs.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary mechanism for capturing user consent and identity to build first-party data profiles.

Dwell Time

The total duration a customer's device remains continuously associated with the WiFi network during a single visit.

A critical metric for marketing teams to gauge customer engagement and intent.

802.11ax (WiFi 6)

The latest standard for wireless networks, offering higher throughput, better performance in dense environments, and improved power efficiency.

The recommended hardware standard for enterprise retail environments requiring high-density analytics.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Mandates strict network segregation between guest WiFi and point-of-sale systems.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Used to securely isolate guest WiFi traffic from internal corporate networks.

First-Party Data

Information a company collects directly from its customers and owns entirely.

The ultimate output of a successful retail WiFi analytics deployment, highly valuable for targeted marketing.

Casos de éxito

A 50-store retail chain needs to implement footfall tracking to optimize staffing, but their current network only provides passive MAC detection, resulting in highly inaccurate data due to MAC randomization.

Deploy a captive portal authentication system integrated with the existing WiFi controllers. Configure the portal to require a simple email or social login in exchange for free WiFi access. Map the authenticated identity to the device's persistent identifier, bypassing the randomized MAC issue. Integrate this data feed via API into the central workforce management system to align staffing levels with verified peak footfall hours.

A large conference centre wants to track attendee flow between different exhibition halls to justify premium pricing for certain vendor booths.

Redesign the RF layout specifically for location analytics rather than just coverage. Deploy additional 802.11ax access points to ensure at least three APs overlap in key transition corridors, enabling accurate trilateration. Feed the signal strength telemetry into the analytics platform to generate real-time heatmaps and path analysis reports for the events team.

Análisis de escenarios

Q1. Your marketing team wants to implement path analysis to track customer movement around a new product display. The store currently has two access points providing adequate signal coverage for connectivity. What is the necessary technical recommendation?

💡 Sugerencia:Consider the requirements for spatial calculation.

Mostrar enfoque recomendado

You must advise the marketing team that path analysis requires trilateration. Therefore, you need to deploy at least one additional access point to ensure the target area is covered by overlapping signals from a minimum of three APs.

Q2. During a security audit, it is discovered that the guest WiFi network and the POS terminals are operating on the same physical switch without logical separation. What is the immediate compliance risk and remediation?

💡 Sugerencia:Think about payment security standards.

Mostrar enfoque recomendado

This configuration violates PCI DSS requirements. The immediate remediation is to configure separate VLANs on the switch to logically isolate the guest traffic from the POS network, ensuring no lateral movement is possible.

Q3. The operations director notes that while the system reports 1,000 visitors per day based on passive MAC detection, the authenticated user count is only 150. How do you explain this discrepancy?

💡 Sugerencia:Consider modern mobile OS features.

Mostrar enfoque recomendado

Explain that modern smartphones use MAC address randomisation when probing for networks, which artificially inflates passive counts as a single device may broadcast multiple fake MACs. The authenticated count of 150 represents the true, high-fidelity data of users who actively engaged with the captive portal.