क्या होटल WiFi सुरक्षित है? हर यात्री को क्या जानना चाहिए

यह व्यापक तकनीकी मार्गदर्शिका होटल WiFi नेटवर्क में निहित विशिष्ट सुरक्षा जोखिमों का विवरण देती है, जिसमें दुष्ट APs और MITM हमले शामिल हैं। यह IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए अपने वायरलेस इंफ्रास्ट्रक्चर को सुरक्षित करने और प्रबंधित गेस्ट WiFi प्लेटफॉर्म का लाभ उठाने के लिए कार्रवाई योग्य, विक्रेता-तटस्थ कार्यान्वयन चरण प्रदान करता है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- प्रमाणीकरण समस्या: ओपन नेटवर्क से WPA3 तक

- नेटवर्क सेगमेंटेशन और VLAN आर्किटेक्चर

- खतरे का परिदृश्य: दुष्ट APs और MITM

- कार्यान्वयन मार्गदर्शिका

- चरण 1: क्लाइंट आइसोलेशन लागू करें

- चरण 2: WPA3 पर माइग्रेट करें

- चरण 3: सख्त VLAN सेगमेंटेशन लागू करें

- चरण 4: एक प्रबंधित Captive Portal तैनात करें

- चरण 5: दुष्ट AP डिटेक्शन सक्षम करें

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- विफलता मोड: Captive Portal प्रमाणपत्र त्रुटियाँ

- विफलता मोड: खराब रोमिंग और कनेक्शन का टूटना

- विफलता मोड: नेटवर्क भीड़ और बैंडविड्थ की कमी

- ROI और व्यावसायिक प्रभाव

- ब्रीफिंग सुनें

कार्यकारी सारांश

"क्या होटल WiFi सुरक्षित है?" यह प्रश्न अक्सर एंटरप्राइज़ IT प्रबंधकों और कॉर्पोरेट यात्रा टीमों के बीच चर्चाओं पर हावी रहता है। स्थल संचालन निदेशकों और नेटवर्क आर्किटेक्ट्स के लिए, सुरक्षित, विश्वसनीय कनेक्टिविटी प्रदान करना अब केवल एक अतिथि सुविधा नहीं है - यह एक महत्वपूर्ण बुनियादी ढाँचा आवश्यकता है। जबकि होटल नेटवर्क को शक्ति प्रदान करने वाली अंतर्निहित तकनीक उन्नत हुई है, खतरे का परिदृश्य भी समानांतर रूप से विकसित हुआ है। दुष्ट एक्सेस पॉइंट, मैन-इन-द-मिडल (MITM) हमले, और खराब खंडित आर्किटेक्चर मेहमानों और होटल संचालन दोनों को महत्वपूर्ण जोखिम में डालते रहते हैं।

यह तकनीकी संदर्भ मार्गदर्शिका हॉस्पिटैलिटी , रिटेल , और अन्य बड़े पैमाने के सार्वजनिक स्थलों में वायरलेस इंफ्रास्ट्रक्चर का प्रबंधन करने वाले IT पेशेवरों के लिए कार्रवाई योग्य मार्गदर्शन प्रदान करती है। हम विरासत परिनियोजन में निहित विशिष्ट कमजोरियों का विश्लेषण करते हैं, उन्हें कम करने के लिए आवश्यक वास्तुशिल्प मानकों का विवरण देते हैं, और यह रेखांकित करते हैं कि एक प्रबंधित Guest WiFi समाधान को लागू करना एक संभावित देयता को एक सुरक्षित, मूल्य-उत्पादक संपत्ति में कैसे बदल सकता है।

तकनीकी गहन-विश्लेषण

होटल WiFi नेटवर्क की सुरक्षा स्थिति को समझने के लिए, हमें वास्तुकला, प्रमाणीकरण तंत्र और ट्रैफ़िक प्रवाह की जांच करनी चाहिए।

प्रमाणीकरण समस्या: ओपन नेटवर्क से WPA3 तक

ऐतिहासिक रूप से, होटल नेटवर्क MAC एड्रेस पंजीकरण के लिए Captive Portals वाले ओपन SSIDs पर, या साझा प्री-शेयर्ड की (PSK) के साथ WPA2-Personal पर निर्भर करते थे। दोनों दृष्टिकोण मौलिक सुरक्षा खामियां प्रस्तुत करते हैं:

- ओपन नेटवर्क: डेटा को हवा में प्लेनटेक्स्ट में प्रसारित करते हैं। पैकेट स्निफर वाला कोई भी व्यक्ति क्लाइंट और एक्सेस पॉइंट (AP) के बीच ट्रैफ़िक को कैप्चर कर सकता है।

- WPA2-PSK: जबकि ट्रैफ़िक एन्क्रिप्टेड होता है, कुंजी की साझा प्रकृति का मतलब है कि कोई भी प्रमाणित उपयोगकर्ता उसी SSID पर अन्य उपयोगकर्ताओं के ट्रैफ़िक को डिक्रिप्ट कर सकता है।

उद्योग मानक WPA3-SAE (Simultaneous Authentication of Equals) की ओर बढ़ रहा है। SAE PSK हैंडशेक को प्रतिस्थापित करता है, यह सुनिश्चित करता है कि भले ही कई उपयोगकर्ता एक ही पासवर्ड से कनेक्ट हों, प्रत्येक सत्र एक अद्वितीय, फॉरवर्ड-सीक्रेट एन्क्रिप्शन कुंजी के साथ सुरक्षित होता है। इसके अलावा, एंटरप्राइज़ परिनियोजन को Passpoint (Hotspot 2.0) का लाभ उठाना चाहिए, जिससे डिवाइस प्रमाणपत्रों या SIM क्रेडेंशियल्स का उपयोग करके सहज और सुरक्षित रूप से प्रमाणित हो सकें, जिससे कमजोर साझा पासवर्ड की आवश्यकता समाप्त हो जाती है।

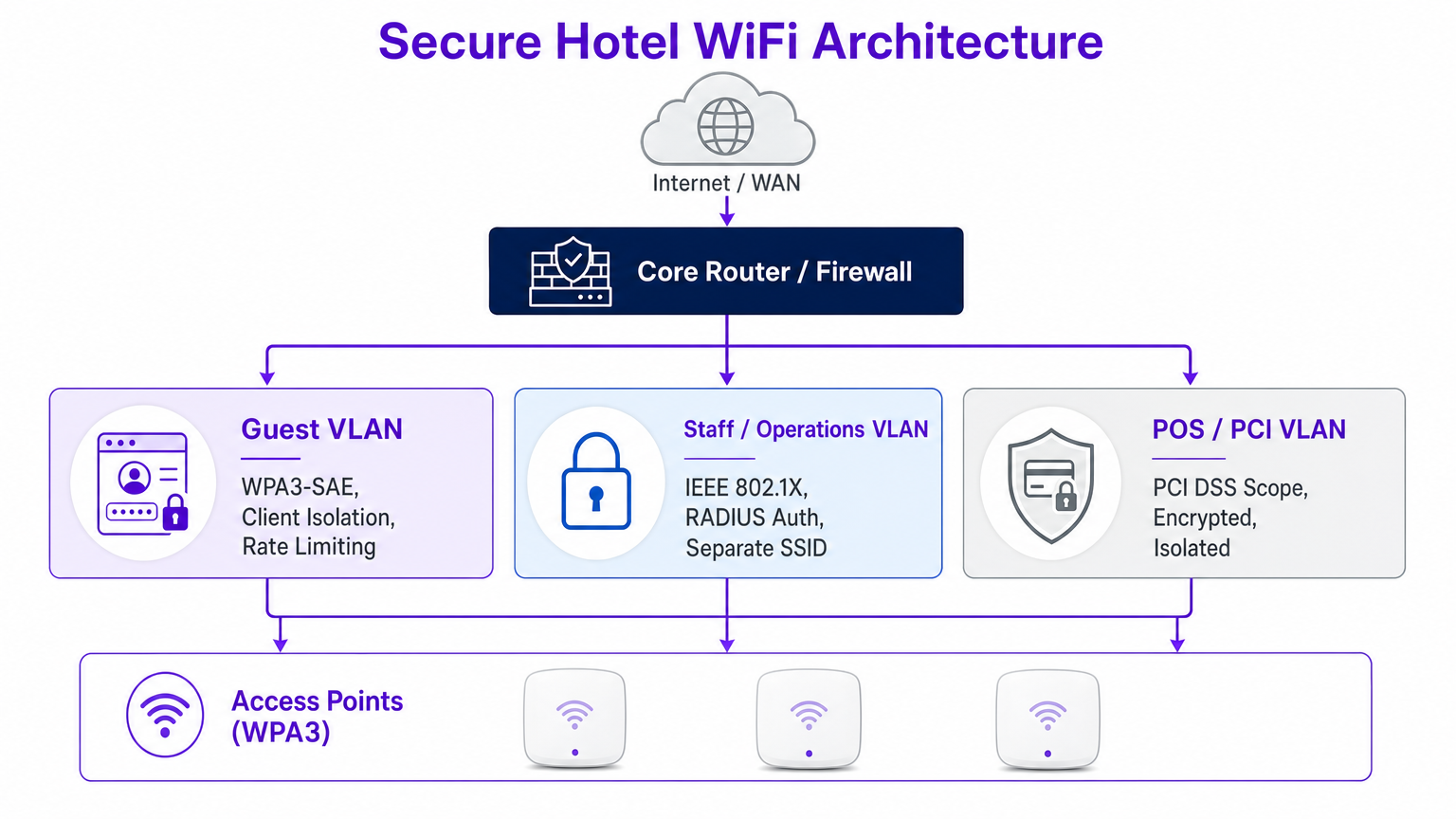

नेटवर्क सेगमेंटेशन और VLAN आर्किटेक्चर

एक फ्लैट नेटवर्क एक समझौता किया गया नेटवर्क है। जब अतिथि डिवाइस ऑपरेशनल टेक्नोलॉजी (OT), पॉइंट ऑफ सेल (POS) सिस्टम, या प्रशासनिक वर्कस्टेशन के समान ब्रॉडकास्ट डोमेन साझा करते हैं, तो हमले की सतह तेजी से फैलती है।

सर्वोत्तम अभ्यास कोर राउटर और फ़ायरवॉल स्तर पर सख्त VLAN सेगमेंटेशन को अनिवार्य करता है। गेस्ट VLAN को स्टाफ VLAN (IEEE 802.1X और RADIUS प्रमाणीकरण के माध्यम से सुरक्षित) और PCI VLAN (सख्त PCI DSS दायरे की आवश्यकताओं द्वारा शासित) से तार्किक रूप से अलग किया जाना चाहिए।

खतरे का परिदृश्य: दुष्ट APs और MITM

हॉस्पिटैलिटी वातावरण में सबसे प्रचलित खतरे परिष्कृत ज़ीरो-डे एक्सप्लॉइट्स नहीं हैं, बल्कि गलत कॉन्फ़िगरेशन का लाभ उठाने वाले अवसरवादी हमले हैं।

- ईविल ट्विन हमले (दुष्ट APs): हमलावर होटल के SSID का प्रसारण करने वाले अनधिकृत APs को तैनात करते हैं। डिवाइस सिग्नल की शक्ति के आधार पर स्वतः कनेक्ट हो जाते हैं, जिससे हमलावर सभी ट्रैफ़िक को इंटरसेप्ट कर सकता है। एंटरप्राइज़ वायरलेस कंट्रोलर में निरंतर दुष्ट AP डिटेक्शन और दमन सक्षम होना चाहिए।

- ARP पॉइज़निंग के माध्यम से मैन-इन-द-मिडल (MITM): यदि क्लाइंट आइसोलेशन अक्षम है, तो गेस्ट नेटवर्क पर एक हमलावर गेटवे MAC एड्रेस को स्पूफ कर सकता है, जिससे सभी सबनेट ट्रैफ़िक उनके डिवाइस के माध्यम से रूट हो जाएगा।

कार्यान्वयन मार्गदर्शिका

एक सुरक्षित होटल WiFi इंफ्रास्ट्रक्चर को तैनात करने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता होती है। अपने वायरलेस एस्टेट को मजबूत करने के लिए इन विक्रेता-तटस्थ चरणों का पालन करें।

चरण 1: क्लाइंट आइसोलेशन लागू करें

क्लाइंट आइसोलेशन (या AP आइसोलेशन) एक ही SSID पर वायरलेस क्लाइंट्स को एक-दूसरे के साथ सीधे संवाद करने से रोकता है। यह एकल कॉन्फ़िगरेशन परिवर्तन ARP पॉइज़निंग और पीयर-टू-पीयर मैलवेयर प्रसार को बेअसर करता है।

- कार्यवाही: अपने वायरलेस LAN कंट्रोलर (WLC) या क्लाउड प्रबंधन डैशबोर्ड के माध्यम से सभी गेस्ट-फेसिंग SSIDs पर क्लाइंट आइसोलेशन सक्षम करें।

चरण 2: WPA3 पर माइग्रेट करें

ओवर-द-एयर ट्रैफ़िक की सुरक्षा के लिए WPA3-SAE में संक्रमण महत्वपूर्ण है।

- कार्यवाही: WPA3 समर्थन के लिए अपने AP हार्डवेयर का ऑडिट करें। सक्षम क्लाइंट्स के लिए WPA3 लागू करते हुए विरासत उपकरणों का समर्थन करने के लिए WPA3-Transition मोड सक्षम करें।

चरण 3: सख्त VLAN सेगमेंटेशन लागू करें

ट्रैफ़िक के भौतिक और तार्किक पृथक्करण को सुनिश्चित करें।

- कार्यवाही: गेस्ट VLAN से उत्पन्न होने वाले सभी ट्रैफ़िक को आंतरिक सबनेट (RFC 1918 एड्रेस) के लिए ब्लॉक करने के लिए फ़ायरवॉल नियम कॉन्फ़िगर करें। WAN पर केवल आउटबाउंड HTTP/HTTPS और DNS ट्रैफ़िक की अनुमति दें।

चरण 4: एक प्रबंधित Captive Portal तैनात करें

एक मजबूत Captive Portal केवल नियम और शर्तें प्रस्तुत करने से कहीं अधिक करता है; यह डिवाइस ऑनबोर्डिंग का प्रबंधन करता है और बैकएंड एनालिटिक्स के साथ एकीकृत होता है।

- कार्यवाही: एक केंद्रीकृत Guest WiFi प्लेटफॉर्म लागू करें। सुनिश्चित करें कि लॉगिन चरण के दौरान क्रेडेंशियल अवरोधन को रोकने के लिए पोर्टल HTTPS पर परोसा जाता है।

चरण 5: दुष्ट AP डिटेक्शन सक्षम करें

सक्रिय निगरानी आवश्यक है।

- कार्यवाही: अनधिकृत BSSIDs के लिए स्कैन करने के लिए अपने WLC को कॉन्फ़िगर करें। जब परिसर में एक दुष्ट AP का पता चलता है तो नेटवर्क ऑपरेशंस सेंटर (NOC) के लिए स्वचालित अलर्टिंग सेट करें।

सर्वोत्तम अभ्यास

एंटरप्राइज़ वायरलेस नेटवर्क की वास्तुकला या ऑडिट करते समय, इन उद्योग-मानक सर्वोत्तम प्रथाओं का पालन करें:

- ज़ीरो ट्रमेहमानों के लिए सिद्धांत:** मेहमान नेटवर्क को असुरक्षित मानें। सुरक्षित VPN कनेक्शन के बिना आंतरिक कॉर्पोरेट संसाधन अतिथि SSID से कभी भी एक्सेस नहीं किए जाने चाहिए।

- नियमित कॉन्फ़िगरेशन ऑडिट: नेटवर्क में बदलाव होते रहते हैं। VLAN ACLs, WLC कॉन्फ़िगरेशन और AP फ़र्मवेयर संस्करणों की तिमाही समीक्षा करें। AP चयन पर अधिक जानकारी के लिए, वायरलेस एक्सेस पॉइंट रकस के लिए आपकी मार्गदर्शिका देखें।

- गोपनीयता और अनुपालन को प्राथमिकता दें: सुनिश्चित करें कि आपकी डेटा संग्रह प्रथाएं GDPR और स्थानीय गोपनीयता नियमों के अनुरूप हों। एक अनुपालक WiFi Analytics प्लेटफ़ॉर्म उपयोगकर्ता की गोपनीयता से समझौता किए बिना सुरक्षित, गुमनाम अंतर्दृष्टि प्रदान करता है।

- कर्मचारियों और मेहमानों को शिक्षित करें: कॉर्पोरेट यात्रियों को स्पष्ट दिशानिर्देश प्रदान करें। कॉर्पोरेट VPNs के उपयोग की सलाह दें और Captive Portal पर प्रमाणपत्र त्रुटियों को अनदेखा न करने की चेतावनी दें।

समस्या निवारण और जोखिम न्यूनीकरण

अच्छी तरह से डिज़ाइन किए गए नेटवर्क में भी समस्याएँ आती हैं। यहाँ सामान्य विफलता मोड और न्यूनीकरण रणनीतियाँ दी गई हैं।

विफलता मोड: Captive Portal प्रमाणपत्र त्रुटियाँ

लक्षण: लॉगिन पृष्ठ तक पहुँचने का प्रयास करते समय मेहमानों को ब्राउज़र चेतावनी मिलती है। मूल कारण: WLC या पोर्टल सर्वर एक समाप्त, स्व-हस्ताक्षरित, या अनुचित रूप से श्रृंखलाबद्ध SSL प्रमाणपत्र प्रस्तुत कर रहा है। न्यूनीकरण: सुनिश्चित करें कि Captive Portal एक विश्वसनीय सार्वजनिक प्रमाणपत्र प्राधिकरण (CA) से एक वैध प्रमाणपत्र का उपयोग करता है। स्वचालित प्रमाणपत्र नवीनीकरण प्रक्रियाओं को लागू करें।

विफलता मोड: खराब रोमिंग और कनेक्शन का टूटना

लक्षण: एक्सेस पॉइंट के बीच घूमते समय मेहमानों को डिस्कनेक्ट का अनुभव होता है। मूल कारण: अनुचित RF योजना, ओवरलैपिंग चैनल, या तेज़ रोमिंग प्रोटोकॉल (802.11r/k/v) के लिए समर्थन की कमी। न्यूनीकरण: एक व्यापक साइट सर्वेक्षण करें। रोमिंग के दौरान प्रमाणीकरण को सुव्यवस्थित करने के लिए 802.11r (Fast BSS Transition) सक्षम करें, विशेष रूप से वॉयस और वीडियो अनुप्रयोगों के लिए महत्वपूर्ण।

विफलता मोड: नेटवर्क भीड़ और बैंडविड्थ की कमी

लक्षण: व्यस्त समय के दौरान धीमी गति और उच्च विलंबता। मूल कारण: कुछ भारी उपयोगकर्ता उपलब्ध WAN बैंडविड्थ का उपभोग कर रहे हैं। न्यूनीकरण: संसाधनों के उचित वितरण को सुनिश्चित करने के लिए फ़ायरवॉल या नियंत्रक स्तर पर प्रति-क्लाइंट दर सीमित करना और एप्लिकेशन-स्तरीय ट्रैफ़िक शेपिंग लागू करें।

ROI और व्यावसायिक प्रभाव

होटल WiFi को केवल एक लागत केंद्र के रूप में देखना एक रणनीतिक संपत्ति के रूप में इसकी क्षमता को अनदेखा करना है। एक सुरक्षित, अच्छी तरह से प्रबंधित नेटवर्क मापने योग्य व्यावसायिक प्रभाव प्रदान करता है।

- जोखिम न्यूनीकरण: डेटा उल्लंघन के जोखिम को कम करने से ब्रांड की प्रतिष्ठा की रक्षा होती है और महंगी नियामक जुर्माना (जैसे, PCI DSS गैर-अनुपालन दंड) से बचा जा सकता है।

- परिचालन दक्षता: केंद्रीकृत प्रबंधन और स्वचालित ऑनबोर्डिंग हेल्पडेस्क टिकटों को कम करते हैं और रणनीतिक परियोजनाओं के लिए IT संसाधनों को मुक्त करते हैं।

- डेटा-संचालित अंतर्दृष्टि: एक सुरक्षित Guest WiFi प्लेटफ़ॉर्म का लाभ उठाकर, स्थल प्रथम-पक्ष डेटा कैप्चर कर सकते हैं, जिससे निष्ठा कार्यक्रम और व्यक्तिगत विपणन अभियान चलाए जा सकते हैं। सही प्लेटफ़ॉर्म चुनने पर व्यापक दृष्टिकोण के लिए, हमारी एंटरप्राइज़ WiFi समाधान: एक खरीदार की मार्गदर्शिका से परामर्श करें।

जब प्रभावी ढंग से एकीकृत किया जाता है, तो नेटवर्क एक उपयोगिता से ग्राहक जुड़ाव और परिचालन उत्कृष्टता के लिए एक सुरक्षित आधार में बदल जाता है।

ब्रीफिंग सुनें

इन विषयों में गहराई से जानने के लिए, हमारी ऑडियो ब्रीफिंग सुनें:

मुख्य शब्द और परिभाषाएं

Evil Twin Access Point

A rogue wireless access point that masquerades as a legitimate network (often copying the SSID) to intercept user traffic and credentials.

IT teams must configure WLCs to detect and suppress these devices to protect guests from credential harvesting.

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same AP or SSID from communicating directly with one another.

Essential for public networks to prevent ARP poisoning, MITM attacks, and peer-to-peer malware spread.

WPA3-SAE

Simultaneous Authentication of Equals; the modern encryption standard that replaces the vulnerable Pre-Shared Key (PSK) exchange, ensuring forward secrecy.

Hotels must migrate to WPA3 to protect guest traffic from passive decryption by other users on the network.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and limit the blast radius of a potential breach.

Critical for separating untrusted guest traffic from sensitive operational and PCI-scoped environments.

Passpoint (Hotspot 2.0)

A standard that enables seamless and secure authentication to WiFi networks using certificates or SIM credentials, eliminating captive portals and shared passwords.

The future of secure guest onboarding, providing cellular-like roaming experiences for WiFi.

Rogue AP Detection

A feature of enterprise wireless controllers that scans the RF environment for unauthorized access points operating within the venue's airspace.

A necessary defensive measure to identify and mitigate Evil Twin attacks and unauthorized shadow IT.

ARP Poisoning

An attack where a malicious actor sends falsified Address Resolution Protocol (ARP) messages over a local area network to link their MAC address with the IP address of a legitimate gateway.

The primary mechanism for MITM attacks on poorly configured networks; mitigated by client isolation.

Captive Portal

A web page that users are forced to view and interact with before access is granted to the broader network.

Used for authentication, terms of service acceptance, and data capture via platforms like Purple's Guest WiFi.

केस स्टडीज

A luxury 300-room hotel currently operates a flat network where guest devices, staff tablets, and POS terminals all connect to the same subnet. The IT Director needs to secure the environment ahead of a PCI DSS audit without disrupting the guest experience.

- Deploy three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and POS/PCI (VLAN 30).

- Configure firewall ACLs: Block all inter-VLAN routing. Restrict Guest VLAN to outbound internet only. Restrict POS VLAN to specific payment gateway IPs.

- Enable AP Client Isolation on the Guest SSID.

- Implement WPA3-SAE on the Guest SSID, and 802.1X/RADIUS for the Staff SSID.

- Deploy a managed captive portal for guest onboarding.

A retail chain with 50 locations offers free public WiFi. The security team has detected multiple instances of attackers setting up 'Free_Store_WiFi' hotspots near the entrances to harvest credentials.

- Enable Rogue AP Detection on the enterprise wireless controllers across all locations.

- Configure the system to automatically classify APs broadcasting the corporate SSID on unauthorized MAC addresses as malicious.

- Implement wireless intrusion prevention system (WIPS) features to actively de-authenticate clients attempting to connect to the rogue APs.

- Transition the legitimate guest network to Passpoint (Hotspot 2.0) to rely on certificate-based authentication rather than open SSIDs.

परिदृश्य विश्लेषण

Q1. You are auditing a newly acquired boutique hotel. The network uses WPA2-Personal with a password printed on a card in every room. The network is a single flat subnet. What is the immediate, most critical risk, and what is the first remediation step?

💡 संकेत:Consider what happens when every guest has the same encryption key on a flat network.

अनुशंसित दृष्टिकोण दिखाएं

The most critical risk is that any guest can decrypt the traffic of any other guest, and because the network is flat, they can also attempt to access operational systems. The immediate first step is to enable AP Client Isolation to prevent peer-to-peer communication, followed closely by implementing VLAN segmentation to isolate guest traffic from hotel operations.

Q2. A corporate client requires assurance that their executives can safely work from your hotel. They demand that you implement WPA3. Your current APs only support WPA2. What is the best architectural response to secure their traffic without immediately replacing hardware?

💡 संकेत:Think about how the client can secure their own traffic end-to-end regardless of the local wireless encryption.

अनुशंसित दृष्टिकोण दिखाएं

While WPA3 is ideal, the architectural response is to advise the client to mandate Corporate VPN usage for all executives. A VPN creates an encrypted tunnel at the network layer (IPsec/OpenVPN) or application layer (SSL/TLS), ensuring that even if the local WPA2 over-the-air encryption is compromised, the data payload remains secure.

Q3. Your WLC dashboard shows an alert for a 'Rogue AP' broadcasting your exact guest SSID. The signal is strongest near the lobby bar. What is the correct operational response?

💡 संकेत:Balancing automated technical responses with physical security investigation.

अनुशंसित दृष्टिकोण दिखाएं

- Verify the alert in the WLC to confirm the BSSID does not belong to your infrastructure. 2. If supported and legal in your jurisdiction, initiate wireless containment (de-authentication frames) against the rogue AP to protect guests. 3. Dispatch onsite security or IT staff to the lobby bar to physically locate and remove the device.