Le WiFi d'hôtel est-il sûr ? Ce que tout voyageur doit savoir

Ce guide technique complet détaille les risques de sécurité spécifiques inhérents aux réseaux WiFi d'hôtel, y compris les points d'accès non autorisés (AP) et les attaques MITM. Il fournit des étapes de mise en œuvre concrètes et neutres vis-à-vis des fournisseurs pour les responsables informatiques et les architectes réseau afin de sécuriser leur infrastructure sans fil et d'exploiter les plateformes de WiFi invité gérées.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Analyse Technique Approfondie

- Le Problème d'Authentification : Des Réseaux Ouverts au WPA3

- Segmentation Réseau et Architecture VLAN

- Le Paysage des Menaces : APs Non Autorisés et MITM

- Guide de Mise en Œuvre

- Étape 1 : Appliquer l'Isolation Client

- Étape 2 : Migrer vers le WPA3

- Étape 3 : Mettre en Œuvre une Segmentation VLAN Stricte

- Étape 4 : Déployer un Portail Captif Géré

- Étape 5 : Activer la Détection des APs Non Autorisés

- Bonnes Pratiques

- Dépannage et atténuation des risques

- Mode de défaillance : Erreurs de certificat du Captive Portal

- Mode de défaillance : Mauvaise itinérance et connexions interrompues

- Mode de défaillance : Congestion du réseau et épuisement de la bande passante

- ROI et impact commercial

- Écoutez le briefing

Résumé Exécutif

La question "le WiFi d'hôtel est-il sûr ?" domine fréquemment les discussions parmi les responsables informatiques d'entreprise et les équipes de voyages d'affaires. Pour les directeurs des opérations de sites et les architectes réseau, fournir une connectivité sécurisée et fiable n'est plus un simple service pour les clients, mais une exigence d'infrastructure critique. Bien que la technologie sous-jacente alimentant les réseaux hôteliers ait progressé, le paysage des menaces a évolué en parallèle. Les points d'accès non autorisés, les attaques de l'homme du milieu (MITM) et les architectures mal segmentées continuent d'exposer les clients et les opérations hôtelières à des risques importants.

Ce guide de référence technique fournit des conseils concrets aux professionnels de l'informatique gérant l'infrastructure sans fil dans l' Hôtellerie , le Commerce de détail et d'autres grands lieux publics. Nous analysons les vulnérabilités spécifiques inhérentes aux déploiements hérités, détaillons les normes architecturales requises pour les atténuer, et expliquons comment la mise en œuvre d'une solution Guest WiFi gérée peut transformer une responsabilité potentielle en un atout sécurisé et générateur de valeur.

Analyse Technique Approfondie

Pour comprendre la posture de sécurité d'un réseau WiFi d'hôtel, nous devons examiner l'architecture, les mécanismes d'authentification et le flux de trafic.

Le Problème d'Authentification : Des Réseaux Ouverts au WPA3

Historiquement, les réseaux hôteliers s'appuyaient sur des SSIDs ouverts avec des Captive Portals pour l'enregistrement des adresses MAC, ou sur le WPA2-Personal avec une clé pré-partagée (PSK). Ces deux approches présentent des failles de sécurité fondamentales :

- Réseaux Ouverts : Transmettent les données en clair par voie hertzienne. Toute personne disposant d'un analyseur de paquets peut capturer le trafic entre le client et le point d'accès (AP).

- WPA2-PSK : Bien que le trafic soit chiffré, la nature partagée de la clé signifie que tout utilisateur authentifié peut déchiffrer le trafic des autres utilisateurs sur le même SSID.

La norme de l'industrie évolue vers le WPA3-SAE (Simultaneous Authentication of Equals). Le SAE remplace l'échange de clés PSK, garantissant que même si plusieurs utilisateurs se connectent avec le même mot de passe, chaque session est sécurisée avec une clé de chiffrement unique et à secret parfait. De plus, les déploiements d'entreprise devraient tirer parti de Passpoint (Hotspot 2.0), permettant aux appareils de s'authentifier de manière transparente et sécurisée à l'aide de certificats ou de justificatifs SIM, éliminant ainsi le besoin de mots de passe partagés vulnérables.

Segmentation Réseau et Architecture VLAN

Un réseau plat est un réseau compromis. Lorsque les appareils invités partagent le même domaine de diffusion que la technologie opérationnelle (OT), les systèmes de point de vente (POS) ou les postes de travail administratifs, la surface d'attaque s'étend de manière exponentielle.

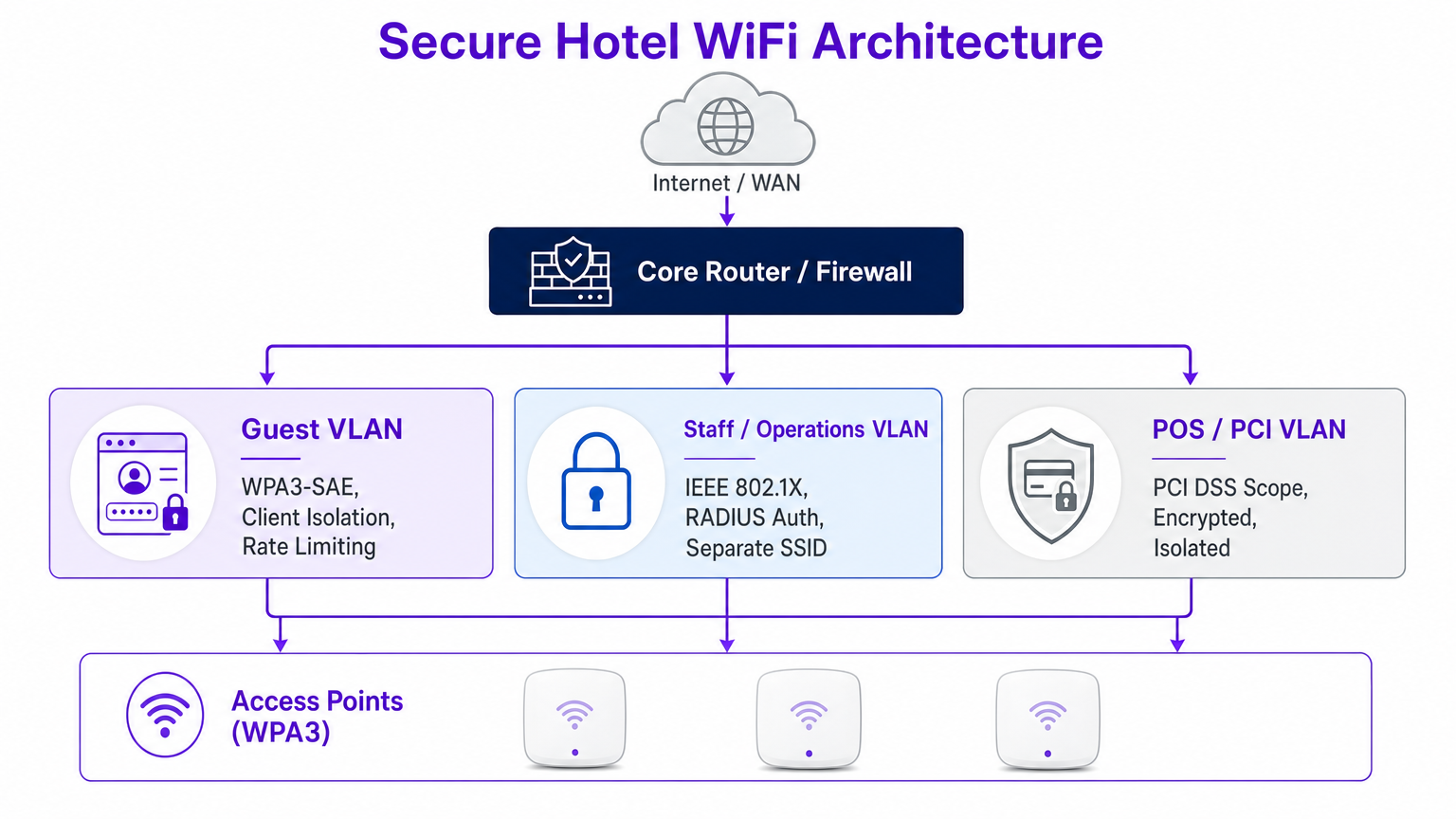

Les meilleures pratiques dictent une segmentation VLAN stricte au niveau du routeur central et du pare-feu. Le VLAN invité doit être logiquement isolé du VLAN du personnel (sécurisé via l'authentification IEEE 802.1X et RADIUS) et du VLAN PCI (régi par les exigences strictes du champ d'application PCI DSS).

Le Paysage des Menaces : APs Non Autorisés et MITM

Les menaces les plus répandues dans les environnements hôteliers ne sont pas des exploits sophistiqués de type "zero-day", mais plutôt des attaques opportunistes exploitant des erreurs de configuration.

- Attaques "Evil Twin" (APs Non Autorisés) : Les attaquants déploient des APs non autorisés diffusant le SSID de l'hôtel. Les appareils se connectent automatiquement en fonction de la force du signal, permettant à l'attaquant d'intercepter tout le trafic. Les contrôleurs sans fil d'entreprise doivent avoir la détection et la suppression continues des APs non autorisés activées.

- Attaque de l'Homme du Milieu (MITM) via l'empoisonnement ARP : Si l'isolation client est désactivée, un attaquant sur le réseau invité peut usurper l'adresse MAC de la passerelle, acheminant tout le trafic du sous-réseau via son appareil.

Guide de Mise en Œuvre

Le déploiement d'une infrastructure WiFi hôtelière sécurisée nécessite une approche systématique. Suivez ces étapes neutres vis-à-vis des fournisseurs pour renforcer votre parc sans fil.

Étape 1 : Appliquer l'Isolation Client

L'isolation client (ou isolation AP) empêche les clients sans fil sur le même SSID de communiquer directement entre eux. Ce simple changement de configuration neutralise l'empoisonnement ARP et la propagation de logiciels malveillants de pair à pair.

- Action : Activez l'isolation client sur tous les SSIDs destinés aux invités via votre contrôleur de réseau local sans fil (WLC) ou votre tableau de bord de gestion cloud.

Étape 2 : Migrer vers le WPA3

La transition vers le WPA3-SAE est essentielle pour protéger le trafic hertzien.

- Action : Auditez votre matériel AP pour la prise en charge du WPA3. Activez le mode de transition WPA3 pour prendre en charge les appareils hérités tout en imposant le WPA3 pour les clients compatibles.

Étape 3 : Mettre en Œuvre une Segmentation VLAN Stricte

Assurez une séparation physique et logique du trafic.

- Action : Configurez les règles de pare-feu pour bloquer tout le trafic provenant du VLAN invité et destiné aux sous-réseaux internes (adresses RFC 1918). N'autorisez que le trafic HTTP/HTTPS et DNS sortant vers le WAN.

Étape 4 : Déployer un Portail Captif Géré

Un Captive Portal robuste fait plus que présenter des termes et conditions ; il gère l'intégration des appareils et s'intègre aux analyses backend.

- Action : Mettez en œuvre une plateforme Guest WiFi centralisée. Assurez-vous que le portail est servi via HTTPS pour empêcher l'interception des identifiants pendant la phase de connexion.

Étape 5 : Activer la Détection des APs Non Autorisés

La surveillance proactive est essentielle.

- Action : Configurez votre WLC pour rechercher les BSSIDs non autorisés. Mettez en place des alertes automatisées pour le centre d'opérations réseau (NOC) lorsqu'un AP non autorisé est détecté en fonctionnement sur les lieux.

Bonnes Pratiques

Lors de l'architecture ou de l'audit des réseaux sans fil d'entreprise, respectez ces bonnes pratiques standard de l'industrie :

- Adoptez une approche Zero TrPrincipes pour les invités : Traitez le réseau invité comme hostile. Les ressources internes de l'entreprise ne devraient jamais être accessibles depuis le SSID invité sans une connexion VPN sécurisée.

- Audits de configuration réguliers : La dérive du réseau se produit. Effectuez des examens trimestriels des ACL VLAN, des configurations WLC et des versions de firmware des AP. Pour plus d'informations sur la sélection des AP, consultez Votre guide pour un point d'accès sans fil Ruckus .

- Priorisez la confidentialité et la conformité : Assurez-vous que vos pratiques de collecte de données sont conformes au GDPR et aux réglementations locales en matière de confidentialité. Une plateforme WiFi Analytics conforme fournit des informations sécurisées et anonymisées sans compromettre la confidentialité de l'utilisateur.

- Éduquez le personnel et les invités : Fournissez des directives claires aux voyageurs d'affaires. Recommandez l'utilisation de VPN d'entreprise et mettez en garde contre l'ignorance des erreurs de certificat sur les Captive Portals.

Dépannage et atténuation des risques

Même les réseaux bien conçus rencontrent des problèmes. Voici les modes de défaillance courants et les stratégies d'atténuation.

Mode de défaillance : Erreurs de certificat du Captive Portal

Symptôme : Les invités reçoivent des avertissements du navigateur lorsqu'ils tentent d'accéder à la page de connexion. Cause première : Le WLC ou le serveur de portail présente un certificat SSL expiré, auto-signé ou dont la chaîne est incorrecte. Atténuation : Assurez-vous que le Captive Portal utilise un certificat valide d'une autorité de certification (CA) publique de confiance. Mettez en œuvre des processus de renouvellement automatique des certificats.

Mode de défaillance : Mauvaise itinérance et connexions interrompues

Symptôme : Les invités subissent des déconnexions lorsqu'ils se déplacent entre les points d'accès. Cause première : Planification RF inappropriée, canaux superposés ou manque de prise en charge des protocoles d'itinérance rapide (802.11r/k/v). Atténuation : Effectuez une étude de site complète. Activez le 802.11r (Fast BSS Transition) pour simplifier l'authentification lors de l'itinérance, particulièrement critique pour les applications vocales et vidéo.

Mode de défaillance : Congestion du réseau et épuisement de la bande passante

Symptôme : Vitesses lentes et latence élevée pendant les heures de pointe. Cause première : Quelques utilisateurs intensifs consomment la bande passante WAN disponible. Atténuation : Mettez en œuvre une limitation de débit par client et une mise en forme du trafic au niveau de l'application, au niveau du pare-feu ou du contrôleur, pour assurer une distribution équitable des ressources.

ROI et impact commercial

Considérer le WiFi d'hôtel uniquement comme un centre de coûts ignore son potentiel en tant qu'actif stratégique. Un réseau sécurisé et bien géré a un impact commercial mesurable.

- Réduction des risques : L'atténuation du risque de violation de données protège la réputation de la marque et évite les amendes réglementaires coûteuses (par exemple, les pénalités de non-conformité PCI DSS).

- Efficacité opérationnelle : La gestion centralisée et l'intégration automatisée réduisent les tickets d'assistance et libèrent des ressources informatiques pour des projets stratégiques.

- Informations basées sur les données : En tirant parti d'une plateforme Guest WiFi sécurisée, les établissements peuvent collecter des données de première partie, stimulant les programmes de fidélité et les campagnes de marketing personnalisées. Pour une perspective plus large sur le choix de la bonne plateforme, consultez notre Solutions WiFi d'entreprise : Guide de l'acheteur .

Lorsqu'il est intégré efficacement, le réseau se transforme d'un utilitaire en une base sécurisée pour l'engagement client et l'excellence opérationnelle.

Écoutez le briefing

Pour une exploration plus approfondie de ces sujets, écoutez notre briefing audio :

Termes clés et définitions

Evil Twin Access Point

A rogue wireless access point that masquerades as a legitimate network (often copying the SSID) to intercept user traffic and credentials.

IT teams must configure WLCs to detect and suppress these devices to protect guests from credential harvesting.

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same AP or SSID from communicating directly with one another.

Essential for public networks to prevent ARP poisoning, MITM attacks, and peer-to-peer malware spread.

WPA3-SAE

Simultaneous Authentication of Equals; the modern encryption standard that replaces the vulnerable Pre-Shared Key (PSK) exchange, ensuring forward secrecy.

Hotels must migrate to WPA3 to protect guest traffic from passive decryption by other users on the network.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and limit the blast radius of a potential breach.

Critical for separating untrusted guest traffic from sensitive operational and PCI-scoped environments.

Passpoint (Hotspot 2.0)

A standard that enables seamless and secure authentication to WiFi networks using certificates or SIM credentials, eliminating captive portals and shared passwords.

The future of secure guest onboarding, providing cellular-like roaming experiences for WiFi.

Rogue AP Detection

A feature of enterprise wireless controllers that scans the RF environment for unauthorized access points operating within the venue's airspace.

A necessary defensive measure to identify and mitigate Evil Twin attacks and unauthorized shadow IT.

ARP Poisoning

An attack where a malicious actor sends falsified Address Resolution Protocol (ARP) messages over a local area network to link their MAC address with the IP address of a legitimate gateway.

The primary mechanism for MITM attacks on poorly configured networks; mitigated by client isolation.

Captive Portal

A web page that users are forced to view and interact with before access is granted to the broader network.

Used for authentication, terms of service acceptance, and data capture via platforms like Purple's Guest WiFi.

Études de cas

A luxury 300-room hotel currently operates a flat network where guest devices, staff tablets, and POS terminals all connect to the same subnet. The IT Director needs to secure the environment ahead of a PCI DSS audit without disrupting the guest experience.

- Deploy three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and POS/PCI (VLAN 30).

- Configure firewall ACLs: Block all inter-VLAN routing. Restrict Guest VLAN to outbound internet only. Restrict POS VLAN to specific payment gateway IPs.

- Enable AP Client Isolation on the Guest SSID.

- Implement WPA3-SAE on the Guest SSID, and 802.1X/RADIUS for the Staff SSID.

- Deploy a managed captive portal for guest onboarding.

A retail chain with 50 locations offers free public WiFi. The security team has detected multiple instances of attackers setting up 'Free_Store_WiFi' hotspots near the entrances to harvest credentials.

- Enable Rogue AP Detection on the enterprise wireless controllers across all locations.

- Configure the system to automatically classify APs broadcasting the corporate SSID on unauthorized MAC addresses as malicious.

- Implement wireless intrusion prevention system (WIPS) features to actively de-authenticate clients attempting to connect to the rogue APs.

- Transition the legitimate guest network to Passpoint (Hotspot 2.0) to rely on certificate-based authentication rather than open SSIDs.

Analyse de scénario

Q1. You are auditing a newly acquired boutique hotel. The network uses WPA2-Personal with a password printed on a card in every room. The network is a single flat subnet. What is the immediate, most critical risk, and what is the first remediation step?

💡 Astuce :Consider what happens when every guest has the same encryption key on a flat network.

Afficher l'approche recommandée

The most critical risk is that any guest can decrypt the traffic of any other guest, and because the network is flat, they can also attempt to access operational systems. The immediate first step is to enable AP Client Isolation to prevent peer-to-peer communication, followed closely by implementing VLAN segmentation to isolate guest traffic from hotel operations.

Q2. A corporate client requires assurance that their executives can safely work from your hotel. They demand that you implement WPA3. Your current APs only support WPA2. What is the best architectural response to secure their traffic without immediately replacing hardware?

💡 Astuce :Think about how the client can secure their own traffic end-to-end regardless of the local wireless encryption.

Afficher l'approche recommandée

While WPA3 is ideal, the architectural response is to advise the client to mandate Corporate VPN usage for all executives. A VPN creates an encrypted tunnel at the network layer (IPsec/OpenVPN) or application layer (SSL/TLS), ensuring that even if the local WPA2 over-the-air encryption is compromised, the data payload remains secure.

Q3. Your WLC dashboard shows an alert for a 'Rogue AP' broadcasting your exact guest SSID. The signal is strongest near the lobby bar. What is the correct operational response?

💡 Astuce :Balancing automated technical responses with physical security investigation.

Afficher l'approche recommandée

- Verify the alert in the WLC to confirm the BSSID does not belong to your infrastructure. 2. If supported and legal in your jurisdiction, initiate wireless containment (de-authentication frames) against the rogue AP to protect guests. 3. Dispatch onsite security or IT staff to the lobby bar to physically locate and remove the device.