Il WiFi degli hotel è sicuro? Cosa ogni viaggiatore deve sapere

Questa guida tecnica completa descrive in dettaglio i rischi specifici per la sicurezza inerenti alle reti WiFi degli hotel, inclusi gli AP non autorizzati e gli attacchi MITM. Fornisce passaggi di implementazione pratici e neutrali rispetto al fornitore per i responsabili IT e gli architetti di rete al fine di proteggere la loro infrastruttura wireless e sfruttare le piattaforme gestite di Guest WiFi.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Il Problema dell'Autenticazione: Dalle Reti Aperte a WPA3

- Segmentazione della Rete e Architettura VLAN

- Il Panorama delle Minacce: AP non Autorizzati e MITM

- Guida all'Implementazione

- Passaggio 1: Applicare l'Isolamento del Client

- Passaggio 2: Migrare a WPA3

- Passaggio 3: Implementare una Rigorosa Segmentazione VLAN

- Passaggio 4: Implementare un Captive Portal Gestito

- Passaggio 5: Abilitare la Rilevazione di AP non Autorizzati

- Best Practices

- Risoluzione dei problemi e mitigazione dei rischi

- Modalità di guasto: Errori del certificato del Captive Portal

- Modalità di guasto: Roaming scadente e disconnessioni

- Modalità di guasto: Congestione della rete ed esaurimento della larghezza di banda

- ROI e impatto aziendale

- Ascolta il briefing

Riepilogo Esecutivo

La domanda "il WiFi degli hotel è sicuro?" domina frequentemente le discussioni tra i responsabili IT aziendali e i team di viaggi d'affari. Per i direttori delle operazioni delle sedi e gli architetti di rete, fornire connettività sicura e affidabile non è più un semplice servizio per gli ospiti, ma un requisito infrastrutturale critico. Sebbene la tecnologia sottostante che alimenta le reti degli hotel sia progredita, il panorama delle minacce si è evoluto in parallelo. Gli access point non autorizzati (rogue AP), gli attacchi man-in-the-middle (MITM) e le architetture scarsamente segmentate continuano a esporre sia gli ospiti che le operazioni alberghiere a rischi significativi.

Questa guida di riferimento tecnica fornisce indicazioni pratiche per i professionisti IT che gestiscono l'infrastruttura wireless in Hospitality , Retail e altri grandi luoghi pubblici. Analizziamo le vulnerabilità specifiche inerenti alle implementazioni legacy, dettagliamo gli standard architetturali richiesti per mitigarle e delineiamo come l'implementazione di una soluzione Guest WiFi gestita possa trasformare una potenziale passività in un asset sicuro e generatore di valore.

Approfondimento Tecnico

Per comprendere la postura di sicurezza di una rete WiFi di un hotel, dobbiamo esaminare l'architettura, i meccanismi di autenticazione e il flusso di traffico.

Il Problema dell'Autenticazione: Dalle Reti Aperte a WPA3

Storicamente, le reti degli hotel si basavano su SSID aperti con captive portal per la registrazione degli indirizzi MAC, o su WPA2-Personal con una Pre-Shared Key (PSK) condivisa. Entrambi gli approcci presentano difetti di sicurezza fondamentali:

- Reti Aperte: Trasmettono dati in chiaro via etere. Chiunque con un packet sniffer può catturare il traffico tra il client e l'Access Point (AP).

- WPA2-PSK: Sebbene il traffico sia crittografato, la natura condivisa della chiave significa che qualsiasi utente autenticato può decrittografare il traffico di altri utenti sullo stesso SSID.

Lo standard di settore si sta spostando verso WPA3-SAE (Simultaneous Authentication of Equals). SAE sostituisce l'handshake PSK, garantendo che, anche se più utenti si connettono con la stessa password, ogni sessione sia protetta con una chiave di crittografia unica e forward-secret. Inoltre, le implementazioni aziendali dovrebbero sfruttare Passpoint (Hotspot 2.0), consentendo ai dispositivi di autenticarsi in modo trasparente e sicuro utilizzando certificati o credenziali SIM, eliminando la necessità di password condivise vulnerabili.

Segmentazione della Rete e Architettura VLAN

Una rete piatta è una rete compromessa. Quando i dispositivi degli ospiti condividono lo stesso dominio di broadcast della tecnologia operativa (OT), dei sistemi Point of Sale (POS) o delle workstation amministrative, la superficie di attacco si espande esponenzialmente.

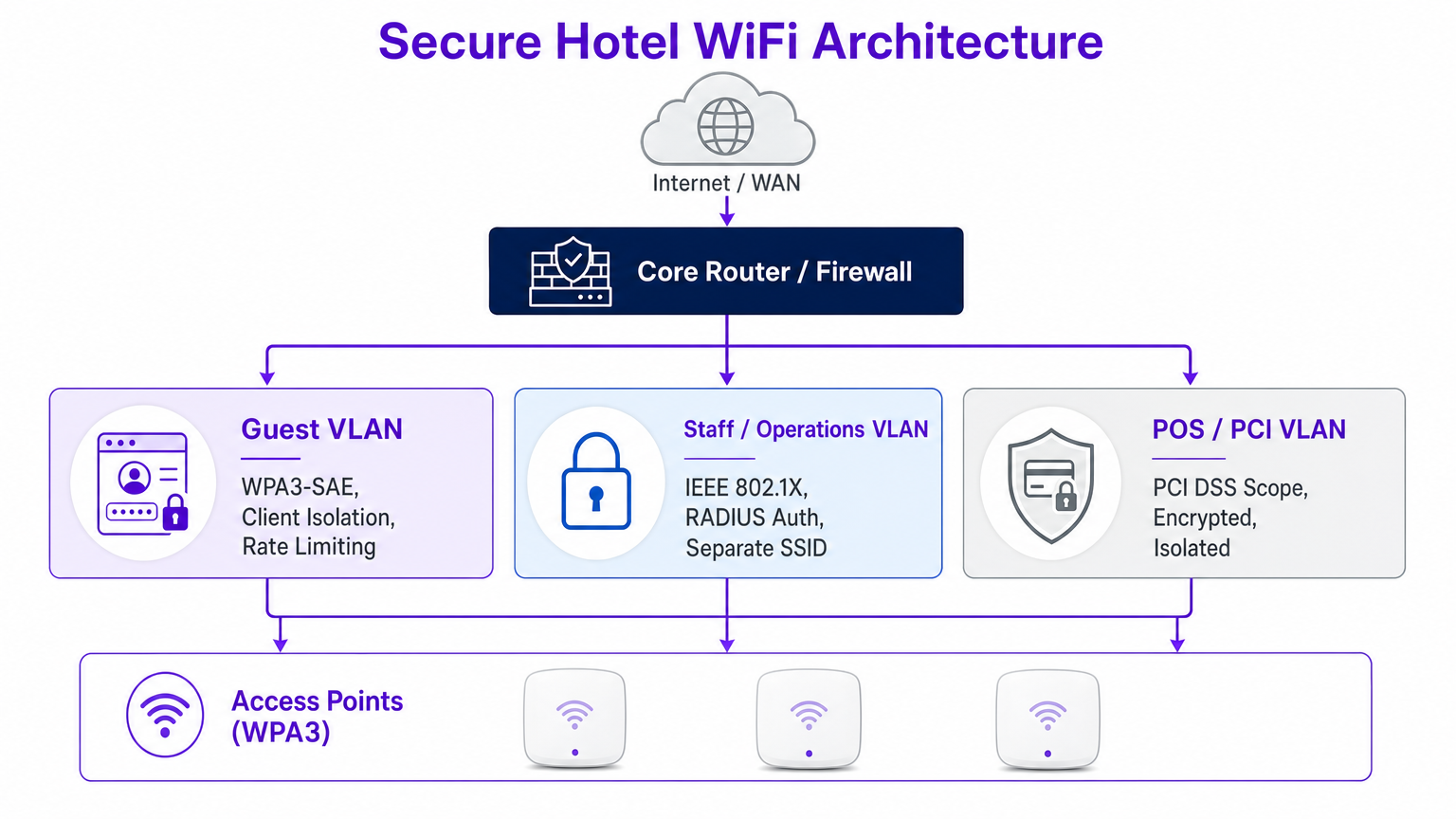

La best practice impone una rigorosa segmentazione VLAN a livello di router core e firewall. La VLAN degli ospiti deve essere logicamente isolata dalla VLAN del personale (protetta tramite autenticazione IEEE 802.1X e RADIUS) e dalla VLAN PCI (governata da rigorosi requisiti di ambito PCI DSS).

Il Panorama delle Minacce: AP non Autorizzati e MITM

Le minacce più diffuse negli ambienti hospitality non sono sofisticati exploit zero-day, ma piuttosto attacchi opportunistici che sfruttano configurazioni errate.

- Attacchi Evil Twin (AP non Autorizzati): Gli attaccanti distribuiscono AP non autorizzati che trasmettono l'SSID dell'hotel. I dispositivi si connettono automaticamente in base alla potenza del segnale, consentendo all'attaccante di intercettare tutto il traffico. I controller wireless aziendali devono avere la rilevazione e la soppressione continua degli AP non autorizzati abilitate.

- Man-in-the-Middle (MITM) tramite ARP Poisoning: Se l'isolamento del client è disabilitato, un attaccante sulla rete ospite può falsificare l'indirizzo MAC del gateway, instradando tutto il traffico della sottorete attraverso il proprio dispositivo.

Guida all'Implementazione

La distribuzione di un'infrastruttura WiFi sicura per hotel richiede un approccio sistematico. Segui questi passaggi neutrali rispetto al fornitore per rafforzare la tua infrastruttura wireless.

Passaggio 1: Applicare l'Isolamento del Client

L'isolamento del client (o isolamento AP) impedisce ai client wireless sullo stesso SSID di comunicare direttamente tra loro. Questa singola modifica di configurazione neutralizza l'ARP poisoning e la propagazione di malware peer-to-peer.

- Azione: Abilita l'isolamento del client su tutti gli SSID rivolti agli ospiti tramite il tuo controller LAN wireless (WLC) o la dashboard di gestione cloud.

Passaggio 2: Migrare a WPA3

La transizione a WPA3-SAE è fondamentale per proteggere il traffico over-the-air.

- Azione: Verifica il tuo hardware AP per il supporto WPA3. Abilita la modalità WPA3-Transition per supportare i dispositivi legacy, applicando al contempo WPA3 per i client compatibili.

Passaggio 3: Implementare una Rigorosa Segmentazione VLAN

Assicurare la separazione fisica e logica del traffico.

- Azione: Configura le regole del firewall per bloccare tutto il traffico proveniente dalla VLAN degli ospiti e destinato alle sottoreti interne (indirizzi RFC 1918). Consenti solo il traffico HTTP/HTTPS e DNS in uscita verso la WAN.

Passaggio 4: Implementare un Captive Portal Gestito

Un captive portal robusto fa più che presentare termini e condizioni; gestisce l'onboarding dei dispositivi e si integra con l'analisi backend.

- Azione: Implementa una piattaforma Guest WiFi centralizzata. Assicurati che il portal sia servito tramite HTTPS per prevenire l'intercettazione delle credenziali durante la fase di login.

Passaggio 5: Abilitare la Rilevazione di AP non Autorizzati

Il monitoraggio proattivo è essenziale.

- Azione: Configura il tuo WLC per la scansione di BSSID non autorizzati. Imposta avvisi automatici per il centro operazioni di rete (NOC) quando viene rilevato un AP non autorizzato in funzione nei locali.

Best Practices

Quando si progetta o si verifica una rete wireless aziendale, attenersi a queste best practice standard del settore:

- Adottare Zero TrPrincipi fondamentali per gli ospiti:** Trattare la rete ospite come ostile. Le risorse aziendali interne non dovrebbero mai essere accessibili dall'SSID ospite senza una connessione VPN sicura.

- Audit regolari della configurazione: La deriva della rete si verifica. Condurre revisioni trimestrali delle ACL VLAN, delle configurazioni WLC e delle versioni firmware degli AP. Per maggiori informazioni sulla selezione degli AP, consulta La tua guida a un Access Point Wireless Ruckus .

- Dare priorità alla privacy e alla conformità: Assicurati che le tue pratiche di raccolta dati siano conformi al GDPR e alle normative locali sulla privacy. Una piattaforma WiFi Analytics conforme fornisce insight sicuri e anonimi senza compromettere la privacy dell'utente.

- Educare il personale e gli ospiti: Fornire linee guida chiare ai viaggiatori aziendali. Raccomandare l'uso di VPN aziendali e avvertire di non ignorare gli errori di certificato sui captive portals.

Risoluzione dei problemi e mitigazione dei rischi

Anche le reti ben progettate possono riscontrare problemi. Ecco le modalità di guasto comuni e le strategie di mitigazione.

Modalità di guasto: Errori del certificato del Captive Portal

Sintomo: Gli ospiti ricevono avvisi dal browser quando tentano di accedere alla pagina di login. Causa principale: Il WLC o il server del portale presenta un certificato SSL scaduto, auto-firmato o con catena di fiducia non corretta. Mitigazione: Assicurarsi che il captive portal utilizzi un certificato valido da un'Autorità di Certificazione (CA) pubblica fidata. Implementare processi automatizzati di rinnovo dei certificati.

Modalità di guasto: Roaming scadente e disconnessioni

Sintomo: Gli ospiti subiscono disconnessioni quando si spostano tra gli access point. Causa principale: Pianificazione RF impropria, canali sovrapposti o mancanza di supporto per i protocolli di roaming veloce (802.11r/k/v). Mitigazione: Condurre un'indagine approfondita del sito. Abilitare 802.11r (Fast BSS Transition) per semplificare l'autenticazione durante il roaming, particolarmente critico per le applicazioni vocali e video.

Modalità di guasto: Congestione della rete ed esaurimento della larghezza di banda

Sintomo: Velocità lente e alta latenza durante le ore di punta. Causa principale: Pochi utenti intensivi che consumano la larghezza di banda WAN disponibile. Mitigazione: Implementare la limitazione della velocità per client e la modellazione del traffico a livello di applicazione a livello di firewall o controller per garantire una distribuzione equa delle risorse.

ROI e impatto aziendale

Considerare il WiFi dell'hotel solo come un centro di costo ignora il suo potenziale come risorsa strategica. Una rete sicura e ben gestita offre un impatto aziendale misurabile.

- Riduzione del rischio: Mitigare il rischio di una violazione dei dati protegge la reputazione del marchio ed evita costose sanzioni normative (ad es. penali per non conformità PCI DSS).

- Efficienza operativa: La gestione centralizzata e l'onboarding automatizzato riducono i ticket dell'helpdesk e liberano risorse IT per progetti strategici.

- Insight basati sui dati: Sfruttando una piattaforma Guest WiFi sicura, le strutture possono acquisire dati di prima parte, alimentando programmi fedeltà e campagne di marketing personalizzate. Per una prospettiva più ampia sulla scelta della piattaforma giusta, consulta la nostra Soluzioni WiFi aziendali: Guida all'acquisto .

Se integrata efficacemente, la rete si trasforma da utility in una base sicura per l'engagement dei clienti e l'eccellenza operativa.

Ascolta il briefing

Per un approfondimento su questi argomenti, ascolta il nostro briefing audio:

Termini chiave e definizioni

Evil Twin Access Point

A rogue wireless access point that masquerades as a legitimate network (often copying the SSID) to intercept user traffic and credentials.

IT teams must configure WLCs to detect and suppress these devices to protect guests from credential harvesting.

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same AP or SSID from communicating directly with one another.

Essential for public networks to prevent ARP poisoning, MITM attacks, and peer-to-peer malware spread.

WPA3-SAE

Simultaneous Authentication of Equals; the modern encryption standard that replaces the vulnerable Pre-Shared Key (PSK) exchange, ensuring forward secrecy.

Hotels must migrate to WPA3 to protect guest traffic from passive decryption by other users on the network.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and limit the blast radius of a potential breach.

Critical for separating untrusted guest traffic from sensitive operational and PCI-scoped environments.

Passpoint (Hotspot 2.0)

A standard that enables seamless and secure authentication to WiFi networks using certificates or SIM credentials, eliminating captive portals and shared passwords.

The future of secure guest onboarding, providing cellular-like roaming experiences for WiFi.

Rogue AP Detection

A feature of enterprise wireless controllers that scans the RF environment for unauthorized access points operating within the venue's airspace.

A necessary defensive measure to identify and mitigate Evil Twin attacks and unauthorized shadow IT.

ARP Poisoning

An attack where a malicious actor sends falsified Address Resolution Protocol (ARP) messages over a local area network to link their MAC address with the IP address of a legitimate gateway.

The primary mechanism for MITM attacks on poorly configured networks; mitigated by client isolation.

Captive Portal

A web page that users are forced to view and interact with before access is granted to the broader network.

Used for authentication, terms of service acceptance, and data capture via platforms like Purple's Guest WiFi.

Casi di studio

A luxury 300-room hotel currently operates a flat network where guest devices, staff tablets, and POS terminals all connect to the same subnet. The IT Director needs to secure the environment ahead of a PCI DSS audit without disrupting the guest experience.

- Deploy three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and POS/PCI (VLAN 30).

- Configure firewall ACLs: Block all inter-VLAN routing. Restrict Guest VLAN to outbound internet only. Restrict POS VLAN to specific payment gateway IPs.

- Enable AP Client Isolation on the Guest SSID.

- Implement WPA3-SAE on the Guest SSID, and 802.1X/RADIUS for the Staff SSID.

- Deploy a managed captive portal for guest onboarding.

A retail chain with 50 locations offers free public WiFi. The security team has detected multiple instances of attackers setting up 'Free_Store_WiFi' hotspots near the entrances to harvest credentials.

- Enable Rogue AP Detection on the enterprise wireless controllers across all locations.

- Configure the system to automatically classify APs broadcasting the corporate SSID on unauthorized MAC addresses as malicious.

- Implement wireless intrusion prevention system (WIPS) features to actively de-authenticate clients attempting to connect to the rogue APs.

- Transition the legitimate guest network to Passpoint (Hotspot 2.0) to rely on certificate-based authentication rather than open SSIDs.

Analisi degli scenari

Q1. You are auditing a newly acquired boutique hotel. The network uses WPA2-Personal with a password printed on a card in every room. The network is a single flat subnet. What is the immediate, most critical risk, and what is the first remediation step?

💡 Suggerimento:Consider what happens when every guest has the same encryption key on a flat network.

Mostra l'approccio consigliato

The most critical risk is that any guest can decrypt the traffic of any other guest, and because the network is flat, they can also attempt to access operational systems. The immediate first step is to enable AP Client Isolation to prevent peer-to-peer communication, followed closely by implementing VLAN segmentation to isolate guest traffic from hotel operations.

Q2. A corporate client requires assurance that their executives can safely work from your hotel. They demand that you implement WPA3. Your current APs only support WPA2. What is the best architectural response to secure their traffic without immediately replacing hardware?

💡 Suggerimento:Think about how the client can secure their own traffic end-to-end regardless of the local wireless encryption.

Mostra l'approccio consigliato

While WPA3 is ideal, the architectural response is to advise the client to mandate Corporate VPN usage for all executives. A VPN creates an encrypted tunnel at the network layer (IPsec/OpenVPN) or application layer (SSL/TLS), ensuring that even if the local WPA2 over-the-air encryption is compromised, the data payload remains secure.

Q3. Your WLC dashboard shows an alert for a 'Rogue AP' broadcasting your exact guest SSID. The signal is strongest near the lobby bar. What is the correct operational response?

💡 Suggerimento:Balancing automated technical responses with physical security investigation.

Mostra l'approccio consigliato

- Verify the alert in the WLC to confirm the BSSID does not belong to your infrastructure. 2. If supported and legal in your jurisdiction, initiate wireless containment (de-authentication frames) against the rogue AP to protect guests. 3. Dispatch onsite security or IT staff to the lobby bar to physically locate and remove the device.