Ist Hotel WiFi sicher? Was jeder Reisende wissen muss

Dieser umfassende technische Leitfaden beschreibt die spezifischen Sicherheitsrisiken, die Hotel-WiFi-Netzwerke mit sich bringen, einschließlich Rogue APs und MITM-Angriffen. Er bietet umsetzbare, herstellerneutrale Implementierungsschritte für IT-Manager und Netzwerkarchitekten, um ihre drahtlose Infrastruktur zu sichern und verwaltete Gast-WiFi-Plattformen zu nutzen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung

- Technischer Deep-Dive

- Das Authentifizierungsproblem: Von offenen Netzwerken zu WPA3

- Netzwerksegmentierung und VLAN-Architektur

- Die Bedrohungslandschaft: Rogue APs und MITM

- Implementierungsleitfaden

- Schritt 1: Client-Isolation erzwingen

- Schritt 2: Migration zu WPA3

- Schritt 3: Strikte VLAN-Segmentierung implementieren

- Schritt 4: Ein verwaltetes Captive Portal bereitstellen

- Schritt 5: Rogue AP-Erkennung aktivieren

- Best Practices

- Fehlerbehebung & Risikominderung

- Fehlerursache: Captive Portal Zertifikatsfehler

- Fehlerursache: Schlechte Roaming-Leistung und Verbindungsabbrüche

- Fehlerursache: Netzwerküberlastung und Bandbreitenerschöpfung

- ROI & Geschäftsauswirkungen

- Hören Sie das Briefing

Zusammenfassung

Die Frage „Ist Hotel WiFi sicher?“ dominiert häufig Diskussionen unter IT-Managern von Unternehmen und Corporate-Travel-Teams. Für Betriebsleiter von Veranstaltungsorten und Netzwerkarchitekten ist die Bereitstellung sicherer, zuverlässiger Konnektivität nicht länger eine Annehmlichkeit für Gäste – sie ist eine kritische Infrastrukturanforderung. Während die zugrunde liegende Technologie, die Hotelnetzwerke antreibt, fortgeschritten ist, hat sich die Bedrohungslandschaft parallel dazu entwickelt. Rogue Access Points, Man-in-the-Middle (MITM)-Angriffe und schlecht segmentierte Architekturen setzen sowohl Gäste als auch den Hotelbetrieb weiterhin erheblichen Risiken aus.

Dieser technische Referenzleitfaden bietet umsetzbare Anleitungen für IT-Experten, die drahtlose Infrastrukturen in Hospitality , Retail und anderen großen öffentlichen Veranstaltungsorten verwalten. Wir analysieren die spezifischen Schwachstellen, die in älteren Implementierungen inhärent sind, detaillieren die architektonischen Standards, die zu ihrer Minderung erforderlich sind, und skizzieren, wie die Implementierung einer verwalteten Guest WiFi -Lösung eine potenzielle Haftung in ein sicheres, wertschöpfendes Asset verwandeln kann.

Technischer Deep-Dive

Um die Sicherheitslage eines Hotel-WiFi-Netzwerks zu verstehen, müssen wir die Architektur, die Authentifizierungsmechanismen und den Datenverkehrsfluss untersuchen.

Das Authentifizierungsproblem: Von offenen Netzwerken zu WPA3

Historisch gesehen verließen sich Hotelnetzwerke auf offene SSIDs mit Captive Portals zur MAC-Adressregistrierung oder auf WPA2-Personal mit einem gemeinsam genutzten Pre-Shared Key (PSK). Beide Ansätze weisen grundlegende Sicherheitsmängel auf:

- Offene Netzwerke: Übertragen Daten im Klartext über die Luftschnittstelle. Jeder mit einem Paket-Sniffer kann den Datenverkehr zwischen dem Client und dem Access Point (AP) abfangen.

- WPA2-PSK: Obwohl der Datenverkehr verschlüsselt ist, bedeutet die gemeinsame Nutzung des Schlüssels, dass jeder authentifizierte Benutzer den Datenverkehr anderer Benutzer auf derselben SSID entschlüsseln kann.

Der Industriestandard verschiebt sich hin zu WPA3-SAE (Simultaneous Authentication of Equals). SAE ersetzt den PSK-Handshake und stellt sicher, dass selbst wenn mehrere Benutzer sich mit demselben Passwort verbinden, jede Sitzung mit einem einzigartigen, vorwärtsgeheimen Verschlüsselungsschlüssel gesichert ist. Darüber hinaus sollten Unternehmensimplementierungen Passpoint (Hotspot 2.0) nutzen, um Geräten eine nahtlose und sichere Authentifizierung mittels Zertifikaten oder SIM-Anmeldeinformationen zu ermöglichen, wodurch die Notwendigkeit anfälliger gemeinsamer Passwörter entfällt.

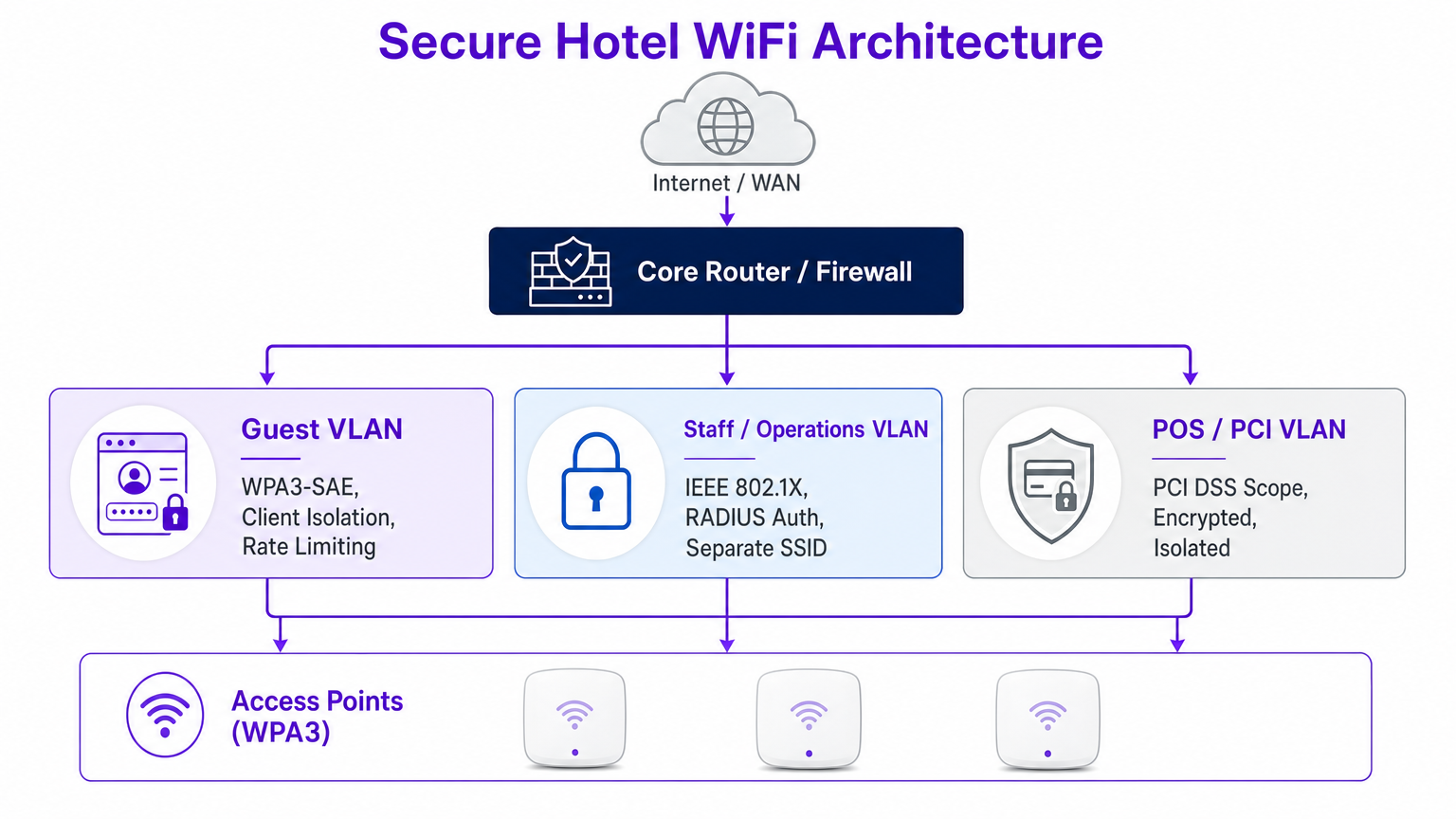

Netzwerksegmentierung und VLAN-Architektur

Ein flaches Netzwerk ist ein kompromittiertes Netzwerk. Wenn Gastgeräte dieselbe Broadcast-Domäne wie Betriebstechnologie (OT), Point-of-Sale (POS)-Systeme oder administrative Workstations teilen, erweitert sich die Angriffsfläche exponentiell.

Best Practices schreiben eine strikte VLAN-Segmentierung auf der Ebene des Core-Routers und der Firewall vor. Das Gast-VLAN muss logisch vom Mitarbeiter-VLAN (gesichert über IEEE 802.1X und RADIUS-Authentifizierung) und dem PCI-VLAN (geregelt durch strenge PCI DSS-Anforderungen) isoliert sein.

Die Bedrohungslandschaft: Rogue APs und MITM

Die häufigsten Bedrohungen in Gastgewerbeumgebungen sind keine ausgeklügelten Zero-Day-Exploits, sondern opportunistische Angriffe, die Fehlkonfigurationen ausnutzen.

- Evil Twin Angriffe (Rogue APs): Angreifer setzen nicht autorisierte APs ein, die die SSID des Hotels senden. Geräte verbinden sich automatisch basierend auf der Signalstärke, wodurch der Angreifer den gesamten Datenverkehr abfangen kann. Drahtlose Enterprise-Controller müssen eine kontinuierliche Erkennung und Unterdrückung von Rogue APs aktiviert haben.

- Man-in-the-Middle (MITM) über ARP-Poisoning: Wenn die Client-Isolation deaktiviert ist, kann ein Angreifer im Gastnetzwerk die MAC-Adresse des Gateways fälschen und den gesamten Subnetz-Verkehr über sein Gerät leiten.

Implementierungsleitfaden

Der Aufbau einer sicheren Hotel-WiFi-Infrastruktur erfordert einen systematischen Ansatz. Befolgen Sie diese herstellerneutralen Schritte, um Ihre drahtlose Umgebung zu härten.

Schritt 1: Client-Isolation erzwingen

Client-Isolation (oder AP-Isolation) verhindert, dass drahtlose Clients auf derselben SSID direkt miteinander kommunizieren. Diese einzelne Konfigurationsänderung neutralisiert ARP-Poisoning und die Verbreitung von Peer-to-Peer-Malware.

- Aktion: Aktivieren Sie die Client-Isolation auf allen gastorientierten SSIDs über Ihren Wireless LAN Controller (WLC) oder Ihr Cloud-Management-Dashboard.

Schritt 2: Migration zu WPA3

Der Übergang zu WPA3-SAE ist entscheidend für den Schutz des Over-the-Air-Datenverkehrs.

- Aktion: Überprüfen Sie Ihre AP-Hardware auf WPA3-Unterstützung. Aktivieren Sie den WPA3-Übergangsmodus, um ältere Geräte zu unterstützen, während WPA3 für fähige Clients erzwungen wird.

Schritt 3: Strikte VLAN-Segmentierung implementieren

Stellen Sie die physische und logische Trennung des Datenverkehrs sicher.

- Aktion: Konfigurieren Sie Firewall-Regeln, um jeglichen Datenverkehr vom Gast-VLAN, der für interne Subnetze (RFC 1918-Adressen) bestimmt ist, zu blockieren. Erlauben Sie nur ausgehenden HTTP/HTTPS- und DNS-Verkehr zum WAN.

Schritt 4: Ein verwaltetes Captive Portal bereitstellen

Ein robustes Captive Portal präsentiert nicht nur Geschäftsbedingungen; es verwaltet die Geräteintegration und integriert sich mit Backend-Analysen.

- Aktion: Implementieren Sie eine zentralisierte Guest WiFi -Plattform. Stellen Sie sicher, dass das Portal über HTTPS bereitgestellt wird, um das Abfangen von Anmeldeinformationen während der Anmeldephase zu verhindern.

Schritt 5: Rogue AP-Erkennung aktivieren

Proaktive Überwachung ist unerlässlich.

- Aktion: Konfigurieren Sie Ihren WLC so, dass er nach nicht autorisierten BSSIDs scannt. Richten Sie eine automatisierte Alarmierung für das Network Operations Centre (NOC) ein, wenn ein Rogue AP auf dem Gelände erkannt wird.

Best Practices

Beim Entwurf oder der Prüfung drahtloser Unternehmensnetzwerke halten Sie sich an diese branchenüblichen Best Practices:

- Übernehmen Sie Zero TrGrundsätze für Gäste: Behandeln Sie das Gastnetzwerk als potenziell unsicher. Interne Unternehmensressourcen sollten niemals über die Gast-SSID ohne eine sichere VPN-Verbindung zugänglich sein.

- Regelmäßige Konfigurationsprüfungen: Netzwerkdrift tritt auf. Führen Sie vierteljährliche Überprüfungen von VLAN-ACLs, WLC-Konfigurationen und AP-Firmware-Versionen durch. Für weitere Einblicke in die AP-Auswahl lesen Sie Ihr Leitfaden zu einem Wireless Access Point Ruckus .

- Priorisieren Sie Datenschutz und Compliance: Stellen Sie sicher, dass Ihre Datenerfassungspraktiken mit der GDPR und lokalen Datenschutzbestimmungen übereinstimmen. Eine konforme WiFi Analytics -Plattform bietet sichere, anonymisierte Einblicke, ohne die Privatsphäre der Nutzer zu gefährden.

- Schulung von Personal und Gästen: Geben Sie Geschäftsreisenden klare Richtlinien. Empfehlen Sie die Nutzung von Unternehmens-VPNs und warnen Sie davor, Zertifikatsfehler auf Captive Portals zu ignorieren.

Fehlerbehebung & Risikominderung

Auch gut konzipierte Netzwerke können Probleme aufweisen. Hier sind häufige Fehlerursachen und Minderungsstrategien.

Fehlerursache: Captive Portal Zertifikatsfehler

Symptom: Gäste erhalten Browserwarnungen beim Versuch, auf die Anmeldeseite zuzugreifen. Grundursache: Der WLC oder Portalserver präsentiert ein abgelaufenes, selbstsigniertes oder falsch verkettetes SSL-Zertifikat. Minderung: Stellen Sie sicher, dass das Captive Portal ein gültiges Zertifikat von einer vertrauenswürdigen öffentlichen Zertifizierungsstelle (CA) verwendet. Implementieren Sie automatisierte Zertifikatserneuerungsprozesse.

Fehlerursache: Schlechte Roaming-Leistung und Verbindungsabbrüche

Symptom: Gäste erleben Verbindungsabbrüche beim Wechsel zwischen Access Points. Grundursache: Unsachgemäße HF-Planung, überlappende Kanäle oder mangelnde Unterstützung für schnelle Roaming-Protokolle (802.11r/k/v). Minderung: Führen Sie eine umfassende Standortbegehung durch. Aktivieren Sie 802.11r (Fast BSS Transition), um die Authentifizierung beim Roaming zu optimieren, was besonders kritisch für Sprach- und Videoanwendungen ist.

Fehlerursache: Netzwerküberlastung und Bandbreitenerschöpfung

Symptom: Langsame Geschwindigkeiten und hohe Latenzzeiten während Spitzenzeiten. Grundursache: Wenige intensive Nutzer verbrauchen die verfügbare WAN-Bandbreite. Minderung: Implementieren Sie eine clientbasierte Ratenbegrenzung und anwendungsbezogenes Traffic Shaping auf Firewall- oder Controller-Ebene, um eine faire Verteilung der Ressourcen zu gewährleisten.

ROI & Geschäftsauswirkungen

Die Betrachtung von Hotel WiFi ausschließlich als Kostenfaktor ignoriert sein Potenzial als strategisches Asset. Ein sicheres, gut verwaltetes Netzwerk liefert messbare Geschäftsauswirkungen.

- Risikoreduzierung: Die Minderung des Risikos einer Datenpanne schützt den Ruf der Marke und vermeidet kostspielige behördliche Bußgelder (z.B. PCI DSS Nichteinhaltungsstrafen).

- Betriebliche Effizienz: Zentralisiertes Management und automatisiertes Onboarding reduzieren Helpdesk-Tickets und entlasten IT-Ressourcen für strategische Projekte.

- Datengestützte Einblicke: Durch die Nutzung einer sicheren Guest WiFi -Plattform können Veranstaltungsorte Erstanbieterdaten erfassen, die Treueprogramme und personalisierte Marketingkampagnen vorantreiben. Für eine breitere Perspektive bei der Auswahl der richtigen Plattform konsultieren Sie unseren Enterprise WiFi Solutions: Ein Einkaufsführer .

Bei effektiver Integration verwandelt sich das Netzwerk von einem Dienstprogramm in eine sichere Grundlage für Kundenbindung und operative Exzellenz.

Hören Sie das Briefing

Für einen tieferen Einblick in diese Themen hören Sie unser Audio-Briefing:

Schlüsselbegriffe & Definitionen

Evil Twin Access Point

A rogue wireless access point that masquerades as a legitimate network (often copying the SSID) to intercept user traffic and credentials.

IT teams must configure WLCs to detect and suppress these devices to protect guests from credential harvesting.

Client Isolation (AP Isolation)

A wireless network configuration that prevents devices connected to the same AP or SSID from communicating directly with one another.

Essential for public networks to prevent ARP poisoning, MITM attacks, and peer-to-peer malware spread.

WPA3-SAE

Simultaneous Authentication of Equals; the modern encryption standard that replaces the vulnerable Pre-Shared Key (PSK) exchange, ensuring forward secrecy.

Hotels must migrate to WPA3 to protect guest traffic from passive decryption by other users on the network.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and limit the blast radius of a potential breach.

Critical for separating untrusted guest traffic from sensitive operational and PCI-scoped environments.

Passpoint (Hotspot 2.0)

A standard that enables seamless and secure authentication to WiFi networks using certificates or SIM credentials, eliminating captive portals and shared passwords.

The future of secure guest onboarding, providing cellular-like roaming experiences for WiFi.

Rogue AP Detection

A feature of enterprise wireless controllers that scans the RF environment for unauthorized access points operating within the venue's airspace.

A necessary defensive measure to identify and mitigate Evil Twin attacks and unauthorized shadow IT.

ARP Poisoning

An attack where a malicious actor sends falsified Address Resolution Protocol (ARP) messages over a local area network to link their MAC address with the IP address of a legitimate gateway.

The primary mechanism for MITM attacks on poorly configured networks; mitigated by client isolation.

Captive Portal

A web page that users are forced to view and interact with before access is granted to the broader network.

Used for authentication, terms of service acceptance, and data capture via platforms like Purple's Guest WiFi.

Fallstudien

A luxury 300-room hotel currently operates a flat network where guest devices, staff tablets, and POS terminals all connect to the same subnet. The IT Director needs to secure the environment ahead of a PCI DSS audit without disrupting the guest experience.

- Deploy three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and POS/PCI (VLAN 30).

- Configure firewall ACLs: Block all inter-VLAN routing. Restrict Guest VLAN to outbound internet only. Restrict POS VLAN to specific payment gateway IPs.

- Enable AP Client Isolation on the Guest SSID.

- Implement WPA3-SAE on the Guest SSID, and 802.1X/RADIUS for the Staff SSID.

- Deploy a managed captive portal for guest onboarding.

A retail chain with 50 locations offers free public WiFi. The security team has detected multiple instances of attackers setting up 'Free_Store_WiFi' hotspots near the entrances to harvest credentials.

- Enable Rogue AP Detection on the enterprise wireless controllers across all locations.

- Configure the system to automatically classify APs broadcasting the corporate SSID on unauthorized MAC addresses as malicious.

- Implement wireless intrusion prevention system (WIPS) features to actively de-authenticate clients attempting to connect to the rogue APs.

- Transition the legitimate guest network to Passpoint (Hotspot 2.0) to rely on certificate-based authentication rather than open SSIDs.

Szenarioanalyse

Q1. You are auditing a newly acquired boutique hotel. The network uses WPA2-Personal with a password printed on a card in every room. The network is a single flat subnet. What is the immediate, most critical risk, and what is the first remediation step?

💡 Hinweis:Consider what happens when every guest has the same encryption key on a flat network.

Empfohlenen Ansatz anzeigen

The most critical risk is that any guest can decrypt the traffic of any other guest, and because the network is flat, they can also attempt to access operational systems. The immediate first step is to enable AP Client Isolation to prevent peer-to-peer communication, followed closely by implementing VLAN segmentation to isolate guest traffic from hotel operations.

Q2. A corporate client requires assurance that their executives can safely work from your hotel. They demand that you implement WPA3. Your current APs only support WPA2. What is the best architectural response to secure their traffic without immediately replacing hardware?

💡 Hinweis:Think about how the client can secure their own traffic end-to-end regardless of the local wireless encryption.

Empfohlenen Ansatz anzeigen

While WPA3 is ideal, the architectural response is to advise the client to mandate Corporate VPN usage for all executives. A VPN creates an encrypted tunnel at the network layer (IPsec/OpenVPN) or application layer (SSL/TLS), ensuring that even if the local WPA2 over-the-air encryption is compromised, the data payload remains secure.

Q3. Your WLC dashboard shows an alert for a 'Rogue AP' broadcasting your exact guest SSID. The signal is strongest near the lobby bar. What is the correct operational response?

💡 Hinweis:Balancing automated technical responses with physical security investigation.

Empfohlenen Ansatz anzeigen

- Verify the alert in the WLC to confirm the BSSID does not belong to your infrastructure. 2. If supported and legal in your jurisdiction, initiate wireless containment (de-authentication frames) against the rogue AP to protect guests. 3. Dispatch onsite security or IT staff to the lobby bar to physically locate and remove the device.