WPA, WPA2 और WPA3: क्या अंतर है और आपको किसका उपयोग करना चाहिए?

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका WPA, WPA2 और WPA3 सुरक्षा प्रोटोकॉल के बीच वास्तुशिल्प अंतरों की पड़ताल करती है। यह IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए एंटरप्राइज़ और गेस्ट WiFi वातावरण को सुरक्षित करने के लिए कार्रवाई योग्य परिनियोजन सिफारिशें प्रदान करती है, साथ ही अनुपालन और इष्टतम प्रदर्शन सुनिश्चित करती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: वास्तुशिल्प विकास

- WPA: आपातकालीन पैच

- WPA2: एंटरप्राइज़ आधार रेखा

- WPA3: आधुनिक मानक

- कार्यान्वयन मार्गदर्शिका: एंटरप्राइज़ वातावरण को सुरक्षित करना

- कॉर्पोरेट और कर्मचारी नेटवर्क

- अतिथि WiFi और सार्वजनिक पहुंच

- IoT और विरासत डिवाइस विभाजन

- सर्वोत्तम अभ्यास और अनुपालन

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ वातावरण में काम करने वाले IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और CTOs के लिए, WiFi सुरक्षा प्रोटोकॉल का चुनाव एक महत्वपूर्ण जोखिम प्रबंधन निर्णय है। जैसे-जैसे हॉस्पिटैलिटी , रिटेल , हेल्थकेयर और ट्रांसपोर्ट के स्थान अपने वायरलेस फ़ुटप्रिंट का विस्तार करते हैं, पुराने सुरक्षा मानकों पर निर्भरता महत्वपूर्ण कमजोरियाँ पैदा करती है। यह तकनीकी संदर्भ मार्गदर्शिका WPA, WPA2 और WPA3 आर्किटेक्चर की एक निश्चित तुलना प्रदान करती है, जिसमें उनके क्रिप्टोग्राफिक आधारों और परिचालन निहितार्थों का विवरण दिया गया है।

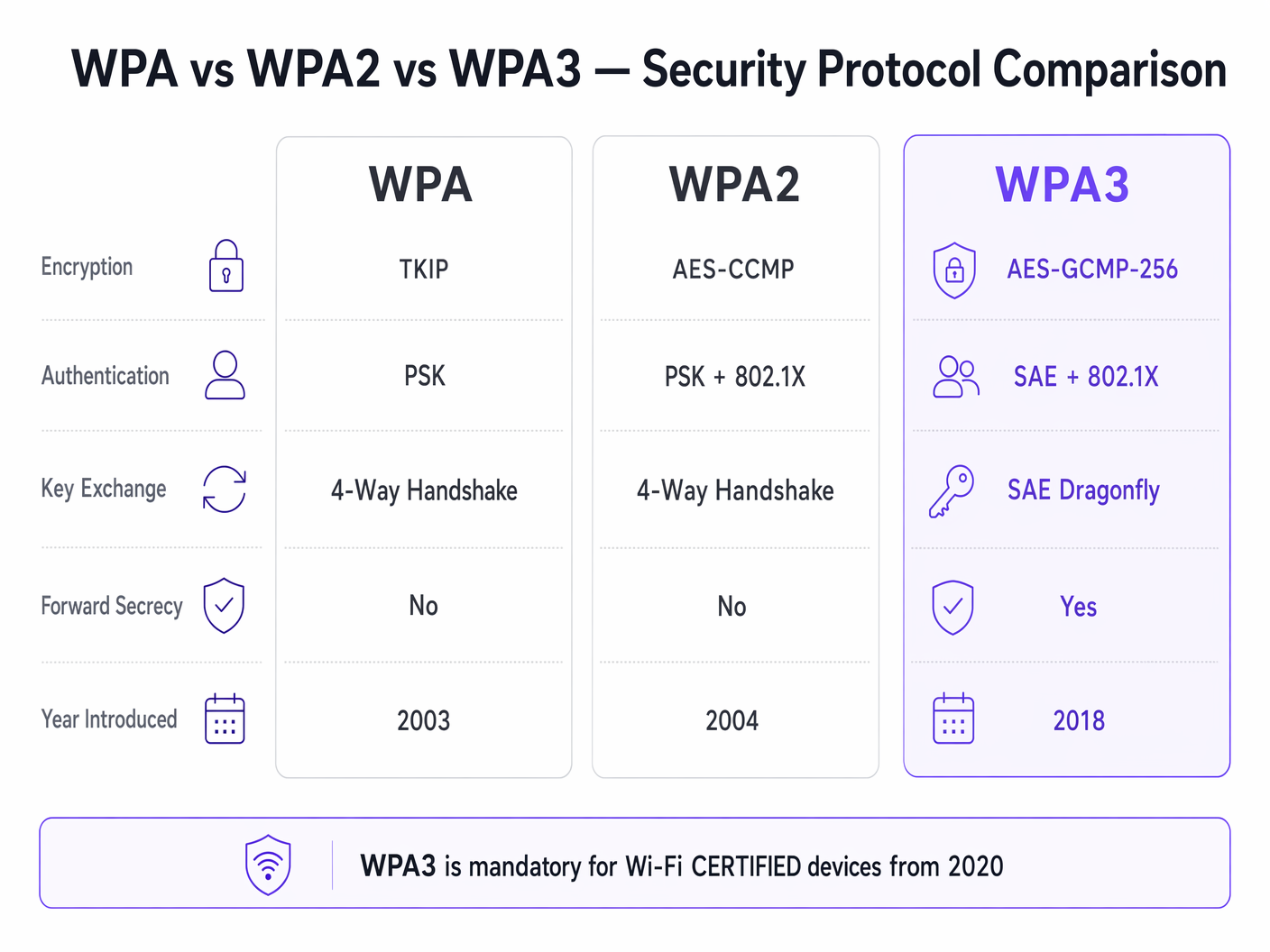

जबकि WPA2 ने लगभग दो दशकों तक उद्योग मानक के रूप में कार्य किया है, इसकी संरचनात्मक कमजोरियों—विशेष रूप से चार-तरफ़ा हैंडशेक के खिलाफ ऑफ़लाइन डिक्शनरी हमलों—ने WPA3 में संक्रमण को आवश्यक बना दिया है। WPA3 इन जोखिमों को खत्म करने के लिए Simultaneous Authentication of Equals (SAE) पेश करता है, साथ ही अप्रमाणित गेस्ट नेटवर्क को सुरक्षित करने के लिए Enhanced Open (OWE) भी। एंटरप्राइज़ ऑपरेटरों के लिए, जनादेश स्पष्ट है: WPA को वातावरण से समाप्त किया जाना चाहिए, WPA2-Enterprise कॉर्पोरेट पहुंच के लिए एक व्यवहार्य आधार रेखा बनी हुई है, और PCI DSS और GDPR जनादेश के साथ दीर्घकालिक अनुपालन सुनिश्चित करने के लिए WPA3 को चरणबद्ध तरीके से लागू किया जाना चाहिए। यह मार्गदर्शिका इन प्रोटोकॉल के पीछे की तकनीकी तंत्रों की रूपरेखा तैयार करती है और आपके वायरलेस इन्फ्रास्ट्रक्चर को आधुनिक बनाने के लिए एक विक्रेता-तटस्थ परिनियोजन रणनीति प्रदान करती है।

तकनीकी गहन-विश्लेषण: वास्तुशिल्प विकास

WiFi Protected Access (WPA) का विकास क्रिप्टोग्राफिक सुरक्षा और कम्प्यूटेशनल शक्ति के बीच चल रही हथियारों की दौड़ को दर्शाता है। प्रत्येक प्रोटोकॉल के अंतर्निहित यांत्रिकी को समझना लचीले नेटवर्क आर्किटेक्चर को डिजाइन करने के लिए आवश्यक है।

WPA: आपातकालीन पैच

2003 में पेश किया गया, WPA को वायर्ड इक्विवेलेंट प्राइवेसी (WEP) की विनाशकारी विफलता के लिए एक त्वरित प्रतिक्रिया के रूप में डिज़ाइन किया गया था। WPA का प्राथमिक नवाचार Temporal Key Integrity Protocol (TKIP) था, जिसने प्रत्येक पैकेट के लिए गतिशील रूप से एक नई 128-बिट एन्क्रिप्शन कुंजी उत्पन्न की। इसने WEP की स्थिर कुंजी पुन: उपयोग भेद्यता को संबोधित किया। हालांकि, क्योंकि WPA को विरासत WEP हार्डवेयर पर चलना था, TKIP उसी RC4 स्ट्रीम सिफर पर बनाया गया था। 2009 तक, क्रिप्टोग्राफिक अनुसंधान ने TKIP के खिलाफ व्यावहारिक हमलों का प्रदर्शन किया था, जिससे WPA मौलिक रूप से असुरक्षित हो गया था। आधुनिक एंटरप्राइज़ वातावरण में, WPA एक महत्वपूर्ण सुरक्षा दायित्व का प्रतिनिधित्व करता है और इसे सक्रिय रूप से हटा दिया जाना चाहिए।

WPA2: एंटरप्राइज़ आधार रेखा

2004 में अनुमोदित, WPA2 ने TKIP को काउंटर मोड में Cipher Block Chaining Message Authentication Code Protocol (CCMP) के साथ काम करने वाले Advanced Encryption Standard (AES) से बदलकर एक संरचनात्मक बदलाव पेश किया। AES एक मजबूत ब्लॉक सिफर है, और CCMP एक साथ एन्क्रिप्शन और डेटा अखंडता सत्यापन प्रदान करता है। इस वास्तुकला ने WPA2 को एंटरप्राइज़ नेटवर्किंग के लिए प्रमुख मानक के रूप में स्थापित किया।

हालांकि, WPA2 को दो अलग-अलग परिचालन मोड में विभाजित किया गया है:

WPA2-पर्सनल (PSK): यह मोड एक Pre-Shared Key (PSK) पर निर्भर करता है। Service Set Identifier (SSID) पर प्रत्येक डिवाइस चार-तरफ़ा हैंडशेक के दौरान सत्र कुंजियों को प्राप्त करने के लिए एक ही पासफ़्रेज़ का उपयोग करता है। यहां महत्वपूर्ण भेद्यता यह है कि चार-तरफ़ा हैंडशेक को निष्क्रिय रूप से कैप्चर किया जा सकता है। हमलावर तब कैप्चर किए गए हैंडशेक को उच्च-प्रदर्शन GPU क्लस्टर का उपयोग करके ऑफ़लाइन डिक्शनरी हमलों के अधीन कर सकते हैं। परिणामस्वरूप, यदि पासफ़्रेज़ में पर्याप्त एन्ट्रापी की कमी है, तो WPA2-पर्सनल लक्षित हमलों के खिलाफ न्यूनतम सुरक्षा प्रदान करता है।

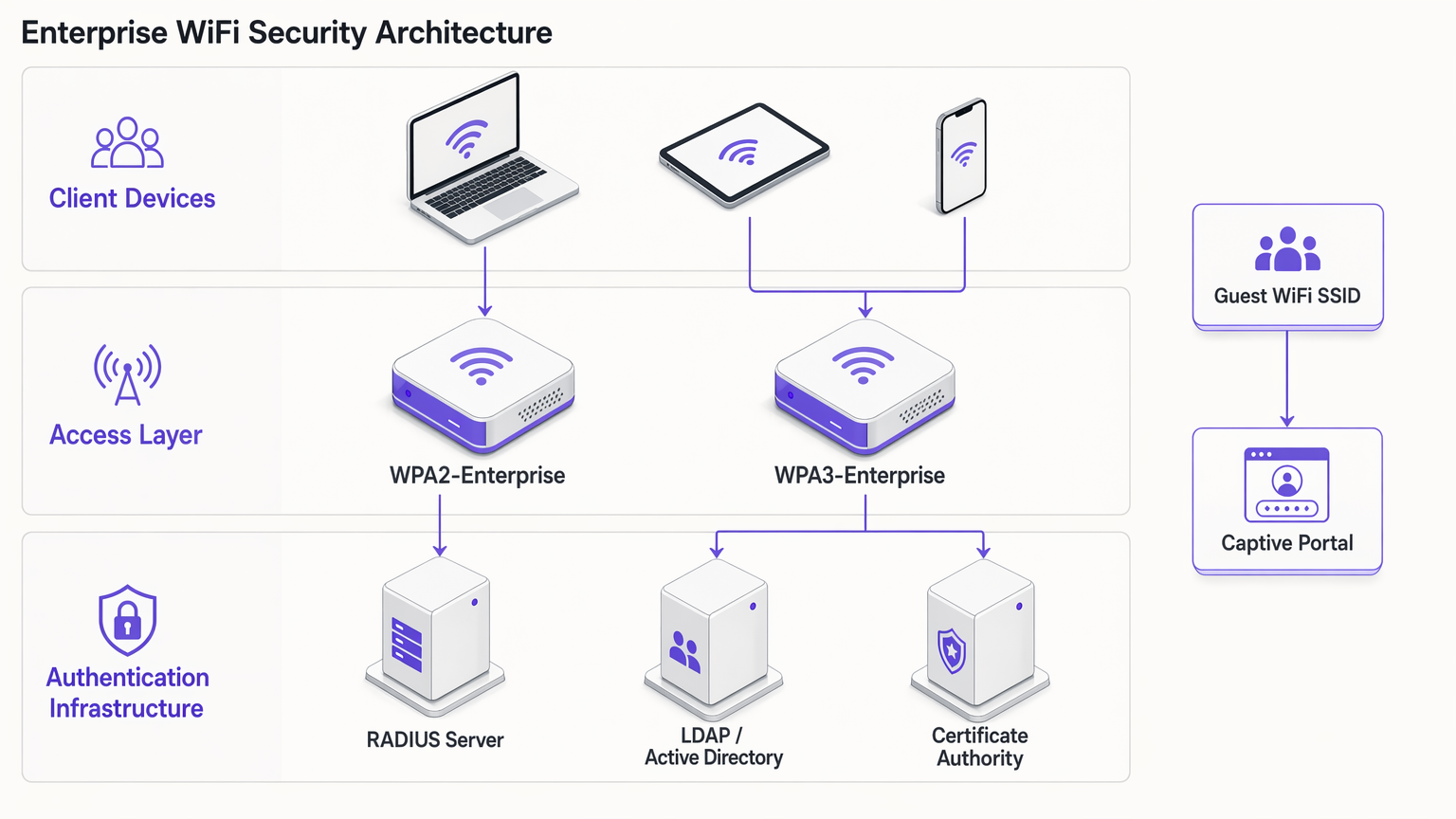

WPA2-एंटरप्राइज़ (802.1X): इसके विपरीत, WPA2-Enterprise पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल के लिए IEEE 802.1X का लाभ उठाता है। डिवाइस एक सामान्य पासफ़्रेज़ साझा नहीं करते हैं; इसके बजाय, वे Extensible Authentication Protocol (EAP) का उपयोग करके व्यक्तिगत रूप से प्रमाणित होते हैं। प्रमाणीकरण एक RADIUS सर्वर द्वारा ब्रोकर किया जाता है जो एक निर्देशिका सेवा (जैसे, Active Directory या LDAP) के साथ संचार करता है। प्रत्येक प्रमाणित सत्र को अद्वितीय क्रिप्टोग्राफिक कुंजी सामग्री प्राप्त होती है। यह वास्तुकला साझा पासफ़्रेज़ से जुड़े जोखिमों को कम करती है और कॉर्पोरेट नेटवर्क एक्सेस के लिए आधारभूत मानक बनी हुई है।

WPA3: आधुनिक मानक

जुलाई 2020 से Wi-Fi CERTIFIED उपकरणों के लिए अनिवार्य, WPA3 अपने जीवनकाल में WPA2 में उजागर हुई क्रिप्टोग्राफिक कमजोरियों को संबोधित करता है।

WPA3-पर्सनल (SAE): WPA3-पर्सनल की परिभाषित विशेषता कमजोर चार-तरफ़ा हैंडशेक को Simultaneous Authentication of Equals (SAE) से बदलना है, जिसे Dragonfly हैंडशेक के नाम से भी जाना जाता है। SAE एक शून्य-ज्ञान प्रमाण प्रोटोकॉल है। इसके लिए प्रत्येक प्रमाणीकरण प्रयास के लिए एक्सेस पॉइंट के साथ सक्रिय बातचीत की आवश्यकता होती है, जिससे ऑफ़लाइन डिक्शनरी हमले कम्प्यूटेशनल रूप से अव्यवहारिक हो जाते हैं। यह KRACK (Key Reinstallation Attacks) भेद्यता वर्ग को प्रभावी ढंग से बेअसर करता है।

WPA3-एंटरप्राइज़: WPA3-Enterprise एक वैकल्पिक 192-बिट सुरक्षा सूट पेश करके कॉर्पोरेट सुरक्षा को बढ़ाता है। यह मोड एन्क्रिप्शन के लिए AES-GCMP-256 और संदेश अखंडता के लिए HMAC-SHA-384 का उपयोग करता है, जो उच्च-सुरक्षा सरकारी और वित्तीय परिनियोजन के लिए आवश्यक Commercial National Security Algorithm (CNSA) सूट के साथ संरेखित होता है।

फ़ॉरवर्ड सीक्रेसी: WPA3 SAE हैंडशेक के माध्यम से क्षणिक सत्र कुंजियों को उत्पन्न करके फ़ॉरवर्ड सीक्रेसी को लागू करता है। यदि कोई हमलावर एन्क्रिप्टेड ट्रैफ़िक को रिकॉर्ड करता है और बाद में नेटवर्क क्रेडेंशियल से समझौता करता है, तो वे ऐतिहासिक ट्रैफ़िक को पूर्वव्यापी रूप से डिक्रिप्ट नहीं कर सकते हैं। संवेदनशील डेटा को संसाधित करने वाले स्थानों के लिए यह एक महत्वपूर्ण जोखिम न्यूनीकरण तंत्र है।

एन्हांस्ड ओपन (OWE): गेस्ट नेटवर्क के लिए, WPA3 Opportunistic Wireless Encryption (OWE) पेश करता है। OWE अप्रमाणित एन्क्रिप्शन प्रदान करता है—डिवाइस बिना पासवर्ड के कनेक्ट होते हैं, लेकिन डिवाइस और एक्सेस पॉइंट के बीच का ट्रैफ़िक व्यक्तिगत रूप से एन्क्रिप्टेड होता है। यह खुले गेस्ट नेटवर्क पर निष्क्रिय जासूसी को समाप्त करता है बिना कनेक्शन घर्षण का परिचय।

कार्यान्वयन मार्गदर्शिका: एंटरप्राइज़ वातावरण को सुरक्षित करना

आधुनिक WiFi सुरक्षा को एक खंडित दृष्टिकोण की आवश्यकता होती है, जो कॉर्पोरेट पहुंच की कठोर आवश्यकताओं को अतिथि नेटवर्किंग और विरासत IoT उपकरणों की परिचालन वास्तविकताओं के साथ संतुलित करता है।

कॉर्पोरेट और कर्मचारी नेटवर्क

आंतरिक नेटवर्क के लिए, उद्देश्य मजबूत पहचान सत्यापन और मजबूत एन्क्रिप्शन है।

- 802.1X प्रमाणीकरण अनिवार्य करें: WPA2-Enterprise या WPA3-Enterprise को तैनात करें। कर्मचारी नेटवर्क के लिए कभी भी WPA2-Personal का उपयोग न करें।

- मजबूत EAP विधियों को लागू करें: जहाँ भी संभव हो, EAP-TLS (Transport Layer Security) का उपयोग करें, क्योंकि इसके लिए क्लाइंट और सर्वर दोनों प्रमाणपत्रों की आवश्यकता होती है, जो उच्चतम स्तर का आश्वासन प्रदान करता है। यदि प्रमाणपत्र परिनियोजन अव्यावहारिक है, तो PEAP-MSCHAPv2 का उपयोग किया जा सकता है, बशर्ते RADIUS सर्वर प्रमाणपत्र क्लाइंट द्वारा सख्ती से मान्य हो।

- WPA3 ट्रांज़िशन मोड सक्षम करें: यदि आपके एक्सेस पॉइंट WPA3 का समर्थन करते हैं, तो ट्रांज़िशन मोड सक्षम करें। यह WPA3-सक्षम क्लाइंट को SAE और फ़ॉरवर्ड गोपनीयता से लाभ उठाने की अनुमति देता है, जबकि विरासत WPA2 क्लाइंट के लिए कनेक्टिविटी बनाए रखता है। क्लाइंट उपकरणों की माइग्रेशन दर को ट्रैक करने के लिए RADIUS लॉग की निगरानी करें।

अतिथि WiFi और सार्वजनिक पहुंच

अतिथि नेटवर्क एक अनूठी चुनौती पेश करते हैं: सुरक्षा, अनुपालन और उपयोगकर्ता अनुभव को संतुलित करना। साझा WPA2-Personal पासवर्ड प्रसारित करने का पारंपरिक दृष्टिकोण डेटा गोपनीयता नियमों के साथ असुरक्षित और गैर-अनुपालक दोनों है, क्योंकि यह उपयोगकर्ता पहचान में कोई दृश्यता प्रदान नहीं करता है।

- Captive Portals तैनात करें: एक ओपन SSID या WPA2/WPA3-Personal SSID को Captive Portal के साथ एकीकृत करें। यह सुनिश्चित करता है कि नेटवर्क एक्सेस प्राप्त करने से पहले उपयोगकर्ताओं को प्रमाणित करना और नियमों और शर्तों को स्वीकार करना होगा।

- पहचान प्रदाताओं का लाभ उठाएं: अतिथि प्रमाणीकरण को प्रबंधित करने के लिए Purple जैसे प्लेटफ़ॉर्म का उपयोग करें। Purple Connect लाइसेंस के तहत OpenRoaming जैसी सेवाओं के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य कर सकता है, WiFi Analytics के लिए सहमति प्राप्त प्रथम-पक्ष डेटा कैप्चर करते हुए पहुंच को सुव्यवस्थित करता है।

- OWE सक्षम करें: यदि आपका बुनियादी ढांचा इसका समर्थन करता है, तो ओपन अतिथि SSID पर Opportunistic Wireless Encryption (OWE) सक्षम करें। यह उपयोगकर्ताओं को पासवर्ड दर्ज करने की आवश्यकता के बिना निष्क्रिय स्निफिंग के खिलाफ अतिथि ट्रैफ़िक को एन्क्रिप्ट करता है, जिससे Guest WiFi वातावरण की सुरक्षा स्थिति में काफी सुधार होता है।

IoT और विरासत डिवाइस विभाजन

कई IoT डिवाइस—जैसे विरासत पॉइंट-ऑफ़-सेल टर्मिनल, भवन प्रबंधन प्रणाली और IP कैमरे—WPA3 या 802.1X प्रमाणीकरण के लिए समर्थन की कमी रखते हैं।

- विरासत उपकरणों को अलग करें: विरासत उपकरणों को समायोजित करने के लिए अपने प्राथमिक नेटवर्क की सुरक्षा को कम न करें। इसके बजाय, विशेष रूप से IoT हार्डवेयर के लिए समर्पित VLANs और SSIDs बनाएं।

- MPSK/PPSK लागू करें: जहाँ आपके विक्रेता द्वारा समर्थित हो, IoT नेटवर्क के लिए Multi Pre-Shared Key (MPSK) या Private Pre-Shared Key (PPSK) का उपयोग करें। यह प्रत्येक व्यक्तिगत IoT डिवाइस को एक अद्वितीय WPA2 पासफ़्रेज़ असाइन करता है, जिससे यदि कोई एक डिवाइस समझौता किया जाता है तो ब्लास्ट रेडियस सीमित हो जाता है।

- पार्श्व गति को प्रतिबंधित करें: IoT VLANs पर सख्त फ़ायरवॉल नियम लागू करें, केवल आवश्यक आउटबाउंड संचार की अनुमति दें और कॉर्पोरेट सबनेट पर पार्श्व गति को अवरुद्ध करें।

सर्वोत्तम अभ्यास और अनुपालन

एक सुरक्षित वायरलेस वातावरण बनाए रखने के लिए निरंतर परिचालन अनुशासन की आवश्यकता होती है।

- प्रमाणपत्र जीवनचक्र प्रबंधन: WPA2/WPA3-Enterprise परिनियोजन में, समाप्त हो चुके RADIUS प्रमाणपत्र नेटवर्क आउटेज का एक प्राथमिक कारण हैं। स्वचालित प्रमाणपत्र नवीनीकरण लागू करें और समाप्ति तिथियों की सख्ती से निगरानी करें।

- रोग AP पहचान: अपने कॉर्पोरेट SSIDs को प्रसारित करने वाले रोग एक्सेस पॉइंट का पता लगाने और उन्हें बेअसर करने के लिए अपने एक्सेस पॉइंट की Wireless Intrusion Prevention System (WIPS) क्षमताओं का उपयोग करें।

- PCI DSS 4.0 अनुपालन: भुगतान कार्ड डेटा को संसाधित करने वाले वातावरण के लिए, WPA2-Personal आम तौर पर अपर्याप्त है। PCI DSS मजबूत क्रिप्टोग्राफी और एक्सेस कंट्रोल को अनिवार्य करता है। अनुपालन बनाए रखने के लिए मजबूत EAP विधियों के साथ WPA2-Enterprise या WPA3-Enterprise की आवश्यकता होती है।

- नियमित ऑडिटिंग: अपने वायरलेस बुनियादी ढांचे का त्रैमासिक ऑडिट करें, फ़र्मवेयर संस्करणों, क्रिप्टोग्राफ़िक कॉन्फ़िगरेशन और IoT उपकरणों के विभाजन को सत्यापित करें।

समस्या निवारण और जोखिम न्यूनीकरण

WPA3 में संक्रमण करते समय या मिश्रित वातावरण का प्रबंधन करते समय, विशिष्ट विफलता मोड आमतौर पर उत्पन्न होते हैं:

- क्लाइंट संगतता समस्याएँ: कुछ विरासत क्लाइंट खराब ड्राइवर कार्यान्वयन के कारण WPA3 ट्रांज़िशन मोड में संचालित SSID से कनेक्ट होने में विफल हो सकते हैं। यदि ऐसा होता है, तो आपको विरासत उपकरणों के लिए एक अलग WPA2-केवल SSID बनाए रखने की आवश्यकता हो सकती है जब तक कि उन्हें सेवामुक्त न किया जा सके।

- 802.1X टाइमआउट त्रुटियाँ: WPA2/WPA3-Enterprise में प्रमाणीकरण टाइमआउट अक्सर RADIUS सर्वर और निर्देशिका सेवा के बीच विलंबता, या सर्वर प्रमाणपत्र को मान्य करने में विफल रहने वाले गलत कॉन्फ़िगर किए गए क्लाइंट सप्लीकेंट के कारण होते हैं। सुनिश्चित करें कि RADIUS सर्वर एक्सेस पॉइंट के भौगोलिक रूप से निकट हैं और क्लाइंट ट्रस्ट स्टोर ठीक से कॉन्फ़िगर किए गए हैं।

- PMF असंगति: Protected Management Frames (PMF) WPA3 में अनिवार्य हैं और deauthentication हमलों को रोकने के लिए WPA2 में अत्यधिक अनुशंसित हैं। हालांकि, कुछ पुराने WPA2 क्लाइंट PMF का समर्थन नहीं करते हैं और यदि PMF को 'Required' पर सेट किया जाता है तो वे संबद्ध होने में विफल रहेंगे। संक्रमण चरण के दौरान PMF को 'Optional' पर सेट करें।

ROI और व्यावसायिक प्रभाव

वायरलेस सुरक्षा प्रोटोकॉल को अपग्रेड करना केवल एक तकनीकी अभ्यास नहीं है; यह मूर्त व्यावसायिक मूल्य प्रदान करता है:

- जोखिम न्यूनीकरण: WPA3 और WPA2-Enterprise में संक्रमण एक सफल वायरलेस उल्लंघन की संभावना को काफी कम करता है, जिससे डेटा एक्सफ़िल्ट्रेशन से जुड़े वित्तीय और प्रतिष्ठा संबंधी नुकसान को कम किया जा सकता है।

- अनुपालन आश्वासन: आधुनिक क्रिप्टोग्राफ़िक मानकों के साथ संरेखण PCI DSS, GDPR, और उद्योग-विशिष्ट नियमों का अनुपालन सुनिश्चित करता है, नियामक जुर्माना और सरलता से बचता है।ऑडिट प्रक्रियाओं को सरल बनाना।

- परिचालन दक्षता: स्वचालित प्रमाणपत्र प्रबंधन और 802.1X प्रमाणीकरण लागू करने से साझा पासवर्ड के प्रबंधन और कनेक्टिविटी समस्याओं के निवारण से जुड़े परिचालन ओवरहेड कम हो जाते हैं।

- बेहतर अतिथि अनुभव: Purple जैसे प्लेटफॉर्म के माध्यम से OWE और सहज Captive Portal प्रमाणीकरण लागू करने से सुरक्षित, घर्षण-रहित कनेक्टिविटी प्रदान करके अतिथि अनुभव बेहतर होता है, जिससे उच्च अपनाने की दर और मार्केटिंग पहलों के लिए समृद्ध डेटा कैप्चर होता है। प्रमाणीकरण प्रवाह को अनुकूलित करने के लिए अंतर्दृष्टि हेतु The 10 Best WiFi Splash Page Examples (And What Makes Them Work) देखें।

WPA, WPA2, और WPA3 पर हमारी व्यापक ब्रीफिंग को आगे की अंतर्दृष्टि के लिए सुनें:

मुख्य शब्द और परिभाषाएं

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of WPA2/WPA3-Enterprise, requiring a RADIUS server to validate individual user or device credentials before granting network access.

AES-CCMP

Advanced Encryption Standard with Counter Mode CBC-MAC Protocol. A robust encryption protocol introduced in WPA2.

The standard encryption mechanism that replaced the vulnerable TKIP, providing both data confidentiality and integrity.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication method that requires both client and server certificates.

Considered the gold standard for enterprise WiFi authentication, as it eliminates reliance on passwords and prevents credential theft.

Four-Way Handshake

The process used in WPA2-Personal to derive encryption keys from the Pre-Shared Key (PSK) and establish a secure session.

The primary vulnerability point in WPA2-Personal, as it can be captured and subjected to offline dictionary attacks.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature that provides unauthenticated encryption for open WiFi networks.

Crucial for securing guest WiFi environments, preventing passive eavesdropping without requiring users to enter a password.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core infrastructure component required to deploy WPA2-Enterprise or WPA3-Enterprise, brokering authentication between the access point and the directory service.

Simultaneous Authentication of Equals (SAE)

A secure key establishment protocol used in WPA3-Personal, replacing the four-way handshake.

Prevents offline dictionary attacks by requiring active interaction for every authentication attempt, securing networks even with weak passwords.

TKIP

Temporal Key Integrity Protocol. An older encryption protocol introduced with WPA to replace WEP.

Now considered highly vulnerable and deprecated. Its presence on a network indicates a severe security risk.

केस स्टडीज

A 200-room hotel needs to upgrade its wireless infrastructure. The current setup uses a single WPA2-Personal SSID for both guests and hotel staff (housekeeping tablets, maintenance devices). Guests are given a password printed on their keycard sleeve. How should the IT manager redesign this architecture for security and compliance?

The IT manager must segment the network into distinct SSIDs mapped to separate VLANs.

- Staff Network: Create a hidden SSID for staff devices using WPA2-Enterprise or WPA3-Enterprise (802.1X). Housekeeping tablets and maintenance devices should authenticate using client certificates (EAP-TLS) managed via a Mobile Device Management (MDM) solution. This eliminates shared passwords and allows individual device revocation.

- Guest Network: Create an open SSID utilising WPA3 Enhanced Open (OWE) if hardware permits, ensuring encrypted transit without a password. Integrate this with a captive portal via a platform like Purple to handle terms of service acceptance and capture consented identity data for marketing analytics.

- IoT Network: Create a dedicated SSID for legacy hotel systems (e.g., smart thermostats) using WPA2-Personal with Multi Pre-Shared Key (MPSK), assigning a unique password to each device type, and restricting this VLAN from accessing the internet or corporate subnets.

A large retail chain is deploying new point-of-sale (POS) terminals across 50 locations. The network architect must ensure the wireless deployment complies with PCI DSS 4.0 requirements. The existing network uses WPA2-Personal with a complex, frequently rotated passphrase. Is this sufficient?

No, relying on WPA2-Personal is insufficient for PCI DSS compliance in a modern retail environment, regardless of password complexity or rotation frequency. The network architect must deploy WPA2-Enterprise or WPA3-Enterprise for the POS network.

- Authentication: Implement 802.1X authentication using a RADIUS server. Each POS terminal must be provisioned with a unique client certificate (EAP-TLS) to authenticate to the network.

- Encryption: Ensure the network is configured to use AES-CCMP (WPA2) or AES-GCMP (WPA3). TKIP must be explicitly disabled on the wireless controller.

- Segmentation: The POS SSID must be mapped to a highly restricted VLAN that only permits traffic to the payment processing gateways. It must be completely isolated from the store's corporate and guest networks.

परिदृश्य विश्लेषण

Q1. Your organisation is migrating from WPA2-Personal to WPA3-Enterprise for the corporate network. During the rollout, several older laptops running outdated wireless drivers are unable to connect to the new SSID, even when configured with the correct certificates. What is the most secure interim solution?

💡 संकेत:Consider the impact of downgrading the primary corporate network versus isolating the problem devices.

अनुशंसित दृष्टिकोण दिखाएं

Create a temporary, hidden WPA2-Enterprise SSID specifically for the legacy laptops, mapped to the same corporate VLAN. Do not downgrade the primary SSID to WPA2-Personal or disable WPA3. Prioritise updating the wireless drivers or replacing the network cards on the legacy laptops to fully decommission the temporary WPA2-Enterprise SSID as quickly as possible.

Q2. A hospital IT director wants to secure the public guest WiFi network. They propose implementing WPA2-Personal with a password displayed on digital signage in the waiting areas to prevent drive-by eavesdropping. Why is this approach flawed, and what is the recommended alternative?

💡 संकेत:Evaluate the security value of a publicly broadcast password and the compliance requirements for guest identity.

अनुशंसित दृष्टिकोण दिखाएं

Broadcasting a WPA2-Personal password provides negligible security, as anyone in range can capture the four-way handshake and decrypt traffic if they know the password (which is publicly displayed). Furthermore, it provides no visibility into user identity, complicating incident response and compliance. The recommended alternative is to deploy an open SSID with WPA3 Enhanced Open (OWE) to encrypt transit traffic without a password, integrated with a captive portal to authenticate users, accept terms of service, and capture identity data.

Q3. You are auditing a retail environment and discover that the wireless barcode scanners in the warehouse are connecting via WPA (TKIP) because their firmware cannot be updated to support WPA2. The warehouse manager refuses to replace the scanners due to budget constraints. How do you mitigate this risk?

💡 संकेत:Focus on network segmentation and access control when dealing with insecure legacy hardware.

अनुशंसित दृष्टिकोण दिखाएं

The risk must be contained through strict network segmentation. Move the barcode scanners to a dedicated, isolated VLAN with its own hidden SSID. Implement stringent firewall rules on the router/firewall that only permit the scanners to communicate with the specific inventory management server on the required ports. Block all internet access and all lateral movement to other corporate subnets from the scanner VLAN.