गेस्ट वायफाय कसे काम करते? सोप्या भाषेत स्पष्टीकरण

एंटरप्राइझ गेस्ट वायफाय आर्किटेक्चरवरील एक निश्चित, सोप्या भाषेत तांत्रिक संदर्भ. हे मार्गदर्शक नेटवर्क आयसोलेशन, Captive Portal प्रमाणीकरण आणि सेशन व्यवस्थापनाची कार्यप्रणाली स्पष्ट करते, आयटी नेत्यांना सुरक्षित, सुसंगत आणि डेटा-समृद्ध उपयोजनांसाठी कृती करण्यायोग्य धोरणे प्रदान करते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण: गेस्ट WiFi प्रत्यक्षात कसे कार्य करते

- 1. VLANs द्वारे लॉजिकल आयसोलेशन

- 2. DHCP आणि IP ॲड्रेस पूल

- 3. DNS इंटरसेप्शन आणि Captive Portal

- 4. प्रमाणीकरण आणि RADIUS

- 5. सेशन व्यवस्थापन आणि बँडविड्थ शेपिंग

- अंमलबजावणी मार्गदर्शक: स्केलेबल बिल्डींग

- पायरी 1: नेटवर्क टोपोलॉजीची रचना करा

- पायरी 2: वॉल्ड गार्डन कॉन्फिगर करा

- पायरी 3: क्लायंट आयसोलेशन लागू करा

- पायरी 4: आयडेंटिटी व्यवस्थापन समाकलित करा

- सर्वोत्तम पद्धती आणि उद्योग मानके

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

उच्च-घनतेच्या स्टेडियमपासून ते विस्तृत रिटेल फ्लोअरपर्यंतच्या एंटरप्राइझ ठिकाणांसाठी, गेस्ट WiFi आता केवळ एक सोयीची गोष्ट राहिलेली नाही; ती व्यवसायाच्या पायाभूत सुविधांचा एक महत्त्वाचा स्तर आहे. तथापि, खुल्या सार्वजनिक प्रवेश आणि सुरक्षित कॉर्पोरेट नेटवर्किंगमधील अंतर कमी करण्यासाठी कठोर आर्किटेक्चरल शिस्त आवश्यक आहे. हे मार्गदर्शक एंटरप्राइझ गेस्ट WiFi च्या कार्यप्रणालीचे विश्लेषण करते, मार्केटिंगमधील क्लिष्ट शब्द काढून टाकून पॅकेट स्तरावर ते नेमके कसे कार्य करते हे स्पष्ट करते. आम्ही मुख्य तांत्रिक घटकांचा समावेश करतो: VLAN आयसोलेशन, Captive Portal साठी DHCP आणि DNS मॅनिप्युलेशन, RADIUS प्रमाणीकरण आणि बँडविड्थ शेपिंग.

तुम्ही हॉस्पिटॅलिटी चेनसाठी नवीन नेटवर्क उपयोजित करत असाल किंवा हेल्थकेअर मधील जुन्या पायाभूत सुविधा अपग्रेड करत असाल, तरीही धोका कमी करण्यासाठी, PCI DSS आणि GDPR अनुपालन सुनिश्चित करण्यासाठी आणि WiFi Analytics द्वारे कृती करण्यायोग्य फर्स्ट-पार्टी डेटा मिळवण्यासाठी या कार्यप्रणाली समजून घेणे आवश्यक आहे.

तांत्रिक सखोल विश्लेषण: गेस्ट WiFi प्रत्यक्षात कसे कार्य करते

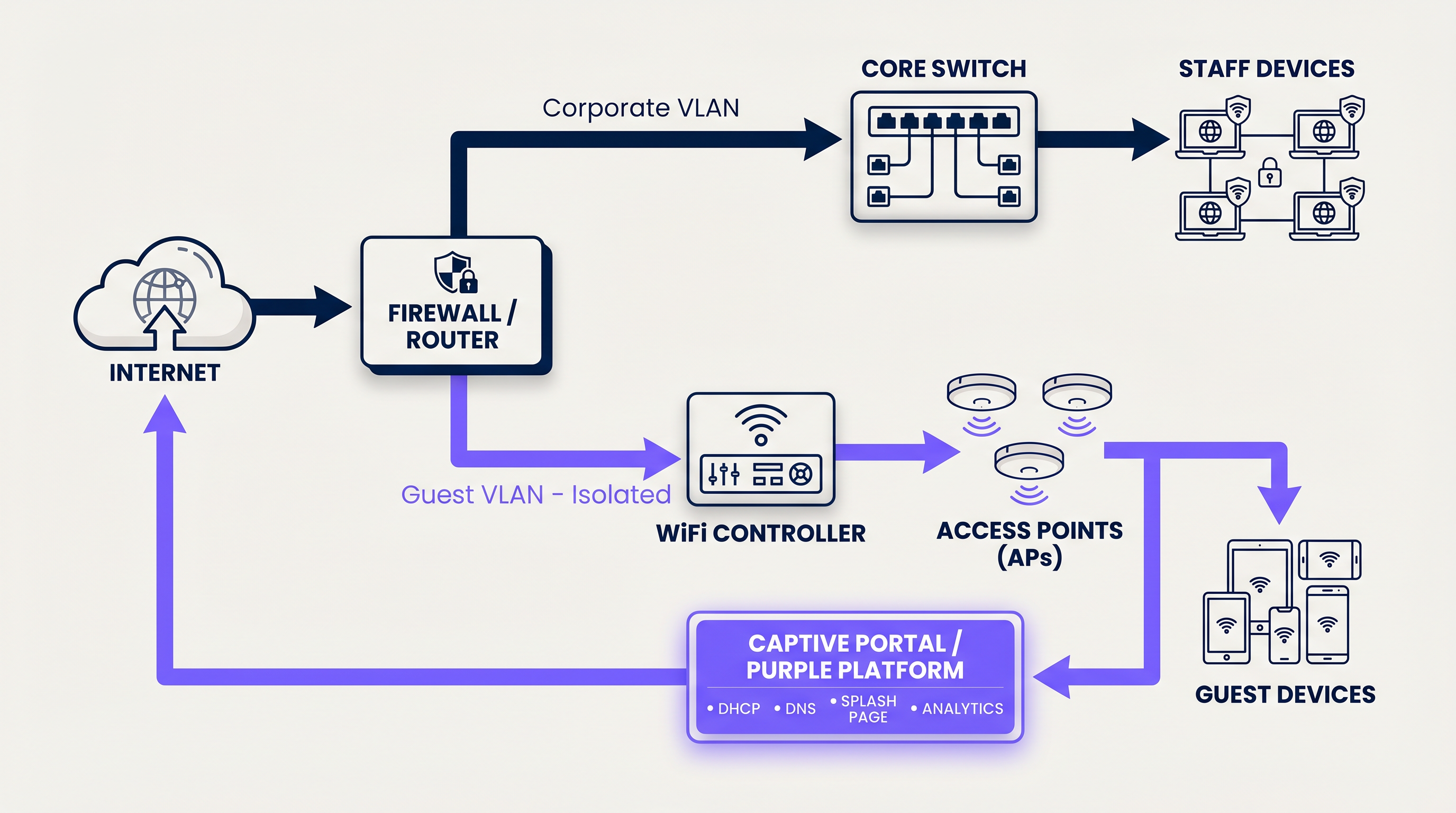

मूलभूत स्तरावर, एंटरप्राइझ गेस्ट WiFi नेटवर्क क्लायंट डिव्हाइसला पुरेसे फसवून त्याचे ट्रॅफिक अडवते, प्रमाणीकरण सक्तीने करते आणि नंतर कॉर्पोरेट LAN ला स्पर्श न करता ते सुरक्षितपणे इंटरनेटवर रूट करते.

1. VLANs द्वारे लॉजिकल आयसोलेशन

कोणत्याही सुरक्षित गेस्ट नेटवर्कचा पाया लॉजिकल पृथक्करण आहे. जेव्हा एखादा वापरकर्ता गेस्ट SSID ला कनेक्ट होतो, तेव्हा ॲक्सेस पॉइंट त्यांच्या ट्रॅफिकला विशिष्ट व्हर्च्युअल लोकल एरिया नेटवर्क (VLAN) ID (उदा. VLAN 20) सह टॅग करतो, तर कॉर्पोरेट ट्रॅफिक वेगळ्या VLAN (उदा. VLAN 10) वर कार्य करते.

हे टॅगिंग सुनिश्चित करते की स्विच आणि फायरवॉल स्तरावर, गेस्ट ट्रॅफिक पॉइंट-ऑफ-सेल सिस्टम किंवा रुग्णांच्या नोंदी असलेल्या अंतर्गत सबनेटवर रूट करण्यास शारीरिकरित्या अक्षम आहे. फायरवॉल इंटर-VLAN राउटिंगसाठी स्पष्ट नाकारण्याचे नियम (deny rules) सह कॉन्फिगर केलेले आहे, ज्यामुळे गेस्ट ट्रॅफिक थेट WAN इंटरफेसद्वारे बाहेर जाते.

2. DHCP आणि IP ॲड्रेस पूल

कनेक्शन झाल्यावर, क्लायंट डिव्हाइस DHCP डिस्कव्हर पॅकेट प्रसारित करते. नेटवर्क समर्पित गेस्ट सबनेटमधून IP ॲड्रेस नियुक्त करून प्रतिसाद देते. येथे एक महत्त्वाचा तांत्रिक फरक म्हणजे लीज टाइम. कॉर्पोरेट डिव्हाइसेस 8 दिवसांसाठी IP राखून ठेवू शकतात, परंतु परिवहन हबसारख्या उच्च-उलाढालीच्या वातावरणात IP पूल संपू नये म्हणून गेस्ट नेटवर्कने आक्रमक लीज टाइम (उदा. 30 ते 60 मिनिटे) वापरणे आवश्यक आहे.

3. DNS इंटरसेप्शन आणि Captive Portal

येथे वापरकर्त्याचा अनुभव सुरू होतो. जेव्हा नव्याने कनेक्ट केलेले डिव्हाइस वेबसाइटवर पोहोचण्याचा प्रयत्न करते (किंवा जेव्हा OS त्याची Captive Portal डिटेक्शन तपासणी करते, जसे की Apple चे captive.apple.com), तेव्हा नेटवर्क DNS विनंती अडवते.

विनंती केलेल्या साइटचा वास्तविक IP ॲड्रेस रिझॉल्व्ह करण्याऐवजी, गेटवे Captive Portal च्या IP ॲड्रेससह प्रतिसाद देतो. क्लायंटचा ब्राउझर नंतर Guest WiFi प्लॅटफॉर्मद्वारे होस्ट केलेल्या स्प्लॅश पेजवर HTTP-रीडायरेक्ट केला जातो.

4. प्रमाणीकरण आणि RADIUS

एकदा वापरकर्त्याने Captive Portal शी संवाद साधला की—मग तो अटी व शर्ती स्वीकारून असो, ईमेल प्रविष्ट करून असो किंवा सोशल लॉगिन वापरून असो—प्लॅटफॉर्मने स्थानिक नेटवर्क कंट्रोलरला ट्रॅफिकला परवानगी देण्यासाठी सूचित करणे आवश्यक आहे.

हे RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्व्हिस) प्रोटोकॉलद्वारे हाताळले जाते. Purple प्लॅटफॉर्म RADIUS सर्व्हर म्हणून कार्य करते, स्थानिक WiFi कंट्रोलर किंवा गेटवेला Access-Accept संदेश परत पाठवते. कंट्रोलर नंतर वापरकर्त्याची स्थिती 'अनधिकृत' (केवळ वॉल्ड गार्डन ॲक्सेस) वरून 'अधिकृत' मध्ये बदलते, ज्यामुळे मानक इंटरनेट ॲक्सेससाठी फायरवॉल पोर्ट्स उघडले जातात.

5. सेशन व्यवस्थापन आणि बँडविड्थ शेपिंग

एकाच वापरकर्त्याने WAN लिंक पूर्णपणे वापरू नये म्हणून, नेटवर्क बँडविड्थ शेपिंग धोरणे लागू करते. ही धोरणे प्रति-डिव्हाइस आधारावर थ्रुपुट मर्यादित करतात (उदा. 5 Mbps डाउन / 2 Mbps अप). शिवाय, निष्क्रिय वापरकर्त्यांना आपोआप डिस्कनेक्ट करण्यासाठी सेशन टाइमआउट्स लागू केले जातात, ज्यामुळे नेटवर्क संसाधने आणि IP ॲड्रेस कार्यक्षमतेने पुनर्वापरले जातात.

अंमलबजावणी मार्गदर्शक: स्केलेबल बिल्डींग

गेस्ट WiFi उपयोजित करताना वापरकर्त्याच्या अडचणी, सुरक्षा आणि डेटा कॅप्चर आवश्यकतांमध्ये संतुलन राखणे आवश्यक आहे.

पायरी 1: नेटवर्क टोपोलॉजीची रचना करा

तुमचे कोअर स्विच आणि फायरवॉल 802.1Q VLAN टॅगिंगला समर्थन देतात याची खात्री करा. तुमचे गेस्ट VLAN फायरवॉलवरील DMZ इंटरफेसवर समाप्त करण्यासाठी कॉन्फिगर करा, ज्यामुळे अंतर्गत राउटिंग टेबल्स पूर्णपणे बायपास होतील.

पायरी 2: वॉल्ड गार्डन कॉन्फिगर करा

'वॉल्ड गार्डन' ही IP ॲड्रेस आणि डोमेनची यादी आहे ज्यांना प्रमाणीकृत नसलेल्या वापरकर्त्यांना ॲक्सेस करण्याची परवानगी आहे. यात Captive Portal लोड करण्यासाठी आवश्यक असलेले URL, लोगोसाठी CDN ॲसेट्स आणि सोशल लॉगिनसाठी (उदा. Facebook, Google) प्रमाणीकरण एंडपॉइंट्स समाविष्ट असणे आवश्यक आहे. जर वॉल्ड गार्डन चुकीचे कॉन्फिगर केले असेल, तर स्प्लॅश पेज लोड होणार नाही, ज्यामुळे वापरकर्त्यासाठी डेड एंड निर्माण होईल.

पायरी 3: क्लायंट आयसोलेशन लागू करा

तुमच्या ॲक्सेस पॉइंट्सवर 'क्लायंट आयसोलेशन' (किंवा AP आयसोलेशन) सक्षम करा. हे कनेक्ट केलेल्या गेस्ट डिव्हाइसेसना वायरलेस माध्यमाद्वारे एकमेकांशी थेट संवाद साधण्यापासून प्रतिबंधित करते, ज्यामुळे गेस्ट सबनेटमध्ये पीअर-टू-पीअर हल्ले आणि मालवेअरचा प्रसार प्रभावीपणे कमी होतो.

पायरी 4: आयडेंटिटी व्यवस्थापन समाकलित करा

शेअर्ड PSKs (प्री-शेअर्ड कीज) पासून दूर जा. फर्स्ट-पार्टी डेटा कॅप्चर करणारा व्यवस्थापित Captive Portal लागू करा. अखंड, सुरक्षित ऑनबोर्डिंगसाठी, विचार करा iOpenRoaming लागू करणे. कनेक्ट परवान्याअंतर्गत Purple OpenRoaming साठी एक विनामूल्य ओळख प्रदाता म्हणून कार्य करते, ज्यामुळे डिव्हाइसेसना पारंपारिक स्प्लॅश पेजशिवाय प्रमाणपत्रांद्वारे सुरक्षितपणे प्रमाणीकरण करण्याची अनुमती मिळते.

सर्वोत्तम पद्धती आणि उद्योग मानके

- सोयीपेक्षा अनुपालन महत्त्वाचे: नेहमी वापर अटी धोरणाची स्वीकृती अनिवार्य करा. यामुळे बेकायदेशीर ऑनलाइन क्रियाकलापांची जबाबदारी ठिकाणाच्या ऑपरेटरकडून दूर होते. डेटा संकलन स्थानिक गोपनीयता नियमांचे (GDPR, CCPA) पालन करते याची खात्री करा.

- DHCP पूल ऑप्टिमाइझ करा: तुमच्या अपेक्षित पीक समवर्ती वापरकर्त्यांची गणना करा आणि त्यानुसार तुमच्या सबनेटचा आकार निश्चित करा (उदा. एक /22 सबनेट 1,022 वापरण्यायोग्य IPs प्रदान करते). याला कमी लीज वेळेसह जोडा.

- QoS प्राधान्यीकरण: गेस्ट ब्राउझिंगपेक्षा महत्त्वाच्या कॉर्पोरेट ट्रॅफिकला (VoIP, POS) प्राधान्य देण्यासाठी गेटवेवर Quality of Service (QoS) नियम लागू करा, जेणेकरून आधुनिक व्यवसायांसाठी मुख्य SD WAN फायदे गेस्ट ट्रॅफिक स्पाइक्समुळे धोक्यात येणार नाहीत.

समस्यानिवारण आणि जोखीम कमी करणे

जेव्हा गेस्ट नेटवर्क अयशस्वी होतात, तेव्हा ते सहसा तीन सामान्य अपयश प्रकारांमुळे होते:

- Captive Portal दिसत नाही: ही जवळजवळ नेहमीच DNS समस्या किंवा चुकीच्या पद्धतीने कॉन्फिगर केलेला 'वॉल्ड गार्डन' असतो. जर क्लायंट डिव्हाइस पोर्टल URL चे निराकरण करू शकत नसेल किंवा त्याच्या आवश्यक मालमत्तांमध्ये प्रवेश करू शकत नसेल, तर OS Captive Portal मिनी-ब्राउझर ट्रिगर करणार नाही.

- IP संपणे: वापरकर्ते SSID शी कनेक्ट होऊ शकतात परंतु त्यांना स्वयं-नियुक्त IP (169.254.x.x) मिळतो आणि इंटरनेट मिळत नाही. उपाय: DHCP स्कोप वाढवा किंवा लीज वेळ कमी करा.

- कमी गती: प्रति-वापरकर्ता बँडविड्थ शेपिंगचा अभाव किंवा उच्च चॅनेल वापर (RF हस्तक्षेप) यामुळे होते. सह-चॅनेल हस्तक्षेप कमी करण्यासाठी AP ट्रान्समिट पॉवर योग्यरित्या ट्यून केली आहे याची खात्री करा.

ROI आणि व्यवसायावर परिणाम

एक मजबूत गेस्ट नेटवर्क तयार करण्याचा प्रयत्न का करायचा? कारण व्यवस्थापित गेस्ट WiFi सोल्यूशन बुडलेल्या पायाभूत सुविधांच्या खर्चाचे महसूल-उत्पन्न करणाऱ्या मालमत्तेत रूपांतर करते.

ब्रँडेड Captive Portal च्या मागे प्रवेश प्रतिबंधित करून, रिटेल आणि हॉस्पिटॅलिटीमधील ठिकाणे सत्यापित फर्स्ट-पार्टी डेटा — ईमेल, लोकसंख्याशास्त्रीय माहिती आणि भेटीची वारंवारता — गोळा करतात. हा डेटा थेट CRM प्रणालींमध्ये जातो, ज्यामुळे लक्ष्यित मार्केटिंग मोहिमा, स्वयंचलित पुनरावलोकन विनंत्या आणि वैयक्तिकृत ग्राहक सहभाग सक्षम होतो. जेव्हा तुम्हाला गेस्ट WiFi नेटवर्क आणि तुमच्या मुख्य नेटवर्कमध्ये काय फरक आहे? हे समजते, तेव्हा तुम्हाला कळते की गेस्ट नेटवर्क हे प्रत्यक्ष भेट देणाऱ्यांसाठी तुमचे प्राथमिक डिजिटल टचपॉइंट आहे.

महत्त्वाच्या संज्ञा आणि व्याख्या

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on their own independent network, even if they share the same physical infrastructure.

Used to separate guest traffic from sensitive corporate traffic.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for capturing user data and enforcing Terms of Use.

Walled Garden

A restricted environment that allows unauthenticated users access to specific, pre-approved websites or IP addresses.

Essential for allowing the captive portal and its associated assets (logos, social login APIs) to load before the user has full internet access.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting management.

The protocol used by the Purple platform to tell the local WiFi hardware that a user has successfully logged in and should be granted access.

Client Isolation

A wireless network security feature that prevents connected devices from communicating directly with one another.

Crucial for public networks to prevent guests from hacking or spreading malware to other guests.

DHCP Lease Time

The amount of time a network device is allowed to keep an assigned IP address before it must request a renewal.

Must be tuned aggressively on guest networks to prevent IP pool exhaustion.

SSID

Service Set Identifier. The technical term for a WiFi network's name.

What the user sees and selects on their device to initiate the connection.

OpenRoaming

A wireless industry standard that allows users to automatically and securely connect to guest WiFi networks without needing a captive portal or passwords.

Provides a seamless, cellular-like experience for guests while maintaining enterprise-grade security via certificate-based authentication.

केस स्टडीज

A 200-room hotel is experiencing complaints that guests cannot connect to the WiFi in the lobby during peak check-in hours. Devices show 'Connected without internet' and have 169.254.x.x IP addresses.

This is a classic case of DHCP pool exhaustion. The hotel was likely using a standard /24 subnet (254 usable IPs) with a default 24-hour lease time. During peak hours, the lobby sees high foot traffic. Even if a guest only stays in the lobby for 10 minutes, their device holds that IP address for 24 hours. The solution is two-fold: 1) Expand the DHCP scope to a /22 (1,022 IPs) for the guest VLAN. 2) Reduce the DHCP lease time from 24 hours to 60 minutes.

A large retail chain wants to offer free WiFi to capture customer emails, but their IT security team is blocking the project, fearing that guest devices could introduce ransomware to the corporate network.

Implement strict logical isolation. Configure the wireless access points to broadcast a dedicated Guest SSID. Tag all traffic from this SSID with a unique VLAN ID (e.g., VLAN 50). Configure the core switch to trunk this VLAN directly to the perimeter firewall. On the firewall, create a rule that explicitly denies any routing between VLAN 50 and the corporate VLANs. Finally, enable 'Client Isolation' on the access points to prevent guest devices from communicating with each other.

परिस्थिती विश्लेषण

Q1. You are deploying guest WiFi in a high-density sports stadium. Management wants to offer a 'VIP' WiFi tier that requires a paid upgrade, alongside a free, slower tier. How do you architect this at the network level?

💡 संकेत:Consider how RADIUS attributes can dynamically assign policies.

शिफारस केलेला दृष्टिकोन दाखवा

Configure a single Guest SSID. When the user connects, they are presented with a captive portal offering the free or paid tiers. Upon selection and authentication, the Purple platform (acting as the RADIUS server) sends an Access-Accept message to the controller. Crucially, this message includes specific RADIUS attributes (like Vendor-Specific Attributes or standard bandwidth limits) that dynamically apply the correct bandwidth shaping policy to that specific MAC address—e.g., 2Mbps for free users, 20Mbps for VIP users.

Q2. A client complains that their guest WiFi splash page takes over 30 seconds to load, leading to high abandonment rates. The internet connection itself is a 1Gbps fiber line. What is the most likely architectural cause?

💡 संकेत:Think about what must happen before the splash page can be displayed to an unauthenticated user.

शिफारस केलेला दृष्टिकोन दाखवा

The most likely cause is an overly restrictive or misconfigured Walled Garden. If the splash page relies on external assets (like heavy images hosted on an external CDN, or scripts from a third-party service) that are not whitelisted in the walled garden, the client device will attempt to load them, time out, and eventually render a broken or delayed page. The solution is to use browser developer tools to identify the blocked domains and add them to the walled garden whitelist on the gateway.

Q3. A hospital IT director wants to implement guest WiFi but insists on using a single, shared WPA2 password (PSK) printed on a sign at reception, arguing that captive portals are 'too much friction'. How do you counter this from a security and compliance perspective?

💡 संकेत:Focus on accountability and liability.

शिफारस केलेला दृष्टिकोन दाखवा

A shared PSK provides encryption over the air, but zero accountability. If a guest uses the network to download illegal content or launch an attack, the traffic originates from the hospital's public IP address, making the hospital liable. A captive portal mitigates this risk by forcing the user to accept a Terms of Use policy, legally shifting liability to the individual user. Furthermore, a captive portal allows the hospital to capture identity data (for contact tracing or feedback) and easily revoke access for malicious actors by blacklisting their MAC address, which is impossible with a shared PSK.