Como o WiFi de Convidado Funciona? Uma Explicação em Linguagem Simples

Uma referência técnica definitiva e em linguagem simples sobre a arquitetura de WiFi de convidado empresarial. Este guia detalha a mecânica do isolamento de rede, autenticação de captive portal e gerenciamento de sessão, fornecendo aos líderes de TI estratégias acionáveis para implantações seguras, compatíveis e ricas em dados.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada: Como o WiFi de Convidado Realmente Funciona

- 1. Isolamento Lógico via VLANs

- 2. DHCP e o Pool de Endereços IP

- 3. Interceptação de DNS e o Captive Portal

- 4. Autenticação e RADIUS

- 5. Gerenciamento de Sessão e Modelagem de Largura de Banda

- Guia de Implementação: Construindo para Escala

- Passo 1: Arquitetar a Topologia de Rede

- Passo 2: Configurar o Walled Garden

- Passo 3: Implementar o Isolamento de Cliente

- Passo 4: Integrar o Gerenciamento de Identidade

- Melhores Práticas e Padrões da Indústria

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para locais empresariais — de estádios de alta densidade a vastos pisos de varejo — o WiFi de convidado não é mais uma simples conveniência; é uma camada crítica da infraestrutura de negócios. No entanto, preencher a lacuna entre o acesso público aberto e a rede corporativa segura exige uma disciplina arquitetônica rigorosa. Este guia dissecou a mecânica do WiFi de convidado empresarial, removendo o jargão de marketing para explicar exatamente como ele funciona no nível de pacote. Cobrimos os principais componentes técnicos: isolamento de VLAN, manipulação de DHCP e DNS para captive portals, autenticação RADIUS e modelagem de largura de banda.

Seja você implantando uma nova rede para uma cadeia de Hospitalidade ou atualizando a infraestrutura legada em Saúde , entender essa mecânica é essencial para mitigar riscos, garantir a conformidade com PCI DSS e GDPR, e capturar dados primários acionáveis via WiFi Analytics .

Análise Técnica Detalhada: Como o WiFi de Convidado Realmente Funciona

Em um nível fundamental, uma rede WiFi de convidado empresarial opera enganando o dispositivo cliente o suficiente para interceptar seu tráfego, forçar a autenticação e, em seguida, roteá-lo com segurança para a internet sem nunca tocar na LAN corporativa.

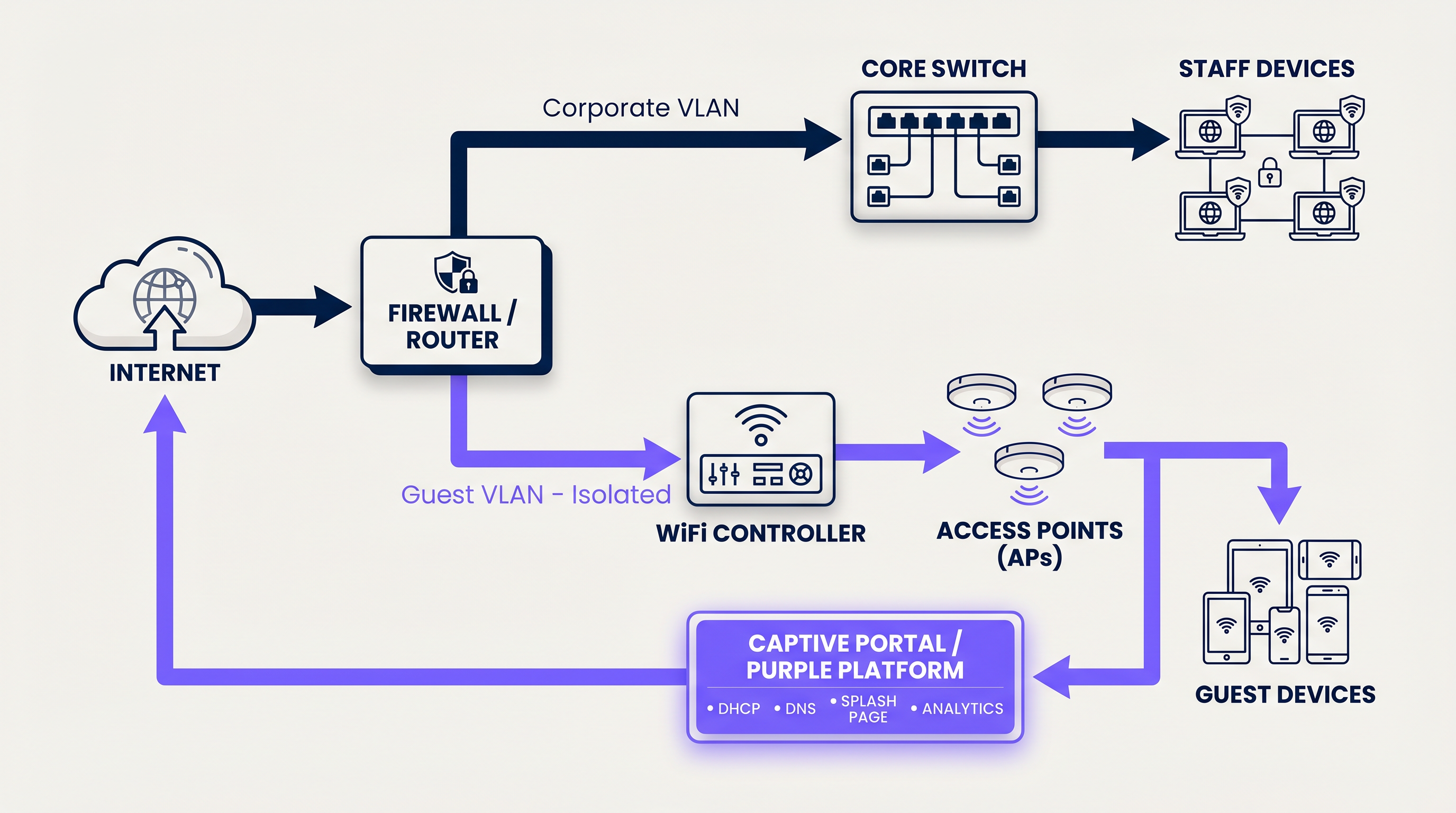

1. Isolamento Lógico via VLANs

A base de qualquer rede de convidado segura é a separação lógica. Quando um usuário se conecta ao SSID de convidado, o ponto de acesso marca seu tráfego com um ID de Virtual Local Area Network (VLAN) específico (por exemplo, VLAN 20), enquanto o tráfego corporativo opera em uma VLAN separada (por exemplo, VLAN 10).

Essa marcação garante que, no nível do switch e do firewall, o tráfego de convidado seja fisicamente incapaz de rotear para sub-redes internas contendo sistemas de ponto de venda ou registros de pacientes. O firewall é configurado com regras de negação explícitas para roteamento inter-VLAN, forçando o tráfego de convidado diretamente para fora da interface WAN.

2. DHCP e o Pool de Endereços IP

Após a conexão, o dispositivo cliente transmite um pacote DHCP Discover. A rede responde atribuindo um endereço IP de uma sub-rede de convidado dedicada. Uma distinção técnica crítica aqui é o tempo de concessão. Enquanto os dispositivos corporativos podem reter um IP por 8 dias, as redes de convidado devem usar tempos de concessão agressivos (por exemplo, 30 a 60 minutos) para evitar o esgotamento do pool de IPs em ambientes de alta rotatividade como centros de Transporte .

3. Interceptação de DNS e o Captive Portal

É aqui que a experiência do usuário começa. Quando o dispositivo recém-conectado tenta acessar um site (ou quando o sistema operacional realiza sua verificação de detecção de captive portal, como captive.apple.com da Apple), a rede intercepta a solicitação DNS.

Em vez de resolver o endereço IP real do site solicitado, o gateway responde com o endereço IP do captive portal. O navegador do cliente é então redirecionado via HTTP para a página de splash hospedada pela plataforma Guest WiFi .

4. Autenticação e RADIUS

Assim que o usuário interage com o captive portal — seja aceitando termos e condições, inserindo um e-mail ou usando um login social — a plataforma deve informar o controlador de rede local para permitir o tráfego.

Isso é tratado via protocolo RADIUS (Remote Authentication Dial-In User Service). A plataforma Purple atua como servidor RADIUS, enviando uma mensagem Access-Accept de volta ao controlador WiFi local ou gateway. O controlador então muda o estado do usuário de 'não autorizado' (acesso apenas ao walled garden) para 'autorizado', abrindo as portas do firewall para acesso padrão à internet.

5. Gerenciamento de Sessão e Modelagem de Largura de Banda

Para evitar que um único usuário sature o link WAN, a rede impõe políticas de modelagem de largura de banda. Essas políticas limitam o throughput por dispositivo (por exemplo, 5 Mbps de download / 2 Mbps de upload). Além disso, são aplicados timeouts de sessão para desconectar automaticamente usuários ociosos, garantindo que os recursos de rede e os endereços IP sejam reciclados de forma eficiente.

Guia de Implementação: Construindo para Escala

A implantação de WiFi de convidado exige o equilíbrio entre o atrito do usuário, a segurança e os requisitos de captura de dados.

Passo 1: Arquitetar a Topologia de Rede

Garanta que seus switches e firewalls principais suportem a marcação VLAN 802.1Q. Configure sua VLAN de convidado para terminar em uma interface DMZ no firewall, ignorando completamente as tabelas de roteamento internas.

Passo 2: Configurar o Walled Garden

Um 'Walled Garden' é uma lista de endereços IP e domínios que usuários não autenticados podem acessar. Isso deve incluir as URLs necessárias para carregar o captive portal, ativos CDN para logotipos e os endpoints de autenticação para logins sociais (por exemplo, Facebook, Google). Se o walled garden estiver mal configurado, a página de splash não carregará, resultando em um beco sem saída para o usuário.

Passo 3: Implementar o Isolamento de Cliente

Habilite o 'Isolamento de Cliente' (ou Isolamento de AP) em seus pontos de acesso. Isso impede que dispositivos de convidado conectados se comuniquem diretamente entre si através do meio sem fio, mitigando efetivamente ataques peer-to-peer e a propagação de malware dentro da sub-rede de convidado.

Passo 4: Integrar o Gerenciamento de Identidade

Afaste-se das PSKs (Pre-Shared Keys) compartilhadas. Implemente um captive portal gerenciado que capture dados primários. Para um onboarding contínuo e seguro, considere iImplementando o OpenRoaming. Purple atua como um provedor de identidade gratuito para o OpenRoaming sob a licença Connect, permitindo que os dispositivos se autentiquem com segurança via certificados sem uma página de splash tradicional.

Melhores Práticas e Padrões da Indústria

- Conformidade acima da Conveniência: Sempre exija a aceitação de uma política de Termos de Uso. Isso transfere a responsabilidade por atividades online ilícitas do operador do local. Garanta que a coleta de dados esteja em conformidade com as regulamentações locais de privacidade (GDPR, CCPA).

- Otimize o Pool DHCP: Calcule seus usuários simultâneos de pico esperados e dimensione sua sub-rede de acordo (por exemplo, uma sub-rede /22 fornece 1.022 IPs utilizáveis). Combine isso com tempos de concessão curtos.

- Priorização de QoS: Implemente regras de Qualidade de Serviço (QoS) no gateway para priorizar o tráfego corporativo crítico (VoIP, POS) sobre a navegação de convidados, garantindo que Os Principais Benefícios do SD WAN para Empresas Modernas não sejam comprometidos por picos de tráfego de convidados.

Solução de Problemas e Mitigação de Riscos

Quando as redes de convidados falham, geralmente se resume a três modos de falha comuns:

- O Captive Portal Não Aparece: Isso é quase sempre um problema de DNS ou um walled garden mal configurado. Se o dispositivo cliente não conseguir resolver a URL do portal ou acessar seus ativos necessários, o sistema operacional não acionará o mini-navegador do Captive Portal.

- Esgotamento de IP: Os usuários podem se conectar ao SSID, mas recebem um IP autoatribuído (169.254.x.x) e sem internet. Solução: Expanda o escopo DHCP ou reduza o tempo de concessão.

- Velocidades Lentas: Causadas pela falta de modelagem de largura de banda por usuário ou alta utilização do canal (interferência de RF). Garanta que a potência de transmissão do AP esteja ajustada corretamente para minimizar a interferência de co-canal.

ROI e Impacto nos Negócios

Por que se esforçar para construir uma rede de convidados robusta? Porque uma solução gerenciada de WiFi para convidados transforma um custo de infraestrutura irrecuperável em um ativo gerador de receita.

Ao restringir o acesso por trás de um Captive Portal de marca, locais em Varejo e hospitalidade capturam dados primários verificados — e-mails, dados demográficos e frequência de visitas. Esses dados alimentam diretamente os sistemas de CRM, permitindo campanhas de marketing direcionadas, solicitações de avaliação automatizadas e engajamento personalizado do cliente. Quando você entende Qual a Diferença Entre uma Rede WiFi de Convidados e Sua Rede Principal? , você percebe que a rede de convidados é seu principal ponto de contato digital para visitantes físicos.

Termos-Chave e Definições

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on their own independent network, even if they share the same physical infrastructure.

Used to separate guest traffic from sensitive corporate traffic.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for capturing user data and enforcing Terms of Use.

Walled Garden

A restricted environment that allows unauthenticated users access to specific, pre-approved websites or IP addresses.

Essential for allowing the captive portal and its associated assets (logos, social login APIs) to load before the user has full internet access.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting management.

The protocol used by the Purple platform to tell the local WiFi hardware that a user has successfully logged in and should be granted access.

Client Isolation

A wireless network security feature that prevents connected devices from communicating directly with one another.

Crucial for public networks to prevent guests from hacking or spreading malware to other guests.

DHCP Lease Time

The amount of time a network device is allowed to keep an assigned IP address before it must request a renewal.

Must be tuned aggressively on guest networks to prevent IP pool exhaustion.

SSID

Service Set Identifier. The technical term for a WiFi network's name.

What the user sees and selects on their device to initiate the connection.

OpenRoaming

A wireless industry standard that allows users to automatically and securely connect to guest WiFi networks without needing a captive portal or passwords.

Provides a seamless, cellular-like experience for guests while maintaining enterprise-grade security via certificate-based authentication.

Estudos de Caso

A 200-room hotel is experiencing complaints that guests cannot connect to the WiFi in the lobby during peak check-in hours. Devices show 'Connected without internet' and have 169.254.x.x IP addresses.

This is a classic case of DHCP pool exhaustion. The hotel was likely using a standard /24 subnet (254 usable IPs) with a default 24-hour lease time. During peak hours, the lobby sees high foot traffic. Even if a guest only stays in the lobby for 10 minutes, their device holds that IP address for 24 hours. The solution is two-fold: 1) Expand the DHCP scope to a /22 (1,022 IPs) for the guest VLAN. 2) Reduce the DHCP lease time from 24 hours to 60 minutes.

A large retail chain wants to offer free WiFi to capture customer emails, but their IT security team is blocking the project, fearing that guest devices could introduce ransomware to the corporate network.

Implement strict logical isolation. Configure the wireless access points to broadcast a dedicated Guest SSID. Tag all traffic from this SSID with a unique VLAN ID (e.g., VLAN 50). Configure the core switch to trunk this VLAN directly to the perimeter firewall. On the firewall, create a rule that explicitly denies any routing between VLAN 50 and the corporate VLANs. Finally, enable 'Client Isolation' on the access points to prevent guest devices from communicating with each other.

Análise de Cenário

Q1. You are deploying guest WiFi in a high-density sports stadium. Management wants to offer a 'VIP' WiFi tier that requires a paid upgrade, alongside a free, slower tier. How do you architect this at the network level?

💡 Dica:Consider how RADIUS attributes can dynamically assign policies.

Mostrar Abordagem Recomendada

Configure a single Guest SSID. When the user connects, they are presented with a captive portal offering the free or paid tiers. Upon selection and authentication, the Purple platform (acting as the RADIUS server) sends an Access-Accept message to the controller. Crucially, this message includes specific RADIUS attributes (like Vendor-Specific Attributes or standard bandwidth limits) that dynamically apply the correct bandwidth shaping policy to that specific MAC address—e.g., 2Mbps for free users, 20Mbps for VIP users.

Q2. A client complains that their guest WiFi splash page takes over 30 seconds to load, leading to high abandonment rates. The internet connection itself is a 1Gbps fiber line. What is the most likely architectural cause?

💡 Dica:Think about what must happen before the splash page can be displayed to an unauthenticated user.

Mostrar Abordagem Recomendada

The most likely cause is an overly restrictive or misconfigured Walled Garden. If the splash page relies on external assets (like heavy images hosted on an external CDN, or scripts from a third-party service) that are not whitelisted in the walled garden, the client device will attempt to load them, time out, and eventually render a broken or delayed page. The solution is to use browser developer tools to identify the blocked domains and add them to the walled garden whitelist on the gateway.

Q3. A hospital IT director wants to implement guest WiFi but insists on using a single, shared WPA2 password (PSK) printed on a sign at reception, arguing that captive portals are 'too much friction'. How do you counter this from a security and compliance perspective?

💡 Dica:Focus on accountability and liability.

Mostrar Abordagem Recomendada

A shared PSK provides encryption over the air, but zero accountability. If a guest uses the network to download illegal content or launch an attack, the traffic originates from the hospital's public IP address, making the hospital liable. A captive portal mitigates this risk by forcing the user to accept a Terms of Use policy, legally shifting liability to the individual user. Furthermore, a captive portal allows the hospital to capture identity data (for contact tracing or feedback) and easily revoke access for malicious actors by blacklisting their MAC address, which is impossible with a shared PSK.