Come funziona il WiFi per gli ospiti? Una spiegazione in linguaggio semplice

Un riferimento tecnico definitivo e in linguaggio semplice sull'architettura WiFi per gli ospiti aziendali. Questa guida analizza i meccanismi di isolamento della rete, autenticazione tramite Captive Portal e gestione delle sessioni, fornendo ai leader IT strategie attuabili per implementazioni sicure, conformi e ricche di dati.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Come Funziona Realmente il WiFi per gli Ospiti

- 1. Isolamento Logico tramite VLAN

- 2. DHCP e il Pool di Indirizzi IP

- 3. Intercettazione DNS e il Captive Portal

- 4. Autenticazione e RADIUS

- 5. Gestione delle Sessioni e Modellazione della Larghezza di Banda

- Guida all'Implementazione: Costruire per la Scalabilità

- Fase 1: Progettare la Topologia di Rete

- Fase 2: Configurare il Walled Garden

- Fase 3: Implementare l'Isolamento del Client

- Fase 4: Integrare la Gestione delle Identità

- Migliori Pratiche e Standard di Settore

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per le sedi aziendali—dagli stadi ad alta densità ai vasti spazi commerciali—il WiFi per gli ospiti non è più una semplice comodità; è uno strato critico dell'infrastruttura aziendale. Tuttavia, colmare il divario tra l'accesso pubblico aperto e la rete aziendale sicura richiede una rigorosa disciplina architetturale. Questa guida analizza i meccanismi del WiFi per gli ospiti aziendali, eliminando il gergo di marketing per spiegare esattamente come funziona a livello di pacchetto. Copriamo i componenti tecnici fondamentali: isolamento VLAN, manipolazione DHCP e DNS per i Captive Portal, autenticazione RADIUS e modellazione della larghezza di banda.

Sia che tu stia implementando una nuova rete per una catena di Ospitalità o aggiornando l'infrastruttura legacy nel settore Sanitario , comprendere questi meccanismi è essenziale per mitigare i rischi, garantire la conformità PCI DSS e GDPR e acquisire dati di prima parte azionabili tramite WiFi Analytics .

Approfondimento Tecnico: Come Funziona Realmente il WiFi per gli Ospiti

A un livello fondamentale, una rete WiFi per gli ospiti aziendale opera ingannando il dispositivo client quel tanto che basta per intercettarne il traffico, forzare l'autenticazione e quindi instradarlo in modo sicuro a internet senza mai toccare la LAN aziendale.

1. Isolamento Logico tramite VLAN

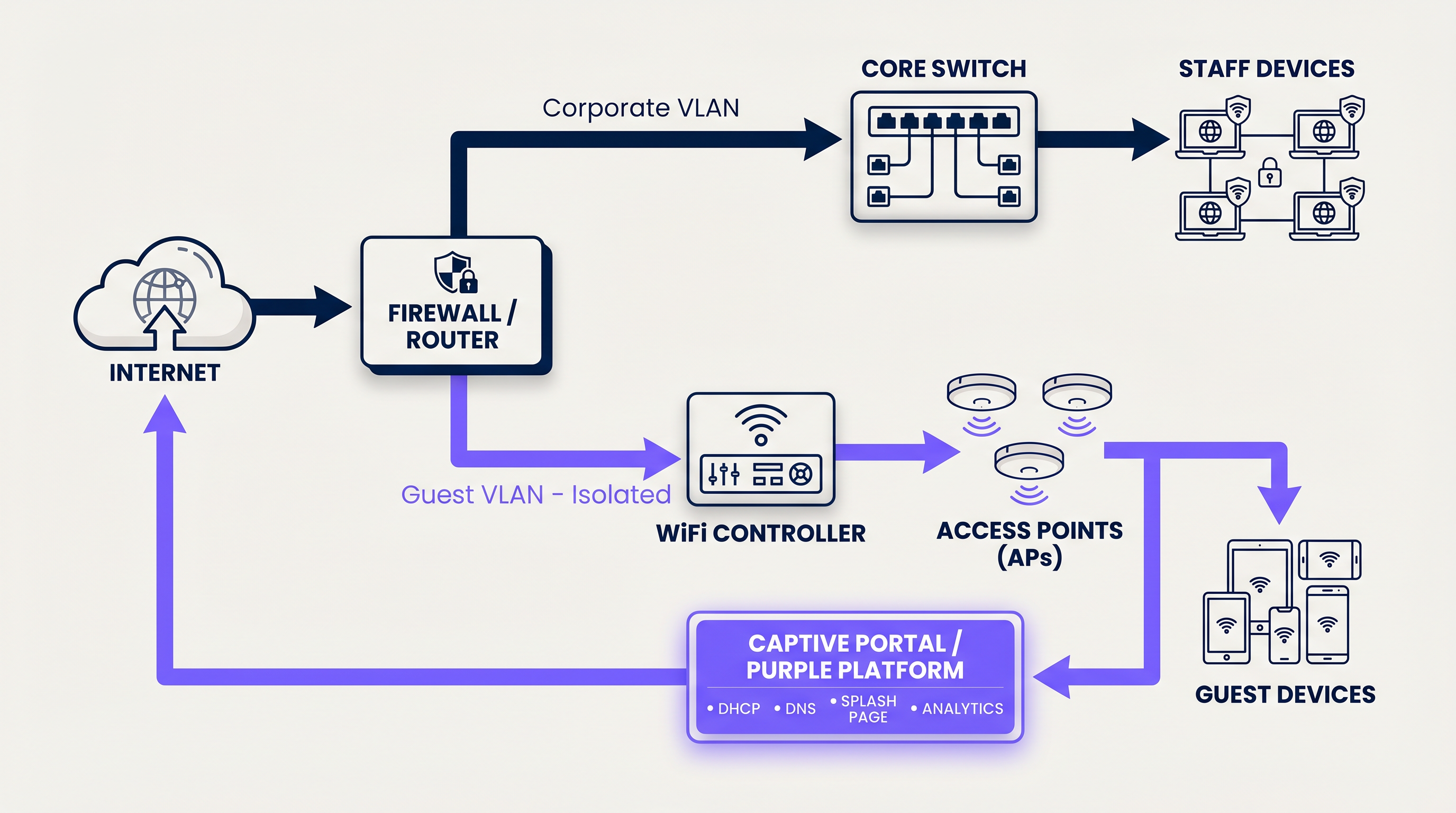

La base di qualsiasi rete per ospiti sicura è la separazione logica. Quando un utente si connette all'SSID ospite, l'access point etichetta il suo traffico con un ID di Virtual Local Area Network (VLAN) specifico (es. VLAN 20), mentre il traffico aziendale opera su una VLAN separata (es. VLAN 10).

Questa etichettatura assicura che a livello di switch e firewall, il traffico degli ospiti sia fisicamente incapace di instradarsi verso sottoreti interne contenenti sistemi di punto vendita o cartelle cliniche. Il firewall è configurato con regole di negazione esplicite per il routing inter-VLAN, forzando il traffico degli ospiti direttamente fuori dall'interfaccia WAN.

2. DHCP e il Pool di Indirizzi IP

Alla connessione, il dispositivo client trasmette un pacchetto DHCP Discover. La rete risponde assegnando un indirizzo IP da una sottorete dedicata agli ospiti. Una distinzione tecnica critica qui è il tempo di lease. Mentre i dispositivi aziendali potrebbero mantenere un IP per 8 giorni, le reti per gli ospiti devono utilizzare tempi di lease aggressivi (es. da 30 a 60 minuti) per prevenire l'esaurimento del pool di IP in ambienti ad alto ricambio come gli hub di Trasporto .

3. Intercettazione DNS e il Captive Portal

È qui che inizia l'esperienza utente. Quando il dispositivo appena connesso tenta di raggiungere un sito web (o quando il sistema operativo esegue il suo controllo di rilevamento del Captive Portal, come captive.apple.com di Apple), la rete intercetta la richiesta DNS.

Invece di risolvere l'indirizzo IP effettivo del sito richiesto, il gateway risponde con l'indirizzo IP del Captive Portal. Il browser del client viene quindi reindirizzato tramite HTTP alla splash page ospitata dalla piattaforma Guest WiFi .

4. Autenticazione e RADIUS

Una volta che l'utente interagisce con il Captive Portal—sia accettando termini e condizioni, inserendo un'email o utilizzando un social login—la piattaforma deve informare il controller di rete locale per consentire il traffico.

Questo viene gestito tramite il protocollo RADIUS (Remote Authentication Dial-In User Service). La piattaforma Purple funge da server RADIUS, inviando un messaggio Access-Accept al controller WiFi locale o al gateway. Il controller cambia quindi lo stato dell'utente da 'non autorizzato' (accesso solo al walled garden) a 'autorizzato', aprendo le porte del firewall per l'accesso standard a internet.

5. Gestione delle Sessioni e Modellazione della Larghezza di Banda

Per impedire a un singolo utente di saturare il collegamento WAN, la rete applica politiche di modellazione della larghezza di banda. Queste politiche limitano il throughput su base per dispositivo (es. 5 Mbps in download / 2 Mbps in upload). Inoltre, vengono applicati timeout di sessione per disconnettere automaticamente gli utenti inattivi, garantendo che le risorse di rete e gli indirizzi IP vengano riciclati in modo efficiente.

Guida all'Implementazione: Costruire per la Scalabilità

L'implementazione del WiFi per gli ospiti richiede di bilanciare l'attrito dell'utente con i requisiti di sicurezza e di acquisizione dei dati.

Fase 1: Progettare la Topologia di Rete

Assicurati che i tuoi switch core e firewall supportino il tagging VLAN 802.1Q. Configura la tua VLAN ospite in modo che termini su un'interfaccia DMZ sul firewall, bypassando completamente le tabelle di routing interne.

Fase 2: Configurare il Walled Garden

Un 'Walled Garden' è un elenco di indirizzi IP e domini a cui gli utenti non autenticati sono autorizzati ad accedere. Questo deve includere gli URL necessari per caricare il Captive Portal, gli asset CDN per i loghi e gli endpoint di autenticazione per i social login (es. Facebook, Google). Se il walled garden è configurato in modo errato, la splash page non si caricherà, risultando in un vicolo cieco per l'utente.

Fase 3: Implementare l'Isolamento del Client

Abilita l''Isolamento del Client' (o Isolamento AP) sui tuoi access point. Questo impedisce ai dispositivi ospiti connessi di comunicare direttamente tra loro tramite il mezzo wireless, mitigando efficacemente gli attacchi peer-to-peer e la propagazione di malware all'interno della sottorete ospite.

Fase 4: Integrare la Gestione delle Identità

Allontanati dalle PSK (Pre-Shared Keys) condivise. Implementa un Captive Portal gestito che acquisisca dati di prima parte. Per un onboarding fluido e sicuro, considera l'implementazione di OpenRoaming. Purple agisce come fornitore di identità gratuito per OpenRoaming sotto la licenza Connect, consentendo ai dispositivi di autenticarsi in modo sicuro tramite certificati senza una tradizionale splash page.

Migliori Pratiche e Standard di Settore

- Conformità sulla Convenienza: Richiedere sempre l'accettazione di una politica sui Termini di Utilizzo. Questo sposta la responsabilità per attività online illecite dall'operatore della sede. Assicurarsi che l'acquisizione dei dati sia conforme alle normative locali sulla privacy (GDPR, CCPA).

- Ottimizzare il Pool DHCP: Calcolare il numero previsto di utenti simultanei di picco e dimensionare la subnet di conseguenza (ad esempio, una subnet /22 fornisce 1.022 IP utilizzabili). Abbinare questo a tempi di lease brevi.

- Prioritizzazione QoS: Implementare regole Quality of Service (QoS) sul gateway per dare priorità al traffico aziendale critico (VoIP, POS) rispetto alla navigazione degli ospiti, assicurando che I Vantaggi Chiave dell'SD WAN per le Aziende Moderne non siano compromessi da picchi di traffico degli ospiti.

Risoluzione dei Problemi e Mitigazione del Rischio

Quando le reti ospiti falliscono, di solito si riduce a tre modalità di guasto comuni:

- Il Captive Portal Non Compare: Questo è quasi sempre un problema DNS o un walled garden mal configurato. Se il dispositivo client non riesce a risolvere l'URL del portale o ad accedere alle sue risorse richieste, il sistema operativo non attiverà il mini-browser del captive portal.

- Esaurimento IP: Gli utenti possono connettersi all'SSID ma ricevono un IP auto-assegnato (169.254.x.x) e nessun accesso a internet. Soluzione: Espandere l'ambito DHCP o ridurre il tempo di lease.

- Velocità Lente: Causate da una mancanza di modellazione della larghezza di banda per utente o da un'elevata utilizzazione del canale (interferenza RF). Assicurarsi che la potenza di trasmissione dell'AP sia regolata correttamente per minimizzare l'interferenza co-canale.

ROI e Impatto sul Business

Perché affrontare lo sforzo di costruire una rete ospiti robusta? Perché una soluzione WiFi per ospiti gestita trasforma un costo infrastrutturale irrecuperabile in una risorsa generatrice di entrate.

Limitando l'accesso tramite un captive portal brandizzato, le sedi nel Settore Retail e nell'ospitalità acquisiscono dati di prima parte verificati—email, dati demografici e frequenza delle visite. Questi dati alimentano direttamente i sistemi CRM, consentendo campagne di marketing mirate, richieste di recensioni automatizzate e un coinvolgimento personalizzato dei clienti. Quando si comprende Qual è la Differenza tra una Rete WiFi Ospiti e la Tua Rete Principale? , si realizza che la rete ospiti è il tuo principale punto di contatto digitale per i visitatori fisici.

Termini chiave e definizioni

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on their own independent network, even if they share the same physical infrastructure.

Used to separate guest traffic from sensitive corporate traffic.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for capturing user data and enforcing Terms of Use.

Walled Garden

A restricted environment that allows unauthenticated users access to specific, pre-approved websites or IP addresses.

Essential for allowing the captive portal and its associated assets (logos, social login APIs) to load before the user has full internet access.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting management.

The protocol used by the Purple platform to tell the local WiFi hardware that a user has successfully logged in and should be granted access.

Client Isolation

A wireless network security feature that prevents connected devices from communicating directly with one another.

Crucial for public networks to prevent guests from hacking or spreading malware to other guests.

DHCP Lease Time

The amount of time a network device is allowed to keep an assigned IP address before it must request a renewal.

Must be tuned aggressively on guest networks to prevent IP pool exhaustion.

SSID

Service Set Identifier. The technical term for a WiFi network's name.

What the user sees and selects on their device to initiate the connection.

OpenRoaming

A wireless industry standard that allows users to automatically and securely connect to guest WiFi networks without needing a captive portal or passwords.

Provides a seamless, cellular-like experience for guests while maintaining enterprise-grade security via certificate-based authentication.

Casi di studio

A 200-room hotel is experiencing complaints that guests cannot connect to the WiFi in the lobby during peak check-in hours. Devices show 'Connected without internet' and have 169.254.x.x IP addresses.

This is a classic case of DHCP pool exhaustion. The hotel was likely using a standard /24 subnet (254 usable IPs) with a default 24-hour lease time. During peak hours, the lobby sees high foot traffic. Even if a guest only stays in the lobby for 10 minutes, their device holds that IP address for 24 hours. The solution is two-fold: 1) Expand the DHCP scope to a /22 (1,022 IPs) for the guest VLAN. 2) Reduce the DHCP lease time from 24 hours to 60 minutes.

A large retail chain wants to offer free WiFi to capture customer emails, but their IT security team is blocking the project, fearing that guest devices could introduce ransomware to the corporate network.

Implement strict logical isolation. Configure the wireless access points to broadcast a dedicated Guest SSID. Tag all traffic from this SSID with a unique VLAN ID (e.g., VLAN 50). Configure the core switch to trunk this VLAN directly to the perimeter firewall. On the firewall, create a rule that explicitly denies any routing between VLAN 50 and the corporate VLANs. Finally, enable 'Client Isolation' on the access points to prevent guest devices from communicating with each other.

Analisi degli scenari

Q1. You are deploying guest WiFi in a high-density sports stadium. Management wants to offer a 'VIP' WiFi tier that requires a paid upgrade, alongside a free, slower tier. How do you architect this at the network level?

💡 Suggerimento:Consider how RADIUS attributes can dynamically assign policies.

Mostra l'approccio consigliato

Configure a single Guest SSID. When the user connects, they are presented with a captive portal offering the free or paid tiers. Upon selection and authentication, the Purple platform (acting as the RADIUS server) sends an Access-Accept message to the controller. Crucially, this message includes specific RADIUS attributes (like Vendor-Specific Attributes or standard bandwidth limits) that dynamically apply the correct bandwidth shaping policy to that specific MAC address—e.g., 2Mbps for free users, 20Mbps for VIP users.

Q2. A client complains that their guest WiFi splash page takes over 30 seconds to load, leading to high abandonment rates. The internet connection itself is a 1Gbps fiber line. What is the most likely architectural cause?

💡 Suggerimento:Think about what must happen before the splash page can be displayed to an unauthenticated user.

Mostra l'approccio consigliato

The most likely cause is an overly restrictive or misconfigured Walled Garden. If the splash page relies on external assets (like heavy images hosted on an external CDN, or scripts from a third-party service) that are not whitelisted in the walled garden, the client device will attempt to load them, time out, and eventually render a broken or delayed page. The solution is to use browser developer tools to identify the blocked domains and add them to the walled garden whitelist on the gateway.

Q3. A hospital IT director wants to implement guest WiFi but insists on using a single, shared WPA2 password (PSK) printed on a sign at reception, arguing that captive portals are 'too much friction'. How do you counter this from a security and compliance perspective?

💡 Suggerimento:Focus on accountability and liability.

Mostra l'approccio consigliato

A shared PSK provides encryption over the air, but zero accountability. If a guest uses the network to download illegal content or launch an attack, the traffic originates from the hospital's public IP address, making the hospital liable. A captive portal mitigates this risk by forcing the user to accept a Terms of Use policy, legally shifting liability to the individual user. Furthermore, a captive portal allows the hospital to capture identity data (for contact tracing or feedback) and easily revoke access for malicious actors by blacklisting their MAC address, which is impossible with a shared PSK.