Comment fonctionne le WiFi invité ? Une explication simple et claire

Une référence technique définitive et simple sur l'architecture du WiFi invité en entreprise. Ce guide décortique les mécanismes d'isolation réseau, d'authentification par Captive Portal et de gestion de session, offrant aux responsables informatiques des stratégies exploitables pour des déploiements sécurisés, conformes et riches en données.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Comment le WiFi invité fonctionne réellement

- 1. Isolation Logique via les VLAN

- 2. DHCP et le Pool d'Adresses IP

- 3. Interception DNS et le Captive Portal

- 4. Authentification et RADIUS

- 5. Gestion de Session et Mise en Forme de la Bande Passante

- Guide d'Implémentation : Construire pour l'Évolutivité

- Étape 1 : Architecturer la Topologie Réseau

- Étape 2 : Configurer le Jardin Clos

- Étape 3 : Implémenter l'Isolation Client

- Étape 4 : Intégrer la Gestion des Identités

- Bonnes pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les sites d'entreprise — des stades à forte densité aux vastes surfaces de vente au détail — le WiFi invité n'est plus une simple commodité ; c'est une couche essentielle de l'infrastructure commerciale. Cependant, combler le fossé entre l'accès public ouvert et la mise en réseau d'entreprise sécurisée exige une discipline architecturale stricte. Ce guide décortique les mécanismes du WiFi invité en entreprise, en éliminant le jargon marketing pour expliquer précisément comment il fonctionne au niveau des paquets. Nous couvrons les composants techniques essentiels : l'isolation VLAN, la manipulation DHCP et DNS pour les Captive Portals, l'authentification RADIUS et la gestion de la bande passante.

Que vous déployiez un nouveau réseau pour une chaîne d' Hôtellerie ou que vous mettiez à niveau une infrastructure existante dans le secteur de la Santé , la compréhension de ces mécanismes est essentielle pour atténuer les risques, assurer la conformité PCI DSS et GDPR, et capturer des données de première partie exploitables via l' Analyse WiFi .

Plongée Technique : Comment le WiFi invité fonctionne réellement

À un niveau fondamental, un réseau WiFi invité d'entreprise fonctionne en trompant suffisamment le périphérique client pour intercepter son trafic, forcer l'authentification, puis le router en toute sécurité vers Internet sans jamais toucher le LAN de l'entreprise.

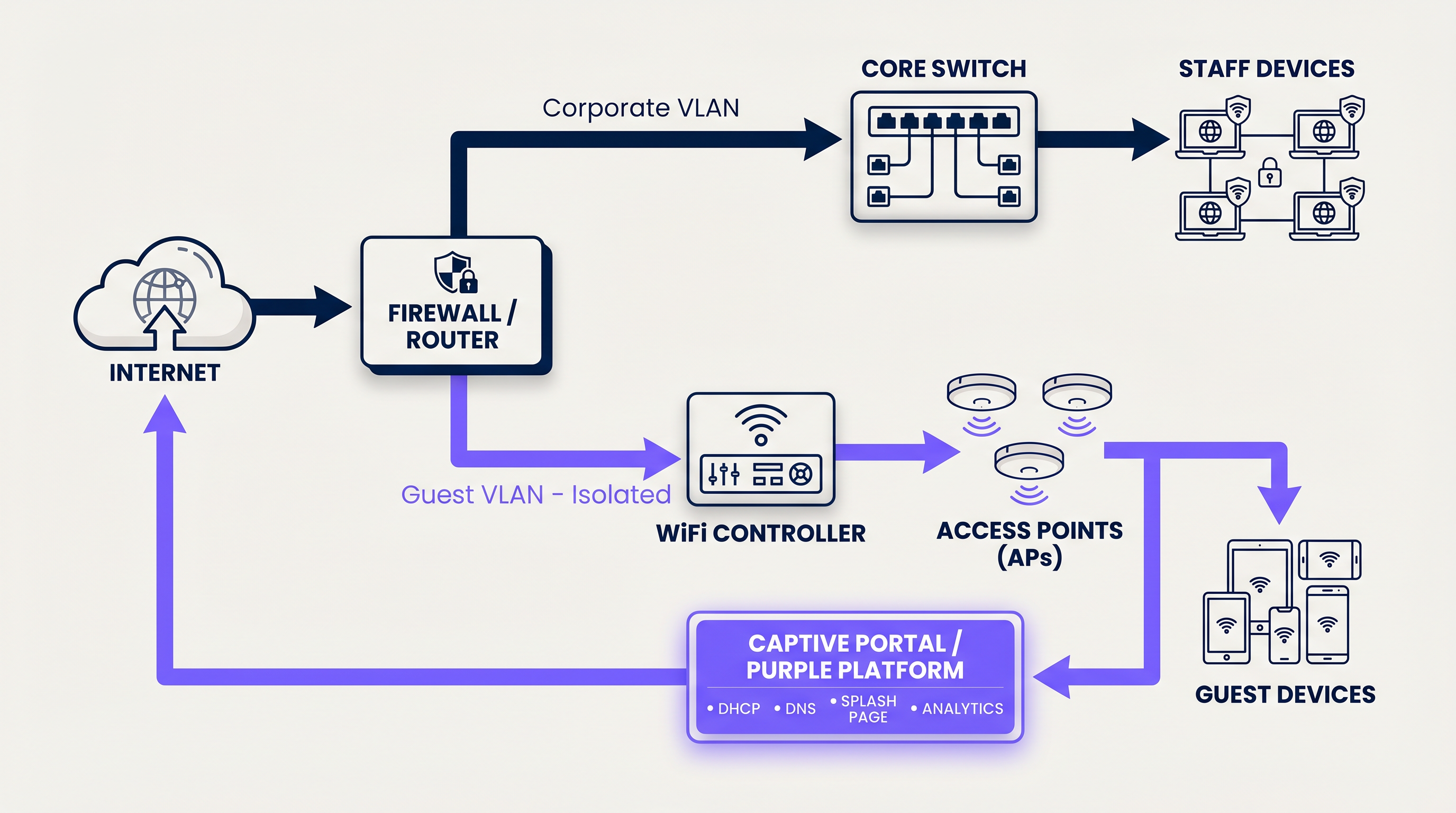

1. Isolation Logique via les VLAN

La base de tout réseau invité sécurisé est la séparation logique. Lorsqu'un utilisateur se connecte au SSID invité, le point d'accès étiquette son trafic avec un ID de Virtual Local Area Network (VLAN) spécifique (par exemple, VLAN 20), tandis que le trafic d'entreprise opère sur un VLAN distinct (par exemple, VLAN 10).

Cet étiquetage garantit qu'au niveau du commutateur et du pare-feu, le trafic invité est physiquement incapable de se router vers des sous-réseaux internes contenant des systèmes de point de vente ou des dossiers de patients. Le pare-feu est configuré avec des règles de refus explicites pour le routage inter-VLAN, forçant le trafic invité directement vers l'interface WAN.

2. DHCP et le Pool d'Adresses IP

Lors de la connexion, le périphérique client diffuse un paquet DHCP Discover. Le réseau répond en attribuant une adresse IP à partir d'un sous-réseau invité dédié. Une distinction technique cruciale ici est le temps de bail. Alors que les périphériques d'entreprise peuvent conserver une IP pendant 8 jours, les réseaux invités doivent utiliser des temps de bail agressifs (par exemple, 30 à 60 minutes) pour éviter l'épuisement du pool d'IP dans des environnements à fort roulement comme les hubs de Transport .

3. Interception DNS et le Captive Portal

C'est là que l'expérience utilisateur commence. Lorsque le périphérique nouvellement connecté tente d'accéder à un site web (ou lorsque le système d'exploitation effectue sa vérification de détection de Captive Portal, comme captive.apple.com d'Apple), le réseau intercepte la requête DNS.

Au lieu de résoudre l'adresse IP réelle du site demandé, la passerelle répond avec l'adresse IP du Captive Portal. Le navigateur du client est ensuite redirigé via HTTP vers la page de démarrage hébergée par la plateforme WiFi invité .

4. Authentification et RADIUS

Une fois que l'utilisateur interagit avec le Captive Portal — que ce soit en acceptant les termes et conditions, en saisissant un e-mail ou en utilisant une connexion sociale — la plateforme doit informer le contrôleur de réseau local d'autoriser le trafic.

Ceci est géré via le protocole RADIUS (Remote Authentication Dial-In User Service). La plateforme Purple agit comme serveur RADIUS, envoyant un message Access-Accept au contrôleur WiFi local ou à la passerelle. Le contrôleur modifie ensuite l'état de l'utilisateur de 'non autorisé' (accès au jardin clos uniquement) à 'autorisé', ouvrant les ports du pare-feu pour un accès Internet standard.

5. Gestion de Session et Mise en Forme de la Bande Passante

Pour éviter qu'un seul utilisateur ne sature la liaison WAN, le réseau applique des politiques de mise en forme de la bande passante. Ces politiques limitent le débit par périphérique (par exemple, 5 Mbps en téléchargement / 2 Mbps en téléversement). De plus, des délais d'expiration de session sont appliqués pour déconnecter automatiquement les utilisateurs inactifs, garantissant ainsi que les ressources réseau et les adresses IP sont recyclées efficacement.

Guide d'Implémentation : Construire pour l'Évolutivité

Le déploiement du WiFi invité nécessite d'équilibrer la friction utilisateur avec les exigences de sécurité et de capture de données.

Étape 1 : Architecturer la Topologie Réseau

Assurez-vous que vos commutateurs centraux et pare-feu prennent en charge le marquage VLAN 802.1Q. Configurez votre VLAN invité pour qu'il se termine sur une interface DMZ du pare-feu, en contournant complètement les tables de routage internes.

Étape 2 : Configurer le Jardin Clos

Un 'Jardin Clos' est une liste d'adresses IP et de domaines auxquels les utilisateurs non authentifiés sont autorisés à accéder. Ceci doit inclure les URL nécessaires pour charger le Captive Portal, les ressources CDN pour les logos, et les points d'extrémité d'authentification pour les connexions sociales (par exemple, Facebook, Google). Si le jardin clos est mal configuré, la page de démarrage ne se chargera pas, ce qui entraînera une impasse pour l'utilisateur.

Étape 3 : Implémenter l'Isolation Client

Activez l'« Isolation Client » (ou Isolation AP) sur vos points d'accès. Ceci empêche les périphériques invités connectés de communiquer directement entre eux via le support sans fil, atténuant efficacement les attaques peer-to-peer et la propagation de logiciels malveillants au sein du sous-réseau invité.

Étape 4 : Intégrer la Gestion des Identités

Éloignez-vous des PSK (Pre-Shared Keys) partagées. Implémentez un Captive Portal géré qui capture les données de première partie. Pour un onboarding fluide et sécurisé, envisagez d'Mise en œuvre d'OpenRoaming. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, permettant aux appareils de s'authentifier en toute sécurité via des certificats sans page d'accueil traditionnelle.

Bonnes pratiques et normes de l'industrie

- Conformité avant commodité : Exigez toujours l'acceptation d'une politique de conditions d'utilisation. Cela transfère la responsabilité des activités en ligne illicites de l'opérateur du lieu. Assurez-vous que la collecte de données est conforme aux réglementations locales en matière de confidentialité (GDPR, CCPA).

- Optimiser le pool DHCP : Calculez votre nombre maximal d'utilisateurs simultanés attendus et dimensionnez votre sous-réseau en conséquence (par exemple, un sous-réseau /22 fournit 1 022 adresses IP utilisables). Associez cela à des durées de bail courtes.

- Priorisation QoS : Mettez en œuvre des règles de Qualité de Service (QoS) au niveau de la passerelle pour prioriser le trafic d'entreprise critique (VoIP, POS) par rapport à la navigation des invités, en veillant à ce que Les avantages essentiels du SD WAN pour les entreprises modernes ne soient pas compromis par les pics de trafic des invités.

Dépannage et atténuation des risques

Lorsque les réseaux invités échouent, cela se résume généralement à trois modes de défaillance courants :

- Le Captive Portal ne s'affiche pas : Il s'agit presque toujours d'un problème DNS ou d'un jardin clos mal configuré. Si l'appareil client ne peut pas résoudre l'URL du portail ou accéder à ses ressources requises, le système d'exploitation ne déclenchera pas le mini-navigateur du Captive Portal.

- Épuisement des IP : Les utilisateurs peuvent se connecter au SSID mais reçoivent une IP auto-attribuée (169.254.x.x) et n'ont pas d'accès à internet. Solution : Étendre la portée DHCP ou réduire la durée du bail.

- Vitesses lentes : Causé soit par un manque de mise en forme de la bande passante par utilisateur, soit par une utilisation élevée du canal (interférence RF). Assurez-vous que la puissance de transmission de l'AP est correctement réglée pour minimiser les interférences de co-canal.

ROI et impact commercial

Pourquoi s'efforcer de construire un réseau invité robuste ? Parce qu'une solution WiFi invité gérée transforme un coût d'infrastructure irrécupérable en un actif générateur de revenus.

En limitant l'accès derrière un Captive Portal de marque, les établissements de Détail et d'hôtellerie capturent des données de première partie vérifiées — e-mails, données démographiques et fréquence de visite. Ces données alimentent directement les systèmes CRM, permettant des campagnes marketing ciblées, des demandes d'avis automatisées et un engagement client personnalisé. Lorsque vous comprenez Quelle est la différence entre un réseau WiFi invité et votre réseau principal ? , vous réalisez que le réseau invité est votre principal point de contact numérique pour les visiteurs physiques.

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on their own independent network, even if they share the same physical infrastructure.

Used to separate guest traffic from sensitive corporate traffic.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for capturing user data and enforcing Terms of Use.

Walled Garden

A restricted environment that allows unauthenticated users access to specific, pre-approved websites or IP addresses.

Essential for allowing the captive portal and its associated assets (logos, social login APIs) to load before the user has full internet access.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting management.

The protocol used by the Purple platform to tell the local WiFi hardware that a user has successfully logged in and should be granted access.

Client Isolation

A wireless network security feature that prevents connected devices from communicating directly with one another.

Crucial for public networks to prevent guests from hacking or spreading malware to other guests.

DHCP Lease Time

The amount of time a network device is allowed to keep an assigned IP address before it must request a renewal.

Must be tuned aggressively on guest networks to prevent IP pool exhaustion.

SSID

Service Set Identifier. The technical term for a WiFi network's name.

What the user sees and selects on their device to initiate the connection.

OpenRoaming

A wireless industry standard that allows users to automatically and securely connect to guest WiFi networks without needing a captive portal or passwords.

Provides a seamless, cellular-like experience for guests while maintaining enterprise-grade security via certificate-based authentication.

Études de cas

A 200-room hotel is experiencing complaints that guests cannot connect to the WiFi in the lobby during peak check-in hours. Devices show 'Connected without internet' and have 169.254.x.x IP addresses.

This is a classic case of DHCP pool exhaustion. The hotel was likely using a standard /24 subnet (254 usable IPs) with a default 24-hour lease time. During peak hours, the lobby sees high foot traffic. Even if a guest only stays in the lobby for 10 minutes, their device holds that IP address for 24 hours. The solution is two-fold: 1) Expand the DHCP scope to a /22 (1,022 IPs) for the guest VLAN. 2) Reduce the DHCP lease time from 24 hours to 60 minutes.

A large retail chain wants to offer free WiFi to capture customer emails, but their IT security team is blocking the project, fearing that guest devices could introduce ransomware to the corporate network.

Implement strict logical isolation. Configure the wireless access points to broadcast a dedicated Guest SSID. Tag all traffic from this SSID with a unique VLAN ID (e.g., VLAN 50). Configure the core switch to trunk this VLAN directly to the perimeter firewall. On the firewall, create a rule that explicitly denies any routing between VLAN 50 and the corporate VLANs. Finally, enable 'Client Isolation' on the access points to prevent guest devices from communicating with each other.

Analyse de scénario

Q1. You are deploying guest WiFi in a high-density sports stadium. Management wants to offer a 'VIP' WiFi tier that requires a paid upgrade, alongside a free, slower tier. How do you architect this at the network level?

💡 Astuce :Consider how RADIUS attributes can dynamically assign policies.

Afficher l'approche recommandée

Configure a single Guest SSID. When the user connects, they are presented with a captive portal offering the free or paid tiers. Upon selection and authentication, the Purple platform (acting as the RADIUS server) sends an Access-Accept message to the controller. Crucially, this message includes specific RADIUS attributes (like Vendor-Specific Attributes or standard bandwidth limits) that dynamically apply the correct bandwidth shaping policy to that specific MAC address—e.g., 2Mbps for free users, 20Mbps for VIP users.

Q2. A client complains that their guest WiFi splash page takes over 30 seconds to load, leading to high abandonment rates. The internet connection itself is a 1Gbps fiber line. What is the most likely architectural cause?

💡 Astuce :Think about what must happen before the splash page can be displayed to an unauthenticated user.

Afficher l'approche recommandée

The most likely cause is an overly restrictive or misconfigured Walled Garden. If the splash page relies on external assets (like heavy images hosted on an external CDN, or scripts from a third-party service) that are not whitelisted in the walled garden, the client device will attempt to load them, time out, and eventually render a broken or delayed page. The solution is to use browser developer tools to identify the blocked domains and add them to the walled garden whitelist on the gateway.

Q3. A hospital IT director wants to implement guest WiFi but insists on using a single, shared WPA2 password (PSK) printed on a sign at reception, arguing that captive portals are 'too much friction'. How do you counter this from a security and compliance perspective?

💡 Astuce :Focus on accountability and liability.

Afficher l'approche recommandée

A shared PSK provides encryption over the air, but zero accountability. If a guest uses the network to download illegal content or launch an attack, the traffic originates from the hospital's public IP address, making the hospital liable. A captive portal mitigates this risk by forcing the user to accept a Terms of Use policy, legally shifting liability to the individual user. Furthermore, a captive portal allows the hospital to capture identity data (for contact tracing or feedback) and easily revoke access for malicious actors by blacklisting their MAC address, which is impossible with a shared PSK.