WiFi प्रमाणीकरणासाठी RADIUS सर्व्हर कसा सेट करावा

हे अधिकृत मार्गदर्शक IT नेते आणि नेटवर्क आर्किटेक्ट्सना एंटरप्राइझ WiFi प्रमाणीकरणासाठी RADIUS सर्व्हर तैनात करण्यासाठी एक सर्वसमावेशक आराखडा प्रदान करते. यात ऑन-प्रिमाईस आणि क्लाउड-होस्टेड डिप्लॉयमेंट्समधील आर्किटेक्चरल ट्रेड-ऑफ, EAP पद्धत निवड, Active Directory एकत्रीकरण आणि डायनॅमिक VLAN असाइनमेंट यांचा समावेश आहे. स्थळ ऑपरेटर आणि IT टीम्सना या तिमाहीत असुरक्षित PSK वातावरणातून मजबूत 802.1X पायाभूत सुविधांकडे जाण्यासाठी कृती करण्यायोग्य अंमलबजावणीची पाऊले, वास्तविक-जगातील केस स्टडीज आणि जोखीम कमी करण्याच्या रणनीती मिळतील.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- 802.1X आर्किटेक्चर

- EAP पद्धत निवडणे

- अंमलबजावणी मार्गदर्शक

- पायरी 1: आर्किटेक्चरल निर्णय — ऑन-प्रिमाईस विरुद्ध क्लाउड RADIUS

- पायरी 2: RADIUS सर्व्हर स्थापित आणि कॉन्फिगर करा

- पायरी 3: ॲक्सेस पॉईंट्स कॉन्फिगर करा

- पायरी 4: डिरेक्टरी एकत्रीकरण

- पायरी 5: क्लायंट कॉन्फिगरेशन आणि प्रमाणपत्र प्रमाणीकरण

- पायरी 6: डायनॅमिक VLAN असाइनमेंट लागू करा

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसाय परिणाम

कार्यकारी सारांश

एंटरप्राइझ वातावरणासाठी — मग ते विस्तृत विद्यापीठाचे कॅम्पस असो, उच्च-घनतेचे स्टेडियम असो किंवा वितरित रिटेल चेन असो — WiFi प्रवेशासाठी Pre-Shared Key (PSK) वर अवलंबून राहणे ही एक महत्त्वपूर्ण सुरक्षा जबाबदारी आहे. एकच तडजोड केलेली क्रेडेंशियल संपूर्ण नेटवर्कला उघड करते आणि प्रवेश रद्द करण्यासाठी इस्टेटवरील प्रत्येक डिव्हाइससाठी पासवर्ड बदलणे आवश्यक आहे. RADIUS (Remote Authentication Dial-In User Service) सर्व्हरद्वारे 802.1X प्रमाणीकरण लागू केल्याने ही समस्या पूर्णपणे दूर होते: प्रत्येक वापरकर्ता वैयक्तिकरित्या प्रमाणीकरण करतो, प्रवेश त्वरित रद्द केला जाऊ शकतो आणि नेटवर्क सेगमेंटेशन गतिशीलपणे लागू केले जाते.

हे मार्गदर्शक IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्सना RADIUS प्रमाणीकरण तैनात करण्यासाठी एक निश्चित रोडमॅप प्रदान करते. आम्ही ऑन-प्रिमाईस आणि क्लाउड-होस्टेड डिप्लॉयमेंट्समधील आर्किटेक्चरल ट्रेड-ऑफ, Extensible Authentication Protocol (EAP) पद्धतींचे कॉन्फिगरेशन आणि Active Directory सारख्या डिरेक्टरी सेवांसह एकत्रीकरण यांचा समावेश करतो. आम्ही हे देखील दाखवतो की एक मजबूत प्रमाणीकरण स्तर Guest WiFi सोल्यूशन्ससह कसा एकत्रित होतो, ज्यामुळे अभ्यागतांना अखंड प्रवेश मिळतो, तर WiFi Analytics कॅप्चर केले जातात जे तुमच्या नेटवर्कला व्यवसाय बुद्धिमत्ता मालमत्तेत रूपांतरित करतात.

तांत्रिक सखोल माहिती

802.1X आर्किटेक्चर

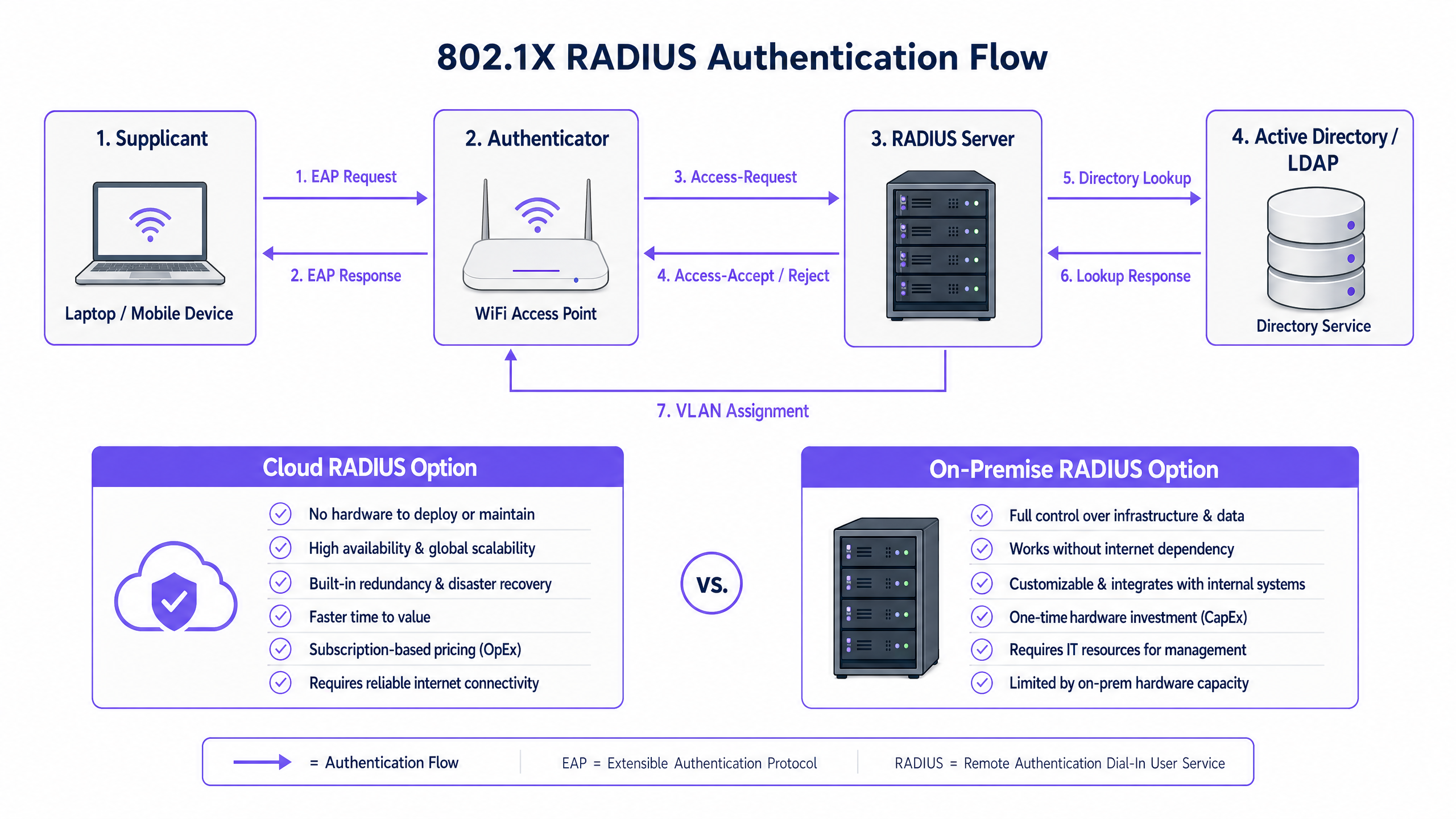

IEEE 802.1X मानक पोर्ट-आधारित Network Access Control (PNAC) परिभाषित करते. वायरलेस संदर्भात, यात तीन प्राथमिक भूमिका एकत्रितपणे कार्य करतात:

| भूमिका | घटक | जबाबदारी |

|---|---|---|

| सप्लिकंट | क्लायंट डिव्हाइस (लॅपटॉप, स्मार्टफोन) | नेटवर्क प्रवेशाची विनंती करण्यासाठी क्रेडेंशियल्स सादर करते |

| ऑथेंटिकेटर | WiFi Access Point किंवा कंट्रोलर | प्रवेश नियंत्रण लागू करते; EAP संदेश रिले करते |

| प्रमाणीकरण सर्व्हर | RADIUS Server | क्रेडेंशियल्स प्रमाणित करते; स्वीकार/नाकार आणि धोरण विशेषता परत करते |

जेव्हा सप्लिकंट ॲक्सेस पॉइंटशी संबंधित असतो, तेव्हा AP EAP (Extensible Authentication Protocol) संदेश वगळता सर्व डेटा ट्रॅफिक ब्लॉक करतो. AP हे EAP संदेश RADIUS पॅकेट्समध्ये एन्कॅप्स्युलेट करतो आणि ते RADIUS सर्व्हरकडे फॉरवर्ड करतो. सर्व्हर बॅकएंड डेटाबेस — सामान्यतः LDAP किंवा Active Directory — विरुद्ध क्रेडेंशियल्सची पडताळणी करतो आणि Access-Accept किंवा Access-Reject संदेश परत करतो. स्वीकारल्यास, AP पोर्ट अनब्लॉक करतो आणि क्लायंटचे ट्रॅफिक मुक्तपणे प्रवाहित होते.

EAP पद्धत निवडणे

तुमच्या RADIUS डिप्लॉयमेंटची सुरक्षा निवडलेल्या EAP पद्धतीवर मोठ्या प्रमाणात अवलंबून असते. एंटरप्राइझ डिप्लॉयमेंट्समध्ये सर्वात प्रचलित दोन पद्धती खालीलप्रमाणे आहेत:

EAP-TLS (Transport Layer Security) हे सुवर्ण मानक आहे. यासाठी RADIUS सर्व्हर आणि प्रत्येक क्लायंट डिव्हाइसवर डिजिटल प्रमाणपत्रांची आवश्यकता असते, ज्यामुळे पासवर्ड पूर्णपणे काढून टाकले जातात. जरी हल्लेखोराने संपूर्ण प्रमाणीकरण एक्सचेंज कॅप्चर केले तरी, काढण्यासाठी कोणतीही क्रेडेंशियल्स नसतात. याचा तोटा म्हणजे प्रशासकीय खर्च: क्लायंट प्रमाणपत्रे तैनात करणे आणि व्यवस्थापित करण्यासाठी कार्यरत Public Key Infrastructure (PKI) आणि MDM सोल्यूशन (उदा. Microsoft Intune, Jamf) आवश्यक आहे जे एंडपॉइंट्सना प्रमाणपत्रे वितरित करेल.

PEAP-MSCHAPv2 (Protected EAP) ही प्रत्यक्षात सर्वात जास्त वापरली जाणारी पद्धत आहे. हे एन्क्रिप्टेड TLS टनेल स्थापित करण्यासाठी सर्व्हर-साइड प्रमाणपत्र वापरते, ज्यामध्ये क्लायंट वापरकर्तानाव आणि पासवर्डसह प्रमाणीकरण करतो. हे EAP-TLS पेक्षा लक्षणीयरीत्या सोपे आहे कारण फक्त एक प्रमाणपत्र — सर्व्हरचे — व्यवस्थापित करणे आवश्यक आहे. तथापि, यात एक गंभीर चेतावणी आहे: जर क्लायंट डिव्हाइसेस RADIUS सर्व्हरच्या प्रमाणपत्राची पडताळणी करण्यासाठी स्पष्टपणे कॉन्फिगर केलेली नसतील, तर ते रोग ॲक्सेस पॉइंट्सद्वारे Man-in-the-Middle (MitM) हल्ल्यांना बळी पडतात.

> गंभीर सुरक्षा टीप: क्लायंट डिव्हाइसेसवर कठोर प्रमाणपत्र पडताळणी लागू करण्यात अयशस्वी झाल्यास PEAP-MSCHAPv2 चे सुरक्षा फायदे प्रभावीपणे रद्द होतात. हल्लेखोर एक रोग AP तैनात करू शकतो, एक फसवे प्रमाणपत्र सादर करू शकतो आणि वापरकर्ता क्रेडेंशियल्स प्लेनटेक्स्टमध्ये कॅप्चर करू शकतो. हा एक सैद्धांतिक धोका नाही — हा एक सुस्थापित हल्ला वेक्टर आहे ज्याचा वास्तविक-जगातील वातावरणात गैरवापर केला गेला आहे.

अंमलबजावणी मार्गदर्शक

पायरी 1: आर्किटेक्चरल निर्णय — ऑन-प्रिमाईस विरुद्ध क्लाउड RADIUS

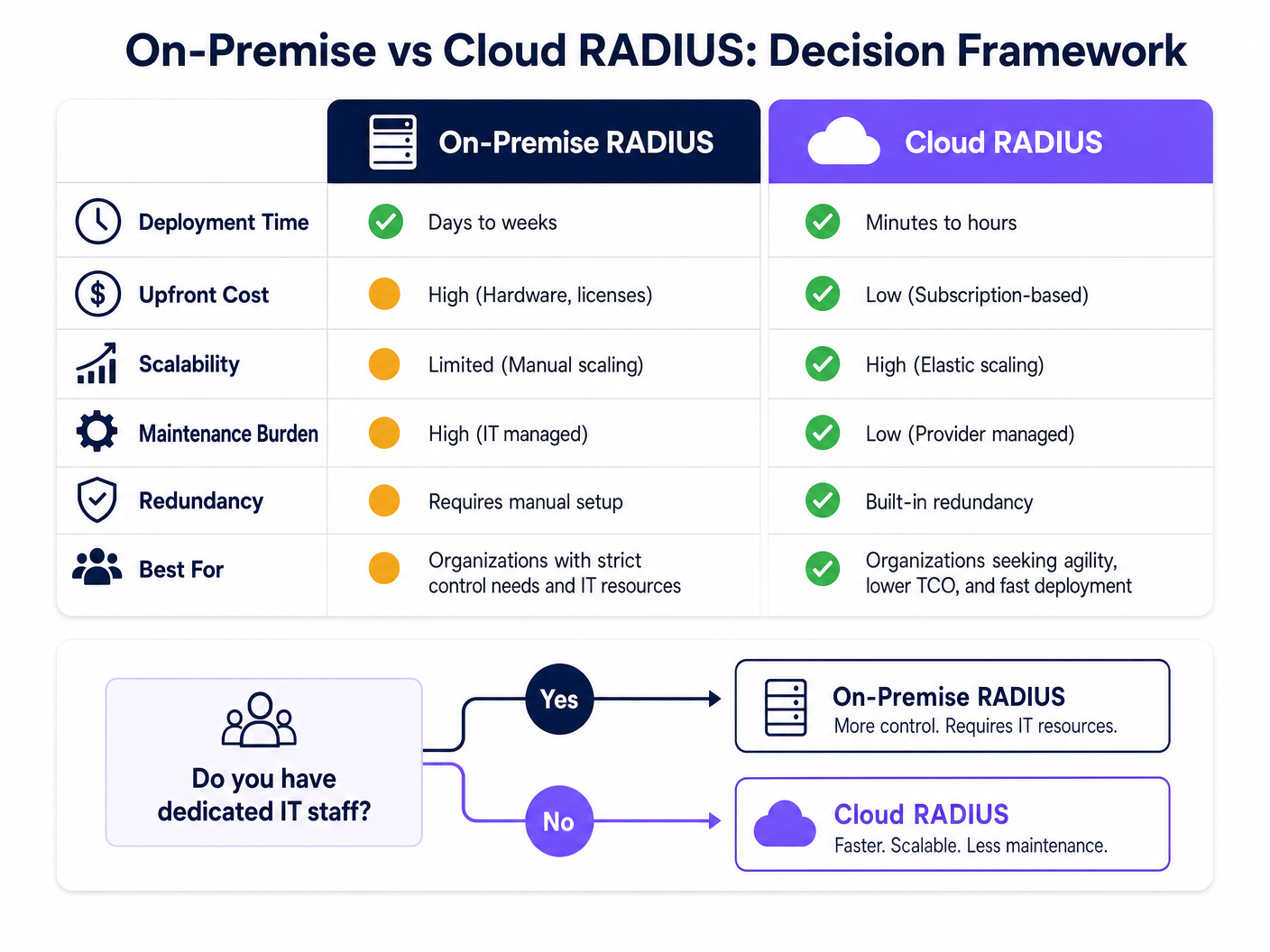

पहिला निर्णय म्हणजे RADIUS पायाभूत सुविधा कुठे होस्ट करायची. हा प्रामुख्याने कार्यात्मक आणि खर्चाचा प्रश्न आहे, सुरक्षेचा नाही — दोन्ही मॉडेल्स सुरक्षितपणे तैनात केले जाऊ शकतात.

On-Premise RADIUS (उदा. Microsoft NPS, FreeRADIUS, Cisco ISE) समर्पित IT कर्मचारी, विद्यमान ऑन-प्रिमाईस डिरेक्टरी पायाभूत सुविधा आणि कठोर डेटा सार्वभौमत्व किंवा अनुपालन आवश्यकता असलेल्या संस्थांसाठी योग्य आहे. हे प्रमाणीकरणासाठी इंटरनेट कनेक्टिव्हिटीवर अवलंबून नाही, जो अशा वातावरणासाठी एक महत्त्वपूर्ण फायदा आहे जिथे इंटरनेट अपटाइमची हमी दिली जाऊ शकत नाही.

Cloud RADIUS हे वितरित वातावरणासाठी — Retail चेन, Hospitality गट आणि Transport हब जिथे प्रत्येक ठिकाणी सर्व्हर तैनात करणे कार्यात्मकदृष्ट्या अव्यवहार्य आहे — वाढत्या प्रमाणात पसंतीचे मॉडेल आहे. Cloud RADIUS क्लाउड आयडेंटिटी प्रदात्यांसह (Azure AD, Google Workspace, Okta) मूळतः एकत्रित होते आणि अंगभूत उच्च उपलब्धता आणि जागतिक स्केलेबिलिटी प्रदान करते.

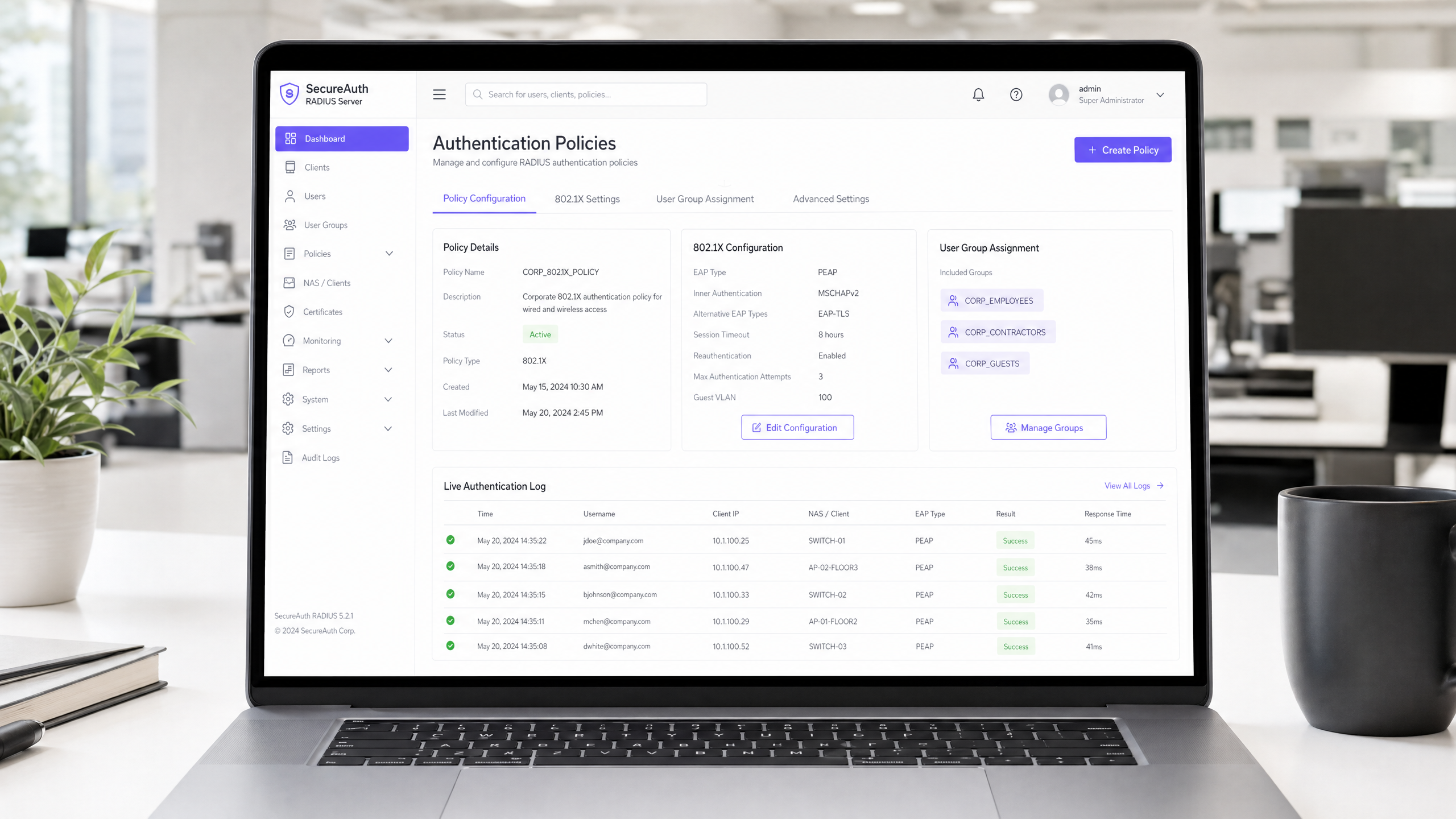

पायरी 2: RADIUS सर्व्हर स्थापित आणि कॉन्फिगर करा

Microsoft NPS (Windows-केंद्रित वातावरणात सर्वात सामान्य निवड) वापरून ऑन-प्रिमाईस डिप्लॉयमेंटसाठी:

- सर्व्हर मॅनेजरद्वारे Network Policy Server भूमिका स्थापित करा.

- NPS सर्व्हरला Active Directory मध्ये नोंदणी करा जेणेकरून ते वापरकर्ता डायल-इन गुणधर्म वाचू शकेल.

- प्रत्येक ॲक्सेस पॉइंट किंवा वायरलेस कंट्रोलरसाठी RADIUS Client एंट्री तयार करा, AP चा IP ॲड्रेस आणिd एक मजबूत, अद्वितीय Shared Secret.

- प्रवेशासाठी अटी (उदा. वापरकर्ता गट सदस्यता) आणि मर्यादा (उदा. EAP पद्धत, सत्र कालावधी) परिभाषित करणारी Network Policy कॉन्फिगर करा.

- विनंत्या स्थानिक पातळीवर प्रक्रिया करण्यासाठी Connection Request Policy कॉन्फिगर करा.

Linux वर FreeRADIUS साठी:

- पॅकेज व्यवस्थापकाद्वारे स्थापित करा:

sudo apt-get install freeradius freeradius-ldap. - RADIUS क्लायंट (APs) आणि त्यांचे shared secrets परिभाषित करण्यासाठी

/etc/freeradius/3.0/clients.confकॉन्फिगर करा. - तुमच्या Active Directory किंवा LDAP सर्व्हरकडे निर्देशित करण्यासाठी

/etc/freeradius/3.0/mods-available/ldapमधील LDAP मॉड्यूल कॉन्फिगर करा. - LDAP मॉड्यूल सक्षम करा:

sudo ln -s /etc/freeradius/3.0/mods-available/ldap /etc/freeradius/3.0/mods-enabled/. /etc/freeradius/3.0/mods-available/eapमध्ये EAP पद्धती परिभाषित करा.

पायरी 3: ॲक्सेस पॉईंट्स कॉन्फिगर करा

तुमच्या वायरलेस कंट्रोलरवर किंवा वैयक्तिक ॲक्सेस पॉईंट्सवर:

- RADIUS सर्व्हर IP ॲड्रेस (ॲड्रेस) आणि प्रमाणीकरण पोर्ट (डीफॉल्ट: UDP 1812) परिभाषित करा.

- Shared Secret कॉन्फिगर करा — किमान 22 वर्ण वापरा, ज्यात अक्षरे, अंक आणि विशेष वर्णांचे मिश्रण असेल. प्रत्येक स्थान किंवा AP गटासाठी एक अद्वितीय secret वापरा.

- 802.1X की व्यवस्थापनासह WPA2-Enterprise किंवा WPA3-Enterprise सुरक्षा मोड वापरण्यासाठी SSID कॉन्फिगर करा.

- फेलओव्हरसाठी दुय्यम RADIUS सर्व्हर कॉन्फिगर करा.

पायरी 4: डिरेक्टरी एकत्रीकरण

ऑन-प्रिमाइसेस AD एकत्रीकरणासाठी, RADIUS सर्व्हर डोमेनमध्ये सामील असणे आवश्यक आहे किंवा त्याला LDAP वाचण्याची परवानगी असणे आवश्यक आहे. LDAP बाइंडिंगसाठी वापरल्या जाणाऱ्या सेवा खात्यांना किमान आवश्यक परवानग्या असल्याची खात्री करा. क्लाउड RADIUS साठी, तुमच्या IdP सह API-आधारित सिंक्रोनाइझेशन किंवा SAML/OIDC एकत्रीकरण कॉन्फिगर करा.

तुमच्या डिरेक्टरीमध्ये स्पष्ट वापरकर्ता गट परिभाषित करा, कारण हे अधिकृतता धोरणे चालवतील. शिफारस केलेली गट रचना:

| गट | VLAN | प्रवेश स्तर |

|---|---|---|

Corp_Staff |

VLAN 10 | पूर्ण अंतर्गत नेटवर्क |

Corp_Contractors |

VLAN 20 | इंटरनेट + विशिष्ट अंतर्गत संसाधने |

Corp_IoT |

VLAN 30 | वेगळे, केवळ डिव्हाइस-विशिष्ट पोर्ट्स |

Corp_Guests |

VLAN 100 | केवळ captive portal द्वारे इंटरनेट |

पायरी 5: क्लायंट कॉन्फिगरेशन आणि प्रमाणपत्र प्रमाणीकरण

ही सर्वात ऑपरेशनलदृष्ट्या गंभीर पायरी आहे. व्यवस्थापित डिव्हाइसेसवर WiFi कॉन्फिगरेशन शांतपणे पुश करण्यासाठी Windows साठी Group Policy (GPO) आणि macOS/iOS/Android साठी MDM प्रोफाइल वापरा. प्रोफाइलमध्ये हे निर्दिष्ट करणे आवश्यक आहे:

- RADIUS सर्व्हरचे प्रमाणपत्र जारी करणारी Root CA.

- अपेक्षित सर्व्हर नाव (सर्व्हर प्रमाणपत्राचा CN किंवा SAN).

- EAP पद्धत आणि अंतर्गत प्रमाणीकरण प्रोटोकॉल.

व्यवस्थापित नसलेल्या BYOD डिव्हाइसेससाठी, स्पष्ट स्वयं-सेवा ऑनबोर्डिंग सूचना प्रदान करा, आदर्शपणे Network Access Control (NAC) पोर्टलद्वारे.

पायरी 6: डायनॅमिक VLAN असाइनमेंट लागू करा

Access-Accept प्रतिसादात VLAN असाइनमेंट ॲट्रिब्यूट्स परत करण्यासाठी RADIUS सर्व्हर कॉन्फिगर करा:

Tunnel-Type=VLAN(13)Tunnel-Medium-Type=IEEE-802(6)Tunnel-Private-Group-Id= ``

ॲक्सेस पॉईंट हे ॲट्रिब्यूट्स वाचतो आणि प्रमाणीकृत क्लायंटला निर्दिष्ट VLAN वर ठेवतो — वापरकर्ते भूमिका किंवा स्थाने बदलतात तेव्हा कोणत्याही मॅन्युअल पुनर्रचनाची आवश्यकता नाही.

सर्वोत्तम पद्धती

रिडंडंसी ही गैर-वाटाघाटीयोग्य आहे. किमान दोन RADIUS सर्व्हर (प्राथमिक आणि दुय्यम) तैनात करा आणि सर्व ॲक्सेस पॉईंट्स स्वयंचलितपणे फेलओव्हर करण्यासाठी कॉन्फिगर करा. ऑन-प्रिमाइसेस डिप्लॉयमेंट्ससाठी, दुय्यम सर्व्हरला वेगळ्या भौतिक स्थानावर किंवा उपलब्धता झोनमध्ये ठेवण्याचा विचार करा. RADIUS आउटेज म्हणजे कोणीही प्रमाणीकरण करू शकत नाही, जो 802.1X-संरक्षित SSIDs साठी पूर्ण नेटवर्क आउटेज आहे.

प्रमाणपत्र कालबाह्यता सक्रियपणे निरीक्षण करा. RADIUS सर्व्हर प्रमाणपत्राची मुदत संपणे हे अचानक, मोठ्या प्रमाणावर प्रमाणीकरण अयशस्वी होण्याचे सर्वात सामान्य कारणांपैकी एक आहे. मुदत संपण्यापूर्वी किमान 30 दिवस प्रशासकांना सतर्क करण्यासाठी मॉनिटरिंग लागू करा. हे सर्व्हर प्रमाणपत्र आणि साखळीतील कोणत्याही मध्यवर्ती CA प्रमाणपत्रांना लागू होते.

Shared Secret ला एक गंभीर क्रेडेन्शियल म्हणून हाताळा. AP आणि RADIUS सर्व्हरमधील shared secret RADIUS पॅकेट्स एन्क्रिप्ट करते. प्रत्येक स्थान किंवा AP गटासाठी अद्वितीय secrets वापरा, त्यांना secrets manager मध्ये साठवा आणि वेळोवेळी फिरवा. व्यापक नेटवर्क सुरक्षा स्वच्छतेच्या शिफारसींसाठी Protect Your Network with Strong DNS and Security वरील आमचे मार्गदर्शक पहा.

अनुपालन फ्रेमवर्कशी जुळवून घ्या. PCI DSS (उदा. रिटेल पेमेंट नेटवर्क) च्या अधीन असलेल्या वातावरणासाठी, 802.1X प्रमाणीकरण नेटवर्क ॲक्सेस कंट्रोल आणि ऑडिट लॉगिंगच्या आवश्यकतांना थेट समर्थन देते. GDPR अनुपालनासाठी, RADIUS अकाउंटिंग लॉग्स (पोर्ट 1813) नेटवर्कमध्ये कोणी, कोठून आणि कधी प्रवेश केला याचा तपशीलवार ऑडिट ट्रेल प्रदान करतात — जे घटना प्रतिसादासाठी मौल्यवान आहे. Healthcare वातावरणासाठी, डायनॅमिक VLAN असाइनमेंटद्वारे नेटवर्क सेगमेंटेशन इलेक्ट्रॉनिक संरक्षित आरोग्य माहिती (ePHI) संरक्षित करण्यासाठी HIPAA आवश्यकतांना समर्थन देते.

समस्यानिवारण आणि जोखीम कमी करणे

| अपयशाचा प्रकार | लक्षण | उपाय |

|---|---|---|

| प्रमाणपत्र कालबाह्यता | अचानक मोठ्या प्रमाणावर प्रमाणीकरण अयशस्वी होणे | मुदतवाढ निरीक्षण करा; प्रमाणपत्र नूतनीकरण करा आणि पुन्हा तैनात करा |

| NTP डीसिंक्रोनाइझेशन | अधूनमधून EAP-TLS अयशस्वी होणे | RADIUS सर्व्हर आणि DCs एकाच NTP स्त्रोताशी सिंक असल्याची खात्री करा |

| LDAP कनेक्टिव्हिटी कमी होणे | AD पोहोचण्यायोग्य नसताना प्रमाणीकरण अयशस्वी होते | रिडंडंट DCs तैनात करा; अलीकडील प्रमाणीकरण कॅशे करण्यासाठी RADIUS कॉन्फिगर करा |

| चुकीचा Shared Secret | AP लॉगमध्ये RADIUS timeout किंवा Bad authenticator दिसते |

AP आणि RADIUS सर्व्हर दोन्हीवर secret जुळते याची पडताळणी करा |

| क्लायंट प्रमाणपत्र जुळत नाही | विशिष्ट डिव्हाइसेससाठी EAP-TLS अयशस्वी होणे | क्लायंट प्रमाणपत्र विश्वसनीय CA द्वारे जारी केले आहे याची पडताळणी करा; प्रमाणपत्राचा वैधता कालावधी तपासा |

| VLAN असाइन केलेले नाही | वापरकर्ता प्रमाणीकृत आहे परंतु चुकीच्या नेटवर्क सेगमेंटवर आहे | RADIUS ॲट्रिब्यूट्स योग्यरित्या परत केले आहेत याची पडताळणी करा; AP VLAN कॉन्फिगरेशन तपासा |

802.1X कॉन्फिगरेशन प्रक्रियेमध्ये सखोल माहितीसाठी, How to Configure 802.1X WiFi Authentication: A Step-by-Step Guide बारीक, विक्रेता-विशिष्ट कॉन्फिगरेशन मार्गदर्शिका प्रदान करते.

ROI आणि व्यवसाय परिणाम

PSK वरून R मध्ये संक्रमणADIUS-समर्थित 802.1X ला कॉन्फिगरेशनमध्ये प्रारंभिक गुंतवणुकीची आवश्यकता असते, आणि क्लाउड सोल्यूशन्ससाठी परवाना किंवा ऑन-प्रिमाईस डिप्लॉयमेंट्ससाठी हार्डवेअरची संभाव्य आवश्यकता असते. ROI (गुंतवणुकीवरील परतावा) प्रकरण सरळ आहे:

जोखीम कमी करणे: यूकेमध्ये डेटा उल्लंघनाचा सरासरी खर्च £3 दशलक्षाहून अधिक आहे (IBM डेटा उल्लंघनाच्या खर्चाचा अहवाल). एक तडजोड केलेला PSK संपूर्ण नेटवर्क उघड करू शकतो. 802.1X स्फोटाची त्रिज्या एकाच तडजोड केलेल्या वापरकर्ता खात्यापर्यंत मर्यादित करते, जे डिरेक्टरीद्वारे काही सेकंदात अक्षम केले जाऊ शकते.

कार्यक्षम कार्यप्रणाली: कर्मचारी भूमिका बदलतात तेव्हा डायनॅमिक VLAN असाइनमेंट मॅन्युअल नेटवर्क रीकॉन्फिगरेशनची गरज काढून टाकते. नवीन कर्मचाऱ्याला ऑनबोर्ड करणे म्हणजे त्यांना योग्य AD ग्रुपमध्ये जोडणे — नेटवर्क ॲक्सेस आपोआप मिळतो.

अनुपालन स्थिती: PCI DSS, ISO 27001, किंवा Cyber Essentials Plus च्या अधीन असलेल्या संस्थांसाठी, 802.1X हे एक थेट नियंत्रण आहे जे ऑडिटर्स पाहण्याची अपेक्षा करतात. ते डिप्लॉय केल्याने तुमची अनुपालन स्थिती मजबूत होते आणि ऑडिट दुरुस्ती खर्च कमी होतो.

अतिथी अनुभव आणि विश्लेषण: स्थळ चालकांसाठी, कर्मचाऱ्यांच्या प्रमाणीकरणासाठी RADIUS ला Purple च्या Guest WiFi प्लॅटफॉर्मसह अभ्यागतांच्या प्रवेशासाठी एकत्रित केल्याने एक एकीकृत, स्तरीकृत प्रवेश मॉडेल तयार होते. कर्मचारी 802.1X द्वारे शांतपणे प्रमाणीकरण करतात; अतिथी ब्रँडेड Captive Portal द्वारे कनेक्ट होतात. Purple च्या WiFi Analytics प्लॅटफॉर्ममुळे अभ्यागतांच्या थांबण्याचा वेळ, पुन्हा भेट देण्याचे दर आणि प्रतिबद्धता मेट्रिक्सची रिअल-टाइम दृश्यमानता मिळते — हा डेटा थेट मार्केटिंग खर्च आणि स्थळाच्या कार्यप्रणालीच्या निर्णयांना माहिती देतो.

पुढील वाचनासाठी, पोर्तुगीज-भाषेतील अंमलबजावणी मार्गदर्शनासाठी Como Configurar a Autenticação 802.1X WiFi: Um Guia Passo a Passo पहा, आणि अंतर्निहित कनेक्टिव्हिटी एंटरप्राइझ आवश्यकता पूर्ण करते याची खात्री करण्यासाठी मार्गदर्शनासाठी What Is a Leased Line? Dedicated Business Internet पहा.

GuidesSlugPage.keyDefinitionsTitle

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Defined in RFC 2865.

The core server component that validates user credentials against a directory before granting WiFi access. Every enterprise WiFi deployment using 802.1X requires a RADIUS server.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all non-EAP traffic until authentication succeeds.

The overarching framework standard that defines how the Supplicant, Authenticator, and Authentication Server communicate. When IT teams refer to 'enterprise WiFi security', they typically mean WPA2/WPA3-Enterprise with 802.1X.

Supplicant

The client device — or more precisely, the 802.1X software stack on that device — that initiates the authentication process by presenting credentials to the network.

On Windows, the built-in supplicant is the Wireless AutoConfig service. On macOS and iOS, it is native to the OS. Ensuring the supplicant is correctly configured (especially for certificate validation) is the most common source of deployment issues.

Authenticator

The network device — typically a WiFi access point or wireless controller — that acts as an intermediary between the Supplicant and the RADIUS server, enforcing access control based on the authentication result.

The AP blocks all data traffic on the port until it receives an Access-Accept from the RADIUS server. It also reads RADIUS attributes (e.g., VLAN assignment) from the Access-Accept response and applies them to the session.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that provides a standardised transport mechanism for various authentication methods (TLS, PEAP, TTLS, etc.) between the Supplicant and the Authentication Server.

EAP is the 'language' spoken between the client and the RADIUS server. The choice of EAP method (EAP-TLS vs PEAP) determines the security strength and deployment complexity of the authentication system.

PEAP (Protected EAP)

An EAP method that first establishes a TLS tunnel using the server's certificate, then performs a secondary authentication (typically MSCHAPv2 with username/password) inside that encrypted tunnel.

The most common enterprise WiFi authentication method due to its balance of security and deployment simplicity. Requires only a server-side certificate, making it far easier to roll out than EAP-TLS.

Dynamic VLAN Assignment

A RADIUS feature where the server includes VLAN-specific attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id) in the Access-Accept response, instructing the AP to place the authenticated client on a specific VLAN.

Enables a single SSID to serve multiple user populations with different security requirements. Eliminates the need to broadcast multiple SSIDs for different user groups, reducing RF overhead and simplifying the user experience.

Shared Secret

A pre-configured text string known only to the Authenticator (AP) and the RADIUS server, used to sign and encrypt RADIUS packets, ensuring the integrity and authenticity of the communication.

A critical security configuration element. If the shared secret is weak or compromised, an attacker could forge RADIUS Access-Accept responses, granting unauthorised network access. Use unique secrets per location and store them in a secrets manager.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism where a device's MAC address is used as its identity credential, enabling network access for devices that do not support 802.1X supplicants.

Used for headless devices (printers, IoT sensors, IP cameras). Because MAC addresses are publicly visible and easily spoofed, MAB provides device identification rather than strong authentication. Always pair with restrictive VLAN assignment.

GuidesSlugPage.workedExamplesTitle

A national retail chain with 500 locations needs to implement secure WiFi for store managers' tablets and POS terminals. They currently use a single PSK across all stores, which is frequently shared with unauthorized staff and contractors. They use Azure AD for identity management and have no dedicated IT staff at branch locations.

Deploy a Cloud RADIUS solution integrated directly with Azure AD. This eliminates the need to deploy and manage on-premise RADIUS servers at 500 locations. The IT team uses Microsoft Intune to push a WiFi profile to all store managers' tablets and POS terminals configured for PEAP-MSCHAPv2, strictly enforcing validation of the Cloud RADIUS server's certificate. The Cloud RADIUS policy checks the user's Azure AD group membership before granting access: 'Store_Managers' group receives VLAN 10 (full POS and back-office access), 'Contractors' group receives VLAN 20 (internet-only). When a contractor's engagement ends, removing them from the Azure AD group immediately revokes their WiFi access across all 500 locations simultaneously — no PSK change required.

A 400-room city-centre hotel needs to provide secure WiFi for both staff (front desk, housekeeping, management) and guests. Staff require access to the property management system (PMS) and internal servers. Guests require internet access only. The hotel has a single on-premise Windows Server environment.

Deploy Microsoft NPS on a dedicated Windows Server VM. Configure two SSIDs on the wireless infrastructure: 'Hotel_Staff' (WPA2-Enterprise, 802.1X) and 'Hotel_Guest' (open or WPA2-Personal, redirecting to a captive portal). For the staff SSID, NPS validates credentials against Active Directory and returns dynamic VLAN assignments: 'Management' AD group → VLAN 10 (full access), 'FrontDesk' → VLAN 20 (PMS access), 'Housekeeping' → VLAN 30 (internet + scheduling app only). For guests, integrate the captive portal with Purple's Guest WiFi platform to provide a branded login experience, collect first-party data (email, marketing consent), and gain analytics on dwell time and repeat visits. The two-SSID model keeps staff and guest traffic completely separated at the network layer.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating 2,000 Windows laptops from a shared PSK to 802.1X with PEAP-MSCHAPv2. Your security team flags that PEAP is vulnerable to credential harvesting via rogue access points. What is the single most important configuration step to mitigate this risk, and how do you deploy it at scale?

GuidesSlugPage.hintPrefixConsider what prevents a client from trusting a fraudulent RADIUS server presenting a self-signed certificate.

GuidesSlugPage.viewModelAnswer

The critical step is enforcing strict server certificate validation on every client device. Using Group Policy Objects (GPO), push a WiFi profile to all 2,000 laptops that specifies: (1) the exact Root CA certificate that issued the RADIUS server's certificate, (2) the expected server name (CN/SAN), and (3) that the client must not prompt the user to trust new certificates. This ensures that even if an attacker deploys a rogue AP with a fraudulent certificate, the client will reject the TLS handshake and refuse to send credentials. Without this configuration, PEAP provides no meaningful protection against rogue AP attacks.

Q2. A hospital IT director needs to provide network access for 300 medical IoT devices (infusion pumps, monitoring equipment) that do not support 802.1X. These devices sit alongside staff workstations on the same wireless infrastructure. How should the RADIUS infrastructure handle these devices, and what network controls must be in place?

GuidesSlugPage.hintPrefixThink about the authentication method available for headless devices and how to compensate for its inherent weakness.

GuidesSlugPage.viewModelAnswer

Configure MAC Authentication Bypass (MAB) on the RADIUS server for these specific devices. Register each device's MAC address in a dedicated Active Directory group or RADIUS database. Because MAC addresses are easily spoofed, the RADIUS server must use Dynamic VLAN Assignment to place all MAB-authenticated devices onto a dedicated, highly restricted VLAN (e.g., VLAN 30 - IoT). This VLAN should be firewalled to allow communication only with specific medical server IP addresses and block all other traffic, including internet access and lateral movement to staff VLANs. Staff workstations authenticate via 802.1X and are placed on a separate VLAN. This architecture satisfies HIPAA network segmentation requirements for ePHI-adjacent devices.

Q3. You are the network architect for a 50-venue restaurant chain. Authentication is working correctly at 49 venues using Cloud RADIUS, but one specific venue reports that all devices fail to authenticate. The Cloud RADIUS management portal shows zero authentication requests arriving from that venue. What is your diagnostic approach?

GuidesSlugPage.hintPrefixIf the RADIUS server is receiving no requests at all, the problem is in the communication path between the Authenticator and the server — not in the authentication logic itself.

GuidesSlugPage.viewModelAnswer

Since the RADIUS server is receiving zero requests from this venue, the fault lies between the access points and the cloud RADIUS server. Diagnostic steps in order: (1) Verify the RADIUS server IP address and port (UDP 1812) configured on the venue's APs or wireless controller — a typo here is the most common cause. (2) Check the local firewall or router rules at that venue to confirm outbound UDP 1812 traffic is permitted to the cloud RADIUS IP range. (3) Verify the Shared Secret configured on the APs matches the secret configured for that venue in the Cloud RADIUS portal — a mismatch causes the RADIUS server to silently discard packets. (4) Check if the venue's internet connection is functioning — cloud RADIUS requires reliable internet connectivity. Running a packet capture on the AP or upstream router will confirm whether RADIUS packets are being sent and whether responses are being received.