Windows 11 802.1X ऑथेंटिकेशन समस्यांचे ट्रबलशूटिंग

हे तांत्रिक संदर्भ मार्गदर्शक Windows 11 802.1X ऑथेंटिकेशन फेल्युअर्ससाठी निश्चित निदान आणि उपाययोजना मार्ग प्रदान करते. OS अपग्रेड्स सर्टिफिकेट ट्रस्ट चेन्स आणि Credential Guard एन्फोर्समेंटमध्ये कसा व्यत्यय आणतात याचा तपशील यात दिला आहे, तसेच एंटरप्राइझ IT टीम्ससाठी ॲक्शनेबल GPO कॉन्फिगरेशन्स आणि आर्किटेक्चरल सर्वोत्तम पद्धती ऑफर केल्या आहेत.

हे मार्गदर्शक ऐका

पॉडकास्ट ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक डीप-डाइव्ह

- सर्टिफिकेट ट्रस्ट ब्रेकडाउन

- लॉग ॲनालिसिस आणि एरर कोड्स

- इम्प्लिमेंटेशन मार्गदर्शक

- पायरी 1: रूट CA डिप्लॉयमेंटची पडताळणी करा

- पायरी 2: वायरलेस नेटवर्क (IEEE 802.11) पॉलिसी रिकॉन्फिगर करा

- पायरी 3: Credential Guard कॉन्फ्लिक्ट्स सोडवा

- सर्वोत्तम पद्धती

- ट्रबलशूटिंग आणि जोखीम निवारण

- RADIUS सर्व्हर ओव्हरलोड

- Captive Portal फॉलबॅक

- ROI आणि व्यावसायिक प्रभाव

कार्यकारी सारांश

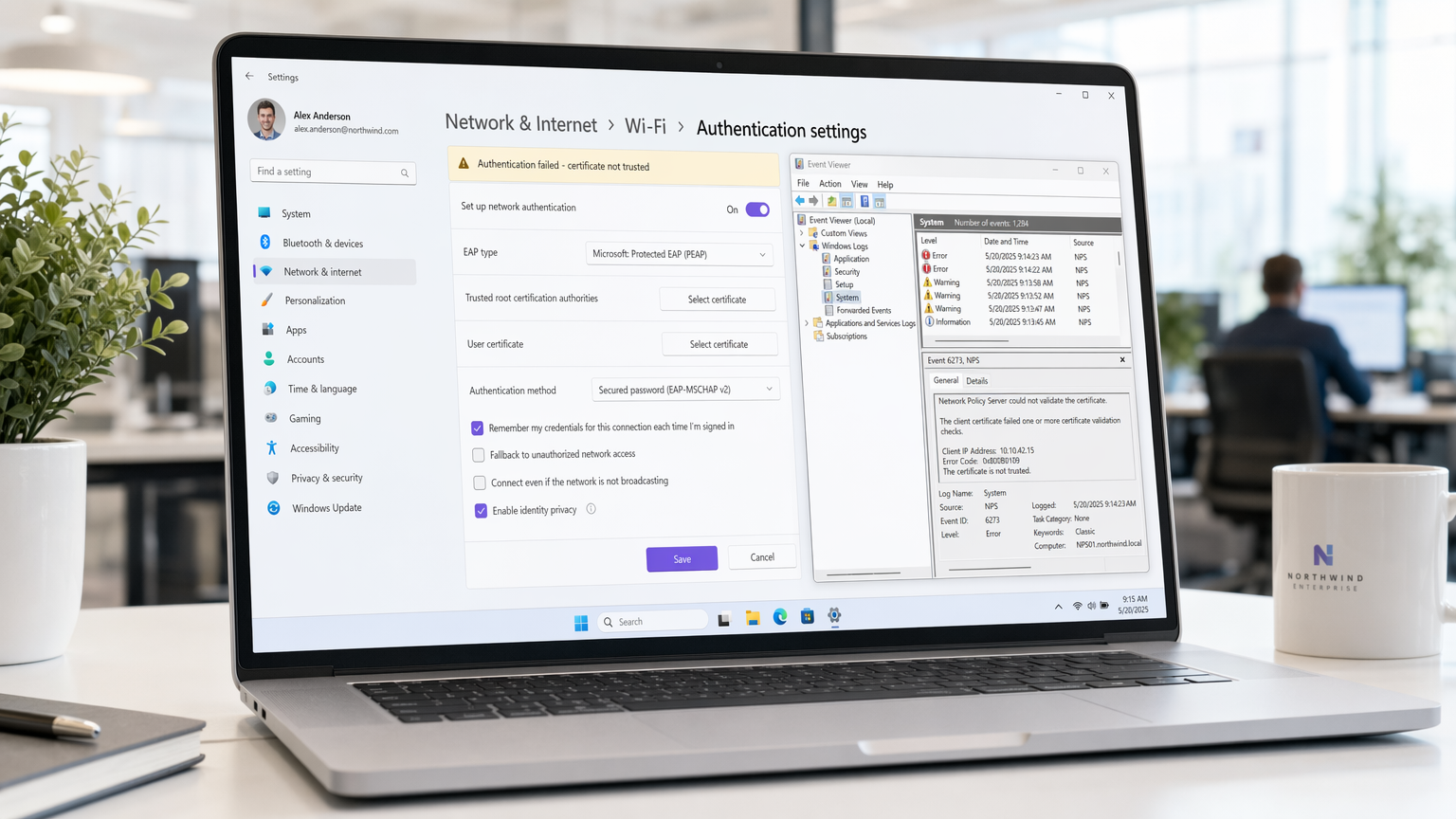

Hospitality , Retail आणि कॉर्पोरेट कॅम्पसमध्ये मोठ्या प्रमाणावर डिप्लॉयमेंट व्यवस्थापित करणाऱ्या एंटरप्राइझ IT टीम्ससाठी, Windows 11 च्या रोलआउटने 802.1X वायरलेस ऑथेंटिकेशनमध्ये महत्त्वपूर्ण व्यत्यय आणला आहे. Windows 11 लेगसी क्रेडेंशियल स्टोरेज (Credential Guard द्वारे) कसे हाताळते आणि वायरलेस प्रोफाइल्समधील ट्रस्टेड रूट प्रमाणपत्रांचे मायग्रेशन कसे करते, यातून ही मुख्य समस्या उद्भवते. जेव्हा एखादे डिव्हाइस अपग्रेड होते, तेव्हा आधीपासून अस्तित्वात असलेले PEAP-MSCHAPv2 किंवा EAP-TLS कॉन्फिगरेशन्स अनेकदा नेटवर्क पॉलिसी सर्व्हर (NPS) प्रमाणपत्र प्रमाणित करण्यात अयशस्वी ठरतात, ज्यामुळे TLS टनेल त्वरित आणि सायलेंट ड्रॉप होतो.

हे मार्गदर्शक या अपयशांचे निदान करण्यासाठी व्हेंडर-न्यूट्रल, आर्किटेक्चरल दृष्टिकोन प्रदान करते. आम्ही मॉनिटर करण्यासाठी अचूक Event Viewer लॉग्स, ट्रस्ट पुनर्संचयित करण्यासाठी आवश्यक असलेले विशिष्ट Group Policy Object (GPO) बदल आणि PCI DSS आणि GDPR चे अनुपालन राखण्यासाठी आवश्यक असलेल्या EAP-TLS कडील दीर्घकालीन धोरणात्मक बदलाचा तपशील देतो. व्हेन्यू ऑपरेशन्स डायरेक्टर्स आणि नेटवर्क आर्किटेक्ट्ससाठी, याचे निराकरण करणे ही केवळ हेल्पडेस्कची समस्या नाही—तर सुरक्षित थ्रूपुट आणि ऑपरेशनल सातत्य राखण्यासाठी ही एक महत्त्वपूर्ण आवश्यकता आहे.

तांत्रिक डीप-डाइव्ह

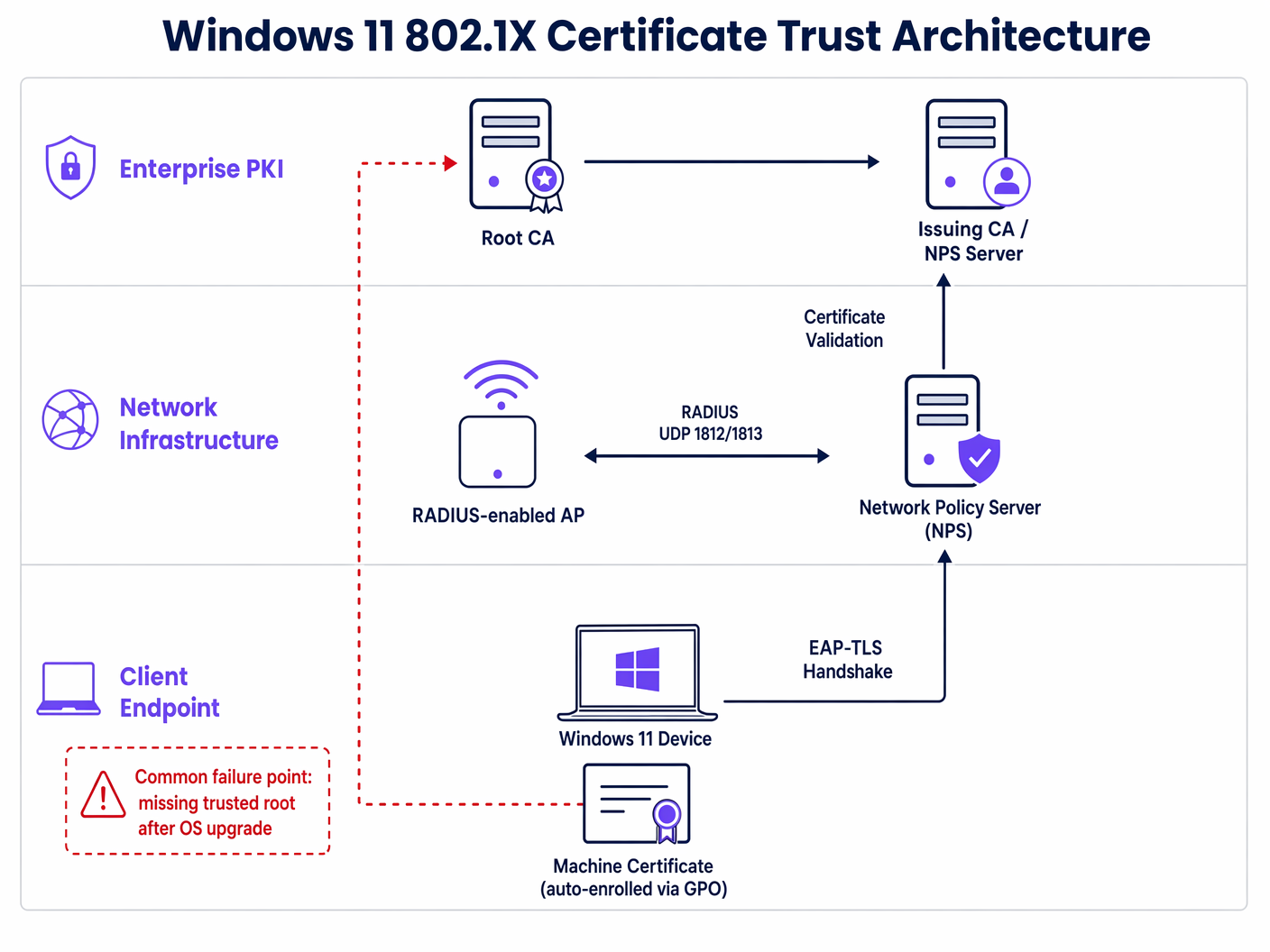

802.1X ऑथेंटिकेशन फ्रेमवर्क सप्लिकंट (Windows 11 एंडपॉइंट), ऑथेंटिकेटर (वायरलेस ॲक्सेस पॉइंट) आणि ऑथेंटिकेशन सर्व्हर (सामान्यतः RADIUS/NPS सर्व्हर) यांच्यातील विश्वासाच्या जटिल साखळीवर अवलंबून असते. Windows 11 मधील फेल्युअर मेकॅनिझममध्ये प्रामुख्याने ऑथेंटिकेटरची ओळख प्रमाणित करण्यात सप्लिकंटची असमर्थता समाविष्ट असते.

सर्टिफिकेट ट्रस्ट ब्रेकडाउन

स्टँडर्ड PEAP (Protected Extensible Authentication Protocol) डिप्लॉयमेंटमध्ये, एन्क्रिप्टेड TLS टनेल स्थापित करण्यासाठी सर्व्हर क्लायंटला प्रमाणपत्र सादर करतो. हे प्रमाणपत्र ट्रस्टेड रूट सर्टिफिकेशन ऑथॉरिटी (CA) द्वारे जारी केले गेले आहे याची क्लायंटने पडताळणी करणे आवश्यक आहे.

Windows 11 अपग्रेड दरम्यान, अनेकदा दोन महत्त्वपूर्ण बदल होतात:

- प्रोफाइल मायग्रेशन फेल्युअर्स: वायरलेस प्रोफाइलमधील विशिष्ट सेटिंग जे RADIUS सर्व्हरच्या रूट CA वर स्पष्टपणे विश्वास ठेवते ते वारंवार काढून टाकले जाते किंवा करप्ट होते.

- Credential Guard एन्फोर्समेंट: Windows 11 सुसंगत हार्डवेअरवर डीफॉल्टनुसार Windows Defender Credential Guard सक्षम करते. ही व्हर्च्युअलायझेशन-आधारित सुरक्षा NTLM पासवर्ड हॅशेस आणि Kerberos तिकीट ग्रँटिंग तिकिटे वेगळी करते. पास-द-हॅश हल्ले कमी करण्यासाठी हे उत्कृष्ट असले तरी, लेगसी MS-CHAPv2 क्रेडेंशियल्स 802.1X सप्लिकंटकडे कसे पास केले जातात यात ते हस्तक्षेप करू शकते, ज्यामुळे प्रमाणपत्र ट्रस्टेड असले तरीही सायलेंट ऑथेंटिकेशन फेल्युअर्स होतात.

लॉग ॲनालिसिस आणि एरर कोड्स

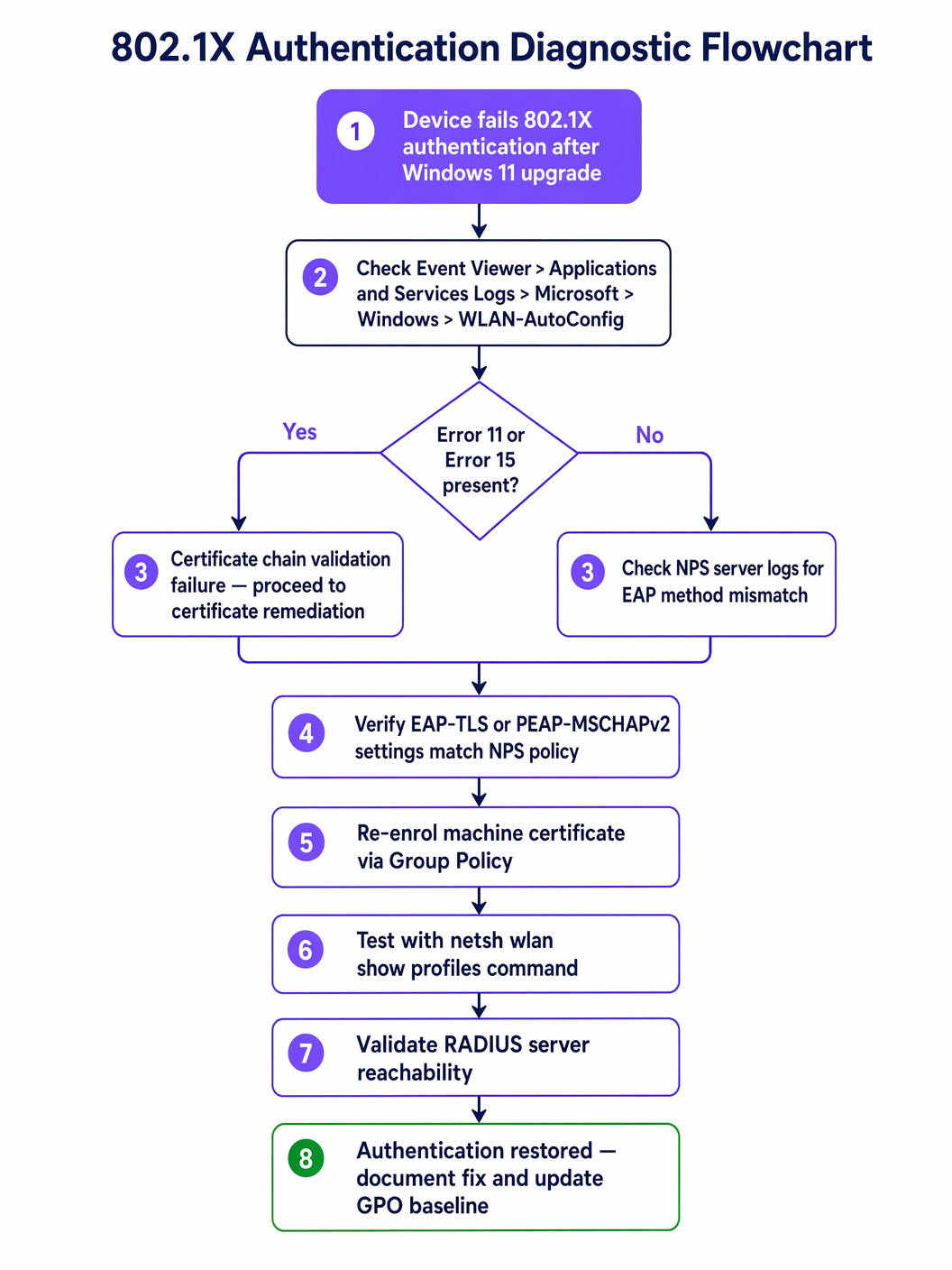

समस्येचे निदान करण्यासाठी Windows Event Viewer मधील WLAN-AutoConfig ऑपरेशनल लॉग्स तपासणे आवश्यक आहे. सर्टिफिकेट ट्रस्ट फेल्युअरचे सर्वात सामान्य इंडिकेटर्स खालीलप्रमाणे आहेत:

- Error 11: नेटवर्कने प्रतिसाद देणे थांबवले.

- Error 15: सर्टिफिकेट चेन अशा ऑथॉरिटीद्वारे जारी केली गेली होती जी ट्रस्टेड नाही.

हे एरर्स पुष्टी करतात की वास्तविक वापरकर्ता किंवा मशीन क्रेडेंशियल्सची पडताळणी होण्यापूर्वीच TLS हँडशेक अयशस्वी होत आहे.

इम्प्लिमेंटेशन मार्गदर्शक

Windows 11 802.1X समस्येचे निराकरण करण्यासाठी तुमच्या एंडपॉइंट मॅनेजमेंट बेसलाइनमध्ये समन्वित अपडेट आवश्यक आहे. खालील पायऱ्या Active Directory Group Policy द्वारे आवश्यक उपाययोजनांची रूपरेषा देतात.

पायरी 1: रूट CA डिप्लॉयमेंटची पडताळणी करा

तुमच्या NPS सर्व्हरचे प्रमाणपत्र जारी करणारे रूट CA प्रमाणपत्र सर्व क्लायंट मशीन्सवरील Trusted Root Certification Authorities स्टोअरमध्ये डिप्लॉय केले आहे याची खात्री करा. हे सामान्यतः Computer Configuration > Policies > Windows Settings > Security Settings > Public Key Policies द्वारे हाताळले जाते.

पायरी 2: वायरलेस नेटवर्क (IEEE 802.11) पॉलिसी रिकॉन्फिगर करा

वायरलेस प्रोफाइलमध्ये ट्रस्ट रिलेशनशिप स्पष्टपणे परिभाषित करण्यात महत्त्वपूर्ण उपाय आहे.

- संबंधित GPO उघडा आणि

Computer Configuration > Policies > Windows Settings > Security Settings > Wireless Network (IEEE 802.11) Policiesवर नेव्हिगेट करा. - तुमच्या कॉर्पोरेट SSID प्रोफाइलच्या प्रॉपर्टीज संपादित करा.

- Security टॅबवर नेव्हिगेट करा आणि तुमच्या निवडलेल्या नेटवर्क ऑथेंटिकेशन पद्धतीसाठी Properties निवडा (उदा., Microsoft: Protected EAP (PEAP)).

- PEAP प्रॉपर्टीज विंडोमध्ये, Verify the server's identity by validating the certificate साठी बॉक्स चेक करा.

- अत्यंत महत्त्वाचे म्हणजे, Trusted Root Certification Authorities सूचीमध्ये, तुम्ही तुमच्या NPS प्रमाणपत्राला जारी केलेल्या CA च्या समोरील बॉक्स स्पष्टपणे चेक करणे आवश्यक आहे.

- रोमिंग परफॉर्मन्स ऑप्टिमाइझ करण्यासाठी Enable Fast Reconnect चेक केलेले असल्याची खात्री करा.

पायरी 3: Credential Guard कॉन्फ्लिक्ट्स सोडवा

जर सर्टिफिकेट ट्रस्टची पडताळणी झाली असेल परंतु PEAP-MSCHAPv2 ऑथेंटिकेशन अद्याप अयशस्वी होत असेल, तर बहुधा Credential Guard हस्तक्षेप करत आहे. पासवर्ड-आधारित ऑथेंटिकेशनपासून पूर्णपणे दूर जाणे हा दीर्घकालीन आर्किटेक्चरल उपाय आहे. EAP-TLS (मशीन आणि वापरकर्ता दोघांसाठी प्रमाणपत्र-आधारित ऑथेंटिकेशन) कडे संक्रमण केल्याने MS-CHAPv2 क्रेडेंशियल स्टोरेज समस्या पूर्णपणे बायपास होते. तुमची सुरक्षा स्थिती आधुनिक करण्याबाबत सविस्तर मार्गदर्शनासाठी, Implementing WPA3-Enterprise for Enhanced Wireless Security वरील आमचे मार्गदर्शक पहा.

सर्वोत्तम पद्धती

एंटरप्राइझ वायरलेस इन्फ्रास्ट्रक्चर व्यवस्थापित करताना, विशेषतः Healthcare किंवा मोठ्या प्रमाणावरील Transport हब्स सारख्या उच्च-घनतेच्या वातावरणात, जोखीम कमी करण्यासाठी व्हेंडर-न्यूट्रल मानकांचे पालन करणे आवश्यक आहे.

- सर्टिफिकेट व्हॅलिडेशन कधीही अक्षम करू नका: IT टीम्स वापरत असलेला सर्वात सामान्य—आणि धोकादायक—वर्कअराउंड म्हणजे "Verify the server's identity" बॉक्स अनचेक करणे. हे नेटवर्कला इव्हिल ट्विन हल्ले आणि क्रेडेंशियल हार्वेस्टिंगच्या धोक्यात आणते, जे थेट PCI DSS अनुपालनाचे उल्लंघन करते. नेहमी मूळ ट्रस्ट चेन दुरुस्त करा.

- मशीन ऑथेंटिकेशन लागू करा: केवळ वापरकर्त्याच्या क्रेडेंशियल्सवर अवलंबून राहणे म्हणजे वापरकर्त्याने लॉग इन करण्यापूर्वी डिव्हाइसेस नेटवर्कशी कनेक्ट होऊ शकत नाहीत, ज्यामुळे GPO अपडेट्स आणि रिमोट मॅनेजमेंट खंडित होते. डिव्हाइसेस नेहमी कनेक्टेड आणि व्यवस्थापित करण्यायोग्य आहेत याची खात्री करण्यासाठी मशीन ऑथेंटिकेशन (EAP-TLS वापरून) लागू करा.

- EAP-TLS वर प्रमाणित करा: पासवर्ड-आधारित 802.1X (PEAP) OS-स्तरीय सुरक्षा बदलांविरुद्ध वाढत्या प्रमाणात कमकुवत होत आहे. EAP-TLS अधिक मजबूत सुरक्षा, अखंड वापरकर्ता अनुभव (कोणतेही पासवर्ड प्रॉम्प्ट्स नाहीत) आणि Credential Guard कॉन्फ्लिक्ट्सपासून प्रतिकारशक्ती प्रदान करते.

ट्रबलशूटिंग आणि जोखीम निवारण

प्राथमिक सर्टिफिकेट ट्रस्ट समस्येच्या पलीकडे, नेटवर्क आर्किटेक्ट्सनी Windows 11 रोलआउट दरम्यान दुय्यम फेल्युअर मोड्ससाठी तयार असले पाहिजे.

RADIUS सर्व्हर ओव्हरलोड

जेव्हा मशीन्सची मोठी बॅच अपग्रेड केली जाते आणि त्यानंतर ऑथेंटिकेशनमध्ये अयशस्वी होते, तेव्हा ते सतत कनेक्शनचा पुन्हा प्रयत्न करतील. यामुळे RADIUS स्टॉर्म येऊ शकते, जे NPS सर्व्हर्सना ओव्हरव्हेल्म करते आणि संपूर्ण वायरलेस नेटवर्कसाठी डिनायल-ऑफ-सर्व्हिस स्थिती निर्माण करते.

निवारण: वायरलेस LAN कंट्रोलर्स (WLCs) वर आक्रमक RADIUS टाइमआउट आणि रिट्राय मर्यादा लागू करा. NPS सर्व्हरचे CPU आणि मेमरी युटिलायझेशन मॉनिटर करण्यासाठी OS अपग्रेड रोलआउट्स टप्प्याटप्प्याने करा.

Captive Portal फॉलबॅक

GPO द्वारे ज्या डिव्हाइसेसचे अजिबात निराकरण केले जाऊ शकत नाही (उदा., अनमॅनेज्ड BYOD किंवा कंत्राटदारांची डिव्हाइसेस), त्यांच्यासाठी सुरक्षित फॉलबॅक मेकॅनिझम प्रदान करा. Captive Portal सह मजबूत Guest WiFi सोल्यूशन वापरल्याने या वापरकर्त्यांना अंतर्गत कॉर्पोरेट नेटवर्कपासून वेगळे राहून इंटरनेट ॲक्सेस मिळवता येतो. हे सुनिश्चित करते की IT टीम 802.1X फेल्युअरची चौकशी करत असताना उत्पादकता थांबणार नाही.

ROI आणि व्यावसायिक प्रभाव

802.1X ऑथेंटिकेशन समस्यांचे निराकरण करणे ही केवळ तांत्रिक गरज नाही; त्याचे थेट व्यावसायिक परिणाम आहेत.

- हेल्पडेस्क खर्च कपात: प्रोॲक्टिव्ह GPO फिक्स शेकडो टियर-1 सपोर्ट तिकिटे प्रतिबंधित करते, ज्यामुळे IT ऑपरेशनल खर्च लक्षणीयरीत्या कमी होतो.

- ऑपरेशनल सातत्य: Retail सारख्या क्षेत्रांमध्ये, जिथे मोबाइल पॉइंट-ऑफ-सेल (mPOS) डिव्हाइसेस सुरक्षित Wi-Fi वर अवलंबून असतात, ऑथेंटिकेशन फेल्युअर्सचा थेट परिणाम महसूल निर्मितीवर होतो.

- अनुपालन स्थिती: कठोर सर्टिफिकेट व्हॅलिडेशन राखल्याने नियामक फ्रेमवर्क्सचे सतत अनुपालन सुनिश्चित होते, ज्यामुळे डेटा उल्लंघनाशी संबंधित संभाव्य दंड आणि प्रतिष्ठेचे नुकसान टळते.

Windows 11 ऑथेंटिकेशन फेल्युअर्सच्या मूळ कारणाचे निराकरण करून आणि मजबूत EAP-TLS आर्किटेक्चर्सकडे स्थलांतरित करून, IT लीडर्स त्यांचे वायरलेस इन्फ्रास्ट्रक्चर एक सुरक्षित, उच्च-कार्यक्षमता ॲसेट राहील याची खात्री करू शकतात.

महत्वाच्या व्याख्या

802.1X

पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोलसाठी एक IEEE मानक, जे LAN किंवा WLAN शी संलग्न होऊ इच्छिणाऱ्या डिव्हाइसेसना ऑथेंटिकेशन मेकॅनिझम प्रदान करते.

एंटरप्राइझ वायरलेस नेटवर्क्ससाठी मूलभूत सुरक्षा प्रोटोकॉल, जे केवळ अधिकृत डिव्हाइसेस आणि वापरकर्ते कॉर्पोरेट संसाधनांमध्ये प्रवेश करू शकतात हे सुनिश्चित करते.

PEAP (Protected Extensible Authentication Protocol)

एक ऑथेंटिकेशन प्रोटोकॉल जो एन्क्रिप्टेड आणि ऑथेंटिकेटेड TLS टनेलमध्ये EAP ला एन्कॅप्स्युलेट करतो.

सर्वात सामान्य लेगसी 802.1X डिप्लॉयमेंट, जे सर्व्हर-साइड प्रमाणपत्र आणि क्लायंट-साइड पासवर्ड्स (MS-CHAPv2) वर अवलंबून असते. हे Windows 11 अपग्रेड समस्यांना अत्यंत बळी पडणारे आहे.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

एक EAP पद्धत जी सुरक्षित कनेक्शन स्थापित करण्यासाठी क्लायंट आणि सर्व्हर प्रमाणपत्रांवर अवलंबून असते.

आधुनिक एंटरप्राइझ वायरलेससाठी शिफारस केलेले आर्किटेक्चरल मानक, जे सर्वोच्च स्तरावरील सुरक्षा आणि पासवर्ड-संबंधित OS कॉन्फ्लिक्ट्सपासून प्रतिकारशक्ती प्रदान करते.

RADIUS (Remote Authentication Dial-In User Service)

एक नेटवर्किंग प्रोटोकॉल जो केंद्रीकृत ऑथेंटिकेशन, ऑथोरायझेशन आणि अकाउंटिंग (AAA) व्यवस्थापन प्रदान करतो.

सर्व्हर घटक (अनेकदा Microsoft NPS) जो वायरलेस ॲक्सेस पॉइंट्सवरून 802.1X ऑथेंटिकेशन विनंत्यांवर प्रक्रिया करतो.

Supplicant

नेटवर्क ॲक्सेस करण्याचा प्रयत्न करणारे क्लायंट डिव्हाइस (उदा., Windows 11 लॅपटॉप).

एंडपॉइंट ज्याला RADIUS सर्व्हरच्या प्रमाणपत्रावर विश्वास ठेवण्यासाठी GPO द्वारे योग्यरित्या कॉन्फिगर केले जाणे आवश्यक आहे.

Authenticator

नेटवर्क डिव्हाइस (उदा., वायरलेस ॲक्सेस पॉइंट किंवा स्विच) जे सप्लिकंट आणि RADIUS सर्व्हर दरम्यान ऑथेंटिकेशन प्रक्रिया सुलभ करते.

इन्फ्रास्ट्रक्चर घटक जो 802.1X पॉलिसी लागू करतो, ऑथेंटिकेशन यशस्वी होईपर्यंत ॲक्सेस ब्लॉक करतो.

Credential Guard

एक Windows सुरक्षा वैशिष्ट्य जे सिक्रेट्स वेगळे करण्यासाठी व्हर्च्युअलायझेशन-आधारित सुरक्षा वापरते जेणेकरून केवळ प्रिव्हिलेज्ड सिस्टम सॉफ्टवेअरच त्यांना ॲक्सेस करू शकेल.

Windows 11 मधील PEAP-MSCHAPv2 फेल्युअर्सचे एक सामान्य कारण, कारण ते ऑथेंटिकेशन प्रक्रियेदरम्यान लेगसी पासवर्ड्स कसे हाताळले जातात ते बदलते.

Group Policy Object (GPO)

सेटिंग्जचा एक संग्रह जो Active Directory मधील वापरकर्त्यांच्या किंवा संगणकांच्या परिभाषित गटासाठी सिस्टम कशी दिसेल आणि ती कशी वागेल हे परिभाषित करतो.

मोठ्या प्रमाणावर Windows 11 802.1X समस्यांचे निराकरण करण्यासाठी आवश्यक सर्टिफिकेट ट्रस्ट आणि वायरलेस प्रोफाइल कॉन्फिगरेशन्स डिप्लॉय करण्यासाठी प्राथमिक मेकॅनिझम.

सोडवलेली उदाहरणे

500 लोकेशन्स असलेली एक मोठी रिटेल चेन सर्व स्टोअर मॅनेजर लॅपटॉप्सवर Windows 11 रोल आउट करत आहे. पहिल्या 50 अपग्रेड्सनंतर, मॅनेजर्स रिपोर्ट करतात की ते 'Corp-Secure' SSID शी कनेक्ट होऊ शकत नाहीत. हेल्पडेस्क पुष्टी करते की डिव्हाइसेसना योग्य GPO मिळत आहे, परंतु कनेक्शन सायलेंटली ड्रॉप होते. नेटवर्क आर्किटेक्टने याचे निराकरण कसे करावे?

आर्किटेक्टने प्रथम फेल होणाऱ्या डिव्हाइसवरील WLAN-AutoConfig लॉग्समधील विशिष्ट एररची पडताळणी केली पाहिजे. जर Error 11 किंवा 15 उपस्थित असेल, तर समस्या सर्टिफिकेट ट्रस्टची आहे. आर्किटेक्टने 'Wireless Network (IEEE 802.11) Policies' GPO संपादित करणे आवश्यक आहे. 'Corp-Secure' प्रोफाइलसाठी PEAP प्रॉपर्टीजमध्ये, त्यांनी RADIUS सर्व्हरचे प्रमाणपत्र जारी केलेल्या विशिष्ट रूट CA च्या समोरील बॉक्स स्पष्टपणे चेक करणे आवश्यक आहे. एकदा GPO अपडेट केले आणि gpupdate /force द्वारे पुश केले की, लॅपटॉप्स यशस्वीरित्या सर्व्हर प्रमाणित करतील आणि कनेक्ट होतील.

एका हॉस्पिटल IT टीमने RADIUS सर्व्हरच्या रूट CA वर स्पष्टपणे विश्वास ठेवण्यासाठी त्यांचा GPO अपडेट केला आहे, परंतु PEAP-MSCHAPv2 वापरणारी Windows 11 डिव्हाइसेस अद्याप ऑथेंटिकेट करण्यात अयशस्वी होत आहेत. NPS लॉग्स 'Authentication failed due to a user credentials mismatch.' दर्शवतात. याचे संभाव्य कारण आणि शिफारस केलेला दीर्घकालीन उपाय काय आहे?

याचे संभाव्य कारण Windows Defender Credential Guard आहे, जे Windows 11 मध्ये डीफॉल्टनुसार सक्षम असते आणि लेगसी MS-CHAPv2 क्रेडेंशियल हाताळणीमध्ये हस्तक्षेप करू शकते. त्या विशिष्ट डिव्हाइसेससाठी GPO द्वारे Credential Guard अक्षम करणे हा तात्काळ उपाय आहे, परंतु यामुळे एंडपॉइंट सुरक्षा स्थिती कमकुवत होते. मशीन आणि वापरकर्ता प्रमाणपत्रे वापरून वायरलेस नेटवर्क EAP-TLS वर मायग्रेट करणे हा शिफारस केलेला दीर्घकालीन आर्किटेक्चरल उपाय आहे. हे पासवर्डवरील अवलंबित्व दूर करते आणि Credential Guard कॉन्फ्लिक्ट पूर्णपणे बायपास करते.

सराव प्रश्न

Q1. सेल्स टीमला पुन्हा ऑनलाइन आणण्यासाठी GPO मधील 'Verify the server's identity' अनचेक करून व्यापक 802.1X फेल्युअरचे त्वरित निराकरण करण्यास एक CTO तुम्हाला सांगतो. तुम्ही कसा प्रतिसाद द्याल?

टीप: सर्टिफिकेट व्हॅलिडेशन अक्षम करण्याच्या अनुपालन आणि सुरक्षा परिणामांचा विचार करा.

नमुना उत्तर पहा

मी या दृष्टिकोनाच्या विरोधात सल्ला देईन. सर्टिफिकेट व्हॅलिडेशन अक्षम केल्याने नेटवर्क इव्हिल ट्विन हल्ले आणि क्रेडेंशियल हार्वेस्टिंगच्या धोक्यात येते, जे थेट PCI DSS आणि GDPR अनुपालनाचे उल्लंघन करते. गहाळ रूट CA ओळखणे आणि GPO मध्ये त्यावर स्पष्टपणे विश्वास ठेवणे हा योग्य दृष्टिकोन आहे. जर तात्काळ ॲक्सेस आवश्यक असेल, तर GPO प्रोपगेट होईपर्यंत आम्ही प्रभावित वापरकर्त्यांना तात्पुरता फॉलबॅक म्हणून सुरक्षित Guest WiFi Captive Portal द्वारे राउट करू शकतो.

Q2. तुम्ही नवीन कॉर्पोरेट कॅम्पससाठी वायरलेस आर्किटेक्चर डिझाइन करत आहात आणि तुम्हाला PEAP-MSCHAPv2 आणि EAP-TLS पैकी एक निवडायचे आहे. अलीकडील Windows 11 अपग्रेड समस्या लक्षात घेता, तुम्ही कशाची शिफारस कराल आणि का?

टीप: लेगसी ऑथेंटिकेशन पद्धतींवर Credential Guard सारख्या OS-स्तरीय सुरक्षा वैशिष्ट्यांच्या प्रभावाचे मूल्यांकन करा.

नमुना उत्तर पहा

मी EAP-TLS ची ठामपणे शिफारस करतो. PEAP-MSCHAPv2 सुरुवातीला डिप्लॉय करणे सोपे असले तरी (AD पासवर्ड्सवर अवलंबून राहून), ते Credential Guard आणि प्रोफाइल मायग्रेशन फेल्युअर्स सारख्या OS-स्तरीय बदलांना अत्यंत बळी पडणारे आहे. EAP-TLS मशीन आणि वापरकर्ता प्रमाणपत्रे वापरते, पासवर्ड-संबंधित भेद्यता दूर करते, अखंड वापरकर्ता अनुभव प्रदान करते आणि भविष्यातील OS अपडेट्सच्या विरूद्ध दीर्घकालीन आर्किटेक्चरल स्थिरता सुनिश्चित करते.

Q3. रूट CA वर स्पष्टपणे विश्वास ठेवण्यासाठी योग्य GPO डिप्लॉय केल्यानंतरही, अनेक मशीन्स कनेक्ट होण्यात अयशस्वी होतात. तुमच्या लक्षात येते की ही मशीन्स अनेक आठवड्यांपासून नेटवर्कवर नाहीत. संभाव्य समस्या काय आहे आणि तुम्ही तिचे निराकरण कसे कराल?

टीप: एंडपॉइंट्सवर Group Policy अपडेट्स कसे वितरित केले जातात याचा विचार करा.

नमुना उत्तर पहा

संभाव्य समस्या अशी आहे की या मशीन्सना अपडेटेड GPO प्राप्त झालेला नाही कारण ते पॉलिसी पुल करण्यासाठी नेटवर्कशी कनेक्ट होऊ शकत नाहीत. ही एक क्लासिक 'चिकन-अँड-एग' समस्या आहे. याचे निराकरण करण्यासाठी, डोमेनवर ऑथेंटिकेट करण्यासाठी आणि नवीन वायरलेस प्रोफाइल कॉन्फिगरेशन प्राप्त करण्यासाठी gpupdate /force रन करण्यासाठी मशीन्स तात्पुरती वायर्ड इथरनेट कनेक्शन किंवा सुरक्षित VPN द्वारे कनेक्ट केलेली असणे आवश्यक आहे.

या मालिकेमध्ये पुढे वाचा

तुमचे स्टेडियम WiFi का थांबते (आणि ते कसे दुरुस्त करावे)

हे अधिकृत तांत्रिक मार्गदर्शक स्टेडियम WiFi च्या गर्दीचे मूळ कारण तपासते — 50,000 उपकरणांद्वारे एकाच वेळी प्रोग्रामॅटिक जाहिराती आणि टेलिमेट्री लोड केल्यामुळे होणारी पार्श्वभूमीतील गर्दी — आणि प्राथमिक शमन धोरण म्हणून एज DNS फिल्टरिंग तैनात करण्यासाठी तपशीलवार आर्किटेक्चरल ब्लूप्रिंट प्रदान करते. आयटी डायरेक्टर्स, CTOs आणि नेटवर्क आर्किटेक्ट्ससाठी डिझाइन केलेले, ते ठिकाण चालकांना बँडविड्थ परत मिळवण्यासाठी आणि मोठ्या प्रमाणावर उच्च-कार्यक्षमतेची कनेक्टिव्हिटी प्रदान करण्यासाठी कृती करण्यायोग्य अंमलबजावणी मार्गदर्शन, वास्तविक-जगातील केस स्टडीज आणि मोजता येण्याजोगे ROI फ्रेमवर्क प्रदान करते.

Connected पण No Internet ही Guest WiFi वरील त्रुटी कशी सोडवायची

हा अधिकृत तांत्रिक संदर्भ मार्गदर्शक स्पष्ट करतो की गर्दीच्या नेटवर्कमुळे होणारे DNS टाइमआउट्स Guest WiFi वर 'Connected, No Internet' त्रुटी कशी निर्माण करतात. हे नेटवर्क आर्किटेक्ट्स आणि IT व्यवस्थापकांना या अडचणी दूर करण्यासाठी आणि अतिथींच्या ऑनबोर्डिंगमध्ये सुधारणा करण्यासाठी एंटरप्राइझ DNS फिल्टर्स तैनात करण्याच्या कृतीयोग्य अंमलबजावणीच्या पायऱ्या प्रदान करते.

आमचा गेस्ट WiFi इतका स्लो का आहे? नेटवर्क कंजेक्शनचे निदान करणे

हे मार्गदर्शक गेस्ट WiFi कंजेक्शनच्या लपलेल्या कारणांचे निदान करते — बॅकग्राउंड टेलिमेट्री, प्रोग्रॅमॅटिक ॲड नेटवर्क्स आणि ऑटोमेटेड OS अपडेट्स — जे एकत्रितपणे गेस्टने ब्राउझर उघडण्यापूर्वीच सार्वजनिक WiFi बँडविड्थपैकी ४०% पर्यंत वापरतात. हे DNS फिल्टरिंग आणि QoS पॉलिसीजसाठी टप्प्याटप्प्याने, व्हेंडर-न्यूट्रल अंमलबजावणी फ्रेमवर्क प्रदान करते जे ती बँडविड्थ परत मिळवते, गेस्ट अनुभव सुधारते आणि मोजता येण्याजोगा ROI देते. हॉस्पिटॅलिटी, रिटेल, इव्हेंट्स आणि सार्वजनिक क्षेत्रातील वातावरणातील आयटी डायरेक्टर्स आणि ऑपरेशन्स मॅनेजर्सना टार्गेट केलेले.