Solución de problemas de autenticación 802.1X en Windows 11

Esta guía de referencia técnica proporciona una ruta definitiva de diagnóstico y remediación para los fallos de autenticación 802.1X en Windows 11. Detalla cómo las actualizaciones del sistema operativo interrumpen las cadenas de confianza de certificados y la aplicación de Credential Guard, ofreciendo configuraciones de GPO accionables y mejores prácticas arquitectónicas para los equipos de TI empresariales.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Ruptura de la Confianza del Certificado

- Análisis de Registros y Códigos de Error

- Guía de Implementación

- Paso 1: Verificar el Despliegue de la CA Raíz

- Paso 2: Reconfigurar la Directiva de Red Inalámbrica (IEEE 802.11)

- Paso 3: Abordar Conflictos de Credential Guard

- Mejores Prácticas

- Resolución de problemas y mitigación de riesgos

- Sobrecarga del servidor RADIUS

- Mecanismo de reserva del Captive Portal

- ROI e impacto empresarial

Resumen Ejecutivo

Para los equipos de TI empresariales que gestionan despliegues a gran escala en Hostelería , Comercio minorista y campus corporativos, el lanzamiento de Windows 11 ha introducido interrupciones significativas en la autenticación inalámbrica 802.1X. El problema principal radica en cómo Windows 11 gestiona el almacenamiento de credenciales heredadas (a través de Credential Guard) y la migración de certificados raíz de confianza dentro de los perfiles inalámbricos. Cuando un dispositivo se actualiza, las configuraciones preexistentes de PEAP-MSCHAPv2 o EAP-TLS a menudo no logran validar el certificado del Network Policy Server (NPS), lo que resulta en una caída inmediata y silenciosa del túnel TLS.

Esta guía proporciona un enfoque arquitectónico y neutral respecto al proveedor para diagnosticar estos fallos. Detallamos los registros exactos del Visor de Eventos a monitorizar, las modificaciones específicas del Objeto de Directiva de Grupo (GPO) necesarias para restaurar la confianza, y el cambio estratégico a largo plazo hacia EAP-TLS requerido para mantener el cumplimiento con PCI DSS y GDPR. Para los directores de operaciones de recintos y arquitectos de red, resolver esto no es meramente un problema de soporte técnico, es un requisito crítico para mantener un rendimiento seguro y la continuidad operativa.

Análisis Técnico Detallado

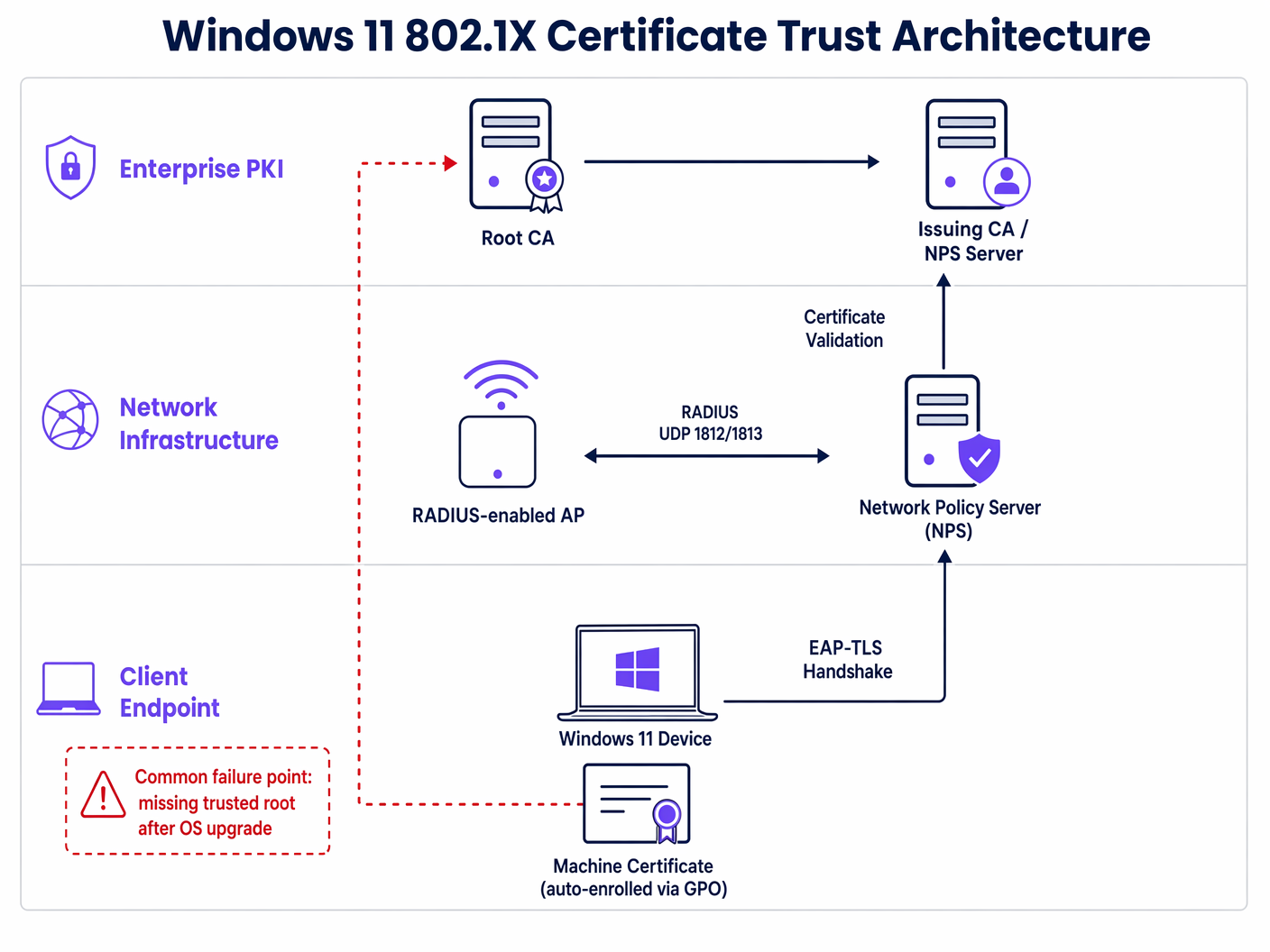

El marco de autenticación 802.1X se basa en una compleja cadena de confianza entre el solicitante (el endpoint de Windows 11), el autenticador (el punto de acceso inalámbrico) y el servidor de autenticación (típicamente un servidor RADIUS/NPS). El mecanismo de fallo en Windows 11 implica principalmente la incapacidad del solicitante para validar la identidad del autenticador.

La Ruptura de la Confianza del Certificado

En un despliegue estándar de PEAP (Protected Extensible Authentication Protocol), el servidor presenta un certificado al cliente para establecer un túnel TLS cifrado. El cliente debe verificar que este certificado fue emitido por una Autoridad de Certificación Raíz (CA) de confianza.

Durante una actualización de Windows 11, a menudo ocurren dos cambios críticos:

- Fallos en la Migración de Perfiles: La configuración específica dentro del perfil inalámbrico que confía explícitamente en la CA Raíz del servidor RADIUS a menudo se elimina o se corrompe.

- Aplicación de Credential Guard: Windows 11 habilita Windows Defender Credential Guard por defecto en hardware compatible. Esta seguridad basada en virtualización aísla los hashes de contraseña NTLM y los Tickets de Concesión de Tickets Kerberos. Aunque es excelente para mitigar ataques Pass-the-Hash, puede interferir con la forma en que las credenciales MS-CHAPv2 heredadas se pasan al solicitante 802.1X, causando fallos de autenticación silenciosos incluso cuando el certificado es de confianza.

Análisis de Registros y Códigos de Error

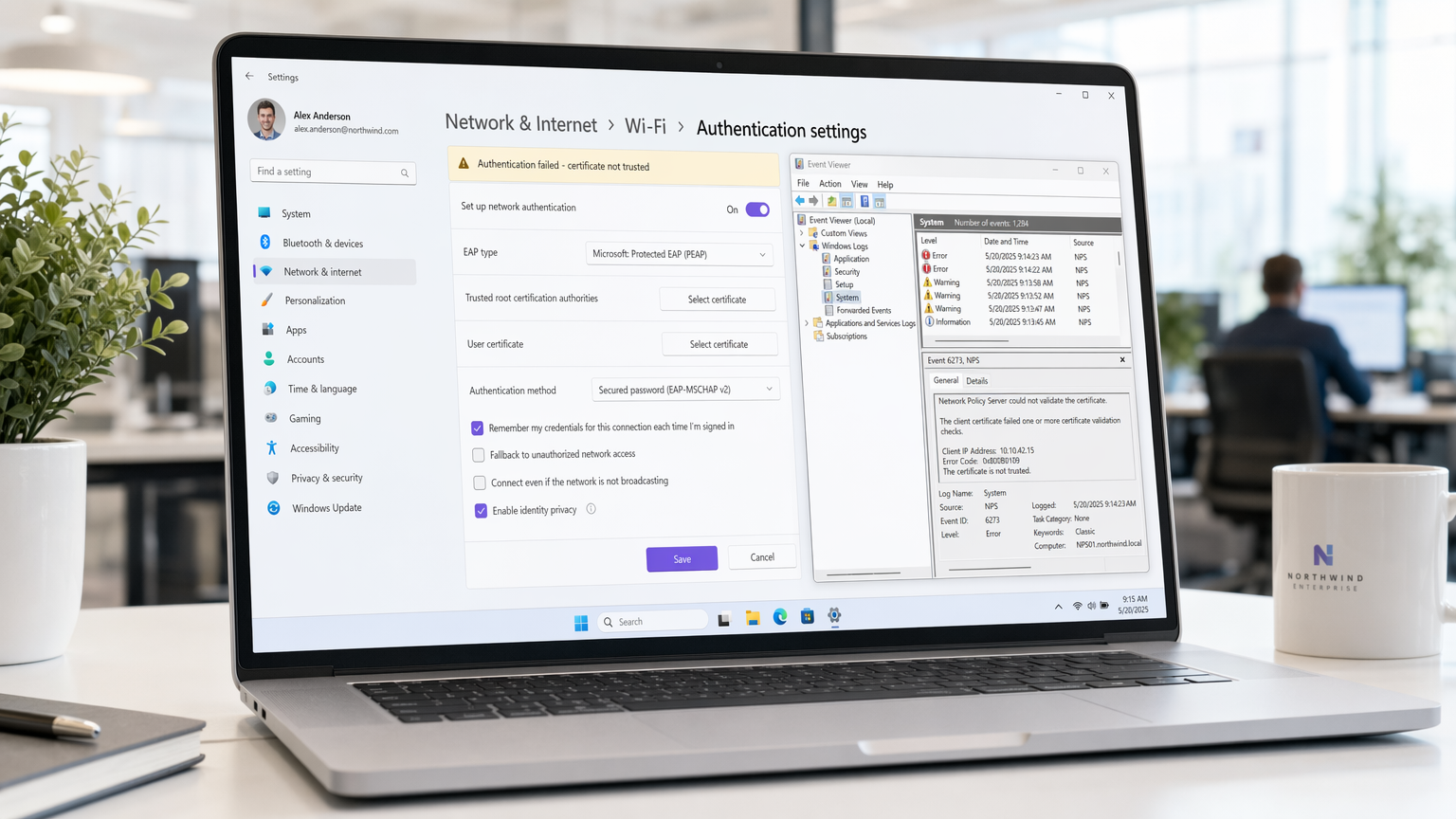

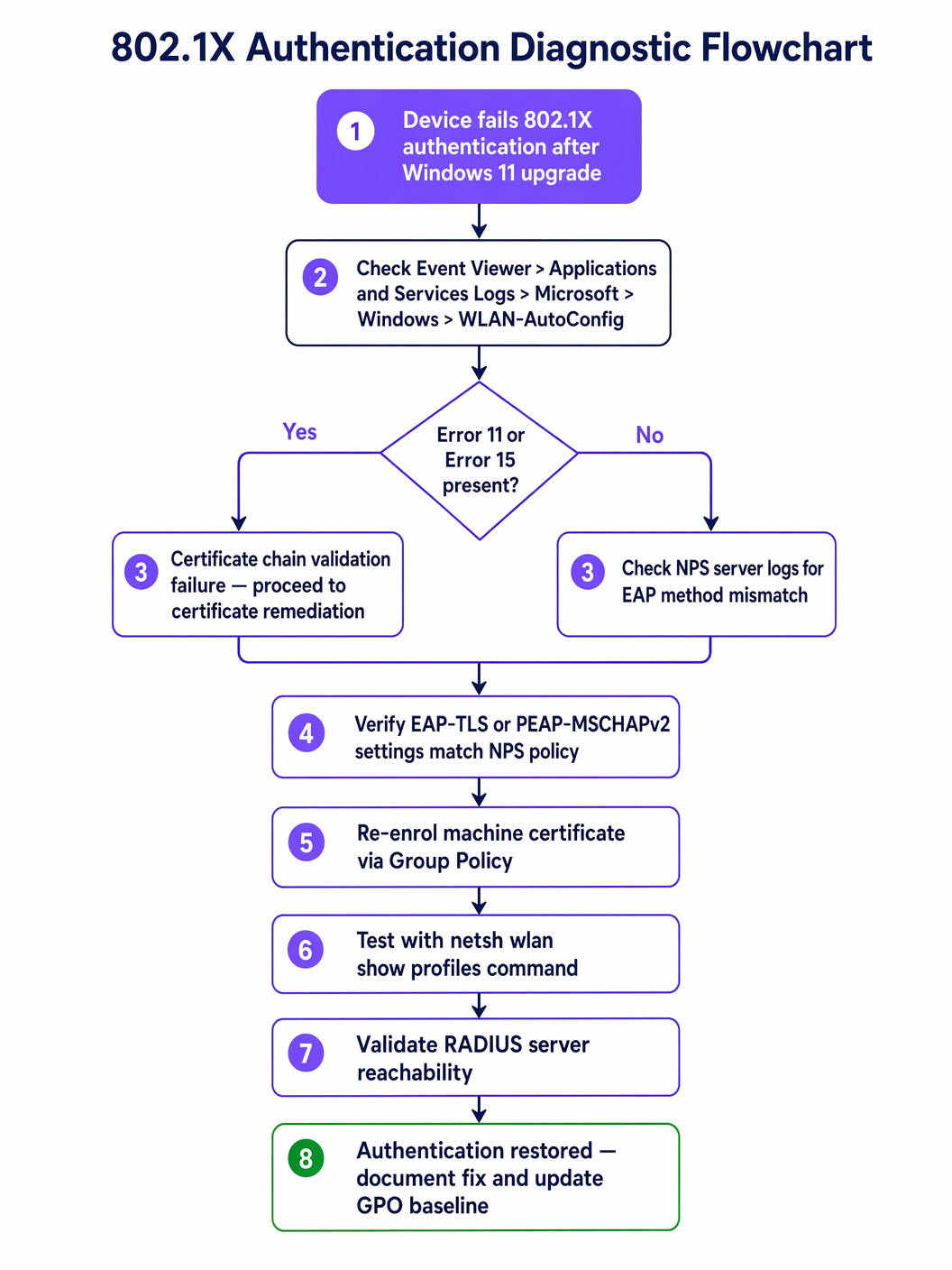

Diagnosticar el problema requiere examinar los registros operativos de WLAN-AutoConfig dentro del Visor de Eventos de Windows. Los indicadores más comunes de un fallo de confianza de certificado son:

- Error 11: La red dejó de responder.

- Error 15: La cadena de certificados fue emitida por una autoridad que no es de confianza.

Estos errores confirman que el handshake TLS está fallando antes de que las credenciales reales del usuario o de la máquina puedan ser verificadas.

Guía de Implementación

Resolver el problema 802.1X de Windows 11 requiere una actualización coordinada de su línea base de gestión de endpoints. Los siguientes pasos describen la remediación requerida a través de la Directiva de Grupo de Active Directory.

Paso 1: Verificar el Despliegue de la CA Raíz

Asegúrese de que el certificado de la CA Raíz que emitió el certificado de su servidor NPS esté desplegado en el almacén de Trusted Root Certification Authorities en todas las máquinas cliente. Esto se gestiona típicamente a través de Configuración del equipo > Directivas > Configuración de Windows > Configuración de seguridad > Directivas de clave pública.

Paso 2: Reconfigurar la Directiva de Red Inalámbrica (IEEE 802.11)

La solución crítica reside en definir explícitamente la relación de confianza dentro del perfil inalámbrico.

- Abra el GPO relevante y navegue hasta

Configuración del equipo > Directivas > Configuración de Windows > Configuración de seguridad > Directivas de red inalámbrica (IEEE 802.11). - Edite las propiedades de su perfil SSID corporativo.

- Navegue a la pestaña Seguridad y seleccione Propiedades para su método de autenticación de red elegido (por ejemplo, Microsoft: Protected EAP (PEAP)).

- En la ventana de propiedades de PEAP, marque la casilla Verificar la identidad del servidor validando el certificado.

- De manera crucial, en la lista de Trusted Root Certification Authorities, DEBE marcar explícitamente la casilla junto a la CA que emitió su certificado NPS.

- Asegúrese de que Habilitar reconexión rápida esté marcada para optimizar el rendimiento del roaming.

Paso 3: Abordar Conflictos de Credential Guard

Si la confianza del certificado está verificada pero la autenticación PEAP-MSCHAPv2 sigue fallando, es probable que Credential Guard esté interfiriendo. La solución arquitectónica a largo plazo es migrar completamente de la autenticación basada en contraseña. La transición a EAP-TLS (autenticación basada en certificado tanto para la máquina como para el usuario) evita por completo el problema de almacenamiento de credenciales MS-CHAPv2. Para obtener una guía detallada sobre cómo modernizar su postura de seguridad, revise nuestra guía sobre Implementación de WPA3-Enterprise para una Seguridad Inalámbrica Mejorada .

Mejores Prácticas

Al gestionar infraestructuras inalámbricas empresariales, particularmente en entornos de alta densidad como Sanidad o grandes centros de Transporte , adherirse a estándares neutrales respecto al proveedor es esencial para la mitigación de riesgos.

- Nunca Deshabilite la Validación de Certificados: El la solución alternativa más común —y peligrosa— que emplean los equipos de TI es desmarcar la casilla "Verificar la identidad del servidor". Esto expone la red a ataques Evil Twin y a la recolección de credenciales, violando directamente el cumplimiento de PCI DSS. Siempre hay que solucionar la cadena de confianza subyacente.

- Implementar la autenticación de máquinas: Depender únicamente de las credenciales de usuario significa que los dispositivos no pueden conectarse a la red antes de que un usuario inicie sesión, lo que interrumpe las actualizaciones de GPO y la gestión remota. Implemente la autenticación de máquinas (utilizando EAP-TLS) para garantizar que los dispositivos estén siempre conectados y sean gestionables.

- Estandarizar EAP-TLS: El 802.1X basado en contraseña (PEAP) es cada vez más frágil frente a los cambios de seguridad a nivel del sistema operativo. EAP-TLS proporciona una seguridad más sólida, una experiencia de usuario fluida (sin solicitudes de contraseña) e inmunidad a los conflictos de Credential Guard.

Resolución de problemas y mitigación de riesgos

Más allá del problema principal de confianza del certificado, los arquitectos de red deben estar preparados para modos de fallo secundarios durante un despliegue de Windows 11.

Sobrecarga del servidor RADIUS

Cuando un gran lote de máquinas se actualiza y posteriormente falla la autenticación, intentarán continuamente la conexión. Esto puede provocar una tormenta RADIUS, sobrecargando los servidores NPS y causando una condición de denegación de servicio para toda la red inalámbrica.

Mitigación: Implemente límites agresivos de tiempo de espera y reintentos de RADIUS en los controladores de LAN inalámbrica (WLC). Escalone los despliegues de actualización del sistema operativo para supervisar la utilización de CPU y memoria del servidor NPS.

Mecanismo de reserva del Captive Portal

Para los dispositivos que no pueden ser remediados a través de GPO (por ejemplo, dispositivos BYOD no gestionados o de contratistas), proporcione un mecanismo de reserva seguro. La utilización de una solución robusta de Guest WiFi con un captive portal permite a estos usuarios obtener acceso a internet mientras permanecen aislados de la red corporativa interna. Esto asegura que la productividad no se detenga mientras el equipo de TI investiga el fallo del 802.1X.

ROI e impacto empresarial

Resolver los problemas de autenticación 802.1X no es solo una necesidad técnica; tiene implicaciones empresariales directas.

- Reducción de costes de Helpdesk: Una solución GPO proactiva evita cientos de tickets de soporte de nivel 1, reduciendo significativamente el gasto operativo de TI.

- Continuidad operativa: En sectores como el comercio minorista , donde los dispositivos de punto de venta móviles (mPOS) dependen de una conexión Wi-Fi segura, los fallos de autenticación impactan directamente en la generación de ingresos.

- Postura de cumplimiento: Mantener una validación estricta de certificados garantiza el cumplimiento continuo de los marcos regulatorios, evitando posibles multas y daños a la reputación asociados con las filtraciones de datos.

Al abordar la causa raíz de los fallos de autenticación de Windows 11 y migrar hacia arquitecturas EAP-TLS robustas, los líderes de TI pueden asegurar que su infraestructura inalámbrica siga siendo un activo seguro y de alto rendimiento.

Definiciones clave

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational security protocol for enterprise wireless networks, ensuring only authorized devices and users can access corporate resources.

PEAP (Protected Extensible Authentication Protocol)

An authentication protocol that encapsulates the EAP within an encrypted and authenticated TLS tunnel.

The most common legacy 802.1X deployment, relying on a server-side certificate and client-side passwords (MS-CHAPv2). It is highly susceptible to Windows 11 upgrade issues.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection.

The recommended architectural standard for modern enterprise wireless, providing the highest level of security and immunity to password-related OS conflicts.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component (often Microsoft NPS) that processes the 802.1X authentication requests from the wireless access points.

Supplicant

The client device (e.g., a Windows 11 laptop) attempting to access the network.

The endpoint that must be correctly configured via GPO to trust the RADIUS server's certificate.

Authenticator

The network device (e.g., a wireless access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The infrastructure component that enforces the 802.1X policy, blocking access until authentication is successful.

Credential Guard

A Windows security feature that uses virtualization-based security to isolate secrets so that only privileged system software can access them.

A common cause of PEAP-MSCHAPv2 failures in Windows 11, as it alters how legacy passwords are handled during the authentication process.

Group Policy Object (GPO)

A collection of settings that define what a system will look like and how it will behave for a defined group of users or computers in Active Directory.

The primary mechanism for deploying the required certificate trust and wireless profile configurations to resolve Windows 11 802.1X issues at scale.

Ejemplos prácticos

A large retail chain with 500 locations is rolling out Windows 11 to all store manager laptops. After the first 50 upgrades, managers report they cannot connect to the 'Corp-Secure' SSID. The helpdesk confirms the devices are receiving the correct GPO, but the connection drops silently. How should the network architect resolve this?

The architect must first verify the specific error in the WLAN-AutoConfig logs on a failing device. If Error 11 or 15 is present, the issue is certificate trust. The architect must edit the 'Wireless Network (IEEE 802.11) Policies' GPO. Within the PEAP properties for the 'Corp-Secure' profile, they must explicitly check the box next to the specific Root CA that issued the RADIUS server's certificate. Once the GPO is updated and pushed via gpupdate /force, the laptops will successfully validate the server and connect.

A hospital IT team has updated their GPO to explicitly trust the RADIUS server's Root CA, but Windows 11 devices using PEAP-MSCHAPv2 are still failing to authenticate. The NPS logs show 'Authentication failed due to a user credentials mismatch.' What is the likely cause and the recommended long-term solution?

The likely cause is Windows Defender Credential Guard, which is enabled by default in Windows 11 and can interfere with legacy MS-CHAPv2 credential handling. The immediate fix is to disable Credential Guard via GPO for those specific devices, but this weakens the endpoint security posture. The recommended long-term architectural solution is to migrate the wireless network to EAP-TLS using machine and user certificates. This eliminates the reliance on passwords and bypasses the Credential Guard conflict entirely.

Preguntas de práctica

Q1. A CTO asks you to resolve a widespread 802.1X failure immediately by unchecking 'Verify the server's identity' in the GPO to get the sales team back online. How do you respond?

Sugerencia: Consider the compliance and security implications of disabling certificate validation.

Ver respuesta modelo

I would advise against this approach. Disabling certificate validation exposes the network to Evil Twin attacks and credential harvesting, which directly violates PCI DSS and GDPR compliance. The correct approach is to identify the missing Root CA and explicitly trust it within the GPO. If immediate access is required, we can route affected users through a secure Guest WiFi captive portal as a temporary fallback while the GPO propagates.

Q2. You are designing the wireless architecture for a new corporate campus and must choose between PEAP-MSCHAPv2 and EAP-TLS. Given the recent Windows 11 upgrade issues, which do you recommend and why?

Sugerencia: Evaluate the impact of OS-level security features like Credential Guard on legacy authentication methods.

Ver respuesta modelo

I strongly recommend EAP-TLS. While PEAP-MSCHAPv2 is easier to deploy initially (relying on AD passwords), it is highly susceptible to OS-level changes like Credential Guard and profile migration failures. EAP-TLS uses machine and user certificates, eliminating password-related vulnerabilities, providing a seamless user experience, and ensuring long-term architectural stability against future OS updates.

Q3. After deploying the correct GPO to explicitly trust the Root CA, several machines still fail to connect. You notice these machines have not been on the network for several weeks. What is the likely issue and how do you resolve it?

Sugerencia: Consider how Group Policy updates are delivered to endpoints.

Ver respuesta modelo

The likely issue is that these machines have not received the updated GPO because they cannot connect to the network to pull the policy. This is a classic 'chicken-and-egg' problem. To resolve it, the machines must be temporarily connected via a wired Ethernet connection or a secure VPN to authenticate to the domain and run gpupdate /force to receive the new wireless profile configuration.

Continúe leyendo esta serie

¿Por qué el WiFi de tu estadio se paraliza (y cómo solucionarlo)?

Esta guía técnica autorizada examina la causa raíz de la congestión del WiFi en estadios —el ruido de fondo simultáneo de 50.000 dispositivos cargando anuncios programáticos y telemetría— y proporciona un plan arquitectónico detallado para implementar el filtrado DNS en el borde como estrategia de mitigación principal. Diseñada para IT Directors, CTOs y Network Architects, ofrece orientación de implementación práctica, estudios de caso reales y marcos de ROI medibles para ayudar a los operadores de recintos a recuperar ancho de banda y ofrecer conectividad de alto rendimiento a escala.

Resolver el error 'Conectado, sin Internet' en Guest WiFi

Esta guía de referencia técnica autorizada explica cómo los tiempos de espera de DNS causados por redes congestionadas provocan el error 'Conectado, sin Internet' en el WiFi de invitados. Proporciona a los arquitectos de red y a los gerentes de TI pasos de implementación prácticos para desplegar filtros DNS empresariales con el fin de resolver estos cuellos de botella y mejorar la incorporación de invitados.

¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red

Esta guía diagnostica los factores ocultos de la congestión del WiFi para invitados —telemetría en segundo plano, redes de anuncios programáticos y actualizaciones automáticas del sistema operativo— que, en conjunto, consumen hasta el 40% del ancho de banda del WiFi público antes de que un invitado abra siquiera un navegador. Proporciona un marco de implementación por fases y neutral en cuanto a proveedores para el filtrado DNS y las políticas de QoS que recuperan ese ancho de banda, mejoran la experiencia del invitado y ofrecen un ROI medible. Dirigido a Directores de TI y Gerentes de Operaciones en entornos de hostelería, comercio minorista, eventos y sector público.