Fehlerbehebung bei 802.1X-Authentifizierungsproblemen unter Windows 11

Dieser technische Leitfaden bietet einen definitiven Diagnose- und Behebungspfad für 802.1X-Authentifizierungsfehler unter Windows 11. Er beschreibt, wie OS-Upgrades Zertifikatsvertrauensketten und die Credential Guard-Erzwingung stören, und bietet umsetzbare GPO-Konfigurationen und architektonische Best Practices für IT-Teams in Unternehmen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Der Zusammenbruch des Zertifikatsvertrauens

- Protokollanalyse und Fehlercodes

- Implementierungsleitfaden

- Schritt 1: Überprüfung der Root CA-Bereitstellung

- Schritt 2: Neukonfiguration der Wireless Network (IEEE 802.11) Richtlinie

- Schritt 3: Behebung von Credential Guard-Konflikten

- Best Practices

- Fehlerbehebung & Risikominderung

- RADIUS-Server-Überlastung

- Captive Portal Fallback

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

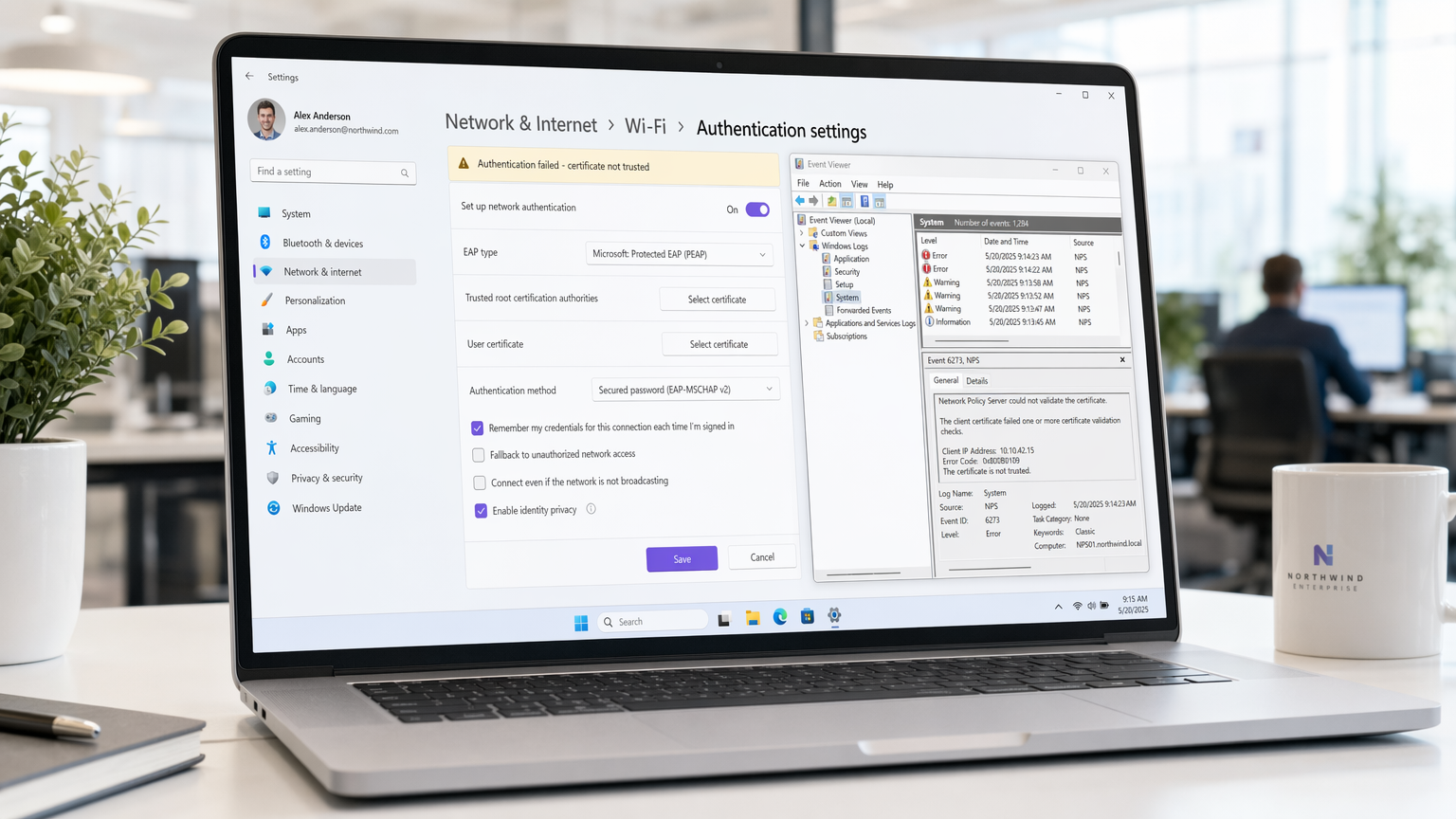

Für IT-Teams in Unternehmen, die große Bereitstellungen in den Bereichen Hospitality , Retail und auf Unternehmenscampussen verwalten, hat die Einführung von Windows 11 erhebliche Störungen bei der 802.1X Wireless-Authentifizierung verursacht. Das Kernproblem liegt darin, wie Windows 11 mit der Speicherung älterer Anmeldeinformationen (über Credential Guard) und der Migration vertrauenswürdiger Stammzertifikate innerhalb von Wireless-Profilen umgeht. Wenn ein Gerät aktualisiert wird, schlagen die vorhandenen PEAP-MSCHAPv2- oder EAP-TLS-Konfigurationen oft bei der Validierung des Network Policy Server (NPS)-Zertifikats fehl, was zu einem sofortigen, stillen Abbruch des TLS-Tunnels führt.

Dieser Leitfaden bietet einen herstellerneutralen, architektonischen Ansatz zur Diagnose dieser Fehler. Wir beschreiben detailliert die genauen Event Viewer-Protokolle, die zu überwachen sind, die spezifischen Group Policy Object (GPO)-Modifikationen, die zur Wiederherstellung des Vertrauens erforderlich sind, und die langfristige strategische Umstellung auf EAP-TLS, die zur Einhaltung von PCI DSS und GDPR erforderlich ist. Für Betriebsleiter von Veranstaltungsorten und Netzwerkarchitekten ist die Lösung dieses Problems nicht nur eine Helpdesk-Angelegenheit – es ist eine kritische Anforderung zur Aufrechterhaltung eines sicheren Datendurchsatzes und der Betriebskontinuität.

Technischer Einblick

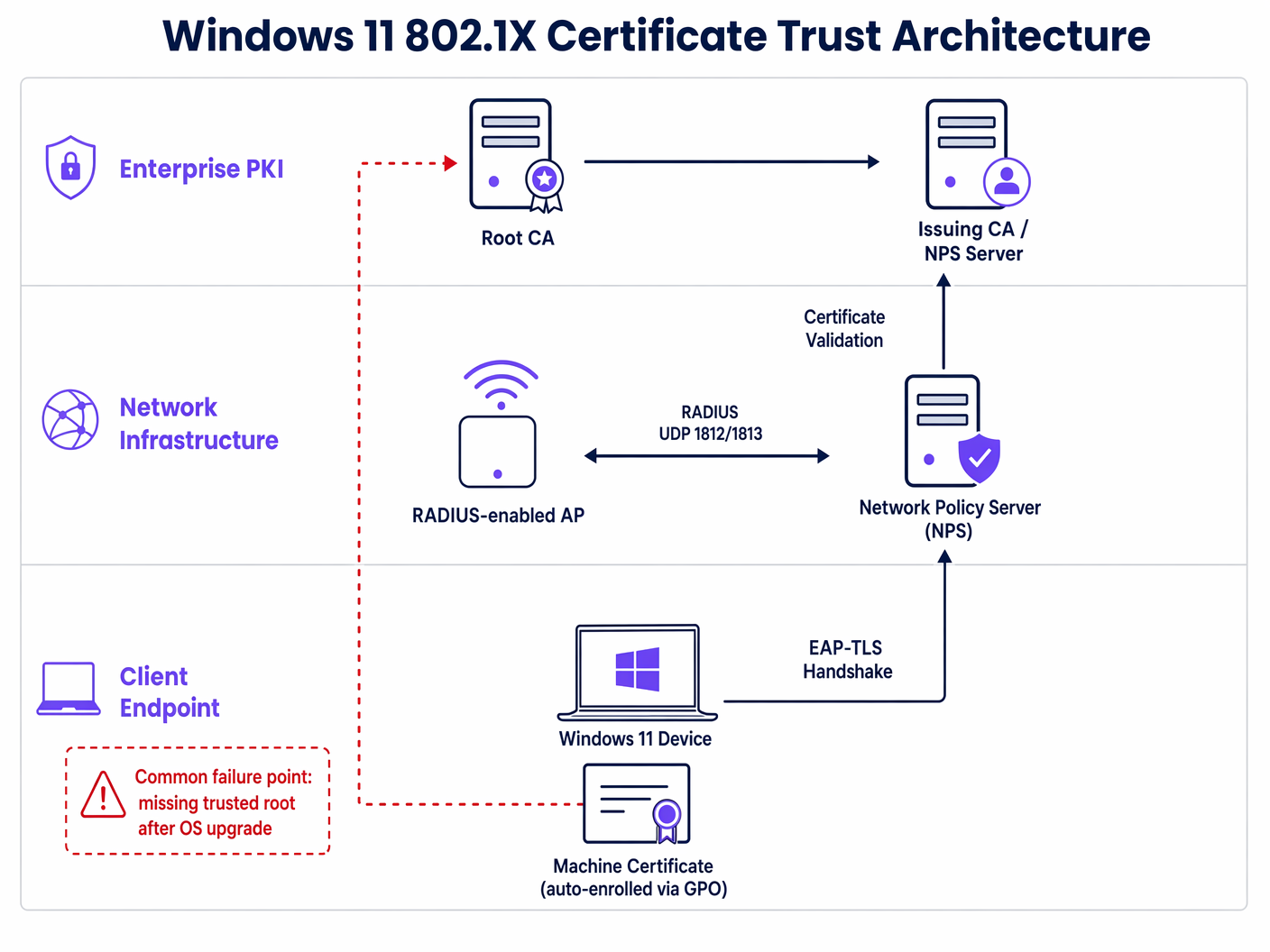

Das 802.1X-Authentifizierungsframework basiert auf einer komplexen Vertrauenskette zwischen dem Supplikanten (dem Windows 11-Endpunkt), dem Authentifikator (dem Wireless Access Point) und dem Authentifizierungsserver (typischerweise ein RADIUS/NPS-Server). Der Fehlermechanismus in Windows 11 betrifft hauptsächlich die Unfähigkeit des Supplikanten, die Identität des Authentifikators zu validieren.

Der Zusammenbruch des Zertifikatsvertrauens

In einer Standard-PEAP (Protected Extensible Authentication Protocol)-Bereitstellung präsentiert der Server dem Client ein Zertifikat, um einen verschlüsselten TLS-Tunnel aufzubauen. Der Client muss überprüfen, ob dieses Zertifikat von einer vertrauenswürdigen Stammzertifizierungsstelle (CA) ausgestellt wurde.

Während eines Windows 11-Upgrades treten oft zwei kritische Änderungen auf:

- Fehler bei der Profilmigration: Die spezifische Einstellung innerhalb des Wireless-Profils, die der Stamm-CA des RADIUS-Servers explizit vertraut, wird häufig entfernt oder beschädigt.

- Erzwingung von Credential Guard: Windows 11 aktiviert Windows Defender Credential Guard standardmäßig auf kompatibler Hardware. Diese virtualisierungsbasierte Sicherheit isoliert NTLM-Passwort-Hashes und Kerberos Ticket Granting Tickets. Obwohl dies hervorragend zur Abwehr von Pass-the-Hash-Angriffen geeignet ist, kann es die Übergabe älterer MS-CHAPv2-Anmeldeinformationen an den 802.1X-Supplikanten beeinträchtigen, was zu stillen Authentifizierungsfehlern führt, selbst wenn das Zertifikat vertrauenswürdig ist.

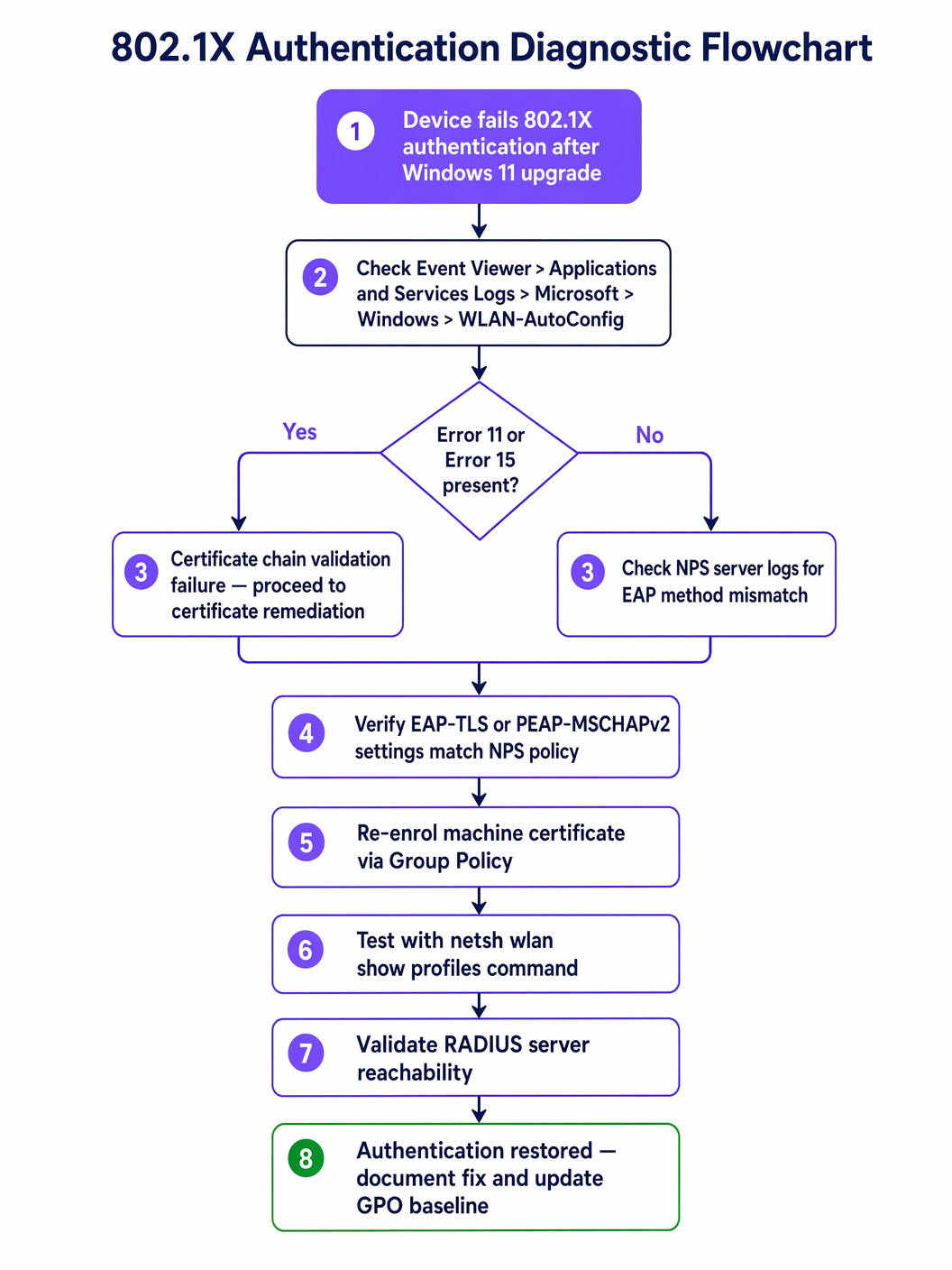

Protokollanalyse und Fehlercodes

Die Diagnose des Problems erfordert die Untersuchung der WLAN-AutoConfig-Betriebsprotokolle im Windows Event Viewer. Die häufigsten Anzeichen eines Zertifikatsvertrauensfehlers sind:

- Fehler 11: Das Netzwerk reagiert nicht mehr.

- Fehler 15: Die Zertifikatskette wurde von einer nicht vertrauenswürdigen Autorität ausgestellt.

Diese Fehler bestätigen, dass der TLS-Handshake fehlschlägt, bevor die tatsächlichen Benutzer- oder Maschinendaten überprüft werden können.

Implementierungsleitfaden

Die Behebung des Windows 11 802.1X-Problems erfordert ein koordiniertes Update Ihrer Endpunktverwaltungs-Baseline. Die folgenden Schritte beschreiben die erforderliche Behebung über die Active Directory Group Policy.

Schritt 1: Überprüfung der Root CA-Bereitstellung

Stellen Sie sicher, dass das Root CA-Zertifikat, das das Zertifikat Ihres NPS-Servers ausgestellt hat, im Speicher Vertrauenswürdige Stammzertifizierungsstellen auf allen Clientcomputern bereitgestellt ist. Dies wird typischerweise über Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Richtlinien für öffentliche Schlüssel gehandhabt.

Schritt 2: Neukonfiguration der Wireless Network (IEEE 802.11) Richtlinie

Die entscheidende Lösung liegt in der expliziten Definition der Vertrauensbeziehung innerhalb des Wireless-Profils.

- Öffnen Sie das relevante GPO und navigieren Sie zu

Computerkonfiguration > Richtlinien > Windows-Einstellungen > Sicherheitseinstellungen > Richtlinien für drahtlose Netzwerke (IEEE 802.11). - Bearbeiten Sie die Eigenschaften Ihres Unternehmens-SSID-Profils.

- Navigieren Sie zur Registerkarte Sicherheit und wählen Sie Eigenschaften für Ihre gewählte Netzwerkauthentifizierungsmethode (z. B. Microsoft: Protected EAP (PEAP)).

- Aktivieren Sie im PEAP-Eigenschaftenfenster das Kontrollkästchen für Identität des Servers durch Überprüfung des Zertifikats bestätigen.

- Entscheidend ist, dass Sie in der Liste der Vertrauenswürdigen Stammzertifizierungsstellen das Kontrollkästchen neben der CA, die Ihr NPS-Zertifikat ausgestellt hat, explizit aktivieren MÜSSEN.

- Stellen Sie sicher, dass Schnelle Wiederverbindung aktivieren aktiviert ist, um die Roaming-Leistung zu optimieren.

Schritt 3: Behebung von Credential Guard-Konflikten

Wenn das Zertifikatsvertrauen überprüft ist, die PEAP-MSCHAPv2-Authentifizierung jedoch weiterhin fehlschlägt, stört wahrscheinlich Credential Guard. Die langfristige architektonische Lösung besteht darin, vollständig von der passwortbasierten Authentifizierung abzuweichen. Der Übergang zu EAP-TLS (zertifikatsbasierte Authentifizierung für Maschine und Benutzer) umgeht das Problem der MS-CHAPv2-Anmeldeinformationsspeicherung vollständig. Eine detaillierte Anleitung zur Modernisierung Ihrer Sicherheitslage finden Sie in unserem Leitfaden zu Implementierung von WPA3-Enterprise für verbesserte Wireless-Sicherheit .

Best Practices

Bei der Verwaltung von Unternehmens-Wireless-Infrastrukturen, insbesondere in Umgebungen mit hoher Dichte wie im Gesundheitswesen oder in großen Transport -Drehkreuzen, ist die Einhaltung herstellerneutraler Standards für die Risikominderung unerlässlich.

- Zertifikatsvalidierung niemals deaktivieren: Die Der häufigste – und gefährlichste – Workaround, den IT-Teams anwenden, ist das Deaktivieren des Kontrollkästchens „Identität des Servers überprüfen“. Dies setzt das Netzwerk Evil Twin-Angriffen und dem Abgreifen von Anmeldeinformationen aus, was direkt gegen die PCI DSS-Konformität verstößt. Beheben Sie immer die zugrunde liegende Vertrauenskette.

- Maschinenauthentifizierung implementieren: Sich ausschließlich auf Benutzeranmeldeinformationen zu verlassen, bedeutet, dass Geräte keine Verbindung zum Netzwerk herstellen können, bevor sich ein Benutzer anmeldet, was GPO-Updates und die Remote-Verwaltung unterbricht. Implementieren Sie die Maschinenauthentifizierung (mithilfe von EAP-TLS), um sicherzustellen, dass Geräte immer verbunden und verwaltbar sind.

- Standardisierung auf EAP-TLS: Passwortbasiertes 802.1X (PEAP) wird zunehmend anfälliger gegenüber Sicherheitsänderungen auf OS-Ebene. EAP-TLS bietet stärkere Sicherheit, eine nahtlose Benutzererfahrung (keine Passworteingaben) und Immunität gegenüber Credential Guard-Konflikten.

Fehlerbehebung & Risikominderung

Über das primäre Problem der Zertifikatsvertrauenswürdigkeit hinaus müssen Netzwerkarchitekten auf sekundäre Fehlermodi während eines Windows 11-Rollouts vorbereitet sein.

RADIUS-Server-Überlastung

Wenn eine große Anzahl von Maschinen aktualisiert wird und anschließend die Authentifizierung fehlschlägt, versuchen sie kontinuierlich, die Verbindung wiederherzustellen. Dies kann zu einem RADIUS-Sturm führen, der die NPS-Server überlastet und eine Denial-of-Service-Bedingung für das gesamte Wireless-Netzwerk verursacht.

Minderung: Implementieren Sie aggressive RADIUS-Timeout- und Wiederholungslimits auf den Wireless LAN Controllern (WLCs). Staffeln Sie OS-Upgrade-Rollouts, um die CPU- und Speicherauslastung des NPS-Servers zu überwachen.

Captive Portal Fallback

Für Geräte, die absolut nicht über GPO behoben werden können (z. B. nicht verwaltete BYOD- oder Auftragnehmergeräte), stellen Sie einen sicheren Fallback-Mechanismus bereit. Die Nutzung einer robusten Guest WiFi -Lösung mit einem Captive Portal ermöglicht diesen Benutzern den Internetzugang, während sie vom internen Unternehmensnetzwerk isoliert bleiben. Dies stellt sicher, dass die Produktivität nicht unterbrochen wird, während das IT-Team den 802.1X-Fehler untersucht.

ROI & Geschäftsauswirkungen

Die Behebung von 802.1X-Authentifizierungsproblemen ist nicht nur eine technische Notwendigkeit; sie hat direkte geschäftliche Auswirkungen.

- Reduzierung der Helpdesk-Kosten: Eine proaktive GPO-Korrektur verhindert Hunderte von Tier-1-Support-Tickets und reduziert die IT-Betriebsausgaben erheblich.

- Operative Kontinuität: In Branchen wie dem Einzelhandel , wo mobile Point-of-Sale (mPOS)-Geräte auf sicheres Wi-Fi angewiesen sind, wirken sich Authentifizierungsfehler direkt auf die Umsatzgenerierung aus.

- Compliance-Haltung: Die Aufrechterhaltung einer strengen Zertifikatsvalidierung gewährleistet die fortlaufende Einhaltung regulatorischer Rahmenbedingungen und vermeidet potenzielle Bußgelder und Reputationsschäden im Zusammenhang mit Datenschutzverletzungen.

Durch die Behebung der Grundursache von Windows 11-Authentifizierungsfehlern und die Migration zu robusten EAP-TLS-Architekturen können IT-Verantwortliche sicherstellen, dass ihre Wireless-Infrastruktur ein sicheres, leistungsstarkes Asset bleibt.

Schlüsseldefinitionen

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational security protocol for enterprise wireless networks, ensuring only authorized devices and users can access corporate resources.

PEAP (Protected Extensible Authentication Protocol)

An authentication protocol that encapsulates the EAP within an encrypted and authenticated TLS tunnel.

The most common legacy 802.1X deployment, relying on a server-side certificate and client-side passwords (MS-CHAPv2). It is highly susceptible to Windows 11 upgrade issues.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection.

The recommended architectural standard for modern enterprise wireless, providing the highest level of security and immunity to password-related OS conflicts.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component (often Microsoft NPS) that processes the 802.1X authentication requests from the wireless access points.

Supplicant

The client device (e.g., a Windows 11 laptop) attempting to access the network.

The endpoint that must be correctly configured via GPO to trust the RADIUS server's certificate.

Authenticator

The network device (e.g., a wireless access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The infrastructure component that enforces the 802.1X policy, blocking access until authentication is successful.

Credential Guard

A Windows security feature that uses virtualization-based security to isolate secrets so that only privileged system software can access them.

A common cause of PEAP-MSCHAPv2 failures in Windows 11, as it alters how legacy passwords are handled during the authentication process.

Group Policy Object (GPO)

A collection of settings that define what a system will look like and how it will behave for a defined group of users or computers in Active Directory.

The primary mechanism for deploying the required certificate trust and wireless profile configurations to resolve Windows 11 802.1X issues at scale.

Ausgearbeitete Beispiele

A large retail chain with 500 locations is rolling out Windows 11 to all store manager laptops. After the first 50 upgrades, managers report they cannot connect to the 'Corp-Secure' SSID. The helpdesk confirms the devices are receiving the correct GPO, but the connection drops silently. How should the network architect resolve this?

The architect must first verify the specific error in the WLAN-AutoConfig logs on a failing device. If Error 11 or 15 is present, the issue is certificate trust. The architect must edit the 'Wireless Network (IEEE 802.11) Policies' GPO. Within the PEAP properties for the 'Corp-Secure' profile, they must explicitly check the box next to the specific Root CA that issued the RADIUS server's certificate. Once the GPO is updated and pushed via gpupdate /force, the laptops will successfully validate the server and connect.

A hospital IT team has updated their GPO to explicitly trust the RADIUS server's Root CA, but Windows 11 devices using PEAP-MSCHAPv2 are still failing to authenticate. The NPS logs show 'Authentication failed due to a user credentials mismatch.' What is the likely cause and the recommended long-term solution?

The likely cause is Windows Defender Credential Guard, which is enabled by default in Windows 11 and can interfere with legacy MS-CHAPv2 credential handling. The immediate fix is to disable Credential Guard via GPO for those specific devices, but this weakens the endpoint security posture. The recommended long-term architectural solution is to migrate the wireless network to EAP-TLS using machine and user certificates. This eliminates the reliance on passwords and bypasses the Credential Guard conflict entirely.

Übungsfragen

Q1. A CTO asks you to resolve a widespread 802.1X failure immediately by unchecking 'Verify the server's identity' in the GPO to get the sales team back online. How do you respond?

Hinweis: Consider the compliance and security implications of disabling certificate validation.

Musterlösung anzeigen

I would advise against this approach. Disabling certificate validation exposes the network to Evil Twin attacks and credential harvesting, which directly violates PCI DSS and GDPR compliance. The correct approach is to identify the missing Root CA and explicitly trust it within the GPO. If immediate access is required, we can route affected users through a secure Guest WiFi captive portal as a temporary fallback while the GPO propagates.

Q2. You are designing the wireless architecture for a new corporate campus and must choose between PEAP-MSCHAPv2 and EAP-TLS. Given the recent Windows 11 upgrade issues, which do you recommend and why?

Hinweis: Evaluate the impact of OS-level security features like Credential Guard on legacy authentication methods.

Musterlösung anzeigen

I strongly recommend EAP-TLS. While PEAP-MSCHAPv2 is easier to deploy initially (relying on AD passwords), it is highly susceptible to OS-level changes like Credential Guard and profile migration failures. EAP-TLS uses machine and user certificates, eliminating password-related vulnerabilities, providing a seamless user experience, and ensuring long-term architectural stability against future OS updates.

Q3. After deploying the correct GPO to explicitly trust the Root CA, several machines still fail to connect. You notice these machines have not been on the network for several weeks. What is the likely issue and how do you resolve it?

Hinweis: Consider how Group Policy updates are delivered to endpoints.

Musterlösung anzeigen

The likely issue is that these machines have not received the updated GPO because they cannot connect to the network to pull the policy. This is a classic 'chicken-and-egg' problem. To resolve it, the machines must be temporarily connected via a wired Ethernet connection or a secure VPN to authenticate to the domain and run gpupdate /force to receive the new wireless profile configuration.

Weiterlesen in dieser Reihe

Eine Schritt-für-Schritt-Anleitung zur Diagnose von WiFi-Roaming-Problemen

Dieser umfassende Leitfaden bietet IT-Leitern in Unternehmen und Netzwerkarchitekten eine fundierte Schritt-für-Schritt-Methodik zur Diagnose und Behebung von WiFi-Roaming-Problemen. Durch die Kombination von tiefgehenden technischen Analysen der Standards IEEE 802.11k/v/r mit realen Fallstudien und Analysen auf Paketebene befähigt dieses Referenzwerk Teams, das Problem des "Sticky Client" zu beseitigen und eine nahtlose mobile Konnektivität bereitzustellen. Es deckt den gesamten Diagnose-Workflow ab – von HF-Standortvermessungen (RF Site Surveys) und Audits der Controller-Konfiguration bis hin zur Over-the-Air-Paketerfassungsanalyse und der Validierung nach der Fehlerbehebung.

Warum Ihr Stadion WiFi zum Stillstand kommt (und wie man es behebt)

Dieser maßgebliche technische Leitfaden untersucht die Ursache der Überlastung von Stadion-WiFi – das gleichzeitige Hintergrundrauschen von 50.000 Geräten, die programmatische Werbung und Telemetriedaten laden – und bietet einen detaillierten architektonischen Entwurf für die Implementierung von Edge DNS Filtering als primäre Minderungsstrategie. Entwickelt für IT-Direktoren, CTOs und Netzwerkarchitekten, liefert er umsetzbare Implementierungsanleitungen, Fallstudien aus der Praxis und messbare ROI-Frameworks, um Veranstaltungsortbetreibern zu helfen, Bandbreite zurückzugewinnen und Hochleistungs-Konnektivität in großem Maßstab bereitzustellen.

Beheben des Fehlers 'Verbunden, aber kein Internet' im Guest WiFi

Dieser maßgebliche technische Leitfaden erklärt, wie DNS-Timeouts, die durch überlastete Netzwerke verursacht werden, den Fehler 'Verbunden, aber kein Internet' im Guest WiFi auslösen. Er bietet Netzwerkarchitekten und IT-Managern umsetzbare Implementierungsschritte für den Einsatz von Enterprise-DNS-Filtern, um diese Engpässe zu beheben und das Guest Onboarding zu verbessern.