Dépannage des problèmes d'authentification 802.1X sous Windows 11

Ce guide de référence technique fournit un chemin de diagnostic et de remédiation définitif pour les échecs d'authentification 802.1X sous Windows 11. Il détaille comment les mises à niveau du système d'exploitation perturbent les chaînes de confiance des certificats et l'application de Credential Guard, offrant des configurations GPO exploitables et les meilleures pratiques architecturales pour les équipes informatiques d'entreprise.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- La Rupture de la Confiance des Certificats

- Analyse des Journaux et Codes d'Erreur

- Guide d'Implémentation

- Étape 1 : Vérifier le Déploiement de l'Autorité de Certification Racine

- Étape 2 : Reconfigurer la Stratégie de Réseau Sans Fil (IEEE 802.11)

- Étape 3 : Résoudre les Conflits de Credential Guard

- Bonnes Pratiques

- Dépannage et atténuation des risques

- Surcharge du serveur RADIUS

- Mécanisme de secours Captive Portal

- Retour sur investissement et impact commercial

Résumé Exécutif

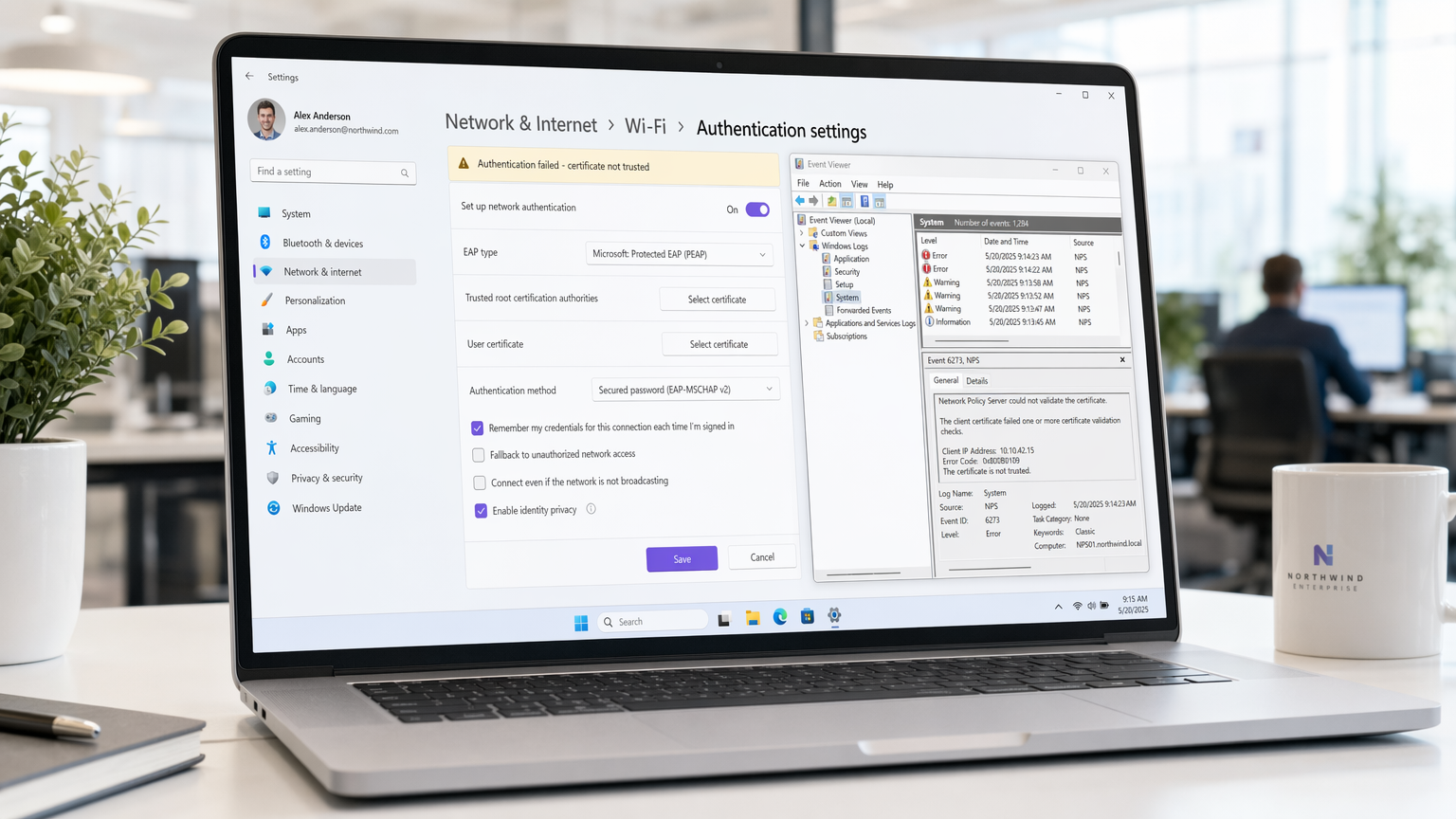

Pour les équipes informatiques d'entreprise gérant des déploiements à grande échelle dans les secteurs de l' Hôtellerie , du Commerce de détail et les campus d'entreprise, le déploiement de Windows 11 a introduit des perturbations significatives dans l'authentification sans fil 802.1X. Le problème principal découle de la manière dont Windows 11 gère le stockage des informations d'identification héritées (via Credential Guard) et la migration des certificats racine de confiance au sein des profils sans fil. Lorsqu'un appareil est mis à niveau, les configurations PEAP-MSCHAPv2 ou EAP-TLS préexistantes échouent souvent à valider le certificat du Network Policy Server (NPS), entraînant une interruption immédiate et silencieuse du tunnel TLS.

Ce guide propose une approche architecturale, indépendante des fournisseurs, pour diagnostiquer ces échecs. Nous détaillons les journaux exacts de l'Observateur d'événements à surveiller, les modifications spécifiques des objets de stratégie de groupe (GPO) nécessaires pour restaurer la confiance, et l'orientation stratégique à long terme vers EAP-TLS requise pour maintenir la conformité avec PCI DSS et GDPR. Pour les directeurs des opérations de site et les architectes réseau, résoudre ce problème n'est pas seulement une question de support technique, c'est une exigence critique pour maintenir un débit sécurisé et la continuité opérationnelle.

Approfondissement Technique

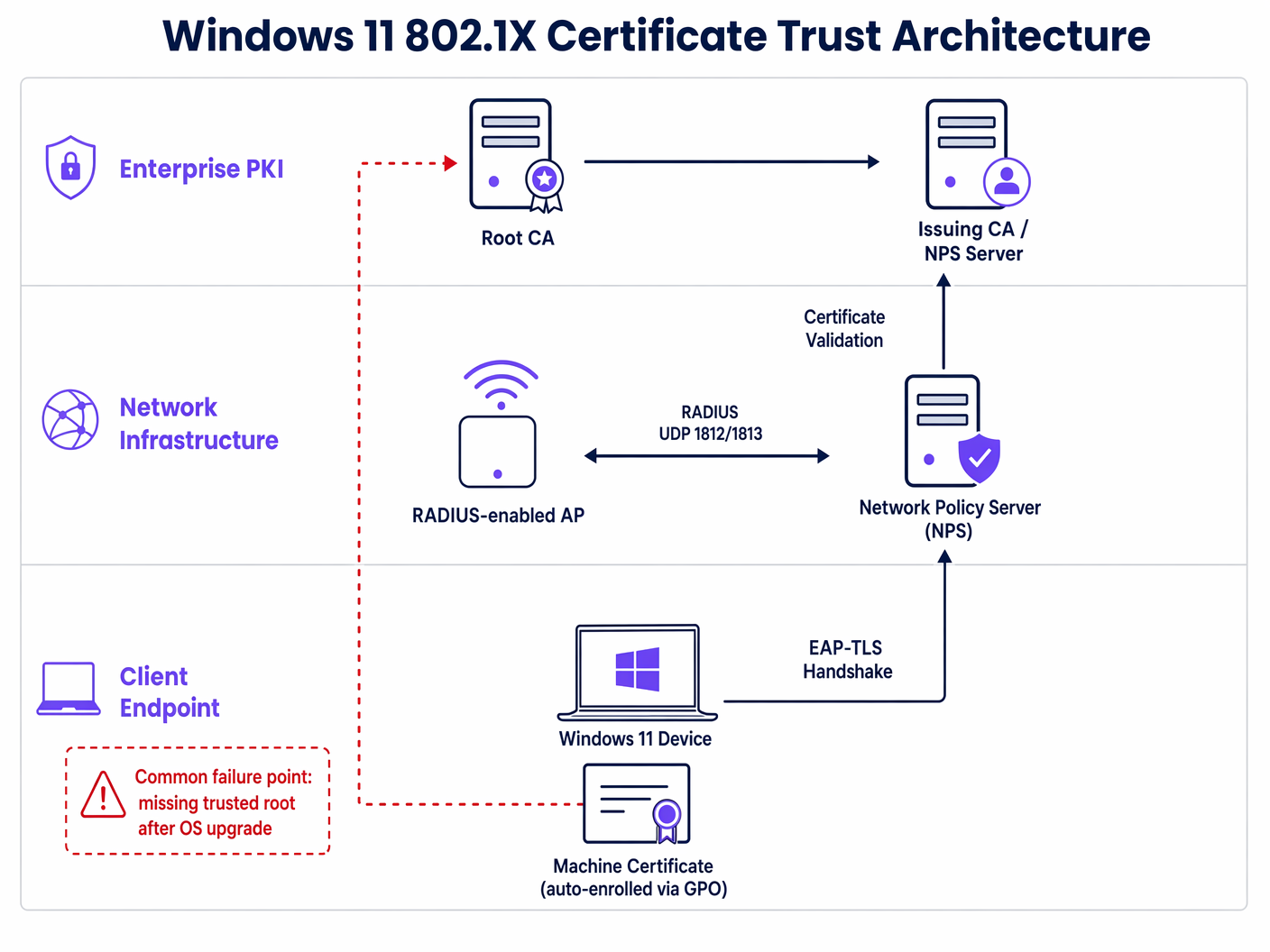

Le cadre d'authentification 802.1X repose sur une chaîne de confiance complexe entre le demandeur (le point de terminaison Windows 11), l'authentificateur (le point d'accès sans fil) et le serveur d'authentification (généralement un serveur RADIUS/NPS). Le mécanisme d'échec sous Windows 11 implique principalement l'incapacité du demandeur à valider l'identité de l'authentificateur.

La Rupture de la Confiance des Certificats

Dans un déploiement PEAP (Protected Extensible Authentication Protocol) standard, le serveur présente un certificat au client pour établir un tunnel TLS chiffré. Le client doit vérifier que ce certificat a été émis par une autorité de certification racine (CA) de confiance.

Lors d'une mise à niveau de Windows 11, deux changements critiques se produisent souvent :

- Échecs de migration de profil : Le paramètre spécifique au sein du profil sans fil qui fait explicitement confiance à l'autorité de certification racine du serveur RADIUS est fréquemment supprimé ou corrompu.

- Application de Credential Guard : Windows 11 active Windows Defender Credential Guard par défaut sur le matériel compatible. Cette sécurité basée sur la virtualisation isole les hachages de mots de passe NTLM et les tickets d'octroi de tickets Kerberos. Bien qu'excellente pour atténuer les attaques de type Pass-the-Hash, elle peut interférer avec la manière dont les informations d'identification MS-CHAPv2 héritées sont transmises au demandeur 802.1X, provoquant des échecs d'authentification silencieux même lorsque le certificat est approuvé.

Analyse des Journaux et Codes d'Erreur

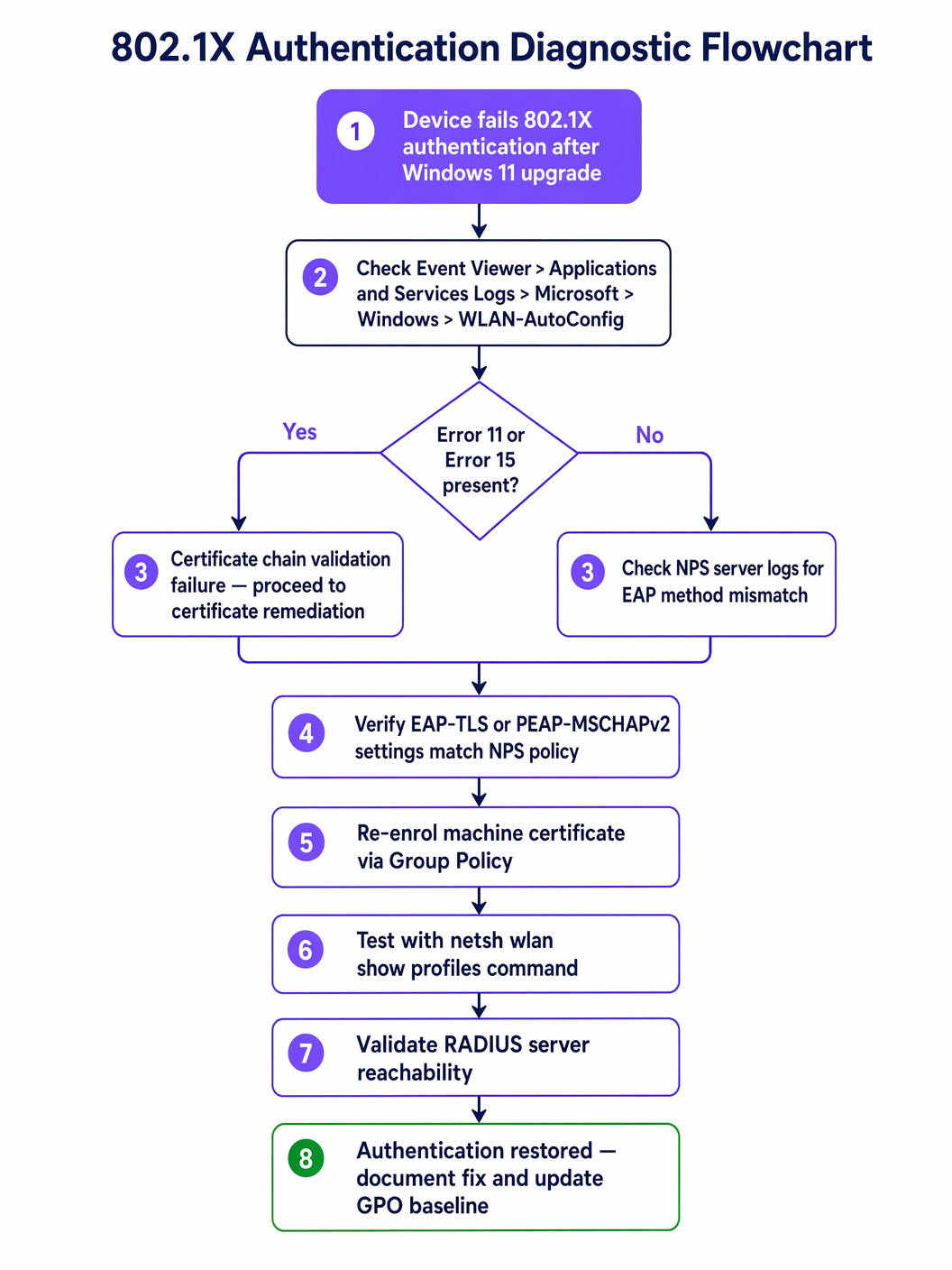

Le diagnostic du problème nécessite l'examen des journaux opérationnels WLAN-AutoConfig dans l'Observateur d'événements Windows. Les indicateurs les plus courants d'un échec de confiance des certificats sont :

- Erreur 11 : Le réseau a cessé de répondre.

- Erreur 15 : La chaîne de certificats a été émise par une autorité non fiable.

Ces erreurs confirment que l'établissement de la liaison TLS échoue avant que les informations d'identification réelles de l'utilisateur ou de la machine puissent être vérifiées.

Guide d'Implémentation

La résolution du problème 802.1X de Windows 11 nécessite une mise à jour coordonnée de votre base de référence de gestion des points de terminaison. Les étapes suivantes décrivent la remédiation requise via la stratégie de groupe Active Directory.

Étape 1 : Vérifier le Déploiement de l'Autorité de Certification Racine

Assurez-vous que le certificat de l'autorité de certification racine qui a émis le certificat de votre serveur NPS est déployé dans le magasin Autorités de certification racines de confiance sur toutes les machines clientes. Ceci est généralement géré via Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de clé publique.

Étape 2 : Reconfigurer la Stratégie de Réseau Sans Fil (IEEE 802.11)

La solution critique réside dans la définition explicite de la relation de confiance au sein du profil sans fil.

- Ouvrez le GPO pertinent et accédez à

Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de réseau sans fil (IEEE 802.11). - Modifiez les propriétés de votre profil SSID d'entreprise.

- Accédez à l'onglet Sécurité et sélectionnez Propriétés pour votre méthode d'authentification réseau choisie (par exemple, Microsoft : PEAP (Protected EAP)).

- Dans la fenêtre des propriétés PEAP, cochez la case Vérifier l'identité du serveur en validant le certificat.

- De manière cruciale, dans la liste Autorités de certification racines de confiance, vous DEVEZ cocher explicitement la case à côté de l'autorité de certification qui a émis votre certificat NPS.

- Assurez-vous que Activer la reconnexion rapide est cochée pour optimiser les performances d'itinérance.

Étape 3 : Résoudre les Conflits de Credential Guard

Si la confiance du certificat est vérifiée mais que l'authentification PEAP-MSCHAPv2 échoue toujours, Credential Guard interfère probablement. La solution architecturale à long terme consiste à abandonner entièrement l'authentification basée sur les mots de passe. La transition vers EAP-TLS (authentification basée sur les certificats pour la machine et l'utilisateur) contourne entièrement le problème de stockage des informations d'identification MS-CHAPv2. Pour des conseils détaillés sur la modernisation de votre posture de sécurité, consultez notre guide sur l'Implémentation de WPA3-Enterprise pour une Sécurité Sans Fil Améliorée .

Bonnes Pratiques

Lors de la gestion d'infrastructures sans fil d'entreprise, en particulier dans des environnements à haute densité comme la Santé ou les grands pôles de Transport , le respect des normes indépendantes des fournisseurs est essentiel pour l'atténuation des risques.

- Ne jamais désactiver la validation des certificats : Le le contournement le plus courant — et le plus dangereux — employé par les équipes informatiques est de décocher la case « Vérifier l'identité du serveur ». Cela expose le réseau aux attaques Evil Twin et à la collecte d'identifiants, violant directement la conformité PCI DSS. Corrigez toujours la chaîne de confiance sous-jacente.

- Mettre en œuvre l'authentification machine : Se fier uniquement aux identifiants utilisateur signifie que les appareils ne peuvent pas se connecter au réseau avant qu'un utilisateur ne se connecte, ce qui interrompt les mises à jour GPO et la gestion à distance. Mettez en œuvre l'authentification machine (en utilisant EAP-TLS) pour garantir que les appareils sont toujours connectés et gérables.

- Standardiser EAP-TLS : Le 802.1X basé sur mot de passe (PEAP) est de plus en plus fragile face aux changements de sécurité au niveau du système d'exploitation. EAP-TLS offre une sécurité renforcée, une expérience utilisateur fluide (pas d'invites de mot de passe) et une immunité aux conflits Credential Guard.

Dépannage et atténuation des risques

Au-delà du problème principal de confiance des certificats, les architectes réseau doivent être préparés aux modes de défaillance secondaires lors d'un déploiement de Windows 11.

Surcharge du serveur RADIUS

Lorsqu'un grand nombre de machines sont mises à niveau et échouent ensuite à l'authentification, elles tenteront continuellement de se reconnecter. Cela peut entraîner une tempête RADIUS, submergeant les serveurs NPS et provoquant une condition de déni de service pour l'ensemble du réseau sans fil.

Atténuation : Mettez en œuvre des délais d'expiration RADIUS agressifs et des limites de réessai sur les contrôleurs de réseau local sans fil (WLC). Échelonnez les déploiements de mises à niveau du système d'exploitation pour surveiller l'utilisation du CPU et de la mémoire des serveurs NPS.

Mécanisme de secours Captive Portal

Pour les appareils qui ne peuvent absolument pas être corrigés via GPO (par exemple, les appareils BYOD non gérés ou ceux des sous-traitants), prévoyez un mécanisme de secours sécurisé. L'utilisation d'une solution Guest WiFi robuste avec un Captive Portal permet à ces utilisateurs d'accéder à Internet tout en restant isolés du réseau d'entreprise interne. Cela garantit que la productivité n'est pas interrompue pendant que l'équipe informatique enquête sur l'échec du 802.1X.

Retour sur investissement et impact commercial

La résolution des problèmes d'authentification 802.1X n'est pas seulement une nécessité technique ; elle a des implications commerciales directes.

- Réduction des coûts du service d'assistance : Une correction GPO proactive évite des centaines de tickets de support de niveau 1, réduisant considérablement les dépenses opérationnelles informatiques.

- Continuité opérationnelle : Dans des secteurs comme le Retail , où les appareils de point de vente mobiles (mPOS) dépendent d'un Wi-Fi sécurisé, les échecs d'authentification ont un impact direct sur la génération de revenus.

- Position de conformité : Le maintien d'une validation stricte des certificats assure une conformité continue avec les cadres réglementaires, évitant les amendes potentielles et les atteintes à la réputation associées aux violations de données.

En s'attaquant à la cause profonde des échecs d'authentification de Windows 11 et en migrant vers des architectures EAP-TLS robustes, les responsables informatiques peuvent s'assurer que leur infrastructure sans fil reste un atout sécurisé et performant.

Définitions clés

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational security protocol for enterprise wireless networks, ensuring only authorized devices and users can access corporate resources.

PEAP (Protected Extensible Authentication Protocol)

An authentication protocol that encapsulates the EAP within an encrypted and authenticated TLS tunnel.

The most common legacy 802.1X deployment, relying on a server-side certificate and client-side passwords (MS-CHAPv2). It is highly susceptible to Windows 11 upgrade issues.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection.

The recommended architectural standard for modern enterprise wireless, providing the highest level of security and immunity to password-related OS conflicts.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component (often Microsoft NPS) that processes the 802.1X authentication requests from the wireless access points.

Supplicant

The client device (e.g., a Windows 11 laptop) attempting to access the network.

The endpoint that must be correctly configured via GPO to trust the RADIUS server's certificate.

Authenticator

The network device (e.g., a wireless access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The infrastructure component that enforces the 802.1X policy, blocking access until authentication is successful.

Credential Guard

A Windows security feature that uses virtualization-based security to isolate secrets so that only privileged system software can access them.

A common cause of PEAP-MSCHAPv2 failures in Windows 11, as it alters how legacy passwords are handled during the authentication process.

Group Policy Object (GPO)

A collection of settings that define what a system will look like and how it will behave for a defined group of users or computers in Active Directory.

The primary mechanism for deploying the required certificate trust and wireless profile configurations to resolve Windows 11 802.1X issues at scale.

Exemples concrets

A large retail chain with 500 locations is rolling out Windows 11 to all store manager laptops. After the first 50 upgrades, managers report they cannot connect to the 'Corp-Secure' SSID. The helpdesk confirms the devices are receiving the correct GPO, but the connection drops silently. How should the network architect resolve this?

The architect must first verify the specific error in the WLAN-AutoConfig logs on a failing device. If Error 11 or 15 is present, the issue is certificate trust. The architect must edit the 'Wireless Network (IEEE 802.11) Policies' GPO. Within the PEAP properties for the 'Corp-Secure' profile, they must explicitly check the box next to the specific Root CA that issued the RADIUS server's certificate. Once the GPO is updated and pushed via gpupdate /force, the laptops will successfully validate the server and connect.

A hospital IT team has updated their GPO to explicitly trust the RADIUS server's Root CA, but Windows 11 devices using PEAP-MSCHAPv2 are still failing to authenticate. The NPS logs show 'Authentication failed due to a user credentials mismatch.' What is the likely cause and the recommended long-term solution?

The likely cause is Windows Defender Credential Guard, which is enabled by default in Windows 11 and can interfere with legacy MS-CHAPv2 credential handling. The immediate fix is to disable Credential Guard via GPO for those specific devices, but this weakens the endpoint security posture. The recommended long-term architectural solution is to migrate the wireless network to EAP-TLS using machine and user certificates. This eliminates the reliance on passwords and bypasses the Credential Guard conflict entirely.

Questions d'entraînement

Q1. A CTO asks you to resolve a widespread 802.1X failure immediately by unchecking 'Verify the server's identity' in the GPO to get the sales team back online. How do you respond?

Conseil : Consider the compliance and security implications of disabling certificate validation.

Voir la réponse type

I would advise against this approach. Disabling certificate validation exposes the network to Evil Twin attacks and credential harvesting, which directly violates PCI DSS and GDPR compliance. The correct approach is to identify the missing Root CA and explicitly trust it within the GPO. If immediate access is required, we can route affected users through a secure Guest WiFi captive portal as a temporary fallback while the GPO propagates.

Q2. You are designing the wireless architecture for a new corporate campus and must choose between PEAP-MSCHAPv2 and EAP-TLS. Given the recent Windows 11 upgrade issues, which do you recommend and why?

Conseil : Evaluate the impact of OS-level security features like Credential Guard on legacy authentication methods.

Voir la réponse type

I strongly recommend EAP-TLS. While PEAP-MSCHAPv2 is easier to deploy initially (relying on AD passwords), it is highly susceptible to OS-level changes like Credential Guard and profile migration failures. EAP-TLS uses machine and user certificates, eliminating password-related vulnerabilities, providing a seamless user experience, and ensuring long-term architectural stability against future OS updates.

Q3. After deploying the correct GPO to explicitly trust the Root CA, several machines still fail to connect. You notice these machines have not been on the network for several weeks. What is the likely issue and how do you resolve it?

Conseil : Consider how Group Policy updates are delivered to endpoints.

Voir la réponse type

The likely issue is that these machines have not received the updated GPO because they cannot connect to the network to pull the policy. This is a classic 'chicken-and-egg' problem. To resolve it, the machines must be temporarily connected via a wired Ethernet connection or a secure VPN to authenticate to the domain and run gpupdate /force to receive the new wireless profile configuration.

Continuer la lecture de cette série

Guide étape par étape pour diagnostiquer les problèmes de roaming WiFi

Ce guide complet fournit aux responsables informatiques d'entreprise et aux architectes réseau une méthodologie faisant autorité, étape par étape, pour diagnostiquer et résoudre les problèmes de roaming WiFi. En combinant des analyses techniques approfondies des normes IEEE 802.11k/v/r avec des études de cas réels et des analyses au niveau des paquets, cette référence donne aux équipes les moyens d'éliminer le problème du « sticky client » (client collant) et d'offrir une connectivité mobile fluide. Il couvre l'ensemble du flux de diagnostic, depuis les études de site RF et les audits de configuration des contrôleurs jusqu'à l'analyse des captures de paquets sans fil (over-the-air) et la validation post-correction.

Pourquoi le WiFi de votre stade s'arrête (et comment y remédier)

Ce guide technique faisant autorité examine la cause profonde de la congestion du WiFi dans les stades — le bruit de fond simultané de 50 000 appareils chargeant des publicités programmatiques et de la télémétrie — et fournit un plan architectural détaillé pour le déploiement du filtrage DNS en périphérie comme stratégie d'atténuation principale. Conçu pour les directeurs informatiques, les CTO et les architectes réseau, il offre des conseils de mise en œuvre exploitables, des études de cas réels et des cadres de ROI mesurables pour aider les opérateurs de sites à récupérer de la bande passante et à offrir une connectivité haute performance à grande échelle.

Résoudre l'erreur « Connecté, pas d'Internet » sur le WiFi invité

Ce guide de référence technique et faisant autorité explique comment les délais d'expiration DNS causés par des réseaux encombrés déclenchent l'erreur « Connecté, pas d'Internet » sur le WiFi invité. Il fournit aux architectes réseau et aux responsables IT des étapes de mise en œuvre concrètes pour déployer des filtres DNS d'entreprise afin de résoudre ces goulots d'étranglement et d'améliorer l'intégration des invités.