Resolução de Problemas de Autenticação 802.1X no Windows 11

Este guia de referência técnica fornece um caminho definitivo de diagnóstico e remediação para falhas de autenticação 802.1X no Windows 11. Detalha como as atualizações do SO interrompem as cadeias de confiança de certificados e a aplicação do Credential Guard, oferecendo configurações de GPO acionáveis e melhores práticas arquitetónicas para equipas de TI empresariais.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- A Quebra de Confiança do Certificado

- Análise de Registos e Códigos de Erro

- Guia de Implementação

- Passo 1: Verificar a Implementação da CA Raiz

- Passo 2: Reconfigurar a Política de Rede Sem Fios (IEEE 802.11)

- Passo 3: Resolver Conflitos do Credential Guard

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Sobrecarga do Servidor RADIUS

- Captive Portal de Contingência

- ROI e Impacto no Negócio

Resumo Executivo

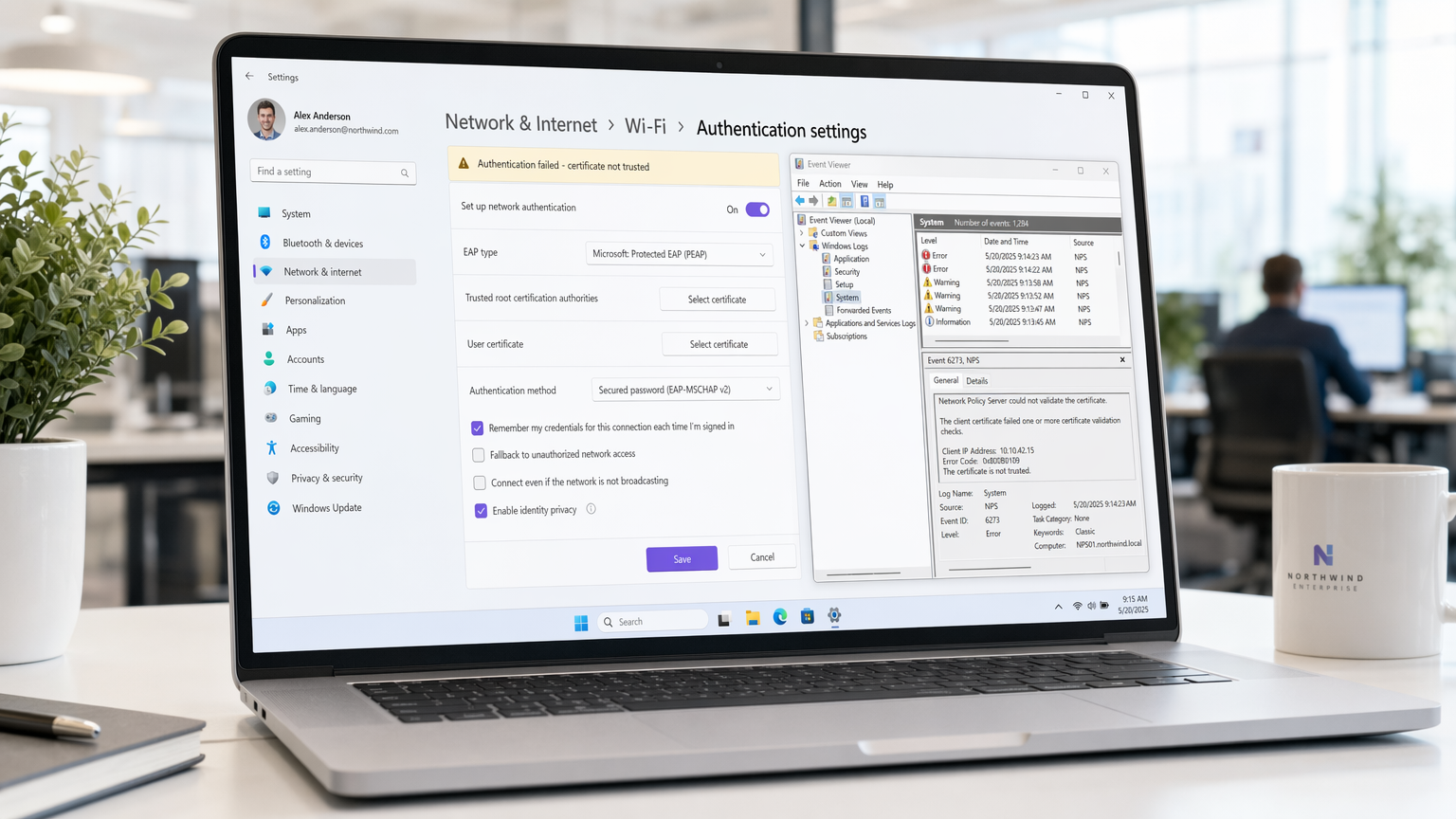

Para equipas de TI empresariais que gerem implementações em larga escala em Hotelaria , Retalho e campus corporativos, a implementação do Windows 11 introduziu perturbações significativas na autenticação sem fios 802.1X. O problema central reside na forma como o Windows 11 lida com o armazenamento de credenciais legadas (via Credential Guard) e a migração de certificados de raiz fidedignos dentro dos perfis sem fios. Quando um dispositivo é atualizado, as configurações PEAP-MSCHAPv2 ou EAP-TLS pré-existentes frequentemente falham na validação do certificado do Network Policy Server (NPS), resultando numa interrupção imediata e silenciosa do túnel TLS.

Este guia fornece uma abordagem arquitetónica e independente de fornecedor para diagnosticar estas falhas. Detalhamos os registos exatos do Visualizador de Eventos a monitorizar, as modificações específicas do Group Policy Object (GPO) necessárias para restaurar a confiança e a mudança estratégica a longo prazo para EAP-TLS, necessária para manter a conformidade com PCI DSS e GDPR. Para diretores de operações de locais e arquitetos de rede, resolver isto não é meramente um problema de suporte técnico — é um requisito crítico para manter o débito seguro e a continuidade operacional.

Análise Técnica Detalhada

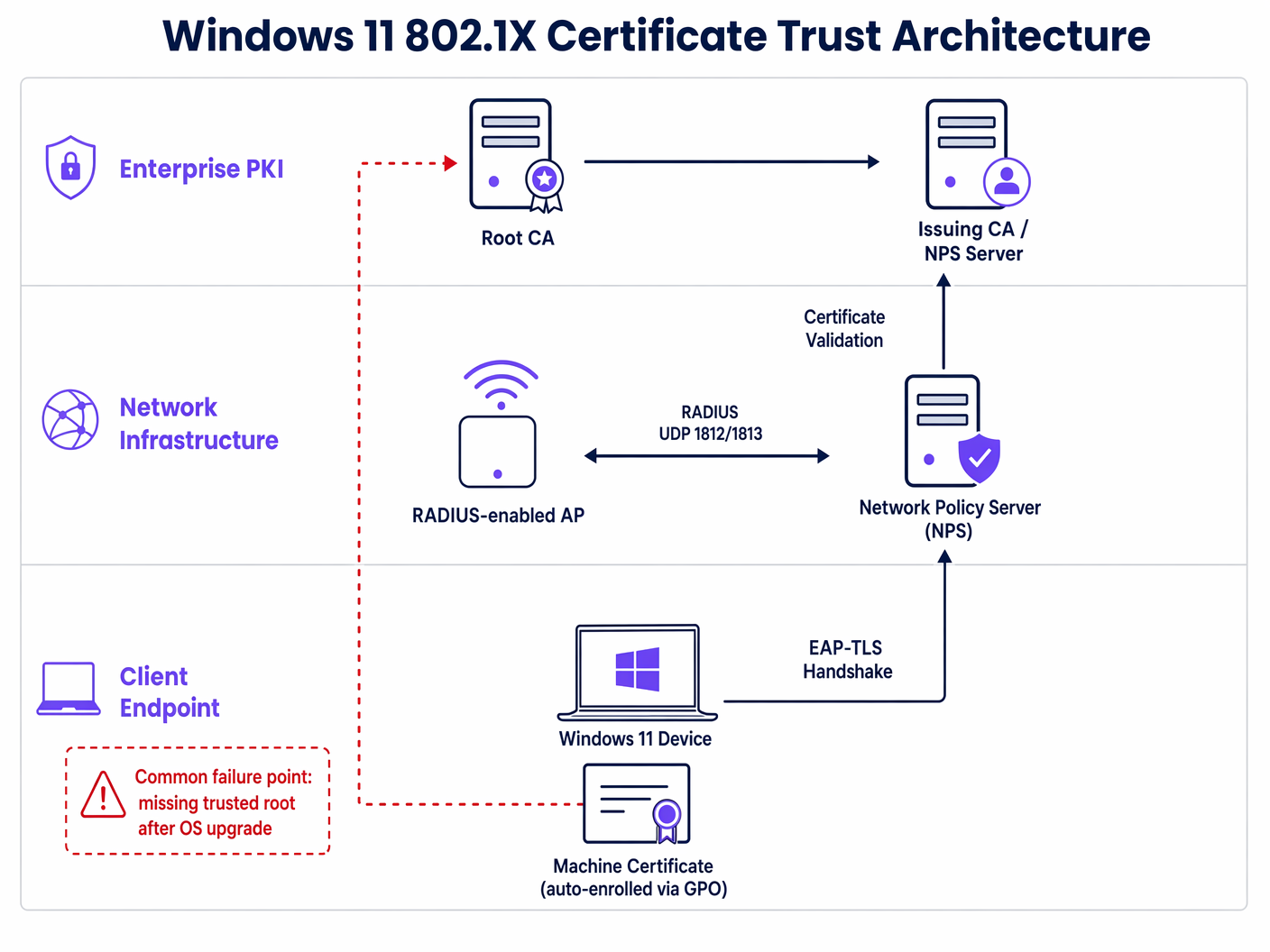

O framework de autenticação 802.1X baseia-se numa complexa cadeia de confiança entre o suplicante (o endpoint do Windows 11), o autenticador (o ponto de acesso sem fios) e o servidor de autenticação (tipicamente um servidor RADIUS/NPS). O mecanismo de falha no Windows 11 envolve principalmente a incapacidade do suplicante de validar a identidade do autenticador.

A Quebra de Confiança do Certificado

Numa implementação PEAP (Protected Extensible Authentication Protocol) padrão, o servidor apresenta um certificado ao cliente para estabelecer um túnel TLS encriptado. O cliente deve verificar se este certificado foi emitido por uma Autoridade de Certificação Raiz (CA) Fidedigna.

Durante uma atualização do Windows 11, duas alterações críticas ocorrem frequentemente:

- Falhas na Migração de Perfil: A configuração específica dentro do perfil sem fios que confia explicitamente na CA Raiz do servidor RADIUS é frequentemente removida ou corrompida.

- Aplicação do Credential Guard: O Windows 11 ativa o Windows Defender Credential Guard por predefinição em hardware compatível. Esta segurança baseada em virtualização isola hashes de palavra-passe NTLM e Kerberos Ticket Granting Tickets. Embora excelente para mitigar ataques Pass-the-Hash, pode interferir na forma como as credenciais MS-CHAPv2 legadas são passadas para o suplicante 802.1X, causando falhas de autenticação silenciosas mesmo quando o certificado é fidedigno.

Análise de Registos e Códigos de Erro

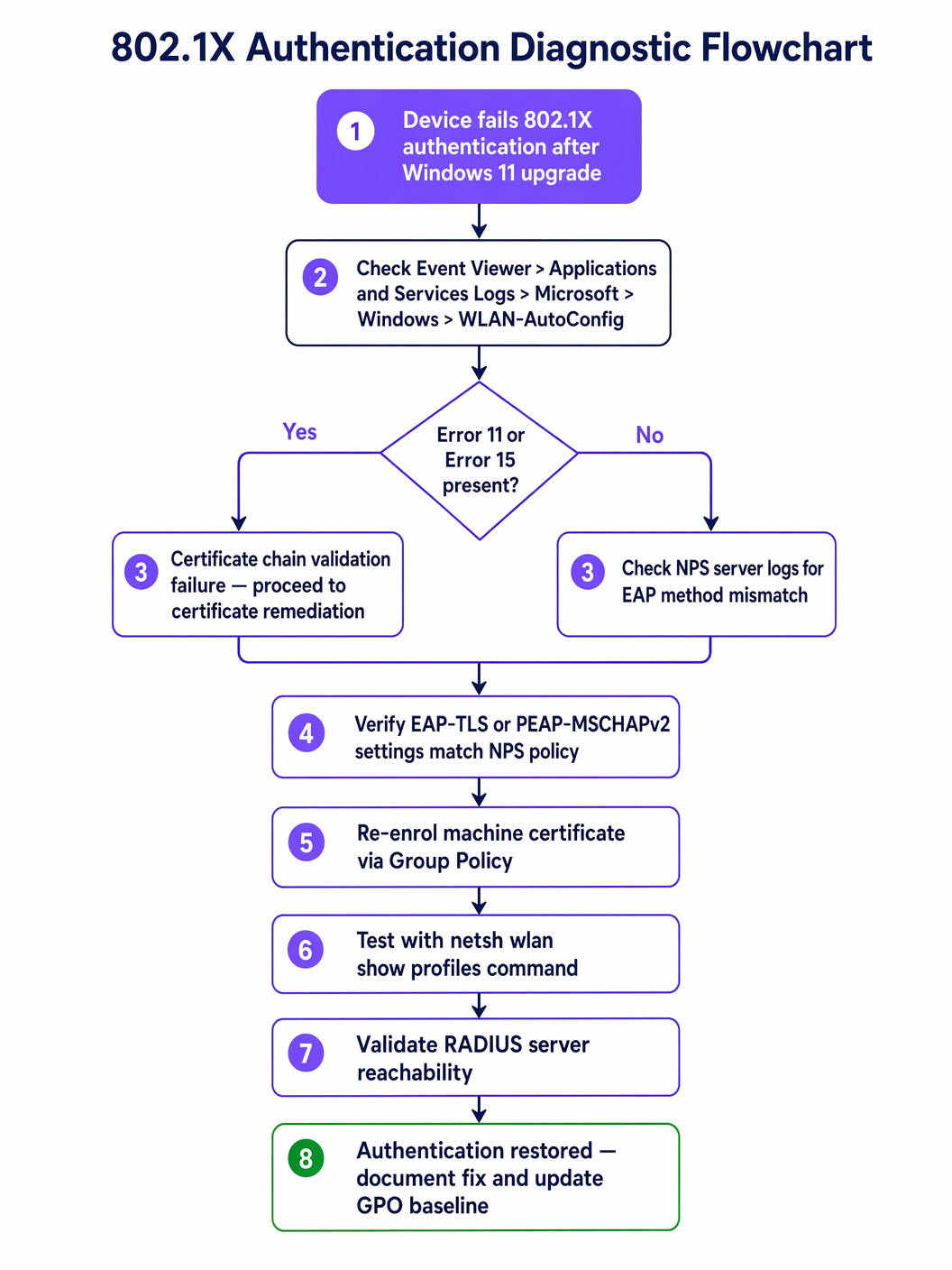

Diagnosticar o problema requer examinar os registos operacionais WLAN-AutoConfig dentro do Visualizador de Eventos do Windows. Os indicadores mais comuns de uma falha de confiança de certificado são:

- Erro 11: A rede parou de responder.

- Erro 15: A cadeia de certificados foi emitida por uma autoridade que não é fidedigna.

Estes erros confirmam que o handshake TLS está a falhar antes que as credenciais reais do utilizador ou da máquina possam ser verificadas.

Guia de Implementação

Resolver o problema 802.1X do Windows 11 requer uma atualização coordenada da sua linha de base de gestão de endpoints. Os passos seguintes descrevem a remediação necessária via Group Policy do Active Directory.

Passo 1: Verificar a Implementação da CA Raiz

Certifique-se de que o certificado da CA Raiz que emitiu o certificado do seu servidor NPS está implementado na loja Trusted Root Certification Authorities em todas as máquinas cliente. Isto é tipicamente gerido via Computer Configuration > Policies > Windows Settings > Security Settings > Public Key Policies.

Passo 2: Reconfigurar a Política de Rede Sem Fios (IEEE 802.11)

A correção crítica reside na definição explícita da relação de confiança dentro do perfil sem fios.

- Abra o GPO relevante e navegue para

Computer Configuration > Policies > Windows Settings > Security Settings > Wireless Network (IEEE 802.11) Policies. - Edite as propriedades do seu perfil SSID corporativo.

- Navegue para o separador Security e selecione Properties para o seu método de autenticação de rede escolhido (por exemplo, Microsoft: Protected EAP (PEAP)).

- Na janela de propriedades do PEAP, marque a caixa para Verify the server's identity by validating the certificate.

- Crucialmente, na lista Trusted Root Certification Authorities, DEVE marcar explicitamente a caixa ao lado da CA que emitiu o seu certificado NPS.

- Certifique-se de que Enable Fast Reconnect está marcado para otimizar o desempenho de roaming.

Passo 3: Resolver Conflitos do Credential Guard

Se a confiança do certificado for verificada, mas a autenticação PEAP-MSCHAPv2 ainda falhar, o Credential Guard provavelmente está a interferir. A solução arquitetónica a longo prazo é migrar completamente da autenticação baseada em palavra-passe. A transição para EAP-TLS (autenticação baseada em certificado para máquina e utilizador) contorna completamente o problema de armazenamento de credenciais MS-CHAPv2. Para orientação detalhada sobre a modernização da sua postura de segurança, reveja o nosso guia sobre Implementar WPA3-Enterprise para Segurança Sem Fios Melhorada .

Melhores Práticas

Ao gerir infraestruturas sem fios empresariais, particularmente em ambientes de alta densidade como Saúde ou grandes centros de Transporte , aderir a padrões independentes de fornecedor é essencial para a mitigação de riscos.

- Nunca Desative a Validação de Certificados: Ao mais comum—e perigoso—contorno que as equipas de TI utilizam é desmarcar a caixa "Verificar a identidade do servidor". Isto expõe a rede a ataques Evil Twin e recolha de credenciais, violando diretamente a conformidade com PCI DSS. Corrija sempre a cadeia de confiança subjacente.

- Implementar Autenticação de Máquina: Confiar apenas nas credenciais do utilizador significa que os dispositivos não se conseguem ligar à rede antes de um utilizador iniciar sessão, quebrando as atualizações de GPO e a gestão remota. Implemente a autenticação de máquina (usando EAP-TLS) para garantir que os dispositivos estão sempre ligados e geríveis.

- Padronizar em EAP-TLS: O 802.1X baseado em palavra-passe (PEAP) é cada vez mais frágil contra alterações de segurança ao nível do SO. EAP-TLS oferece segurança mais forte, uma experiência de utilizador fluida (sem pedidos de palavra-passe) e imunidade a conflitos do Credential Guard.

Resolução de Problemas e Mitigação de Riscos

Para além do problema primário de confiança de certificados, os arquitetos de rede devem estar preparados para modos de falha secundários durante uma implementação do Windows 11.

Sobrecarga do Servidor RADIUS

Quando um grande lote de máquinas é atualizado e subsequentemente falha na autenticação, estas tentarão continuamente a ligação. Isto pode levar a uma tempestade RADIUS, sobrecarregando os servidores NPS e causando uma condição de negação de serviço para toda a rede wireless.

Mitigação: Implemente limites agressivos de tempo limite e de novas tentativas RADIUS nos controladores de LAN wireless (WLCs). Escalone as implementações de atualização do SO para monitorizar a utilização da CPU e da memória do servidor NPS.

Captive Portal de Contingência

Para dispositivos que não podem ser remediados via GPO (por exemplo, BYOD não geridos ou dispositivos de contratados), forneça um mecanismo de contingência seguro. A utilização de uma solução robusta de Guest WiFi com um Captive Portal permite que estes utilizadores acedam à internet, permanecendo isolados da rede corporativa interna. Isto garante que a produtividade não é interrompida enquanto a equipa de TI investiga a falha do 802.1X.

ROI e Impacto no Negócio

Resolver problemas de autenticação 802.1X não é apenas uma necessidade técnica; tem implicações diretas no negócio.

- Redução de Custos do Helpdesk: Uma correção proativa de GPO evita centenas de tickets de suporte de nível 1, reduzindo significativamente as despesas operacionais de TI.

- Continuidade Operacional: Em setores como o Retalho , onde os dispositivos de ponto de venda móveis (mPOS) dependem de Wi-Fi seguro, as falhas de autenticação impactam diretamente a geração de receita.

- Postura de Conformidade: Manter uma validação rigorosa de certificados garante a conformidade contínua com os quadros regulamentares, evitando potenciais multas e danos à reputação associados a violações de dados.

Ao abordar a causa raiz das falhas de autenticação do Windows 11 e migrar para arquiteturas EAP-TLS robustas, os líderes de TI podem garantir que a sua infraestrutura wireless permanece um ativo seguro e de alto desempenho.

Definições Principais

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational security protocol for enterprise wireless networks, ensuring only authorized devices and users can access corporate resources.

PEAP (Protected Extensible Authentication Protocol)

An authentication protocol that encapsulates the EAP within an encrypted and authenticated TLS tunnel.

The most common legacy 802.1X deployment, relying on a server-side certificate and client-side passwords (MS-CHAPv2). It is highly susceptible to Windows 11 upgrade issues.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection.

The recommended architectural standard for modern enterprise wireless, providing the highest level of security and immunity to password-related OS conflicts.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component (often Microsoft NPS) that processes the 802.1X authentication requests from the wireless access points.

Supplicant

The client device (e.g., a Windows 11 laptop) attempting to access the network.

The endpoint that must be correctly configured via GPO to trust the RADIUS server's certificate.

Authenticator

The network device (e.g., a wireless access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The infrastructure component that enforces the 802.1X policy, blocking access until authentication is successful.

Credential Guard

A Windows security feature that uses virtualization-based security to isolate secrets so that only privileged system software can access them.

A common cause of PEAP-MSCHAPv2 failures in Windows 11, as it alters how legacy passwords are handled during the authentication process.

Group Policy Object (GPO)

A collection of settings that define what a system will look like and how it will behave for a defined group of users or computers in Active Directory.

The primary mechanism for deploying the required certificate trust and wireless profile configurations to resolve Windows 11 802.1X issues at scale.

Exemplos Práticos

A large retail chain with 500 locations is rolling out Windows 11 to all store manager laptops. After the first 50 upgrades, managers report they cannot connect to the 'Corp-Secure' SSID. The helpdesk confirms the devices are receiving the correct GPO, but the connection drops silently. How should the network architect resolve this?

The architect must first verify the specific error in the WLAN-AutoConfig logs on a failing device. If Error 11 or 15 is present, the issue is certificate trust. The architect must edit the 'Wireless Network (IEEE 802.11) Policies' GPO. Within the PEAP properties for the 'Corp-Secure' profile, they must explicitly check the box next to the specific Root CA that issued the RADIUS server's certificate. Once the GPO is updated and pushed via gpupdate /force, the laptops will successfully validate the server and connect.

A hospital IT team has updated their GPO to explicitly trust the RADIUS server's Root CA, but Windows 11 devices using PEAP-MSCHAPv2 are still failing to authenticate. The NPS logs show 'Authentication failed due to a user credentials mismatch.' What is the likely cause and the recommended long-term solution?

The likely cause is Windows Defender Credential Guard, which is enabled by default in Windows 11 and can interfere with legacy MS-CHAPv2 credential handling. The immediate fix is to disable Credential Guard via GPO for those specific devices, but this weakens the endpoint security posture. The recommended long-term architectural solution is to migrate the wireless network to EAP-TLS using machine and user certificates. This eliminates the reliance on passwords and bypasses the Credential Guard conflict entirely.

Perguntas de Prática

Q1. A CTO asks you to resolve a widespread 802.1X failure immediately by unchecking 'Verify the server's identity' in the GPO to get the sales team back online. How do you respond?

Dica: Consider the compliance and security implications of disabling certificate validation.

Ver resposta modelo

I would advise against this approach. Disabling certificate validation exposes the network to Evil Twin attacks and credential harvesting, which directly violates PCI DSS and GDPR compliance. The correct approach is to identify the missing Root CA and explicitly trust it within the GPO. If immediate access is required, we can route affected users through a secure Guest WiFi captive portal as a temporary fallback while the GPO propagates.

Q2. You are designing the wireless architecture for a new corporate campus and must choose between PEAP-MSCHAPv2 and EAP-TLS. Given the recent Windows 11 upgrade issues, which do you recommend and why?

Dica: Evaluate the impact of OS-level security features like Credential Guard on legacy authentication methods.

Ver resposta modelo

I strongly recommend EAP-TLS. While PEAP-MSCHAPv2 is easier to deploy initially (relying on AD passwords), it is highly susceptible to OS-level changes like Credential Guard and profile migration failures. EAP-TLS uses machine and user certificates, eliminating password-related vulnerabilities, providing a seamless user experience, and ensuring long-term architectural stability against future OS updates.

Q3. After deploying the correct GPO to explicitly trust the Root CA, several machines still fail to connect. You notice these machines have not been on the network for several weeks. What is the likely issue and how do you resolve it?

Dica: Consider how Group Policy updates are delivered to endpoints.

Ver resposta modelo

The likely issue is that these machines have not received the updated GPO because they cannot connect to the network to pull the policy. This is a classic 'chicken-and-egg' problem. To resolve it, the machines must be temporarily connected via a wired Ethernet connection or a secure VPN to authenticate to the domain and run gpupdate /force to receive the new wireless profile configuration.

Continue a ler esta série

Porque o WiFi do Seu Estádio Pára (E Como Resolvê-lo)

Este guia técnico e autoritário examina a causa raiz do congestionamento do WiFi em estádios — o ruído de fundo simultâneo de 50.000 dispositivos a carregar anúncios programáticos e telemetria — e fornece um plano arquitetónico detalhado para implementar a filtragem de DNS de ponta como a principal estratégia de mitigação. Concebido para Diretores de TI, CTOs e Arquitetos de Rede, oferece orientação de implementação acionável, estudos de caso reais e estruturas de ROI mensuráveis para ajudar os operadores de recintos a recuperar largura de banda e fornecer conectividade de alto desempenho em escala.

Resolver o Erro 'Ligado, Sem Internet' no WiFi de Convidados

Este guia de referência técnica e autoritário explica como os timeouts de DNS causados por redes congestionadas desencadeiam o erro 'Ligado, Sem Internet' no WiFi de convidados. Fornece a arquitetos de rede e gestores de TI passos de implementação acionáveis para implementar filtros DNS empresariais para resolver estes estrangulamentos e melhorar o onboarding de convidados.

Porque é que o Nosso WiFi de Convidados é Tão Lento? Diagnosticar o Congestionamento da Rede

Este guia diagnostica os fatores ocultos do congestionamento do WiFi de convidados — telemetria em segundo plano, redes de anúncios programáticos e atualizações automáticas do SO — que, coletivamente, consomem até 40% da largura de banda WiFi pública antes mesmo de um convidado abrir um navegador. Fornece uma estrutura de implementação faseada e independente de fornecedor para filtragem de DNS e políticas de QoS que recuperam essa largura de banda, melhoram a experiência do convidado e proporcionam um ROI mensurável. Destinado a Diretores de TI e Gestores de Operações nos setores de hotelaria, retalho, eventos e ambientes do setor público.