Risoluzione dei problemi di autenticazione 802.1X di Windows 11

Questa guida di riferimento tecnico fornisce un percorso diagnostico e di risoluzione definitivo per i fallimenti di autenticazione 802.1X di Windows 11. Dettaglia come gli aggiornamenti del sistema operativo interrompano le catene di fiducia dei certificati e l'applicazione di Credential Guard, offrendo configurazioni GPO attuabili e le migliori pratiche architetturali per i team IT aziendali.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico

- Il Crollo della Fiducia nei Certificati

- Analisi dei Log e Codici di Errore

- Guida all'Implementazione

- Passaggio 1: Verificare la Distribuzione della CA Radice

- Passaggio 2: Riconfigurare i Criteri di Rete Wireless (IEEE 802.11)

- Passaggio 3: Risolvere i Conflitti di Credential Guard

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- Sovraccarico del server RADIUS

- Fallback del Captive Portal

- ROI e impatto aziendale

Sintesi Esecutiva

Per i team IT aziendali che gestiscono implementazioni su larga scala in Ospitalità , Vendita al Dettaglio e campus aziendali, il lancio di Windows 11 ha introdotto significative interruzioni nell'autenticazione wireless 802.1X. Il problema principale deriva dal modo in cui Windows 11 gestisce l'archiviazione delle credenziali legacy (tramite Credential Guard) e la migrazione dei certificati radice attendibili all'interno dei profili wireless. Quando un dispositivo viene aggiornato, le configurazioni PEAP-MSCHAPv2 o EAP-TLS preesistenti spesso non riescono a convalidare il certificato del Network Policy Server (NPS), causando un'interruzione immediata e silenziosa del tunnel TLS.

Questa guida fornisce un approccio architettonico, indipendente dal fornitore, per diagnosticare questi fallimenti. Dettagliamo i log esatti di Event Viewer da monitorare, le modifiche specifiche agli oggetti Criteri di gruppo (GPO) necessarie per ripristinare la fiducia e il passaggio strategico a lungo termine verso EAP-TLS richiesto per mantenere la conformità con PCI DSS e GDPR. Per i direttori delle operazioni di sede e gli architetti di rete, risolvere questo problema non è semplicemente una questione di helpdesk, ma un requisito fondamentale per mantenere un throughput sicuro e la continuità operativa.

Approfondimento Tecnico

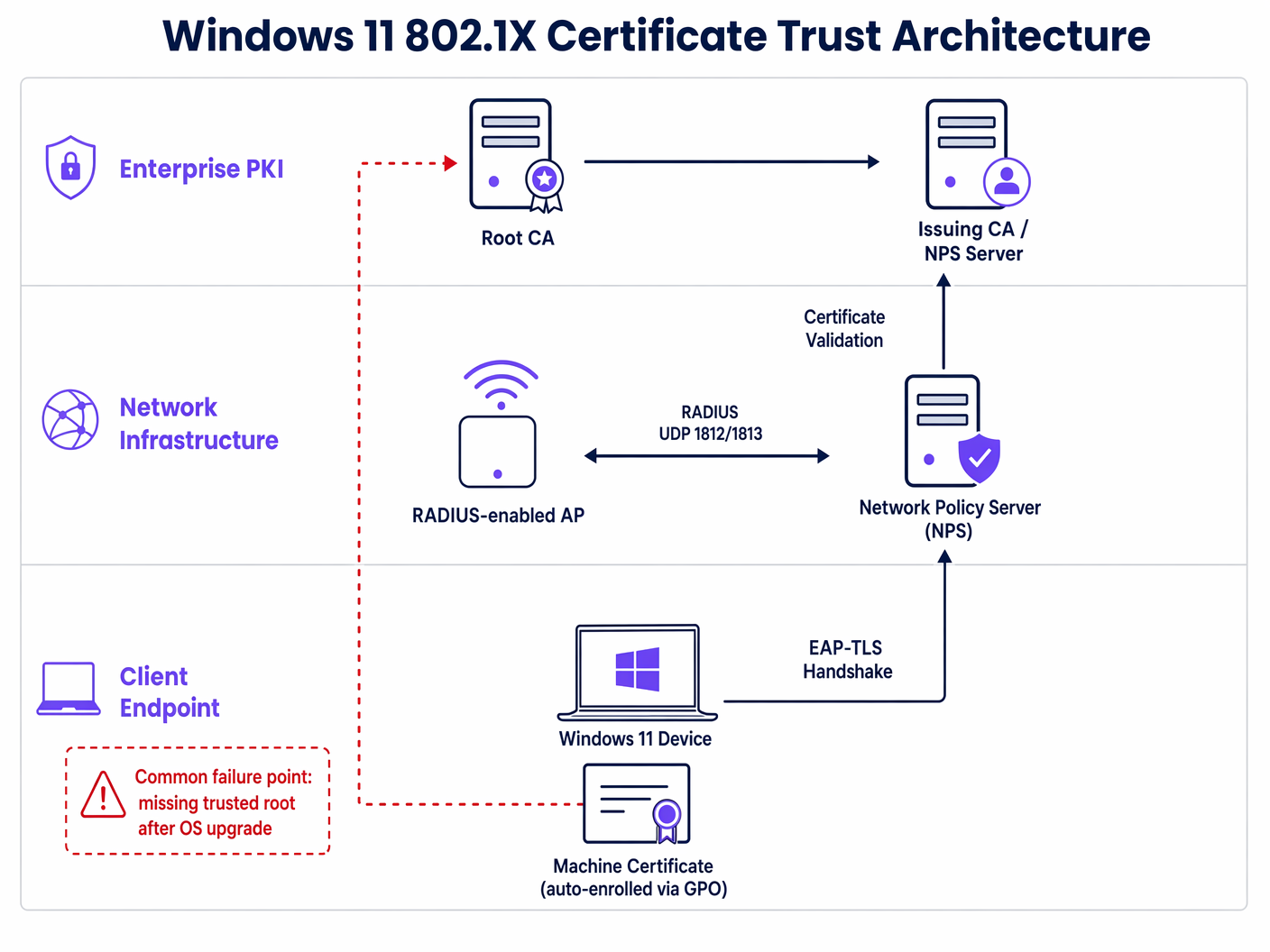

Il framework di autenticazione 802.1X si basa su una complessa catena di fiducia tra il supplicante (l'endpoint Windows 11), l'autenticatore (l'access point wireless) e il server di autenticazione (tipicamente un server RADIUS/NPS). Il meccanismo di fallimento in Windows 11 coinvolge principalmente l'incapacità del supplicante di convalidare l'identità dell'autenticatore.

Il Crollo della Fiducia nei Certificati

In un'implementazione PEAP (Protected Extensible Authentication Protocol) standard, il server presenta un certificato al client per stabilire un tunnel TLS crittografato. Il client deve verificare che questo certificato sia stato emesso da un'Autorità di Certificazione (CA) radice attendibile.

Durante un aggiornamento di Windows 11, si verificano spesso due cambiamenti critici:

- Errori di Migrazione del Profilo: L'impostazione specifica all'interno del profilo wireless che si fida esplicitamente della CA radice del server RADIUS viene frequentemente rimossa o danneggiata.

- Applicazione di Credential Guard: Windows 11 abilita Windows Defender Credential Guard per impostazione predefinita su hardware compatibile. Questa sicurezza basata sulla virtualizzazione isola gli hash delle password NTLM e i Ticket Granting Tickets di Kerberos. Sebbene eccellente per mitigare gli attacchi Pass-the-Hash, può interferire con il modo in cui le credenziali MS-CHAPv2 legacy vengono passate al supplicante 802.1X, causando fallimenti di autenticazione silenziosi anche quando il certificato è attendibile.

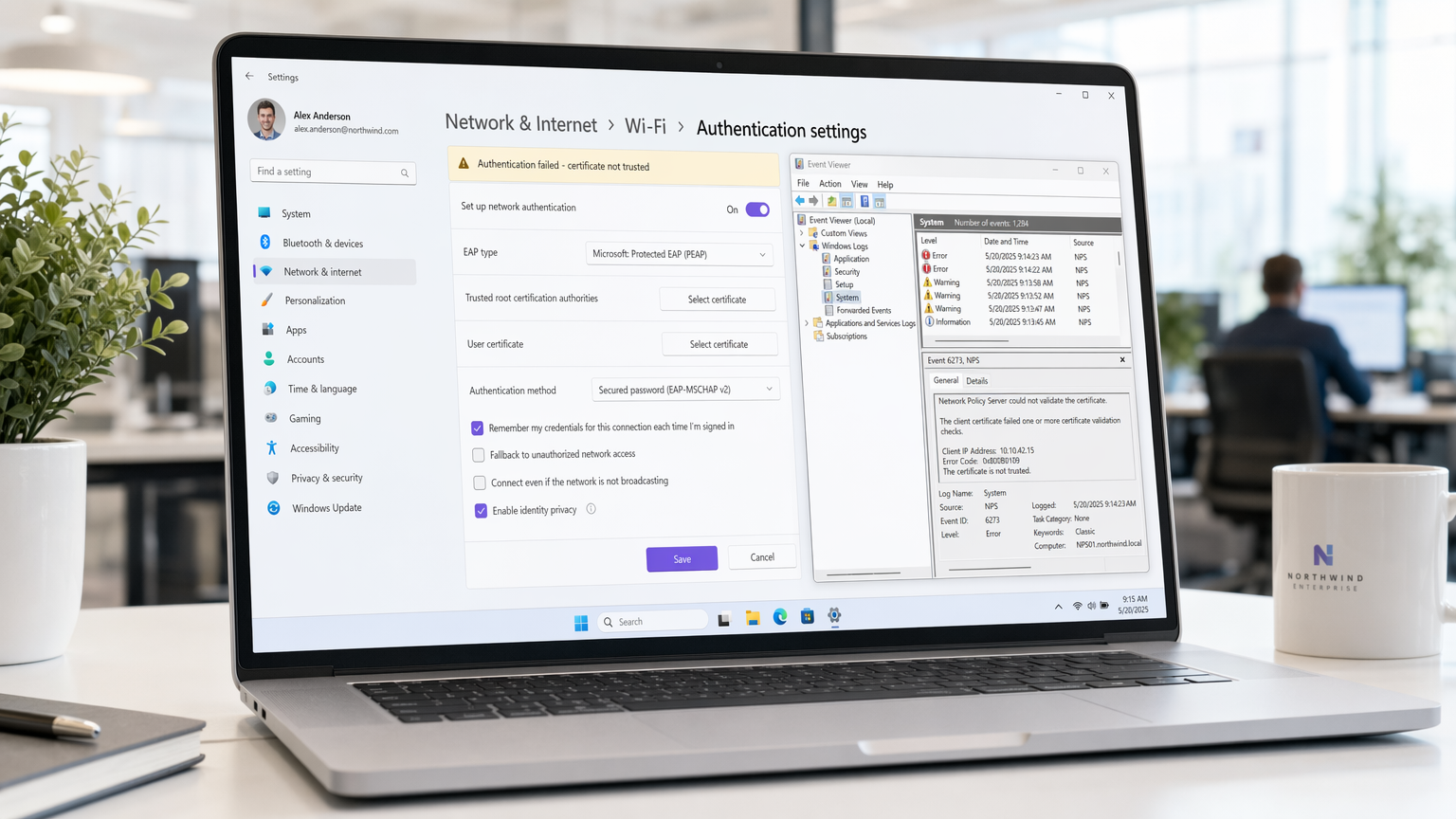

Analisi dei Log e Codici di Errore

La diagnosi del problema richiede l'esame dei log operativi di WLAN-AutoConfig all'interno del Visualizzatore Eventi di Windows. Gli indicatori più comuni di un fallimento della fiducia nei certificati sono:

- Errore 11: La rete ha smesso di rispondere.

- Errore 15: La catena di certificati è stata emessa da un'autorità non attendibile.

Questi errori confermano che l'handshake TLS fallisce prima che le credenziali effettive dell'utente o della macchina possano essere verificate.

Guida all'Implementazione

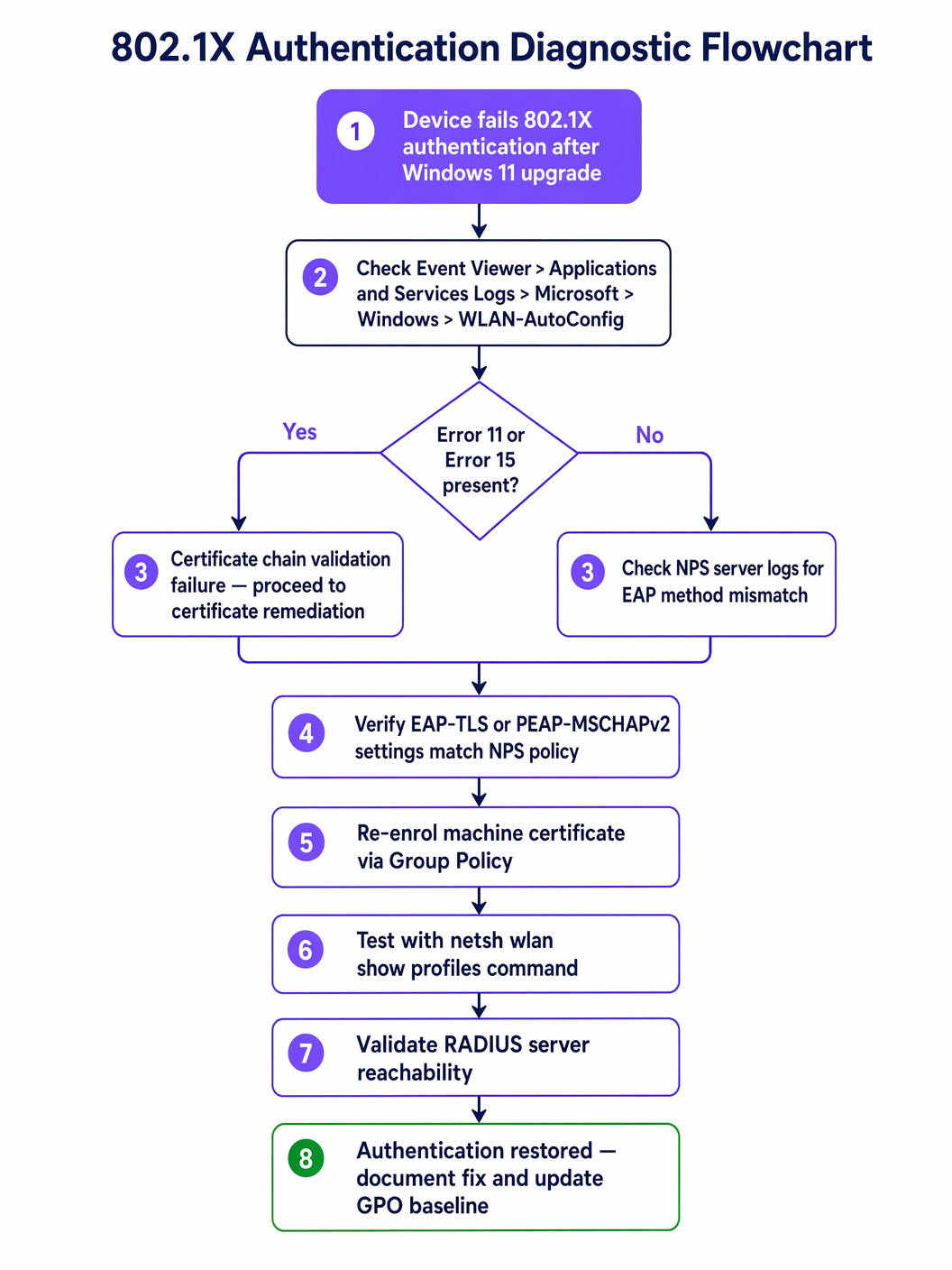

La risoluzione del problema 802.1X di Windows 11 richiede un aggiornamento coordinato della baseline di gestione degli endpoint. I seguenti passaggi delineano la risoluzione richiesta tramite i Criteri di gruppo di Active Directory.

Passaggio 1: Verificare la Distribuzione della CA Radice

Assicurarsi che il certificato della CA radice che ha emesso il certificato del server NPS sia distribuito nell'archivio Autorità di certificazione radice attendibili su tutte le macchine client. Questo viene tipicamente gestito tramite Configurazione computer > Criteri > Impostazioni di Windows > Impostazioni di sicurezza > Criteri chiave pubblica.

Passaggio 2: Riconfigurare i Criteri di Rete Wireless (IEEE 802.11)

La soluzione critica risiede nella definizione esplicita della relazione di fiducia all'interno del profilo wireless.

- Aprire il GPO pertinente e navigare a

Configurazione computer > Criteri > Impostazioni di Windows > Impostazioni di sicurezza > Criteri di rete wireless (IEEE 802.11). - Modificare le proprietà del profilo SSID aziendale.

- Navigare alla scheda Sicurezza e selezionare Proprietà per il metodo di autenticazione di rete scelto (ad esempio, Microsoft: Protected EAP (PEAP)).

- Nella finestra delle proprietà PEAP, selezionare la casella Verifica l'identità del server convalidando il certificato.

- Fondamentale, nell'elenco Autorità di certificazione radice attendibili, DEVI selezionare esplicitamente la casella accanto alla CA che ha emesso il certificato NPS.

- Assicurarsi che Abilita riconnessione rapida sia selezionato per ottimizzare le prestazioni di roaming.

Passaggio 3: Risolvere i Conflitti di Credential Guard

Se la fiducia nel certificato è verificata ma l'autenticazione PEAP-MSCHAPv2 fallisce ancora, è probabile che Credential Guard stia interferendo. La soluzione architettonica a lungo termine è migrare completamente dall'autenticazione basata su password. Il passaggio a EAP-TLS (autenticazione basata su certificato sia per la macchina che per l'utente) aggira completamente il problema di archiviazione delle credenziali MS-CHAPv2. Per una guida dettagliata sulla modernizzazione della tua postura di sicurezza, consulta la nostra guida su Implementazione di WPA3-Enterprise per una Sicurezza Wireless Migliorata .

Migliori Pratiche

Quando si gestisce l'infrastruttura wireless aziendale, in particolare in ambienti ad alta densità come Sanità o grandi hub di Trasporto , l'adesione a standard indipendenti dal fornitore è essenziale per la mitigazione del rischio.

- Non Disabilitare Mai la Convalida del Certificato: Illa soluzione alternativa più comune—e pericolosa—adottata dai team IT è deselezionare la casella "Verifica l'identità del server". Ciò espone la rete ad attacchi Evil Twin e alla raccolta di credenziali, violando direttamente la conformità PCI DSS. Risolvere sempre la catena di fiducia sottostante.

- Implementare l'autenticazione della macchina: Affidarsi esclusivamente alle credenziali utente significa che i dispositivi non possono connettersi alla rete prima che un utente effettui l'accesso, interrompendo gli aggiornamenti GPO e la gestione remota. Implementare l'autenticazione della macchina (utilizzando EAP-TLS) per garantire che i dispositivi siano sempre connessi e gestibili.

- Standardizzare su EAP-TLS: L'802.1X basato su password (PEAP) è sempre più fragile di fronte ai cambiamenti di sicurezza a livello di sistema operativo. EAP-TLS offre una sicurezza più robusta, un'esperienza utente senza interruzioni (nessuna richiesta di password) e immunità ai conflitti di Credential Guard.

Risoluzione dei problemi e mitigazione del rischio

Oltre al problema primario di fiducia del certificato, gli architetti di rete devono essere preparati a modalità di errore secondarie durante un rollout di Windows 11.

Sovraccarico del server RADIUS

Quando un gran numero di macchine viene aggiornato e successivamente fallisce l'autenticazione, tenterà continuamente di riconnettersi. Ciò può portare a una tempesta RADIUS, sovraccaricando i server NPS e causando una condizione di denial-of-service per l'intera rete wireless.

Mitigazione: Implementare timeout RADIUS aggressivi e limiti di tentativi sui controller LAN wireless (WLC). Scaglionare i rollout degli aggiornamenti del sistema operativo per monitorare l'utilizzo della CPU e della memoria del server NPS.

Fallback del Captive Portal

Per i dispositivi che non possono assolutamente essere remediati tramite GPO (ad esempio, dispositivi BYOD non gestiti o di appaltatori), fornire un meccanismo di fallback sicuro. L'utilizzo di una robusta soluzione Guest WiFi con un captive portal consente a questi utenti di ottenere l'accesso a internet pur rimanendo isolati dalla rete aziendale interna. Ciò garantisce che la produttività non venga interrotta mentre il team IT indaga sul fallimento dell'802.1X.

ROI e impatto aziendale

Risolvere i problemi di autenticazione 802.1X non è solo una necessità tecnica; ha implicazioni aziendali dirette.

- Riduzione dei costi dell'Helpdesk: Una correzione GPO proattiva previene centinaia di ticket di supporto di primo livello, riducendo significativamente le spese operative IT.

- Continuità operativa: In settori come il Retail , dove i dispositivi mPOS (mobile point-of-sale) si affidano a un Wi-Fi sicuro, i fallimenti di autenticazione influiscono direttamente sulla generazione di entrate.

- Posizione di conformità: Mantenere una rigorosa convalida dei certificati garantisce la conformità continua ai quadri normativi, evitando potenziali multe e danni alla reputazione associati alle violazioni dei dati.

Affrontando la causa principale dei fallimenti di autenticazione di Windows 11 e migrando verso architetture EAP-TLS robuste, i leader IT possono garantire che la loro infrastruttura wireless rimanga una risorsa sicura e ad alte prestazioni.

Definizioni chiave

802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational security protocol for enterprise wireless networks, ensuring only authorized devices and users can access corporate resources.

PEAP (Protected Extensible Authentication Protocol)

An authentication protocol that encapsulates the EAP within an encrypted and authenticated TLS tunnel.

The most common legacy 802.1X deployment, relying on a server-side certificate and client-side passwords (MS-CHAPv2). It is highly susceptible to Windows 11 upgrade issues.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection.

The recommended architectural standard for modern enterprise wireless, providing the highest level of security and immunity to password-related OS conflicts.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server component (often Microsoft NPS) that processes the 802.1X authentication requests from the wireless access points.

Supplicant

The client device (e.g., a Windows 11 laptop) attempting to access the network.

The endpoint that must be correctly configured via GPO to trust the RADIUS server's certificate.

Authenticator

The network device (e.g., a wireless access point or switch) that facilitates the authentication process between the supplicant and the RADIUS server.

The infrastructure component that enforces the 802.1X policy, blocking access until authentication is successful.

Credential Guard

A Windows security feature that uses virtualization-based security to isolate secrets so that only privileged system software can access them.

A common cause of PEAP-MSCHAPv2 failures in Windows 11, as it alters how legacy passwords are handled during the authentication process.

Group Policy Object (GPO)

A collection of settings that define what a system will look like and how it will behave for a defined group of users or computers in Active Directory.

The primary mechanism for deploying the required certificate trust and wireless profile configurations to resolve Windows 11 802.1X issues at scale.

Esempi pratici

A large retail chain with 500 locations is rolling out Windows 11 to all store manager laptops. After the first 50 upgrades, managers report they cannot connect to the 'Corp-Secure' SSID. The helpdesk confirms the devices are receiving the correct GPO, but the connection drops silently. How should the network architect resolve this?

The architect must first verify the specific error in the WLAN-AutoConfig logs on a failing device. If Error 11 or 15 is present, the issue is certificate trust. The architect must edit the 'Wireless Network (IEEE 802.11) Policies' GPO. Within the PEAP properties for the 'Corp-Secure' profile, they must explicitly check the box next to the specific Root CA that issued the RADIUS server's certificate. Once the GPO is updated and pushed via gpupdate /force, the laptops will successfully validate the server and connect.

A hospital IT team has updated their GPO to explicitly trust the RADIUS server's Root CA, but Windows 11 devices using PEAP-MSCHAPv2 are still failing to authenticate. The NPS logs show 'Authentication failed due to a user credentials mismatch.' What is the likely cause and the recommended long-term solution?

The likely cause is Windows Defender Credential Guard, which is enabled by default in Windows 11 and can interfere with legacy MS-CHAPv2 credential handling. The immediate fix is to disable Credential Guard via GPO for those specific devices, but this weakens the endpoint security posture. The recommended long-term architectural solution is to migrate the wireless network to EAP-TLS using machine and user certificates. This eliminates the reliance on passwords and bypasses the Credential Guard conflict entirely.

Domande di esercitazione

Q1. A CTO asks you to resolve a widespread 802.1X failure immediately by unchecking 'Verify the server's identity' in the GPO to get the sales team back online. How do you respond?

Suggerimento: Consider the compliance and security implications of disabling certificate validation.

Visualizza risposta modello

I would advise against this approach. Disabling certificate validation exposes the network to Evil Twin attacks and credential harvesting, which directly violates PCI DSS and GDPR compliance. The correct approach is to identify the missing Root CA and explicitly trust it within the GPO. If immediate access is required, we can route affected users through a secure Guest WiFi captive portal as a temporary fallback while the GPO propagates.

Q2. You are designing the wireless architecture for a new corporate campus and must choose between PEAP-MSCHAPv2 and EAP-TLS. Given the recent Windows 11 upgrade issues, which do you recommend and why?

Suggerimento: Evaluate the impact of OS-level security features like Credential Guard on legacy authentication methods.

Visualizza risposta modello

I strongly recommend EAP-TLS. While PEAP-MSCHAPv2 is easier to deploy initially (relying on AD passwords), it is highly susceptible to OS-level changes like Credential Guard and profile migration failures. EAP-TLS uses machine and user certificates, eliminating password-related vulnerabilities, providing a seamless user experience, and ensuring long-term architectural stability against future OS updates.

Q3. After deploying the correct GPO to explicitly trust the Root CA, several machines still fail to connect. You notice these machines have not been on the network for several weeks. What is the likely issue and how do you resolve it?

Suggerimento: Consider how Group Policy updates are delivered to endpoints.

Visualizza risposta modello

The likely issue is that these machines have not received the updated GPO because they cannot connect to the network to pull the policy. This is a classic 'chicken-and-egg' problem. To resolve it, the machines must be temporarily connected via a wired Ethernet connection or a secure VPN to authenticate to the domain and run gpupdate /force to receive the new wireless profile configuration.

Continua a leggere questa serie

Le 10 principali cause di timeout DHCP sulle reti wireless ad alta densità

Questa guida di riferimento tecnica e autorevole identifica le dieci principali cause di timeout DHCP sulle reti wireless ad alta densità e fornisce strategie di risoluzione pratiche e indipendenti dai fornitori. Progettata per leader IT senior, architetti di rete e direttori operativi delle strutture, copre principi ingegneristici approfonditi, flussi di lavoro di implementazione passo-passo e risultati aziendali misurabili. Scopri come eliminare i colli di bottiglia della connessione e ottimizzare la tua infrastruttura wireless per offrire una connettività fluida in ambienti aziendali esigenti.

Guida passo-passo alla diagnosi dei problemi di roaming WiFi

Questa guida completa fornisce ai leader IT aziendali e agli architetti di rete una metodologia autorevole e passo-passo per diagnosticare e risolvere i problemi di roaming WiFi. Combinando approfondimenti tecnici sugli standard IEEE 802.11k/v/r con casi di studio reali e analisi a livello di pacchetto, questo riferimento consente ai team di eliminare il problema dello 'sticky client' e offrire una connettività mobile fluida. Copre l'intero flusso di lavoro diagnostico, dai rilievi del sito RF e gli audit di configurazione dei controller fino all'analisi dell'acquisizione dei pacchetti over-the-air e alla validazione post-risoluzione.

Perché il WiFi del tuo Stadio si Blocca (e Come Risolverlo)

Questa autorevole guida tecnica esamina la causa principale della congestione del WiFi negli stadi — il "chiacchiericcio" simultaneo in background di 50.000 dispositivi che caricano pubblicità programmatiche e telemetria — e fornisce un progetto architettonico dettagliato per l'implementazione del filtraggio DNS edge come strategia di mitigazione primaria. Progettata per IT Director, CTO e Network Architect, offre indicazioni pratiche per l'implementazione, casi di studio reali e framework di ROI misurabili per aiutare gli operatori delle sedi a recuperare larghezza di banda e fornire connettività ad alte prestazioni su larga scala.