পার্সোনাল এরিয়া নেটওয়ার্ক (PANs): প্রযুক্তি, অ্যাপ্লিকেশন, নিরাপত্তা এবং ভবিষ্যৎ প্রবণতা

এই প্রামাণিক টেকনিক্যাল রেফারেন্স গাইডটি এন্টারপ্রাইজ পরিবেশের জন্য পার্সোনাল এরিয়া নেটওয়ার্ক (PANs)-এর আর্কিটেকচার, ডিপ্লয়মেন্ট এবং সিকিউরিটি কভার করে, যেখানে ব্লুটুথ লো এনার্জি, জিগবি, NFC এবং আল্ট্রা-ওয়াইডব্যান্ড বিস্তারিতভাবে পরীক্ষা করা হয়েছে। এটি হোটেল, রিটেইল চেইন, স্টেডিয়াম এবং হেলথকেয়ার সুবিধার মতো উচ্চ-ঘনত্বের ভেন্যুগুলো পরিচালনাকারী IT ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য কার্যকর নির্দেশিকা প্রদান করে। গাইডটি সিনিয়র IT লিডারদের তথ্যভিত্তিক ডিপ্লয়মেন্ট সিদ্ধান্ত নিতে সাহায্য করার জন্য RF স্পেকট্রাম ম্যানেজমেন্ট, নেটওয়ার্ক সেগমেন্টেশন, কমপ্লায়েন্স প্রয়োজনীয়তা এবং উদীয়মান PAN প্রবণতাগুলো নিয়ে আলোচনা করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ

- ব্লুটুথ লো এনার্জি (BLE)

- জিগবি (Zigbee) (IEEE 802.15.4)

- নিয়ার ফিল্ড কমিউনিকেশন (NFC)

- আল্ট্রা-ওয়াইডব্যান্ড (UWB)

- ইমপ্লিমেন্টেশন গাইড

- ধাপ ১: RF স্পেকট্রাম অ্যানালাইসিস এবং চ্যানেল প্ল্যানিং

- ধাপ ২: গেটওয়ে প্লেসমেন্ট এবং ডেনসিটি

- ধাপ ৩: নেটওয়ার্ক সেগমেন্টেশন এবং VLAN আর্কিটেকচার

- ধাপ ৪: ডিভাইস অথেনটিকেশন এবং প্রভিশনিং

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- সাধারণ ফেইলিওর মোড

- সিকিউরিটি থ্রেট ল্যান্ডস্কেপ

- ROI এবং বিজনেস ইমপ্যাক্ট

- PAN প্রযুক্তিতে ভবিষ্যৎ প্রবণতা

এক্সিকিউটিভ সামারি

হোটেল, রিটেইল চেইন এবং স্টেডিয়ামের মতো উচ্চ-ঘনত্বের পরিবেশ পরিচালনাকারী CTO এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য, পার্সোনাল এরিয়া নেটওয়ার্ক (PANs)-এর প্রসার একই সাথে একটি উল্লেখযোগ্য অপারেশনাল সুবিধা এবং একটি জটিল RF ম্যানেজমেন্ট চ্যালেঞ্জ তৈরি করে। যেখানে ওয়্যারলেস লোকাল এরিয়া নেটওয়ার্ক (WLAN) বিস্তৃত কভারেজ পরিচালনা করে, সেখানে PANs একদম প্রান্তিক পর্যায়ে কাজ করে — সাধারণত ১০-মিটার ব্যাসার্ধের মধ্যে — যা অসংখ্য পরিধানযোগ্য ডিভাইস (wearables), IoT সেন্সর এবং পেরিফেরালগুলোকে সংযুক্ত করে আধুনিক ব্যবহারকারীর অভিজ্ঞতা এবং অপারেশনাল দক্ষতা বৃদ্ধি করে。

এই গাইডটি প্রধান PAN প্রোটোকলগুলোর একটি ভেন্ডর-নিরপেক্ষ, প্রযুক্তিগত গভীর বিশ্লেষণ প্রদান করে: ব্লুটুথ লো এনার্জি (BLE), জিগবি (Zigbee), নিয়ার ফিল্ড কমিউনিকেশন (NFC), এবং আল্ট্রা-ওয়াইডব্যান্ড (UWB)। আমরা এগুলোর আর্কিটেকচারাল প্রভাব, বিশেষ করে 2.4 GHz স্পেকট্রাম কনজেশন সম্পর্কে আলোচনা করব এবং শর্ট-রেঞ্জ নেটওয়ার্কগুলো যাতে আপনার সুরক্ষিত এন্টারপ্রাইজ ইনফ্রাস্ট্রাকচারে প্রবেশের মাধ্যম না হয়ে ওঠে, তার জন্য প্রয়োজনীয় সিকিউরিটি কন্ট্রোলগুলোর বিস্তারিত বিবরণ দেব। আপনার প্রাথমিক Guest WiFi ডিপ্লয়মেন্টের মতো একই আর্কিটেকচারাল কঠোরতার সাথে PANs পরিচালনা করে, আপনি পারফরম্যান্স বা নিরাপত্তার সাথে আপস না করেই লোকেশন-ভিত্তিক পরিষেবাগুলো উন্নত করতে, অ্যাক্সেস কন্ট্রোল সুবিন্যস্ত করতে এবং স্থিতিস্থাপক সেন্সর নেটওয়ার্ক স্থাপন করতে এই প্রযুক্তিগুলোকে কাজে লাগাতে পারেন।

টেকনিক্যাল ডিপ-ডাইভ

পার্সোনাল এরিয়া নেটওয়ার্কগুলো ব্যবহারকারীর নৈকট্য এবং তাদের নির্দিষ্ট ব্যবহারের ক্ষেত্রের দ্বারা সংজ্ঞায়িত করা হয়, যা অন্তর্নিহিত প্রোটোকল নির্বাচন নির্ধারণ করে। একটি এন্টারপ্রাইজ পরিবেশে সফল ডিপ্লয়মেন্টের জন্য প্রতিটি প্রোটোকলের প্রযুক্তিগত বৈশিষ্ট্যগুলো বোঝা অপরিহার্য।

ব্লুটুথ লো এনার্জি (BLE)

2.4 GHz ISM ব্যান্ডে কাজ করা BLE হলো পেরিফেরাল এবং পরিধানযোগ্য ডিভাইসগুলোকে সংযুক্ত করার জন্য একটি সর্বব্যাপী স্ট্যান্ডার্ড। ক্লাসিক ব্লুটুথের বিপরীতে, BLE-কে ডেটার সংক্ষিপ্ত বার্স্টের জন্য ডিজাইন করা হয়েছে, যা উল্লেখযোগ্যভাবে বিদ্যুৎ খরচ কমায়। এটি ইন্টারফারেন্স কমানোর জন্য ৪০টি চ্যানেলে (প্রতিটি 2 MHz চওড়া) ফ্রিকোয়েন্সি হপিং স্প্রেড স্পেকট্রাম (FHSS) ব্যবহার করে। এন্টারপ্রাইজ ডিপ্লয়মেন্টে, বীকনের মাধ্যমে অ্যাসেট ট্র্যাকিং এবং প্রক্সিমিটি মার্কেটিংয়ের জন্য BLE প্রায়শই ব্যবহৃত হয়। তবে, যেহেতু এটি লিগ্যাসি Wi-Fi (802.11b/g/n)-এর সাথে 2.4 GHz স্পেকট্রাম শেয়ার করে, তাই উচ্চ-ঘনত্বের BLE ডিপ্লয়মেন্ট নয়েজ ফ্লোর বাড়িয়ে দিতে পারে, যা সামগ্রিক WLAN পারফরম্যান্সকে প্রভাবিত করে। বিশেষ করে hospitality ডিপ্লয়মেন্টের ক্ষেত্রে, যেখানে অতিথিরা একটি আবদ্ধ স্থানে একাধিক BLE ডিভাইস নিয়ে আসেন, এই ইন্টারফারেন্স সক্রিয়ভাবে পরিচালনা করা আবশ্যক।

জিগবি (Zigbee) (IEEE 802.15.4)

জিগবি (Zigbee) হলো একটি লো-পাওয়ার, লো-ডেটা-রেট প্রোটোকল যা 2.4 GHz ব্যান্ডেও কাজ করে এবং এর মেশ নেটওয়ার্কিং টপোলজির জন্য এটি আলাদা। এটি একে অত্যন্ত স্থিতিস্থাপক করে তোলে এবং বিল্ডিং অটোমেশন ও IoT সেন্সর নেটওয়ার্ক, যেমন স্মার্ট থার্মোস্ট্যাট এবং লাইটিং কন্ট্রোলের জন্য আদর্শ করে তোলে। একটি জিগবি নেটওয়ার্ক কোঅর্ডিনেটর, রাউটার (যা মেশকে প্রসারিত করে) এবং এন্ড ডিভাইস নিয়ে গঠিত। ওভারল্যাপিং ফ্রিকোয়েন্সি এড়াতে Wi-Fi-এর পাশাপাশি জিগবি ডিপ্লয় করার সময় সতর্ক চ্যানেল প্ল্যানিং অপরিহার্য। IEEE 802.15.4 স্ট্যান্ডার্ডটি থ্রেড (Thread)-এরও ভিত্তি, যা ম্যাটার (Matter)-সামঞ্জস্যপূর্ণ স্মার্ট হোম ডিভাইসগুলোর দ্বারা ব্যবহৃত প্রোটোকল, যা জিগবি-এর দক্ষতাকে ভবিষ্যৎমুখী ডিপ্লয়মেন্টের জন্য ক্রমশ প্রাসঙ্গিক করে তোলে।

নিয়ার ফিল্ড কমিউনিকেশন (NFC)

NFC 13.56 MHz-এ কাজ করে এবং এটি অত্যন্ত শর্ট-রেঞ্জ কমিউনিকেশনের জন্য ডিজাইন করা হয়েছে, সাধারণত ৪ সেন্টিমিটারের কম। এই ফিজিক্যাল প্রক্সিমিটির প্রয়োজনীয়তা স্বভাবতই নিরাপত্তা বাড়ায়, যা NFC-কে কন্ট্যাক্টলেস পেমেন্ট (ISO/IEC 14443), অ্যাক্সেস কন্ট্রোল এবং সুরক্ষিত ডিভাইস পেয়ারিংয়ের জন্য স্ট্যান্ডার্ডে পরিণত করে। NFC তিনটি মোডে কাজ করে: রিডার/রাইটার, পিয়ার-টু-পিয়ার এবং কার্ড ইমুলেশন। retail পরিবেশে, পয়েন্ট-অফ-সেল ট্রানজ্যাকশন এবং ইন্টারেক্টিভ প্রোডাক্ট ইনফরমেশন ডিসপ্লে উভয়ের জন্যই NFC ক্রমবর্ধমানভাবে ব্যবহৃত হচ্ছে, যা কেনাকাটার সময় ঘর্ষণ (friction) কমায়।

আল্ট্রা-ওয়াইডব্যান্ড (UWB)

UWB একটি বিস্তৃত স্পেকট্রাম জুড়ে (সাধারণত 3.1 থেকে 10.6 GHz) কাজ করে এবং ডেটা ট্রান্সমিট করার জন্য শর্ট-ডিউরেশন পালস ব্যবহার করে। এর প্রাথমিক এন্টারপ্রাইজ সুবিধা হলো সুনির্দিষ্ট ইনডোর পজিশনিং। BLE-এর বিপরীতে, যা রিসিভড সিগন্যাল স্ট্রেংথ ইন্ডিকেটর (RSSI)-এর উপর ভিত্তি করে দূরত্ব অনুমান করে, UWB টাইম অফ ফ্লাইট (ToF) গণনা করে, যা কয়েক সেন্টিমিটার পর্যন্ত লোকেশন নির্ভুলতা সক্ষম করে। healthcare সেটিংসে উচ্চ-মূল্যের অ্যাসেট ট্র্যাকিং বা বিমানবন্দর এবং কনফারেন্স সেন্টারের মতো জটিল ভেন্যুগুলোতে সুনির্দিষ্ট নেভিগেশনের জন্য এটি অমূল্য। অ্যাপলের এয়ারট্যাগ (AirTag) এবং আইফোনের প্রিসিশন ফাইন্ডিং (Precision Finding) ফিচার হলো একই IEEE 802.15.4a স্ট্যান্ডার্ডের কনজিউমার ইমপ্লিমেন্টেশন যা এন্টারপ্রাইজ UWB ডিপ্লয়মেন্টের ভিত্তি।

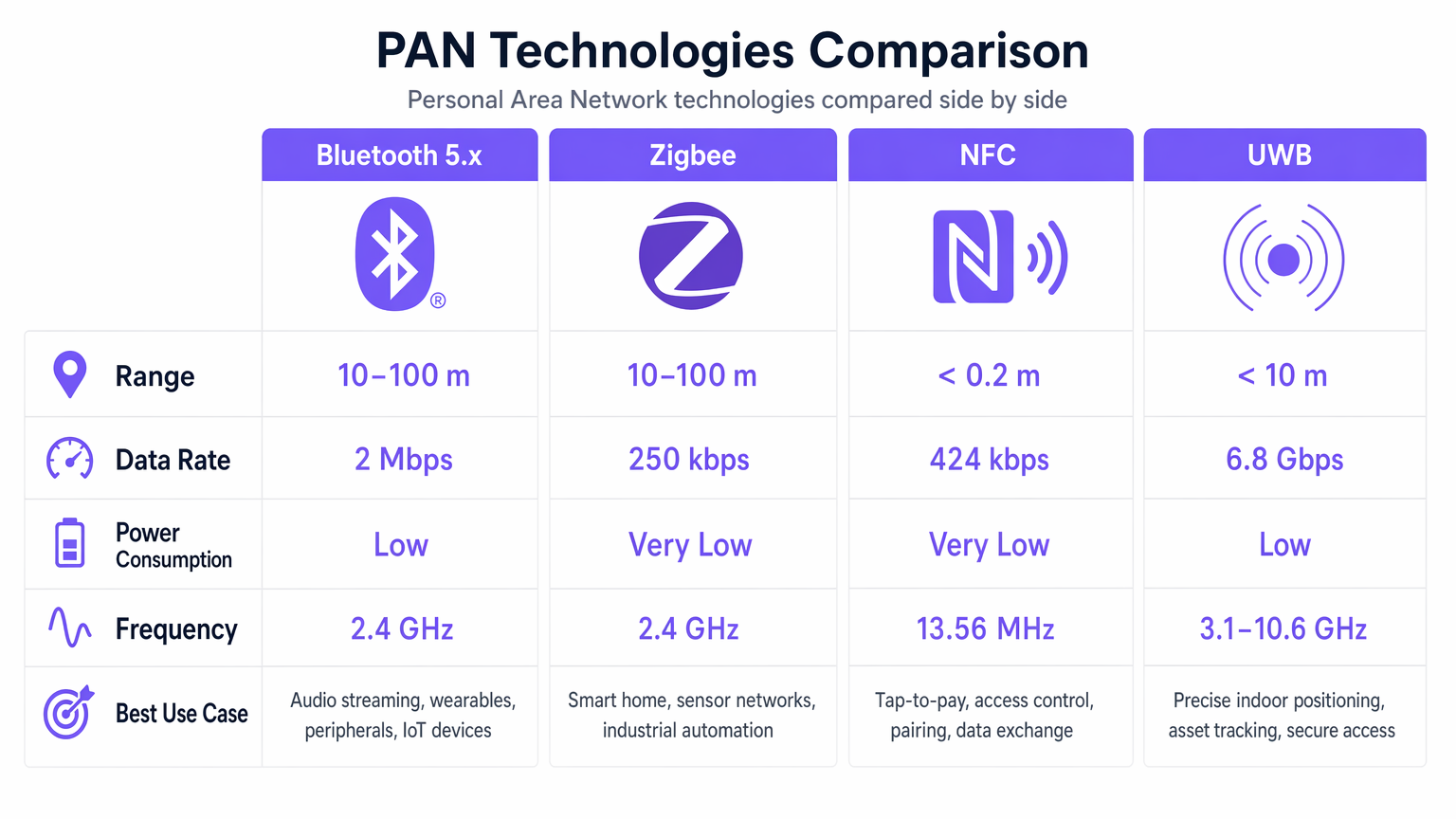

| প্রযুক্তি | স্ট্যান্ডার্ড | ফ্রিকোয়েন্সি | রেঞ্জ | ডেটা রেট | পাওয়ার | প্রাথমিক ব্যবহারের ক্ষেত্র |

|---|---|---|---|---|---|---|

| ব্লুটুথ 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | লো | পরিধানযোগ্য ডিভাইস, পেরিফেরাল, বীকন |

| জিগবি (Zigbee) | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | ভেরি লো | বিল্ডিং অটোমেশন, IoT সেন্সর |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | ভেরি লো | অ্যাক্সেস কন্ট্রোল, পেমেন্ট, পেয়ারিং |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | লো | সুনির্দিষ্ট পজিশনিং, অ্যাসেট ট্র্যাকিং |

| ইনফ্রারেড (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | ভেরি লো | লিগ্যাসি ডিভাইস কন্ট্রোল |

ইমপ্লিমেন্টেশন গাইড

একটি এন্টারপ্রাইজ পরিবেশে PAN প্রযুক্তি ডিপ্লয় করার জন্য নির্ভরযোগ্যতা নিশ্চিত করতে এবং বিদ্যমান ইনফ্রাস্ট্রাকচারের সাথে ইন্টারফারেন্স কমানোর জন্য সতর্ক পরিকল্পনার প্রয়োজন।

ধাপ ১: RF স্পেকট্রাম অ্যানালাইসিস এবং চ্যানেল প্ল্যানিং

2.4 GHz PANs (BLE এবং জিগবি) ডিপ্লয় করার সবচেয়ে গুরুত্বপূর্ণ ধাপ হলো আপনার Wi-Fi নেটওয়ার্কের সাথে ইন্টারফারেন্স কমানো। যেকোনো PAN হার্ডওয়্যার স্থাপন করার আগে বিদ্যমান 2.4 GHz ইউটিলাইজেশন শনাক্ত করতে একটি পুঙ্খানুপুঙ্খ RF সাইট সার্ভে পরিচালনা করুন। Wi-Fi সাধারণত নন-ওভারল্যাপিং চ্যানেল 1, 6 এবং 11 ব্যবহার করে। ইন্টারফারেন্স কমানোর জন্য, আপনার জিগবি নেটওয়ার্কগুলোকে চ্যানেল 15, 20, 25 বা 26 ব্যবহার করার জন্য কনফিগার করুন। এই চ্যানেলগুলো প্রাথমিক Wi-Fi চ্যানেলগুলোর মধ্যে গার্ড ব্যান্ডের মধ্যে পড়ে, যা কো-চ্যানেল ইন্টারফারেন্স উল্লেখযোগ্যভাবে হ্রাস করে। একটি সম্মিলিত Wi-Fi এবং জিগবি ডিপ্লয়মেন্টে এটি এককভাবে সবচেয়ে প্রভাবশালী কনফিগারেশন সিদ্ধান্ত।

ধাপ ২: গেটওয়ে প্লেসমেন্ট এবং ডেনসিটি

BLE এবং জিগবি নেটওয়ার্কের জন্য, নির্ভরযোগ্য ডেটা সংগ্রহের জন্য গেটওয়ে (বা কোঅর্ডিনেটর)-এর প্লেসমেন্ট অত্যন্ত গুরুত্বপূর্ণ। নিশ্চিত করুন যে গেটওয়েগুলোর সর্বাধিক সংখ্যক এন্ড ডিভাইসের সাথে একটি পরিষ্কার লাইন অফ সাইট রয়েছে, যা দেয়াল এবং ধাতব কাঠামো থেকে অ্যাটেন্যুয়েশন (attenuation) কমিয়ে দেয়। প্রতি গেটওয়েতে এন্ড ডিভাইসের জন্য প্রস্তুতকারকের প্রস্তাবিত অনুপাত অতিক্রম করবেন না। উচ্চ-ঘনত্বের IoT ডিপ্লয়মেন্টে, যেমন একটি স্মার্ট হোটেল ফ্লোরে, নির্ভরযোগ্য মেশ গঠন এবং ডেটা ব্যাকহল নিশ্চিত করতে প্রতি রুম ক্লাস্টারে একটি ডেডিকেটেড গেটওয়ে ডিপ্লয় করার কথা বিবেচনা করুন। যেখানে সম্ভব, হার্ডওয়্যার ফুটপ্রিন্ট কমাতে ইন্টিগ্রেটেড BLE বা জিগবি রেডিও অন্তর্ভুক্ত এন্টারপ্রাইজ Wi-Fi অ্যাক্সেস পয়েন্টগুলো ব্যবহার করুন, যেমনটি Your Guide to a Wireless Access Point Ruckus -এ আলোচনা করা হয়েছে।

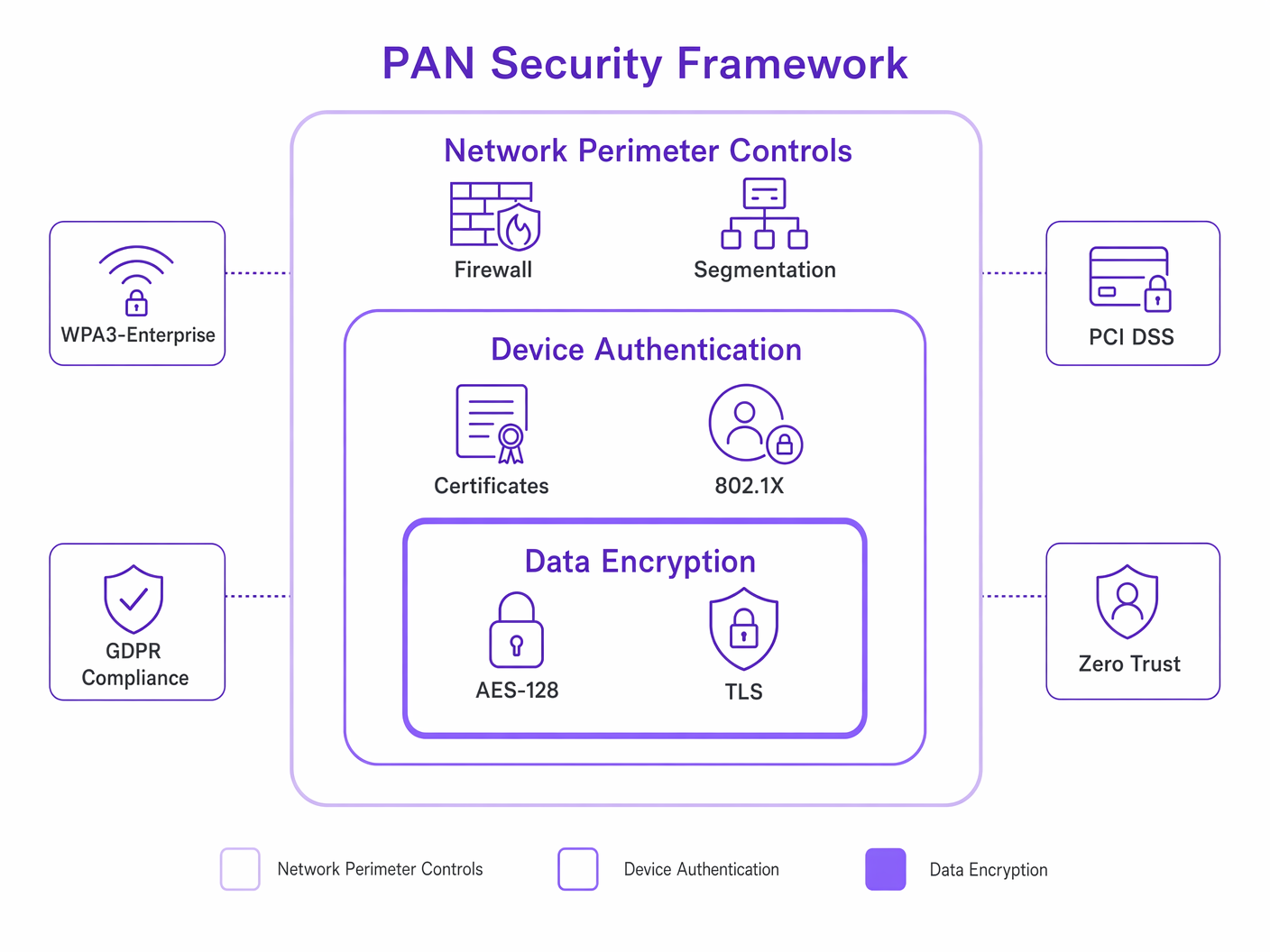

ধাপ ৩: নেটওয়ার্ক সেগমেন্টেশন এবং VLAN আর্কিটেকচার

যেসব PAN গেটওয়ে IoT ট্রাফিককে এন্টারপ্রাইজ নেটওয়ার্কে ব্রিজ করে, সেগুলোকে অবশ্যই কঠোরভাবে আইসোলেট করতে হবে। সমস্ত PAN গেটওয়েকে একটি ডেডিকেটেড, নন-রাউটেবল VLAN-এ রাখুন। PAN VLAN থেকে ট্রাফিককে শুধুমাত্র প্রয়োজনীয় ইন্টারনাল সার্ভার বা এক্সটার্নাল ক্লাউড এন্ডপয়েন্টে সীমাবদ্ধ করতে কঠোর অ্যাক্সেস কন্ট্রোল লিস্ট (ACLs) প্রয়োগ করুন। কর্পোরেট ডেটা নেটওয়ার্কে সমস্ত ল্যাটারাল মুভমেন্ট অস্বীকার করুন। একটি আপসহীন (compromised) IoT ডিভাইসকে সংবেদনশীল সিস্টেমে পিভট পয়েন্ট হিসেবে কাজ করা থেকে বিরত রাখার জন্য এই আর্কিটেকচারটি মৌলিক।

ধাপ ৪: ডিভাইস অথেনটিকেশন এবং প্রভিশনিং

ওয়্যার্ড বা ওয়্যারলেস নেটওয়ার্কের সাথে সংযুক্ত সমস্ত PAN গেটওয়ের জন্য IEEE 802.1X অথেনটিকেশন প্রয়োগ করুন। যেখানে সম্ভব সার্টিফিকেট-ভিত্তিক অথেনটিকেশন (EAP-TLS) ব্যবহার করুন, কারণ এটি ক্রেডেনশিয়াল চুরির ঝুঁকি দূর করে। ব্লুটুথ ডিভাইস পেয়ারিংয়ের জন্য, ম্যান-ইন-দ্য-মিডল (Man-in-the-Middle) আক্রমণ প্রতিরোধ করতে আউট-অফ-ব্যান্ড (OOB) পেয়ারিং বা নিউমেরিক কম্পারিজন বাধ্যতামূলক করুন। একটি ডিভাইস ইনভেন্টরি বজায় রাখুন এবং স্কেলে সামঞ্জস্যপূর্ণ সিকিউরিটি কনফিগারেশন নিশ্চিত করতে নতুন ডিভাইসগুলোর জন্য একটি জিরো-টাচ প্রভিশনিং প্রক্রিয়া প্রয়োগ করুন।

বেস্ট প্র্যাকটিস

একটি শক্তিশালী PAN ডিপ্লয়মেন্টের জন্য ইন্ডাস্ট্রি স্ট্যান্ডার্ড এবং ভেন্ডর-নিরপেক্ষ বেস্ট প্র্যাকটিসগুলো মেনে চলা অপরিহার্য।

স্ট্রং অথেনটিকেশন প্রয়োগ করুন। এন্টারপ্রাইজ সেটিংয়ে ব্লুটুথ ডিভাইসের জন্য কখনোই ডিফল্ট পিন বা 'Just Works' পেয়ারিংয়ের ওপর নির্ভর করবেন না। MitM আক্রমণ প্রশমিত করতে OOB পেয়ারিং বা নিউমেরিক কম্পারিজন প্রয়োজন। গেটওয়ে ডিভাইসের জন্য, EAP-TLS-এর সাথে 802.1X প্রয়োগ করুন।

লেয়ার্ড এনক্রিপশন প্রয়োগ করুন। প্রোটোকল লেয়ারে সমস্ত BLE এবং জিগবি ট্রাফিকের জন্য AES-128 এনক্রিপশন বাধ্যতামূলক করুন। উপরন্তু, বিস্তৃত নেটওয়ার্ক জুড়ে ট্রানজিটে থাকা ডেটা সুরক্ষিত করতে PAN গেটওয়ে এবং ব্যাকএন্ড সার্ভারগুলোর মধ্যে সমস্ত যোগাযোগের জন্য TLS 1.3 প্রয়োগ করুন।

একটি ফার্মওয়্যার ম্যানেজমেন্ট প্রোগ্রাম স্থাপন করুন। PAN ডিভাইসগুলো, বিশেষ করে IoT সেন্সরগুলো প্রায়শই ডিপ্লয় করে ভুলে যাওয়া হয়। পরিচিত দুর্বলতাগুলো প্যাচ করার জন্য গেটওয়ে এবং এন্ড ডিভাইসগুলোতে ফার্মওয়্যার আপডেট পুশ করতে একটি সেন্ট্রালাইজড ম্যানেজমেন্ট সিস্টেম স্থাপন করুন। এটি ডেটা প্রোটেকশন বাই ডিজাইন নীতির অধীনে একটি সরাসরি GDPR কমপ্লায়েন্স প্রয়োজনীয়তা।

নিয়মিত PAN অডিট পরিচালনা করুন। রগ (rogue) PAN ডিভাইসের জন্য পর্যায়ক্রমে RF পরিবেশ অডিট করতে স্পেকট্রাম অ্যানালাইসিস টুল ব্যবহার করুন। আপনার ভেন্যুর মধ্যে কাজ করা একটি অননুমোদিত ব্লুটুথ ডিভাইস রিকনেসান্স (reconnaissance) আক্রমণ পরিচালনা করতে পারে। আপনার বিদ্যমান নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) ফ্রেমওয়ার্কে PAN ডিভাইস ডিসকভারি ইন্টিগ্রেট করুন।

কমপ্লায়েন্স ফ্রেমওয়ার্কের সাথে সামঞ্জস্য রাখুন। পেমেন্ট কার্ড ডেটা পরিচালনাকারী retail পরিবেশের জন্য, নিশ্চিত করুন যে পেমেন্ট টার্মিনালের কাছাকাছি ব্যবহৃত PAN ডিভাইসগুলো PCI DSS প্রয়োজনীয়তাগুলো মেনে চলে, বিশেষ করে নেটওয়ার্ক সেগমেন্টেশন এবং এনক্রিপশনের ক্ষেত্রে। হেলথকেয়ারের জন্য, NHS Digital-এর ডেটা সিকিউরিটি অ্যান্ড প্রোটেকশন টুলকিটের সাথে সামঞ্জস্য রাখুন এবং নিশ্চিত করুন যে রোগীর ডেটা ট্রান্সমিট করা পরিধানযোগ্য ডিভাইসগুলো GDPR আর্টিকেল ৯ (বিশেষ ক্যাটাগরির ডেটা) মেনে চলে। বিস্তৃত নেটওয়ার্ক সিকিউরিটি হার্ডেনিংয়ের জন্য, Mitigating RADIUS Vulnerabilities: A Security Hardening Guide দেখুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

সতর্ক পরিকল্পনার পরেও, PAN ডিপ্লয়মেন্ট অপারেশনাল এবং সিকিউরিটি চ্যালেঞ্জের সম্মুখীন হয়।

সাধারণ ফেইলিওর মোড

মেশ নেটওয়ার্ক কলাপ্স (জিগবি)। যদি খুব বেশি রাউটিং নোড ব্যর্থ হয় বা একই সাথে পাওয়ার ডাউন হয়, তবে জিগবি মেশ কলাপ্স করতে পারে, যা এন্ড ডিভাইসগুলোকে বিচ্ছিন্ন করে দেয়। পর্যাপ্ত রাউটিং নোড ডিপ্লয় করে এবং মেশ ব্যাকবোন বজায় রাখার জন্য যেখানে সম্ভব মেইনস-পাওয়ার্ড ডিভাইস ব্যবহার করে পর্যাপ্ত রিডানডেন্সি নিশ্চিত করুন। ব্যাটারি-চালিত রাউটারগুলোকে শুধুমাত্র এন্ড ডিভাইস হিসেবে বিবেচনা করা উচিত।

BLE বীকন ড্রিফট। সময়ের সাথে সাথে, ব্যাটারির অবনতির কারণে ট্রান্সমিশন ইন্টারভ্যাল দীর্ঘ হয় বা সিগন্যাল স্ট্রেংথ কমে যায়, যা ভুল লোকেশন ডেটার দিকে পরিচালিত করে। একটি প্রোঅ্যাক্টিভ ব্যাটারি মনিটরিং সিস্টেম প্রয়োগ করুন এবং একটি নিয়মিত রিপ্লেসমেন্ট শিডিউল স্থাপন করুন। বেশিরভাগ এন্টারপ্রাইজ বীকন ম্যানেজমেন্ট প্ল্যাটফর্ম ব্যাটারি স্ট্যাটাস ড্যাশবোর্ড প্রদান করে।

রগ ডিভাইস পেয়ারিং। একজন আক্রমণকারী একটি এন্টারপ্রাইজ PAN গেটওয়ের সাথে একটি ক্ষতিকারক ডিভাইস পেয়ার করার চেষ্টা করতে পারে। গেটওয়েগুলোতে কঠোর MAC অ্যাড্রেস ফিল্টারিং প্রয়োগ করুন এবং অস্বাভাবিক পেয়ারিং রিকোয়েস্ট শনাক্ত করতে ওয়্যারলেস ইনট্রুশন প্রিভেনশন সিস্টেম (WIPS) ব্যবহার করুন। সক্রিয়ভাবে পেয়ারিং না করার সময় সমস্ত এন্টারপ্রাইজ ডিভাইসে ব্লুটুথ ডিসকভারেবিলিটি নিষ্ক্রিয় করুন।

2.4 GHz স্যাচুরেশন। স্টেডিয়াম বা কনফারেন্স সেন্টারের মতো উচ্চ-ঘনত্বের ভেন্যুগুলোতে, হাজার হাজার ব্যক্তিগত BLE ডিভাইসের ক্রমবর্ধমান প্রভাব 2.4 GHz ব্যান্ডকে স্যাচুরেট করতে পারে। প্রাথমিক মিটিগেশন হলো আপনার এন্টারপ্রাইজ Wi-Fi ট্রাফিককে 5 GHz এবং 6 GHz ব্যান্ডে (Wi-Fi 6E/7) মাইগ্রেট করা, লিগ্যাসি IoT ডিভাইসের জন্য 2.4 GHz রিজার্ভ করা এবং একটি পরিচালিত ঝুঁকি হিসেবে বর্ধিত নয়েজ ফ্লোরকে মেনে নেওয়া।

সিকিউরিটি থ্রেট ল্যান্ডস্কেপ

PANs-এর শর্ট রেঞ্জ প্রায়শই নিরাপত্তার একটি মিথ্যা অনুভূতির দিকে পরিচালিত করে। বিস্তৃত নেটওয়ার্কে অ্যাক্সেস পেতে PAN প্রোটোকলের দুর্বলতাগুলোকে কাজে লাগানো যেতে পারে।

ব্লুজ্যাকিং এবং ব্লুস্নার্ফিং। আধুনিক ব্লুটুথ ইমপ্লিমেন্টেশনে অনেকাংশে প্রশমিত হলেও, লিগ্যাসি ডিভাইসগুলো অননুমোদিত মেসেজিং (ব্লুজ্যাকিং) বা ডেটা চুরির (ব্লুস্নার্ফিং) জন্য ঝুঁকিপূর্ণ থেকে যায়। নিশ্চিত করুন যে সমস্ত ডিভাইস সুরক্ষিত সংযোগ প্রয়োগ করে এবং সক্রিয়ভাবে পেয়ারিং না করার সময় ডিসকভারেবিলিটি নিষ্ক্রিয় করে।

KNOB অ্যাটাক (Key Negotiation of Bluetooth)। এই আক্রমণ ব্লুটুথ ডিভাইসগুলোকে একটি দুর্বল এনক্রিপশন কী নেগোশিয়েট করতে বাধ্য করে, যা ইভসড্রপিং (eavesdropping) সক্ষম করে। ব্লুটুথ SIG দ্বারা প্রস্তাবিত হিসাবে ডিভাইসগুলো ন্যূনতম ৭ অক্টেটের এনক্রিপশন কী দৈর্ঘ্য প্রয়োগ করে তা নিশ্চিত করার মাধ্যমে এটি প্রশমিত করা হয়।

জিগবি নেটওয়ার্ক কী চুরি। জিগবি নেটওয়ার্কে জয়েন করার প্রক্রিয়ার সময়, ট্রাস্ট সেন্টার লিংক কী যদি সুপরিচিত ডিফল্ট হয় তবে নেটওয়ার্ক কী প্লেইনটেক্সটে ট্রান্সমিট করা হয়। ডিপ্লয়মেন্টের আগে সর্বদা একটি ইউনিক, প্রি-শেয়ার্ড ট্রাস্ট সেন্টার লিংক কী কনফিগার করুন। নেটওয়ার্ক-লেভেল অথেনটিকেশন সিকিউরিটি সম্পর্কে আরও জানতে, Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad দেখুন।

ROI এবং বিজনেস ইমপ্যাক্ট

একটি শক্তিশালী, সুরক্ষিত PAN ইনফ্রাস্ট্রাকচারে বিনিয়োগ করা বিভিন্ন সেক্টর জুড়ে পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে।

হসপিটালিটি। প্রপার্টি ম্যানেজমেন্ট সিস্টেমের সাথে জিগবি-ভিত্তিক স্মার্ট রুম কন্ট্রোল ইন্টিগ্রেট করা অকুপেন্সির উপর ভিত্তি করে HVAC এবং লাইটিং স্বয়ংক্রিয় করার মাধ্যমে বিদ্যুৎ খরচ কমায়। স্মার্ট থার্মোস্ট্যাট ডিপ্লয় করা একটি ২০০-রুমের হোটেল সাধারণত ১৮-২৪ মাসের পেব্যাক পিরিয়ডের সাথে বিদ্যুৎ খরচে ১৫-২০% হ্রাস অর্জন করে। ইন-রুম এন্টারটেইনমেন্টের জন্য নির্বিঘ্ন ব্লুটুথ পেয়ারিং অতিথির অভিজ্ঞতা বাড়ায়, যা সরাসরি রিভিউ স্কোর এবং রিপিট বুকিংকে প্রভাবিত করে। এই সেক্টরে কানেক্টিভিটি স্ট্র্যাটেজির বিস্তৃত দৃষ্টিভঙ্গির জন্য, Hospitality ইন্ডাস্ট্রি হাব দেখুন।

রিটেইল। BLE বীকন ডিপ্লয় করা অত্যন্ত টার্গেটেড, লোকেশন-ভিত্তিক মার্কেটিং সক্ষম করে। যখন WiFi Analytics -এর মতো একটি প্ল্যাটফর্মের সাথে ইন্টিগ্রেট করা হয়, তখন রিটেইলাররা ফুটফল প্যাটার্ন বিশ্লেষণ করতে, স্টোর লেআউট অপ্টিমাইজ করতে এবং গ্রাহকদের স্মার্টফোনে পার্সোনালাইজড অফার পুশ করতে পারে, যা কনভার্শন রেট বাড়ায়। গ্রোসারি রিটেইলে পাইলট ডিপ্লয়মেন্টগুলো দেখিয়েছে যে লোকেশন-ট্রিগারড প্রমোশনগুলো কার্যকরভাবে ডিপ্লয় করা হলে বাস্কেট সাইজে ৭-১২% বৃদ্ধি পায়।

হেলথকেয়ার। সুনির্দিষ্ট অ্যাসেট ট্র্যাকিংয়ের জন্য UWB ব্যবহার করা নিশ্চিত করে যে ইনফিউশন পাম্প বা ডিফিব্রিলেটরের মতো গুরুত্বপূর্ণ সরঞ্জামগুলো তাৎক্ষণিকভাবে খুঁজে পাওয়া যেতে পারে, যা ক্লিনিক্যাল পরিবেশে খোঁজার সময় ৭০% পর্যন্ত কমিয়ে দেয়। এটি সরাসরি রোগীর যত্নের দক্ষতা উন্নত করে এবং রিপ্লেসমেন্ট সরঞ্জামের মূলধনী ব্যয় হ্রাস করে। ক্লিনিক্যাল নেটওয়ার্ক ডিপ্লয়মেন্ট সম্পর্কে আরও জানতে, WiFi in Hospitals: A Guide to Secure Clinical Networks দেখুন।

ট্রান্সপোর্ট। বিমানবন্দর এবং ট্রানজিট হাব পরিবেশে, প্যাসেঞ্জার অ্যাপের সাথে ইন্টিগ্রেটেড BLE বীকনগুলো টার্ন-বাই-টার্ন ইনডোর নেভিগেশন প্রদান করে, যা মিসড কানেকশন কমায় এবং প্যাসেঞ্জার স্যাটিসফ্যাকশন স্কোর উন্নত করে। UWB-ভিত্তিক ব্যাগেজ ট্র্যাকিং রিয়েল-টাইম লোকেশন ডেটা প্রদান করে, যা মিসহ্যান্ডেলড ব্যাগেজ রেট কমায়। সম্পর্কিত কানেক্টিভিটি বিবেচনার জন্য, Your Guide to Enterprise In Car Wi Fi Solutions এবং Transport ইন্ডাস্ট্রি হাব দেখুন।

PANs-কে একটি আফটারথট (afterthought) হিসেবে না দেখে এন্টারপ্রাইজ নেটওয়ার্কের একটি গুরুত্বপূর্ণ এক্সটেনশন হিসেবে বিবেচনা করার মাধ্যমে, সংস্থাগুলো GDPR, PCI DSS এবং সেক্টর-নির্দিষ্ট কমপ্লায়েন্স প্রয়োজনীয়তার সাথে সামঞ্জস্যপূর্ণ একটি শক্তিশালী সিকিউরিটি পোসচার বজায় রেখে নতুন অপারেশনাল দক্ষতা এবং রেভিনিউ স্ট্রিম আনলক করতে পারে।

PAN প্রযুক্তিতে ভবিষ্যৎ প্রবণতা

বেশ কয়েকটি উন্নয়ন আগামী তিন থেকে পাঁচ বছরে এন্টারপ্রাইজ PAN ল্যান্ডস্কেপকে রূপ দেবে।

ম্যাটার এবং থ্রেড কনভারজেন্স। অ্যাপল, গুগল, অ্যামাজন এবং স্যামসাং দ্বারা সমর্থিত ম্যাটার স্মার্ট হোম স্ট্যান্ডার্ড, এর অন্তর্নিহিত মেশ ট্রান্সপোর্ট হিসেবে থ্রেড (IEEE 802.15.4-এর উপর ভিত্তি করে) ব্যবহার করে। কমার্শিয়াল বিল্ডিং অটোমেশনে ম্যাটার অ্যাডপশন ত্বরান্বিত হওয়ার সাথে সাথে, IT টিমগুলোকে বিদ্যমান জিগবি ডিপ্লয়মেন্টের পাশাপাশি থ্রেড নেটওয়ার্কগুলো পরিচালনা করতে হবে।

Wi-Fi HaLow (802.11ah)। সাব-1 GHz ব্যান্ডে কাজ করা, Wi-Fi HaLow কম বিদ্যুৎ খরচ বজায় রেখে Wi-Fi-এর রেঞ্জ ১ কিলোমিটারের বেশি প্রসারিত করে। এটি লার্জ-স্কেল IoT সেন্সর ডিপ্লয়মেন্টের জন্য জিগবি এবং LoRaWAN-এর সরাসরি প্রতিযোগী হিসেবে এটিকে অবস্থান দেয়, যা এন্টারপ্রাইজ টিমগুলোর জন্য প্রোটোকল ল্যান্ডস্কেপকে সহজতর করতে পারে।

UWB প্রোলিফারেশন। ফ্ল্যাগশিপ স্মার্টফোন এবং পরিধানযোগ্য ডিভাইসগুলোতে UWB চিপসেটগুলো স্ট্যান্ডার্ড হয়ে ওঠার সাথে সাথে, UWB-ভিত্তিক লোকেশন পরিষেবাগুলো ডিপ্লয় করার বাধা উল্লেখযোগ্যভাবে হ্রাস পাবে। আগামী দুই থেকে তিন বছরের মধ্যে উচ্চ-মূল্যের রিটেইল এবং হেলথকেয়ার পরিবেশে ইনডোর পজিশনিংয়ের জন্য UWB-কে BLE-এর জায়গা নিতে দেখার আশা করুন।

AI-চালিত RF ম্যানেজমেন্ট। রিয়েল টাইমে Wi-Fi এবং PAN উভয় প্রোটোকল জুড়ে চ্যানেল অ্যালোকেশন এবং পাওয়ার লেভেলগুলো ডায়নামিকভাবে অপ্টিমাইজ করার জন্য ওয়্যারলেস ইনফ্রাস্ট্রাকচার ম্যানেজমেন্ট প্ল্যাটফর্মগুলোতে মেশিন লার্নিং অ্যালগরিদমগুলো ক্রমবর্ধমানভাবে ইন্টিগ্রেট করা হচ্ছে, যা জটিল, উচ্চ-ঘনত্বের পরিবেশে RF প্ল্যানিংয়ের ম্যানুয়াল ওভারহেড হ্রাস করে।

মূল সংজ্ঞাসমূহ

পার্সোনাল এরিয়া নেটওয়ার্ক (PAN)

একটি শর্ট-রেঞ্জ ওয়্যারলেস নেটওয়ার্ক যা ব্যবহারকারীর আশেপাশের ডিভাইসগুলোর মধ্যে ডেটা ট্রান্সমিশনের জন্য ব্যবহৃত হয়, সাধারণত ১০-মিটার ব্যাসার্ধের মধ্যে। PANs পেরিফেরাল, পরিধানযোগ্য ডিভাইস এবং IoT সেন্সরগুলোকে একটি প্রাথমিক ডিভাইসের সাথে সংযুক্ত করে, যা পরে বিস্তৃত এন্টারপ্রাইজ নেটওয়ার্কে ব্রিজ করে।

এন্টারপ্রাইজ নেটওয়ার্ক আর্কিটেকচারের এজ লেয়ার বোঝার জন্য মৌলিক ধারণা।

ব্লুটুথ লো এনার্জি (BLE)

একটি ওয়্যারলেস PAN প্রযুক্তি (IEEE 802.15.1) যা ক্লাসিক ব্লুটুথের তুলনায় উল্লেখযোগ্যভাবে কম বিদ্যুৎ খরচ সহ ডেটা ট্রান্সমিশনের সংক্ষিপ্ত বার্স্টের জন্য ডিজাইন করা হয়েছে। ফ্রিকোয়েন্সি হপিং স্প্রেড স্পেকট্রাম (FHSS) ব্যবহার করে 2.4 GHz ISM ব্যান্ডে কাজ করে।

এন্টারপ্রাইজ পরিবেশে IoT সেন্সর, প্রক্সিমিটি মার্কেটিং বীকন এবং পরিধানযোগ্য ডিভাইস কানেক্টিভিটির জন্য প্রধান প্রোটোকল।

জিগবি (Zigbee)

IEEE 802.15.4 স্ট্যান্ডার্ডের উপর ভিত্তি করে একটি লো-পাওয়ার, লো-ডেটা-রেট ওয়্যারলেস মেশ নেটওয়ার্কিং প্রোটোকল, যা 2.4 GHz ব্যান্ডে কাজ করে। মেশ, স্টার এবং ট্রি টপোলজি সমর্থন করে, যার সর্বোচ্চ ডেটা রেট 250 kbps।

এর স্থিতিস্থাপক মেশ ক্ষমতার কারণে বিল্ডিং অটোমেশন, স্মার্ট রুম কন্ট্রোল এবং লার্জ-স্কেল IoT সেন্সর নেটওয়ার্কগুলোর জন্য পছন্দের প্রোটোকল।

নিয়ার ফিল্ড কমিউনিকেশন (NFC)

৪ সেন্টিমিটারের কম দূরত্বে দুটি ডিভাইসের মধ্যে যোগাযোগের জন্য কমিউনিকেশন প্রোটোকলের একটি সেট (ISO/IEC 18092), যা 13.56 MHz-এ কাজ করে। রিডার/রাইটার, পিয়ার-টু-পিয়ার এবং কার্ড ইমুলেশন মোড সমর্থন করে।

এন্টারপ্রাইজ পরিবেশে সুরক্ষিত অ্যাক্সেস কন্ট্রোল, কন্ট্যাক্টলেস পেমেন্ট এবং সুরক্ষিত ডিভাইস পেয়ারিংয়ের জন্য অপরিহার্য।

আল্ট্রা-ওয়াইডব্যান্ড (UWB)

একটি রেডিও প্রযুক্তি (IEEE 802.15.4a) যা একটি বিস্তৃত স্পেকট্রাম (3.1–10.6 GHz) জুড়ে শর্ট-ডিউরেশন পালস ব্যবহার করে ডেটা ট্রান্সমিট করে। টাইম অফ ফ্লাইট (ToF) গণনার মাধ্যমে সেন্টিমিটার-লেভেলের ইনডোর পজিশনিং সক্ষম করে।

উচ্চ-মূল্যের অ্যাসেট ট্র্যাকিং এবং সুনির্দিষ্ট ইনডোর নেভিগেশনের জন্য ক্রমবর্ধমানভাবে ডিপ্লয় করা হচ্ছে যেখানে BLE RSSI নির্ভুলতা অপর্যাপ্ত।

ফ্রিকোয়েন্সি হপিং স্প্রেড স্পেকট্রাম (FHSS)

একটি নির্ধারিত ব্যান্ডের মধ্যে অনেকগুলো স্বতন্ত্র ফ্রিকোয়েন্সির মধ্যে ক্যারিয়ার ফ্রিকোয়েন্সি দ্রুত পরিবর্তন করে রেডিও সিগন্যাল ট্রান্সমিট করার একটি পদ্ধতি। কনজেস্টেড 2.4 GHz ব্যান্ডে ইন্টারফারেন্স কমানোর জন্য BLE ৪০টি চ্যানেল জুড়ে FHSS ব্যবহার করে।

যে মেকানিজমটি BLE-কে Wi-Fi এবং অন্যান্য 2.4 GHz ডিভাইসের সাথে সহাবস্থান করতে দেয়, যদিও এটি ইন্টারফারেন্স সম্পূর্ণরূপে দূর করে না।

টাইম অফ ফ্লাইট (ToF)

একটি দূরত্ব পরিমাপ পদ্ধতি যা একটি ট্রান্সমিটার থেকে রিসিভারে সিগন্যাল যেতে যে সময় লাগে তা গণনা করে। BLE-এর RSSI-ভিত্তিক দূরত্ব অনুমানের বিপরীতে, UWB সেন্টিমিটার-লেভেলের পজিশনিং নির্ভুলতা অর্জন করতে ToF ব্যবহার করে।

লোকেশন পরিষেবাগুলোর জন্য UWB এবং BLE-এর মধ্যে মূল পার্থক্যকারী। যখন ব্যবহারের ক্ষেত্রে ১-২ মিটারের চেয়ে ভালো নির্ভুলতার প্রয়োজন হয়, তখন ToF-ভিত্তিক UWB প্রয়োজন।

আউট-অফ-ব্যান্ড (OOB) পেয়ারিং

একটি ব্লুটুথ পেয়ারিং পদ্ধতি যেখানে পেয়ারিং তথ্য (ক্রিপ্টোগ্রাফিক কী) ব্লুটুথ চ্যানেলের পরিবর্তে একটি পৃথক ওয়্যারলেস প্রযুক্তি, যেমন NFC-এর মাধ্যমে আদান-প্রদান করা হয়। এটি পেয়ারিং প্রক্রিয়ার সময় ম্যান-ইন-দ্য-মিডল আক্রমণ প্রতিরোধ করে।

এন্টারপ্রাইজ পরিবেশে ব্লুটুথ ডিভাইস প্রভিশনিংয়ের জন্য একটি গুরুত্বপূর্ণ সিকিউরিটি কন্ট্রোল, বিশেষ করে মেডিকেল ডিভাইস এবং অ্যাক্সেস কন্ট্রোল সিস্টেমের জন্য।

KNOB অ্যাটাক (Key Negotiation of Bluetooth)

একটি ব্লুটুথ দুর্বলতা (CVE-2019-9506) যা একজন আক্রমণকারীকে দুটি পেয়ারিং ডিভাইসকে একটি দুর্বল এনক্রিপশন কী (১ বাইটের মতো ছোট) নেগোশিয়েট করতে বাধ্য করতে দেয়, যা সংযোগে ইভসড্রপিং সক্ষম করে।

ডিভাইসগুলো ন্যূনতম ৭ অক্টেটের এনক্রিপশন কী দৈর্ঘ্য প্রয়োগ করে তা নিশ্চিত করার মাধ্যমে প্রশমিত করা হয়। লিগ্যাসি ব্লুটুথ ডিভাইস ফার্মওয়্যার অডিট করার সময় প্রাসঙ্গিক।

ট্রাস্ট সেন্টার লিংক কী (জিগবি)

ডিভাইস জয়েন প্রক্রিয়ার সময় নেটওয়ার্ক কী-এর ট্রান্সমিশন সুরক্ষিত করতে জিগবি নেটওয়ার্কে ব্যবহৃত একটি প্রি-শেয়ার্ড কী। যদি ডিফল্ট ভ্যালুতে ('ZigBeeAlliance09') রেখে দেওয়া হয়, তবে নেটওয়ার্ক কী প্লেইনটেক্সটে ট্রান্সমিট করা হয়, যা একজন আক্রমণকারীকে সমস্ত নেটওয়ার্ক ট্রাফিক ডিক্রিপ্ট করতে সক্ষম করে।

যেকোনো জিগবি ডিপ্লয়মেন্টের জন্য একটি গুরুত্বপূর্ণ সিকিউরিটি কনফিগারেশন আইটেম। কমিশনিংয়ের আগে অবশ্যই ডিফল্ট থেকে পরিবর্তন করতে হবে।

সমাধানকৃত উদাহরণসমূহ

একটি ২০০-রুমের হোটেল একটি জিগবি-ভিত্তিক স্মার্ট থার্মোস্ট্যাট এবং লাইটিং সিস্টেম ডিপ্লয় করছে। হোটেলটিতে ইতিমধ্যেই 2.4 GHz এবং 5 GHz ব্যান্ড ব্যবহার করে একটি ঘন, উচ্চ-পারফরম্যান্সের Wi-Fi 6 ডিপ্লয়মেন্ট রয়েছে। বিদ্যমান Wi-Fi পারফরম্যান্সের অবনতি না করে নির্ভরযোগ্য অপারেশন নিশ্চিত করতে নেটওয়ার্ক আর্কিটেক্টের কীভাবে জিগবি নেটওয়ার্ক কনফিগার করা উচিত?

ধাপ ১ — RF সার্ভে পরিচালনা করুন: বর্তমান 2.4 GHz Wi-Fi চ্যানেল ইউটিলাইজেশন বিশ্লেষণ করুন। নিশ্চিত করুন যে Wi-Fi নেটওয়ার্কটি নন-ওভারল্যাপিং চ্যানেল 1, 6 এবং 11 ব্যবহার করার জন্য সঠিকভাবে কনফিগার করা হয়েছে।

ধাপ ২ — জিগবি চ্যানেল নির্বাচন করুন: Wi-Fi চ্যানেলগুলোর গার্ড ব্যান্ডের মধ্যে পড়ে এমন চ্যানেলগুলো ব্যবহার করার জন্য জিগবি কোঅর্ডিনেটর কনফিগার করুন। বিশেষ করে, জিগবি চ্যানেল 15, 20, 25 বা 26 নির্বাচন করুন। চ্যানেল 26 বিশেষভাবে সুপারিশ করা হয় কারণ এটি Wi-Fi চ্যানেল 11-এর উপরের প্রান্তের উপরে অবস্থিত।

ধাপ ৩ — কোঅর্ডিনেটর ডিপ্লয় করুন: প্রতি ফ্লোরে বা ৪-৫টি রুমের ক্লাস্টারে একটি জিগবি কোঅর্ডিনেটর (গেটওয়ে) ইনস্টল করুন, নিশ্চিত করুন যে সেগুলো পাওয়ার ওভার ইথারনেট (PoE)-এর মাধ্যমে নেটওয়ার্কের সাথে হার্ডওয়্যার্ড করা হয়েছে এবং একটি ডেডিকেটেড, আইসোলেটেড IoT VLAN (যেমন, VLAN 30)-এ রাখা হয়েছে।

ধাপ ৪ — ACL কনফিগার করুন: IoT VLAN-এ কঠোর ACL প্রয়োগ করুন, শুধুমাত্র বিল্ডিং ম্যানেজমেন্ট সিস্টেম (BMS) সার্ভারে আউটবাউন্ড ট্রাফিকের অনুমতি দিন। কর্পোরেট এবং গেস্ট নেটওয়ার্কগুলোতে সমস্ত ইন্টার-VLAN রাউটিং অস্বীকার করুন।

ধাপ ৫ — মেশ যাচাই করুন: একবার ডিপ্লয় হয়ে গেলে, জিগবি কোঅর্ডিনেটরের ডায়াগনস্টিক ইন্টারফেস ব্যবহার করে যাচাই করুন যে সমস্ত জিগবি এন্ড ডিভাইস (থার্মোস্ট্যাট, লাইট) সফলভাবে মেশের মাধ্যমে নিকটতম কোঅর্ডিনেটরে ট্রাফিক রাউট করছে। নিশ্চিত করুন যে কোনো এন্ড ডিভাইস অরফ্যানড (orphaned) নোড হিসেবে কাজ করছে না।

ধাপ ৬ — মনিটর করুন: মেশ ডিগ্রেডেশন বা নোড ফেইলিওরের বিষয়ে অ্যালার্ট পেতে সেন্ট্রাল নেটওয়ার্ক মনিটরিং প্ল্যাটফর্মে জিগবি কোঅর্ডিনেটরের হেলথ ডেটা ইন্টিগ্রেট করুন।

একটি বড় রিটেইল চেইন BLE বীকন ব্যবহার করে একটি লোকেশন-ভিত্তিক মার্কেটিং ক্যাম্পেইন বাস্তবায়ন করতে চায় যাতে গ্রাহকরা নির্দিষ্ট প্রোডাক্ট ডিসপ্লের কাছে যাওয়ার সময় তাদের স্মার্টফোনে টার্গেটেড অফার পুশ করা যায়। তারা ব্যাটারি-চালিত বীকন ব্যবহার করার পরিকল্পনা করেছে এবং ২০টি স্টোর জুড়ে প্রায় ৫০০টি বীকন ডিপ্লয় করার আশা করছে। এই ডিপ্লয়মেন্টের জন্য মূল অপারেশনাল এবং প্রযুক্তিগত বিবেচনাগুলো কী কী?

ধাপ ১ — বীকন ডেনসিটি নির্ধারণ করুন: কাঙ্ক্ষিত লোকেশন নির্ভুলতার উপর ভিত্তি করে প্রতি স্টোরে প্রয়োজনীয় বীকনের সংখ্যা গণনা করুন। আইল-লেভেল (aisle-level) নির্ভুলতার জন্য (প্রায় ৩-৫ মিটার), প্রতি ৮-১০ মিটারে একটি বীকন ডিপ্লয় করুন।

ধাপ ২ — ট্রান্সমিশন প্যারামিটার কনফিগার করুন: বীকনের ট্রান্সমিশন পাওয়ার (Tx power) এবং অ্যাডভার্টাইজিং ইন্টারভ্যাল সামঞ্জস্য করুন। ইন-স্টোর প্রক্সিমিটি মার্কেটিংয়ের জন্য, -12 dBm-এর একটি Tx পাওয়ার এবং 200-300 ms-এর একটি অ্যাডভার্টাইজিং ইন্টারভ্যাল রেসপন্সিভনেস এবং ব্যাটারি লাইফের মধ্যে একটি ভালো ভারসাম্য প্রদান করে, যা সাধারণত একটি CR2477 সেল থেকে ১৮-২৪ মাসের ব্যাটারি লাইফ দেয়।

ধাপ ৩ — ফ্লিট ম্যানেজমেন্ট প্রয়োগ করুন: ব্যাটারি লেভেল, ফার্মওয়্যার ভার্সন এবং ডিভাইসের হেলথ প্রোঅ্যাক্টিভভাবে মনিটর করতে একটি সেন্ট্রালাইজড বীকন ম্যানেজমেন্ট প্ল্যাটফর্ম ডিপ্লয় করুন (যেমন, স্টোরের বিদ্যমান Wi-Fi ইনফ্রাস্ট্রাকচারের মাধ্যমে যদি AP-গুলোতে ইন্টিগ্রেটেড BLE রেডিও অন্তর্ভুক্ত থাকে)। ২০% ব্যাটারির নিচে থাকা বীকনগুলোর জন্য স্বয়ংক্রিয় অ্যালার্ট সেট করুন।

ধাপ ৪ — অ্যানালিটিক্সের সাথে ইন্টিগ্রেট করুন: কাস্টমার প্রোফাইল এবং পারচেজ হিস্ট্রির সাথে লোকেশন ডেটা কোরিলেট করতে বীকন ডেটাকে Purple-এর WiFi Analytics-এর মতো একটি সেন্ট্রাল অ্যানালিটিক্স প্ল্যাটফর্মের সাথে সংযুক্ত করুন, যা পার্সোনালাইজড অফার ডেলিভারি সক্ষম করে।

ধাপ ৫ — GDPR কমপ্লায়েন্স: নিশ্চিত করুন যে কাস্টমার-ফেসিং অ্যাপটিতে লোকেশন ট্র্যাকিংয়ের জন্য স্পষ্ট সম্মতি অন্তর্ভুক্ত রয়েছে এবং সমস্ত লোকেশন ডেটা GDPR আর্টিকেল ৬ (প্রসেসিংয়ের আইনি ভিত্তি) অনুসারে প্রসেস করা হয়। ডেটা মিনিমাইজেশন প্রয়োগ করুন — মার্কেটিং ব্যবহারের ক্ষেত্রের জন্য প্রয়োজনীয় লোকেশন ইভেন্টগুলোই কেবল ধরে রাখুন।

অনুশীলনী প্রশ্নসমূহ

Q1. আপনার সংস্থা একটি হাসপাতালে BLE-সক্ষম মেডিকেল কার্টের একটি নতুন ফ্লিট ডিপ্লয় করছে। কার্টগুলো প্রতি ৫ সেকেন্ডে ফিক্সড গেটওয়েতে রিয়েল-টাইম লোকেশন ডেটা ট্রান্সমিট করবে। হাসপাতালটিতে ইতিমধ্যেই 2.4 GHz ব্যান্ডে কাজ করা একটি গুরুত্বপূর্ণ VoIP over Wi-Fi ডিপ্লয়মেন্ট রয়েছে। সবচেয়ে উল্লেখযোগ্য ঝুঁকি কী এবং এটি প্রশমিত করার জন্য আপনার কীভাবে সলিউশনটি আর্কিটেক্ট করা উচিত?

ইঙ্গিত: 2.4 GHz নয়েজ ফ্লোরে উচ্চ-ঘনত্বের BLE অ্যাডভার্টাইজিং প্যাকেটের ক্রমবর্ধমান প্রভাব এবং VoIP ট্রাফিকের ল্যাটেন্সি সেনসিটিভিটি বিবেচনা করুন।

মডেল উত্তর দেখুন

সবচেয়ে উল্লেখযোগ্য ঝুঁকি হলো মেডিকেল কার্টগুলো থেকে আসা উচ্চ পরিমাণের BLE অ্যাডভার্টাইজিং প্যাকেটগুলো 2.4 GHz নয়েজ ফ্লোর বাড়িয়ে দেবে, যার ফলে VoIP নেটওয়ার্কে জিটার (jitter) এবং প্যাকেট লস বৃদ্ধি পাবে, যা কলের মান খারাপ করবে। প্রস্তাবিত মিটিগেশন স্ট্র্যাটেজিটি দ্বিমুখী: প্রথমত, BLE ট্রাফিক থেকে এটিকে সম্পূর্ণ আলাদা করতে 802.11ac/ax-সক্ষম হ্যান্ডসেট ব্যবহার করে VoIP ট্রাফিককে 5 GHz ব্যান্ডে মাইগ্রেট করুন। দ্বিতীয়ত, লোকেশন নির্ভুলতার প্রয়োজনীয়তার জন্য সর্বাধিক গ্রহণযোগ্য মাত্রায় BLE কার্টগুলোর অ্যাডভার্টাইজিং ইন্টারভ্যাল টিউন করুন (যেমন, 100 ms-এর পরিবর্তে ১-সেকেন্ড ইন্টারভ্যাল) এবং নির্ভরযোগ্য গেটওয়ে শনাক্তকরণের জন্য প্রয়োজনীয় ন্যূনতম মাত্রায় Tx পাওয়ার হ্রাস করুন। এটি BLE ডিউটি সাইকেল হ্রাস করে এবং স্পেকট্রাল প্রভাব কমিয়ে দেয়।

Q2. একজন ফ্যাসিলিটিজ ম্যানেজার বিদ্যুৎ ব্যবহার মনিটর করতে কর্পোরেট অফিসে কনজিউমার-গ্রেড জিগবি স্মার্ট প্লাগ ইনস্টল করতে চান। তারা ডিফল্ট ট্রাস্ট সেন্টার লিংক কী ব্যবহার করে জিগবি হাবটিকে সরাসরি প্রধান কর্পোরেট সুইচের সাথে সংযুক্ত করার পরিকল্পনা করেছেন। কেন এটি একটি গুরুতর নিরাপত্তা ঝুঁকি এবং সঠিক ডিপ্লয়মেন্ট আর্কিটেকচার কী?

ইঙ্গিত: নেটওয়ার্ক সেগমেন্টেশন ঝুঁকি এবং ডিফল্ট ট্রাস্ট সেন্টার লিংক কী দ্বারা প্রবর্তিত জিগবি-নির্দিষ্ট ক্রিপ্টোগ্রাফিক দুর্বলতা উভয়ই বিবেচনা করুন।

মডেল উত্তর দেখুন

এখানে দুটি গুরুতর ঝুঁকি রয়েছে। প্রথমত, VLAN আইসোলেশন ছাড়া একটি কনজিউমার-গ্রেড IoT হাবকে সরাসরি কর্পোরেট নেটওয়ার্কের সাথে সংযুক্ত করার অর্থ হলো একটি আপসহীন হাব সংবেদনশীল ডেটা নেটওয়ার্কে একটি ব্রিজ হিসেবে কাজ করতে পারে, যা প্রিন্সিপল অফ লিস্ট প্রিভিলেজ (principle of least privilege) লঙ্ঘন করে। দ্বিতীয়ত, ডিফল্ট ট্রাস্ট সেন্টার লিংক কী ('ZigBeeAlliance09') ব্যবহার করার অর্থ হলো যখন নতুন ডিভাইসগুলো নেটওয়ার্কে জয়েন করে, তখন নেটওয়ার্ক কী প্লেইনটেক্সটে ট্রান্সমিট করা হয়, যা জিগবি স্নিফার (sniffer) সহ যেকোনো প্যাসিভ পর্যবেক্ষককে কী ক্যাপচার করতে এবং পরবর্তী সমস্ত নেটওয়ার্ক ট্রাফিক ডিক্রিপ্ট করতে দেয়। সঠিক আর্কিটেকচার হলো: (১) কোনো ডিভাইস কমিশন করার আগে ট্রাস্ট সেন্টার লিংক কী-কে একটি ইউনিক, র্যান্ডমলি জেনারেট করা ভ্যালুতে পরিবর্তন করুন; (২) জিগবি হাবটিকে একটি ডেডিকেটেড, আইসোলেটেড IoT VLAN-এ রাখুন; (৩) IoT VLAN থেকে কর্পোরেট নেটওয়ার্কে সমস্ত ট্রাফিক অস্বীকার করতে ACL প্রয়োগ করুন, শুধুমাত্র এনার্জি ম্যানেজমেন্ট ক্লাউড এন্ডপয়েন্টে আউটবাউন্ড সংযোগের অনুমতি দিন।

Q3. আপনি একটি টিয়ার ৩ ডেটা সেন্টারের জন্য ফিজিক্যাল অ্যাক্সেস কন্ট্রোল সিস্টেম ডিজাইন করছেন। আপনাকে অবশ্যই BLE-ভিত্তিক মোবাইল ক্রেডেনশিয়াল (একটি স্মার্টফোন অ্যাপ ব্যবহার করে) এবং NFC-ভিত্তিক স্মার্ট কার্ডের মধ্যে বেছে নিতে হবে। সিকিউরিটি টিম রিলে আক্রমণ সম্পর্কে উদ্বেগ প্রকাশ করেছে। কোন প্রযুক্তিটি ফিজিক্যাল অ্যাক্সেসের জন্য একটি শক্তিশালী অন্তর্নিহিত সিকিউরিটি পোসচার প্রদান করে এবং এর উপরে আপনি কী অতিরিক্ত কন্ট্রোল লেয়ার করবেন?

ইঙ্গিত: প্রতিটি প্রযুক্তির ফিজিক্যাল রেঞ্জ এবং নিজ নিজ অপারেটিং দূরত্বে একটি রিলে (relay) আক্রমণের সম্ভাব্যতা বিবেচনা করুন।

মডেল উত্তর দেখুন

NFC এই ব্যবহারের ক্ষেত্রের জন্য একটি শক্তিশালী অন্তর্নিহিত সিকিউরিটি পোসচার প্রদান করে। যেহেতু NFC ৪ সেন্টিমিটারের কম রেঞ্জে কাজ করে, তাই এর জন্য ইচ্ছাকৃত ফিজিক্যাল প্রক্সিমিটি (একটি 'ট্যাপ') প্রয়োজন, যা BLE-এর তুলনায় রিলে আক্রমণকে উল্লেখযোগ্যভাবে কঠিন করে তোলে, কারণ BLE কয়েক দশ মিটার পর্যন্ত ট্রান্সমিট করতে পারে। একটি BLE রিলে আক্রমণ — যেখানে একজন আক্রমণকারী একজন বৈধ ব্যবহারকারীর স্মার্টফোন থেকে অ্যাক্সেস রিডারে BLE ক্রেডেনশিয়াল সিগন্যাল রিলে করে — এটি একটি সু-নথিভুক্ত হুমকি যা স্মার্ট লক এবং গাড়ির কি-লেস এন্ট্রি সিস্টেমের বিরুদ্ধে অনুশীলনে প্রদর্শিত হয়েছে। একটি টিয়ার ৩ ডেটা সেন্টারের জন্য, NFC-এর উপরে লেয়ার করা অতিরিক্ত কন্ট্রোলগুলোর মধ্যে অন্তর্ভুক্ত করা উচিত: (১) একটি পিন প্যাডের সাথে NFC কার্ডের সমন্বয়ে মাল্টি-ফ্যাক্টর অথেনটিকেশন; (২) ক্রেডেনশিয়াল শেয়ারিং প্রতিরোধ করতে অ্যান্টি-পাসব্যাক কন্ট্রোল; (৩) টাইম-অফ-ডে অ্যাক্সেস রেস্ট্রিকশন; এবং (৪) অডিট ট্রেইল কোরিলেশনের জন্য একটি CCTV সিস্টেমের সাথে ইন্টিগ্রেশন।

এই সিরিজে পড়া চালিয়ে যান

প্রোব রিকোয়েস্ট কী? ডিভাইসগুলি কীভাবে নেটওয়ার্ক আবিষ্কার করে তা বোঝা

এই প্রযুক্তিগত রেফারেন্স গাইডটি IEEE 802.11 প্রোব রিকোয়েস্ট, সক্রিয় বনাম প্যাসিভ স্ক্যানিং এবং ভেন্যু অ্যানালিটিক্সে MAC র্যান্ডমাইজেশনের প্রভাব সম্পর্কে গভীর আলোচনা করে। এটি নেটওয়ার্ক আর্কিটেক্টদের জন্য উচ্চ-ঘনত্বের স্থাপন অপ্টিমাইজ করতে, প্রোব স্টর্ম প্রশমিত করতে এবং প্রমাণীকৃত পরিচয় স্তর ব্যবহার করে সঠিক, GDPR-সম্মত ডেটা সংগ্রহ নিশ্চিত করার জন্য কার্যকর বাস্তবায়ন কৌশল সরবরাহ করে।

আপনার ইন্টারনেট প্ল্যান আপগ্রেড না করে ধীর WiFi ঠিক করার উপায়

আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য একটি বিস্তারিত প্রযুক্তিগত রেফারেন্স গাইড যা ISP ব্যান্ডউইথ না বাড়িয়ে এন্টারপ্রাইজ WiFi কর্মক্ষমতা অপ্টিমাইজ করার বিষয়ে। এতে RF টিউনিং, ক্লায়েন্ট ডেনসিটি ম্যানেজমেন্ট, QoS বাস্তবায়ন এবং বাধা নির্ণয় ও সমাধানের জন্য WiFi অ্যানালিটিক্স কীভাবে ব্যবহার করা যায় তা অন্তর্ভুক্ত রয়েছে।

লিগ্যাসি NAC থেকে ক্লাউড-নেটিভ NAC-তে মাইগ্রেট করার চেকলিস্ট

এই প্রামাণিক টেকনিক্যাল রেফারেন্স গাইডটি লিগ্যাসি নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) থেকে ক্লাউড-নেটিভ আর্কিটেকচারে মাইগ্রেট করার জন্য একটি সুগঠিত, তিন-ধাপের চেকলিস্ট প্রদান করে। এটি আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের ভেন্যু অপারেশনে ব্যাঘাত না ঘটিয়ে আইডেন্টিটি ইন্টিগ্রেশন, পলিসি প্যারিটি এবং কমপ্লায়েন্স পরিচালনা করার জন্য কার্যকর কৌশল দিয়ে সজ্জিত করে।