Réseaux personnels (PAN) : Technologies, applications, sécurité et tendances futures

Ce guide de référence technique fait autorité et couvre l'architecture, le déploiement et la sécurité des réseaux personnels (PAN) pour les environnements d'entreprise, en examinant en détail le Bluetooth Low Energy, Zigbee, NFC et l'Ultra-Wideband. Il fournit des conseils pratiques aux responsables informatiques et aux architectes réseau gérant des lieux à forte densité tels que les hôtels, les chaînes de magasins, les stades et les établissements de santé. Le guide aborde la gestion du spectre RF, la segmentation du réseau, les exigences de conformité et les tendances émergentes des PAN pour aider les dirigeants informatiques à prendre des décisions de déploiement éclairées.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Analyse Technique Approfondie

- Bluetooth Low Energy (BLE)

- Zigbee (IEEE 802.15.4)

- Near Field Communication (NFC)

- Ultra-Wideband (UWB)

- Guide d'Implémentation

- Étape 1 : Analyse du spectre RF et planification des canaux

- Étape 2 : Placement et densité des passerelles

- Étape 3 : Segmentation du réseau et architecture VLAN

- Étape 4 : Authentification et provisionnement des dispositifs

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Paysage des menaces de sécurité

- ROI et impact commercial

- Tendances futures de la technologie PAN

Résumé Exécutif

Pour les CTO et les architectes réseau gérant des environnements à forte densité comme les hôtels, les chaînes de magasins et les stades, la prolifération des réseaux personnels (PAN) présente à la fois un avantage opérationnel significatif et un défi complexe en matière de gestion RF. Alors que le réseau local sans fil (WLAN) gère une large couverture, les PAN opèrent à l'extrême périphérie — généralement dans un rayon de 10 mètres — connectant la myriade d'appareils portables, de capteurs IoT et de périphériques qui animent les expériences utilisateur modernes et l'efficacité opérationnelle.

Ce guide propose une analyse technique approfondie et neutre des principaux protocoles PAN : Bluetooth Low Energy (BLE), Zigbee, Near Field Communication (NFC) et Ultra-Wideband (UWB). Nous explorons leurs implications architecturales, notamment en ce qui concerne la congestion du spectre 2,4 GHz, et détaillons les contrôles de sécurité nécessaires pour empêcher les réseaux à courte portée de devenir un vecteur d'accès à votre infrastructure d'entreprise sécurisée. En traitant les PAN avec la même rigueur architecturale que votre déploiement principal de Guest WiFi , vous pouvez tirer parti de ces technologies pour améliorer les services basés sur la localisation, rationaliser le contrôle d'accès et déployer des réseaux de capteurs résilients sans compromettre les performances ou la sécurité.

Analyse Technique Approfondie

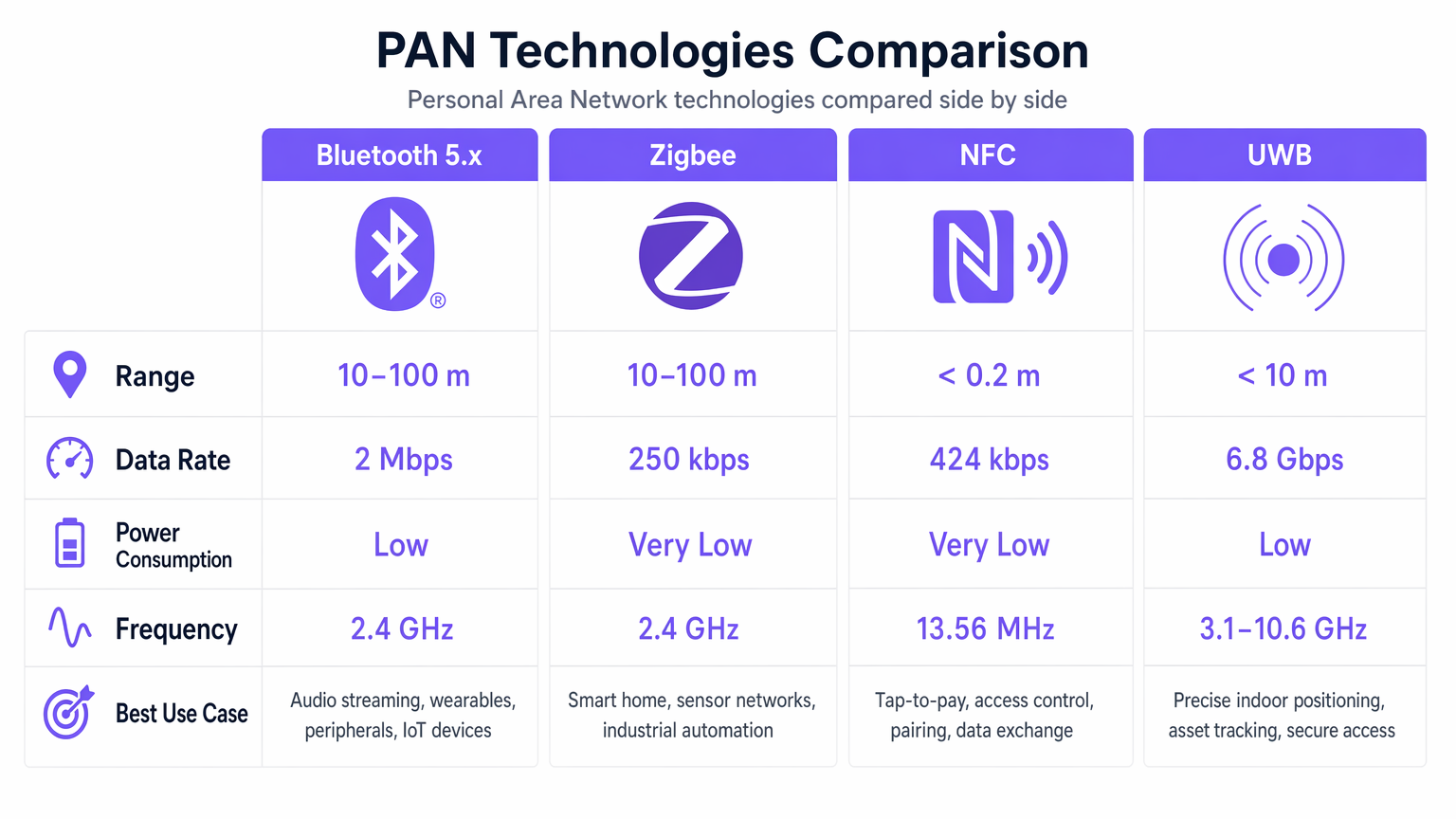

Les réseaux personnels (PAN) sont définis par leur proximité avec l'utilisateur et leurs cas d'utilisation spécifiques, qui dictent la sélection du protocole sous-jacent. Comprendre les caractéristiques techniques de chaque protocole est essentiel pour un déploiement réussi dans un environnement d'entreprise.

Bluetooth Low Energy (BLE)

Fonctionnant dans la bande ISM 2,4 GHz, le BLE est la norme omniprésente pour la connexion des périphériques et des appareils portables. Contrairement au Bluetooth classique, le BLE est conçu pour de courtes rafales de données, réduisant considérablement la consommation d'énergie. Il utilise le spectre étalé par sauts de fréquence (FHSS) sur 40 canaux (chacun de 2 MHz de large) pour atténuer les interférences. Dans les déploiements d'entreprise, le BLE est fréquemment utilisé pour le suivi des actifs et le marketing de proximité via des balises. Cependant, comme il partage le spectre 2,4 GHz avec le Wi-Fi hérité (802.11b/g/n), les déploiements BLE à haute densité peuvent augmenter le bruit de fond, impactant les performances globales du WLAN. Pour les déploiements dans le secteur de l' hôtellerie en particulier, où les clients apportent plusieurs appareils BLE dans un espace confiné, cette interférence doit être gérée activement.

Zigbee (IEEE 802.15.4)

Zigbee est un protocole à faible consommation d'énergie et à faible débit de données qui fonctionne également dans la bande 2,4 GHz, se distinguant par sa topologie de réseau maillé. Cela le rend très résilient et idéal pour l'automatisation des bâtiments et les réseaux de capteurs IoT, tels que les thermostats intelligents et les commandes d'éclairage. Un réseau Zigbee se compose d'un Coordinateur, de Routeurs (qui étendent le maillage) et de Périphériques finaux. Une planification minutieuse des canaux est essentielle lors du déploiement de Zigbee aux côtés du Wi-Fi pour éviter les fréquences qui se chevauchent. La norme IEEE 802.15.4 sous-tend également Thread, le protocole utilisé par les appareils domestiques intelligents compatibles Matter, rendant l'expertise Zigbee de plus en plus pertinente pour les déploiements tournés vers l'avenir.

Near Field Communication (NFC)

Le NFC fonctionne à 13,56 MHz et est conçu pour une communication à très courte portée, généralement inférieure à 4 centimètres. Cette exigence de proximité physique améliore intrinsèquement la sécurité, faisant du NFC la norme pour les paiements sans contact (ISO/IEC 14443), le contrôle d'accès et l'appairage sécurisé d'appareils. Le NFC fonctionne en trois modes : Lecteur/Écrivain, Pair-à-Pair et Émulation de carte. Dans les environnements de vente au détail , le NFC est de plus en plus utilisé pour les transactions au point de vente et les affichages interactifs d'informations sur les produits, réduisant ainsi les frictions au moment de l'achat.

Ultra-Wideband (UWB)

L'UWB fonctionne sur un large spectre (généralement de 3,1 à 10,6 GHz) et utilise des impulsions de courte durée pour transmettre des données. Son principal avantage pour l'entreprise est le positionnement intérieur précis. Contrairement au BLE, qui estime la distance en fonction de l'indicateur de force du signal reçu (RSSI), l'UWB calcule le temps de vol (ToF), permettant une précision de localisation de quelques centimètres. Ceci est inestimable pour le suivi des actifs de grande valeur dans les environnements de santé ou la navigation précise dans des lieux complexes tels que les aéroports et les centres de conférence. L'AirTag d'Apple et la fonction de recherche de précision de l'iPhone sont des implémentations grand public de la même norme IEEE 802.15.4a qui sous-tend les déploiements UWB en entreprise.

| Technologie | Standard | Fréquence | Portée | Débit de données | Puissance | Cas d'utilisation principal |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Faible | Appareils portables, périphériques, balises |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Très Faible | Automatisation des bâtiments, capteurs IoT |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Très Faible | Contrôle d'accès, paiements, appairage |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Faible | Positionnement précis, suivi des actifs |

| Infrarouge (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Très Faible | Contrôle d'appareils hérités |

Guide d'Implémentation

Le déploiement des technologies PAN dans un environnement d'entreprise nécessite une planification minutieuse pour garantir la fiabilité et minimiser les interférences avec l'infrastructure existante.

Étape 1 : Analyse du spectre RF et planification des canaux

L'étape la plus critique dans le déploiement des PAN 2,4 GHz (BLE et Zigbee) est l'atténuation des interférences avec votre réseau Wi-Fi. Effectuez une étude de site RF approfondie pour identifier l'utilisation existante du 2,4 GHz avant de placer tout matériel PAN. Le Wi-Fi utilise généralement des canaux non superposés 1, 6 et 11. Pour minimiser les interférences, configurez vos réseaux Zigbee pour utiliser les canaux 15, 20, 25 ou 26. Ces canaux se situent dans les bandes de garde entre les canaux Wi-Fi principaux, réduisant considérablement les interférences de co-canal. C'est la décision de configuration la plus impactante dans un déploiement combiné Wi-Fi et Zigbee.

Étape 2 : Placement et densité des passerelles

Pour les réseaux BLE et Zigbee, le placement des passerelles (ou coordinateurs) est crucial pour une collecte de données fiable. Assurez-vous que les passerelles ont une ligne de vue dégagée vers le nombre maximal de dispositifs finaux, minimisant l'atténuation due aux murs et aux structures métalliques. Ne dépassez pas le rapport recommandé par le fabricant de dispositifs finaux par passerelle. Dans les déploiements IoT à haute densité, comme un étage d'hôtel intelligent, envisagez de déployer une passerelle dédiée par groupe de chambres pour assurer une formation de maillage fiable et un backhaul de données. Dans la mesure du possible, utilisez des points d'accès Wi-Fi d'entreprise qui incluent des radios BLE ou Zigbee intégrées pour réduire l'encombrement matériel, comme discuté dans Votre guide pour un point d'accès sans fil Ruckus .

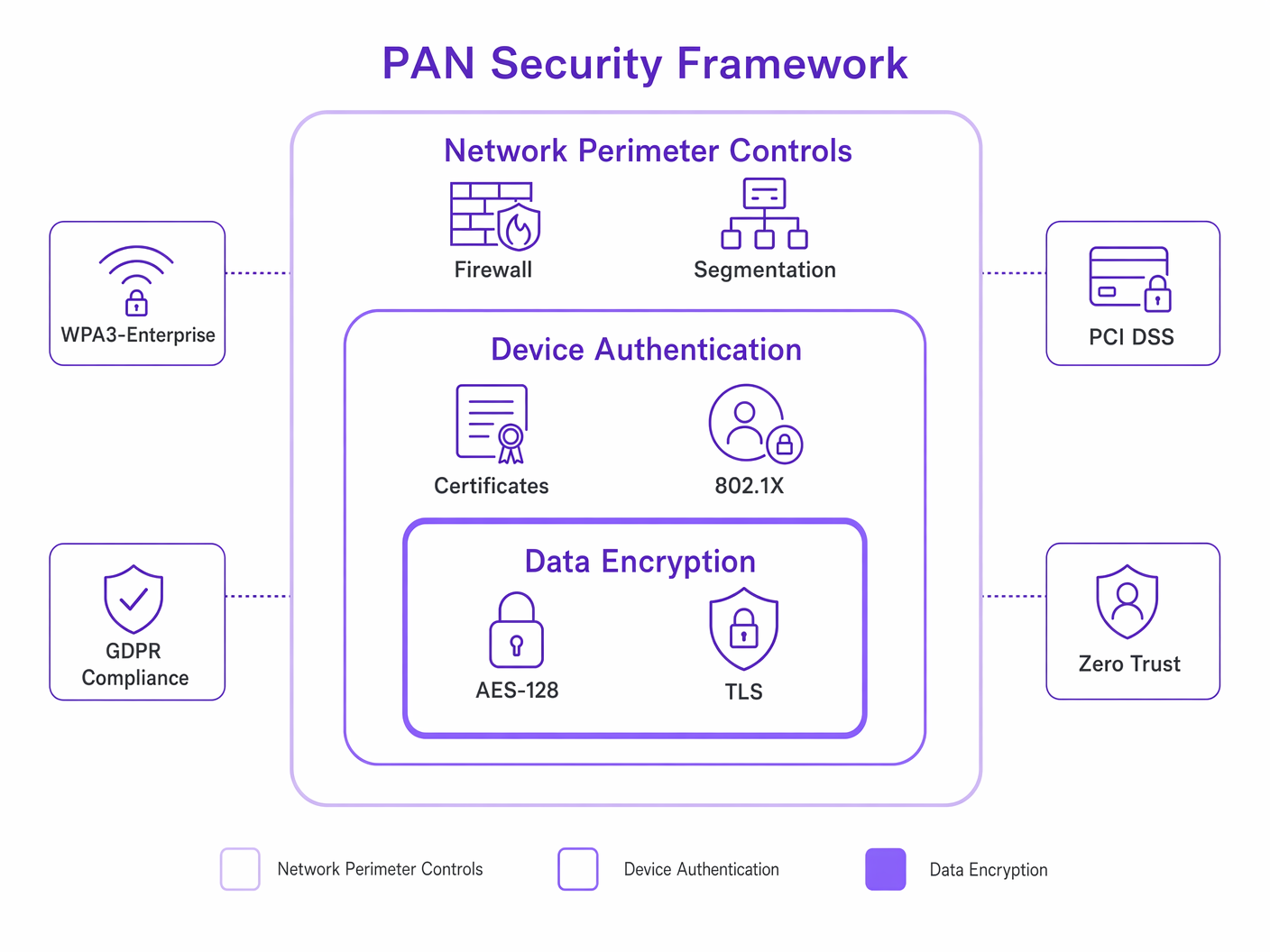

Étape 3 : Segmentation du réseau et architecture VLAN

Les passerelles PAN qui relient le trafic IoT au réseau d'entreprise doivent être strictement isolées. Placez toutes les passerelles PAN sur un VLAN dédié et non routable. Mettez en œuvre des listes de contrôle d'accès (ACL) strictes pour restreindre le trafic du VLAN PAN aux seuls serveurs internes nécessaires ou aux points d'extrémité cloud externes. Interdisez tout mouvement latéral vers le réseau de données de l'entreprise. Cette architecture est fondamentale pour empêcher qu'un dispositif IoT compromis ne serve de point d'accès à des systèmes sensibles.

Étape 4 : Authentification et provisionnement des dispositifs

Appliquez l'authentification IEEE 802.1X pour toutes les passerelles PAN se connectant au réseau filaire ou sans fil. Utilisez l'authentification basée sur des certificats (EAP-TLS) lorsque cela est possible, car elle élimine le risque de vol d'identifiants. Pour l'appairage de dispositifs Bluetooth, exigez l'appairage hors bande (OOB) ou la comparaison numérique pour prévenir les attaques de l'homme du milieu. Maintenez un inventaire des dispositifs et mettez en œuvre un processus de provisionnement sans contact pour les nouveaux dispositifs afin d'assurer une configuration de sécurité cohérente à grande échelle.

Bonnes pratiques

Le respect des normes de l'industrie et des bonnes pratiques indépendantes des fournisseurs est essentiel pour un déploiement PAN robuste.

Appliquer une authentification forte. Ne vous fiez jamais aux codes PIN par défaut ou à l'appairage 'Just Works' pour les dispositifs Bluetooth en entreprise. Exigez l'appairage OOB ou la comparaison numérique pour atténuer les attaques MitM. Pour les dispositifs de passerelle, appliquez le 802.1X avec EAP-TLS.

Mettre en œuvre un chiffrement multicouche. Exigez le chiffrement AES-128 pour tout le trafic BLE et Zigbee au niveau de la couche protocolaire. De plus, appliquez TLS 1.3 pour toutes les communications entre les passerelles PAN et les serveurs backend afin de protéger les données en transit sur le réseau étendu.

Établir un programme de gestion du firmware. Les dispositifs PAN, en particulier les capteurs IoT, sont fréquemment déployés et oubliés. Établissez un système de gestion centralisé pour pousser les mises à jour du firmware vers les passerelles et les dispositifs finaux afin de corriger les vulnérabilités connues. Il s'agit d'une exigence directe de conformité au GDPR en vertu du principe de protection des données dès la conception.

Effectuer des audits PAN réguliers. Utilisez des outils d'analyse spectrale pour auditer périodiquement l'environnement RF à la recherche de dispositifs PAN non autorisés. Un dispositif Bluetooth non autorisé fonctionnant dans votre établissement pourrait mener une attaque de reconnaissance. Intégrez la découverte des dispositifs PAN dans votre cadre de contrôle d'accès réseau (NAC) existant.

S'aligner sur les cadres de conformité. Pour les environnements de vente au détail traitant des données de cartes de paiement, assurez-vous que les dispositifs PAN utilisés à proximité des terminaux de paiement sont conformes aux exigences PCI DSS, en particulier en ce qui concerne la segmentation du réseau et le chiffrement. Pour les soins de santé, alignez-vous sur le Data Security and Protection Toolkit de NHS Digital et assurez-vous que les dispositifs portables transmettant des données patient sont conformes à l'article 9 du GDPR (données de catégorie spéciale). Pour un renforcement plus large de la sécurité du réseau, consultez Atténuer les vulnérabilités RADIUS : Un guide de renforcement de la sécurité .

Dépannage et atténuation des risques

Même avec une planification minutieuse, les déploiements PAN rencontrent des défis opérationnels et de sécurité.

Modes de défaillance courants

Effondrement du réseau maillé (Zigbee). Si trop de nœuds de routage tombent en panne ou sont mis hors tension simultanément, le maillage Zigbee peut s'effondrer, isolant les dispositifs finaux. Assurez une redondance suffisante en déployant des nœuds de routage adéquats et en utilisant des dispositifs alimentés par le secteur lorsque cela est possible pour maintenir la dorsale du maillage. Les routeurs alimentés par batterie ne doivent être traités que comme des dispositifs finaux.

Dérive des balises BLE. Au fil du temps, la dégradation de la batterie entraîne un allongement de l'intervalle de transmission ou une baisse de la force du signal, ce qui conduit à des données de localisation imprécises. Mettez en œuvre un système proactif de surveillance de la batterie et établissez un calendrier de remplacement régulier. La plupart des plateformes de gestion de balises d'entreprise fournissent des tableaux de bord d'état de la batterie.

Appairage de dispositifs non autorisés. Un attaquant peut tenter d'appairer un dispositif malveillant avec une passerelle PAN d'entreprise. Mettez en œuvre un filtrage strict des adresses MAC sur les passerelles et utilisez des systèmes de prévention des intrusions sans fil (WIPS) pour détecter les demandes d'appairage anormales. Désactivez la détectabilité Bluetooth sur tous les dispositifs d'entreprise lorsqu'ils ne sont pas en cours d'appairage actif.

Saturation de la bande 2,4 GHz. Dans les lieux à haute densité tels que les stades ou les centres de conférence, l'effet cumulatif de milliers de dispositifs BLE personnels peut saturer la bande 2,4 GHz. La principale atténuation consiste à migrer votre trafic Wi-Fi d'entreprise vers les bandes 5 GHz et 6 GHz (Wi-Fi 6E/7), en réservant la bande 2,4 GHz aux dispositifs IoT hérités et en acceptant le niveau de bruit élevé comme un risque géré.

Paysage des menaces de sécurité

Le sLa portée limitée des PANs conduit souvent à un faux sentiment de sécurité. Les vulnérabilités des protocoles PAN peuvent être exploitées pour accéder au réseau plus large.

Bluejacking et Bluesnarfing. Bien que largement atténuées dans les implémentations Bluetooth modernes, les appareils hérités restent vulnérables aux messages non autorisés (Bluejacking) ou au vol de données (Bluesnarfing). Assurez-vous que tous les appareils appliquent des connexions sécurisées et désactivent la découvrabilité lorsqu'ils ne sont pas en cours d'appairage actif.

Attaque KNOB (Key Negotiation of Bluetooth). Cette attaque force les appareils Bluetooth à négocier une clé de chiffrement plus faible, permettant l'écoute clandestine. Atténuée en s'assurant que les appareils appliquent une longueur minimale de clé de chiffrement de 7 octets, comme recommandé par le Bluetooth SIG.

Vol de clé de réseau Zigbee. Pendant le processus de jonction au réseau Zigbee, la clé de réseau est transmise en texte clair si la clé de liaison du centre de confiance (Trust Centre Link Key) est la valeur par défaut bien connue. Configurez toujours une clé de liaison de centre de confiance unique et pré-partagée avant le déploiement. Pour en savoir plus sur la sécurité de l'authentification au niveau du réseau, consultez Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad .

ROI et impact commercial

Investir dans une infrastructure PAN robuste et sécurisée offre une valeur commerciale mesurable dans tous les secteurs.

Hôtellerie. L'intégration de commandes de chambres intelligentes basées sur Zigbee avec le système de gestion immobilière réduit la consommation d'énergie en automatisant le CVC et l'éclairage en fonction de l'occupation. Un hôtel de 200 chambres déployant des thermostats intelligents réalise généralement une réduction de 15 à 20 % des coûts énergétiques, avec une période de récupération de 18 à 24 mois. L'appairage Bluetooth fluide pour le divertissement en chambre améliore l'expérience client, impactant directement les scores d'avis et les réservations répétées. Pour une vue plus large de la stratégie de connectivité dans ce secteur, consultez le hub de l'industrie Hospitality .

Commerce de détail. Le déploiement de balises BLE permet un marketing très ciblé et basé sur la localisation. Lorsqu'elles sont intégrées à une plateforme comme WiFi Analytics , les détaillants peuvent analyser les schémas de fréquentation, optimiser l'aménagement des magasins et proposer des offres personnalisées aux smartphones des clients, augmentant ainsi les taux de conversion. Des déploiements pilotes dans le commerce de détail alimentaire ont démontré une augmentation de 7 à 12 % de la taille du panier lorsque les promotions déclenchées par la localisation sont déployées efficacement.

Santé. L'utilisation de l'UWB pour le suivi précis des actifs garantit que les équipements critiques, tels que les pompes à perfusion ou les défibrillateurs, peuvent être localisés instantanément, réduisant les temps de recherche jusqu'à 70 % dans les environnements cliniques. Cela améliore directement l'efficacité des soins aux patients et réduit les dépenses d'investissement en équipement de remplacement. Pour en savoir plus sur les déploiements de réseaux cliniques, consultez WiFi in Hospitals: A Guide to Secure Clinical Networks .

Transport. Dans les environnements aéroportuaires et les pôles de transport, les balises BLE intégrées aux applications passagers fournissent une navigation intérieure pas à pas, réduisant les correspondances manquées et améliorant les scores de satisfaction des passagers. Le suivi des bagages basé sur l'UWB fournit des données de localisation en temps réel, réduisant les taux de bagages mal gérés. Pour les considérations de connectivité connexes, consultez Your Guide to Enterprise In Car Wi Fi Solutions et le hub de l'industrie Transport .

En traitant les PANs comme une extension critique du réseau d'entreprise plutôt que comme une réflexion après coup, les organisations peuvent débloquer de nouvelles efficacités opérationnelles et sources de revenus tout en maintenant une forte posture de sécurité alignée sur le GDPR, le PCI DSS et les exigences de conformité spécifiques au secteur.

Tendances futures de la technologie PAN

Plusieurs développements façonneront le paysage des PAN d'entreprise au cours des trois à cinq prochaines années.

Convergence Matter et Thread. La norme de maison intelligente Matter, soutenue par Apple, Google, Amazon et Samsung, utilise Thread (basé sur IEEE 802.15.4) comme transport maillé sous-jacent. À mesure que l'adoption de Matter s'accélère dans l'automatisation des bâtiments commerciaux, les équipes informatiques devront gérer les réseaux Thread aux côtés des déploiements Zigbee existants.

Wi-Fi HaLow (802.11ah). Fonctionnant dans la bande sub-1 GHz, le Wi-Fi HaLow étend la portée du Wi-Fi à plus de 1 kilomètre tout en maintenant une faible consommation d'énergie. Cela le positionne comme un concurrent direct de Zigbee et LoRaWAN pour les déploiements de capteurs IoT à grande échelle, simplifiant potentiellement le paysage protocolaire pour les équipes d'entreprise.

Prolifération de l'UWB. À mesure que les chipsets UWB deviennent standard dans les smartphones et les wearables phares, la barrière au déploiement des services de localisation basés sur l'UWB diminuera considérablement. Attendez-vous à voir l'UWB remplacer le BLE pour le positionnement intérieur dans les environnements de vente au détail et de santé à forte valeur ajoutée au cours des deux à trois prochaines années.

Gestion RF basée sur l'IA. Les algorithmes d'apprentissage automatique sont de plus en plus intégrés aux plateformes de gestion d'infrastructure sans fil pour optimiser dynamiquement l'allocation des canaux et les niveaux de puissance sur les protocoles Wi-Fi et PAN en temps réel, réduisant la charge de travail manuelle de la planification RF dans des environnements complexes et à haute densité.

Définitions clés

Personal Area Network (PAN)

A short-range wireless network used for data transmission between devices in the immediate vicinity of a user, typically within a 10-metre radius. PANs connect peripherals, wearables, and IoT sensors to a primary device, which then bridges to the wider enterprise network.

The foundational concept for understanding the edge layer of enterprise network architecture.

Bluetooth Low Energy (BLE)

A wireless PAN technology (IEEE 802.15.1) designed for short bursts of data transmission with significantly reduced power consumption compared to Classic Bluetooth. Operates in the 2.4 GHz ISM band using Frequency Hopping Spread Spectrum (FHSS).

The dominant protocol for IoT sensors, proximity marketing beacons, and wearable device connectivity in enterprise environments.

Zigbee

A low-power, low-data-rate wireless mesh networking protocol based on the IEEE 802.15.4 standard, operating in the 2.4 GHz band. Supports mesh, star, and tree topologies, with a maximum data rate of 250 kbps.

The preferred protocol for building automation, smart room controls, and large-scale IoT sensor networks due to its resilient mesh capabilities.

Near Field Communication (NFC)

A set of communication protocols (ISO/IEC 18092) for communication between two devices at a distance of less than 4 centimetres, operating at 13.56 MHz. Supports Reader/Writer, Peer-to-Peer, and Card Emulation modes.

Essential for secure access control, contactless payments, and secure device pairing in enterprise environments.

Ultra-Wideband (UWB)

A radio technology (IEEE 802.15.4a) that transmits data using short-duration pulses across a broad spectrum (3.1–10.6 GHz). Enables centimetre-level indoor positioning through Time of Flight (ToF) calculations.

Increasingly deployed for high-value asset tracking and precise indoor navigation where BLE RSSI accuracy is insufficient.

Frequency Hopping Spread Spectrum (FHSS)

A method of transmitting radio signals by rapidly switching the carrier frequency among many distinct frequencies within a designated band. BLE uses FHSS across 40 channels to mitigate interference in the congested 2.4 GHz band.

The mechanism that allows BLE to coexist with Wi-Fi and other 2.4 GHz devices, though it does not eliminate interference entirely.

Time of Flight (ToF)

A distance measurement method that calculates the time taken for a signal to travel from a transmitter to a receiver. UWB uses ToF to achieve centimetre-level positioning accuracy, as opposed to BLE's RSSI-based distance estimation.

The key differentiator between UWB and BLE for location services. When the use case demands accuracy better than 1–2 metres, ToF-based UWB is required.

Out-of-Band (OOB) Pairing

A Bluetooth pairing method where the pairing information (cryptographic keys) is exchanged via a separate wireless technology, such as NFC, rather than over the Bluetooth channel itself. This prevents Man-in-the-Middle attacks during the pairing process.

A critical security control for provisioning Bluetooth devices in enterprise environments, particularly for medical devices and access control systems.

KNOB Attack (Key Negotiation of Bluetooth)

A Bluetooth vulnerability (CVE-2019-9506) that allows an attacker to force two pairing devices to negotiate a weaker encryption key (as short as 1 byte), enabling eavesdropping on the connection.

Mitigated by ensuring devices enforce a minimum encryption key length of 7 octets. Relevant when auditing legacy Bluetooth device firmware.

Trust Centre Link Key (Zigbee)

A pre-shared key used in Zigbee networks to secure the transmission of the Network Key during the device join process. If left at the default value ('ZigBeeAlliance09'), the Network Key is transmitted in plaintext, enabling an attacker to decrypt all network traffic.

A critical security configuration item for any Zigbee deployment. Must be changed from the default before commissioning.

Exemples concrets

A 200-room hotel is deploying a Zigbee-based smart thermostat and lighting system. The hotel already has a dense, high-performance Wi-Fi 6 deployment utilising the 2.4 GHz and 5 GHz bands. How should the network architect configure the Zigbee network to ensure reliable operation without degrading the existing Wi-Fi performance?

Step 1 — Conduct RF Survey: Analyse the current 2.4 GHz Wi-Fi channel utilisation. Confirm the Wi-Fi network is correctly configured to use non-overlapping channels 1, 6, and 11.

Step 2 — Select Zigbee Channels: Configure the Zigbee Coordinator to utilise channels that fall within the guard bands of the Wi-Fi channels. Specifically, select Zigbee channels 15, 20, 25, or 26. Channel 26 is particularly recommended as it sits above the Wi-Fi channel 11 upper edge.

Step 3 — Deploy Coordinators: Install a Zigbee Coordinator (gateway) per floor or per cluster of 4–5 rooms, ensuring they are hardwired to the network via Power over Ethernet (PoE) and placed on a dedicated, isolated IoT VLAN (e.g., VLAN 30).

Step 4 — Configure ACLs: Apply strict ACLs to the IoT VLAN, permitting only outbound traffic to the building management system (BMS) server. Deny all inter-VLAN routing to the corporate and guest networks.

Step 5 — Verify Mesh: Once deployed, verify that all Zigbee end devices (thermostats, lights) are successfully routing traffic through the mesh to the nearest coordinator using the Zigbee coordinator's diagnostic interface. Confirm no end devices are operating as orphaned nodes.

Step 6 — Monitor: Integrate the Zigbee coordinator's health data into the central network monitoring platform to receive alerts on mesh degradation or node failures.

A large retail chain wants to implement a location-based marketing campaign using BLE beacons to push targeted offers to customers' smartphones as they approach specific product displays. They plan to use battery-powered beacons and expect to deploy approximately 500 beacons across 20 stores. What are the key operational and technical considerations for this deployment?

Step 1 — Determine Beacon Density: Calculate the required number of beacons per store based on the desired location accuracy. For aisle-level accuracy (approximately 3–5 metres), deploy one beacon every 8–10 metres.

Step 2 — Configure Transmission Parameters: Adjust the beacon's transmission power (Tx power) and advertising interval. For in-store proximity marketing, a Tx power of -12 dBm and an advertising interval of 200–300 ms provides a good balance between responsiveness and battery life, typically yielding 18–24 months of battery life from a CR2477 cell.

Step 3 — Implement Fleet Management: Deploy a centralized beacon management platform (e.g., via the store's existing Wi-Fi infrastructure if APs include integrated BLE radios) to monitor battery levels, firmware versions, and device health proactively. Set automated alerts for beacons below 20% battery.

Step 4 — Integrate with Analytics: Connect the beacon data to a central analytics platform such as Purple's WiFi Analytics to correlate location data with customer profiles and purchase history, enabling personalised offer delivery.

Step 5 — GDPR Compliance: Ensure the customer-facing app includes explicit consent for location tracking and that all location data is processed in accordance with GDPR Article 6 (lawful basis for processing). Implement data minimisation — retain only the location events necessary for the marketing use case.

Questions d'entraînement

Q1. Your organisation is deploying a new fleet of BLE-enabled medical carts in a hospital. The carts will transmit real-time location data to fixed gateways every 5 seconds. The hospital already has a critical VoIP over Wi-Fi deployment operating on the 2.4 GHz band. What is the most significant risk, and how should you architect the solution to mitigate it?

Conseil : Consider the cumulative impact of high-density BLE advertising packets on the 2.4 GHz noise floor, and the latency sensitivity of VoIP traffic.

Voir la réponse type

The most significant risk is that the high volume of BLE advertising packets from the medical carts will raise the 2.4 GHz noise floor, causing increased jitter and packet loss on the VoIP network, leading to degraded call quality. The recommended mitigation strategy is twofold: first, migrate the VoIP traffic to the 5 GHz band using 802.11ac/ax-capable handsets to separate it from the BLE traffic entirely. Second, tune the BLE carts' advertising interval to the maximum acceptable for the location accuracy requirement (e.g., 1-second intervals rather than 100 ms) and reduce the Tx power to the minimum required for reliable gateway detection. This reduces the BLE duty cycle and minimises spectral impact.

Q2. A facilities manager wants to install consumer-grade Zigbee smart plugs in the corporate office to monitor energy usage. They plan to connect the Zigbee hub directly to the main corporate switch using the default Trust Centre Link Key. Why is this a critical security risk, and what is the correct deployment architecture?

Conseil : Consider both the network segmentation risk and the Zigbee-specific cryptographic vulnerability introduced by the default Trust Centre Link Key.

Voir la réponse type

There are two critical risks. First, connecting a consumer-grade IoT hub directly to the corporate network without VLAN isolation means that a compromised hub could serve as a bridge into the sensitive data network, violating the principle of least privilege. Second, using the default Trust Centre Link Key ('ZigBeeAlliance09') means that when new devices join the network, the Network Key is transmitted in plaintext, allowing any passive observer with a Zigbee sniffer to capture the key and decrypt all subsequent network traffic. The correct architecture is: (1) change the Trust Centre Link Key to a unique, randomly generated value before commissioning any devices; (2) place the Zigbee hub on a dedicated, isolated IoT VLAN; (3) apply ACLs to deny all traffic from the IoT VLAN to the corporate network, permitting only outbound connections to the energy management cloud endpoint.

Q3. You are designing the physical access control system for a Tier 3 data centre. You must choose between BLE-based mobile credentials (using a smartphone app) and NFC-based smart cards. The security team has flagged concerns about relay attacks. Which technology provides a stronger inherent security posture for physical access, and what additional controls would you layer on top?

Conseil : Consider the physical range of each technology and the feasibility of a relay attack at the respective operating distances.

Voir la réponse type

NFC provides a stronger inherent security posture for this use case. Because NFC operates at a range of less than 4 centimetres, it requires deliberate physical proximity (a 'tap'), making relay attacks significantly more difficult compared to BLE, which can transmit over tens of metres. A BLE relay attack — where an attacker relays the BLE credential signal from a legitimate user's smartphone to the access reader — is a well-documented threat that has been demonstrated in practice against smart locks and vehicle keyless entry systems. For a Tier 3 data centre, the additional controls layered on top of NFC should include: (1) multi-factor authentication combining NFC card with a PIN pad; (2) anti-passback controls to prevent credential sharing; (3) time-of-day access restrictions; and (4) integration with a CCTV system for audit trail correlation.

Continuer la lecture de cette série

Qu'est-ce qu'une requête de sonde (Probe Request) ? Comprendre comment les appareils découvrent les réseaux

Ce guide de référence technique offre une analyse approfondie des requêtes de sonde IEEE 802.11, de la distinction entre balayage actif et passif, et de l'impact de la randomisation MAC sur l'analyse des lieux. Il fournit des stratégies de mise en œuvre concrètes pour les architectes réseau afin d'optimiser les déploiements à haute densité, d'atténuer les tempêtes de sondes et d'assurer une collecte de données précise et conforme au GDPR en utilisant des couches d'identité authentifiées.

Comment réparer un WiFi lent sans améliorer votre forfait Internet

Un guide de référence technique complet pour les responsables informatiques et les architectes réseau sur l'optimisation des performances WiFi d'entreprise sans augmenter la bande passante de l'ISP. Couvre le réglage RF, la gestion de la densité des clients, la mise en œuvre de la QoS et comment exploiter les analyses WiFi pour diagnostiquer et résoudre les goulots d'étranglement.

La Checklist pour la Migration d'un NAC Hérité vers un NAC Cloud-Natif

Ce guide de référence technique faisant autorité fournit une checklist structurée en trois phases pour la migration d'un système de contrôle d'accès réseau (NAC) hérité vers une architecture cloud-native. Il dote les responsables informatiques et les architectes réseau de stratégies concrètes pour gérer l'intégration des identités, la parité des politiques et la conformité sans perturber les opérations des sites.