पर्सनल एरिया नेटवर्क (PANs): तकनीक, एप्लिकेशन, सुरक्षा और भविष्य के रुझान

यह आधिकारिक तकनीकी संदर्भ गाइड एंटरप्राइज़ वातावरण के लिए पर्सनल एरिया नेटवर्क (PANs) के आर्किटेक्चर, डिप्लॉयमेंट और सुरक्षा को कवर करती है, जिसमें ब्लूटूथ लो एनर्जी, ज़िगबी, NFC और अल्ट्रा-वाइडबैंड की विस्तार से जांच की गई है। यह होटल, रिटेल चेन, स्टेडियम और स्वास्थ्य सुविधाओं जैसे उच्च-घनत्व वाले स्थानों का प्रबंधन करने वाले IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए कार्रवाई योग्य मार्गदर्शन प्रदान करती है। यह गाइड वरिष्ठ IT लीडर्स को सूचित डिप्लॉयमेंट निर्णय लेने में मदद करने के लिए RF स्पेक्ट्रम प्रबंधन, नेटवर्क सेगमेंटेशन, अनुपालन आवश्यकताओं और उभरते PAN रुझानों को संबोधित करती है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी डीप-डाइव

- ब्लूटूथ लो एनर्जी (BLE)

- ज़िगबी (Zigbee) (IEEE 802.15.4)

- नियर फील्ड कम्युनिकेशन (NFC)

- अल्ट्रा-वाइडबैंड (UWB)

- कार्यान्वयन गाइड

- चरण 1: RF स्पेक्ट्रम विश्लेषण और चैनल प्लानिंग

- चरण 2: गेटवे प्लेसमेंट और घनत्व

- चरण 3: नेटवर्क सेगमेंटेशन और VLAN आर्किटेक्चर

- चरण 4: डिवाइस ऑथेंटिकेशन और प्रोविजनिंग

- सर्वोत्तम प्रथाएँ

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- सुरक्षा खतरे का परिदृश्य

- ROI और व्यावसायिक प्रभाव

- PAN तकनीक में भविष्य के रुझान

कार्यकारी सारांश

होटल, रिटेल चेन और स्टेडियम जैसे उच्च-घनत्व वाले वातावरण का प्रबंधन करने वाले CTO और नेटवर्क आर्किटेक्ट्स के लिए, पर्सनल एरिया नेटवर्क (PANs) का प्रसार एक महत्वपूर्ण परिचालन लाभ और एक जटिल RF प्रबंधन चुनौती दोनों प्रस्तुत करता है। जबकि वायरलेस लोकल एरिया नेटवर्क (WLAN) व्यापक कवरेज को संभालता है, PANs चरम किनारे पर काम करते हैं — आमतौर पर 10-मीटर के दायरे में — जो आधुनिक उपयोगकर्ता अनुभव और परिचालन दक्षता को चलाने वाले अनगिनत वियरेबल्स, IoT सेंसर और पेरिफेरल्स को जोड़ते हैं。

यह गाइड प्रमुख PAN प्रोटोकॉल: ब्लूटूथ लो एनर्जी (BLE), ज़िगबी (Zigbee), नियर फील्ड कम्युनिकेशन (NFC), और अल्ट्रा-वाइडबैंड (UWB) में एक वेंडर-न्यूट्रल, तकनीकी डीप-डाइव प्रदान करती है। हम उनके आर्किटेक्चरल प्रभावों का पता लगाते हैं, विशेष रूप से 2.4 GHz स्पेक्ट्रम कंजेशन के संबंध में, और शॉर्ट-रेंज नेटवर्क को आपके सुरक्षित एंटरप्राइज़ इंफ्रास्ट्रक्चर में एक वेक्टर बनने से रोकने के लिए आवश्यक सुरक्षा नियंत्रणों का विवरण देते हैं। PANs को अपने प्राथमिक Guest WiFi डिप्लॉयमेंट के समान आर्किटेक्चरल कठोरता के साथ मानकर, आप प्रदर्शन या सुरक्षा से समझौता किए बिना स्थान-आधारित सेवाओं को बढ़ाने, एक्सेस कंट्रोल को सुव्यवस्थित करने और लचीले सेंसर नेटवर्क को तैनात करने के लिए इन तकनीकों का लाभ उठा सकते हैं।

तकनीकी डीप-डाइव

पर्सनल एरिया नेटवर्क को उपयोगकर्ता से उनकी निकटता और उनके विशिष्ट उपयोग के मामलों द्वारा परिभाषित किया जाता है, जो अंतर्निहित प्रोटोकॉल चयन को निर्धारित करते हैं। एंटरप्राइज़ वातावरण में सफल डिप्लॉयमेंट के लिए प्रत्येक प्रोटोकॉल की तकनीकी विशेषताओं को समझना आवश्यक है।

ब्लूटूथ लो एनर्जी (BLE)

2.4 GHz ISM बैंड में काम करते हुए, BLE पेरिफेरल्स और वियरेबल्स को जोड़ने के लिए सर्वव्यापी मानक है। क्लासिक ब्लूटूथ के विपरीत, BLE को डेटा के छोटे बर्स्ट के लिए डिज़ाइन किया गया है, जो बिजली की खपत को काफी कम करता है। यह हस्तक्षेप को कम करने के लिए 40 चैनलों (प्रत्येक 2 MHz चौड़ा) में फ्रीक्वेंसी हॉपिंग स्प्रेड स्पेक्ट्रम (FHSS) का उपयोग करता है। एंटरप्राइज़ डिप्लॉयमेंट में, BLE का उपयोग अक्सर बीकन के माध्यम से एसेट ट्रैकिंग और प्रॉक्सिमिटी मार्केटिंग के लिए किया जाता है। हालाँकि, क्योंकि यह लीगेसी Wi-Fi (802.11b/g/n) के साथ 2.4 GHz स्पेक्ट्रम साझा करता है, उच्च-घनत्व वाले BLE डिप्लॉयमेंट नॉइज़ फ्लोर को बढ़ा सकते हैं, जिससे समग्र WLAN प्रदर्शन प्रभावित होता है। विशेष रूप से hospitality डिप्लॉयमेंट के लिए, जहां मेहमान एक सीमित स्थान में कई BLE डिवाइस लाते हैं, इस हस्तक्षेप को सक्रिय रूप से प्रबंधित किया जाना चाहिए।

ज़िगबी (Zigbee) (IEEE 802.15.4)

ज़िगबी एक लो-पावर, लो-डेटा-रेट प्रोटोकॉल है जो 2.4 GHz बैंड में भी काम करता है, जिसे इसकी मेश नेटवर्किंग टोपोलॉजी द्वारा पहचाना जाता है। यह इसे अत्यधिक लचीला और बिल्डिंग ऑटोमेशन और IoT सेंसर नेटवर्क, जैसे स्मार्ट थर्मोस्टैट्स और लाइटिंग कंट्रोल के लिए आदर्श बनाता है। एक ज़िगबी नेटवर्क में एक कोऑर्डिनेटर, राउटर (जो मेश का विस्तार करते हैं), और एंड डिवाइस होते हैं। ओवरलैपिंग फ्रीक्वेंसी से बचने के लिए Wi-Fi के साथ ज़िगबी को तैनात करते समय सावधानीपूर्वक चैनल प्लानिंग आवश्यक है। IEEE 802.15.4 मानक थ्रेड (Thread) को भी रेखांकित करता है, जो मैटर-संगत (Matter-compatible) स्मार्ट होम डिवाइस द्वारा उपयोग किया जाने वाला प्रोटोकॉल है, जिससे ज़िगबी विशेषज्ञता भविष्योन्मुखी डिप्लॉयमेंट के लिए तेजी से प्रासंगिक हो जाती है।

नियर फील्ड कम्युनिकेशन (NFC)

NFC 13.56 MHz पर काम करता है और इसे अत्यधिक शॉर्ट-रेंज संचार के लिए डिज़ाइन किया गया है, आमतौर पर 4 सेंटीमीटर से कम। यह भौतिक निकटता की आवश्यकता स्वाभाविक रूप से सुरक्षा को बढ़ाती है, जिससे NFC कॉन्टैक्टलेस भुगतान (ISO/IEC 14443), एक्सेस कंट्रोल और सुरक्षित डिवाइस पेयरिंग के लिए मानक बन जाता है। NFC तीन मोड में काम करता है: रीडर/राइटर, पीयर-टू-पीयर और कार्ड इम्यूलेशन। retail वातावरण में, NFC का उपयोग तेजी से पॉइंट-ऑफ़-सेल लेनदेन और इंटरैक्टिव उत्पाद जानकारी डिस्प्ले दोनों के लिए किया जा रहा है, जिससे खरीदारी के समय घर्षण कम होता है।

अल्ट्रा-वाइडबैंड (UWB)

UWB एक व्यापक स्पेक्ट्रम (आमतौर पर 3.1 से 10.6 GHz) में काम करता है और डेटा संचारित करने के लिए शॉर्ट-ड्यूरेशन पल्स का उपयोग करता है। इसका प्राथमिक एंटरप्राइज़ लाभ सटीक इनडोर पोजिशनिंग है। BLE के विपरीत, जो रिसीव्ड सिग्नल स्ट्रेंथ इंडिकेटर (RSSI) के आधार पर दूरी का अनुमान लगाता है, UWB टाइम ऑफ फ्लाइट (ToF) की गणना करता है, जिससे कुछ सेंटीमीटर तक स्थान सटीकता सक्षम होती है। यह healthcare सेटिंग्स में उच्च-मूल्य वाली एसेट ट्रैकिंग या हवाई अड्डों और सम्मेलन केंद्रों जैसे जटिल स्थानों में सटीक नेविगेशन के लिए अमूल्य है। Apple का AirTag और iPhone का प्रिसिजन फाइंडिंग फीचर उसी IEEE 802.15.4a मानक के उपभोक्ता कार्यान्वयन हैं जो एंटरप्राइज़ UWB डिप्लॉयमेंट को रेखांकित करते हैं।

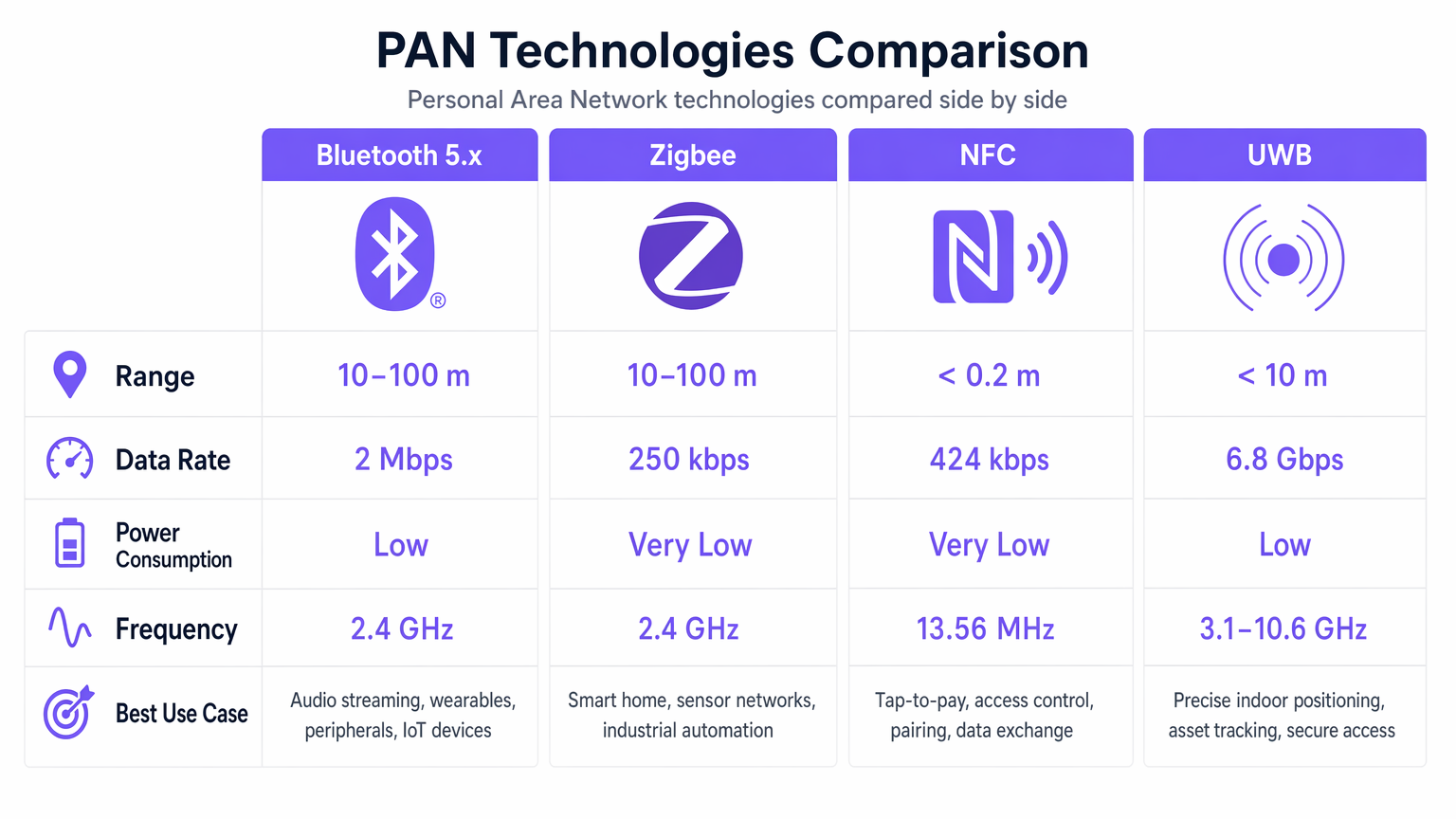

| तकनीक | मानक | फ्रीक्वेंसी | रेंज | डेटा रेट | पावर | प्राथमिक उपयोग का मामला |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Low (कम) | Wearables, peripherals, beacons (वियरेबल्स, पेरिफेरल्स, बीकन) |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Very Low (बहुत कम) | Building automation, IoT sensors (बिल्डिंग ऑटोमेशन, IoT सेंसर) |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Very Low (बहुत कम) | Access control, payments, pairing (एक्सेस कंट्रोल, भुगतान, पेयरिंग) |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Low (कम) | Precise positioning, asset tracking (सटीक पोजिशनिंग, एसेट ट्रैकिंग) |

| Infrared (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Very Low (बहुत कम) | Legacy device control (लीगेसी डिवाइस कंट्रोल) |

कार्यान्वयन गाइड

एंटरप्राइज़ वातावरण में PAN तकनीकों को तैनात करने के लिए विश्वसनीयता सुनिश्चित करने और मौजूदा इंफ्रास्ट्रक्चर के साथ हस्तक्षेप को कम करने के लिए सावधानीपूर्वक योजना बनाने की आवश्यकता होती है।

चरण 1: RF स्पेक्ट्रम विश्लेषण और चैनल प्लानिंग

2.4 GHz PANs (BLE और ज़िगबी) को तैनात करने में सबसे महत्वपूर्ण कदम आपके Wi-Fi नेटवर्क के साथ हस्तक्षेप को कम करना है। किसी भी PAN हार्डवेयर को रखने से पहले मौजूदा 2.4 GHz उपयोग की पहचान करने के लिए एक संपूर्ण RF साइट सर्वेक्षण करें। Wi-Fi आमतौर पर नॉन-ओवरलैपिंग चैनल 1, 6 और 11 का उपयोग करता है। हस्तक्षेप को कम करने के लिए, अपने ज़िगबी नेटवर्क को चैनल 15, 20, 25 या 26 का उपयोग करने के लिए कॉन्फ़िगर करें। ये चैनल प्राथमिक Wi-Fi चैनलों के बीच गार्ड बैंड के भीतर आते हैं, जो को-चैनल हस्तक्षेप को काफी कम करते हैं। संयुक्त Wi-Fi और ज़िगबी डिप्लॉयमेंट में यह सबसे प्रभावशाली कॉन्फ़िगरेशन निर्णय है।

चरण 2: गेटवे प्लेसमेंट और घनत्व

BLE और ज़िगबी नेटवर्क के लिए, विश्वसनीय डेटा संग्रह के लिए गेटवे (या कोऑर्डिनेटर) का प्लेसमेंट महत्वपूर्ण है। सुनिश्चित करें कि गेटवे के पास अधिकतम संख्या में एंड डिवाइस के लिए स्पष्ट लाइन ऑफ साइट (दृष्टि रेखा) हो, जिससे दीवारों और धातु संरचनाओं से क्षीणन कम हो। प्रति गेटवे एंड डिवाइस के निर्माता के अनुशंसित अनुपात से अधिक न हो। उच्च-घनत्व वाले IoT डिप्लॉयमेंट में, जैसे कि स्मार्ट होटल फ्लोर, विश्वसनीय मेश निर्माण और डेटा बैकहॉल सुनिश्चित करने के लिए प्रति रूम क्लस्टर एक समर्पित गेटवे तैनात करने पर विचार करें। जहां संभव हो, एंटरप्राइज़ Wi-Fi एक्सेस पॉइंट का उपयोग करें जिनमें हार्डवेयर फ़ुटप्रिंट को कम करने के लिए एकीकृत BLE या ज़िगबी रेडियो शामिल हों, जैसा कि Your Guide to a Wireless Access Point Ruckus में चर्चा की गई है।

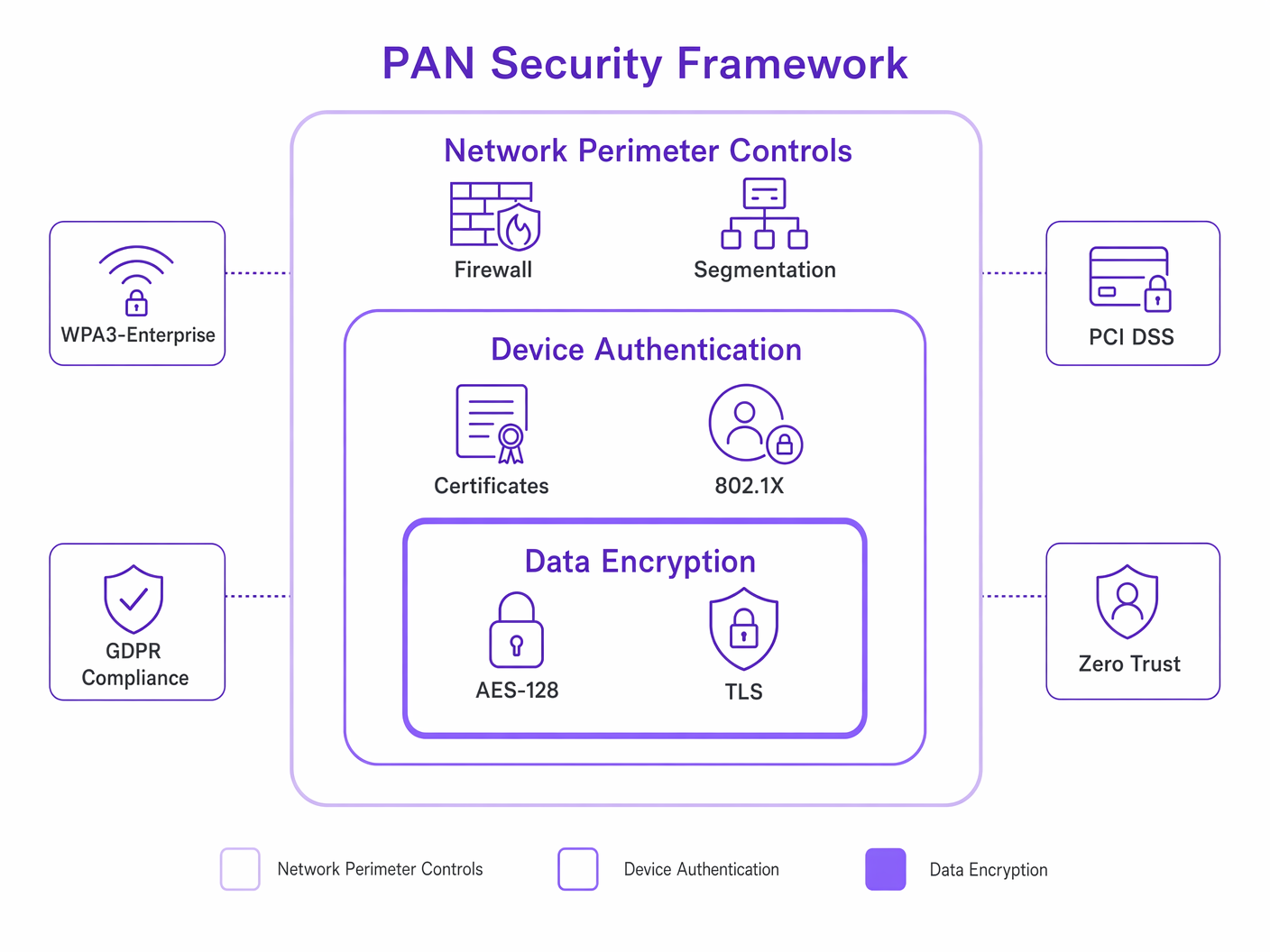

चरण 3: नेटवर्क सेगमेंटेशन और VLAN आर्किटेक्चर

एंटरप्राइज़ नेटवर्क में IoT ट्रैफ़िक को ब्रिज करने वाले PAN गेटवे को सख्ती से अलग किया जाना चाहिए। सभी PAN गेटवे को एक समर्पित, नॉन-राउटेबल VLAN पर रखें। PAN VLAN से ट्रैफ़िक को केवल आवश्यक आंतरिक सर्वर या बाहरी क्लाउड एंडपॉइंट तक सीमित करने के लिए सख्त एक्सेस कंट्रोल लिस्ट (ACLs) लागू करें। कॉर्पोरेट डेटा नेटवर्क में सभी लेटरल मूवमेंट को अस्वीकार करें। यह आर्किटेक्चर एक समझौता किए गए IoT डिवाइस को संवेदनशील सिस्टम में पिवट पॉइंट के रूप में काम करने से रोकने के लिए मौलिक है。

चरण 4: डिवाइस ऑथेंटिकेशन और प्रोविजनिंग

वायर्ड या वायरलेस नेटवर्क से जुड़ने वाले सभी PAN गेटवे के लिए IEEE 802.1X ऑथेंटिकेशन लागू करें। जहां संभव हो वहां सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS) का उपयोग करें, क्योंकि यह क्रेडेंशियल चोरी के जोखिम को समाप्त करता है। ब्लूटूथ डिवाइस पेयरिंग के लिए, मैन-इन-द-मिडिल हमलों को रोकने के लिए आउट-ऑफ़-बैंड (OOB) पेयरिंग या न्यूमेरिक कम्पेरिज़न को अनिवार्य करें। डिवाइस इन्वेंट्री बनाए रखें और बड़े पैमाने पर सुसंगत सुरक्षा कॉन्फ़िगरेशन सुनिश्चित करने के लिए नए डिवाइस के लिए ज़ीरो-टच प्रोविजनिंग प्रक्रिया लागू करें।

सर्वोत्तम प्रथाएँ

एक मजबूत PAN डिप्लॉयमेंट के लिए उद्योग मानकों और वेंडर-न्यूट्रल सर्वोत्तम प्रथाओं का पालन आवश्यक है।

मजबूत ऑथेंटिकेशन लागू करें। एंटरप्राइज़ सेटिंग में ब्लूटूथ डिवाइस के लिए कभी भी डिफ़ॉल्ट पिन या 'जस्ट वर्क्स' पेयरिंग पर भरोसा न करें। MitM हमलों को कम करने के लिए OOB पेयरिंग या न्यूमेरिक कम्पेरिज़न की आवश्यकता है। गेटवे डिवाइस के लिए, EAP-TLS के साथ 802.1X लागू करें।

लेयर्ड एन्क्रिप्शन लागू करें। प्रोटोकॉल लेयर पर सभी BLE और ज़िगबी ट्रैफ़िक के लिए AES-128 एन्क्रिप्शन अनिवार्य करें। इसके अतिरिक्त, व्यापक नेटवर्क में ट्रांज़िट में डेटा की सुरक्षा के लिए PAN गेटवे और बैकएंड सर्वर के बीच सभी संचार के लिए TLS 1.3 लागू करें।

एक फर्मवेयर प्रबंधन कार्यक्रम स्थापित करें। PAN डिवाइस, विशेष रूप से IoT सेंसर, अक्सर तैनात किए जाते हैं और भुला दिए जाते हैं। ज्ञात कमजोरियों को पैच करने के लिए गेटवे और एंड डिवाइस पर फर्मवेयर अपडेट पुश करने के लिए एक केंद्रीकृत प्रबंधन प्रणाली स्थापित करें। यह डिज़ाइन द्वारा डेटा सुरक्षा के सिद्धांत के तहत एक सीधा GDPR अनुपालन आवश्यकता है।

नियमित PAN ऑडिट आयोजित करें। दुष्ट (rogue) PAN डिवाइस के लिए समय-समय पर RF वातावरण का ऑडिट करने के लिए स्पेक्ट्रम विश्लेषण टूल का उपयोग करें। आपके स्थान के भीतर काम करने वाला एक अनधिकृत ब्लूटूथ डिवाइस टोही (reconnaissance) हमला कर सकता है। अपने मौजूदा नेटवर्क एक्सेस कंट्रोल (NAC) फ्रेमवर्क में PAN डिवाइस डिस्कवरी को एकीकृत करें।

अनुपालन फ्रेमवर्क के साथ संरेखित करें। भुगतान कार्ड डेटा को संभालने वाले retail वातावरण के लिए, सुनिश्चित करें कि भुगतान टर्मिनलों के निकट उपयोग किए जाने वाले PAN डिवाइस PCI DSS आवश्यकताओं का अनुपालन करते हैं, विशेष रूप से नेटवर्क सेगमेंटेशन और एन्क्रिप्शन के आसपास। स्वास्थ्य सेवा के लिए, NHS डिजिटल के डेटा सुरक्षा और संरक्षण टूलकिट के साथ संरेखित करें और सुनिश्चित करें कि रोगी डेटा संचारित करने वाले वियरेबल डिवाइस GDPR अनुच्छेद 9 (विशेष श्रेणी डेटा) का अनुपालन करते हैं। व्यापक नेटवर्क सुरक्षा को मजबूत करने के लिए, Mitigating RADIUS Vulnerabilities: A Security Hardening Guide देखें।

समस्या निवारण और जोखिम न्यूनीकरण

सावधानीपूर्वक योजना बनाने के बावजूद, PAN डिप्लॉयमेंट को परिचालन और सुरक्षा चुनौतियों का सामना करना पड़ता है।

सामान्य विफलता मोड

मेश नेटवर्क कोलैप्स (ज़िगबी)। यदि बहुत सारे रूटिंग नोड विफल हो जाते हैं या एक साथ बंद हो जाते हैं, तो ज़िगबी मेश ढह सकता है, जिससे एंड डिवाइस अलग-थलग हो जाते हैं। पर्याप्त रूटिंग नोड्स तैनात करके और मेश बैकबोन को बनाए रखने के लिए जहां संभव हो मेन-पावर्ड (mains-powered) डिवाइस का उपयोग करके पर्याप्त रिडंडेंसी सुनिश्चित करें। बैटरी से चलने वाले राउटर को केवल एंड डिवाइस के रूप में माना जाना चाहिए।

BLE बीकन ड्रिफ्ट। समय के साथ, बैटरी के खराब होने से ट्रांसमिशन अंतराल लंबा हो जाता है या सिग्नल की शक्ति कम हो जाती है, जिससे गलत स्थान डेटा प्राप्त होता है। एक सक्रिय बैटरी मॉनिटरिंग सिस्टम लागू करें और एक नियमित प्रतिस्थापन कार्यक्रम स्थापित करें। अधिकांश एंटरप्राइज़ बीकन प्रबंधन प्लेटफ़ॉर्म बैटरी स्थिति डैशबोर्ड प्रदान करते हैं।

दुष्ट डिवाइस पेयरिंग। एक हमलावर एंटरप्राइज़ PAN गेटवे के साथ एक दुर्भावनापूर्ण डिवाइस को पेयर करने का प्रयास कर सकता है। गेटवे पर सख्त MAC एड्रेस फ़िल्टरिंग लागू करें और असामान्य पेयरिंग अनुरोधों का पता लगाने के लिए वायरलेस इंट्रूज़न प्रिवेंशन सिस्टम (WIPS) का उपयोग करें। सक्रिय रूप से पेयरिंग न होने पर सभी एंटरप्राइज़ डिवाइस पर ब्लूटूथ डिस्कवरेबिलिटी अक्षम करें।

2.4 GHz सैचुरेशन। स्टेडियम या सम्मेलन केंद्रों जैसे उच्च-घनत्व वाले स्थानों में, हजारों व्यक्तिगत BLE डिवाइस का संचयी प्रभाव 2.4 GHz बैंड को संतृप्त (saturate) कर सकता है। प्राथमिक न्यूनीकरण आपके एंटरप्राइज़ Wi-Fi ट्रैफ़िक को 5 GHz और 6 GHz बैंड (Wi-Fi 6E/7) में माइग्रेट करना है, लीगेसी IoT डिवाइस के लिए 2.4 GHz आरक्षित करना और प्रबंधित जोखिम के रूप में बढ़े हुए नॉइज़ फ्लोर को स्वीकार करना है।

सुरक्षा खतरे का परिदृश्य

PANs की छोटी रेंज अक्सर सुरक्षा की झूठी भावना पैदा करती है। व्यापक नेटवर्क तक पहुंच प्राप्त करने के लिए PAN प्रोटोकॉल में कमजोरियों का फायदा उठाया जा सकता है।

ब्लूजैकिंग और ब्लूस्नार्फिंग। हालांकि आधुनिक ब्लूटूथ कार्यान्वयन में काफी हद तक कम किया गया है, लीगेसी डिवाइस अनधिकृत मैसेजिंग (ब्लूजैकिंग) या डेटा चोरी (ब्लूस्नार्फिंग) के प्रति संवेदनशील बने हुए हैं। सुनिश्चित करें कि सभी डिवाइस सुरक्षित कनेक्शन लागू करते हैं और सक्रिय रूप से पेयरिंग न होने पर डिस्कवरेबिलिटी अक्षम करते हैं।

KNOB अटैक (Key Negotiation of Bluetooth)। यह हमला ब्लूटूथ डिवाइस को कमजोर एन्क्रिप्शन कुंजी पर बातचीत करने के लिए मजबूर करता है, जिससे ईव्सड्रॉपिंग (छिपकर बातें सुनना) सक्षम हो जाती है। यह सुनिश्चित करके कम किया जाता है कि डिवाइस ब्लूटूथ SIG द्वारा अनुशंसित 7 ऑक्टेट की न्यूनतम एन्क्रिप्शन कुंजी लंबाई लागू करते हैं।

ज़िगबी नेटवर्क की (Key) चोरी। ज़िगबी नेटवर्क जॉइन प्रक्रिया के दौरान, यदि ट्रस्ट सेंटर लिंक की (Trust Centre Link Key) प्रसिद्ध डिफ़ॉल्ट है, तो नेटवर्क की को प्लेनटेक्स्ट में प्रेषित किया जाता है। डिप्लॉयमेंट से पहले हमेशा एक अद्वितीय, प्री-शेयर्ड ट्रस्ट सेंटर लिंक की कॉन्फ़िगर करें। नेटवर्क-स्तरीय ऑथेंटिकेशन सुरक्षा पर अधिक जानकारी के लिए, Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad देखें।

ROI और व्यावसायिक प्रभाव

एक मजबूत, सुरक्षित PAN इंफ्रास्ट्रक्चर में निवेश करने से सभी क्षेत्रों में मापने योग्य व्यावसायिक मूल्य मिलता है।

हॉस्पिटैलिटी। प्रॉपर्टी मैनेजमेंट सिस्टम के साथ ज़िगबी-आधारित स्मार्ट रूम कंट्रोल को एकीकृत करने से ऑक्यूपेंसी के आधार पर HVAC और लाइटिंग को स्वचालित करके ऊर्जा की खपत कम हो जाती है। स्मार्ट थर्मोस्टैट्स तैनात करने वाला 200 कमरों का होटल आमतौर पर 18-24 महीने की पेबैक अवधि के साथ ऊर्जा लागत में 15-20% की कमी प्राप्त करता है। इन-रूम मनोरंजन के लिए निर्बाध ब्लूटूथ पेयरिंग अतिथि अनुभव को बढ़ाती है, जो सीधे समीक्षा स्कोर और रिपीट बुकिंग को प्रभावित करती है। इस क्षेत्र में कनेक्टिविटी रणनीति के व्यापक दृष्टिकोण के लिए, Hospitality उद्योग हब देखें।

रिटेल। BLE बीकन तैनात करने से अत्यधिक लक्षित, स्थान-आधारित मार्केटिंग सक्षम होती है। जब WiFi Analytics जैसे प्लेटफ़ॉर्म के साथ एकीकृत किया जाता है, तो रिटेलर्स फुटफॉल पैटर्न का विश्लेषण कर सकते हैं, स्टोर लेआउट को अनुकूलित कर सकते हैं, और ग्राहकों के स्मार्टफोन पर व्यक्तिगत ऑफ़र पुश कर सकते हैं, जिससे रूपांतरण दर (conversion rates) बढ़ जाती है। ग्रोसरी रिटेल में पायलट डिप्लॉयमेंट ने बास्केट आकार में 7-12% की वृद्धि का प्रदर्शन किया है जब स्थान-ट्रिगर प्रचार प्रभावी ढंग से तैनात किए जाते हैं।

हेल्थकेयर। सटीक एसेट ट्रैकिंग के लिए UWB का उपयोग यह सुनिश्चित करता है कि इन्फ्यूजन पंप या डिफिब्रिलेटर जैसे महत्वपूर्ण उपकरणों का तुरंत पता लगाया जा सके, जिससे नैदानिक वातावरण में खोज के समय में 70% तक की कमी आती है। यह सीधे रोगी देखभाल दक्षता में सुधार करता है और प्रतिस्थापन उपकरणों पर पूंजीगत व्यय को कम करता है। क्लिनिकल नेटवर्क डिप्लॉयमेंट पर अधिक जानकारी के लिए, WiFi in Hospitals: A Guide to Secure Clinical Networks देखें।

परिवहन। हवाई अड्डे और ट्रांज़िट हब वातावरण में, यात्री ऐप के साथ एकीकृत BLE बीकन टर्न-बाय-टर्न इनडोर नेविगेशन प्रदान करते हैं, जिससे छूटे हुए कनेक्शन कम होते हैं और यात्री संतुष्टि स्कोर में सुधार होता है। UWB-आधारित बैगेज ट्रैकिंग रीयल-टाइम स्थान डेटा प्रदान करती है, जिससे गलत तरीके से संभाले गए बैगेज की दर कम हो जाती है। संबंधित कनेक्टिविटी विचारों के लिए, Your Guide to Enterprise In Car Wi Fi Solutions और Transport उद्योग हब देखें।

PANs को बाद के विचार के बजाय एंटरप्राइज़ नेटवर्क के एक महत्वपूर्ण विस्तार के रूप में मानकर, संगठन GDPR, PCI DSS और क्षेत्र-विशिष्ट अनुपालन आवश्यकताओं के साथ संरेखित एक मजबूत सुरक्षा स्थिति बनाए रखते हुए नई परिचालन क्षमता और राजस्व स्ट्रीम को अनलॉक कर सकते हैं।

PAN तकनीक में भविष्य के रुझान

अगले तीन से पांच वर्षों में कई विकास एंटरप्राइज़ PAN परिदृश्य को आकार देंगे।

मैटर और थ्रेड कन्वर्जेंस। Apple, Google, Amazon और Samsung द्वारा समर्थित मैटर (Matter) स्मार्ट होम मानक, अपने अंतर्निहित मेश ट्रांसपोर्ट के रूप में थ्रेड (IEEE 802.15.4 पर आधारित) का उपयोग करता है। जैसे-जैसे वाणिज्यिक बिल्डिंग ऑटोमेशन में मैटर को अपनाना तेज होता है, IT टीमों को मौजूदा ज़िगबी डिप्लॉयमेंट के साथ थ्रेड नेटवर्क का प्रबंधन करने की आवश्यकता होगी।

Wi-Fi HaLow (802.11ah)। सब-1 GHz बैंड में काम करते हुए, Wi-Fi HaLow कम बिजली की खपत को बनाए रखते हुए Wi-Fi की सीमा को 1 किलोमीटर से अधिक तक बढ़ाता है। यह इसे बड़े पैमाने पर IoT सेंसर डिप्लॉयमेंट के लिए ज़िगबी और LoRaWAN के सीधे प्रतियोगी के रूप में स्थापित करता है, जो संभावित रूप से एंटरप्राइज़ टीमों के लिए प्रोटोकॉल परिदृश्य को सरल बनाता है।

UWB प्रसार। जैसे-जैसे UWB चिपसेट फ्लैगशिप स्मार्टफोन और वियरेबल्स में मानक बन जाते हैं, UWB-आधारित स्थान सेवाओं को तैनात करने की बाधा काफी कम हो जाएगी। अगले दो से तीन वर्षों के भीतर उच्च-मूल्य वाले रिटेल और स्वास्थ्य सेवा वातावरण में इनडोर पोजिशनिंग के लिए UWB को BLE की जगह लेते हुए देखने की उम्मीद करें।

AI-संचालित RF प्रबंधन। मशीन लर्निंग एल्गोरिदम को तेजी से वायरलेस इंफ्रास्ट्रक्चर प्रबंधन प्लेटफ़ॉर्म में एकीकृत किया जा रहा है ताकि रीयल टाइम में Wi-Fi और PAN प्रोटोकॉल दोनों में चैनल आवंटन और पावर स्तरों को गतिशील रूप से अनुकूलित किया जा सके, जिससे जटिल, उच्च-घनत्व वाले वातावरण में RF योजना के मैन्युअल ओवरहेड को कम किया जा सके।

मुख्य परिभाषाएं

पर्सनल एरिया नेटवर्क (PAN)

उपयोगकर्ता के तत्काल आसपास के उपकरणों के बीच डेटा ट्रांसमिशन के लिए उपयोग किया जाने वाला एक शॉर्ट-रेंज वायरलेस नेटवर्क, आमतौर पर 10-मीटर के दायरे में। PANs पेरिफेरल्स, वियरेबल्स और IoT सेंसर को एक प्राथमिक डिवाइस से जोड़ते हैं, जो फिर व्यापक एंटरप्राइज़ नेटवर्क से जुड़ता है।

एंटरप्राइज़ नेटवर्क आर्किटेक्चर के एज लेयर को समझने के लिए मूलभूत अवधारणा।

ब्लूटूथ लो एनर्जी (BLE)

क्लासिक ब्लूटूथ की तुलना में काफी कम बिजली की खपत के साथ डेटा ट्रांसमिशन के छोटे बर्स्ट के लिए डिज़ाइन की गई एक वायरलेस PAN तकनीक (IEEE 802.15.1)। फ्रीक्वेंसी हॉपिंग स्प्रेड स्पेक्ट्रम (FHSS) का उपयोग करके 2.4 GHz ISM बैंड में काम करता है।

एंटरप्राइज़ वातावरण में IoT सेंसर, प्रॉक्सिमिटी मार्केटिंग बीकन और वियरेबल डिवाइस कनेक्टिविटी के लिए प्रमुख प्रोटोकॉल।

ज़िगबी (Zigbee)

IEEE 802.15.4 मानक पर आधारित एक लो-पावर, लो-डेटा-रेट वायरलेस मेश नेटवर्किंग प्रोटोकॉल, जो 2.4 GHz बैंड में काम करता है। 250 kbps की अधिकतम डेटा दर के साथ मेश, स्टार और ट्री टोपोलॉजी का समर्थन करता है।

इसकी लचीली मेश क्षमताओं के कारण बिल्डिंग ऑटोमेशन, स्मार्ट रूम कंट्रोल और बड़े पैमाने पर IoT सेंसर नेटवर्क के लिए पसंदीदा प्रोटोकॉल।

नियर फील्ड कम्युनिकेशन (NFC)

13.56 MHz पर काम करने वाले 4 सेंटीमीटर से कम दूरी पर दो उपकरणों के बीच संचार के लिए संचार प्रोटोकॉल (ISO/IEC 18092) का एक सेट। रीडर/राइटर, पीयर-टू-पीयर और कार्ड इम्यूलेशन मोड का समर्थन करता है।

एंटरप्राइज़ वातावरण में सुरक्षित एक्सेस कंट्रोल, कॉन्टैक्टलेस भुगतान और सुरक्षित डिवाइस पेयरिंग के लिए आवश्यक।

अल्ट्रा-वाइडबैंड (UWB)

एक रेडियो तकनीक (IEEE 802.15.4a) जो एक व्यापक स्पेक्ट्रम (3.1-10.6 GHz) में शॉर्ट-ड्यूरेशन पल्स का उपयोग करके डेटा संचारित करती है। टाइम ऑफ फ्लाइट (ToF) गणनाओं के माध्यम से सेंटीमीटर-स्तरीय इनडोर पोजिशनिंग सक्षम करती है।

उच्च-मूल्य वाली एसेट ट्रैकिंग और सटीक इनडोर नेविगेशन के लिए तेजी से तैनात किया जा रहा है जहां BLE RSSI सटीकता अपर्याप्त है।

फ्रीक्वेंसी हॉपिंग स्प्रेड स्पेक्ट्रम (FHSS)

एक निर्दिष्ट बैंड के भीतर कई अलग-अलग फ्रीक्वेंसी के बीच वाहक (carrier) फ्रीक्वेंसी को तेजी से स्विच करके रेडियो सिग्नल संचारित करने की एक विधि। भीड़भाड़ वाले 2.4 GHz बैंड में हस्तक्षेप को कम करने के लिए BLE 40 चैनलों में FHSS का उपयोग करता है।

वह तंत्र जो BLE को Wi-Fi और अन्य 2.4 GHz उपकरणों के साथ सह-अस्तित्व की अनुमति देता है, हालांकि यह हस्तक्षेप को पूरी तरह से समाप्त नहीं करता है।

टाइम ऑफ फ्लाइट (ToF)

एक दूरी माप विधि जो ट्रांसमीटर से रिसीवर तक सिग्नल की यात्रा में लगने वाले समय की गणना करती है। BLE के RSSI-आधारित दूरी अनुमान के विपरीत, UWB सेंटीमीटर-स्तरीय पोजिशनिंग सटीकता प्राप्त करने के लिए ToF का उपयोग करता है।

स्थान सेवाओं के लिए UWB और BLE के बीच प्रमुख अंतर। जब उपयोग के मामले में 1-2 मीटर से बेहतर सटीकता की मांग होती है, तो ToF-आधारित UWB की आवश्यकता होती है।

आउट-ऑफ़-बैंड (OOB) पेयरिंग

एक ब्लूटूथ पेयरिंग विधि जहां पेयरिंग जानकारी (क्रिप्टोग्राफ़िक कुंजियाँ) ब्लूटूथ चैनल के बजाय NFC जैसी एक अलग वायरलेस तकनीक के माध्यम से आदान-प्रदान की जाती है। यह पेयरिंग प्रक्रिया के दौरान मैन-इन-द-मिडिल हमलों को रोकता है।

एंटरप्राइज़ वातावरण में ब्लूटूथ डिवाइस को प्रोविज़न करने के लिए एक महत्वपूर्ण सुरक्षा नियंत्रण, विशेष रूप से चिकित्सा उपकरणों और एक्सेस कंट्रोल सिस्टम के लिए।

KNOB अटैक (Key Negotiation of Bluetooth)

एक ब्लूटूथ भेद्यता (CVE-2019-9506) जो एक हमलावर को दो पेयरिंग उपकरणों को एक कमजोर एन्क्रिप्शन कुंजी (1 बाइट जितनी छोटी) पर बातचीत करने के लिए मजबूर करने की अनुमति देती है, जिससे कनेक्शन पर ईव्सड्रॉपिंग सक्षम हो जाती है।

यह सुनिश्चित करके कम किया जाता है कि डिवाइस 7 ऑक्टेट की न्यूनतम एन्क्रिप्शन कुंजी लंबाई लागू करते हैं। लीगेसी ब्लूटूथ डिवाइस फर्मवेयर का ऑडिट करते समय प्रासंगिक।

ट्रस्ट सेंटर लिंक की (ज़िगबी)

डिवाइस जॉइन प्रक्रिया के दौरान नेटवर्क की (Key) के प्रसारण को सुरक्षित करने के लिए ज़िगबी नेटवर्क में उपयोग की जाने वाली एक प्री-शेयर्ड की। यदि डिफ़ॉल्ट मान ('ZigBeeAlliance09') पर छोड़ दिया जाता है, तो नेटवर्क की प्लेनटेक्स्ट में प्रेषित होती है, जिससे हमलावर सभी नेटवर्क ट्रैफ़िक को डिक्रिप्ट कर सकता है।

किसी भी ज़िगबी डिप्लॉयमेंट के लिए एक महत्वपूर्ण सुरक्षा कॉन्फ़िगरेशन आइटम। कमीशनिंग से पहले डिफ़ॉल्ट से बदला जाना चाहिए।

हल किए गए उदाहरण

एक 200 कमरों वाला होटल ज़िगबी-आधारित स्मार्ट थर्मोस्टैट और लाइटिंग सिस्टम तैनात कर रहा है। होटल में पहले से ही 2.4 GHz और 5 GHz बैंड का उपयोग करते हुए एक सघन, उच्च-प्रदर्शन वाला Wi-Fi 6 डिप्लॉयमेंट है। मौजूदा Wi-Fi प्रदर्शन को कम किए बिना विश्वसनीय संचालन सुनिश्चित करने के लिए नेटवर्क आर्किटेक्ट को ज़िगबी नेटवर्क को कैसे कॉन्फ़िगर करना चाहिए?

चरण 1 — RF सर्वेक्षण करें: वर्तमान 2.4 GHz Wi-Fi चैनल उपयोग का विश्लेषण करें। पुष्टि करें कि Wi-Fi नेटवर्क नॉन-ओवरलैपिंग चैनल 1, 6 और 11 का उपयोग करने के लिए सही ढंग से कॉन्फ़िगर किया गया है।

चरण 2 — ज़िगबी चैनल चुनें: ज़िगबी कोऑर्डिनेटर को उन चैनलों का उपयोग करने के लिए कॉन्फ़िगर करें जो Wi-Fi चैनलों के गार्ड बैंड के भीतर आते हैं। विशेष रूप से, ज़िगबी चैनल 15, 20, 25 या 26 चुनें। चैनल 26 की विशेष रूप से अनुशंसा की जाती है क्योंकि यह Wi-Fi चैनल 11 के ऊपरी किनारे के ऊपर स्थित है।

चरण 3 — कोऑर्डिनेटर तैनात करें: प्रति फ्लोर या 4-5 कमरों के क्लस्टर में एक ज़िगबी कोऑर्डिनेटर (गेटवे) स्थापित करें, यह सुनिश्चित करते हुए कि वे पावर ओवर ईथरनेट (PoE) के माध्यम से नेटवर्क से हार्डवायर्ड हैं और एक समर्पित, पृथक IoT VLAN (जैसे, VLAN 30) पर रखे गए हैं।

चरण 4 — ACLs कॉन्फ़िगर करें: IoT VLAN पर सख्त ACLs लागू करें, केवल बिल्डिंग मैनेजमेंट सिस्टम (BMS) सर्वर पर आउटबाउंड ट्रैफ़िक की अनुमति दें। कॉर्पोरेट और अतिथि नेटवर्क के लिए सभी इंटर-VLAN रूटिंग को अस्वीकार करें।

चरण 5 — मेश सत्यापित करें: एक बार तैनात होने के बाद, सत्यापित करें कि सभी ज़िगबी एंड डिवाइस (थर्मोस्टैट्स, लाइट) ज़िगबी कोऑर्डिनेटर के डायग्नोस्टिक इंटरफ़ेस का उपयोग करके निकटतम कोऑर्डिनेटर के लिए मेश के माध्यम से सफलतापूर्वक ट्रैफ़िक रूट कर रहे हैं। पुष्टि करें कि कोई भी एंड डिवाइस अनाथ (orphaned) नोड के रूप में काम नहीं कर रहा है।

चरण 6 — मॉनिटर करें: मेश डिग्रेडेशन या नोड विफलताओं पर अलर्ट प्राप्त करने के लिए ज़िगबी कोऑर्डिनेटर के स्वास्थ्य डेटा को केंद्रीय नेटवर्क मॉनिटरिंग प्लेटफ़ॉर्म में एकीकृत करें।

एक बड़ी रिटेल चेन ग्राहकों के स्मार्टफोन पर लक्षित ऑफ़र पुश करने के लिए BLE बीकन का उपयोग करके एक स्थान-आधारित मार्केटिंग अभियान लागू करना चाहती है, जब वे विशिष्ट उत्पाद डिस्प्ले के पास आते हैं। वे बैटरी से चलने वाले बीकन का उपयोग करने की योजना बना रहे हैं और 20 स्टोरों में लगभग 500 बीकन तैनात करने की उम्मीद करते हैं। इस डिप्लॉयमेंट के लिए प्रमुख परिचालन और तकनीकी विचार क्या हैं?

चरण 1 — बीकन घनत्व निर्धारित करें: वांछित स्थान सटीकता के आधार पर प्रति स्टोर आवश्यक बीकन की संख्या की गणना करें। आइल-स्तरीय (aisle-level) सटीकता (लगभग 3-5 मीटर) के लिए, हर 8-10 मीटर पर एक बीकन तैनात करें।

चरण 2 — ट्रांसमिशन पैरामीटर कॉन्फ़िगर करें: बीकन की ट्रांसमिशन पावर (Tx पावर) और विज्ञापन अंतराल (advertising interval) को समायोजित करें। इन-स्टोर प्रॉक्सिमिटी मार्केटिंग के लिए, -12 dBm की Tx पावर और 200-300 ms का विज्ञापन अंतराल प्रतिक्रियाशीलता और बैटरी जीवन के बीच एक अच्छा संतुलन प्रदान करता है, जो आमतौर पर CR2477 सेल से 18-24 महीने का बैटरी जीवन देता है।

चरण 3 — फ्लीट मैनेजमेंट लागू करें: बैटरी स्तर, फर्मवेयर संस्करण और डिवाइस स्वास्थ्य की सक्रिय रूप से निगरानी करने के लिए एक केंद्रीकृत बीकन प्रबंधन प्लेटफ़ॉर्म (जैसे, स्टोर के मौजूदा Wi-Fi इंफ्रास्ट्रक्चर के माध्यम से यदि APs में एकीकृत BLE रेडियो शामिल हैं) तैनात करें। 20% से कम बैटरी वाले बीकन के लिए स्वचालित अलर्ट सेट करें।

चरण 4 — एनालिटिक्स के साथ एकीकृत करें: ग्राहक प्रोफाइल और खरीद इतिहास के साथ स्थान डेटा को सहसंबंधित करने के लिए बीकन डेटा को Purple के WiFi Analytics जैसे केंद्रीय एनालिटिक्स प्लेटफ़ॉर्म से कनेक्ट करें, जिससे व्यक्तिगत ऑफ़र डिलीवरी सक्षम हो सके।

चरण 5 — GDPR अनुपालन: सुनिश्चित करें कि ग्राहक-सामना करने वाले ऐप में स्थान ट्रैकिंग के लिए स्पष्ट सहमति शामिल है और सभी स्थान डेटा को GDPR अनुच्छेद 6 (प्रसंस्करण के लिए वैध आधार) के अनुसार संसाधित किया जाता है। डेटा न्यूनीकरण लागू करें — मार्केटिंग उपयोग के मामले के लिए आवश्यक केवल स्थान ईवेंट को बनाए रखें।

अभ्यास प्रश्न

Q1. आपका संगठन एक अस्पताल में BLE-सक्षम मेडिकल कार्ट का एक नया बेड़ा तैनात कर रहा है। कार्ट हर 5 सेकंड में फिक्स्ड गेटवे पर रीयल-टाइम स्थान डेटा संचारित करेंगे। अस्पताल में पहले से ही 2.4 GHz बैंड पर काम करने वाला एक महत्वपूर्ण VoIP ओवर Wi-Fi डिप्लॉयमेंट है। सबसे महत्वपूर्ण जोखिम क्या है, और आपको इसे कम करने के लिए समाधान को कैसे आर्किटेक्ट करना चाहिए?

संकेत: 2.4 GHz नॉइज़ फ्लोर पर उच्च-घनत्व वाले BLE विज्ञापन पैकेट के संचयी प्रभाव और VoIP ट्रैफ़िक की विलंबता संवेदनशीलता पर विचार करें।

मॉडल उत्तर देखें

सबसे महत्वपूर्ण जोखिम यह है कि मेडिकल कार्ट से BLE विज्ञापन पैकेट की उच्च मात्रा 2.4 GHz नॉइज़ फ्लोर को बढ़ा देगी, जिससे VoIP नेटवर्क पर जिटर और पैकेट लॉस बढ़ जाएगा, जिससे कॉल की गुणवत्ता खराब हो जाएगी। अनुशंसित न्यूनीकरण रणनीति दोहरी है: पहला, VoIP ट्रैफ़िक को BLE ट्रैफ़िक से पूरी तरह अलग करने के लिए 802.11ac/ax-सक्षम हैंडसेट का उपयोग करके 5 GHz बैंड में माइग्रेट करें। दूसरा, स्थान सटीकता आवश्यकता के लिए अधिकतम स्वीकार्य (जैसे, 100 ms के बजाय 1-सेकंड अंतराल) के लिए BLE कार्ट के विज्ञापन अंतराल को ट्यून करें और विश्वसनीय गेटवे पहचान के लिए आवश्यक न्यूनतम तक Tx पावर को कम करें। यह BLE ड्यूटी साइकिल को कम करता है और स्पेक्ट्रल प्रभाव को कम करता है।

Q2. एक सुविधा प्रबंधक ऊर्जा उपयोग की निगरानी के लिए कॉर्पोरेट कार्यालय में उपभोक्ता-ग्रेड ज़िगबी स्मार्ट प्लग स्थापित करना चाहता है। वे डिफ़ॉल्ट ट्रस्ट सेंटर लिंक की का उपयोग करके ज़िगबी हब को सीधे मुख्य कॉर्पोरेट स्विच से जोड़ने की योजना बना रहे हैं। यह एक महत्वपूर्ण सुरक्षा जोखिम क्यों है, और सही डिप्लॉयमेंट आर्किटेक्चर क्या है?

संकेत: नेटवर्क सेगमेंटेशन जोखिम और डिफ़ॉल्ट ट्रस्ट सेंटर लिंक की द्वारा पेश की गई ज़िगबी-विशिष्ट क्रिप्टोग्राफ़िक भेद्यता दोनों पर विचार करें।

मॉडल उत्तर देखें

दो महत्वपूर्ण जोखिम हैं। पहला, VLAN आइसोलेशन के बिना उपभोक्ता-ग्रेड IoT हब को सीधे कॉर्पोरेट नेटवर्क से जोड़ने का मतलब है कि एक समझौता किया गया हब संवेदनशील डेटा नेटवर्क में एक ब्रिज के रूप में काम कर सकता है, जो न्यूनतम विशेषाधिकार (least privilege) के सिद्धांत का उल्लंघन करता है। दूसरा, डिफ़ॉल्ट ट्रस्ट सेंटर लिंक की ('ZigBeeAlliance09') का उपयोग करने का मतलब है कि जब नए डिवाइस नेटवर्क से जुड़ते हैं, तो नेटवर्क की प्लेनटेक्स्ट में प्रेषित होती है, जिससे ज़िगबी स्निफर वाला कोई भी निष्क्रिय पर्यवेक्षक की (key) को कैप्चर कर सकता है और बाद के सभी नेटवर्क ट्रैफ़िक को डिक्रिप्ट कर सकता है। सही आर्किटेक्चर है: (1) किसी भी डिवाइस को चालू करने से पहले ट्रस्ट सेंटर लिंक की को एक अद्वितीय, यादृच्छिक रूप से उत्पन्न मान में बदलें; (2) ज़िगबी हब को एक समर्पित, पृथक IoT VLAN पर रखें; (3) IoT VLAN से कॉर्पोरेट नेटवर्क तक सभी ट्रैफ़िक को अस्वीकार करने के लिए ACLs लागू करें, केवल ऊर्जा प्रबंधन क्लाउड एंडपॉइंट पर आउटबाउंड कनेक्शन की अनुमति दें।

Q3. आप टियर 3 डेटा सेंटर के लिए भौतिक एक्सेस कंट्रोल सिस्टम डिज़ाइन कर रहे हैं। आपको BLE-आधारित मोबाइल क्रेडेंशियल (स्मार्टफोन ऐप का उपयोग करके) और NFC-आधारित स्मार्ट कार्ड के बीच चयन करना होगा। सुरक्षा टीम ने रिले हमलों के बारे में चिंता जताई है। कौन सी तकनीक भौतिक पहुंच के लिए एक मजबूत अंतर्निहित सुरक्षा स्थिति प्रदान करती है, और आप इसके ऊपर कौन से अतिरिक्त नियंत्रण लगाएंगे?

संकेत: प्रत्येक तकनीक की भौतिक सीमा और संबंधित ऑपरेटिंग दूरी पर रिले हमले की व्यवहार्यता पर विचार करें।

मॉडल उत्तर देखें

NFC इस उपयोग के मामले के लिए एक मजबूत अंतर्निहित सुरक्षा स्थिति प्रदान करता है। क्योंकि NFC 4 सेंटीमीटर से कम की सीमा पर काम करता है, इसके लिए जानबूझकर भौतिक निकटता (एक 'टैप') की आवश्यकता होती है, जिससे BLE की तुलना में रिले हमले काफी अधिक कठिन हो जाते हैं, जो दसियों मीटर तक संचारित हो सकता है। एक BLE रिले हमला — जहां एक हमलावर वैध उपयोगकर्ता के स्मार्टफोन से एक्सेस रीडर तक BLE क्रेडेंशियल सिग्नल को रिले करता है — एक अच्छी तरह से प्रलेखित खतरा है जिसे स्मार्ट लॉक और वाहन कीलेस एंट्री सिस्टम के खिलाफ व्यवहार में प्रदर्शित किया गया है। टियर 3 डेटा सेंटर के लिए, NFC के ऊपर लगाए गए अतिरिक्त नियंत्रणों में शामिल होना चाहिए: (1) पिन पैड के साथ NFC कार्ड का संयोजन करने वाला मल्टी-फैक्टर ऑथेंटिकेशन; (2) क्रेडेंशियल साझाकरण को रोकने के लिए एंटी-पासबैक नियंत्रण; (3) दिन के समय पहुंच प्रतिबंध; और (4) ऑडिट ट्रेल सहसंबंध के लिए CCTV सिस्टम के साथ एकीकरण।

इस श्रृंखला में आगे पढ़ें

Staff WiFi के लिए बैंडविड्थ प्रबंधित करना: शेपिंग, QoS और ट्रैफ़िक को कम करना

यह गाइड एंटरप्राइज़ वेन्यू में staff WiFi के लिए बैंडविड्थ प्रबंधित करने के व्यावहारिक तरीकों का विवरण देती है। इसमें ट्रैफ़िक शेपिंग, QoS कार्यान्वयन, और बुनियादी ढांचे के अपग्रेड की आवश्यकता के बिना Purple Shield को तैनात करके नेटवर्क लोड को कम करने का तरीका शामिल है।

प्रति-डिवाइस PSK (iPSK, DPSK, MPSK) का उपयोग करके WiFi SSID की संख्या कैसे कम करें

यह आधिकारिक तकनीकी संदर्भ गाइड बताती है कि कैसे IT टीमें प्रति-डिवाइस PSK (xPSK) का उपयोग करके कई विशेष-उद्देश्यीय नेटवर्क को एक सिंगल SSID में समेटकर SSID बीकन ओवरहेड के कारण होने वाले WiFi प्रदर्शन में गिरावट को समाप्त कर सकती हैं। इसमें Cisco iPSK, HPE Aruba MPSK, Ruckus DPSK, Juniper Mist PPSK और Ubiquiti UniFi PPSK के वेंडर परिदृश्य को शामिल किया गया है, जिसमें डायनेमिक VLAN असाइनमेंट, IoT ऑनबोर्डिंग और PCI DSS अनुपालन पर व्यावहारिक कार्यान्वयन मार्गदर्शन दिया गया है। हॉस्पिटैलिटी, रिटेल, स्टेडियम और सार्वजनिक क्षेत्र के संगठनों के वेन्यू ऑपरेटरों को इसमें व्यावहारिक आर्किटेक्चर मार्गदर्शन और वास्तविक दुनिया के व्यावहारिक उदाहरण मिलेंगे।

Probe Request क्या है? समझें कि डिवाइस नेटवर्क कैसे खोजते हैं

यह तकनीकी संदर्भ गाइड IEEE 802.11 probe requests, एक्टिव बनाम पैसिव स्कैनिंग, और वेन्यू एनालिटिक्स पर MAC रैंडमाइज़ेशन के प्रभाव के बारे में गहराई से जानकारी प्रदान करती है। यह नेटवर्क आर्किटेक्ट्स के लिए हाई-डेंसिटी डिप्लॉयमेंट को अनुकूलित करने, probe storms को कम करने और ऑथेंटिकेटेड आइडेंटिटी लेयर्स का उपयोग करके सटीक, GDPR-अनुपालक डेटा संग्रह सुनिश्चित करने के लिए एक्शनेबल कार्यान्वयन रणनीतियाँ प्रदान करती है।