Redes de Área Personal (PAN): Tecnologías, Aplicaciones, Seguridad y Tendencias Futuras

Esta guía de referencia técnica autorizada cubre la arquitectura, el despliegue y la seguridad de las Redes de Área Personal (PAN) para entornos empresariales, examinando en detalle Bluetooth Low Energy, Zigbee, NFC y Ultra-Wideband. Proporciona orientación práctica para gerentes de TI y arquitectos de red que gestionan espacios de alta densidad como hoteles, cadenas minoristas, estadios e instalaciones sanitarias. La guía aborda la gestión del espectro RF, la segmentación de red, los requisitos de cumplimiento y las tendencias emergentes de las PAN para ayudar a los líderes de TI sénior a tomar decisiones de despliegue informadas.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Bluetooth Low Energy (BLE)

- Zigbee (IEEE 802.15.4)

- Near Field Communication (NFC)

- Ultra-Wideband (UWB)

- Guía de Implementación

- Paso 1: Análisis del Espectro RF y Planificación de Canales

- Paso 2: Ubicación y densidad de los gateways

- Paso 3: Segmentación de red y arquitectura VLAN

- Paso 4: Autenticación y aprovisionamiento de dispositivos

- Mejores prácticas

- Resolución de problemas y mitigación de riesgos

- Modos de fallo comunes

- Panorama de amenazas de seguridad

- ROI e impacto empresarial

- Tendencias futuras en la tecnología PAN

Resumen Ejecutivo

Para los CTOs y arquitectos de red que gestionan entornos de alta densidad como hoteles, cadenas minoristas y estadios, la proliferación de Redes de Área Personal (PAN) presenta tanto una ventaja operativa significativa como un complejo desafío de gestión de RF. Mientras que la Red de Área Local Inalámbrica (WLAN) gestiona una cobertura amplia, las PAN operan en el extremo —típicamente dentro de un radio de 10 metros— conectando la miríada de wearables, sensores IoT y periféricos que impulsan las experiencias de usuario modernas y la eficiencia operativa.

Esta guía ofrece un análisis técnico profundo y neutral sobre los protocolos PAN dominantes: Bluetooth Low Energy (BLE), Zigbee, Near Field Communication (NFC) y Ultra-Wideband (UWB). Exploramos sus implicaciones arquitectónicas, particularmente en relación con la congestión del espectro de 2.4 GHz, y detallamos los controles de seguridad necesarios para evitar que las redes de corto alcance se conviertan en un vector hacia su infraestructura empresarial segura. Al tratar las PAN con el mismo rigor arquitectónico que su despliegue principal de Guest WiFi , puede aprovechar estas tecnologías para mejorar los servicios basados en la ubicación, optimizar el control de acceso y desplegar redes de sensores resilientes sin comprometer el rendimiento ni la seguridad.

Análisis Técnico Detallado

Las Redes de Área Personal se definen por su proximidad al usuario y sus casos de uso específicos, que dictan la selección del protocolo subyacente. Comprender las características técnicas de cada protocolo es esencial para un despliegue exitoso en un entorno empresarial.

Bluetooth Low Energy (BLE)

Operando en la banda ISM de 2.4 GHz, BLE es el estándar ubicuo para conectar periféricos y wearables. A diferencia de Classic Bluetooth, BLE está diseñado para ráfagas cortas de datos, reduciendo significativamente el consumo de energía. Emplea Espectro Ensanchado por Salto de Frecuencia (FHSS) a través de 40 canales (cada uno de 2 MHz de ancho) para mitigar interferencias. En despliegues empresariales, BLE se utiliza frecuentemente para el seguimiento de activos y marketing de proximidad a través de balizas. Sin embargo, debido a que comparte el espectro de 2.4 GHz con Wi-Fi heredado (802.11b/g/n), los despliegues de BLE de alta densidad pueden elevar el nivel de ruido, afectando el rendimiento general de la WLAN. Para despliegues en hospitality en particular, donde los huéspedes traen múltiples dispositivos BLE a un espacio confinado, esta interferencia debe gestionarse activamente.

Zigbee (IEEE 802.15.4)

Zigbee es un protocolo de baja potencia y baja tasa de datos que también opera en la banda de 2.4 GHz, distinguido por su topología de red en malla. Esto lo hace altamente resiliente e ideal para la automatización de edificios y redes de sensores IoT, como termostatos inteligentes y controles de iluminación. Una red Zigbee consta de un Coordinador, Routers (que extienden la malla) y Dispositivos Finales. Una planificación cuidadosa de los canales es esencial al desplegar Zigbee junto con Wi-Fi para evitar frecuencias superpuestas. El estándar IEEE 802.15.4 también sustenta Thread, el protocolo utilizado por los dispositivos domésticos inteligentes compatibles con Matter, lo que hace que la experiencia en Zigbee sea cada vez más relevante para despliegues con visión de futuro.

Near Field Communication (NFC)

NFC opera a 13.56 MHz y está diseñado para comunicación de muy corto alcance, típicamente menos de 4 centímetros. Este requisito de proximidad física mejora inherentemente la seguridad, haciendo de NFC el estándar para pagos sin contacto (ISO/IEC 14443), control de acceso y emparejamiento seguro de dispositivos. NFC opera en tres modos: Lector/Escritor, Peer-to-Peer y Emulación de Tarjeta. En entornos retail , NFC se utiliza cada vez más tanto para transacciones en puntos de venta como para pantallas interactivas de información de productos, reduciendo la fricción en el punto de compra.

Ultra-Wideband (UWB)

UWB opera a través de un amplio espectro (típicamente de 3.1 a 10.6 GHz) y utiliza pulsos de corta duración para transmitir datos. Su principal ventaja empresarial es el posicionamiento interior preciso. A diferencia de BLE, que estima la distancia basándose en el Indicador de Fuerza de Señal Recibida (RSSI), UWB calcula el Tiempo de Vuelo (ToF), permitiendo una precisión de ubicación de hasta unos pocos centímetros. Esto es invaluable para el seguimiento de activos de alto valor en entornos de healthcare o la navegación precisa en lugares complejos como aeropuertos y centros de conferencias. El AirTag de Apple y la función Precision Finding del iPhone son implementaciones de consumo del mismo estándar IEEE 802.15.4a que sustenta los despliegues empresariales de UWB.

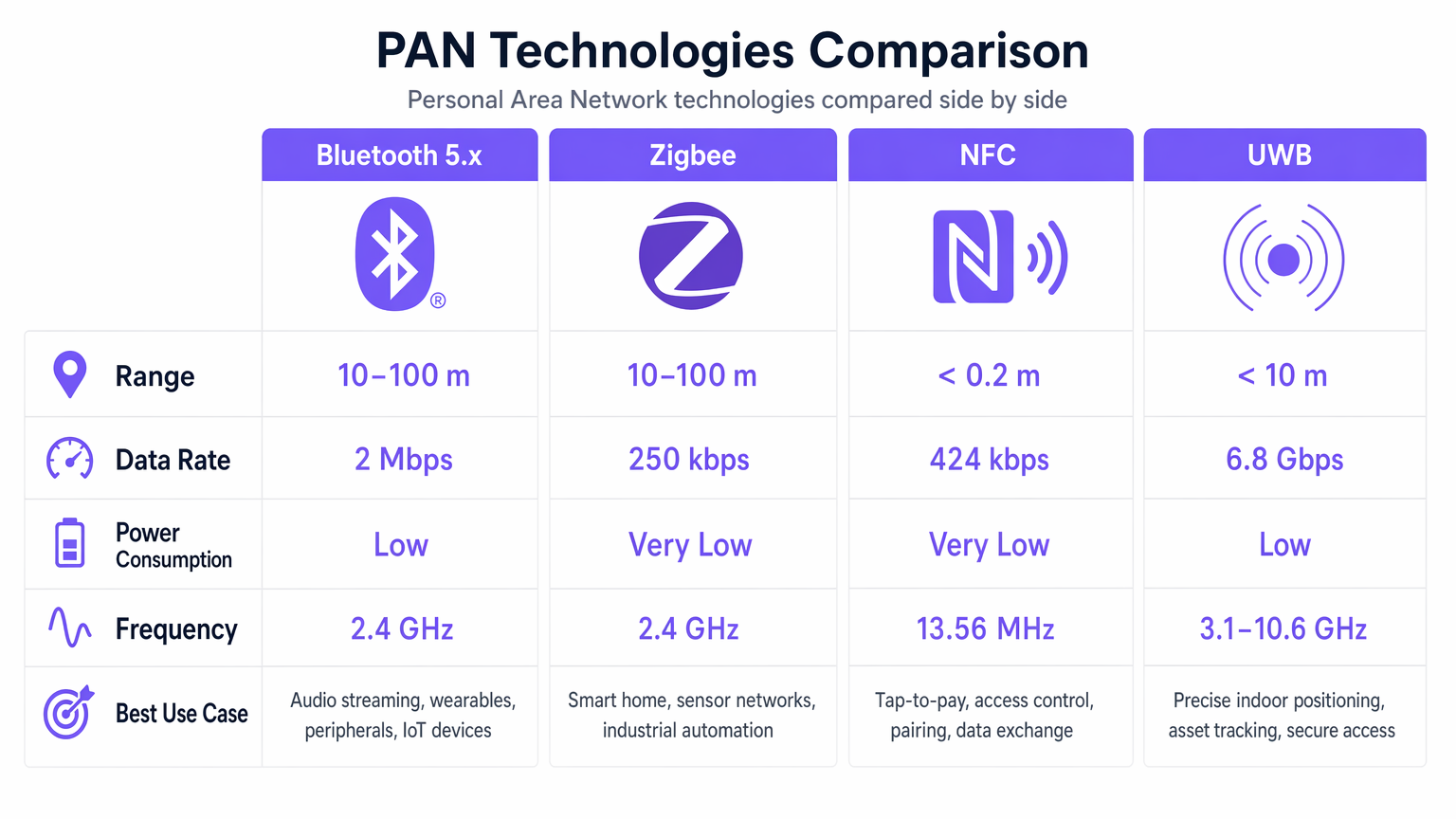

| Tecnología | Estándar | Frecuencia | Alcance | Tasa de Datos | Potencia | Caso de Uso Principal |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Baja | Wearables, periféricos, balizas |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Muy Baja | Automatización de edificios, sensores IoT |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Muy Baja | Control de acceso, pagos, emparejamiento |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Baja | Posicionamiento preciso, seguimiento de activos |

| Infrared (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Muy Baja | Control de dispositivos heredados |

Guía de Implementación

El despliegue de tecnologías PAN en un entorno empresarial requiere una planificación cuidadosa para garantizar la fiabilidad y minimizar las interferencias con la infraestructura existente.

Paso 1: Análisis del Espectro RF y Planificación de Canales

El paso más crítico en el despliegue de PAN de 2.4 GHz (BLE y Zigbee) es mitigar la interferencia con su red Wi-Fi. Realice un estudio exhaustivo del sitio de RF para identificar la utilización existente de 2.4 GHz antes de colocar cualquier hardware PAN. Wi-Fi típicamente utiliza canales no superpuestos 1, 6 y 11. Para minimizar las interferencias, configure sus redes Zigbee para usar los canales 15, 20, 25 o 26. Estos canales se encuentran dentro de las bandas de guarda entre los canales Wi-Fi principales, lo que reduce significativamente la interferencia cocanal. Esta es la decisión de configuración más impactante en una implementación combinada de Wi-Fi y Zigbee.

Paso 2: Ubicación y densidad de los gateways

Para las redes BLE y Zigbee, la ubicación de los gateways (o coordinadores) es crucial para una recopilación de datos fiable. Asegúrese de que los gateways tengan una línea de visión clara hacia el mayor número posible de dispositivos finales, minimizando la atenuación de paredes y estructuras metálicas. No exceda la relación recomendada por el fabricante de dispositivos finales por gateway. En implementaciones IoT de alta densidad, como una planta de hotel inteligente, considere implementar un gateway dedicado por grupo de habitaciones para garantizar una formación de malla y un backhaul de datos fiables. Siempre que sea posible, utilice puntos de acceso Wi-Fi empresariales que incluyan radios BLE o Zigbee integradas para reducir la huella de hardware, como se explica en Su guía para un punto de acceso inalámbrico Ruckus .

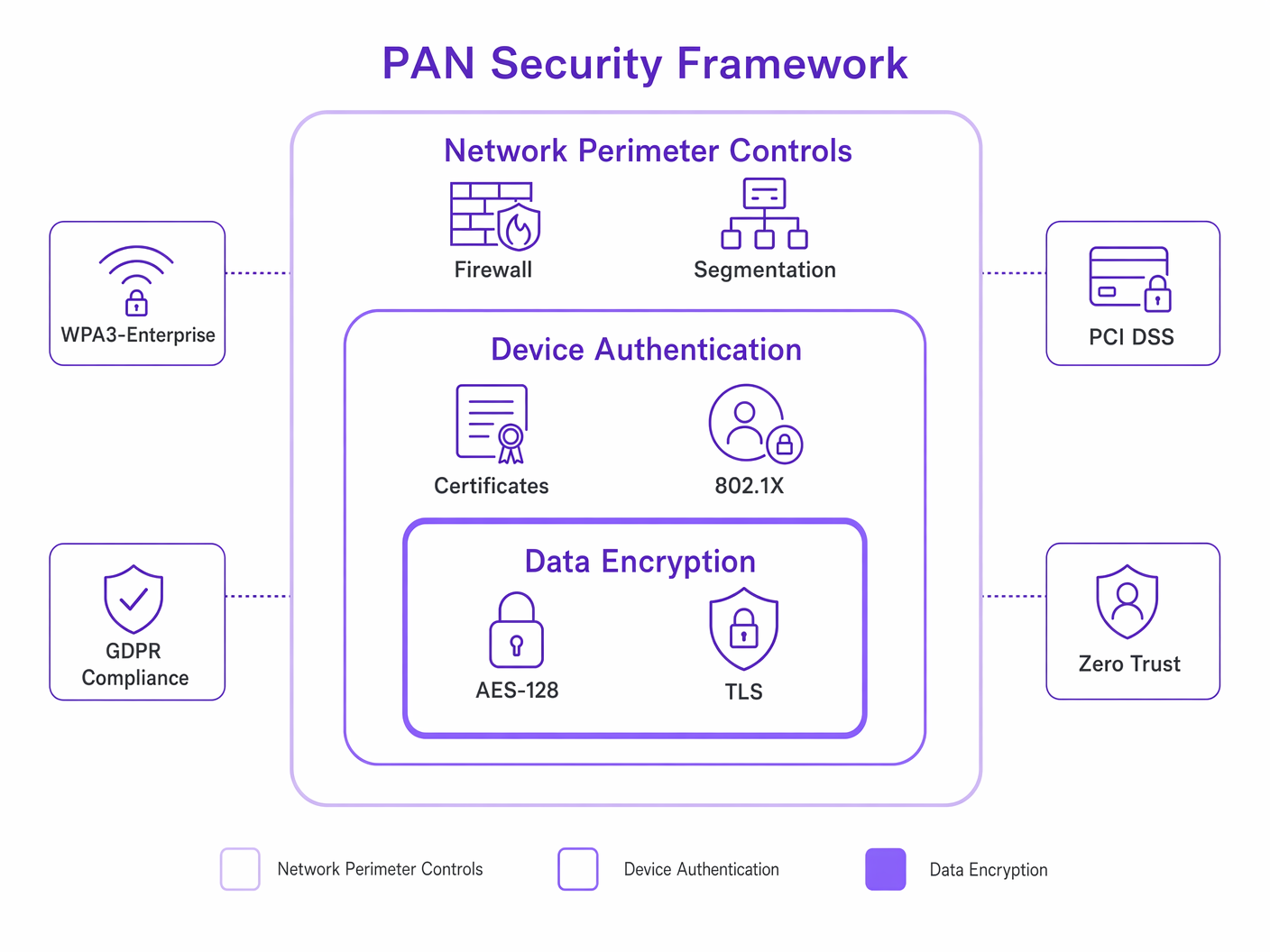

Paso 3: Segmentación de red y arquitectura VLAN

Los gateways PAN que conectan el tráfico IoT a la red empresarial deben estar estrictamente aislados. Coloque todos los gateways PAN en una VLAN dedicada y no enrutable. Implemente Listas de Control de Acceso (ACLs) estrictas para restringir el tráfico de la VLAN PAN solo a los servidores internos o puntos finales en la nube externos necesarios. Deniegue todo movimiento lateral a la red de datos corporativa. Esta arquitectura es fundamental para evitar que un dispositivo IoT comprometido sirva como punto de pivote hacia sistemas sensibles.

Paso 4: Autenticación y aprovisionamiento de dispositivos

Aplique la autenticación IEEE 802.1X para todos los gateways PAN que se conecten a la red cableada o inalámbrica. Utilice la autenticación basada en certificados (EAP-TLS) siempre que sea posible, ya que elimina el riesgo de robo de credenciales. Para el emparejamiento de dispositivos Bluetooth, exija el emparejamiento fuera de banda (OOB) o la comparación numérica para prevenir ataques de intermediario (Man-in-the-Middle). Mantenga un inventario de dispositivos e implemente un proceso de aprovisionamiento sin contacto para los nuevos dispositivos a fin de garantizar una configuración de seguridad coherente a escala.

Mejores prácticas

La adhesión a los estándares de la industria y a las mejores prácticas neutrales del proveedor es esencial para una implementación PAN robusta.

Aplique una autenticación fuerte. Nunca confíe en PINs predeterminados o en el emparejamiento 'Just Works' para dispositivos Bluetooth en un entorno empresarial. Exija el emparejamiento OOB o la comparación numérica para mitigar los ataques MitM. Para los dispositivos gateway, aplique 802.1X con EAP-TLS.

Implemente cifrado por capas. Exija el cifrado AES-128 para todo el tráfico BLE y Zigbee en la capa de protocolo. Además, aplique TLS 1.3 para toda la comunicación entre los gateways PAN y los servidores backend para proteger los datos en tránsito a través de la red más amplia.

Establezca un programa de gestión de firmware. Los dispositivos PAN, particularmente los sensores IoT, se implementan y se olvidan con frecuencia. Establezca un sistema de gestión centralizado para enviar actualizaciones de firmware a los gateways y dispositivos finales para parchear vulnerabilidades conocidas. Este es un requisito directo de cumplimiento de GDPR bajo el principio de protección de datos desde el diseño.

Realice auditorías PAN periódicas. Utilice herramientas de análisis de espectro para auditar periódicamente el entorno de RF en busca de dispositivos PAN no autorizados. Un dispositivo Bluetooth no autorizado que opere dentro de su recinto podría estar realizando un ataque de reconocimiento. Integre el descubrimiento de dispositivos PAN en su marco de Control de Acceso a la Red (NAC) existente.

Alíneese con los marcos de cumplimiento. Para entornos minoristas que manejan datos de tarjetas de pago, asegúrese de que los dispositivos PAN utilizados cerca de los terminales de pago cumplan con los requisitos de PCI DSS, particularmente en torno a la segmentación de red y el cifrado. Para la atención médica, alíneese con el kit de herramientas de seguridad y protección de datos de NHS Digital y asegúrese de que los dispositivos portátiles que transmiten datos de pacientes cumplan con el Artículo 9 de GDPR (datos de categoría especial). Para un endurecimiento más amplio de la seguridad de la red, consulte Mitigación de vulnerabilidades RADIUS: una guía de endurecimiento de seguridad .

Resolución de problemas y mitigación de riesgos

Incluso con una planificación cuidadosa, las implementaciones PAN encuentran desafíos operativos y de seguridad.

Modos de fallo comunes

Colapso de la red de malla (Zigbee). Si demasiados nodos de enrutamiento fallan o se apagan simultáneamente, la malla Zigbee puede colapsar, aislando los dispositivos finales. Asegure una redundancia suficiente implementando nodos de enrutamiento adecuados y utilizando dispositivos alimentados por la red eléctrica siempre que sea posible para mantener la columna vertebral de la malla. Los routers alimentados por batería deben tratarse solo como dispositivos finales.

Deriva de balizas BLE. Con el tiempo, la degradación de la batería hace que el intervalo de transmisión se alargue o que la intensidad de la señal disminuya, lo que lleva a datos de ubicación inexactos. Implemente un sistema proactivo de monitoreo de la batería y establezca un programa de reemplazo regular. La mayoría de las plataformas de gestión de balizas empresariales proporcionan paneles de estado de la batería.

Emparejamiento de dispositivos no autorizados. Un atacante puede intentar emparejar un dispositivo malicioso con un gateway PAN empresarial. Implemente un filtrado estricto de direcciones MAC en los gateways y utilice Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) para detectar solicitudes de emparejamiento anómalas. Deshabilite la detectabilidad de Bluetooth en todos los dispositivos empresariales cuando no se estén emparejando activamente.

Saturación de 2.4 GHz. En recintos de alta densidad, como estadios o centros de conferencias, el efecto acumulativo de miles de dispositivos BLE personales puede saturar la banda de 2.4 GHz. La mitigación principal es migrar su tráfico Wi-Fi empresarial a las bandas de 5 GHz y 6 GHz (Wi-Fi 6E/7), reservando 2.4 GHz para dispositivos IoT heredados y aceptando el nivel de ruido elevado como un riesgo gestionado.

Panorama de amenazas de seguridad

La sEl corto alcance de las PAN a menudo conduce a una falsa sensación de seguridad. Las vulnerabilidades en los protocolos PAN pueden ser explotadas para obtener acceso a la red más amplia.

Bluejacking y Bluesnarfing. Aunque en gran medida mitigados en las implementaciones modernas de Bluetooth, los dispositivos heredados siguen siendo vulnerables a la mensajería no autorizada (Bluejacking) o al robo de datos (Bluesnarfing). Asegúrese de que todos los dispositivos apliquen conexiones seguras y deshabiliten la detectabilidad cuando no estén emparejándose activamente.

Ataque KNOB (Key Negotiation of Bluetooth). Este ataque fuerza a los dispositivos Bluetooth a negociar una clave de cifrado más débil, lo que permite la escucha. Se mitiga asegurando que los dispositivos apliquen una longitud mínima de clave de cifrado de 7 octetos, según lo recomendado por el Bluetooth SIG.

Robo de clave de red Zigbee. Durante el proceso de unión a la red Zigbee, la clave de red se transmite en texto plano si la clave de enlace del Centro de Confianza es la predeterminada conocida. Configure siempre una clave de enlace del Centro de Confianza única y precompartida antes de la implementación. Para más información sobre la seguridad de la autenticación a nivel de red, consulte Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad .

ROI e impacto empresarial

Invertir en una infraestructura PAN robusta y segura ofrece un valor empresarial medible en todos los sectores.

Hostelería. La integración de controles de habitación inteligentes basados en Zigbee con el sistema de gestión de propiedades reduce el consumo de energía al automatizar la climatización y la iluminación según la ocupación. Un hotel de 200 habitaciones que implementa termostatos inteligentes suele lograr una reducción del 15-20% en los costes de energía, con un período de recuperación de la inversión de 18-24 meses. El emparejamiento Bluetooth sin interrupciones para el entretenimiento en la habitación mejora la experiencia del huésped, impactando directamente en las puntuaciones de las reseñas y las reservas repetidas. Para una visión más amplia de la estrategia de conectividad en este sector, consulte el centro de la industria de Hostelería .

Comercio minorista. La implementación de balizas BLE permite un marketing altamente dirigido y basado en la ubicación. Cuando se integra con una plataforma como WiFi Analytics , los minoristas pueden analizar los patrones de afluencia, optimizar la distribución de la tienda e impulsar ofertas personalizadas a los smartphones de los clientes, aumentando las tasas de conversión. Las implementaciones piloto en el comercio minorista de comestibles han demostrado un aumento del 7-12% en el tamaño de la cesta cuando las promociones activadas por la ubicación se implementan de manera efectiva.

Sanidad. La utilización de UWB para el seguimiento preciso de activos garantiza que equipos críticos, como bombas de infusión o desfibriladores, puedan localizarse instantáneamente, reduciendo los tiempos de búsqueda hasta en un 70% en entornos clínicos. Esto mejora directamente la eficiencia de la atención al paciente y reduce el gasto de capital en equipos de reemplazo. Para más información sobre implementaciones de redes clínicas, consulte WiFi en hospitales: Guía para redes clínicas seguras .

Transporte. En entornos de aeropuertos y centros de tránsito, las balizas BLE integradas con aplicaciones para pasajeros proporcionan navegación interior paso a paso, reduciendo las conexiones perdidas y mejorando las puntuaciones de satisfacción de los pasajeros. El seguimiento de equipaje basado en UWB proporciona datos de ubicación en tiempo real, reduciendo las tasas de equipaje mal manejado. Para consideraciones de conectividad relacionadas, consulte Su guía de soluciones Wi-Fi empresariales en el coche y el centro de la industria de Transporte .

Al tratar las PAN como una extensión crítica de la red empresarial en lugar de una ocurrencia tardía, las organizaciones pueden desbloquear nuevas eficiencias operativas y fuentes de ingresos, manteniendo al mismo tiempo una sólida postura de seguridad alineada con GDPR, PCI DSS y los requisitos de cumplimiento específicos del sector.

Tendencias futuras en la tecnología PAN

Varios desarrollos darán forma al panorama de las PAN empresariales en los próximos tres a cinco años.

Convergencia de Matter y Thread. El estándar de hogar inteligente Matter, respaldado por Apple, Google, Amazon y Samsung, utiliza Thread (basado en IEEE 802.15.4) como su transporte de malla subyacente. A medida que la adopción de Matter se acelere en la automatización de edificios comerciales, los equipos de TI deberán gestionar las redes Thread junto con las implementaciones Zigbee existentes.

Wi-Fi HaLow (802.11ah). Operando en la banda sub-1 GHz, Wi-Fi HaLow extiende el alcance de Wi-Fi a más de 1 kilómetro manteniendo un bajo consumo de energía. Esto lo posiciona como un competidor directo de Zigbee y LoRaWAN para implementaciones de sensores IoT a gran escala, simplificando potencialmente el panorama de protocolos para los equipos empresariales.

Proliferación de UWB. A medida que los chipsets UWB se conviertan en estándar en smartphones y wearables de gama alta, la barrera para implementar servicios de ubicación basados en UWB disminuirá significativamente. Se espera que UWB reemplace a BLE para el posicionamiento interior en entornos minoristas de alto valor y sanitarios en los próximos dos o tres años.

Gestión de RF impulsada por IA. Los algoritmos de aprendizaje automático se están integrando cada vez más en las plataformas de gestión de infraestructura inalámbrica para optimizar dinámicamente la asignación de canales y los niveles de potencia en los protocolos Wi-Fi y PAN en tiempo real, reduciendo la carga de trabajo manual de la planificación de RF en entornos complejos y de alta densidad.

Definiciones clave

Personal Area Network (PAN)

A short-range wireless network used for data transmission between devices in the immediate vicinity of a user, typically within a 10-metre radius. PANs connect peripherals, wearables, and IoT sensors to a primary device, which then bridges to the wider enterprise network.

The foundational concept for understanding the edge layer of enterprise network architecture.

Bluetooth Low Energy (BLE)

A wireless PAN technology (IEEE 802.15.1) designed for short bursts of data transmission with significantly reduced power consumption compared to Classic Bluetooth. Operates in the 2.4 GHz ISM band using Frequency Hopping Spread Spectrum (FHSS).

The dominant protocol for IoT sensors, proximity marketing beacons, and wearable device connectivity in enterprise environments.

Zigbee

A low-power, low-data-rate wireless mesh networking protocol based on the IEEE 802.15.4 standard, operating in the 2.4 GHz band. Supports mesh, star, and tree topologies, with a maximum data rate of 250 kbps.

The preferred protocol for building automation, smart room controls, and large-scale IoT sensor networks due to its resilient mesh capabilities.

Near Field Communication (NFC)

A set of communication protocols (ISO/IEC 18092) for communication between two devices at a distance of less than 4 centimetres, operating at 13.56 MHz. Supports Reader/Writer, Peer-to-Peer, and Card Emulation modes.

Essential for secure access control, contactless payments, and secure device pairing in enterprise environments.

Ultra-Wideband (UWB)

A radio technology (IEEE 802.15.4a) that transmits data using short-duration pulses across a broad spectrum (3.1–10.6 GHz). Enables centimetre-level indoor positioning through Time of Flight (ToF) calculations.

Increasingly deployed for high-value asset tracking and precise indoor navigation where BLE RSSI accuracy is insufficient.

Frequency Hopping Spread Spectrum (FHSS)

A method of transmitting radio signals by rapidly switching the carrier frequency among many distinct frequencies within a designated band. BLE uses FHSS across 40 channels to mitigate interference in the congested 2.4 GHz band.

The mechanism that allows BLE to coexist with Wi-Fi and other 2.4 GHz devices, though it does not eliminate interference entirely.

Time of Flight (ToF)

A distance measurement method that calculates the time taken for a signal to travel from a transmitter to a receiver. UWB uses ToF to achieve centimetre-level positioning accuracy, as opposed to BLE's RSSI-based distance estimation.

The key differentiator between UWB and BLE for location services. When the use case demands accuracy better than 1–2 metres, ToF-based UWB is required.

Out-of-Band (OOB) Pairing

A Bluetooth pairing method where the pairing information (cryptographic keys) is exchanged via a separate wireless technology, such as NFC, rather than over the Bluetooth channel itself. This prevents Man-in-the-Middle attacks during the pairing process.

A critical security control for provisioning Bluetooth devices in enterprise environments, particularly for medical devices and access control systems.

KNOB Attack (Key Negotiation of Bluetooth)

A Bluetooth vulnerability (CVE-2019-9506) that allows an attacker to force two pairing devices to negotiate a weaker encryption key (as short as 1 byte), enabling eavesdropping on the connection.

Mitigated by ensuring devices enforce a minimum encryption key length of 7 octets. Relevant when auditing legacy Bluetooth device firmware.

Trust Centre Link Key (Zigbee)

A pre-shared key used in Zigbee networks to secure the transmission of the Network Key during the device join process. If left at the default value ('ZigBeeAlliance09'), the Network Key is transmitted in plaintext, enabling an attacker to decrypt all network traffic.

A critical security configuration item for any Zigbee deployment. Must be changed from the default before commissioning.

Ejemplos prácticos

A 200-room hotel is deploying a Zigbee-based smart thermostat and lighting system. The hotel already has a dense, high-performance Wi-Fi 6 deployment utilising the 2.4 GHz and 5 GHz bands. How should the network architect configure the Zigbee network to ensure reliable operation without degrading the existing Wi-Fi performance?

Step 1 — Conduct RF Survey: Analyse the current 2.4 GHz Wi-Fi channel utilisation. Confirm the Wi-Fi network is correctly configured to use non-overlapping channels 1, 6, and 11.

Step 2 — Select Zigbee Channels: Configure the Zigbee Coordinator to utilise channels that fall within the guard bands of the Wi-Fi channels. Specifically, select Zigbee channels 15, 20, 25, or 26. Channel 26 is particularly recommended as it sits above the Wi-Fi channel 11 upper edge.

Step 3 — Deploy Coordinators: Install a Zigbee Coordinator (gateway) per floor or per cluster of 4–5 rooms, ensuring they are hardwired to the network via Power over Ethernet (PoE) and placed on a dedicated, isolated IoT VLAN (e.g., VLAN 30).

Step 4 — Configure ACLs: Apply strict ACLs to the IoT VLAN, permitting only outbound traffic to the building management system (BMS) server. Deny all inter-VLAN routing to the corporate and guest networks.

Step 5 — Verify Mesh: Once deployed, verify that all Zigbee end devices (thermostats, lights) are successfully routing traffic through the mesh to the nearest coordinator using the Zigbee coordinator's diagnostic interface. Confirm no end devices are operating as orphaned nodes.

Step 6 — Monitor: Integrate the Zigbee coordinator's health data into the central network monitoring platform to receive alerts on mesh degradation or node failures.

A large retail chain wants to implement a location-based marketing campaign using BLE beacons to push targeted offers to customers' smartphones as they approach specific product displays. They plan to use battery-powered beacons and expect to deploy approximately 500 beacons across 20 stores. What are the key operational and technical considerations for this deployment?

Step 1 — Determine Beacon Density: Calculate the required number of beacons per store based on the desired location accuracy. For aisle-level accuracy (approximately 3–5 metres), deploy one beacon every 8–10 metres.

Step 2 — Configure Transmission Parameters: Adjust the beacon's transmission power (Tx power) and advertising interval. For in-store proximity marketing, a Tx power of -12 dBm and an advertising interval of 200–300 ms provides a good balance between responsiveness and battery life, typically yielding 18–24 months of battery life from a CR2477 cell.

Step 3 — Implement Fleet Management: Deploy a centralized beacon management platform (e.g., via the store's existing Wi-Fi infrastructure if APs include integrated BLE radios) to monitor battery levels, firmware versions, and device health proactively. Set automated alerts for beacons below 20% battery.

Step 4 — Integrate with Analytics: Connect the beacon data to a central analytics platform such as Purple's WiFi Analytics to correlate location data with customer profiles and purchase history, enabling personalised offer delivery.

Step 5 — GDPR Compliance: Ensure the customer-facing app includes explicit consent for location tracking and that all location data is processed in accordance with GDPR Article 6 (lawful basis for processing). Implement data minimisation — retain only the location events necessary for the marketing use case.

Preguntas de práctica

Q1. Your organisation is deploying a new fleet of BLE-enabled medical carts in a hospital. The carts will transmit real-time location data to fixed gateways every 5 seconds. The hospital already has a critical VoIP over Wi-Fi deployment operating on the 2.4 GHz band. What is the most significant risk, and how should you architect the solution to mitigate it?

Sugerencia: Consider the cumulative impact of high-density BLE advertising packets on the 2.4 GHz noise floor, and the latency sensitivity of VoIP traffic.

Ver respuesta modelo

The most significant risk is that the high volume of BLE advertising packets from the medical carts will raise the 2.4 GHz noise floor, causing increased jitter and packet loss on the VoIP network, leading to degraded call quality. The recommended mitigation strategy is twofold: first, migrate the VoIP traffic to the 5 GHz band using 802.11ac/ax-capable handsets to separate it from the BLE traffic entirely. Second, tune the BLE carts' advertising interval to the maximum acceptable for the location accuracy requirement (e.g., 1-second intervals rather than 100 ms) and reduce the Tx power to the minimum required for reliable gateway detection. This reduces the BLE duty cycle and minimises spectral impact.

Q2. A facilities manager wants to install consumer-grade Zigbee smart plugs in the corporate office to monitor energy usage. They plan to connect the Zigbee hub directly to the main corporate switch using the default Trust Centre Link Key. Why is this a critical security risk, and what is the correct deployment architecture?

Sugerencia: Consider both the network segmentation risk and the Zigbee-specific cryptographic vulnerability introduced by the default Trust Centre Link Key.

Ver respuesta modelo

There are two critical risks. First, connecting a consumer-grade IoT hub directly to the corporate network without VLAN isolation means that a compromised hub could serve as a bridge into the sensitive data network, violating the principle of least privilege. Second, using the default Trust Centre Link Key ('ZigBeeAlliance09') means that when new devices join the network, the Network Key is transmitted in plaintext, allowing any passive observer with a Zigbee sniffer to capture the key and decrypt all subsequent network traffic. The correct architecture is: (1) change the Trust Centre Link Key to a unique, randomly generated value before commissioning any devices; (2) place the Zigbee hub on a dedicated, isolated IoT VLAN; (3) apply ACLs to deny all traffic from the IoT VLAN to the corporate network, permitting only outbound connections to the energy management cloud endpoint.

Q3. You are designing the physical access control system for a Tier 3 data centre. You must choose between BLE-based mobile credentials (using a smartphone app) and NFC-based smart cards. The security team has flagged concerns about relay attacks. Which technology provides a stronger inherent security posture for physical access, and what additional controls would you layer on top?

Sugerencia: Consider the physical range of each technology and the feasibility of a relay attack at the respective operating distances.

Ver respuesta modelo

NFC provides a stronger inherent security posture for this use case. Because NFC operates at a range of less than 4 centimetres, it requires deliberate physical proximity (a 'tap'), making relay attacks significantly more difficult compared to BLE, which can transmit over tens of metres. A BLE relay attack — where an attacker relays the BLE credential signal from a legitimate user's smartphone to the access reader — is a well-documented threat that has been demonstrated in practice against smart locks and vehicle keyless entry systems. For a Tier 3 data centre, the additional controls layered on top of NFC should include: (1) multi-factor authentication combining NFC card with a PIN pad; (2) anti-passback controls to prevent credential sharing; (3) time-of-day access restrictions; and (4) integration with a CCTV system for audit trail correlation.

Continúe leyendo esta serie

Gestión del ancho de banda para WiFi de empleados: modelado, QoS y reducción de tráfico

Esta guía detalla métodos prácticos para gestionar el ancho de banda para el WiFi de empleados en entornos empresariales. Cubre el modelado de tráfico, la implementación de QoS y cómo el despliegue de Purple Shield reduce la carga de la red sin necesidad de actualizar la infraestructura.

¿Qué es una solicitud de sondeo (Probe Request)? Entendiendo cómo los dispositivos descubren redes

Esta guía de referencia técnica ofrece un análisis en profundidad de las solicitudes de sondeo IEEE 802.11, el escaneo activo frente al pasivo y el impacto de la aleatorización de MAC en el análisis de ubicaciones. Proporciona estrategias de implementación prácticas para que los arquitectos de red optimicen las implementaciones de alta densidad, mitiguen las 'tormentas de sondeo' y garanticen una recopilación de datos precisa y compatible con GDPR utilizando capas de identidad autenticadas.

Cómo solucionar el WiFi lento sin actualizar tu plan de internet

Una guía de referencia técnica completa para gerentes de TI y arquitectos de red sobre cómo optimizar el rendimiento del WiFi empresarial sin aumentar el ancho de banda del ISP. Cubre la sintonización de RF, la gestión de la densidad de clientes, la implementación de QoS y cómo aprovechar el análisis de WiFi para diagnosticar y resolver cuellos de botella.