Reti ad Area Personale (PAN): Tecnologie, Applicazioni, Sicurezza e Tendenze Future

Questa guida tecnica di riferimento autorevole copre l'architettura, l'implementazione e la sicurezza delle Reti ad Area Personale (PAN) per ambienti aziendali, esaminando in dettaglio Bluetooth Low Energy, Zigbee, NFC e Ultra-Wideband. Fornisce indicazioni pratiche per i responsabili IT e gli architetti di rete che gestiscono luoghi ad alta densità come hotel, catene di negozi, stadi e strutture sanitarie. La guida affronta la gestione dello spettro RF, la segmentazione della rete, i requisiti di conformità e le tendenze emergenti delle PAN per aiutare i leader IT senior a prendere decisioni informate sull'implementazione.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Bluetooth Low Energy (BLE)

- Zigbee (IEEE 802.15.4)

- Near Field Communication (NFC)

- Ultra-Wideband (UWB)

- Guida all'Implementazione

- Fase 1: Analisi dello Spettro RF e Pianificazione dei Canali

- Fase 2: Posizionamento e Densità dei Gateway

- Fase 3: Segmentazione della Rete e Architettura VLAN

- Fase 4: Autenticazione e Provisioning dei Dispositivi

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- Panorama delle Minacce alla Sicurezza

- ROI e Impatto Commerciale

- Tendenze Future nella Tecnologia PAN

Riepilogo Esecutivo

Per i CTO e gli architetti di rete che gestiscono ambienti ad alta densità come hotel, catene di negozi e stadi, la proliferazione delle Reti ad Area Personale (PAN) presenta sia un significativo vantaggio operativo sia una complessa sfida di gestione RF. Mentre la Wireless Local Area Network (WLAN) gestisce un'ampia copertura, le PAN operano all'estremo limite — tipicamente entro un raggio di 10 metri — collegando la miriade di dispositivi indossabili, sensori IoT e periferiche che guidano le moderne esperienze utente e l'efficienza operativa.

Questa guida fornisce un'analisi tecnica approfondita e neutrale rispetto ai fornitori dei protocolli PAN dominanti: Bluetooth Low Energy (BLE), Zigbee, Near Field Communication (NFC) e Ultra-Wideband (UWB). Esploriamo le loro implicazioni architetturali, in particolare per quanto riguarda la congestione dello spettro a 2.4 GHz, e dettagliamo i controlli di sicurezza necessari per impedire che le reti a corto raggio diventino un vettore di accesso alla vostra infrastruttura aziendale sicura. Trattando le PAN con lo stesso rigore architetturale della vostra implementazione primaria di Guest WiFi , potete sfruttare queste tecnologie per migliorare i servizi basati sulla posizione, semplificare il controllo degli accessi e implementare reti di sensori resilienti senza compromettere le prestazioni o la sicurezza.

Approfondimento Tecnico

Le Reti ad Area Personale sono definite dalla loro prossimità all'utente e dai loro specifici casi d'uso, che dettano la selezione del protocollo sottostante. Comprendere le caratteristiche tecniche di ciascun protocollo è essenziale per un'implementazione di successo in un ambiente aziendale.

Bluetooth Low Energy (BLE)

Operando nella banda ISM a 2.4 GHz, BLE è lo standard onnipresente per la connessione di periferiche e dispositivi indossabili. A differenza del Classic Bluetooth, BLE è progettato per brevi raffiche di dati, riducendo significativamente il consumo energetico. Impiega la Frequency Hopping Spread Spectrum (FHSS) su 40 canali (ciascuno largo 2 MHz) per mitigare le interferenze. Nelle implementazioni aziendali, BLE è frequentemente utilizzato per il tracciamento degli asset e il marketing di prossimità tramite beacon. Tuttavia, poiché condivide lo spettro a 2.4 GHz con il Wi-Fi legacy (802.11b/g/n), le implementazioni BLE ad alta densità possono aumentare il rumore di fondo, influenzando le prestazioni complessive della WLAN. Per le implementazioni nel settore hospitality in particolare, dove gli ospiti portano più dispositivi BLE in uno spazio confinato, questa interferenza deve essere gestita attivamente.

Zigbee (IEEE 802.15.4)

Zigbee è un protocollo a bassa potenza e bassa velocità di trasmissione dati che opera anch'esso nella banda a 2.4 GHz, distinguendosi per la sua topologia di rete mesh. Questo lo rende altamente resiliente e ideale per l'automazione degli edifici e le reti di sensori IoT, come termostati intelligenti e controlli dell'illuminazione. Una rete Zigbee è composta da un Coordinatore, Router (che estendono la mesh) e Dispositivi Finali. Un'attenta pianificazione dei canali è essenziale quando si implementa Zigbee insieme al Wi-Fi per evitare frequenze sovrapposte. Lo standard IEEE 802.15.4 è anche alla base di Thread, il protocollo utilizzato dai dispositivi smart home compatibili con Matter, rendendo l'esperienza Zigbee sempre più rilevante per le implementazioni lungimiranti.

Near Field Communication (NFC)

NFC opera a 13.56 MHz ed è progettato per comunicazioni a raggio estremamente corto, tipicamente meno di 4 centimetri. Questo requisito di prossimità fisica migliora intrinsecamente la sicurezza, rendendo NFC lo standard per i pagamenti contactless (ISO/IEC 14443), il controllo degli accessi e l'accoppiamento sicuro dei dispositivi. NFC opera in tre modalità: Lettore/Scrittore, Peer-to-Peer e Emulazione di Carta. Negli ambienti retail , NFC è sempre più utilizzato sia per le transazioni al punto vendita che per i display interattivi di informazioni sui prodotti, riducendo l'attrito al momento dell'acquisto.

Ultra-Wideband (UWB)

UWB opera su un ampio spettro (tipicamente da 3.1 a 10.6 GHz) e utilizza impulsi di breve durata per trasmettere dati. Il suo principale vantaggio aziendale è il posizionamento indoor preciso. A differenza di BLE, che stima la distanza in base al Received Signal Strength Indicator (RSSI), UWB calcola il Time of Flight (ToF), consentendo una precisione di localizzazione fino a pochi centimetri. Questo è inestimabile per il tracciamento di asset di alto valore in contesti healthcare o per la navigazione precisa in luoghi complessi come aeroporti e centri congressi. Apple's AirTag e la funzione Precision Finding dell'iPhone sono implementazioni consumer dello stesso standard IEEE 802.15.4a che è alla base delle implementazioni UWB aziendali.

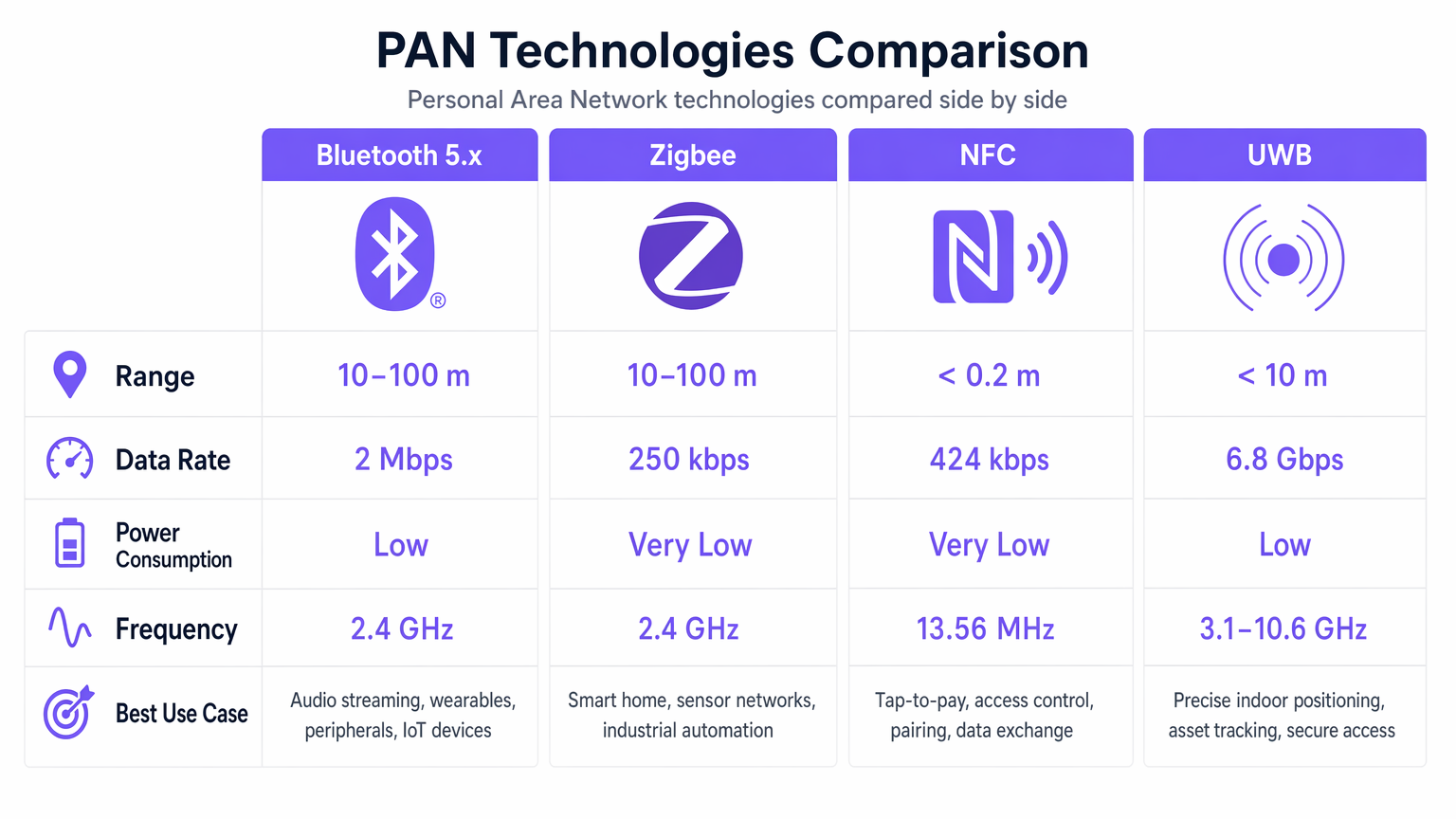

| Tecnologia | Standard | Frequenza | Raggio | Velocità Dati | Potenza | Caso d'uso Primario |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Bassa | Dispositivi indossabili, periferiche, beacon |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Molto Bassa | Automazione edifici, sensori IoT |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Molto Bassa | Controllo accessi, pagamenti, accoppiamento |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Bassa | Posizionamento preciso, tracciamento asset |

| Infrared (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Molto Bassa | Controllo dispositivi legacy |

Guida all'Implementazione

L'implementazione delle tecnologie PAN in un ambiente aziendale richiede un'attenta pianificazione per garantire affidabilità e minimizzare le interferenze con l'infrastruttura esistente.

Fase 1: Analisi dello Spettro RF e Pianificazione dei Canali

Il passo più critico nell'implementazione delle PAN a 2.4 GHz (BLE e Zigbee) è mitigare le interferenze con la vostra rete Wi-Fi. Effettuate un'indagine RF approfondita del sito per identificare l'utilizzo esistente a 2.4 GHz prima di posizionare qualsiasi hardware PAN. Il Wi-Fi tipicamente utilizza canali non sovrapposti 1, 6 e 11. Per minimizzare le interferenze, configura le tue reti Zigbee per utilizzare i canali 15, 20, 25 o 26. Questi canali rientrano nelle bande di guardia tra i canali Wi-Fi primari, riducendo significativamente le interferenze co-canale. Questa è la decisione di configurazione più incisiva in un'implementazione combinata Wi-Fi e Zigbee.

Fase 2: Posizionamento e Densità dei Gateway

Per le reti BLE e Zigbee, il posizionamento dei gateway (o coordinatori) è cruciale per una raccolta dati affidabile. Assicurati che i gateway abbiano una chiara linea di vista verso il numero massimo di dispositivi finali, minimizzando l'attenuazione da pareti e strutture metalliche. Non superare il rapporto raccomandato dal produttore di dispositivi finali per gateway. In implementazioni IoT ad alta densità, come un piano di hotel intelligente, considera di implementare un gateway dedicato per cluster di stanze per garantire una formazione mesh affidabile e un backhaul dei dati. Ove possibile, utilizza access point Wi-Fi aziendali che includono radio BLE o Zigbee integrate per ridurre l'ingombro hardware, come discusso in La tua Guida a un Access Point Wireless Ruckus .

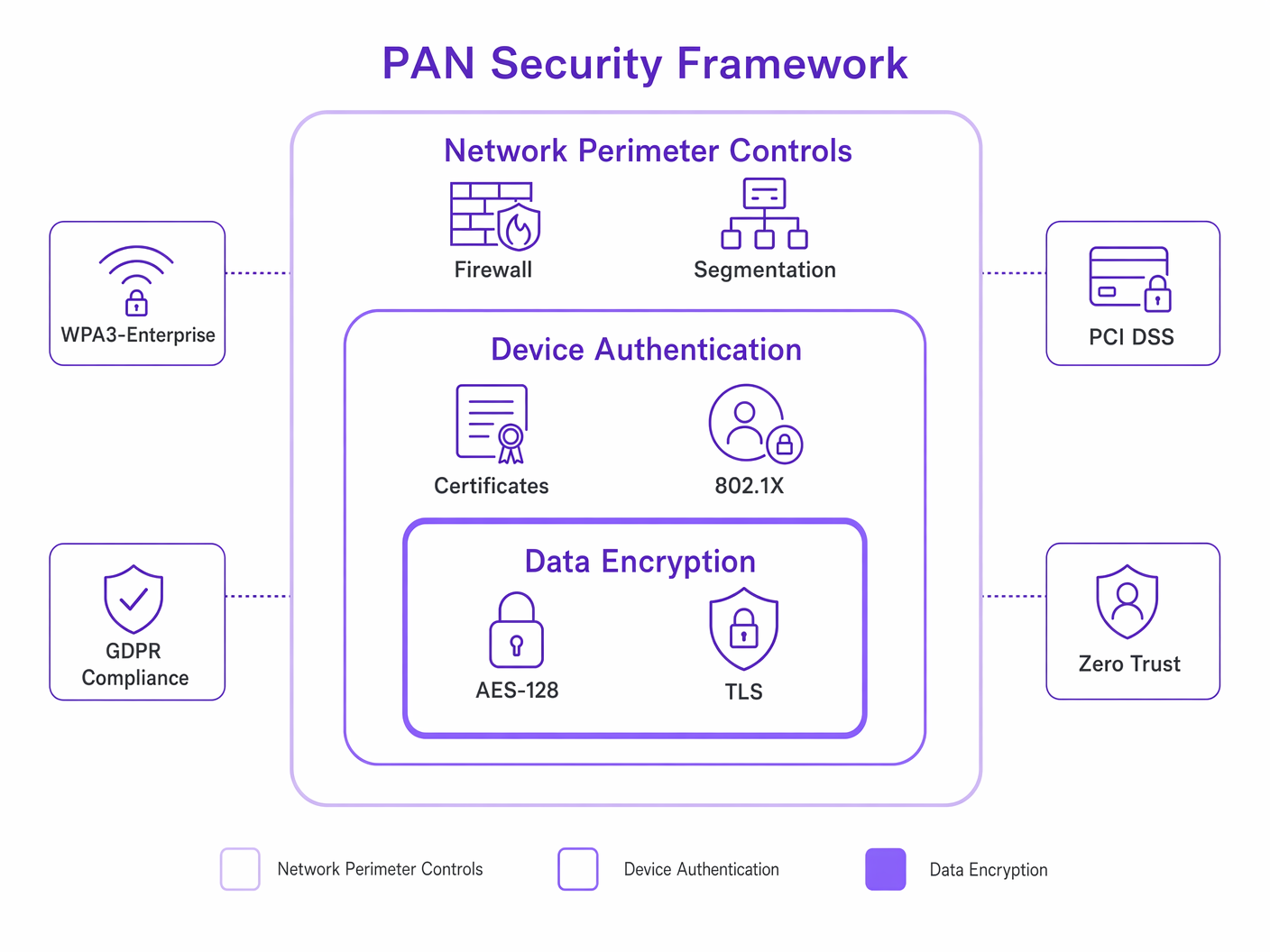

Fase 3: Segmentazione della Rete e Architettura VLAN

I gateway PAN che collegano il traffico IoT alla rete aziendale devono essere strettamente isolati. Posiziona tutti i gateway PAN su una VLAN dedicata e non instradabile. Implementa liste di controllo degli accessi (ACL) rigorose per limitare il traffico dalla VLAN PAN solo ai server interni necessari o agli endpoint cloud esterni. Nega qualsiasi movimento laterale alla rete dati aziendale. Questa architettura è fondamentale per impedire che un dispositivo IoT compromesso funga da punto di accesso a sistemi sensibili.

Fase 4: Autenticazione e Provisioning dei Dispositivi

Applica l'autenticazione IEEE 802.1X per tutti i gateway PAN che si connettono alla rete cablata o wireless. Utilizza l'autenticazione basata su certificati (EAP-TLS) ove possibile, poiché elimina il rischio di furto di credenziali. Per l'accoppiamento di dispositivi Bluetooth, imposta l'accoppiamento Out-of-Band (OOB) o la Comparazione Numerica per prevenire attacchi Man-in-the-Middle. Mantieni un inventario dei dispositivi e implementa un processo di provisioning zero-touch per i nuovi dispositivi per garantire una configurazione di sicurezza coerente su larga scala.

Migliori Pratiche

L'adesione agli standard di settore e alle migliori pratiche vendor-neutrali è essenziale per un'implementazione PAN robusta.

Applica un'Autenticazione Forte. Non fare mai affidamento su PIN predefiniti o sull'accoppiamento 'Just Works' per i dispositivi Bluetooth in un ambiente aziendale. Richiedi l'accoppiamento OOB o la Comparazione Numerica per mitigare gli attacchi MitM. Per i dispositivi gateway, applica 802.1X con EAP-TLS.

Implementa la Crittografia a Livelli. Rendi obbligatoria la crittografia AES-128 per tutto il traffico BLE e Zigbee a livello di protocollo. Inoltre, applica TLS 1.3 per tutte le comunicazioni tra i gateway PAN e i server backend per proteggere i dati in transito attraverso la rete più ampia.

Stabilisci un Programma di Gestione del Firmware. I dispositivi PAN, in particolare i sensori IoT, vengono spesso implementati e dimenticati. Stabilisci un sistema di gestione centralizzato per distribuire gli aggiornamenti del firmware ai gateway e ai dispositivi finali per correggere le vulnerabilità note. Questo è un requisito diretto di conformità GDPR secondo il principio della protezione dei dati fin dalla progettazione.

Conduci Audit PAN Regolari. Utilizza strumenti di analisi dello spettro per verificare periodicamente l'ambiente RF alla ricerca di dispositivi PAN non autorizzati. Un dispositivo Bluetooth non autorizzato che opera all'interno della tua sede potrebbe condurre un attacco di ricognizione. Integra la scoperta dei dispositivi PAN nel tuo framework di Network Access Control (NAC) esistente.

Allineati con i Framework di Conformità. Per gli ambienti retail che gestiscono dati di carte di pagamento, assicurati che i dispositivi PAN utilizzati in prossimità dei terminali di pagamento siano conformi ai requisiti PCI DSS, in particolare per quanto riguarda la segmentazione della rete e la crittografia. Per l'assistenza sanitaria, allineati con il Data Security and Protection Toolkit di NHS Digital e assicurati che i dispositivi indossabili che trasmettono dati dei pazienti siano conformi all'Articolo 9 del GDPR (dati di categoria speciale). Per un rafforzamento più ampio della sicurezza della rete, fai riferimento a Mitigare le Vulnerabilità RADIUS: Una Guida al Rafforzamento della Sicurezza .

Risoluzione dei Problemi e Mitigazione del Rischio

Anche con un'attenta pianificazione, le implementazioni PAN incontrano sfide operative e di sicurezza.

Modalità di Guasto Comuni

Collasso della Rete Mesh (Zigbee). Se troppi nodi di routing falliscono o vengono spenti contemporaneamente, la mesh Zigbee può collassare, isolando i dispositivi finali. Assicurati una ridondanza sufficiente implementando nodi di routing adeguati e utilizzando dispositivi alimentati dalla rete elettrica ove possibile per mantenere la dorsale della mesh. I router alimentati a batteria dovrebbero essere trattati solo come dispositivi finali.

Deriva del Beacon BLE. Nel tempo, il degrado della batteria provoca l'allungamento dell'intervallo di trasmissione o la diminuzione della potenza del segnale, portando a dati di localizzazione imprecisi. Implementa un sistema proattivo di monitoraggio della batteria e stabilisci un programma di sostituzione regolare. La maggior parte delle piattaforme di gestione dei beacon aziendali fornisce dashboard sullo stato della batteria.

Accoppiamento di Dispositivi Rogue. Un attaccante potrebbe tentare di accoppiare un dispositivo malevolo con un gateway PAN aziendale. Implementa un rigoroso filtraggio degli indirizzi MAC sui gateway e utilizza i Wireless Intrusion Prevention Systems (WIPS) per rilevare richieste di accoppiamento anomale. Disabilita la rilevabilità Bluetooth su tutti i dispositivi aziendali quando non sono attivamente in fase di accoppiamento.

Saturazione a 2.4 GHz. In luoghi ad alta densità come stadi o centri congressi, l'effetto cumulativo di migliaia di dispositivi BLE personali può saturare la banda a 2.4 GHz. La mitigazione principale è migrare il traffico Wi-Fi aziendale alle bande a 5 GHz e 6 GHz (Wi-Fi 6E/7), riservando i 2.4 GHz per i dispositivi IoT legacy e accettando il rumore di fondo elevato come rischio gestito.

Panorama delle Minacce alla Sicurezza

La sLa portata limitata delle PAN spesso porta a un falso senso di sicurezza. Le vulnerabilità nei protocolli PAN possono essere sfruttate per ottenere l'accesso alla rete più ampia.

Bluejacking e Bluesnarfing. Sebbene ampiamente mitigati nelle moderne implementazioni Bluetooth, i dispositivi legacy rimangono vulnerabili a messaggi non autorizzati (Bluejacking) o al furto di dati (Bluesnarfing). Assicurarsi che tutti i dispositivi applichino connessioni sicure e disabilitino la rilevabilità quando non sono attivamente in fase di accoppiamento.

Attacco KNOB (Key Negotiation of Bluetooth). Questo attacco costringe i dispositivi Bluetooth a negoziare una chiave di crittografia più debole, consentendo l'intercettazione. Mitigato assicurando che i dispositivi applichino una lunghezza minima della chiave di crittografia di 7 ottetti, come raccomandato dal Bluetooth SIG.

Furto della chiave di rete Zigbee. Durante il processo di unione alla rete Zigbee, la chiave di rete viene trasmessa in chiaro se la Trust Centre Link Key è quella predefinita e ben nota. Configurare sempre una Trust Centre Link Key unica e pre-condivisa prima della distribuzione. Per maggiori informazioni sulla sicurezza dell'autenticazione a livello di rete, consultare Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad .

ROI e Impatto Commerciale

Investire in un'infrastruttura PAN robusta e sicura offre un valore commerciale misurabile in tutti i settori.

Ospitalità. L'integrazione dei controlli intelligenti delle camere basati su Zigbee con il sistema di gestione della proprietà riduce il consumo energetico automatizzando l'HVAC e l'illuminazione in base all'occupazione. Un hotel di 200 camere che implementa termostati intelligenti raggiunge tipicamente una riduzione del 15-20% dei costi energetici, con un periodo di ammortamento di 18-24 mesi. L'accoppiamento Bluetooth senza interruzioni per l'intrattenimento in camera migliora l'esperienza degli ospiti, influenzando direttamente i punteggi delle recensioni e le prenotazioni ripetute. Per una visione più ampia della strategia di connettività in questo settore, consultare l'hub del settore Ospitalità .

Vendita al Dettaglio. L'implementazione di beacon BLE consente un marketing altamente mirato e basato sulla posizione. Se integrati con una piattaforma come WiFi Analytics , i rivenditori possono analizzare i modelli di affluenza, ottimizzare la disposizione dei negozi e inviare offerte personalizzate agli smartphones dei clienti, aumentando i tassi di conversione. Le implementazioni pilota nella vendita al dettaglio di generi alimentari hanno dimostrato un aumento del 7-12% delle dimensioni del carrello quando le promozioni attivate dalla posizione vengono implementate efficacemente.

Sanità. L'utilizzo di UWB per il tracciamento preciso degli asset garantisce che le apparecchiature critiche, come pompe per infusione o defibrillatori, possano essere localizzate istantaneamente, riducendo i tempi di ricerca fino al 70% negli ambienti clinici. Ciò migliora direttamente l'efficienza dell'assistenza ai pazienti e riduce le spese in conto capitale per le apparecchiature di ricambio. Per maggiori informazioni sulle implementazioni di rete cliniche, consultare WiFi in Hospitals: A Guide to Secure Clinical Networks .

Trasporti. Negli ambienti aeroportuali e degli hub di transito, i beacon BLE integrati con le app per i passeggeri forniscono navigazione interna passo-passo, riducendo le connessioni perse e migliorando i punteggi di soddisfazione dei passeggeri. Il tracciamento dei bagagli basato su UWB fornisce dati di localizzazione in tempo reale, riducendo i tassi di bagagli smarriti. Per considerazioni sulla connettività correlate, consultare Your Guide to Enterprise In Car Wi Fi Solutions e l'hub del settore Trasporti .

Trattando le PAN come un'estensione critica della rete aziendale piuttosto che un ripensamento, le organizzazioni possono sbloccare nuove efficienze operative e flussi di entrate, mantenendo al contempo una solida postura di sicurezza allineata con GDPR, PCI DSS e i requisiti di conformità specifici del settore.

Tendenze Future nella Tecnologia PAN

Diversi sviluppi modelleranno il panorama delle PAN aziendali nei prossimi tre-cinque anni.

Convergenza di Matter e Thread. Lo standard per la smart home Matter, supportato da Apple, Google, Amazon e Samsung, utilizza Thread (basato su IEEE 802.15.4) come trasporto mesh sottostante. Man mano che l'adozione di Matter accelera nell'automazione degli edifici commerciali, i team IT dovranno gestire le reti Thread insieme alle implementazioni Zigbee esistenti.

Wi-Fi HaLow (802.11ah). Operando nella banda sub-1 GHz, Wi-Fi HaLow estende la portata del Wi-Fi a oltre 1 chilometro mantenendo un basso consumo energetico. Questo lo posiziona come un concorrente diretto di Zigbee e LoRaWAN per implementazioni di sensori IoT su larga scala, semplificando potenzialmente il panorama dei protocolli per i team aziendali.

Proliferazione UWB. Man mano che i chipset UWB diventeranno standard negli smartphones e nei dispositivi indossabili di punta, la barriera alla distribuzione dei servizi di localizzazione basati su UWB diminuirà significativamente. Si prevede che UWB sostituirà BLE per il posizionamento indoor in ambienti di vendita al dettaglio e sanitari di alto valore entro i prossimi due o tre anni.

Gestione RF basata su AI. Gli algoritmi di machine learning vengono sempre più integrati nelle piattaforme di gestione dell'infrastruttura wireless per ottimizzare dinamicamente l'allocazione dei canali e i livelli di potenza sia sui protocolli Wi-Fi che PAN in tempo reale, riducendo il carico di lavoro manuale della pianificazione RF in ambienti complessi e ad alta densità.

Definizioni chiave

Personal Area Network (PAN)

A short-range wireless network used for data transmission between devices in the immediate vicinity of a user, typically within a 10-metre radius. PANs connect peripherals, wearables, and IoT sensors to a primary device, which then bridges to the wider enterprise network.

The foundational concept for understanding the edge layer of enterprise network architecture.

Bluetooth Low Energy (BLE)

A wireless PAN technology (IEEE 802.15.1) designed for short bursts of data transmission with significantly reduced power consumption compared to Classic Bluetooth. Operates in the 2.4 GHz ISM band using Frequency Hopping Spread Spectrum (FHSS).

The dominant protocol for IoT sensors, proximity marketing beacons, and wearable device connectivity in enterprise environments.

Zigbee

A low-power, low-data-rate wireless mesh networking protocol based on the IEEE 802.15.4 standard, operating in the 2.4 GHz band. Supports mesh, star, and tree topologies, with a maximum data rate of 250 kbps.

The preferred protocol for building automation, smart room controls, and large-scale IoT sensor networks due to its resilient mesh capabilities.

Near Field Communication (NFC)

A set of communication protocols (ISO/IEC 18092) for communication between two devices at a distance of less than 4 centimetres, operating at 13.56 MHz. Supports Reader/Writer, Peer-to-Peer, and Card Emulation modes.

Essential for secure access control, contactless payments, and secure device pairing in enterprise environments.

Ultra-Wideband (UWB)

A radio technology (IEEE 802.15.4a) that transmits data using short-duration pulses across a broad spectrum (3.1–10.6 GHz). Enables centimetre-level indoor positioning through Time of Flight (ToF) calculations.

Increasingly deployed for high-value asset tracking and precise indoor navigation where BLE RSSI accuracy is insufficient.

Frequency Hopping Spread Spectrum (FHSS)

A method of transmitting radio signals by rapidly switching the carrier frequency among many distinct frequencies within a designated band. BLE uses FHSS across 40 channels to mitigate interference in the congested 2.4 GHz band.

The mechanism that allows BLE to coexist with Wi-Fi and other 2.4 GHz devices, though it does not eliminate interference entirely.

Time of Flight (ToF)

A distance measurement method that calculates the time taken for a signal to travel from a transmitter to a receiver. UWB uses ToF to achieve centimetre-level positioning accuracy, as opposed to BLE's RSSI-based distance estimation.

The key differentiator between UWB and BLE for location services. When the use case demands accuracy better than 1–2 metres, ToF-based UWB is required.

Out-of-Band (OOB) Pairing

A Bluetooth pairing method where the pairing information (cryptographic keys) is exchanged via a separate wireless technology, such as NFC, rather than over the Bluetooth channel itself. This prevents Man-in-the-Middle attacks during the pairing process.

A critical security control for provisioning Bluetooth devices in enterprise environments, particularly for medical devices and access control systems.

KNOB Attack (Key Negotiation of Bluetooth)

A Bluetooth vulnerability (CVE-2019-9506) that allows an attacker to force two pairing devices to negotiate a weaker encryption key (as short as 1 byte), enabling eavesdropping on the connection.

Mitigated by ensuring devices enforce a minimum encryption key length of 7 octets. Relevant when auditing legacy Bluetooth device firmware.

Trust Centre Link Key (Zigbee)

A pre-shared key used in Zigbee networks to secure the transmission of the Network Key during the device join process. If left at the default value ('ZigBeeAlliance09'), the Network Key is transmitted in plaintext, enabling an attacker to decrypt all network traffic.

A critical security configuration item for any Zigbee deployment. Must be changed from the default before commissioning.

Esempi pratici

A 200-room hotel is deploying a Zigbee-based smart thermostat and lighting system. The hotel already has a dense, high-performance Wi-Fi 6 deployment utilising the 2.4 GHz and 5 GHz bands. How should the network architect configure the Zigbee network to ensure reliable operation without degrading the existing Wi-Fi performance?

Step 1 — Conduct RF Survey: Analyse the current 2.4 GHz Wi-Fi channel utilisation. Confirm the Wi-Fi network is correctly configured to use non-overlapping channels 1, 6, and 11.

Step 2 — Select Zigbee Channels: Configure the Zigbee Coordinator to utilise channels that fall within the guard bands of the Wi-Fi channels. Specifically, select Zigbee channels 15, 20, 25, or 26. Channel 26 is particularly recommended as it sits above the Wi-Fi channel 11 upper edge.

Step 3 — Deploy Coordinators: Install a Zigbee Coordinator (gateway) per floor or per cluster of 4–5 rooms, ensuring they are hardwired to the network via Power over Ethernet (PoE) and placed on a dedicated, isolated IoT VLAN (e.g., VLAN 30).

Step 4 — Configure ACLs: Apply strict ACLs to the IoT VLAN, permitting only outbound traffic to the building management system (BMS) server. Deny all inter-VLAN routing to the corporate and guest networks.

Step 5 — Verify Mesh: Once deployed, verify that all Zigbee end devices (thermostats, lights) are successfully routing traffic through the mesh to the nearest coordinator using the Zigbee coordinator's diagnostic interface. Confirm no end devices are operating as orphaned nodes.

Step 6 — Monitor: Integrate the Zigbee coordinator's health data into the central network monitoring platform to receive alerts on mesh degradation or node failures.

A large retail chain wants to implement a location-based marketing campaign using BLE beacons to push targeted offers to customers' smartphones as they approach specific product displays. They plan to use battery-powered beacons and expect to deploy approximately 500 beacons across 20 stores. What are the key operational and technical considerations for this deployment?

Step 1 — Determine Beacon Density: Calculate the required number of beacons per store based on the desired location accuracy. For aisle-level accuracy (approximately 3–5 metres), deploy one beacon every 8–10 metres.

Step 2 — Configure Transmission Parameters: Adjust the beacon's transmission power (Tx power) and advertising interval. For in-store proximity marketing, a Tx power of -12 dBm and an advertising interval of 200–300 ms provides a good balance between responsiveness and battery life, typically yielding 18–24 months of battery life from a CR2477 cell.

Step 3 — Implement Fleet Management: Deploy a centralized beacon management platform (e.g., via the store's existing Wi-Fi infrastructure if APs include integrated BLE radios) to monitor battery levels, firmware versions, and device health proactively. Set automated alerts for beacons below 20% battery.

Step 4 — Integrate with Analytics: Connect the beacon data to a central analytics platform such as Purple's WiFi Analytics to correlate location data with customer profiles and purchase history, enabling personalised offer delivery.

Step 5 — GDPR Compliance: Ensure the customer-facing app includes explicit consent for location tracking and that all location data is processed in accordance with GDPR Article 6 (lawful basis for processing). Implement data minimisation — retain only the location events necessary for the marketing use case.

Domande di esercitazione

Q1. Your organisation is deploying a new fleet of BLE-enabled medical carts in a hospital. The carts will transmit real-time location data to fixed gateways every 5 seconds. The hospital already has a critical VoIP over Wi-Fi deployment operating on the 2.4 GHz band. What is the most significant risk, and how should you architect the solution to mitigate it?

Suggerimento: Consider the cumulative impact of high-density BLE advertising packets on the 2.4 GHz noise floor, and the latency sensitivity of VoIP traffic.

Visualizza risposta modello

The most significant risk is that the high volume of BLE advertising packets from the medical carts will raise the 2.4 GHz noise floor, causing increased jitter and packet loss on the VoIP network, leading to degraded call quality. The recommended mitigation strategy is twofold: first, migrate the VoIP traffic to the 5 GHz band using 802.11ac/ax-capable handsets to separate it from the BLE traffic entirely. Second, tune the BLE carts' advertising interval to the maximum acceptable for the location accuracy requirement (e.g., 1-second intervals rather than 100 ms) and reduce the Tx power to the minimum required for reliable gateway detection. This reduces the BLE duty cycle and minimises spectral impact.

Q2. A facilities manager wants to install consumer-grade Zigbee smart plugs in the corporate office to monitor energy usage. They plan to connect the Zigbee hub directly to the main corporate switch using the default Trust Centre Link Key. Why is this a critical security risk, and what is the correct deployment architecture?

Suggerimento: Consider both the network segmentation risk and the Zigbee-specific cryptographic vulnerability introduced by the default Trust Centre Link Key.

Visualizza risposta modello

There are two critical risks. First, connecting a consumer-grade IoT hub directly to the corporate network without VLAN isolation means that a compromised hub could serve as a bridge into the sensitive data network, violating the principle of least privilege. Second, using the default Trust Centre Link Key ('ZigBeeAlliance09') means that when new devices join the network, the Network Key is transmitted in plaintext, allowing any passive observer with a Zigbee sniffer to capture the key and decrypt all subsequent network traffic. The correct architecture is: (1) change the Trust Centre Link Key to a unique, randomly generated value before commissioning any devices; (2) place the Zigbee hub on a dedicated, isolated IoT VLAN; (3) apply ACLs to deny all traffic from the IoT VLAN to the corporate network, permitting only outbound connections to the energy management cloud endpoint.

Q3. You are designing the physical access control system for a Tier 3 data centre. You must choose between BLE-based mobile credentials (using a smartphone app) and NFC-based smart cards. The security team has flagged concerns about relay attacks. Which technology provides a stronger inherent security posture for physical access, and what additional controls would you layer on top?

Suggerimento: Consider the physical range of each technology and the feasibility of a relay attack at the respective operating distances.

Visualizza risposta modello

NFC provides a stronger inherent security posture for this use case. Because NFC operates at a range of less than 4 centimetres, it requires deliberate physical proximity (a 'tap'), making relay attacks significantly more difficult compared to BLE, which can transmit over tens of metres. A BLE relay attack — where an attacker relays the BLE credential signal from a legitimate user's smartphone to the access reader — is a well-documented threat that has been demonstrated in practice against smart locks and vehicle keyless entry systems. For a Tier 3 data centre, the additional controls layered on top of NFC should include: (1) multi-factor authentication combining NFC card with a PIN pad; (2) anti-passback controls to prevent credential sharing; (3) time-of-day access restrictions; and (4) integration with a CCTV system for audit trail correlation.

Continua a leggere questa serie

Cos'è una Probe Request? Capire come i dispositivi scoprono le reti

Questa guida di riferimento tecnico offre un'analisi approfondita delle probe request IEEE 802.11, della scansione attiva versus passiva e dell'impatto della randomizzazione MAC sull'analisi dei dati dei luoghi. Fornisce strategie di implementazione attuabili per gli architetti di rete al fine di ottimizzare le implementazioni ad alta densità, mitigare le probe storm e garantire una raccolta dati accurata e conforme al GDPR utilizzando livelli di identità autenticati.

Come Risolvere il WiFi Lento Senza Aggiornare il Tuo Piano Internet

Una guida tecnica di riferimento completa per IT managers e network architects sull'ottimizzazione delle prestazioni WiFi aziendali senza aumentare la ISP bandwidth. Copre RF tuning, la gestione della densità dei client, l'implementazione di QoS e come sfruttare WiFi analytics per diagnosticare e risolvere i colli di bottiglia.

La Checklist per la Migrazione da NAC Legacy a NAC Cloud-Native

Questa guida tecnica di riferimento autorevole fornisce una checklist strutturata in tre fasi per la migrazione da Network Access Control (NAC) legacy a un'architettura cloud-native. Fornisce a manager IT e architetti di rete strategie attuabili per gestire l'integrazione dell'identità, la parità delle policy e la conformità senza interrompere le operazioni della sede.