Redes de Área Pessoal (PANs): Tecnologias, Aplicações, Segurança e Tendências Futuras

Este guia de referência técnica e autoritário abrange a arquitetura, implantação e segurança de Redes de Área Pessoal (PANs) para ambientes corporativos, examinando em detalhes Bluetooth Low Energy, Zigbee, NFC e Ultra-Wideband. Ele fornece orientação prática para gerentes de TI e arquitetos de rede que gerenciam locais de alta densidade, como hotéis, redes de varejo, estádios e instalações de saúde. O guia aborda o gerenciamento do espectro de RF, segmentação de rede, requisitos de conformidade e tendências emergentes de PAN para ajudar líderes seniores de TI a tomar decisões de implantação informadas.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- Bluetooth Low Energy (BLE)

- Zigbee (IEEE 802.15.4)

- Near Field Communication (NFC)

- Ultra-Wideband (UWB)

- Guia de Implementação

- Passo 1: Análise do Espectro de RF e Planejamento de Canais

- Etapa 2: Posicionamento e Densidade do Gateway

- Etapa 3: Segmentação de Rede e Arquitetura VLAN

- Etapa 4: Autenticação e Provisionamento de Dispositivos

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Cenário de Ameaças de Segurança

- ROI e Impacto nos Negócios

- Tendências Futuras na Tecnologia PAN

Resumo Executivo

Para CTOs e arquitetos de rede que gerenciam ambientes de alta densidade, como hotéis, redes de varejo e estádios, a proliferação de Redes de Área Pessoal (PANs) apresenta tanto uma vantagem operacional significativa quanto um complexo desafio de gerenciamento de RF. Enquanto a Wireless Local Area Network (WLAN) lida com ampla cobertura, as PANs operam na extremidade — tipicamente dentro de um raio de 10 metros — conectando a miríade de wearables, sensores IoT e periféricos que impulsionam as experiências modernas do usuário e a eficiência operacional.

Este guia oferece uma análise técnica aprofundada e imparcial dos protocolos PAN dominantes: Bluetooth Low Energy (BLE), Zigbee, Near Field Communication (NFC) e Ultra-Wideband (UWB). Exploramos suas implicações arquitetônicas, particularmente em relação ao congestionamento do espectro de 2.4 GHz, e detalhamos os controles de segurança necessários para evitar que redes de curto alcance se tornem um vetor para sua infraestrutura corporativa segura. Ao tratar as PANs com o mesmo rigor arquitetônico de sua implantação principal de Guest WiFi , você pode alavancar essas tecnologias para aprimorar serviços baseados em localização, otimizar o controle de acesso e implantar redes de sensores resilientes sem comprometer o desempenho ou a segurança.

Análise Técnica Aprofundada

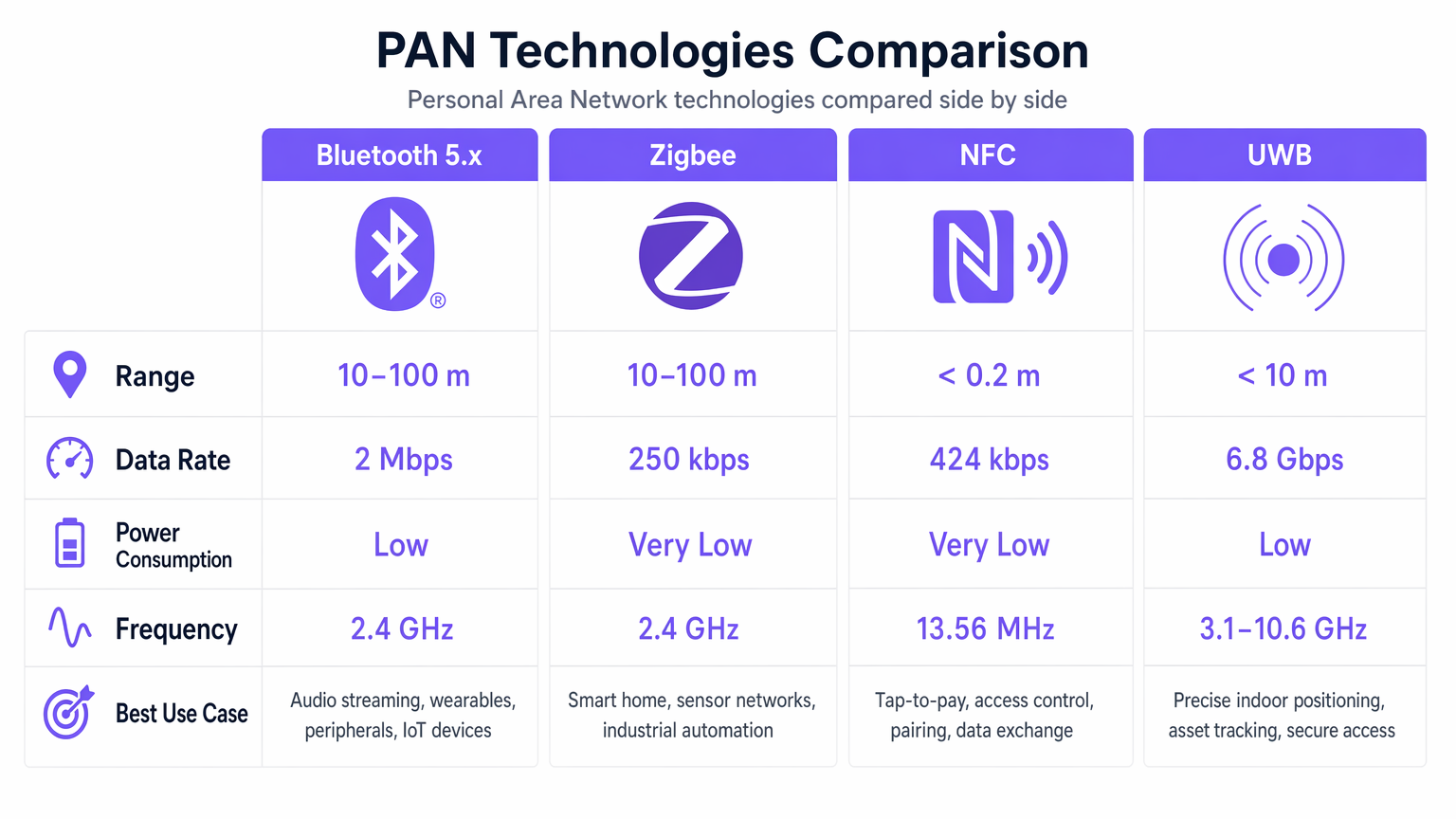

As Redes de Área Pessoal são definidas por sua proximidade ao usuário e seus casos de uso específicos, que ditam a seleção do protocolo subjacente. Compreender as características técnicas de cada protocolo é essencial para uma implantação bem-sucedida em um ambiente corporativo.

Bluetooth Low Energy (BLE)

Operando na banda ISM de 2.4 GHz, o BLE é o padrão ubíquo para conectar periféricos e wearables. Ao contrário do Bluetooth Clássico, o BLE é projetado para curtas rajadas de dados, reduzindo significativamente o consumo de energia. Ele emprega Frequency Hopping Spread Spectrum (FHSS) em 40 canais (cada um com 2 MHz de largura) para mitigar interferências. Em implantações corporativas, o BLE é frequentemente usado para rastreamento de ativos e marketing de proximidade via beacons. No entanto, como compartilha o espectro de 2.4 GHz com o Wi-Fi legado (802.11b/g/n), implantações de BLE de alta densidade podem elevar o ruído de fundo, impactando o desempenho geral da WLAN. Para implantações em hospitalidade em particular, onde os hóspedes trazem múltiplos dispositivos BLE para um espaço confinado, essa interferência deve ser ativamente gerenciada.

Zigbee (IEEE 802.15.4)

Zigbee é um protocolo de baixa potência e baixa taxa de dados que também opera na banda de 2.4 GHz, distinguindo-se por sua topologia de rede mesh. Isso o torna altamente resiliente e ideal para automação predial e redes de sensores IoT, como termostatos inteligentes e controles de iluminação. Uma rede Zigbee consiste em um Coordenador, Roteadores (que estendem a mesh) e Dispositivos Finais. Um planejamento cuidadoso de canais é essencial ao implantar Zigbee junto com Wi-Fi para evitar frequências sobrepostas. O padrão IEEE 802.15.4 também sustenta o Thread, o protocolo usado por dispositivos de casa inteligente compatíveis com Matter, tornando a expertise em Zigbee cada vez mais relevante para implantações futuras.

Near Field Communication (NFC)

NFC opera a 13.56 MHz e é projetado para comunicação de alcance extremamente curto, tipicamente menos de 4 centímetros. Este requisito de proximidade física inerentemente aprimora a segurança, tornando o NFC o padrão para pagamentos sem contato (ISO/IEC 14443), controle de acesso e emparelhamento seguro de dispositivos. O NFC opera em três modos: Leitor/Gravador, Ponto a Ponto e Emulação de Cartão. Em ambientes de varejo , o NFC é cada vez mais usado tanto para transações de ponto de venda quanto para displays interativos de informações de produtos, reduzindo o atrito no ponto de compra.

Ultra-Wideband (UWB)

UWB opera em um amplo espectro (tipicamente de 3.1 a 10.6 GHz) e usa pulsos de curta duração para transmitir dados. Sua principal vantagem corporativa é o posicionamento interno preciso. Ao contrário do BLE, que estima a distância com base no Received Signal Strength Indicator (RSSI), o UWB calcula o Time of Flight (ToF), permitindo uma precisão de localização de poucos centímetros. Isso é inestimável para o rastreamento de ativos de alto valor em ambientes de saúde ou navegação precisa em locais complexos, como aeroportos e centros de conferências. O AirTag da Apple e o recurso Precision Finding do iPhone são implementações de consumo do mesmo padrão IEEE 802.15.4a que sustenta as implantações corporativas de UWB.

| Tecnologia | Padrão | Frequência | Alcance | Taxa de Dados | Potência | Caso de Uso Principal |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Baixa | Wearables, periféricos, beacons |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Muito Baixa | Automação predial, sensores IoT |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Muito Baixa | Controle de acesso, pagamentos, emparelhamento |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Baixa | Posicionamento preciso, rastreamento de ativos |

| Infravermelho (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Muito Baixa | Controle de dispositivos legados |

Guia de Implementação

A implantação de tecnologias PAN em um ambiente corporativo requer planejamento cuidadoso para garantir a confiabilidade e minimizar a interferência com a infraestrutura existente.

Passo 1: Análise do Espectro de RF e Planejamento de Canais

O passo mais crítico na implantação de PANs de 2.4 GHz (BLE e Zigbee) é mitigar a interferência com sua rede Wi-Fi. Realize um levantamento de RF completo no local para identificar a utilização existente de 2.4 GHz antes de instalar qualquer hardware PAN. O Wi-Fi tipicamente utiliza canais não sobrepostos 1, 6 e 11. Para minimizar a interferência, configure suas redes Zigbee para usar os canais 15, 20, 25 ou 26. Esses canais se enquadram nas bandas de guarda entre os canais Wi-Fi primários, reduzindo significativamente a interferência de co-canal. Esta é a decisão de configuração mais impactante em uma implantação combinada de Wi-Fi e Zigbee.

Etapa 2: Posicionamento e Densidade do Gateway

Para redes BLE e Zigbee, o posicionamento dos gateways (ou coordenadores) é crucial para a coleta confiável de dados. Garanta que os gateways tenham uma linha de visão clara para o número máximo de dispositivos finais, minimizando a atenuação de paredes e estruturas metálicas. Não exceda a proporção recomendada pelo fabricante de dispositivos finais por gateway. Em implantações IoT de alta densidade, como um andar de hotel inteligente, considere implantar um gateway dedicado por cluster de quartos para garantir a formação confiável da malha e o backhaul de dados. Sempre que possível, utilize pontos de acesso Wi-Fi empresariais que incluam rádios BLE ou Zigbee integrados para reduzir a pegada de hardware, conforme discutido em Seu Guia para um Ponto de Acesso Sem Fio Ruckus .

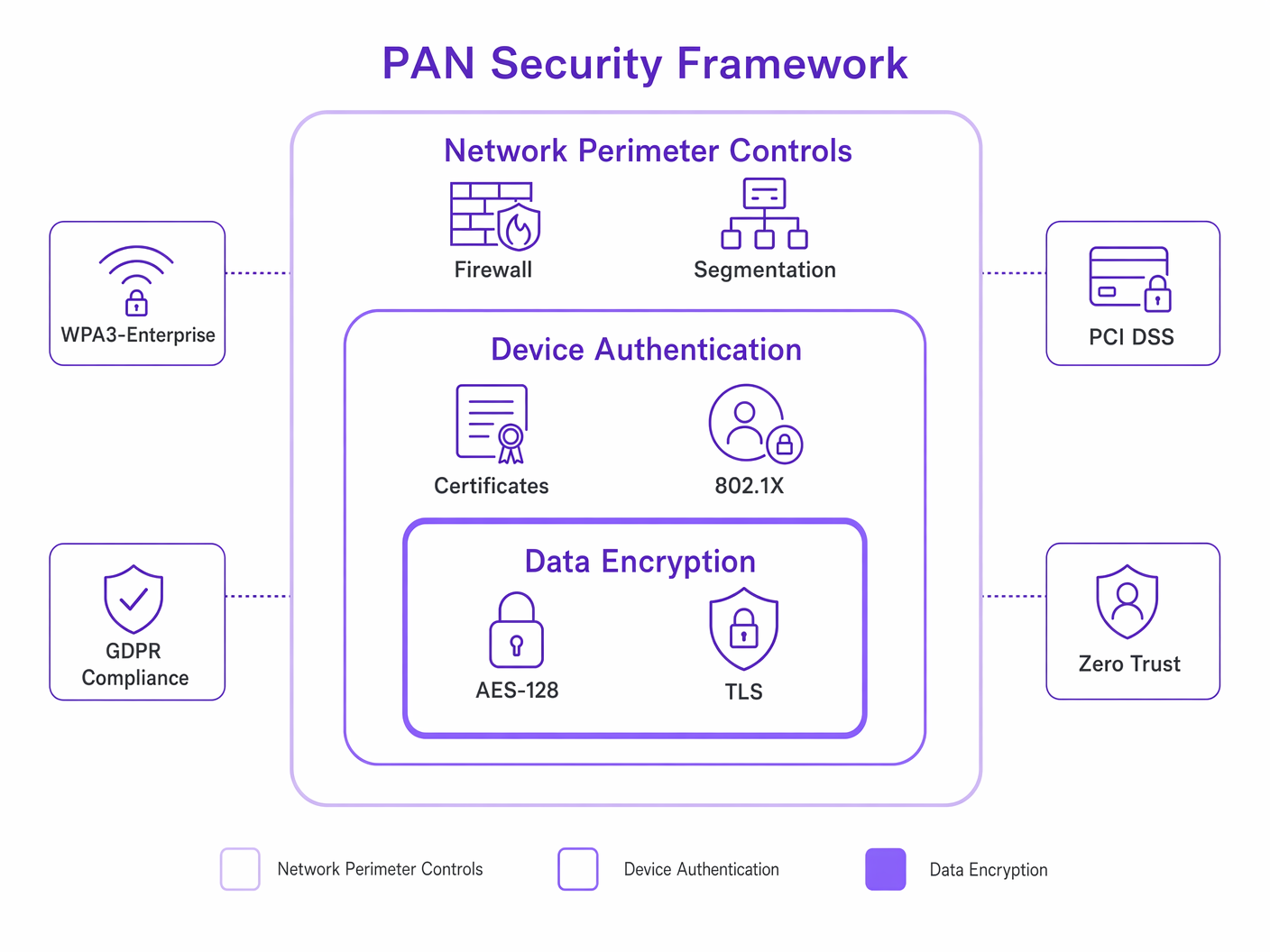

Etapa 3: Segmentação de Rede e Arquitetura VLAN

Gateways PAN que fazem a ponte do tráfego IoT para a rede corporativa devem ser estritamente isolados. Coloque todos os gateways PAN em uma VLAN dedicada e não roteável. Implemente Listas de Controle de Acesso (ACLs) rigorosas para restringir o tráfego da VLAN PAN apenas aos servidores internos necessários ou endpoints de nuvem externos. Negue todo movimento lateral para a rede de dados corporativa. Esta arquitetura é fundamental para evitar que um dispositivo IoT comprometido sirva como um ponto de pivô para sistemas sensíveis.

Etapa 4: Autenticação e Provisionamento de Dispositivos

Imponha a autenticação IEEE 802.1X para todos os gateways PAN que se conectam à rede com ou sem fio. Use autenticação baseada em certificado (EAP-TLS) sempre que possível, pois elimina o risco de roubo de credenciais. Para o emparelhamento de dispositivos Bluetooth, exija o emparelhamento Out-of-Band (OOB) ou Comparação Numérica para prevenir ataques Man-in-the-Middle. Mantenha um inventário de dispositivos e implemente um processo de provisionamento zero-touch para novos dispositivos para garantir uma configuração de segurança consistente em escala.

Melhores Práticas

A adesão aos padrões da indústria e às melhores práticas neutras em relação ao fornecedor é essencial para uma implantação PAN robusta.

Imponha Autenticação Forte. Nunca confie em PINs padrão ou emparelhamento 'Just Works' para dispositivos Bluetooth em um ambiente corporativo. Exija emparelhamento OOB ou Comparação Numérica para mitigar ataques MitM. Para dispositivos gateway, imponha 802.1X com EAP-TLS.

Implemente Criptografia em Camadas. Exija criptografia AES-128 para todo o tráfego BLE e Zigbee na camada de protocolo. Além disso, imponha TLS 1.3 para toda a comunicação entre gateways PAN e servidores de backend para proteger os dados em trânsito em toda a rede.

Estabeleça um Programa de Gerenciamento de Firmware. Dispositivos PAN, particularmente sensores IoT, são frequentemente implantados e esquecidos. Estabeleça um sistema de gerenciamento centralizado para enviar atualizações de firmware para gateways e dispositivos finais para corrigir vulnerabilidades conhecidas. Este é um requisito direto de conformidade com o GDPR sob o princípio de proteção de dados por design.

Realize Auditorias PAN Regulares. Use ferramentas de análise de espectro para auditar periodicamente o ambiente de RF em busca de dispositivos PAN não autorizados. Um dispositivo Bluetooth não autorizado operando em seu local pode estar realizando um ataque de reconhecimento. Integre a descoberta de dispositivos PAN em sua estrutura de Controle de Acesso à Rede (NAC) existente.

Alinhe-se com Estruturas de Conformidade. Para ambientes de varejo que lidam com dados de cartões de pagamento, garanta que os dispositivos PAN usados próximos a terminais de pagamento estejam em conformidade com os requisitos do PCI DSS, particularmente em relação à segmentação de rede e criptografia. Para a área da saúde, alinhe-se com o Data Security and Protection Toolkit do NHS Digital e garanta que os dispositivos vestíveis que transmitem dados de pacientes estejam em conformidade com o Artigo 9 do GDPR (dados de categoria especial). Para um endurecimento mais amplo da segurança da rede, consulte Mitigando Vulnerabilidades RADIUS: Um Guia de Endurecimento de Segurança .

Solução de Problemas e Mitigação de Riscos

Mesmo com um planejamento cuidadoso, as implantações PAN encontram desafios operacionais e de segurança.

Modos de Falha Comuns

Colapso da Rede Mesh (Zigbee). Se muitos nós de roteamento falharem ou forem desligados simultaneamente, a malha Zigbee pode entrar em colapso, isolando os dispositivos finais. Garanta redundância suficiente implantando nós de roteamento adequados e utilizando dispositivos alimentados pela rede elétrica sempre que possível para manter a espinha dorsal da malha. Roteadores alimentados por bateria devem ser tratados apenas como dispositivos finais.

Desvio de Beacon BLE. Com o tempo, a degradação da bateria faz com que o intervalo de transmissão se alongue ou a força do sinal caia, levando a dados de localização imprecisos. Implemente um sistema proativo de monitoramento de bateria e estabeleça um cronograma regular de substituição. A maioria das plataformas de gerenciamento de beacons empresariais fornece painéis de status da bateria.

Emparelhamento de Dispositivo Malicioso. Um invasor pode tentar emparelhar um dispositivo malicioso com um gateway PAN empresarial. Implemente filtragem rigorosa de endereço MAC nos gateways e utilize Sistemas de Prevenção de Intrusão Sem Fio (WIPS) para detectar solicitações de emparelhamento anômalas. Desative a descoberta Bluetooth em todos os dispositivos empresariais quando não estiverem emparelhando ativamente.

Saturação de 2.4 GHz. Em locais de alta densidade, como estádios ou centros de conferências, o efeito cumulativo de milhares de dispositivos BLE pessoais pode saturar a banda de 2.4 GHz. A mitigação principal é migrar seu tráfego Wi-Fi empresarial para as bandas de 5 GHz e 6 GHz (Wi-Fi 6E/7), reservando 2.4 GHz para dispositivos IoT legados e aceitando o piso de ruído elevado como um risco gerenciado.

Cenário de Ameaças de Segurança

O sO curto alcance das PANs geralmente leva a uma falsa sensação de segurança. Vulnerabilidades nos protocolos PAN podem ser exploradas para obter acesso à rede mais ampla.

Bluejacking e Bluesnarfing. Embora amplamente mitigados em implementações modernas de Bluetooth, dispositivos legados permanecem vulneráveis a mensagens não autorizadas (Bluejacking) ou roubo de dados (Bluesnarfing). Certifique-se de que todos os dispositivos imponham conexões seguras e desativem a descoberta quando não estiverem emparelhando ativamente.

Ataque KNOB (Key Negotiation of Bluetooth). Este ataque força os dispositivos Bluetooth a negociar uma chave de criptografia mais fraca, permitindo a escuta. Mitigado garantindo que os dispositivos imponham um comprimento mínimo de chave de criptografia de 7 octetos, conforme recomendado pelo Bluetooth SIG.

Roubo de Chave de Rede Zigbee. Durante o processo de junção à rede Zigbee, a chave de rede é transmitida em texto simples se a Trust Centre Link Key for o padrão conhecido. Sempre configure uma Trust Centre Link Key única e pré-compartilhada antes da implantação. Para mais informações sobre segurança de autenticação em nível de rede, consulte Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad .

ROI e Impacto nos Negócios

Investir em uma infraestrutura PAN robusta e segura oferece valor de negócio mensurável em todos os setores.

Hotelaria. A integração de controles de quarto inteligentes baseados em Zigbee com o sistema de gerenciamento de propriedades reduz o consumo de energia ao automatizar HVAC e iluminação com base na ocupação. Um hotel de 200 quartos que implementa termostatos inteligentes geralmente alcança uma redução de 15 a 20% nos custos de energia, com um período de retorno de 18 a 24 meses. O emparelhamento Bluetooth contínuo para entretenimento no quarto aprimora a experiência do hóspede, impactando diretamente as pontuações de avaliação e as reservas repetidas. Para uma visão mais ampla da estratégia de conectividade neste setor, consulte o hub da indústria de Hotelaria .

Varejo. A implantação de beacons BLE permite marketing altamente segmentado e baseado em localização. Quando integrados a uma plataforma como WiFi Analytics , os varejistas podem analisar padrões de fluxo de clientes, otimizar layouts de lojas e enviar ofertas personalizadas para os smartphones dos clientes, impulsionando as taxas de conversão. Implantações piloto no varejo de supermercados demonstraram um aumento de 7 a 12% no tamanho da cesta quando as promoções acionadas por localização são implantadas de forma eficaz.

Saúde. A utilização de UWB para rastreamento preciso de ativos garante que equipamentos críticos, como bombas de infusão ou desfibriladores, possam ser localizados instantaneamente, reduzindo os tempos de busca em até 70% em ambientes clínicos. Isso melhora diretamente a eficiência do atendimento ao paciente e reduz os gastos de capital com equipamentos de reposição. Para mais informações sobre implantações de rede clínica, consulte WiFi in Hospitals: A Guide to Secure Clinical Networks .

Transporte. Em ambientes de aeroportos e centros de trânsito, beacons BLE integrados a aplicativos de passageiros fornecem navegação interna passo a passo, reduzindo conexões perdidas e melhorando as pontuações de satisfação dos passageiros. O rastreamento de bagagem baseado em UWB fornece dados de localização em tempo real, reduzindo as taxas de bagagem extraviada. Para considerações de conectividade relacionadas, consulte Your Guide to Enterprise In Car Wi Fi Solutions e o hub da indústria de Transporte .

Ao tratar as PANs como uma extensão crítica da rede corporativa, em vez de uma reflexão tardia, as organizações podem desbloquear novas eficiências operacionais e fluxos de receita, mantendo uma forte postura de segurança alinhada com GDPR, PCI DSS e requisitos de conformidade específicos do setor.

Tendências Futuras na Tecnologia PAN

Diversos desenvolvimentos moldarão o cenário PAN corporativo nos próximos três a cinco anos.

Convergência de Matter e Thread. O padrão de casa inteligente Matter, apoiado por Apple, Google, Amazon e Samsung, usa Thread (baseado em IEEE 802.15.4) como seu transporte de malha subjacente. À medida que a adoção do Matter acelera na automação de edifícios comerciais, as equipes de TI precisarão gerenciar redes Thread juntamente com as implantações Zigbee existentes.

Wi-Fi HaLow (802.11ah). Operando na banda sub-1 GHz, o Wi-Fi HaLow estende o alcance do Wi-Fi para mais de 1 quilômetro, mantendo baixo consumo de energia. Isso o posiciona como um concorrente direto de Zigbee e LoRaWAN para implantações de sensores IoT em larga escala, potencialmente simplificando o cenário de protocolos para equipes corporativas.

Proliferação de UWB. À medida que os chipsets UWB se tornam padrão em smartphones e wearables de ponta, a barreira para implantar serviços de localização baseados em UWB diminuirá significativamente. Espere ver o UWB substituir o BLE para posicionamento interno em ambientes de varejo de alto valor e saúde nos próximos dois a três anos.

Gerenciamento de RF Orientado por IA. Algoritmos de aprendizado de máquina estão sendo cada vez mais integrados em plataformas de gerenciamento de infraestrutura sem fio para otimizar dinamicamente a alocação de canais e os níveis de potência em protocolos Wi-Fi e PAN em tempo real, reduzindo a sobrecarga manual do planejamento de RF em ambientes complexos e de alta densidade.

Definições principais

Personal Area Network (PAN)

A short-range wireless network used for data transmission between devices in the immediate vicinity of a user, typically within a 10-metre radius. PANs connect peripherals, wearables, and IoT sensors to a primary device, which then bridges to the wider enterprise network.

The foundational concept for understanding the edge layer of enterprise network architecture.

Bluetooth Low Energy (BLE)

A wireless PAN technology (IEEE 802.15.1) designed for short bursts of data transmission with significantly reduced power consumption compared to Classic Bluetooth. Operates in the 2.4 GHz ISM band using Frequency Hopping Spread Spectrum (FHSS).

The dominant protocol for IoT sensors, proximity marketing beacons, and wearable device connectivity in enterprise environments.

Zigbee

A low-power, low-data-rate wireless mesh networking protocol based on the IEEE 802.15.4 standard, operating in the 2.4 GHz band. Supports mesh, star, and tree topologies, with a maximum data rate of 250 kbps.

The preferred protocol for building automation, smart room controls, and large-scale IoT sensor networks due to its resilient mesh capabilities.

Near Field Communication (NFC)

A set of communication protocols (ISO/IEC 18092) for communication between two devices at a distance of less than 4 centimetres, operating at 13.56 MHz. Supports Reader/Writer, Peer-to-Peer, and Card Emulation modes.

Essential for secure access control, contactless payments, and secure device pairing in enterprise environments.

Ultra-Wideband (UWB)

A radio technology (IEEE 802.15.4a) that transmits data using short-duration pulses across a broad spectrum (3.1–10.6 GHz). Enables centimetre-level indoor positioning through Time of Flight (ToF) calculations.

Increasingly deployed for high-value asset tracking and precise indoor navigation where BLE RSSI accuracy is insufficient.

Frequency Hopping Spread Spectrum (FHSS)

A method of transmitting radio signals by rapidly switching the carrier frequency among many distinct frequencies within a designated band. BLE uses FHSS across 40 channels to mitigate interference in the congested 2.4 GHz band.

The mechanism that allows BLE to coexist with Wi-Fi and other 2.4 GHz devices, though it does not eliminate interference entirely.

Time of Flight (ToF)

A distance measurement method that calculates the time taken for a signal to travel from a transmitter to a receiver. UWB uses ToF to achieve centimetre-level positioning accuracy, as opposed to BLE's RSSI-based distance estimation.

The key differentiator between UWB and BLE for location services. When the use case demands accuracy better than 1–2 metres, ToF-based UWB is required.

Out-of-Band (OOB) Pairing

A Bluetooth pairing method where the pairing information (cryptographic keys) is exchanged via a separate wireless technology, such as NFC, rather than over the Bluetooth channel itself. This prevents Man-in-the-Middle attacks during the pairing process.

A critical security control for provisioning Bluetooth devices in enterprise environments, particularly for medical devices and access control systems.

KNOB Attack (Key Negotiation of Bluetooth)

A Bluetooth vulnerability (CVE-2019-9506) that allows an attacker to force two pairing devices to negotiate a weaker encryption key (as short as 1 byte), enabling eavesdropping on the connection.

Mitigated by ensuring devices enforce a minimum encryption key length of 7 octets. Relevant when auditing legacy Bluetooth device firmware.

Trust Centre Link Key (Zigbee)

A pre-shared key used in Zigbee networks to secure the transmission of the Network Key during the device join process. If left at the default value ('ZigBeeAlliance09'), the Network Key is transmitted in plaintext, enabling an attacker to decrypt all network traffic.

A critical security configuration item for any Zigbee deployment. Must be changed from the default before commissioning.

Exemplos práticos

A 200-room hotel is deploying a Zigbee-based smart thermostat and lighting system. The hotel already has a dense, high-performance Wi-Fi 6 deployment utilising the 2.4 GHz and 5 GHz bands. How should the network architect configure the Zigbee network to ensure reliable operation without degrading the existing Wi-Fi performance?

Step 1 — Conduct RF Survey: Analyse the current 2.4 GHz Wi-Fi channel utilisation. Confirm the Wi-Fi network is correctly configured to use non-overlapping channels 1, 6, and 11.

Step 2 — Select Zigbee Channels: Configure the Zigbee Coordinator to utilise channels that fall within the guard bands of the Wi-Fi channels. Specifically, select Zigbee channels 15, 20, 25, or 26. Channel 26 is particularly recommended as it sits above the Wi-Fi channel 11 upper edge.

Step 3 — Deploy Coordinators: Install a Zigbee Coordinator (gateway) per floor or per cluster of 4–5 rooms, ensuring they are hardwired to the network via Power over Ethernet (PoE) and placed on a dedicated, isolated IoT VLAN (e.g., VLAN 30).

Step 4 — Configure ACLs: Apply strict ACLs to the IoT VLAN, permitting only outbound traffic to the building management system (BMS) server. Deny all inter-VLAN routing to the corporate and guest networks.

Step 5 — Verify Mesh: Once deployed, verify that all Zigbee end devices (thermostats, lights) are successfully routing traffic through the mesh to the nearest coordinator using the Zigbee coordinator's diagnostic interface. Confirm no end devices are operating as orphaned nodes.

Step 6 — Monitor: Integrate the Zigbee coordinator's health data into the central network monitoring platform to receive alerts on mesh degradation or node failures.

A large retail chain wants to implement a location-based marketing campaign using BLE beacons to push targeted offers to customers' smartphones as they approach specific product displays. They plan to use battery-powered beacons and expect to deploy approximately 500 beacons across 20 stores. What are the key operational and technical considerations for this deployment?

Step 1 — Determine Beacon Density: Calculate the required number of beacons per store based on the desired location accuracy. For aisle-level accuracy (approximately 3–5 metres), deploy one beacon every 8–10 metres.

Step 2 — Configure Transmission Parameters: Adjust the beacon's transmission power (Tx power) and advertising interval. For in-store proximity marketing, a Tx power of -12 dBm and an advertising interval of 200–300 ms provides a good balance between responsiveness and battery life, typically yielding 18–24 months of battery life from a CR2477 cell.

Step 3 — Implement Fleet Management: Deploy a centralized beacon management platform (e.g., via the store's existing Wi-Fi infrastructure if APs include integrated BLE radios) to monitor battery levels, firmware versions, and device health proactively. Set automated alerts for beacons below 20% battery.

Step 4 — Integrate with Analytics: Connect the beacon data to a central analytics platform such as Purple's WiFi Analytics to correlate location data with customer profiles and purchase history, enabling personalised offer delivery.

Step 5 — GDPR Compliance: Ensure the customer-facing app includes explicit consent for location tracking and that all location data is processed in accordance with GDPR Article 6 (lawful basis for processing). Implement data minimisation — retain only the location events necessary for the marketing use case.

Questões práticas

Q1. Your organisation is deploying a new fleet of BLE-enabled medical carts in a hospital. The carts will transmit real-time location data to fixed gateways every 5 seconds. The hospital already has a critical VoIP over Wi-Fi deployment operating on the 2.4 GHz band. What is the most significant risk, and how should you architect the solution to mitigate it?

Dica: Consider the cumulative impact of high-density BLE advertising packets on the 2.4 GHz noise floor, and the latency sensitivity of VoIP traffic.

Ver resposta modelo

The most significant risk is that the high volume of BLE advertising packets from the medical carts will raise the 2.4 GHz noise floor, causing increased jitter and packet loss on the VoIP network, leading to degraded call quality. The recommended mitigation strategy is twofold: first, migrate the VoIP traffic to the 5 GHz band using 802.11ac/ax-capable handsets to separate it from the BLE traffic entirely. Second, tune the BLE carts' advertising interval to the maximum acceptable for the location accuracy requirement (e.g., 1-second intervals rather than 100 ms) and reduce the Tx power to the minimum required for reliable gateway detection. This reduces the BLE duty cycle and minimises spectral impact.

Q2. A facilities manager wants to install consumer-grade Zigbee smart plugs in the corporate office to monitor energy usage. They plan to connect the Zigbee hub directly to the main corporate switch using the default Trust Centre Link Key. Why is this a critical security risk, and what is the correct deployment architecture?

Dica: Consider both the network segmentation risk and the Zigbee-specific cryptographic vulnerability introduced by the default Trust Centre Link Key.

Ver resposta modelo

There are two critical risks. First, connecting a consumer-grade IoT hub directly to the corporate network without VLAN isolation means that a compromised hub could serve as a bridge into the sensitive data network, violating the principle of least privilege. Second, using the default Trust Centre Link Key ('ZigBeeAlliance09') means that when new devices join the network, the Network Key is transmitted in plaintext, allowing any passive observer with a Zigbee sniffer to capture the key and decrypt all subsequent network traffic. The correct architecture is: (1) change the Trust Centre Link Key to a unique, randomly generated value before commissioning any devices; (2) place the Zigbee hub on a dedicated, isolated IoT VLAN; (3) apply ACLs to deny all traffic from the IoT VLAN to the corporate network, permitting only outbound connections to the energy management cloud endpoint.

Q3. You are designing the physical access control system for a Tier 3 data centre. You must choose between BLE-based mobile credentials (using a smartphone app) and NFC-based smart cards. The security team has flagged concerns about relay attacks. Which technology provides a stronger inherent security posture for physical access, and what additional controls would you layer on top?

Dica: Consider the physical range of each technology and the feasibility of a relay attack at the respective operating distances.

Ver resposta modelo

NFC provides a stronger inherent security posture for this use case. Because NFC operates at a range of less than 4 centimetres, it requires deliberate physical proximity (a 'tap'), making relay attacks significantly more difficult compared to BLE, which can transmit over tens of metres. A BLE relay attack — where an attacker relays the BLE credential signal from a legitimate user's smartphone to the access reader — is a well-documented threat that has been demonstrated in practice against smart locks and vehicle keyless entry systems. For a Tier 3 data centre, the additional controls layered on top of NFC should include: (1) multi-factor authentication combining NFC card with a PIN pad; (2) anti-passback controls to prevent credential sharing; (3) time-of-day access restrictions; and (4) integration with a CCTV system for audit trail correlation.

Continue a ler esta série

Como reduzir o número de SSIDs de WiFi usando PSK por dispositivo (iPSK, DPSK, MPSK)

Este guia de referência técnica definitivo explica como as equipes de TI podem eliminar a degradação de desempenho do WiFi causada pelo overhead de beacons de SSID, colapsando múltiplas redes dedicadas em um único SSID usando PSK por dispositivo (xPSK). Ele abrange o ecossistema de fornecedores, incluindo Cisco iPSK, HPE Aruba MPSK, Ruckus DPSK, Juniper Mist PPSK e Ubiquiti UniFi PPSK, com orientações práticas de implementação sobre atribuição dinâmica de VLAN, integração de IoT e conformidade com o PCI DSS. Operadores de locais em hotelaria, varejo, estádios e organizações do setor público encontrarão orientações de arquitetura acionáveis e exemplos práticos do mundo real.

O que é uma Solicitação de Sondagem (Probe Request)? Entendendo Como os Dispositivos Descobrem Redes

Este guia de referência técnica oferece uma análise aprofundada das solicitações de sondagem IEEE 802.11, varredura ativa versus passiva e o impacto da randomização de MAC na análise de locais. Ele fornece estratégias de implementação acionáveis para arquitetos de rede otimizarem implantações de alta densidade, mitigarem tempestades de sondagem e garantirem a coleta de dados precisa e em conformidade com o GDPR usando camadas de identidade autenticadas.

Como Corrigir WiFi Lento Sem Fazer Upgrade do Seu Plano de Internet

Um guia de referência técnica abrangente para gerentes de TI e arquitetos de rede sobre como otimizar o desempenho de WiFi empresarial sem aumentar a largura de banda do ISP. Abrange ajuste de RF, gerenciamento de densidade de clientes, implementação de QoS e como aproveitar a análise de WiFi para diagnosticar e resolver gargalos.