Personal Area Networks (PANs): Technologien, Anwendungen, Sicherheit und zukünftige Trends

Dieser maßgebliche technische Leitfaden behandelt die Architektur, Bereitstellung und Sicherheit von Personal Area Networks (PANs) für Unternehmensumgebungen, wobei Bluetooth Low Energy, Zigbee, NFC und Ultra-Wideband detailliert untersucht werden. Er bietet umsetzbare Anleitungen für IT-Manager und Netzwerkarchitekten, die Umgebungen mit hoher Dichte wie Hotels, Einzelhandelsketten, Stadien und Gesundheitseinrichtungen verwalten. Der Leitfaden behandelt RF-Spektrummanagement, Netzwerksegmentierung, Compliance-Anforderungen und aufkommende PAN-Trends, um leitenden IT-Führungskräften zu helfen, fundierte Bereitstellungsentscheidungen zu treffen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Bluetooth Low Energy (BLE)

- Zigbee (IEEE 802.15.4)

- Near Field Communication (NFC)

- Ultra-Wideband (UWB)

- Implementierungsleitfaden

- Schritt 1: RF-Spektrumanalyse und Kanalplanung

- Schritt 2: Gateway-Platzierung und -Dichte

- Schritt 3: Netzwerksegmentierung und VLAN-Architektur

- Schritt 4: Geräteauthentifizierung und -bereitstellung

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlermodi

- Sicherheitsbedrohungslandschaft

- ROI & Geschäftlicher Nutzen

- Zukünftige Trends in der PAN-Technologie

Zusammenfassung für Führungskräfte

Für CTOs und Netzwerkarchitekten, die Umgebungen mit hoher Dichte wie Hotels, Einzelhandelsketten und Stadien verwalten, stellt die Verbreitung von Personal Area Networks (PANs) sowohl einen erheblichen operativen Vorteil als auch eine komplexe Herausforderung im RF-Management dar. Während das Wireless Local Area Network (WLAN) eine breite Abdeckung bietet, arbeiten PANs am äußersten Rand – typischerweise innerhalb eines Radius von 10 Metern – und verbinden die Vielzahl von Wearables, IoT-Sensoren und Peripheriegeräten, die moderne Benutzererlebnisse und die betriebliche Effizienz vorantreiben.

Dieser Leitfaden bietet einen herstellerneutralen, technischen Deep-Dive in die dominanten PAN-Protokolle: Bluetooth Low Energy (BLE), Zigbee, Near Field Communication (NFC) und Ultra-Wideband (UWB). Wir untersuchen ihre architektonischen Implikationen, insbesondere hinsichtlich der 2.4 GHz Spektrumüberlastung, und beschreiben die erforderlichen Sicherheitskontrollen, um zu verhindern, dass Kurzstreckennetzwerke zu einem Einfallstor in Ihre sichere Unternehmensinfrastruktur werden. Indem Sie PANs mit der gleichen architektonischen Strenge behandeln wie Ihre primäre Guest WiFi Bereitstellung, können Sie diese Technologien nutzen, um standortbasierte Dienste zu verbessern, die Zugangskontrolle zu optimieren und robuste Sensornetzwerke bereitzustellen, ohne Leistung oder Sicherheit zu beeinträchtigen.

Technischer Deep-Dive

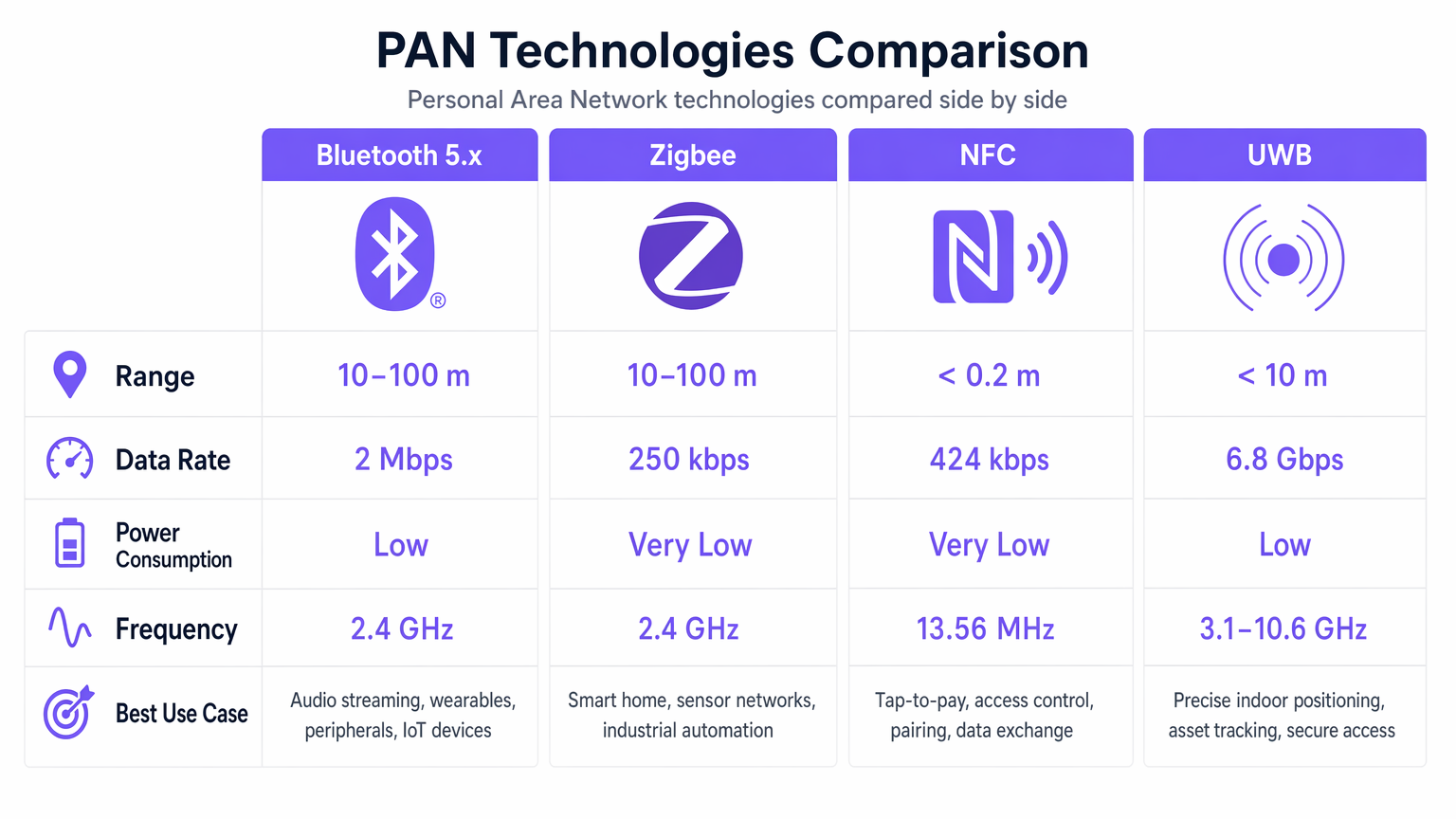

Personal Area Networks definieren sich durch ihre Nähe zum Benutzer und ihre spezifischen Anwendungsfälle, die die Auswahl des zugrunde liegenden Protokolls bestimmen. Das Verständnis der technischen Eigenschaften jedes Protokolls ist für eine erfolgreiche Bereitstellung in einer Unternehmensumgebung unerlässlich.

Bluetooth Low Energy (BLE)

BLE, das im 2.4 GHz ISM-Band arbeitet, ist der allgegenwärtige Standard für die Verbindung von Peripheriegeräten und Wearables. Im Gegensatz zu Classic Bluetooth ist BLE für kurze Datenübertragungen konzipiert, was den Stromverbrauch erheblich reduziert. Es verwendet Frequency Hopping Spread Spectrum (FHSS) über 40 Kanäle (jeweils 2 MHz breit), um Interferenzen zu mindern. In Unternehmensbereitstellungen wird BLE häufig für die Asset-Verfolgung und das Proximity-Marketing über Beacons eingesetzt. Da es jedoch das 2.4 GHz Spektrum mit älterem Wi-Fi (802.11b/g/n) teilt, können BLE-Bereitstellungen mit hoher Dichte den Grundrauschen erhöhen und die gesamte WLAN-Leistung beeinträchtigen. Für hospitality Bereitstellungen im Besonderen, bei denen Gäste mehrere BLE-Geräte in einen begrenzten Raum bringen, müssen diese Interferenzen aktiv verwaltet werden.

Zigbee (IEEE 802.15.4)

Zigbee ist ein energiesparendes Protokoll mit geringer Datenrate, das ebenfalls im 2.4 GHz Band arbeitet und sich durch seine Mesh-Netzwerktopologie auszeichnet. Dies macht es äußerst widerstandsfähig und ideal für Gebäudeautomation und IoT-Sensornetzwerke, wie intelligente Thermostate und Beleuchtungssteuerungen. Ein Zigbee-Netzwerk besteht aus einem Koordinator, Routern (die das Mesh erweitern) und Endgeräten. Eine sorgfältige Kanalplanung ist unerlässlich, wenn Zigbee neben Wi-Fi eingesetzt wird, um überlappende Frequenzen zu vermeiden. Der IEEE 802.15.4 Standard bildet auch die Grundlage für Thread, das Protokoll, das von Matter-kompatiblen Smart-Home-Geräten verwendet wird, wodurch Zigbee-Expertise für zukunftsorientierte Bereitstellungen immer relevanter wird.

Near Field Communication (NFC)

NFC arbeitet bei 13.56 MHz und ist für extrem kurze Kommunikationsreichweiten, typischerweise weniger als 4 Zentimeter, ausgelegt. Diese Anforderung an die physische Nähe erhöht die Sicherheit von Natur aus und macht NFC zum Standard für kontaktlose Zahlungen (ISO/IEC 14443), Zugangskontrolle und sichere Gerätekopplung. NFC arbeitet in drei Modi: Reader/Writer, Peer-to-Peer und Kartenemulation. In retail Umgebungen wird NFC zunehmend sowohl für Point-of-Sale-Transaktionen als auch für interaktive Produktinformationsanzeigen eingesetzt, wodurch die Reibung am Kaufpunkt reduziert wird.

Ultra-Wideband (UWB)

UWB arbeitet über ein breites Spektrum (typischerweise 3.1 bis 10.6 GHz) und verwendet kurzzeitige Impulse zur Datenübertragung. Sein primärer Unternehmensvorteil ist die präzise Indoor-Positionierung. Im Gegensatz zu BLE, das die Entfernung basierend auf dem Received Signal Strength Indicator (RSSI) schätzt, berechnet UWB die Time of Flight (ToF), was eine Standortgenauigkeit von wenigen Zentimetern ermöglicht. Dies ist von unschätzbarem Wert für die Verfolgung hochwertiger Assets in healthcare Umgebungen oder die präzise Navigation in komplexen Veranstaltungsorten wie Flughäfen und Konferenzzentren. Apples AirTag und die Precision Finding Funktion des iPhones sind Verbraucherimplementierungen desselben IEEE 802.15.4a Standards, der Unternehmens-UWB-Bereitstellungen zugrunde liegt.

| Technologie | Standard | Frequenz | Reichweite | Datenrate | Leistung | Primärer Anwendungsfall |

|---|---|---|---|---|---|---|

| Bluetooth 5.x (BLE) | IEEE 802.15.1 | 2.4 GHz | 10–100 m | 2 Mbps | Niedrig | Wearables, Peripheriegeräte, Beacons |

| Zigbee | IEEE 802.15.4 | 2.4 GHz | 10–100 m | 250 kbps | Sehr Niedrig | Gebäudeautomation, IoT-Sensoren |

| NFC | ISO/IEC 18092 | 13.56 MHz | < 0.2 m | 424 kbps | Sehr Niedrig | Zugangskontrolle, Zahlungen, Kopplung |

| UWB | IEEE 802.15.4a | 3.1–10.6 GHz | < 10 m | 6.8 Gbps | Niedrig | Präzise Positionierung, Asset-Verfolgung |

| Infrared (IrDA) | IrDA | 800–900 nm | < 1 m | 16 Mbps | Sehr Niedrig | Steuerung älterer Geräte |

Implementierungsleitfaden

Die Bereitstellung von PAN-Technologien in einer Unternehmensumgebung erfordert eine sorgfältige Planung, um Zuverlässigkeit zu gewährleisten und Interferenzen mit der bestehenden Infrastruktur zu minimieren.

Schritt 1: RF-Spektrumanalyse und Kanalplanung

Der kritischste Schritt bei der Bereitstellung von 2.4 GHz PANs (BLE und Zigbee) ist die Minderung von Interferenzen mit Ihrem Wi-Fi-Netzwerk. Führen Sie eine gründliche RF-Standortuntersuchung durch, um die bestehende 2.4 GHz Nutzung zu identifizieren, bevor Sie PAN-Hardware platzieren. Wi-Fi nutzt typischerweise nicht überlappende Kanäle 1, 6 und 11. Um Interferenzen zu minimieren, konfigurieren Sie Ihre Zigbee-Netzwerke so, dass sie die Kanäle 15, 20, 25 oder 26 verwenden. Diese Kanäle liegen innerhalb der Schutzbänder zwischen den primären Wi-Fi-Kanälen, wodurch Gleichkanalinterferenzen erheblich reduziert werden. Dies ist die wichtigste Konfigurationsentscheidung bei einer kombinierten Wi-Fi- und Zigbee-Bereitstellung.

Schritt 2: Gateway-Platzierung und -Dichte

Für BLE- und Zigbee-Netzwerke ist die Platzierung von Gateways (oder Koordinatoren) entscheidend für eine zuverlässige Datenerfassung. Stellen Sie sicher, dass Gateways eine freie Sichtlinie zur maximalen Anzahl von Endgeräten haben, um die Dämpfung durch Wände und Metallstrukturen zu minimieren. Überschreiten Sie nicht das vom Hersteller empfohlene Verhältnis von Endgeräten pro Gateway. Bei IoT-Bereitstellungen mit hoher Dichte, wie z. B. auf einer intelligenten Hotell-Etage, sollten Sie die Bereitstellung eines dedizierten Gateways pro Raumcluster in Betracht ziehen, um eine zuverlässige Mesh-Bildung und Datenübertragung zu gewährleisten. Wo möglich, nutzen Sie Enterprise Wi-Fi Access Points, die integrierte BLE- oder Zigbee-Funkmodule enthalten, um den Hardware-Footprint zu reduzieren, wie in Ihr Leitfaden zu einem Wireless Access Point Ruckus besprochen.

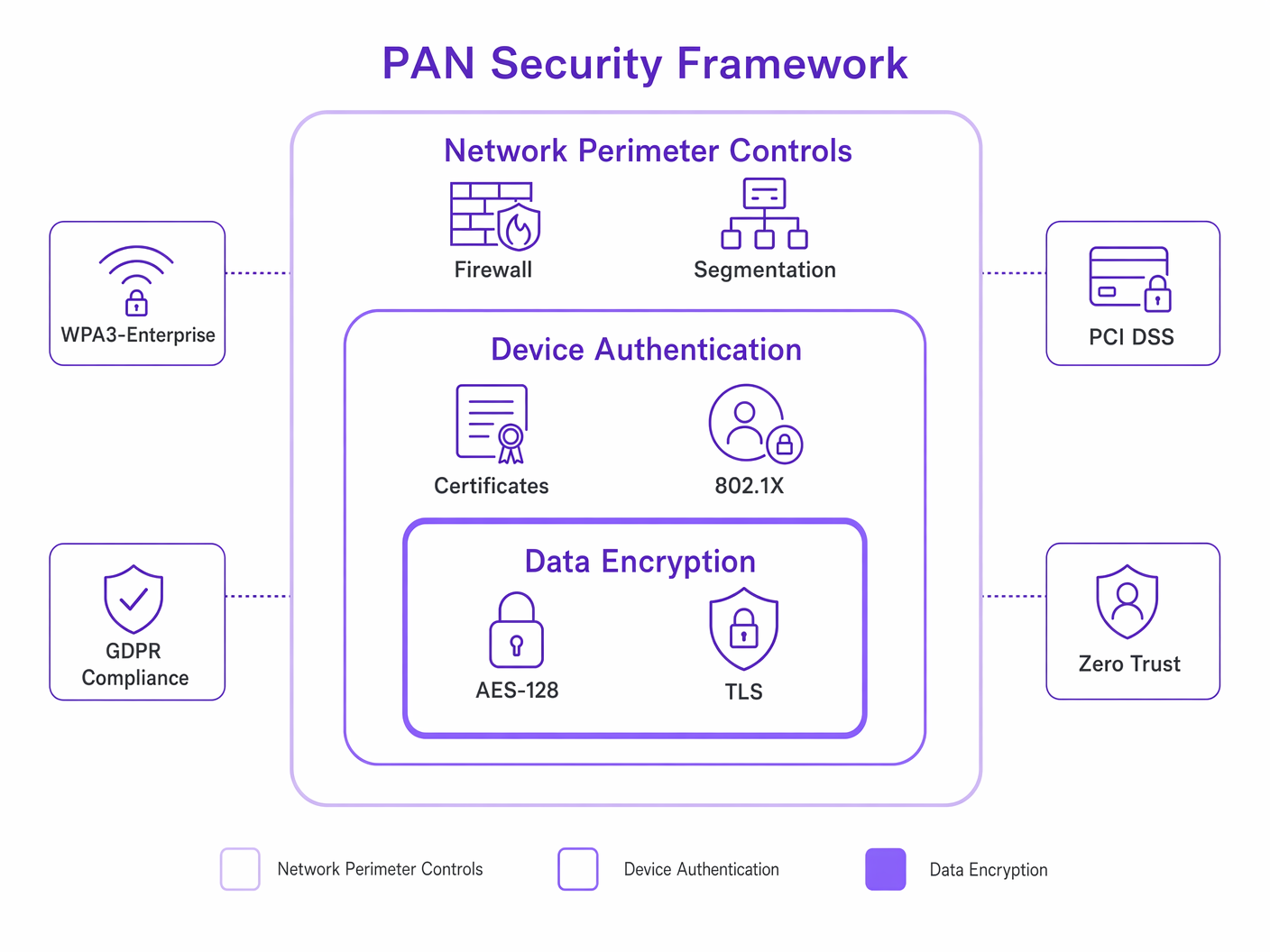

Schritt 3: Netzwerksegmentierung und VLAN-Architektur

PAN-Gateways, die IoT-Verkehr zum Unternehmensnetzwerk überbrücken, müssen streng isoliert werden. Platzieren Sie alle PAN-Gateways in einem dedizierten, nicht routbaren VLAN. Implementieren Sie strenge Access Control Lists (ACLs), um den Verkehr vom PAN-VLAN nur auf die notwendigen internen Server oder externen Cloud-Endpunkte zu beschränken. Verhindern Sie jegliche laterale Bewegung zum Unternehmensdatennetzwerk. Diese Architektur ist grundlegend, um zu verhindern, dass ein kompromittiertes IoT-Gerät als Dreh- und Angelpunkt für sensible Systeme dient.

Schritt 4: Geräteauthentifizierung und -bereitstellung

Erzwingen Sie die IEEE 802.1X-Authentifizierung für alle PAN-Gateways, die mit dem kabelgebundenen oder drahtlosen Netzwerk verbunden sind. Verwenden Sie nach Möglichkeit eine zertifikatbasierte Authentifizierung (EAP-TLS), da dies das Risiko des Diebstahls von Anmeldeinformationen eliminiert. Für die Bluetooth-Gerätekopplung schreiben Sie Out-of-Band (OOB)-Kopplung oder numerischen Vergleich vor, um Man-in-the-Middle-Angriffe zu verhindern. Führen Sie ein Geräteinventar und implementieren Sie einen Zero-Touch-Bereitstellungsprozess für neue Geräte, um eine konsistente Sicherheitskonfiguration im großen Maßstab zu gewährleisten.

Best Practices

Die Einhaltung von Industriestandards und herstellerneutralen Best Practices ist für eine robuste PAN-Bereitstellung unerlässlich.

Starke Authentifizierung erzwingen. Verlassen Sie sich niemals auf Standard-PINs oder 'Just Works'-Kopplung für Bluetooth-Geräte in einer Unternehmensumgebung. Verlangen Sie OOB-Kopplung oder numerischen Vergleich, um MitM-Angriffe zu mindern. Für Gateway-Geräte erzwingen Sie 802.1X mit EAP-TLS.

Geschichtete Verschlüsselung implementieren. Schreiben Sie AES-128-Verschlüsselung für den gesamten BLE- und Zigbee-Verkehr auf der Protokollebene vor. Erzwingen Sie zusätzlich TLS 1.3 für die gesamte Kommunikation zwischen PAN-Gateways und Backend-Servern, um Daten während der Übertragung über das gesamte Netzwerk zu schützen.

Ein Firmware-Management-Programm etablieren. PAN-Geräte, insbesondere IoT-Sensoren, werden häufig bereitgestellt und vergessen. Etablieren Sie ein zentralisiertes Managementsystem, um Firmware-Updates an Gateways und Endgeräte zu verteilen, um bekannte Schwachstellen zu beheben. Dies ist eine direkte GDPR-Compliance-Anforderung gemäß dem Prinzip des Datenschutzes durch Technikgestaltung.

Regelmäßige PAN-Audits durchführen. Verwenden Sie Spektrumanalyse-Tools, um die HF-Umgebung regelmäßig auf nicht autorisierte PAN-Geräte zu überprüfen. Ein unautorisiertes Bluetooth-Gerät, das in Ihrem Veranstaltungsort betrieben wird, könnte einen Aufklärungsangriff durchführen. Integrieren Sie die Erkennung von PAN-Geräten in Ihr bestehendes Network Access Control (NAC)-Framework.

An Compliance-Frameworks anpassen. Für Einzelhandelsumgebungen , die Zahlungskartendaten verarbeiten, stellen Sie sicher, dass PAN-Geräte, die in der Nähe von Zahlungsterminals verwendet werden, die PCI DSS-Anforderungen erfüllen, insbesondere in Bezug auf Netzwerksegmentierung und Verschlüsselung. Im Gesundheitswesen richten Sie sich nach dem Data Security and Protection Toolkit von NHS Digital und stellen Sie sicher, dass tragbare Geräte, die Patientendaten übertragen, GDPR Artikel 9 (besondere Kategorien personenbezogener Daten) einhalten. Für eine umfassendere Härtung der Netzwerksicherheit siehe RADIUS-Schwachstellen mindern: Ein Leitfaden zur Sicherheitshärtung .

Fehlerbehebung & Risikominderung

Selbst bei sorgfältiger Planung stoßen PAN-Bereitstellungen auf betriebliche und sicherheitstechnische Herausforderungen.

Häufige Fehlermodi

Mesh-Netzwerkkollaps (Zigbee). Wenn zu viele Routing-Knoten gleichzeitig ausfallen oder ausgeschaltet werden, kann das Zigbee-Mesh zusammenbrechen und Endgeräte isolieren. Sorgen Sie für ausreichende Redundanz, indem Sie genügend Routing-Knoten bereitstellen und, wo möglich, netzbetriebene Geräte verwenden, um das Mesh-Backbone aufrechtzuerhalten. Batteriebetriebene Router sollten nur als Endgeräte behandelt werden.

BLE Beacon Drift. Im Laufe der Zeit führt die Batteriedegradation dazu, dass sich das Übertragungsintervall verlängert oder die Signalstärke abfällt, was zu ungenauen Standortdaten führt. Implementieren Sie ein proaktives Batteriemonitoring-System und legen Sie einen regelmäßigen Austauschplan fest. Die meisten Enterprise Beacon-Management-Plattformen bieten Dashboards zum Batteriestatus.

Kopplung nicht autorisierter Geräte. Ein Angreifer könnte versuchen, ein bösartiges Gerät mit einem Enterprise PAN-Gateway zu koppeln. Implementieren Sie eine strenge MAC-Adressfilterung auf Gateways und nutzen Sie Wireless Intrusion Prevention Systems (WIPS), um anomale Kopplungsanfragen zu erkennen. Deaktivieren Sie die Bluetooth-Erkennbarkeit auf allen Unternehmensgeräten, wenn keine aktive Kopplung stattfindet.

2,4 GHz Sättigung. In Veranstaltungsorten mit hoher Dichte, wie Stadien oder Konferenzzentren, kann der kumulative Effekt von Tausenden persönlicher BLE-Geräte das 2,4-GHz-Band sättigen. Die primäre Abhilfemaßnahme besteht darin, Ihren Enterprise Wi-Fi-Verkehr auf die 5-GHz- und 6-GHz-Bänder (Wi-Fi 6E/7) zu migrieren, 2,4 GHz für ältere IoT-Geräte zu reservieren und den erhöhten Rauschpegel als kontrolliertes Risiko zu akzeptieren.

Sicherheitsbedrohungslandschaft

Die SDie kurze Reichweite von PANs führt oft zu einem falschen Sicherheitsgefühl. Schwachstellen in PAN-Protokollen können ausgenutzt werden, um Zugang zum weiteren Netzwerk zu erhalten.

Bluejacking und Bluesnarfing. Obwohl in modernen Bluetooth-Implementierungen weitgehend entschärft, bleiben ältere Geräte anfällig für unautorisierte Nachrichten (Bluejacking) oder Datendiebstahl (Bluesnarfing). Stellen Sie sicher, dass alle Geräte sichere Verbindungen erzwingen und die Erkennbarkeit deaktivieren, wenn sie nicht aktiv gekoppelt werden.

KNOB-Angriff (Key Negotiation of Bluetooth). Dieser Angriff zwingt Bluetooth-Geräte, einen schwächeren Verschlüsselungsschlüssel auszuhandeln, was das Abhören ermöglicht. Dies wird entschärft, indem sichergestellt wird, dass Geräte eine minimale Verschlüsselungsschlüssellänge von 7 Oktetten erzwingen, wie von der Bluetooth SIG empfohlen.

Diebstahl des Zigbee-Netzwerkschlüssels. Während des Zigbee-Netzwerkbeitrittsprozesses wird der Netzwerkschlüssel im Klartext übertragen, wenn der Trust Centre Link Key der bekannte Standard ist. Konfigurieren Sie immer einen eindeutigen, vorab geteilten Trust Centre Link Key vor der Bereitstellung. Weitere Informationen zur Sicherheit der Authentifizierung auf Netzwerkebene finden Sie unter Mitigación de vulnerabilidades de RADIUS: Una guía de fortalecimiento de la seguridad .

ROI & Geschäftlicher Nutzen

Die Investition in eine robuste, sichere PAN-Infrastruktur liefert messbaren Geschäftswert in allen Branchen.

Gastgewerbe. Die Integration von Zigbee-basierten intelligenten Raumsteuerungen in das Property Management System reduziert den Energieverbrauch durch die Automatisierung von Heizung, Lüftung, Klima (HLK) und Beleuchtung basierend auf der Belegung. Ein Hotel mit 200 Zimmern, das intelligente Thermostate einsetzt, erzielt typischerweise eine Reduzierung der Energiekosten um 15–20 % mit einer Amortisationszeit von 18–24 Monaten. Nahtloses Bluetooth-Pairing für die Unterhaltung im Zimmer verbessert das Gästeerlebnis und wirkt sich direkt auf Bewertungsnoten und wiederholte Buchungen aus. Für einen umfassenderen Überblick über die Konnektivitätsstrategie in diesem Sektor siehe den Branchen-Hub Hospitality .

Einzelhandel. Der Einsatz von BLE-Beacons ermöglicht hochgradig zielgerichtetes, standortbasiertes Marketing. In Kombination mit einer Plattform wie WiFi Analytics können Einzelhändler Kundenfrequenzmuster analysieren, Ladenlayouts optimieren und personalisierte Angebote auf die Smartphones der Kunden senden, wodurch die Konversionsraten gesteigert werden. Pilotprojekte im Lebensmitteleinzelhandel haben eine Steigerung der Warenkorbgröße um 7–12 % gezeigt, wenn standortbasierte Aktionen effektiv eingesetzt werden.

Gesundheitswesen. Der Einsatz von UWB zur präzisen Anlagenverfolgung stellt sicher, dass kritische Geräte wie Infusionspumpen oder Defibrillatoren sofort geortet werden können, wodurch die Suchzeiten in klinischen Umgebungen um bis zu 70 % reduziert werden. Dies verbessert direkt die Effizienz der Patientenversorgung und reduziert die Investitionsausgaben für Ersatzgeräte. Weitere Informationen zu klinischen Netzwerkbereitstellungen finden Sie unter WiFi in Hospitals: A Guide to Secure Clinical Networks .

Transport. In Flughafen- und Verkehrsknotenpunkten bieten BLE-Beacons, die in Passagier-Apps integriert sind, eine Turn-by-Turn-Indoor-Navigation, wodurch verpasste Verbindungen reduziert und die Zufriedenheitswerte der Passagiere verbessert werden. UWB-basiertes Gepäck-Tracking liefert Echtzeit-Standortdaten und reduziert die Raten für falsch behandeltes Gepäck. Für verwandte Konnektivitätsaspekte siehe Your Guide to Enterprise In Car Wi Fi Solutions und den Branchen-Hub Transport .

Indem Organisationen PANs als kritische Erweiterung des Unternehmensnetzwerks und nicht als nachträglichen Einfall betrachten, können sie neue betriebliche Effizienzen und Einnahmequellen erschließen und gleichzeitig eine starke Sicherheitsposition aufrechterhalten, die mit GDPR, PCI DSS und branchenspezifischen Compliance-Anforderungen übereinstimmt.

Zukünftige Trends in der PAN-Technologie

Mehrere Entwicklungen werden die Unternehmens-PAN-Landschaft in den nächsten drei bis fünf Jahren prägen.

Matter- und Thread-Konvergenz. Der Matter Smart-Home-Standard, unterstützt von Apple, Google, Amazon und Samsung, verwendet Thread (basierend auf IEEE 802.15.4) als zugrunde liegenden Mesh-Transport. Da die Matter-Einführung in der kommerziellen Gebäudeautomation beschleunigt wird, müssen IT-Teams Thread-Netzwerke neben bestehenden Zigbee-Bereitstellungen verwalten.

Wi-Fi HaLow (802.11ah). Wi-Fi HaLow arbeitet im Sub-1-GHz-Band und erweitert die Reichweite von Wi-Fi auf über 1 Kilometer bei gleichzeitig geringem Stromverbrauch. Dies positioniert es als direkten Konkurrenten zu Zigbee und LoRaWAN für groß angelegte IoT-Sensorbereitstellungen, was potenziell die Protokolllandschaft für Unternehmensteams vereinfachen könnte.

UWB-Verbreitung. Da UWB-Chipsätze in Flaggschiff-Smartphones und Wearables zum Standard werden, wird die Hürde für die Bereitstellung UWB-basierter Ortungsdienste erheblich sinken. Es wird erwartet, dass UWB innerhalb der nächsten zwei bis drei Jahre BLE für die Indoor-Positionierung in hochwertigen Einzelhandels- und Gesundheitsumgebungen ersetzen wird.

KI-gesteuertes HF-Management. Algorithmen des maschinellen Lernens werden zunehmend in drahtlose Infrastruktur-Management-Plattformen integriert, um die Kanalzuweisung und Leistungspegel über Wi-Fi- und PAN-Protokolle hinweg in Echtzeit dynamisch zu optimieren, wodurch der manuelle Aufwand der HF-Planung in komplexen Umgebungen mit hoher Dichte reduziert wird.

Schlüsseldefinitionen

Personal Area Network (PAN)

A short-range wireless network used for data transmission between devices in the immediate vicinity of a user, typically within a 10-metre radius. PANs connect peripherals, wearables, and IoT sensors to a primary device, which then bridges to the wider enterprise network.

The foundational concept for understanding the edge layer of enterprise network architecture.

Bluetooth Low Energy (BLE)

A wireless PAN technology (IEEE 802.15.1) designed for short bursts of data transmission with significantly reduced power consumption compared to Classic Bluetooth. Operates in the 2.4 GHz ISM band using Frequency Hopping Spread Spectrum (FHSS).

The dominant protocol for IoT sensors, proximity marketing beacons, and wearable device connectivity in enterprise environments.

Zigbee

A low-power, low-data-rate wireless mesh networking protocol based on the IEEE 802.15.4 standard, operating in the 2.4 GHz band. Supports mesh, star, and tree topologies, with a maximum data rate of 250 kbps.

The preferred protocol for building automation, smart room controls, and large-scale IoT sensor networks due to its resilient mesh capabilities.

Near Field Communication (NFC)

A set of communication protocols (ISO/IEC 18092) for communication between two devices at a distance of less than 4 centimetres, operating at 13.56 MHz. Supports Reader/Writer, Peer-to-Peer, and Card Emulation modes.

Essential for secure access control, contactless payments, and secure device pairing in enterprise environments.

Ultra-Wideband (UWB)

A radio technology (IEEE 802.15.4a) that transmits data using short-duration pulses across a broad spectrum (3.1–10.6 GHz). Enables centimetre-level indoor positioning through Time of Flight (ToF) calculations.

Increasingly deployed for high-value asset tracking and precise indoor navigation where BLE RSSI accuracy is insufficient.

Frequency Hopping Spread Spectrum (FHSS)

A method of transmitting radio signals by rapidly switching the carrier frequency among many distinct frequencies within a designated band. BLE uses FHSS across 40 channels to mitigate interference in the congested 2.4 GHz band.

The mechanism that allows BLE to coexist with Wi-Fi and other 2.4 GHz devices, though it does not eliminate interference entirely.

Time of Flight (ToF)

A distance measurement method that calculates the time taken for a signal to travel from a transmitter to a receiver. UWB uses ToF to achieve centimetre-level positioning accuracy, as opposed to BLE's RSSI-based distance estimation.

The key differentiator between UWB and BLE for location services. When the use case demands accuracy better than 1–2 metres, ToF-based UWB is required.

Out-of-Band (OOB) Pairing

A Bluetooth pairing method where the pairing information (cryptographic keys) is exchanged via a separate wireless technology, such as NFC, rather than over the Bluetooth channel itself. This prevents Man-in-the-Middle attacks during the pairing process.

A critical security control for provisioning Bluetooth devices in enterprise environments, particularly for medical devices and access control systems.

KNOB Attack (Key Negotiation of Bluetooth)

A Bluetooth vulnerability (CVE-2019-9506) that allows an attacker to force two pairing devices to negotiate a weaker encryption key (as short as 1 byte), enabling eavesdropping on the connection.

Mitigated by ensuring devices enforce a minimum encryption key length of 7 octets. Relevant when auditing legacy Bluetooth device firmware.

Trust Centre Link Key (Zigbee)

A pre-shared key used in Zigbee networks to secure the transmission of the Network Key during the device join process. If left at the default value ('ZigBeeAlliance09'), the Network Key is transmitted in plaintext, enabling an attacker to decrypt all network traffic.

A critical security configuration item for any Zigbee deployment. Must be changed from the default before commissioning.

Ausgearbeitete Beispiele

A 200-room hotel is deploying a Zigbee-based smart thermostat and lighting system. The hotel already has a dense, high-performance Wi-Fi 6 deployment utilising the 2.4 GHz and 5 GHz bands. How should the network architect configure the Zigbee network to ensure reliable operation without degrading the existing Wi-Fi performance?

Step 1 — Conduct RF Survey: Analyse the current 2.4 GHz Wi-Fi channel utilisation. Confirm the Wi-Fi network is correctly configured to use non-overlapping channels 1, 6, and 11.

Step 2 — Select Zigbee Channels: Configure the Zigbee Coordinator to utilise channels that fall within the guard bands of the Wi-Fi channels. Specifically, select Zigbee channels 15, 20, 25, or 26. Channel 26 is particularly recommended as it sits above the Wi-Fi channel 11 upper edge.

Step 3 — Deploy Coordinators: Install a Zigbee Coordinator (gateway) per floor or per cluster of 4–5 rooms, ensuring they are hardwired to the network via Power over Ethernet (PoE) and placed on a dedicated, isolated IoT VLAN (e.g., VLAN 30).

Step 4 — Configure ACLs: Apply strict ACLs to the IoT VLAN, permitting only outbound traffic to the building management system (BMS) server. Deny all inter-VLAN routing to the corporate and guest networks.

Step 5 — Verify Mesh: Once deployed, verify that all Zigbee end devices (thermostats, lights) are successfully routing traffic through the mesh to the nearest coordinator using the Zigbee coordinator's diagnostic interface. Confirm no end devices are operating as orphaned nodes.

Step 6 — Monitor: Integrate the Zigbee coordinator's health data into the central network monitoring platform to receive alerts on mesh degradation or node failures.

A large retail chain wants to implement a location-based marketing campaign using BLE beacons to push targeted offers to customers' smartphones as they approach specific product displays. They plan to use battery-powered beacons and expect to deploy approximately 500 beacons across 20 stores. What are the key operational and technical considerations for this deployment?

Step 1 — Determine Beacon Density: Calculate the required number of beacons per store based on the desired location accuracy. For aisle-level accuracy (approximately 3–5 metres), deploy one beacon every 8–10 metres.

Step 2 — Configure Transmission Parameters: Adjust the beacon's transmission power (Tx power) and advertising interval. For in-store proximity marketing, a Tx power of -12 dBm and an advertising interval of 200–300 ms provides a good balance between responsiveness and battery life, typically yielding 18–24 months of battery life from a CR2477 cell.

Step 3 — Implement Fleet Management: Deploy a centralized beacon management platform (e.g., via the store's existing Wi-Fi infrastructure if APs include integrated BLE radios) to monitor battery levels, firmware versions, and device health proactively. Set automated alerts for beacons below 20% battery.

Step 4 — Integrate with Analytics: Connect the beacon data to a central analytics platform such as Purple's WiFi Analytics to correlate location data with customer profiles and purchase history, enabling personalised offer delivery.

Step 5 — GDPR Compliance: Ensure the customer-facing app includes explicit consent for location tracking and that all location data is processed in accordance with GDPR Article 6 (lawful basis for processing). Implement data minimisation — retain only the location events necessary for the marketing use case.

Übungsfragen

Q1. Your organisation is deploying a new fleet of BLE-enabled medical carts in a hospital. The carts will transmit real-time location data to fixed gateways every 5 seconds. The hospital already has a critical VoIP over Wi-Fi deployment operating on the 2.4 GHz band. What is the most significant risk, and how should you architect the solution to mitigate it?

Hinweis: Consider the cumulative impact of high-density BLE advertising packets on the 2.4 GHz noise floor, and the latency sensitivity of VoIP traffic.

Musterlösung anzeigen

The most significant risk is that the high volume of BLE advertising packets from the medical carts will raise the 2.4 GHz noise floor, causing increased jitter and packet loss on the VoIP network, leading to degraded call quality. The recommended mitigation strategy is twofold: first, migrate the VoIP traffic to the 5 GHz band using 802.11ac/ax-capable handsets to separate it from the BLE traffic entirely. Second, tune the BLE carts' advertising interval to the maximum acceptable for the location accuracy requirement (e.g., 1-second intervals rather than 100 ms) and reduce the Tx power to the minimum required for reliable gateway detection. This reduces the BLE duty cycle and minimises spectral impact.

Q2. A facilities manager wants to install consumer-grade Zigbee smart plugs in the corporate office to monitor energy usage. They plan to connect the Zigbee hub directly to the main corporate switch using the default Trust Centre Link Key. Why is this a critical security risk, and what is the correct deployment architecture?

Hinweis: Consider both the network segmentation risk and the Zigbee-specific cryptographic vulnerability introduced by the default Trust Centre Link Key.

Musterlösung anzeigen

There are two critical risks. First, connecting a consumer-grade IoT hub directly to the corporate network without VLAN isolation means that a compromised hub could serve as a bridge into the sensitive data network, violating the principle of least privilege. Second, using the default Trust Centre Link Key ('ZigBeeAlliance09') means that when new devices join the network, the Network Key is transmitted in plaintext, allowing any passive observer with a Zigbee sniffer to capture the key and decrypt all subsequent network traffic. The correct architecture is: (1) change the Trust Centre Link Key to a unique, randomly generated value before commissioning any devices; (2) place the Zigbee hub on a dedicated, isolated IoT VLAN; (3) apply ACLs to deny all traffic from the IoT VLAN to the corporate network, permitting only outbound connections to the energy management cloud endpoint.

Q3. You are designing the physical access control system for a Tier 3 data centre. You must choose between BLE-based mobile credentials (using a smartphone app) and NFC-based smart cards. The security team has flagged concerns about relay attacks. Which technology provides a stronger inherent security posture for physical access, and what additional controls would you layer on top?

Hinweis: Consider the physical range of each technology and the feasibility of a relay attack at the respective operating distances.

Musterlösung anzeigen

NFC provides a stronger inherent security posture for this use case. Because NFC operates at a range of less than 4 centimetres, it requires deliberate physical proximity (a 'tap'), making relay attacks significantly more difficult compared to BLE, which can transmit over tens of metres. A BLE relay attack — where an attacker relays the BLE credential signal from a legitimate user's smartphone to the access reader — is a well-documented threat that has been demonstrated in practice against smart locks and vehicle keyless entry systems. For a Tier 3 data centre, the additional controls layered on top of NFC should include: (1) multi-factor authentication combining NFC card with a PIN pad; (2) anti-passback controls to prevent credential sharing; (3) time-of-day access restrictions; and (4) integration with a CCTV system for audit trail correlation.

Weiterlesen in dieser Reihe

Was ist eine Probe Request? Verstehen, wie Geräte Netzwerke entdecken

Dieser technische Leitfaden bietet einen tiefen Einblick in IEEE 802.11 Probe Requests, aktives versus passives Scannen und die Auswirkungen der MAC randomisation auf Standortanalysen. Er liefert umsetzbare Implementierungsstrategien für Netzwerkarchitekten zur Optimierung von High-Density-Bereitstellungen, zur Minderung von Probe Storms und zur Sicherstellung einer genauen, GDPR-konformen Datenerfassung mithilfe authentifizierter Identitätsschichten.

Wie man langsames WiFi behebt, ohne Ihr Internetpaket zu aktualisieren

Ein umfassender technischer Leitfaden für IT-Manager und Netzwerkarchitekten zur Optimierung der Unternehmens-WiFi-Leistung, ohne die ISP-Bandbreite zu erhöhen. Behandelt HF-Tuning, Client-Dichte-Management, QoS-Implementierung und wie man WiFi-Analysen nutzt, um Engpässe zu diagnostizieren und zu beheben.

Die Checkliste für die Migration von Legacy NAC zu Cloud-Native NAC

Dieser maßgebliche technische Leitfaden bietet eine strukturierte, dreiphasige Checkliste für die Migration von der traditionellen Netzwerkzugriffskontrolle (NAC) zu einer Cloud-nativen Architektur. Er stattet IT-Manager und Netzwerkarchitekten mit umsetzbaren Strategien aus, um die Identitätsintegration, Richtlinienkonsistenz und Compliance zu gewährleisten, ohne den Veranstaltungsbetrieb zu stören.