Social WiFi: এটি কী এবং কীভাবে এটি গ্রাহকের ব্যস্ততা বাড়ায়

এই প্রামাণিক প্রযুক্তিগত রেফারেন্স গাইডটি Social WiFi-এর স্থাপত্য, স্থাপন এবং ব্যবসায়িক মূল্য কভার করে — একটি Captive Portal-এ OAuth 2.0 সোশ্যাল লগইনের মাধ্যমে অতিথি নেটওয়ার্ক ব্যবহারকারীদের প্রমাণীকরণের অনুশীলন। এটি আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং ভেন্যু অপারেশনস ডিরেক্টরদের প্রযুক্তিগত বাস্তবায়ন, GDPR সম্মতি এবং লক্ষ্যযুক্ত গ্রাহক ব্যস্ততার জন্য সংগৃহীত ফার্স্ট-পার্টি ডেটা ব্যবহারের বিষয়ে কার্যকর নির্দেশনা প্রদান করে। আতিথেয়তা, খুচরা এবং ইভেন্ট সেক্টর জুড়ে ভেন্যু অপারেটররা সুনির্দিষ্ট স্থাপনার কাঠামো এবং বাস্তব-বিশ্বের পরিস্থিতি খুঁজে পাবেন যা পরিমাপযোগ্য ROI প্রদর্শন করে।

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর-পর্যালোচনা: স্থাপত্য এবং মান

- OAuth 2.0 প্রমাণীকরণ প্রবাহ

- Walled Garden কনফিগারেশন

- MAC র্যান্ডমাইজেশন এবং পরিচয় স্থায়িত্ব

- নেটওয়ার্ক বিভাজন এবং নিরাপত্তা

- বাস্তবায়ন নির্দেশিকা

- ধাপ ১: অবকাঠামো প্রস্তুতি মূল্যায়ন

- ধাপ ২: Captive Portal ডিজাইন এবং UX অপ্টিমাইজেশন

- ধাপ ৩: GDPR কমপ্লায়েন্স কনফিগারেশন

- ধাপ ৪: CRM এবং মার্কেটিং অটোমেশন ইন্টিগ্রেশন

- সেরা অনুশীলন

- Walled Garden রক্ষণাবেক্ষণ

- সম্মতি রেকর্ড ব্যবস্থাপনা

- স্প্ল্যাশ পেজ A/B টেস্টিং

- নেটওয়ার্ক সেগমেন্টেশন পর্যালোচনা

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI ও ব্যবসায়িক প্রভাব

- মূল কার্যকারিতা সূচক

- আতিথেয়তা কেস স্টাডি

- খুচরা কেস স্টাডি

কার্যনির্বাহী সারসংক্ষেপ

আধুনিক ভৌত স্থানগুলির জন্য — খুচরা চেইন এবং হোটেল থেকে শুরু করে স্টেডিয়াম এবং সম্মেলন কেন্দ্র পর্যন্ত — অতিথি WiFi সরবরাহ করা আর কোনো পার্থক্যকারী বৈশিষ্ট্য নয়; এটি একটি মৌলিক প্রত্যাশা। তবে, ওপেন নেটওয়ার্ক বা প্রি-শেয়ার্ড কী (PSK) ব্যবহার করে ঐতিহ্যবাহী স্থাপন একটি উল্লেখযোগ্য হারানো সুযোগের প্রতিনিধিত্ব করে। তারা সংযোগ প্রদান করে কিন্তু নেটওয়ার্কে ব্যবহারকারীদের সম্পর্কে কোনো কার্যকর তথ্য দেয় না।

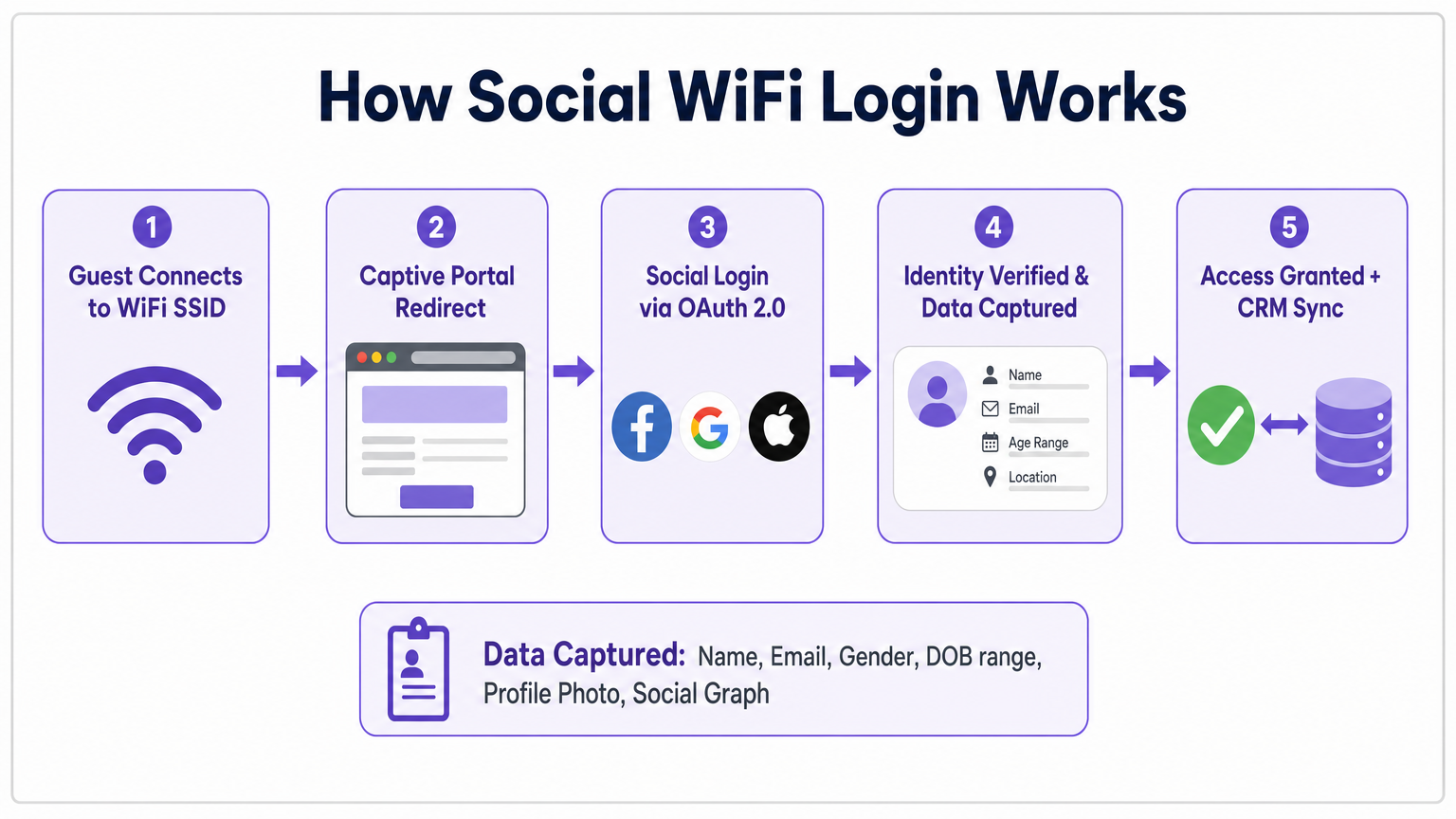

Social WiFi এই গতিশীলতাকে রূপান্তরিত করে। একটি Captive Portal-এর মাধ্যমে OAuth 2.0 ব্যবহার করে, ভেন্যুগুলি তাদের বিদ্যমান সোশ্যাল মিডিয়া পরিচয় — Facebook, Google, Apple, বা LinkedIn-এর মাধ্যমে ব্যবহারকারীদের প্রমাণীকরণ করতে পারে। এই পদ্ধতিটি বেনামী MAC ঠিকানাগুলিকে যাচাইকৃত ব্যবহারকারী প্রোফাইল দিয়ে প্রতিস্থাপন করে, অ্যাক্সেসের সময় প্রয়োজনীয় জনসংখ্যাগত এবং যোগাযোগের ডেটা সংগ্রহ করে।

আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং সিটিওদের জন্য, Social WiFi স্থাপন করতে নেটওয়ার্ক অবকাঠামো, নিরাপত্তা প্রোটোকল এবং ডেটা সম্মতি কাঠামো — প্রধানত GDPR-এর কৌশলগত সমন্বয় প্রয়োজন। Purple's Guest WiFi সমাধানের মতো একটি এন্টারপ্রাইজ প্ল্যাটফর্ম ব্যবহার করে সঠিকভাবে বাস্তবায়িত হলে, এটি WiFi নেটওয়ার্ককে একটি নিছক ব্যয় কেন্দ্র থেকে একটি কৌশলগত সম্পদে রূপান্তরিত করে যা লক্ষ্যযুক্ত বিপণন এবং উন্নত গ্রাহক ব্যস্ততার মাধ্যমে পরিমাপযোগ্য ROI চালনা করে। এই গাইডটি Social WiFi কী, প্রযুক্তিগত স্থাপত্য কীভাবে কাজ করে, আপনি আসলে কী ডেটা পান, সম্মতির প্রভাব এবং কীভাবে বৃহৎ পরিসরে বিপণনের জন্য সামাজিক সংযোগগুলি ব্যবহার করবেন তা কভার করে।

প্রযুক্তিগত গভীর-পর্যালোচনা: স্থাপত্য এবং মান

Social WiFi মার্কেটিং কী তা বুঝতে হলে অন্তর্নিহিত প্রযুক্তিগত স্ট্যাক সম্পর্কে একটি স্পষ্ট ধারণা থাকা প্রয়োজন। বাস্তবায়ন স্থানীয় নেটওয়ার্ক অবকাঠামো, Captive Portal এবং বাহ্যিক পরিচয় প্রদানকারীদের মধ্যে একটি নির্বিঘ্ন মিথস্ক্রিয়ার উপর নির্ভর করে।

OAuth 2.0 প্রমাণীকরণ প্রবাহ

নিচের ক্রমটি একটি স্ট্যান্ডার্ড Social WiFi প্রমাণীকরণ ইভেন্ট বর্ণনা করে:

- সংযুক্তি: ক্লায়েন্ট ডিভাইস অ্যাক্সেস পয়েন্ট দ্বারা সম্প্রচারিত ওপেন গেস্ট SSID-এর সাথে সংযুক্ত হয়।

- বাধা: নেটওয়ার্ক কন্ট্রোলার বা গেটওয়ে HTTP অনুরোধগুলি (এবং DNS ইন্টারসেপশনের মাধ্যমে HTTPS) বাধা দেয় এবং Captive Portal URL-এ একটি পুনঃনির্দেশ জারি করে।

- Captive Portal উপস্থাপন: ব্যবহারকারীর Captive Network Assistant (CNA) — iOS, Android, Windows, এবং macOS-এ নির্মিত হালকা ব্রাউজার — ব্র্যান্ডেড স্প্ল্যাশ পৃষ্ঠাটি প্রদর্শন করে।

- সোশ্যাল লগইন শুরু: ব্যবহারকারী একটি সামাজিক প্রদানকারী (যেমন, Google) নির্বাচন করে। পোর্টাল একটি OAuth 2.0 অনুমোদন অনুরোধ তৈরি করে এবং ক্লায়েন্টকে প্রদানকারীর প্রমাণীকরণ এন্ডপয়েন্টে পুনঃনির্দেশিত করে।

- সম্মতি প্রদান: ব্যবহারকারী তাদের সামাজিক প্রদানকারীর সাথে প্রমাণীকরণ করে এবং Captive Portal অ্যাপ্লিকেশনকে অনুরোধ করা ডেটা স্কোপগুলি স্পষ্টভাবে মঞ্জুর করে।

- টোকেন বিনিময়: প্রদানকারী পোর্টালের কলব্যাক URL-এ একটি অনুমোদন কোড ফেরত দেয়। পোর্টাল সার্ভার-সাইড এটি একটি অ্যাক্সেস টোকেনের জন্য বিনিময় করে এবং প্রদানকারীর API-এর মাধ্যমে ব্যবহারকারীর প্রোফাইল ডেটা পুনরুদ্ধার করে।

- নেটওয়ার্ক অ্যাক্সেস প্রদান: Captive Portal প্ল্যাটফর্ম নেটওয়ার্ক কন্ট্রোলারকে সংকেত দেয় — সাধারণত একটি RADIUS Change of Authorisation (CoA) বার্তা বা একটি বিক্রেতা-নির্দিষ্ট API কলের মাধ্যমে — ক্লায়েন্টের MAC ঠিকানা অনুমোদন করতে এবং এটিকে প্রমাণীকৃত VLAN-এ স্থানান্তরিত করতে।

- CRM সিঙ্ক্রোনাইজেশন: সংগৃহীত প্রোফাইল ডেটা রিয়েল টাইমে ভেন্যুর CRM বা মার্কেটিং অটোমেশন প্ল্যাটফর্মে পুশ করা হয়।

Walled Garden কনফিগারেশন

যেকোনো Social WiFi নেটওয়ার্ক স্থাপনার একটি গুরুত্বপূর্ণ এবং প্রায়শই ভুলভাবে কনফিগার করা উপাদান হল Walled Garden — নেটওয়ার্ক কন্ট্রোলারের উপর থাকা প্রি-প্রমাণীকরণ অ্যাক্সেস কন্ট্রোল লিস্ট (ACL) যা সংজ্ঞায়িত করে যে একটি ডিভাইস সম্পূর্ণ ইন্টারনেট অ্যাক্সেস পাওয়ার আগে কোন IP ঠিকানা এবং ডোমেনগুলিতে পৌঁছাতে পারে।

OAuth প্রবাহ সম্পূর্ণ করতে, ক্লায়েন্ট ডিভাইসকে প্রমাণীকরণ সম্পূর্ণ হওয়ার আগে পরিচয় প্রদানকারীদের প্রমাণীকরণ সার্ভারগুলিতে পৌঁছাতে সক্ষম হতে হবে। এর অর্থ হল Walled Garden-এ স্প্ল্যাশ পৃষ্ঠায় অফার করা প্রতিটি সামাজিক প্রদানকারীর জন্য প্রাসঙ্গিক এন্ডপয়েন্টগুলি অন্তর্ভুক্ত করতে হবে। যেহেতু Google এবং Facebook-এর মতো প্রধান প্রদানকারীরা বড় CDN থেকে পরিবেশিত ডাইনামিক IP রেঞ্জ ব্যবহার করে, তাই যেখানে কন্ট্রোলার DNS-ভিত্তিক ACL সমর্থন করে সেখানে স্ট্যাটিক IP রেঞ্জের পরিবর্তে ডোমেন নাম (FQDN) ব্যবহার করে Walled Garden কনফিগার করা সর্বোত্তম অনুশীলন, কারণ স্ট্যাটিক IP রেঞ্জ অনিবার্যভাবে অপ্রচলিত হয়ে পড়বে।

একটি সঠিক Walled Garden বজায় রাখতে ব্যর্থতা উৎপাদন পরিবেশে Social WiFi স্থাপনার ব্যর্থতার একক সবচেয়ে সাধারণ কারণ।

MAC র্যান্ডমাইজেশন এবং পরিচয় স্থায়িত্ব

আধুনিক iOS (iOS 14 থেকে) এবং Android (Android 10 থেকে) ডিভাইসগুলি প্রতিটি নেটওয়ার্কের জন্য একটি র্যান্ডমাইজড MAC ঠিকানা তৈরি করে যার সাথে তারা সংযুক্ত হয়। এই গোপনীয়তা বৈশিষ্ট্যটি হার্ডওয়্যার ঠিকানা ব্যবহার করে ফিরে আসা দর্শকদের সনাক্তকরণ এবং ট্র্যাক করার ঐতিহ্যবাহী পদ্ধতিকে সরাসরি দুর্বল করে।

Social WiFi সরাসরি এই সমস্যার সমাধান করে। যেহেতু ব্যবহারকারী একটি স্থায়ী সামাজিক পরিচয় — যেমন তাদের Google অ্যাকাউন্ট — দিয়ে প্রমাণীকরণ করে, তাই প্ল্যাটফর্মটি তাদের ডিভাইস যে MAC ঠিকানা উপস্থাপন করুক না কেন, সেশন জুড়ে তাদের সনাক্ত করতে পারে। এটি প্রমাণীকৃত প্রোফাইলগুলিকে যেকোনো হার্ডওয়্যার-ভিত্তিক ট্র্যাকিং পদ্ধতির চেয়ে যথেষ্ট বেশি মূল্যবান করে তোলে, এবং এটি একটি মূল কারণ যে কেন WiFi সামাজিক নেটওয়ার্ক সমাধানগুলি এন্টারপ্রাইজ ভেন্যু স্থাপনার জন্য ক্রমবর্ধমানভাবে ডিফল্ট হয়ে উঠছে।

নেটওয়ার্ক বিভাজন এবং নিরাপত্তা

Social WiFi-এর জন্য ব্যবহৃত গেস্ট SSID সাধারণত একটি ওপেন (এনক্রিপ্টবিহীন) নেটওয়ার্ক হয় যা Captive Portal পুনঃনির্দেশ প্রক্রিয়াকে সহজ করে। কঠোর নেটওয়ার্ক বিভাজন প্রয়োগ করা হলে এটি স্থাপত্যগতভাবে গ্রহণযোগ্য। গেস্ট VLAN অবশ্যই সমস্ত অভ্যন্তরীণ কর্পোরেট অবকাঠামো, পয়েন্ট-অফ-সেল সিস্টেম এবং PCI DSS স্কোপের মধ্যে পড়ে এমন যেকোনো নেটওয়ার্ক সেগমেন্ট থেকে বিচ্ছিন্ন থাকতে হবে। একটি ফ্ল্যাট নেটওয়ার্ক যেখানে গেস্ট ট্র্যাফিক অভ্যন্তরীণ সিস্টেমে পৌঁছাতে পারে তা একটি গুরুতর নিরাপত্তা ব্যর্থতা।

নিয়ন্ত্রিত পরিবেশে পরিচালিত ভেন্যুগুলির জন্য — যেমন Healthcare সুবিধাগুলিতে — অতিরিক্ত নিয়ন্ত্রণের প্রয়োজন। গেস্ট নেটওয়ার্ককে একটি অবিশ্বস্ত সেগমেন্ট হিসাবে বিবেচনা করতে হবে এবং ক্লিনিক্যাল সিস্টেমগুলির সাথে যেকোনো ইন্টিগ্রেশন স্পষ্টভাবে স্কোপড এবং অনুমোদিত হতে হবে। সুরক্ষিত ক্লিনিক্যাল স্থাপনা সম্পর্কে আরও জানতে, দেখুন WiFi in Hospitals: A Guide to Secure Clinical Networks ।

বাস্তবায়ন নির্দেশিকা

একটি শক্তিশালী Social WiFi সমাধান স্থাপন করতে নেটওয়ার্ক অবকাঠামো, ডেটা গভর্নেন্স এবং মার্কেটিং ইন্টিগ্রেশন জুড়ে সতর্ক পরিকল্পনা প্রয়োজন। নিম্নলিখিত পদক্ষেপগুলি বেশিরভাগ এন্টারপ্রাইজ ভেন্যু স্থাপনার ক্ষেত্রে প্রযোজ্য।

ধাপ ১: অবকাঠামো প্রস্তুতি মূল্যায়ন

কোনো Captive Portal কনফিগার করার আগে, আপনার বিদ্যমান ওয়্যারলেস অবকাঠামো নিরীক্ষা করুন। নিশ্চিত করুন যে আপনার অ্যাক্সেস পয়েন্ট কন্ট্রোলারগুলি এক্সটার্নাল Captive Portal এবং RADIUS CoA সমর্থন করে। প্রধান এন্টারপ্রাইজ বিক্রেতারা — Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks, এবং Fortinet — সকলেই এই ক্ষমতা সমর্থন করে, তবে নির্দিষ্ট কনফিগারেশন পদ্ধতি ভিন্ন হয়। আপনার কন্ট্রোলার ফার্মওয়্যার আপ-টু-ডেট আছে কিনা তা যাচাই করুন, কারণ পুরোনো সংস্করণগুলিতে CNA সনাক্তকরণ বা RADIUS CoA হ্যান্ডলিং-এর সাথে পরিচিত সমস্যা থাকতে পারে।

Hospitality স্থাপনার জন্য, প্রত্যাশিত সর্বোচ্চ সমসাময়িক ক্লায়েন্ট সংখ্যার বিপরীতে অ্যাক্সেস পয়েন্টের ঘনত্ব মূল্যায়ন করুন। একটি ২০০-রুমের হোটেল যেখানে ৪০০+ ডিভাইসের পূর্ণ-অধিগ্রহণ পরিস্থিতি রয়েছে, সেখানে ধীর পোর্টাল লোড এবং দুর্বল ব্যবহারকারীর অভিজ্ঞতা এড়াতে সতর্ক RF পরিকল্পনা প্রয়োজন।

ধাপ ২: Captive Portal ডিজাইন এবং UX অপ্টিমাইজেশন

Captive Portal হলো আপনার ভেন্যুর ডিজিটাল প্রবেশদ্বার। বেশিরভাগ প্রমাণীকরণ স্মার্টফোনে ঘটবে, তাই স্প্ল্যাশ পেজটি মোবাইল-ফার্স্ট, হালকা এবং দ্রুত লোডিং হতে হবে। একটি 4G সংযোগে ২০০KB-এর নিচে পেজ ওয়েট এবং দুই সেকেন্ডের নিচে টাইম-টু-ইন্টারেক্টিভ লক্ষ্য করুন।

আপনার জনসংখ্যার জন্য সবচেয়ে প্রাসঙ্গিক সোশ্যাল লগইন প্রদানকারীদের অফার করুন। বেশিরভাগ ভোক্তা ভেন্যুর জন্য, Google এবং Facebook ব্যবহারকারীদের বিশাল সংখ্যাগরিষ্ঠ অংশকে কভার করে। Apple Sign In, iOS-প্রধান জনসংখ্যার জন্য ক্রমবর্ধমান গুরুত্বপূর্ণ। সোশ্যাল অ্যাকাউন্টবিহীন ব্যবহারকারীদের জন্য সর্বদা একটি ফর্ম-ভিত্তিক ইমেল লগইন ফলব্যাক হিসাবে সরবরাহ করুন।

স্প্ল্যাশ পেজটিকে অবশ্যই GDPR প্রয়োজনীয়তা (নীচে বিস্তারিত) পূরণ করতে হবে, যার অর্থ এতে স্পষ্টভাবে পৃথক সম্মতি চেকবক্স এবং আপনার গোপনীয়তা নীতির একটি দৃশ্যমান লিঙ্ক অন্তর্ভুক্ত থাকতে হবে — সবকিছুই এমনভাবে যাতে পেজটি একটি কমপ্লায়েন্স বাধা মনে না হয়।

ধাপ ৩: GDPR কমপ্লায়েন্স কনফিগারেশন

UK বা EU-তে একটি ডেটা-ক্যাপচারিং নেটওয়ার্ক পরিচালনা করতে GDPR-এর কঠোর আনুগত্য প্রয়োজন। একটি Social WiFi প্রসঙ্গে ব্যক্তিগত ডেটা প্রক্রিয়াকরণের আইনি ভিত্তি সাধারণত সম্মতি। এর স্প্ল্যাশ পেজ ডিজাইন এবং ব্যাকএন্ড ডেটা ব্যবস্থাপনার জন্য সরাসরি প্রভাব রয়েছে।

সম্মতি অবশ্যই অবাধে প্রদত্ত, নির্দিষ্ট, অবহিত এবং দ্ব্যর্থহীন হতে হবে। আপনাকে নেটওয়ার্ক পরিষেবার শর্তাবলী গ্রহণকে মার্কেটিং যোগাযোগের সম্মতির সাথে একত্রিত করা উচিত নয় — এগুলি অবশ্যই স্বাধীন, আন-প্রি-টিকড চেকবক্স হতে হবে। ব্যবহারকারী লগইন করার আগে আপনার গোপনীয়তা নীতি স্পষ্টভাবে অ্যাক্সেসযোগ্য হতে হবে। আপনাকে ডেটা মিনিমাইজেশন অনুশীলন করতে হবে: আপনার উল্লিখিত উদ্দেশ্যের জন্য সত্যিকার অর্থে প্রয়োজনীয় OAuth স্কোপগুলিই কেবল অনুরোধ করুন। এবং ব্যবহারকারীদের তাদের মুছে ফেলার অধিকার প্রয়োগ করার জন্য একটি প্রক্রিয়া বজায় রাখতে হবে।

এই প্রয়োজনীয়তাগুলি আপনার মার্কেটিং কৌশলের সাথে কীভাবে ইন্টারঅ্যাক্ট করে তার একটি বিস্তারিত ওভারভিউয়ের জন্য, দেখুন How Does WiFi Marketing Work? ।

ধাপ ৪: CRM এবং মার্কেটিং অটোমেশন ইন্টিগ্রেশন

Social WiFi এর মাধ্যমে সংগৃহীত ডেটা তখনই মূল্যবান যখন এটি কার্যকর করা হয়। আপনার WiFi অ্যানালিটিক্স প্ল্যাটফর্মকে আপনার বিদ্যমান CRM — Salesforce, HubSpot, বা একটি সেক্টর-নির্দিষ্ট সিস্টেমের সাথে — API বা ওয়েবহুকের মাধ্যমে একত্রিত করুন। নতুন প্রোফাইল তৈরির উপর স্বয়ংক্রিয় ওয়ার্কফ্লো ট্রিগার করার জন্য কনফিগার করুন: একটি স্বাগত ইমেল, একটি লয়্যালটি প্রোগ্রাম আমন্ত্রণ, বা একটি ভিজিট-পরবর্তী সমীক্ষা।

Retail পরিবেশের জন্য, এই ইন্টিগ্রেশন তাৎক্ষণিক ব্যক্তিগতকরণ সক্ষম করে। একজন গ্রাহক যিনি পূর্বে একটি নির্দিষ্ট বিভাগে কেনাকাটা করেছেন, তিনি এস্টেটের যেকোনো দোকানে প্রমাণীকরণ করার সাথে সাথেই একটি প্রাসঙ্গিক অফার পেতে পারেন। Transport হাবগুলির জন্য, ডেটা যাত্রী প্রবাহ বিশ্লেষণ এবং বাণিজ্যিক ভাড়াটেদের কর্মক্ষমতা প্রতিবেদনে ব্যবহৃত হয়।

সেরা অনুশীলন

Walled Garden রক্ষণাবেক্ষণ

আপনার Walled Garden কনফিগারেশনকে একটি জীবন্ত নথি হিসাবে বিবেচনা করুন। সোশ্যাল প্রদানকারীরা নিয়মিত তাদের CDN এবং প্রমাণীকরণ এন্ডপয়েন্ট IP রেঞ্জ আপডেট করে। Walled Garden রক্ষণাবেক্ষণের দায়িত্ব একজন নির্দিষ্ট দলের সদস্যকে অর্পণ করুন এবং ত্রৈমাসিক পর্যালোচনার সময়সূচী করুন। আপনি যে প্রতিটি সোশ্যাল প্রদানকারীকে সমর্থন করেন তাদের ডেভেলপার চেঞ্জলগগুলিতে সাবস্ক্রাইব করুন।

সম্মতি রেকর্ড ব্যবস্থাপনা

প্রতিটি ব্যবহারকারীর সম্মতির একটি টাইমস্ট্যাম্পযুক্ত রেকর্ড বজায় রাখুন, যার মধ্যে সম্মতির সময় আপনার গোপনীয়তা নীতির কোন সংস্করণ কার্যকর ছিল তা অন্তর্ভুক্ত। একটি নিয়ন্ত্রক অনুসন্ধানের ক্ষেত্রে সম্মতি প্রদর্শনের জন্য এটি অপরিহার্য। আপনার WiFi প্ল্যাটফর্মের এই অডিট ট্রেইলটি নেটিভভাবে সরবরাহ করা উচিত।

স্প্ল্যাশ পেজ A/B টেস্টিং

আপনার Captive Portal-কে একটি রূপান্তর ফানেল হিসাবে বিবেচনা করুন। আপনার স্প্ল্যাশ পেজের বিভিন্ন বৈচিত্র্য পরীক্ষা করুন — বিভিন্ন সোশ্যাল প্রদানকারীর ক্রম, বিভিন্ন মূল্য প্রস্তাব, বিভিন্ন চিত্র — এবং প্রমাণীকরণ সম্পন্ন হওয়ার হারের উপর এর প্রভাব পরিমাপ করুন। একটি উচ্চ-ফুটফল ভেন্যুতে সম্পন্ন হওয়ার হারে ১০% উন্নতি প্রতি মাসে হাজার হাজার অতিরিক্ত প্রোফাইলে সরাসরি রূপান্তরিত হয়।

নেটওয়ার্ক সেগমেন্টেশন পর্যালোচনা

আপনার গেস্ট VLAN সেগমেন্টেশনের একটি বার্ষিক পর্যালোচনা পরিচালনা করুন যাতে আপনার নেটওয়ার্ক বিকশিত হওয়ার সাথে সাথে এটি বিচ্ছিন্ন থাকে। অবকাঠামোগত পরিবর্তন — নতুন সুইচ, কন্ট্রোলার আপগ্রেড, VLAN রিকনফিগারেশন — অনিচ্ছাকৃতভাবে গেস্ট এবং কর্পোরেট সেগমেন্টের মধ্যে রাউটিং পাথ তৈরি করতে পারে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

সতর্ক পরিকল্পনা সত্ত্বেও, Social WiFi স্থাপনায় নির্দিষ্ট ব্যর্থতার ধরণগুলি সাধারণ।

| ব্যর্থতার ধরণ | লক্ষণ | মূল কারণ | প্রশমন |

|---|---|---|---|

| CNA ট্রিগার হচ্ছে না | ব্যবহারকারীরা কোনো পোর্টাল দেখতে পান না; ধরে নেন WiFi কাজ করছে না | কন্ট্রোলার OS সনাক্তকরণ প্রোবে সাড়া দিচ্ছে নাs | captive.apple.com, connectivitycheck.gstatic.com ইত্যাদির জন্য DNS ইন্টারসেপশন কনফিগার করুন। |

| OAuth ফ্লো টাইমআউট | সোশ্যাল লগইন পেজ লোড হতে ব্যর্থ হয় বা আটকে যায় | Walled Garden-এ প্রদানকারী এন্ডপয়েন্ট অনুপস্থিত | Walled Garden নিরীক্ষা ও আপডেট করুন; FQDN-ভিত্তিক নিয়ম ব্যবহার করুন |

| ধীর পোর্টাল লোড | স্প্ল্যাশ পেজে উচ্চ পরিত্যাগের হার | পোর্টাল দূরবর্তী সার্ভারে হোস্ট করা; ভারী পেজ অ্যাসেট | CDN ব্যবহার করুন; পেজের ওজন অপ্টিমাইজ করুন; মোবাইল সংযোগে পরীক্ষা করুন |

| ফিরে আসা ব্যবহারকারীদের শনাক্ত করা যায় না | অ্যানালিটিক্স নতুন ব্যবহারকারীর সংখ্যা স্ফীত দেখায় | MAC র্যান্ডমাইজেশন ডিভাইস ট্র্যাকিং ব্যাহত করছে | MAC এর পরিবর্তে প্রমাণীকৃত পরিচয়ের উপর নির্ভর করুন; স্থায়ী কুকিজ ব্যবহার করুন |

| RADIUS CoA ব্যর্থতা | প্রমাণীকরণ সম্পন্ন হয় কিন্তু ইন্টারনেট অ্যাক্সেস দেওয়া হয় না | RADIUS শেয়ার্ড সিক্রেট অমিল; ফায়ারওয়াল CoA পোর্ট ব্লক করছে (UDP 3799) | RADIUS কনফিগারেশন যাচাই করুন; কন্ট্রোলার ফায়ারওয়ালে CoA পোর্ট খুলুন |

জটিল মাল্টি-সাইট স্থাপনা সহ স্থানগুলির জন্য, ইনডোর পজিশনিং সিস্টেম: UWB, BLE, ও WiFi গাইড অতিরিক্ত প্রসঙ্গ প্রদান করে যে কীভাবে WiFi-ভিত্তিক পজিশনিং ডেটা Social WiFi অ্যানালিটিক্সকে পরিপূরক করতে পারে।

ROI ও ব্যবসায়িক প্রভাব

Social WiFi-এর ব্যবসায়িক ক্ষেত্র একাধিক ভেন্যু বিভাগে সুপ্রতিষ্ঠিত। একটি Social WiFi স্থাপনার ভিত্তি WiFi Analytics প্ল্যাটফর্ম এই মূল্য পরিমাপের কাঠামো প্রদান করে।

মূল কার্যকারিতা সূচক

| KPI | পরিমাপ পদ্ধতি | সাধারণ ফলাফল |

|---|---|---|

| CRM ডেটাবেস বৃদ্ধির হার | প্রতি মাসে নতুন প্রমাণীকৃত প্রোফাইল | শুধুমাত্র ওয়েব সাইন-আপের তুলনায় ২০০-৪০০% বৃদ্ধি |

| ইমেল মার্কেটিং ওপেন রেট | স্থাপনার পরবর্তী ক্যাম্পেইন অ্যানালিটিক্স | ২৫-৪০% (ক্রয়কৃত তালিকার জন্য ১৫-২০% শিল্প গড়ের তুলনায়) |

| পুনরায় ভিজিটের হার | MAC/পরিচয়ের পুনরাবৃত্তি | ৯০ দিনের মধ্যে পরিমাপযোগ্য উন্নতি |

| ক্যাম্পেইন রূপান্তর হার | WiFi-ট্রিগারড ক্যাম্পেইন থেকে আরোপিত লেনদেন | লক্ষ্যহীন ব্রডকাস্টের চেয়ে ৩-৮ গুণ বেশি |

| ডেটা গুণমান স্কোর | সংগৃহীত ঠিকানাগুলিতে ইমেল ডেলিভারিবিলিটি রেট | ৮৫-৯৫% (সোশ্যাল অ্যাকাউন্টগুলিতে যাচাইকৃত ইমেল থাকে) |

আতিথেয়তা কেস স্টাডি

একটি ৩৫০ কক্ষের ইউকে হোটেল গ্রুপ Purple প্ল্যাটফর্ম ব্যবহার করে চারটি সম্পত্তিতে Social WiFi স্থাপন করেছে। ৬০ দিনের মধ্যে, তারা ইমেল অপ্ট-ইন সহ ১২,০০০ এর বেশি যাচাইকৃত অতিথি প্রোফাইল সংগ্রহ করেছে। স্বয়ংক্রিয় পোস্ট-স্টে ইমেল সিকোয়েন্স ৩৪% ওপেন রেট এবং ৬.২% সরাসরি বুকিং রূপান্তর অর্জন করেছে — যা OTA কমিশন খরচ পরিমাপযোগ্যভাবে হ্রাস করেছে। প্রতিটি সম্পত্তিতে আইটি স্থাপনার জন্য দুই কার্যদিবসের কম সময় লেগেছে, যার প্রধান প্রচেষ্টা Walled Garden কনফিগারেশন এবং CRM API ইন্টিগ্রেশনে নিবদ্ধ ছিল।

খুচরা কেস স্টাডি

৮৫টি স্টোর সহ একটি জাতীয় ফ্যাশন খুচরা বিক্রেতা তাদের সমস্ত প্রতিষ্ঠানে Social WiFi মানসম্মত করেছে। পয়েন্ট-অফ-সেল রেকর্ডের সাথে প্রমাণীকরণ ডেটা একত্রিত করে, বিপণন দল চিহ্নিত করেছে যে যারা ইন-স্টোর WiFi-তে প্রমাণীকরণ করেছে তাদের গড় বাস্কেট মূল্য যারা করেনি তাদের চেয়ে ২৩% বেশি ছিল। একটি স্টোর পরিদর্শনের ২৪ ঘন্টার মধ্যে WiFi-প্রমাণীকৃত ব্যবহারকারীদের কাছে পাঠানো লক্ষ্যযুক্ত পুশ নোটিফিকেশন ব্যক্তিগতকৃত ডিসকাউন্ট কোডগুলিতে ১২% রিডেম্পশন রেট অর্জন করেছে — Social WiFi দ্বারা প্রদত্ত ফার্স্ট-পার্টি ডেটা অবকাঠামো ছাড়া এই ধরনের একটি ক্যাম্পেইন অসম্ভব হত।

বাস্তবায়ন সমর্থন, প্ল্যাটফর্ম ডকুমেন্টেশন, এবং শিল্প-নির্দিষ্ট স্থাপনা নির্দেশিকাগুলির জন্য, purple.ai ভিজিট করুন।

মূল শব্দ ও সংজ্ঞা

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

কেস স্টাডিজ

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

দৃশ্যপট বিশ্লেষণ

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 ইঙ্গিত:Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

প্রস্তাবিত পদ্ধতি দেখুন

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 ইঙ্গিত:Consider privacy features introduced in major mobile operating systems since 2020.

প্রস্তাবিত পদ্ধতি দেখুন

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 ইঙ্গিত:Consider the GDPR principle governing the scope and volume of personal data collection.

প্রস্তাবিত পদ্ধতি দেখুন

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.