Social WiFi: Was es ist und wie es die Kundenbindung fördert

Dieser maßgebliche technische Leitfaden behandelt die Architektur, Implementierung und den Geschäftswert von Social WiFi – die Praxis, Gastnetzwerkbenutzer über OAuth 2.0 Social Login auf einem Captive Portal zu authentifizieren. Er bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten umsetzbare Anleitungen zur technischen Implementierung, GDPR-Konformität und der Nutzung erfasster Erstanbieterdaten für gezielte Kundenbindung. Betreiber von Veranstaltungsorten in den Bereichen Gastgewerbe, Einzelhandel und Events finden konkrete Implementierungsrahmen und reale Szenarien, die einen messbaren ROI aufzeigen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Architektur und Standards

- Der OAuth 2.0 Authentifizierungsablauf

- Walled Garden Konfiguration

- MAC-Randomisierung und Identitäts-Persistenz

- Netzwerksegmentierung und Sicherheit

- Implementierungsleitfaden

- Schritt 1: Bewertung der Infrastruktur-Bereitschaft

- Schritt 2: Captive Portal Design und UX-Optimierung

- Schritt 3: GDPR-Compliance-Konfiguration

- Schritt 4: CRM- und Marketing-Automatisierungs-Integration

- Best Practices

- Walled Garden Wartung

- Verwaltung der Einwilligungsprotokolle

- Splash Page A/B-Tests

- Überprüfung der Netzwerksegmentierung

- Fehlerbehebung & Risikominderung

- ROI & Geschäftlicher Nutzen

- Wichtige Leistungsindikatoren

- Fallstudie Gastgewerbe

- Fallstudie Einzelhandel

Zusammenfassung für die Geschäftsleitung

Für moderne physische Veranstaltungsorte – von Einzelhandelsketten und Hotels bis hin zu Stadien und Konferenzzentren – ist die Bereitstellung von Gast-WiFi kein Alleinstellungsmerkmal mehr; es ist eine grundlegende Erwartung. Herkömmliche Implementierungen, die offene Netzwerke oder Pre-Shared Keys (PSKs) verwenden, stellen jedoch eine erhebliche verpasste Gelegenheit dar. Sie bieten Konnektivität, liefern aber keinerlei verwertbare Informationen über die Benutzer im Netzwerk.

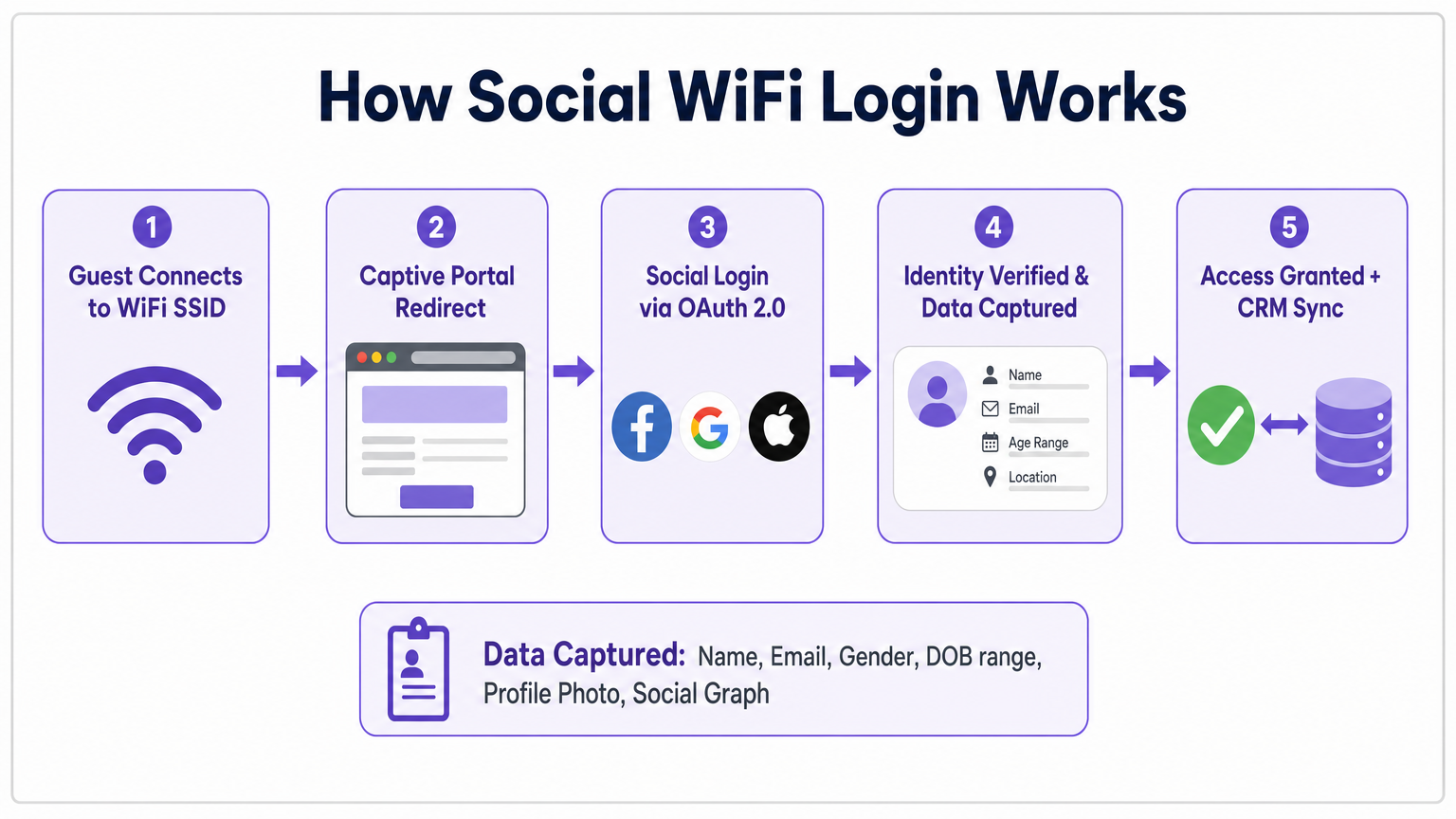

Social WiFi verändert diese Dynamik. Durch die Nutzung von OAuth 2.0 über ein Captive Portal können Veranstaltungsorte Benutzer über ihre bestehenden Social-Media-Identitäten – Facebook, Google, Apple oder LinkedIn – authentifizieren. Dieser Ansatz ersetzt anonyme MAC-Adressen durch verifizierte Benutzerprofile und erfasst wesentliche demografische und Kontaktdaten am Zugangspunkt.

Für IT-Manager, Netzwerkarchitekten und CTOs erfordert die Implementierung von Social WiFi eine strategische Abstimmung von Netzwerkinfrastruktur, Sicherheitsprotokollen und Datenkonformitätsrahmen – hauptsächlich GDPR. Bei korrekter Implementierung mit einer Unternehmensplattform wie der Purple's Guest WiFi -Lösung wandelt es das WiFi-Netzwerk von einem reinen Kostenfaktor in einen strategischen Vermögenswert um, der durch gezieltes Marketing und verbesserte Kundenbindung einen messbaren ROI erzielt. Dieser Leitfaden behandelt, was Social WiFi ist, wie die technische Architektur funktioniert, welche Daten Sie tatsächlich erhalten, die Compliance-Auswirkungen und wie soziale Verbindungen für Marketing im großen Maßstab genutzt werden können.

Technischer Deep-Dive: Architektur und Standards

Um zu verstehen, was Social WiFi Marketing ist, bedarf es einer klaren Sicht auf den zugrunde liegenden technischen Stack. Die Implementierung basiert auf einer nahtlosen Interaktion zwischen der lokalen Netzwerkinfrastruktur, dem Captive Portal und externen Identitätsanbietern.

Der OAuth 2.0 Authentifizierungsablauf

Die folgende Sequenz beschreibt ein standardmäßiges Social WiFi Authentifizierungsereignis:

- Assoziation: Das Client-Gerät verbindet sich mit dem offenen Guest SSID, das von den Access Points ausgestrahlt wird.

- Abfangen: Der Netzwerk-Controller oder das Gateway fängt HTTP-Anfragen (und HTTPS über DNS-Interception) ab und leitet sie zur Captive Portal URL um.

- Captive Portal Präsentation: Der Captive Network Assistant (CNA) des Benutzers – der leichte Browser, der in iOS, Android, Windows und macOS integriert ist – zeigt die gebrandete Splash-Seite an.

- Initiierung des Social Login: Der Benutzer wählt einen sozialen Anbieter (z.B. Google). Das Portal erstellt eine OAuth 2.0-Autorisierungsanfrage und leitet den Client zum Authentifizierungsendpunkt des Anbieters weiter.

- Zustimmungserteilung: Der Benutzer authentifiziert sich bei seinem sozialen Anbieter und erteilt der Captive Portal Anwendung explizit die angeforderten Datenberechtigungen.

- Token-Austausch: Der Anbieter gibt einen Autorisierungscode an die Callback-URL des Portals zurück. Das Portal tauscht diesen serverseitig gegen ein Zugriffstoken aus und ruft die Profildaten des Benutzers über die API des Anbieters ab.

- Netzwerkzugriffsgewährung: Die Captive Portal Plattform signalisiert dem Netzwerk-Controller – typischerweise über eine RADIUS Change of Authorisation (CoA)-Nachricht oder einen anbieterspezifischen API-Aufruf –, die MAC-Adresse des Clients zu autorisieren und in das authentifizierte VLAN zu verschieben.

- CRM-Synchronisation: Die erfassten Profildaten werden in Echtzeit an das CRM oder die Marketing-Automatisierungsplattform des Veranstaltungsortes übertragen.

Walled Garden Konfiguration

Ein kritisches und häufig falsch konfiguriertes Element jeder Social WiFi Netzwerkbereitstellung ist der Walled Garden – die Zugriffssteuerungsliste (ACL) vor der Authentifizierung auf dem Netzwerk-Controller, die definiert, welche IP-Adressen und Domains ein Gerät erreichen darf, bevor ihm der vollständige Internetzugang gewährt wurde.

Um den OAuth-Fluss abzuschließen, muss das Client-Gerät die Authentifizierungsserver der Identitätsanbieter vor Abschluss der Authentifizierung erreichen können. Dies bedeutet, dass der Walled Garden die relevanten Endpunkte für jeden auf der Splash-Seite angebotenen sozialen Anbieter enthalten muss. Da große Anbieter wie Google und Facebook dynamische IP-Bereiche verwenden, die von großen CDNs bereitgestellt werden, ist es Best Practice, Walled Gardens mithilfe von Domainnamen (FQDNs) zu konfigurieren, wo der Controller DNS-basierte ACLs unterstützt, anstatt statische IP-Bereiche, die unweigerlich veraltet werden.

Das Versäumnis, einen genauen Walled Garden zu pflegen, ist die häufigste Ursache für Social WiFi Implementierungsfehler in Produktionsumgebungen.

MAC-Randomisierung und Identitäts-Persistenz

Moderne iOS- (seit iOS 14) und Android-Geräte (seit Android 10) generieren für jedes Netzwerk, mit dem sie sich verbinden, eine randomisierte MAC-Adresse. Diese Datenschutzfunktion untergräbt direkt den traditionellen Ansatz, Hardware-Adressen zur Identifizierung und Verfolgung wiederkehrender Besucher zu verwenden.

Social WiFi löst dieses Problem direkt. Da sich der Benutzer mit einer persistenten sozialen Identität – beispielsweise seinem Google-Konto – authentifiziert, kann die Plattform ihn über Sitzungen hinweg identifizieren, unabhängig von der MAC-Adresse, die sein Gerät präsentiert. Dies macht authentifizierte Profile wesentlich wertvoller als jeder hardwarebasierte Tracking-Ansatz, und es ist ein Hauptgrund, warum WiFi Social Network Lösungen zunehmend der Standard für Unternehmens-Venue-Implementierungen sind.

Netzwerksegmentierung und Sicherheit

Das für Social WiFi verwendete Guest SSID ist typischerweise ein offenes (unverschlüsseltes) Netzwerk, um den Captive Portal Umleitungsmechanismus zu erleichtern. Dies ist architektonisch akzeptabel, vorausgesetzt, es wird eine strikte Netzwerksegmentierung durchgesetzt. Das Gast-VLAN muss von der gesamten internen Unternehmensinfrastruktur, den Point-of-Sale-Systemen und jedem Netzwerksegment, das in den PCI DSS-Bereich fällt, isoliert sein. Ein flaches Netzwerk, in dem Gastverkehr interne Systeme erreichen kann, ist ein kritischer Sicherheitsfehler.

Für Veranstaltungsorte, die in regulierten Umgebungen tätig sind – wie zum Beispiel Gesundheitshcare -Einrichtungen — zusätzliche Kontrollen sind erforderlich. Das Gastnetzwerk muss als nicht vertrauenswürdiges Segment behandelt werden, und jede Integration mit klinischen Systemen muss explizit abgegrenzt und genehmigt werden. Für weitere Informationen zu sicheren klinischen Implementierungen siehe WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

Implementierungsleitfaden

Die Bereitstellung einer robusten Social WiFi-Lösung erfordert eine sorgfältige Planung in Bezug auf Netzwerkinfrastruktur, Data Governance und Marketingintegration. Die folgenden Schritte gelten für die meisten Implementierungen in Unternehmensstandorten.

Schritt 1: Bewertung der Infrastruktur-Bereitschaft

Bevor Sie ein Captive Portal konfigurieren, überprüfen Sie Ihre bestehende drahtlose Infrastruktur. Bestätigen Sie, dass Ihre Access Point Controller externe Captive Portals und RADIUS CoA unterstützen. Große Unternehmensanbieter – Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks und Fortinet – unterstützen alle diese Funktion, aber die spezifische Konfigurationsmethode variiert. Überprüfen Sie, ob Ihre Controller-Firmware aktuell ist, da ältere Versionen bekannte Probleme mit der CNA-Erkennung oder der RADIUS CoA-Handhabung aufweisen können.

Für Hospitality -Implementierungen bewerten Sie die Access Point-Dichte im Vergleich zu den erwarteten Spitzenwerten gleichzeitiger Client-Verbindungen. Ein Hotel mit 200 Zimmern und einem Vollauslastungsszenario von über 400 Geräten erfordert eine sorgfältige HF-Planung, um Assoziationsengpässe zu vermeiden, die sich in langsamen Portal-Ladezeiten und einer schlechten Benutzererfahrung äußern würden.

Schritt 2: Captive Portal Design und UX-Optimierung

Das Captive Portal ist die digitale Eingangstür zu Ihrem Standort. Die Mehrheit der Authentifizierungen erfolgt auf Smartphones, daher muss die Splash Page mobilfreundlich, leichtgewichtig und schnell ladend sein. Streben Sie ein Seitengewicht unter 200 KB und eine Time-to-Interactive von unter zwei Sekunden bei einer 4G-Verbindung an.

Bieten Sie die Social Login-Anbieter an, die für Ihre Zielgruppe am relevantesten sind. Für die meisten Verbraucherstandorte decken Google und Facebook die überwiegende Mehrheit der Nutzer ab. Apple Sign In wird für iOS-dominante Zielgruppen immer wichtiger. Bieten Sie immer einen formularbasierten E-Mail-Login als Fallback für Nutzer ohne soziale Konten an.

Die Splash Page muss auch die GDPR-Anforderungen (unten detailliert) erfüllen, was bedeutet, dass sie klar getrennte Zustimmungs-Kontrollkästchen und einen sichtbaren Link zu Ihrer Datenschutzerklärung enthalten muss – alles, ohne dass die Seite wie ein Compliance-Hindernis wirkt.

Schritt 3: GDPR-Compliance-Konfiguration

Der Betrieb eines datenerfassenden Netzwerks im Vereinigten Königreich oder in der EU erfordert die strikte Einhaltung der GDPR. Die rechtmäßige Grundlage für die Verarbeitung personenbezogener Daten im Social WiFi-Kontext ist typischerweise die Einwilligung. Dies hat direkte Auswirkungen auf das Design der Splash Page und die Backend-Datenverwaltung.

Die Einwilligung muss freiwillig, spezifisch, informiert und unmissverständlich sein. Sie dürfen die Annahme der Netzwerk-Nutzungsbedingungen nicht mit der Zustimmung zu Marketingkommunikationen bündeln – diese müssen unabhängige, nicht vorab angekreuzte Kontrollkästchen sein. Ihre Datenschutzerklärung muss vor dem Login des Nutzers klar zugänglich sein. Sie müssen die Datenminimierung praktizieren: Fordern Sie nur die OAuth-Scopes an, die für Ihren angegebenen Zweck wirklich notwendig sind. Und Sie müssen einen Mechanismus bereitstellen, damit Nutzer ihr Recht auf Löschung ausüben können.

Für einen umfassenden Überblick darüber, wie diese Anforderungen mit Ihrer Marketingstrategie interagieren, siehe Wie funktioniert WiFi Marketing? .

Schritt 4: CRM- und Marketing-Automatisierungs-Integration

Die über Social WiFi erfassten Daten sind nur dann wertvoll, wenn sie operationalisiert werden. Integrieren Sie Ihre WiFi-Analyseplattform über API oder Webhook in Ihr bestehendes CRM – Salesforce, HubSpot oder ein branchenspezifisches System. Konfigurieren Sie automatisierte Workflows, die bei der Erstellung neuer Profile ausgelöst werden: eine Willkommens-E-Mail, eine Einladung zu einem Treueprogramm oder eine Umfrage nach dem Besuch.

Für Retail -Umgebungen ermöglicht diese Integration eine sofortige Personalisierung. Ein Kunde, der zuvor in einer bestimmten Kategorie eingekauft hat, kann sofort ein relevantes Angebot erhalten, sobald er sich in einem beliebigen Geschäft des Unternehmens authentifiziert. Für Transport -Drehkreuze fließen die Daten in die Analyse des Passagierflusses und die Leistungsberichterstattung der gewerblichen Mieter ein.

Best Practices

Walled Garden Wartung

Behandeln Sie Ihre Walled Garden-Konfiguration als lebendiges Dokument. Soziale Anbieter aktualisieren ihre CDN- und Authentifizierungs-Endpunkt-IP-Bereiche regelmäßig. Weisen Sie die Verantwortung für die Walled Garden-Wartung einem benannten Teammitglied zu und planen Sie vierteljährliche Überprüfungen. Abonnieren Sie die Entwickler-Changelogs jedes von Ihnen unterstützten sozialen Anbieters.

Verwaltung der Einwilligungsprotokolle

Führen Sie eine zeitgestempelte Aufzeichnung der Einwilligung jedes Nutzers, einschließlich der Version Ihrer Datenschutzerklärung, die zum Zeitpunkt der Einwilligung gültig war. Dies ist unerlässlich, um die Einhaltung der Vorschriften im Falle einer behördlichen Anfrage nachzuweisen. Ihre WiFi-Plattform sollte diesen Audit-Trail nativ bereitstellen.

Splash Page A/B-Tests

Behandeln Sie Ihr Captive Portal als Conversion-Trichter. Testen Sie Variationen Ihrer Splash Page – unterschiedliche Reihenfolge der sozialen Anbieter, unterschiedliche Wertversprechen, unterschiedliche Bilder – und messen Sie den Einfluss auf die Authentifizierungsabschlussraten. Eine Verbesserung der Abschlussrate um 10 % an einem stark frequentierten Standort führt direkt zu Tausenden zusätzlicher Profile pro Monat.

Überprüfung der Netzwerksegmentierung

Führen Sie eine jährliche Überprüfung Ihrer Gast-VLAN-Segmentierung durch, um sicherzustellen, dass sie isoliert bleibt, während sich Ihr Netzwerk entwickelt. Infrastrukturänderungen – neue Switches, Controller-Upgrades, VLAN-Rekonfigurationen – können unbeabsichtigt Routing-Pfade zwischen Gast- und Unternehmenssegmenten einführen.

Fehlerbehebung & Risikominderung

Auch bei sorgfältiger Planung sind bestimmte Fehlerbilder bei Social WiFi-Implementierungen häufig.

| Fehlermodus | Symptome | Grundursache | Abhilfe |

|---|---|---|---|

| CNA wird nicht ausgelöst | Benutzer sehen kein Portal; gehen davon aus, dass WiFi defekt ist | Controller reagiert nicht auf OS-Erkennungssondes | DNS-Interception für captive.apple.com, connectivitycheck.gstatic.com usw. konfigurieren |

| OAuth-Flow-Timeout | Social-Login-Seite lädt nicht oder hängt | Walled Garden fehlen Provider-Endpunkte | Walled Garden prüfen und aktualisieren; FQDN-basierte Regeln verwenden |

| Langsames Laden des Portals | Hohe Absprungrate auf der Splash-Seite | Portal auf entferntem Server gehostet; große Seitenressourcen | CDN verwenden; Seitengewicht optimieren; auf mobilen Verbindungen testen |

| Wiederkehrende Benutzer werden nicht erkannt | Analysen zeigen überhöhte Zahlen neuer Benutzer | MAC-Randomisierung unterbricht Geräte-Tracking | Auf authentifizierte Identität statt MAC verlassen; persistente Cookies verwenden |

| RADIUS CoA-Fehler | Authentifizierung abgeschlossen, aber kein Internetzugang gewährt | RADIUS Shared Secret stimmt nicht überein; Firewall blockiert CoA-Port (UDP 3799) | RADIUS-Konfiguration überprüfen; CoA-Port auf Controller-Firewall öffnen |

Für Standorte mit komplexen Multi-Site-Implementierungen bietet der Leitfaden für Indoor-Positionierungssysteme: UWB, BLE & WiFi zusätzlichen Kontext dazu, wie WiFi-basierte Positionsdaten Social WiFi-Analysen ergänzen können.

ROI & Geschäftlicher Nutzen

Der Business Case für Social WiFi ist in verschiedenen Standortkategorien gut etabliert. Die WiFi Analytics -Plattform, die einer Social WiFi-Implementierung zugrunde liegt, bietet den Messrahmen, um diesen Wert zu quantifizieren.

Wichtige Leistungsindikatoren

| KPI | Messmethode | Typisches Ergebnis |

|---|---|---|

| Wachstumsrate der CRM-Datenbank | Neue authentifizierte Profile pro Monat | 200–400% Steigerung gegenüber alleiniger Web-Anmeldung |

| Öffnungsrate im E-Mail-Marketing | Kampagnenanalysen nach der Implementierung | 25–40% (vs. 15–20% Branchendurchschnitt für gekaufte Listen) |

| Wiederbesuchsrate | Wiederholtes Erscheinen von MAC/Identität | Messbarer Anstieg innerhalb von 90 Tagen |

| Kampagnen-Conversion-Rate | Zugeschriebene Transaktionen aus WiFi-ausgelösten Kampagnen | 3–8x höher als ungerichtete Broadcasts |

| Datenqualitäts-Score | E-Mail-Zustellbarkeitsrate bei erfassten Adressen | 85–95% (soziale Konten haben verifizierte E-Mails) |

Fallstudie Gastgewerbe

Eine britische Hotelgruppe mit 350 Zimmern implementierte Social WiFi auf vier ihrer Objekte unter Verwendung der Purple-Plattform. Innerhalb von 60 Tagen erfassten sie über 12.000 verifizierte Gästeprofile mit E-Mail-Opt-ins. Automatisierte E-Mail-Sequenzen nach dem Aufenthalt erzielten eine Öffnungsrate von 34% und eine Direktbuchungs-Conversion von 6,2% – wodurch die OTA-Provisionskosten messbar reduziert wurden. Die IT-Implementierung dauerte weniger als zwei Arbeitstage pro Objekt, wobei der Hauptaufwand auf die Walled Garden-Konfiguration und die CRM API-Integration entfiel.

Fallstudie Einzelhandel

Ein nationaler Modehändler mit 85 Filialen standardisierte Social WiFi im gesamten Filialnetz. Durch die Aggregation von Authentifizierungsdaten mit Point-of-Sale-Aufzeichnungen stellte das Marketingteam fest, dass Kunden, die sich mit dem In-Store-WiFi authentifizierten, einen um 23% höheren durchschnittlichen Warenkorbwert hatten als diejenigen, die dies nicht taten. Gezielte Push-Benachrichtigungen, die innerhalb von 24 Stunden nach einem Filialbesuch an WiFi-authentifizierte Benutzer gesendet wurden, erzielten eine Einlösequote von 12% bei personalisierten Rabattcodes – eine Kampagne, die ohne die von Social WiFi bereitgestellte First-Party-Dateninfrastruktur unmöglich gewesen wäre.

Für Implementierungsunterstützung, Plattformdokumentation und branchenspezifische Implementierungsleitfäden besuchen Sie purple.ai .

Schlüsselbegriffe & Definitionen

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

Fallstudien

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

Szenarioanalyse

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 Hinweis:Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

Empfohlenen Ansatz anzeigen

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 Hinweis:Consider privacy features introduced in major mobile operating systems since 2020.

Empfohlenen Ansatz anzeigen

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 Hinweis:Consider the GDPR principle governing the scope and volume of personal data collection.

Empfohlenen Ansatz anzeigen

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.