Social WiFi: O Que É e Como Impulsiona o Envolvimento do Cliente

Este guia de referência técnica e autoritário abrange a arquitetura, implementação e valor de negócio do Social WiFi — a prática de autenticar utilizadores de redes de convidados através de login social OAuth 2.0 num captive portal. Fornece a gestores de TI, arquitetos de rede e diretores de operações de espaços orientações acionáveis sobre implementação técnica, conformidade com o GDPR e aproveitamento de dados primários capturados para um envolvimento direcionado do cliente. Operadores de espaços nos setores da hotelaria, retalho e eventos encontrarão frameworks de implementação concretos e cenários do mundo real que demonstram um ROI mensurável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Padrões

- O Fluxo de Autenticação OAuth 2.0

- Configuração de Walled Garden

- Aleatorização de MAC e Persistência de Identidade

- Segmentação de Rede e Segurança

- Guia de Implementação

- Passo 1: Avaliação da Prontidão da Infraestrutura

- Passo 2: Design do Captive Portal e Otimização da UX

- Passo 3: Configuração de Conformidade com o GDPR

- Passo 4: Integração de CRM e Automação de Marketing

- Melhores Práticas

- Manutenção do Walled Garden

- Gestão de Registos de Consentimento

- Testes A/B da Página de Apresentação

- Revisão da Segmentação de Rede

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

- Indicadores Chave de Desempenho

- Estudo de Caso de Hotelaria

- Estudo de Caso de Retalho

Resumo Executivo

Para espaços físicos modernos — desde cadeias de retalho e hotéis a estádios e centros de conferências — fornecer WiFi para convidados já não é um diferenciador; é uma expectativa básica. No entanto, as implementações tradicionais que utilizam redes abertas ou chaves pré-partilhadas (PSKs) representam uma oportunidade perdida significativa. Fornecem conectividade, mas não geram qualquer inteligência acionável sobre os utilizadores na rede.

Social WiFi transforma esta dinâmica. Ao alavancar o OAuth 2.0 através de um captive portal, os espaços podem autenticar utilizadores através das suas identidades de redes sociais existentes — Facebook, Google, Apple ou LinkedIn. Esta abordagem substitui endereços MAC anónimos por perfis de utilizador verificados, capturando dados demográficos e de contacto essenciais no ponto de acesso.

Para gestores de TI, arquitetos de rede e CTOs, a implementação de social wifi requer um alinhamento estratégico da infraestrutura de rede, protocolos de segurança e frameworks de conformidade de dados — principalmente o GDPR. Quando implementado corretamente utilizando uma plataforma empresarial como a solução Purple's Guest WiFi , transforma a rede WiFi de um mero centro de custos num ativo estratégico que impulsiona um ROI mensurável através de marketing direcionado e um maior envolvimento do cliente. Este guia abrange o que é o social wifi, como funciona a arquitetura técnica, que dados realmente obtém, as implicações de conformidade e como usar as ligações sociais para marketing em escala.

Análise Técnica Aprofundada: Arquitetura e Padrões

Compreender o que é o marketing de social wifi requer uma visão clara da pilha tecnológica subjacente. A implementação baseia-se numa interação contínua entre a infraestrutura de rede local, o captive portal e os fornecedores de identidade externos.

O Fluxo de Autenticação OAuth 2.0

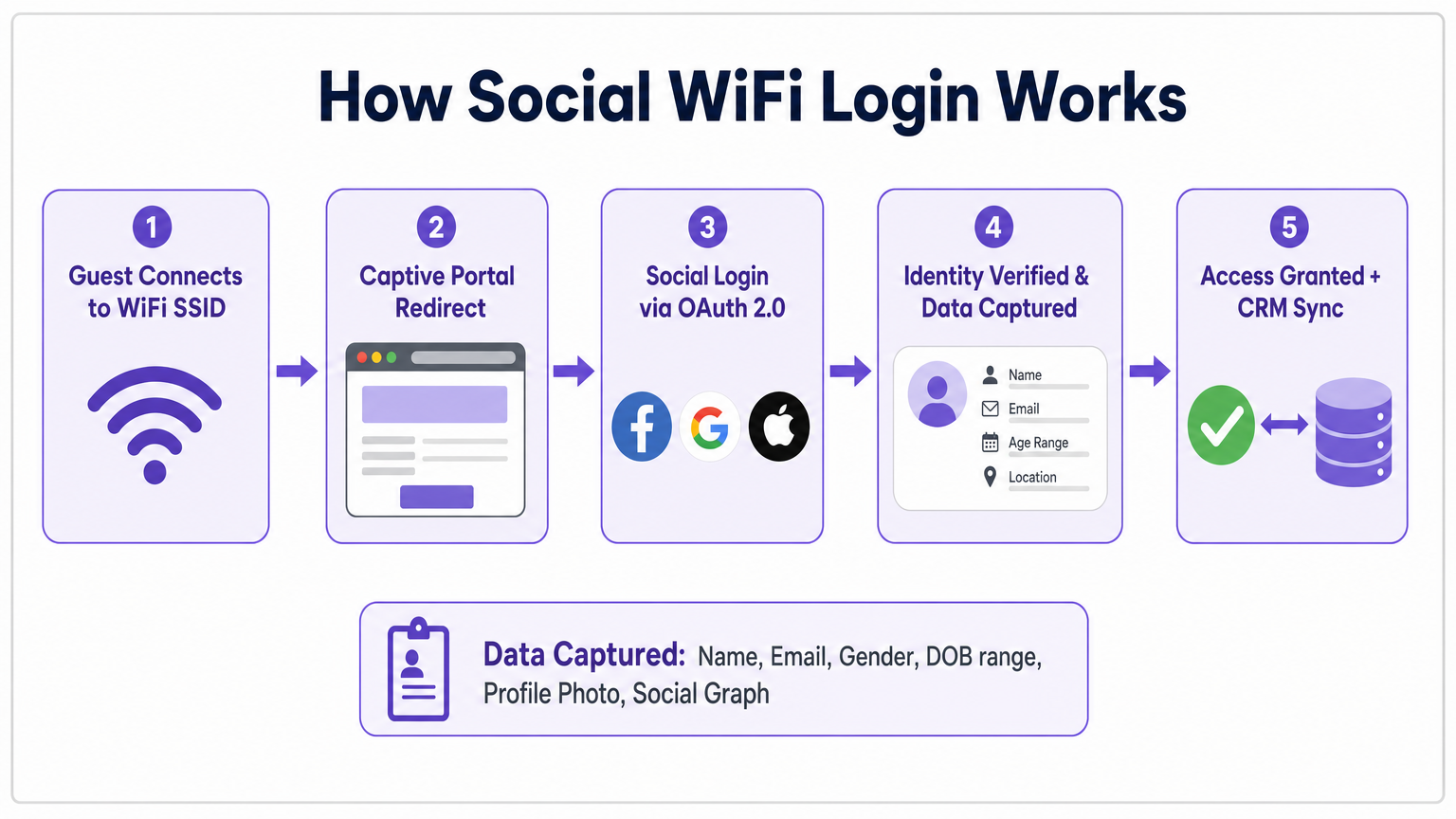

A sequência abaixo descreve um evento de autenticação Social WiFi padrão:

- Associação: O dispositivo cliente conecta-se ao SSID de Convidado aberto transmitido pelos pontos de acesso.

- Interceção: O controlador de rede ou gateway interceta os pedidos HTTP (e HTTPS via interceção DNS) e emite um redirecionamento para o URL do captive portal.

- Apresentação do Captive Portal: O Captive Network Assistant (CNA) do utilizador — o navegador leve integrado em iOS, Android, Windows e macOS — exibe a página de apresentação da marca.

- Iniciação do Login Social: O utilizador seleciona um fornecedor social (por exemplo, Google). O portal constrói um pedido de autorização OAuth 2.0 e redireciona o cliente para o endpoint de autenticação do fornecedor.

- Concessão de Consentimento: O utilizador autentica-se com o seu fornecedor social e concede explicitamente os âmbitos de dados solicitados à aplicação do captive portal.

- Troca de Token: O fornecedor devolve um código de autorização ao URL de callback do portal. O portal, do lado do servidor, troca este código por um token de acesso e recupera os dados de perfil do utilizador através da API do fornecedor.

- Concessão de Acesso à Rede: A plataforma do captive portal sinaliza o controlador de rede — tipicamente via uma mensagem RADIUS Change of Authorisation (CoA) ou uma chamada de API específica do fornecedor — para autorizar o endereço MAC do cliente e movê-lo para a VLAN autenticada.

- Sincronização com CRM: Os dados de perfil capturados são enviados para o CRM ou plataforma de automação de marketing do espaço em tempo real.

Configuração de Walled Garden

Um elemento crítico e frequentemente mal configurado de qualquer implementação de rede social wifi é o Walled Garden — a lista de controlo de acesso (ACL) de pré-autenticação no controlador de rede que define quais endereços IP e domínios um dispositivo pode alcançar antes de lhe ser concedido acesso total à internet.

Para completar o fluxo OAuth, o dispositivo cliente deve ser capaz de alcançar os servidores de autenticação dos fornecedores de identidade antes da autenticação estar completa. Isto significa que o Walled Garden deve incluir os endpoints relevantes para cada fornecedor social oferecido na página de apresentação. Como os principais fornecedores, como Google e Facebook, utilizam gamas de IP dinâmicas servidas a partir de grandes CDNs, é uma boa prática configurar Walled Gardens utilizando nomes de domínio (FQDNs) onde o controlador suporta ACLs baseadas em DNS, em vez de gamas de IP estáticas que inevitavelmente se tornarão desatualizadas.

A falha na manutenção de um Walled Garden preciso é a causa mais comum de falhas na implementação de Social WiFi em ambientes de produção.

Aleatorização de MAC e Persistência de Identidade

Dispositivos iOS modernos (desde o iOS 14) e Android (desde o Android 10) geram um endereço MAC aleatório para cada rede à qual se associam. Esta funcionalidade de privacidade mina diretamente a abordagem tradicional de usar endereços de hardware para identificar e rastrear visitantes recorrentes.

O Social WiFi resolve diretamente este problema. Como o utilizador se autentica com uma identidade social persistente — a sua conta Google, por exemplo — a plataforma pode identificá-lo em várias sessões, independentemente do endereço MAC que o seu dispositivo apresenta. Isto torna os perfis autenticados substancialmente mais valiosos do que qualquer abordagem de rastreamento baseada em hardware, e é uma razão fundamental pela qual as soluções de rede social wifi são cada vez mais o padrão para implementações em espaços empresariais.

Segmentação de Rede e Segurança

O SSID de Convidado utilizado para Social WiFi é tipicamente uma rede aberta (não encriptada) para facilitar o mecanismo de redirecionamento do captive portal. Isto é arquitetonicamente aceitável, desde que seja imposta uma segmentação de rede rigorosa. A VLAN de convidado deve ser isolada de toda a infraestrutura corporativa interna, sistemas de ponto de venda e qualquer segmento de rede que se enquadre no âmbito do PCI DSS. Uma rede plana onde o tráfego de convidados pode alcançar sistemas internos é uma falha de segurança crítica.

Para espaços que operam em ambientes regulamentados — como Saúdhcare — são necessários controlos adicionais. A rede de convidados deve ser tratada como um segmento não fidedigno, e qualquer integração com sistemas clínicos deve ser explicitamente definida e aprovada. Para mais contexto sobre implementações clínicas seguras, consulte WiFi em Hospitais: Um Guia para Redes Clínicas Seguras .

Guia de Implementação

A implementação de uma solução robusta de Social WiFi requer um planeamento cuidadoso em toda a infraestrutura de rede, governação de dados e integração de marketing. Os seguintes passos aplicam-se à maioria das implementações em locais empresariais.

Passo 1: Avaliação da Prontidão da Infraestrutura

Antes de configurar qualquer Captive Portal, audite a sua infraestrutura sem fios existente. Confirme que os seus controladores de pontos de acesso suportam Captive Portals externos e RADIUS CoA. Os principais fornecedores empresariais — Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks e Fortinet — todos suportam esta capacidade, mas o método de configuração específico varia. Verifique se o firmware do seu controlador está atualizado, pois versões mais antigas podem ter problemas conhecidos com a deteção de CNA ou o tratamento de RADIUS CoA.

Para implementações em Hospitalidade , avalie a densidade dos pontos de acesso em relação ao número esperado de clientes concorrentes de pico. Um hotel de 200 quartos com um cenário de ocupação total de mais de 400 dispositivos requer um planeamento de RF cuidadoso para evitar gargalos de associação que se manifestarão como carregamentos lentos do portal e uma má experiência do utilizador.

Passo 2: Design do Captive Portal e Otimização da UX

O Captive Portal é a porta de entrada digital para o seu espaço. A maioria das autenticações ocorrerá em smartphones, pelo que a página de apresentação deve ser mobile-first, leve e de carregamento rápido. Procure um peso de página inferior a 200KB e um tempo de interação inferior a dois segundos numa ligação 4G.

Ofereça os fornecedores de login social mais relevantes para a sua demografia. Para a maioria dos locais de consumo, Google e Facebook cobrem a vastíssima maioria dos utilizadores. O Apple Sign In é cada vez mais importante para demografias dominadas por iOS. Forneça sempre um login por e-mail baseado em formulário como alternativa para utilizadores sem contas sociais.

A página de apresentação também deve satisfazer os requisitos do GDPR (detalhados abaixo), o que significa que deve incluir caixas de seleção de consentimento claramente separadas e um link visível para a sua política de privacidade — tudo sem fazer com que a página pareça um obstáculo de conformidade.

Passo 3: Configuração de Conformidade com o GDPR

A operação de uma rede de recolha de dados no Reino Unido ou na UE exige o cumprimento rigoroso do GDPR. A base legal para o tratamento de dados pessoais num contexto de Social WiFi é tipicamente o Consentimento. Isto tem implicações diretas para o design da página de apresentação e para a gestão de dados de backend.

O consentimento deve ser dado livremente, ser específico, informado e inequívoco. Não deve agrupar a aceitação dos termos de serviço da rede com o consentimento para comunicações de marketing — estas devem ser caixas de seleção independentes e não pré-selecionadas. A sua política de privacidade deve ser claramente acessível antes de o utilizador iniciar sessão. Deve praticar a minimização de dados: solicite apenas os âmbitos OAuth genuinamente necessários para o seu propósito declarado. E deve manter um mecanismo para os utilizadores exercerem o seu direito ao apagamento.

Para uma visão geral abrangente de como estes requisitos interagem com a sua estratégia de marketing, consulte Como Funciona o WiFi Marketing? .

Passo 4: Integração de CRM e Automação de Marketing

Os dados capturados via Social WiFi só são valiosos se forem operacionalizados. Integre a sua plataforma de análise de WiFi com o seu CRM existente — Salesforce, HubSpot, ou um sistema específico do setor — via API ou webhook. Configure fluxos de trabalho automatizados para serem acionados na criação de novos perfis: um e-mail de boas-vindas, um convite para um programa de fidelidade ou um inquérito pós-visita.

Para ambientes de Retalho , esta integração permite a personalização imediata. Um cliente que tenha comprado anteriormente numa categoria específica pode receber uma oferta relevante no momento em que se autentica em qualquer loja da propriedade. Para centros de Transporte , os dados alimentam a análise do fluxo de passageiros e os relatórios de desempenho dos inquilinos comerciais.

Melhores Práticas

Manutenção do Walled Garden

Trate a sua configuração de Walled Garden como um documento vivo. Os fornecedores sociais atualizam regularmente os seus CDN e os intervalos de IP dos pontos de extremidade de autenticação. Atribua a propriedade da manutenção do Walled Garden a um membro da equipa nomeado e agende revisões trimestrais. Subscreva os changelogs de desenvolvedor de cada fornecedor social que suporta.

Gestão de Registos de Consentimento

Mantenha um registo com carimbo de data/hora do consentimento de cada utilizador, incluindo qual a versão da sua política de privacidade que estava em vigor no momento do consentimento. Isto é essencial para demonstrar conformidade em caso de inquérito regulamentar. A sua plataforma WiFi deve fornecer este registo de auditoria nativamente.

Testes A/B da Página de Apresentação

Trate o seu Captive Portal como um funil de conversão. Teste variações da sua página de apresentação — diferentes ordens de fornecedores sociais, diferentes propostas de valor, diferentes imagens — e meça o impacto nas taxas de conclusão de autenticação. Uma melhoria de 10% na taxa de conclusão num local com grande afluência traduz-se diretamente em milhares de perfis adicionais por mês.

Revisão da Segmentação de Rede

Realize uma revisão anual da segmentação da sua VLAN de convidados para garantir que permanece isolada à medida que a sua rede evolui. Alterações na infraestrutura — novos switches, atualizações de controladores, reconfigurações de VLAN — podem inadvertidamente introduzir caminhos de encaminhamento entre segmentos de convidados e corporativos.

Resolução de Problemas e Mitigação de Riscos

Mesmo com um planeamento cuidadoso, modos de falha específicos são comuns em implementações de Social WiFi.

| Modo de Falha | Sintomas | Causa Raiz | Mitigação |

|---|---|---|---|

| CNA Não Acionado | Utilizadores não veem portal; assumem que o WiFi está avariado | Controlador não responde à sonda de deteção do SOs | Configurar interceção de DNS para captive.apple.com, connectivitycheck.gstatic.com, etc. |

| Tempo Limite do Fluxo OAuth | Página de login social não carrega ou bloqueia | Walled Garden com pontos de extremidade de provedor em falta | Auditar e atualizar Walled Garden; usar regras baseadas em FQDN |

| Carregamento Lento do Portal | Alta taxa de abandono na página inicial | Portal alojado em servidor distante; ativos de página pesados | Usar CDN; otimizar peso da página; testar em ligações móveis |

| Utilizadores Recorrentes Não Reconhecidos | Analytics mostra contagens inflacionadas de novos utilizadores | Aleatorização de MAC a quebrar o rastreamento de dispositivos | Confiar na identidade autenticada, não no MAC; usar cookies persistentes |

| Falha de CoA RADIUS | Autenticação completa, mas o acesso à internet não é concedido | Incompatibilidade de segredo partilhado RADIUS; firewall a bloquear a porta CoA (UDP 3799) | Verificar configuração RADIUS; abrir porta CoA na firewall do controlador |

Para locais com implementações multi-site complexas, o Sistema de Posicionamento Interior: Guia UWB, BLE e WiFi fornece contexto adicional sobre como os dados de posicionamento baseados em WiFi podem complementar a análise de Social WiFi.

ROI e Impacto no Negócio

O caso de negócio para Social WiFi está bem estabelecido em várias categorias de locais. A plataforma WiFi Analytics que suporta uma implementação de Social WiFi fornece a estrutura de medição para quantificar este valor.

Indicadores Chave de Desempenho

| KPI | Método de Medição | Resultado Típico |

|---|---|---|

| Taxa de Crescimento da Base de Dados CRM | Novos perfis autenticados por mês | Aumento de 200–400% vs. registo web isolado |

| Taxa de Abertura de Email Marketing | Análise de campanha pós-implementação | 25–40% (vs. 15–20% média da indústria para listas compradas) |

| Taxa de Visitas de Retorno | Aparições repetidas de MAC/identidade | Aumento mensurável em 90 dias |

| Taxa de Conversão de Campanha | Transações atribuídas de campanhas acionadas por WiFi | 3–8x superior a transmissões não segmentadas |

| Pontuação de Qualidade de Dados | Taxa de entregabilidade de email em endereços capturados | 85–95% (contas sociais têm emails verificados) |

Estudo de Caso de Hotelaria

Um grupo hoteleiro do Reino Unido com 350 quartos implementou Social WiFi em quatro propriedades usando a plataforma Purple. Em 60 dias, capturaram mais de 12.000 perfis de hóspedes verificados com opt-ins de email. As sequências de email pós-estadia automatizadas alcançaram uma taxa de abertura de 34% e uma conversão de reserva direta de 6,2% — reduzindo mensuravelmente os custos de comissão de OTA. A implementação de TI demorou menos de dois dias úteis por propriedade, com o esforço principal focado na configuração do Walled Garden e na integração da API CRM.

Estudo de Caso de Retalho

Um retalhista de moda nacional com 85 lojas padronizou o Social WiFi em toda a sua rede. Ao agregar dados de autenticação com registos de ponto de venda, a equipa de marketing identificou que os clientes que se autenticaram no WiFi da loja tinham um valor médio de cesta 23% superior aos que não o fizeram. As notificações push direcionadas enviadas a utilizadores autenticados por WiFi dentro de 24 horas após uma visita à loja alcançaram uma taxa de resgate de 12% em códigos de desconto personalizados — uma campanha que teria sido impossível sem a infraestrutura de dados primários que o Social WiFi forneceu.

Para suporte de implementação, documentação da plataforma e guias de implementação específicos da indústria, visite purple.ai .

Termos-Chave e Definições

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

Estudos de Caso

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

Análise de Cenários

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 Dica:Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

Mostrar Abordagem Recomendada

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 Dica:Consider privacy features introduced in major mobile operating systems since 2020.

Mostrar Abordagem Recomendada

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 Dica:Consider the GDPR principle governing the scope and volume of personal data collection.

Mostrar Abordagem Recomendada

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.