Social WiFi : Ce que c'est et comment il stimule l'engagement client

Ce guide de référence technique faisant autorité couvre l'architecture, le déploiement et la valeur commerciale du Social WiFi — la pratique consistant à authentifier les utilisateurs du réseau invité via la connexion sociale OAuth 2.0 sur un Captive Portal. Il fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de site des conseils exploitables sur la mise en œuvre technique, la conformité au GDPR et l'exploitation des données de première partie capturées pour un engagement client ciblé. Les opérateurs de sites des secteurs de l'hôtellerie, du commerce de détail et de l'événementiel y trouveront des cadres de déploiement concrets et des scénarios réels démontrant un retour sur investissement mesurable.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Architecture et Normes

- Le Flux d'Authentification OAuth 2.0

- Configuration du Jardin Clos (Walled Garden)

- Randomisation MAC et Persistance de l'Identité

- Segmentation Réseau et Sécurité

- Guide d'implémentation

- Étape 1 : Évaluation de la préparation de l'infrastructure

- Étape 2 : Conception du Captive Portal et optimisation de l'expérience utilisateur

- Étape 3 : Configuration de la conformité GDPR

- Étape 4 : Intégration CRM et automatisation du marketing

- Bonnes pratiques

- Maintenance du Walled Garden

- Gestion des enregistrements de consentement

- Tests A/B de la page d'accueil

- Examen de la segmentation du réseau

- Dépannage et atténuation des risques

- ROI et impact commercial

- Indicateurs Clés de Performance

- Étude de cas : Hôtellerie

- Étude de cas : Commerce de détail

Résumé Exécutif

Pour les sites physiques modernes — des chaînes de magasins et hôtels aux stades et centres de conférence — fournir un WiFi invité n'est plus un facteur de différenciation ; c'est une attente de base. Cependant, les déploiements traditionnels utilisant des réseaux ouverts ou des clés pré-partagées (PSK) représentent une opportunité manquée significative. Ils fournissent une connectivité mais ne génèrent aucune information exploitable sur les utilisateurs du réseau.

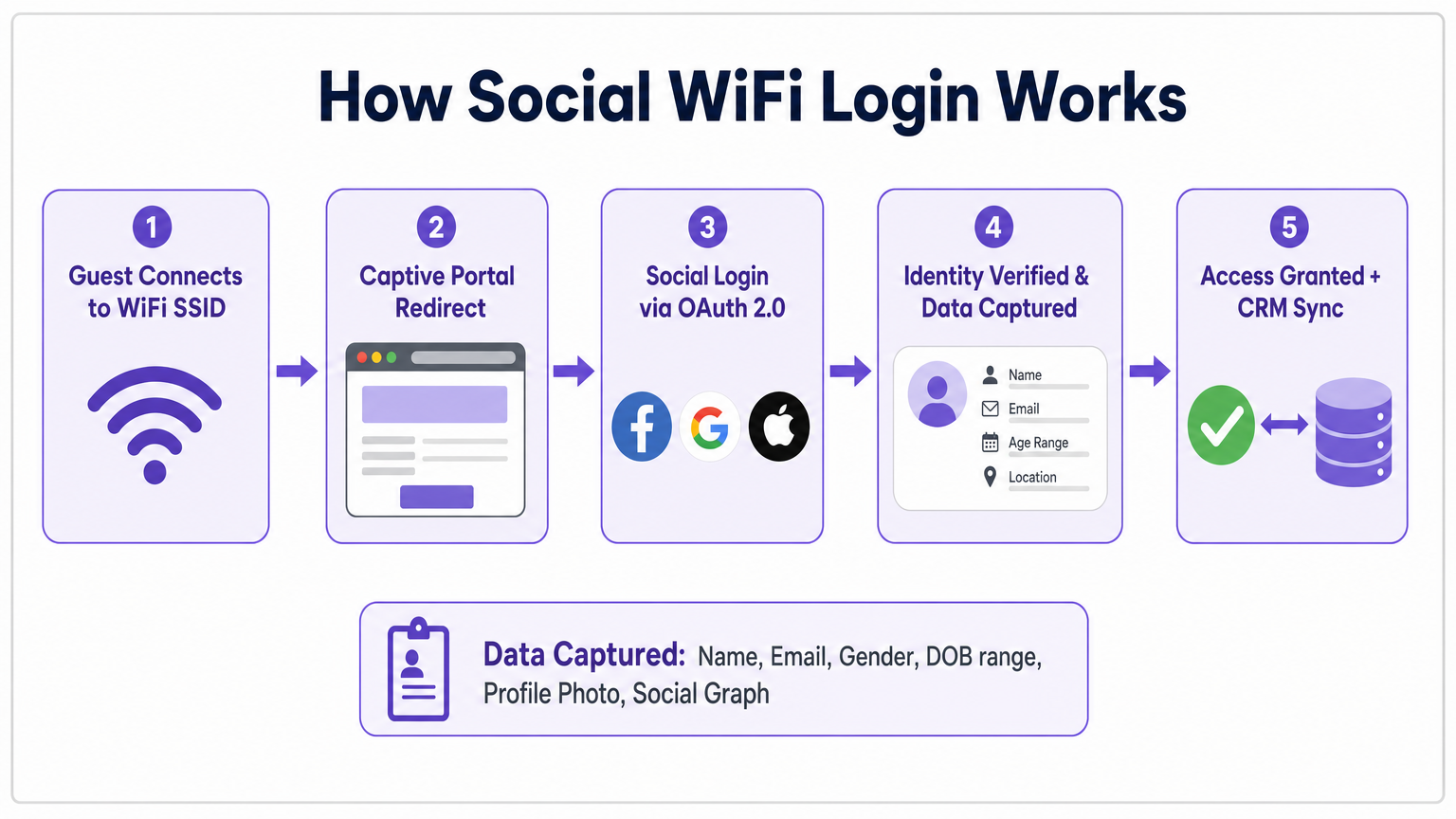

Le Social WiFi transforme cette dynamique. En tirant parti d'OAuth 2.0 via un Captive Portal, les sites peuvent authentifier les utilisateurs via leurs identités de médias sociaux existantes — Facebook, Google, Apple ou LinkedIn. Cette approche remplace les adresses MAC anonymes par des profils d'utilisateurs vérifiés, capturant des données démographiques et de contact essentielles au point d'accès.

Pour les responsables informatiques, les architectes réseau et les CTO, le déploiement du social WiFi nécessite un alignement stratégique de l'infrastructure réseau, des protocoles de sécurité et des cadres de conformité des données — principalement le GDPR. Lorsqu'il est correctement mis en œuvre à l'aide d'une plateforme d'entreprise comme la solution Guest WiFi de Purple , il transforme le réseau WiFi d'un simple centre de coûts en un atout stratégique qui génère un retour sur investissement mesurable grâce à un marketing ciblé et un engagement client amélioré. Ce guide couvre ce qu'est le social WiFi, comment fonctionne l'architecture technique, quelles données vous obtenez réellement, les implications en matière de conformité et comment utiliser les connexions sociales pour le marketing à grande échelle.

Plongée Technique : Architecture et Normes

Comprendre ce qu'est le marketing social WiFi nécessite une vue claire de la pile technique sous-jacente. La mise en œuvre repose sur une interaction transparente entre l'infrastructure réseau locale, le Captive Portal et les fournisseurs d'identité externes.

Le Flux d'Authentification OAuth 2.0

La séquence ci-dessous décrit un événement d'authentification Social WiFi standard :

- Association : L'appareil client se connecte au SSID invité ouvert diffusé par les points d'accès.

- Interception : Le contrôleur réseau ou la passerelle intercepte les requêtes HTTP (et HTTPS via l'interception DNS) et émet une redirection vers l'URL du Captive Portal.

- Présentation du Captive Portal : L'Assistant de Réseau Captif (CNA) de l'utilisateur — le navigateur léger intégré à iOS, Android, Windows et macOS — affiche la page d'accueil personnalisée.

- Initiation de la Connexion Sociale : L'utilisateur sélectionne un fournisseur social (par exemple, Google). Le portail construit une requête d'autorisation OAuth 2.0 et redirige le client vers le point de terminaison d'authentification du fournisseur.

- Octroi du Consentement : L'utilisateur s'authentifie auprès de son fournisseur social et accorde explicitement les portées de données demandées à l'application du Captive Portal.

- Échange de Jetons : Le fournisseur renvoie un code d'autorisation à l'URL de rappel du portail. Le portail côté serveur l'échange contre un jeton d'accès et récupère les données de profil de l'utilisateur via l'API du fournisseur.

- Octroi de l'Accès Réseau : La plateforme Captive Portal signale au contrôleur réseau — généralement via un message RADIUS Change of Authorisation (CoA) ou un appel API spécifique au fournisseur — d'autoriser l'adresse MAC du client et de la déplacer vers le VLAN authentifié.

- Synchronisation CRM : Les données de profil capturées sont transmises en temps réel au CRM ou à la plateforme d'automatisation marketing du site.

Configuration du Jardin Clos (Walled Garden)

Un élément critique et fréquemment mal configuré de tout déploiement de réseau social WiFi est le Jardin Clos (Walled Garden) — la liste de contrôle d'accès (ACL) de pré-authentification sur le contrôleur réseau qui définit les adresses IP et les domaines qu'un appareil peut atteindre avant de se voir accorder un accès complet à Internet.

Pour compléter le flux OAuth, l'appareil client doit pouvoir atteindre les serveurs d'authentification des fournisseurs d'identité avant que l'authentification ne soit terminée. Cela signifie que le Walled Garden doit inclure les points de terminaison pertinents pour chaque fournisseur social proposé sur la page d'accueil. Étant donné que les principaux fournisseurs tels que Google et Facebook utilisent des plages d'adresses IP dynamiques servies à partir de grands CDN, il est préférable de configurer les Walled Gardens en utilisant des noms de domaine (FQDN) lorsque le contrôleur prend en charge les ACL basées sur DNS, plutôt que des plages d'adresses IP statiques qui deviendront inévitablement obsolètes.

Le non-maintien d'un Walled Garden précis est la cause la plus fréquente des échecs de déploiement de Social WiFi dans les environnements de production.

Randomisation MAC et Persistance de l'Identité

Les appareils iOS modernes (depuis iOS 14) et Android (depuis Android 10) génèrent une adresse MAC aléatoire pour chaque réseau auquel ils s'associent. Cette fonctionnalité de confidentialité compromet directement l'approche traditionnelle consistant à utiliser les adresses matérielles pour identifier et suivre les visiteurs récurrents.

Le Social WiFi résout directement ce problème. Parce que l'utilisateur s'authentifie avec une identité sociale persistante — son compte Google, par exemple — la plateforme peut l'identifier à travers les sessions, quelle que soit l'adresse MAC présentée par son appareil. Cela rend les profils authentifiés considérablement plus précieux que toute approche de suivi basée sur le matériel, et c'est une raison essentielle pour laquelle les solutions de réseau social WiFi sont de plus en plus la norme pour les déploiements de sites d'entreprise.

Segmentation Réseau et Sécurité

Le SSID invité utilisé pour le Social WiFi est généralement un réseau ouvert (non chiffré) pour faciliter le mécanisme de redirection du Captive Portal. Ceci est architecturalement acceptable à condition qu'une segmentation réseau stricte soit appliquée. Le VLAN invité doit être isolé de toute l'infrastructure d'entreprise interne, des systèmes de point de vente et de tout segment réseau relevant du champ d'application PCI DSS. Un réseau plat où le trafic invité peut atteindre les systèmes internes est une défaillance de sécurité critique.

Pour les sites opérant dans des environnements réglementés — tels que Santésanté — des contrôles supplémentaires sont requis. Le réseau invité doit être traité comme un segment non fiable, et toute intégration avec des systèmes cliniques doit être explicitement définie et approuvée. Pour plus de contexte sur les déploiements cliniques sécurisés, consultez WiFi in Hospitals: A Guide to Secure Clinical Networks .

Guide d'implémentation

Le déploiement d'une solution Social WiFi robuste nécessite une planification minutieuse de l'infrastructure réseau, de la gouvernance des données et de l'intégration marketing. Les étapes suivantes s'appliquent à la plupart des déploiements en entreprise.

Étape 1 : Évaluation de la préparation de l'infrastructure

Avant de configurer tout Captive Portal, auditez votre infrastructure sans fil existante. Confirmez que vos contrôleurs de points d'accès prennent en charge les Captive Portals externes et RADIUS CoA. Les principaux fournisseurs d'entreprise — Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks et Fortinet — prennent tous en charge cette fonctionnalité, mais la méthode de configuration spécifique varie. Vérifiez que le micrologiciel de votre contrôleur est à jour, car les versions plus anciennes peuvent présenter des problèmes connus avec la détection CNA ou la gestion RADIUS CoA.

Pour les déploiements Hôtellerie , évaluez la densité des points d'accès par rapport au nombre maximal de clients simultanés attendus. Un hôtel de 200 chambres avec un scénario de pleine occupation de plus de 400 appareils nécessite une planification RF minutieuse pour éviter les goulots d'étranglement d'association qui se manifesteront par des chargements de portail lents et une mauvaise expérience utilisateur.

Étape 2 : Conception du Captive Portal et optimisation de l'expérience utilisateur

Le Captive Portal est la porte d'entrée numérique de votre établissement. La majorité des authentifications se feront sur des smartphones, la page d'accueil doit donc être optimisée pour les mobiles, légère et rapide à charger. Visez un poids de page inférieur à 200 Ko et un temps d'interactivité inférieur à deux secondes sur une connexion 4G.

Proposez les fournisseurs de connexion sociale les plus pertinents pour votre démographie. Pour la plupart des lieux grand public, Google et Facebook couvrent la grande majorité des utilisateurs. Apple Sign In est de plus en plus important pour les démographies dominées par iOS. Proposez toujours une connexion par e-mail basée sur un formulaire comme solution de secours pour les utilisateurs sans comptes sociaux.

La page d'accueil doit également satisfaire aux exigences du GDPR (détaillées ci-dessous), ce qui signifie qu'elle doit inclure des cases à cocher de consentement clairement séparées et un lien visible vers votre politique de confidentialité — le tout sans que la page ne ressemble à un obstacle de conformité.

Étape 3 : Configuration de la conformité GDPR

L'exploitation d'un réseau de capture de données au Royaume-Uni ou dans l'UE exige une stricte adhésion au GDPR. La base légale pour le traitement des données personnelles dans un contexte Social WiFi est généralement le Consentement. Cela a des implications directes pour la conception de la page d'accueil et la gestion des données backend.

Le consentement doit être donné librement, être spécifique, éclairé et univoque. Vous ne devez pas regrouper l'acceptation des conditions d'utilisation du réseau avec le consentement aux communications marketing — ces cases à cocher doivent être indépendantes et non pré-cochées. Votre politique de confidentialité doit être clairement accessible avant que l'utilisateur ne se connecte. Vous devez pratiquer la minimisation des données : ne demandez que les portées OAuth réellement nécessaires à votre objectif déclaré. Et vous devez maintenir un mécanisme permettant aux utilisateurs d'exercer leur droit à l'effacement.

Pour un aperçu complet de la manière dont ces exigences interagissent avec votre stratégie marketing, consultez How Does WiFi Marketing Work? .

Étape 4 : Intégration CRM et automatisation du marketing

Les données capturées via Social WiFi n'ont de valeur que si elles sont opérationnalisées. Intégrez votre plateforme d'analyse WiFi à votre CRM existant — Salesforce, HubSpot, ou un système spécifique au secteur — via API ou webhook. Configurez des flux de travail automatisés pour se déclencher lors de la création de nouveaux profils : un e-mail de bienvenue, une invitation à un programme de fidélité ou une enquête post-visite.

Pour les environnements Commerce de détail , cette intégration permet une personnalisation immédiate. Un client ayant déjà acheté dans une catégorie spécifique peut se voir proposer une offre pertinente dès qu'il s'authentifie dans n'importe quel magasin du réseau. Pour les pôles de Transport , les données alimentent l'analyse des flux de passagers et les rapports de performance des locataires commerciaux.

Bonnes pratiques

Maintenance du Walled Garden

Traitez votre configuration Walled Garden comme un document évolutif. Les fournisseurs sociaux mettent régulièrement à jour leurs plages d'adresses IP CDN et de points d'authentification. Attribuez la responsabilité de la maintenance du Walled Garden à un membre de l'équipe désigné et planifiez des examens trimestriels. Abonnez-vous aux journaux de modifications des développeurs de chaque fournisseur social que vous prenez en charge.

Gestion des enregistrements de consentement

Maintenez un enregistrement horodaté du consentement de chaque utilisateur, y compris la version de votre politique de confidentialité en vigueur au moment du consentement. Ceci est essentiel pour démontrer la conformité en cas d'enquête réglementaire. Votre plateforme WiFi devrait fournir cette piste d'audit nativement.

Tests A/B de la page d'accueil

Traitez votre Captive Portal comme un entonnoir de conversion. Testez des variations de votre page d'accueil — ordre différent des fournisseurs sociaux, propositions de valeur différentes, images différentes — et mesurez l'impact sur les taux d'achèvement de l'authentification. Une amélioration de 10 % du taux d'achèvement dans un lieu à forte affluence se traduit directement par des milliers de profils supplémentaires par mois.

Examen de la segmentation du réseau

Effectuez un examen annuel de la segmentation de votre VLAN invité pour vous assurer qu'il reste isolé à mesure que votre réseau évolue. Les changements d'infrastructure — nouveaux commutateurs, mises à niveau de contrôleurs, reconfigurations de VLAN — peuvent introduire par inadvertance des chemins de routage entre les segments invités et d'entreprise.

Dépannage et atténuation des risques

Même avec une planification minutieuse, des modes de défaillance spécifiques sont courants dans les déploiements Social WiFi.

| Mode de défaillance | Symptômes | Cause première | Atténuation |

|---|---|---|---|

| CNA non déclenché | Les utilisateurs ne voient pas de portail ; supposent que le WiFi est en panne | Le contrôleur ne répond pas à la sonde de détection du système d'exploitations | Configurer l'interception DNS pour captive.apple.com, connectivitycheck.gstatic.com, etc. |

| Délai d'expiration du flux OAuth | La page de connexion sociale ne se charge pas ou se bloque | Points de terminaison du fournisseur manquants dans le Jardin clos | Auditer et mettre à jour le Jardin clos ; utiliser des règles basées sur les FQDN |

| Chargement lent du portail | Taux d'abandon élevé sur la page d'accueil | Portail hébergé sur un serveur distant ; ressources de page lourdes | Utiliser un CDN ; optimiser le poids de la page ; tester sur des connexions mobiles |

| Utilisateurs de retour non reconnus | Les analyses montrent un nombre gonflé de nouveaux utilisateurs | La randomisation MAC interrompt le suivi des appareils | S'appuyer sur l'identité authentifiée, pas sur l'adresse MAC ; utiliser des cookies persistants |

| Échec du CoA RADIUS | L'authentification est terminée mais l'accès à Internet n'est pas accordé | Incompatibilité du secret partagé RADIUS ; pare-feu bloquant le port CoA (UDP 3799) | Vérifier la configuration RADIUS ; ouvrir le port CoA sur le pare-feu du contrôleur |

Pour les sites avec des déploiements multi-sites complexes, le Système de positionnement intérieur : UWB, BLE et Guide WiFi fournit un contexte supplémentaire sur la façon dont les données de positionnement basées sur le WiFi peuvent compléter les analyses Social WiFi.

ROI et impact commercial

Le cas d'affaires pour le Social WiFi est bien établi dans de multiples catégories de sites. La plateforme WiFi Analytics qui sous-tend un déploiement Social WiFi fournit le cadre de mesure pour quantifier cette valeur.

Indicateurs Clés de Performance

| KPI | Méthode de mesure | Résultat typique |

|---|---|---|

| Taux de croissance de la base de données CRM | Nouveaux profils authentifiés par mois | Augmentation de 200 à 400 % par rapport à l'inscription web seule |

| Taux d'ouverture des e-mails marketing | Analyses de campagne post-déploiement | 25 à 40 % (contre 15 à 20 % de moyenne sectorielle pour les listes achetées) |

| Taux de visites répétées | Apparitions répétées de MAC/identité | Augmentation mesurable dans les 90 jours |

| Taux de conversion des campagnes | Transactions attribuées aux campagnes déclenchées par le WiFi | 3 à 8 fois plus élevé qu'une diffusion non ciblée |

| Score de qualité des données | Taux de délivrabilité des e-mails sur les adresses capturées | 85 à 95 % (les comptes sociaux ont des e-mails vérifiés) |

Étude de cas : Hôtellerie

Un groupe hôtelier britannique de 350 chambres a déployé le Social WiFi sur quatre de ses propriétés en utilisant la plateforme Purple. En 60 jours, ils avaient capturé plus de 12 000 profils d'invités vérifiés avec des opt-ins e-mail. Les séquences d'e-mails automatisées après le séjour ont atteint un taux d'ouverture de 34 % et un taux de conversion de réservation directe de 6,2 % — réduisant mesurablement les coûts de commission des OTA. Le déploiement informatique a pris moins de deux jours ouvrables par propriété, l'effort principal étant concentré sur la configuration du Jardin clos et l'intégration de l'API CRM.

Étude de cas : Commerce de détail

Un détaillant de mode national avec 85 magasins a standardisé le Social WiFi sur l'ensemble de son parc. En agrégeant les données d'authentification avec les enregistrements de point de vente, l'équipe marketing a identifié que les clients qui s'étaient authentifiés au WiFi en magasin avaient une valeur de panier moyenne 23 % plus élevée que ceux qui ne l'avaient pas fait. Les notifications push ciblées envoyées aux utilisateurs authentifiés par WiFi dans les 24 heures suivant une visite en magasin ont atteint un taux de rachat de 12 % sur les codes de réduction personnalisés — une campagne qui aurait été impossible sans l'infrastructure de données de première partie fournie par Social WiFi.

Pour le support à l'implémentation, la documentation de la plateforme et les guides de déploiement spécifiques à l'industrie, visitez purple.ai .

Termes clés et définitions

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

Études de cas

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

Analyse de scénario

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 Astuce :Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

Afficher l'approche recommandée

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 Astuce :Consider privacy features introduced in major mobile operating systems since 2020.

Afficher l'approche recommandée

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 Astuce :Consider the GDPR principle governing the scope and volume of personal data collection.

Afficher l'approche recommandée

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.