Social WiFi: Cos'è e come stimola il coinvolgimento dei clienti

Questa guida tecnica di riferimento autorevole copre l'architettura, l'implementazione e il valore aziendale del Social WiFi — la pratica di autenticare gli utenti della rete ospite tramite login social OAuth 2.0 su un Captive Portal. Fornisce a responsabili IT, architetti di rete e direttori delle operazioni delle sedi indicazioni pratiche sull'implementazione tecnica, la conformità al GDPR e l'utilizzo dei dati di prima parte acquisiti per un coinvolgimento mirato dei clienti. Gli operatori di sedi nei settori dell'ospitalità, della vendita al dettaglio e degli eventi troveranno framework di implementazione concreti e scenari reali che dimostrano un ROI misurabile.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Standard

- Il Flusso di Autenticazione OAuth 2.0

- Configurazione del Walled Garden

- Randomizzazione MAC e Persistenza dell'Identità

- Segmentazione della Rete e Sicurezza

- Guida all'implementazione

- Fase 1: Valutazione della prontezza dell'infrastruttura

- Fase 2: Progettazione del Captive Portal e ottimizzazione dell'UX

- Fase 3: Configurazione della conformità GDPR

- Fase 4: Integrazione CRM e automazione del marketing

- Best Practices

- Manutenzione del Walled Garden

- Gestione dei registri di consenso

- A/B Testing della Splash Page

- Revisione della segmentazione della rete

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto sul business

- Indicatori chiave di performance

- Caso di studio: Ospitalità

- Caso di studio: Retail

Riepilogo Esecutivo

Per le moderne sedi fisiche — dalle catene di negozi e hotel agli stadi e centri congressi — fornire WiFi per gli ospiti non è più un elemento distintivo; è un'aspettativa di base. Tuttavia, le implementazioni tradizionali che utilizzano reti aperte o chiavi pre-condivise (PSK) rappresentano un'opportunità significativa persa. Forniscono connettività ma non producono alcuna informazione utile sugli utenti della rete.

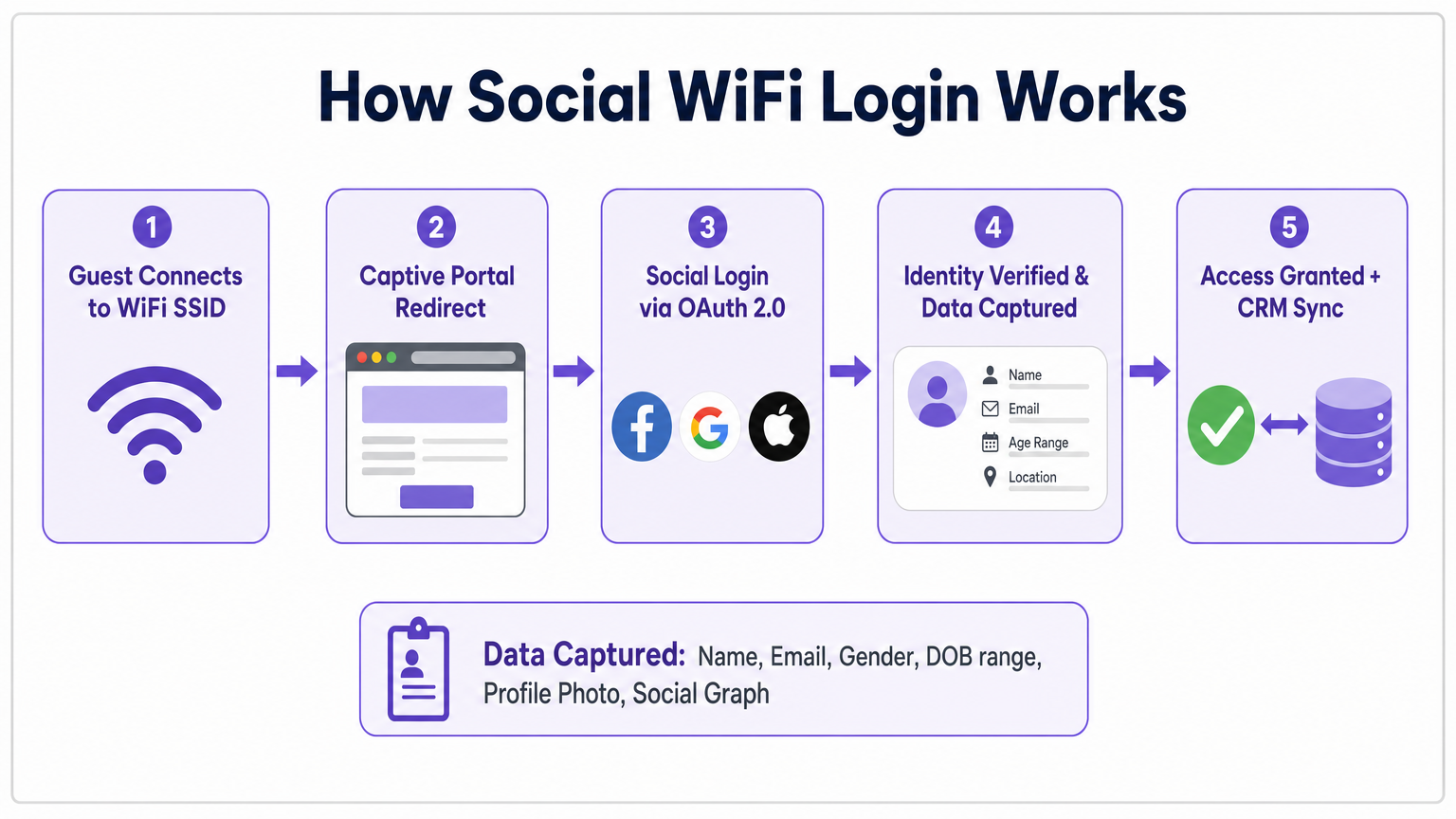

Social WiFi trasforma questa dinamica. Sfruttando OAuth 2.0 tramite un Captive Portal, le sedi possono autenticare gli utenti attraverso le loro identità di social media esistenti — Facebook, Google, Apple o LinkedIn. Questo approccio sostituisce gli indirizzi MAC anonimi con profili utente verificati, acquisendo dati demografici e di contatto essenziali nel punto di accesso.

Per i responsabili IT, gli architetti di rete e i CTO, l'implementazione del social wifi richiede un allineamento strategico dell'infrastruttura di rete, dei protocolli di sicurezza e dei framework di conformità dei dati — principalmente il GDPR. Se implementato correttamente utilizzando una piattaforma aziendale come la soluzione Guest WiFi di Purple , sposta la rete WiFi da un puro centro di costo a una risorsa strategica che genera un ROI misurabile attraverso il marketing mirato e un maggiore coinvolgimento dei clienti. Questa guida copre cos'è il social wifi, come funziona l'architettura tecnica, quali dati si ottengono effettivamente, le implicazioni di conformità e come utilizzare le connessioni social per il marketing su larga scala.

Approfondimento Tecnico: Architettura e Standard

Comprendere cos'è il marketing social wifi richiede una chiara visione dello stack tecnico sottostante. L'implementazione si basa su un'interazione senza soluzione di continuità tra l'infrastruttura di rete locale, il Captive Portal e i provider di identità esterni.

Il Flusso di Autenticazione OAuth 2.0

La sequenza seguente descrive un evento di autenticazione Social WiFi standard:

- Associazione: Il dispositivo client si connette all'SSID Guest aperto trasmesso dagli access point.

- Intercettazione: Il controller di rete o il gateway intercetta le richieste HTTP (e HTTPS tramite intercettazione DNS) ed emette un reindirizzamento all'URL del Captive Portal.

- Presentazione del Captive Portal: Il Captive Network Assistant (CNA) dell'utente — il browser leggero integrato in iOS, Android, Windows e macOS — visualizza la splash page personalizzata.

- Avvio del Social Login: L'utente seleziona un provider social (ad es. Google). Il portale costruisce una richiesta di autorizzazione OAuth 2.0 e reindirizza il client all'endpoint di autenticazione del provider.

- Concessione del Consenso: L'utente si autentica con il proprio provider social e concede esplicitamente gli ambiti di dati richiesti all'applicazione del Captive Portal.

- Scambio di Token: Il provider restituisce un codice di autorizzazione all'URL di callback del portale. Il portale lato server scambia questo codice con un token di accesso e recupera i dati del profilo utente tramite l'API del provider.

- Concessione dell'Accesso alla Rete: La piattaforma del Captive Portal segnala al controller di rete — tipicamente tramite un messaggio RADIUS Change of Authorisation (CoA) o una chiamata API specifica del fornitore — di autorizzare l'indirizzo MAC del client e spostarlo nella VLAN autenticata.

- Sincronizzazione CRM: I dati del profilo acquisiti vengono inviati al CRM o alla piattaforma di automazione del marketing della sede in tempo reale.

Configurazione del Walled Garden

Un elemento critico e frequentemente mal configurato di qualsiasi implementazione di rete social wifi è il Walled Garden — l'elenco di controllo degli accessi (ACL) di pre-autenticazione sul controller di rete che definisce quali indirizzi IP e domini un dispositivo può raggiungere prima che gli sia stato concesso l'accesso completo a Internet.

Per completare il flusso OAuth, il dispositivo client deve essere in grado di raggiungere i server di autenticazione dei provider di identità prima che l'autenticazione sia completa. Ciò significa che il Walled Garden deve includere gli endpoint pertinenti per ogni provider social offerto sulla splash page. Poiché i principali provider come Google e Facebook utilizzano intervalli IP dinamici serviti da grandi CDN, è buona pratica configurare i Walled Garden utilizzando nomi di dominio (FQDN) laddove il controller supporti ACL basati su DNS, piuttosto che intervalli IP statici che diventeranno inevitabilmente obsoleti.

La mancata manutenzione di un Walled Garden accurato è la causa più comune di fallimenti nell'implementazione di Social WiFi negli ambienti di produzione.

Randomizzazione MAC e Persistenza dell'Identità

I moderni dispositivi iOS (da iOS 14) e Android (da Android 10) generano un indirizzo MAC randomizzato per ogni rete a cui si associano. Questa funzione di privacy mina direttamente l'approccio tradizionale di utilizzo degli indirizzi hardware per identificare e tracciare i visitatori di ritorno.

Social WiFi risolve direttamente questo problema. Poiché l'utente si autentica con un'identità social persistente — il suo account Google, ad esempio — la piattaforma può identificarlo attraverso le sessioni indipendentemente dall'indirizzo MAC presentato dal suo dispositivo. Questo rende i profili autenticati sostanzialmente più preziosi di qualsiasi approccio di tracciamento basato sull'hardware, ed è una ragione chiave per cui le soluzioni di rete social wifi sono sempre più l'impostazione predefinita per le implementazioni in sedi aziendali.

Segmentazione della Rete e Sicurezza

L'SSID Guest utilizzato per il Social WiFi è tipicamente una rete aperta (non crittografata) per facilitare il meccanismo di reindirizzamento del Captive Portal. Questo è architettonicamente accettabile a condizione che venga applicata una rigorosa segmentazione della rete. La VLAN guest deve essere isolata da tutte le infrastrutture aziendali interne, dai sistemi POS (point-of-sale) e da qualsiasi segmento di rete che rientri nell'ambito PCI DSS. Una rete piatta in cui il traffico guest può raggiungere i sistemi interni è un grave fallimento di sicurezza.

Per le sedi che operano in ambienti regolamentati — come Healthcare — sono necessari controlli aggiuntivi. La rete ospite deve essere trattata come un segmento non attendibile e qualsiasi integrazione con i sistemi clinici deve essere esplicitamente definita e approvata. Per ulteriori informazioni sulle implementazioni cliniche sicure, consultare WiFi in Hospitals: A Guide to Secure Clinical Networks .

Guida all'implementazione

L'implementazione di una robusta soluzione Social WiFi richiede un'attenta pianificazione che comprenda l'infrastruttura di rete, la governance dei dati e l'integrazione di marketing. I seguenti passaggi si applicano alla maggior parte delle implementazioni in sedi aziendali.

Fase 1: Valutazione della prontezza dell'infrastruttura

Prima di configurare qualsiasi captive portal, controlla la tua infrastruttura wireless esistente. Conferma che i controller dei tuoi access point supportino captive portal esterni e RADIUS CoA. I principali fornitori aziendali — Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks e Fortinet — supportano tutti questa capacità, ma il metodo di configurazione specifico varia. Verifica che il firmware del tuo controller sia aggiornato, poiché le versioni precedenti potrebbero avere problemi noti con il rilevamento CNA o la gestione RADIUS CoA.

Per le implementazioni Hospitality , valuta la densità degli access point rispetto al numero previsto di client simultanei di picco. Un hotel di 200 camere con uno scenario di piena occupazione di oltre 400 dispositivi richiede un'attenta pianificazione RF per evitare colli di bottiglia nell'associazione che si manifesteranno come caricamenti lenti del portal e una scarsa esperienza utente.

Fase 2: Progettazione del Captive Portal e ottimizzazione dell'UX

Il captive portal è la porta d'ingresso digitale della tua sede. La maggior parte delle autenticazioni avverrà su smartphone, quindi la splash page deve essere mobile-first, leggera e a caricamento rapido. Punta a un peso della pagina inferiore a 200KB e a un tempo di interazione inferiore a due secondi su una connessione 4G.

Offri i fornitori di social login più rilevanti per la tua demografia. Per la maggior parte delle sedi consumer, Google e Facebook coprono la stragrande maggioranza degli utenti. Apple Sign In è sempre più importante per le demografie dominate da iOS. Fornisci sempre un login via email basato su modulo come fallback per gli utenti senza account social.

La splash page deve anche soddisfare i requisiti GDPR (dettagliati di seguito), il che significa che deve includere caselle di controllo del consenso chiaramente separate e un link visibile alla tua politica sulla privacy — il tutto senza far sembrare la pagina un ostacolo alla conformità.

Fase 3: Configurazione della conformità GDPR

La gestione di una rete di acquisizione dati nel Regno Unito o nell'UE richiede la stretta osservanza del GDPR. La base giuridica per il trattamento dei dati personali in un contesto Social WiFi è tipicamente il Consenso. Ciò ha implicazioni dirette per la progettazione della splash page e la gestione dei dati di backend.

Il consenso deve essere liberamente dato, specifico, informato e inequivocabile. Non devi raggruppare l'accettazione dei termini di servizio della rete con il consenso alle comunicazioni di marketing — queste devono essere caselle di controllo indipendenti e non pre-spuntate. La tua politica sulla privacy deve essere chiaramente accessibile prima che l'utente effettui il login. Devi praticare la minimizzazione dei dati: richiedi solo gli ambiti OAuth realmente necessari per il tuo scopo dichiarato. E devi mantenere un meccanismo affinché gli utenti possano esercitare il loro diritto alla cancellazione.

Per una panoramica completa di come questi requisiti interagiscono con la tua strategia di marketing, consulta Come funziona il WiFi Marketing? .

Fase 4: Integrazione CRM e automazione del marketing

I dati acquisiti tramite Social WiFi sono preziosi solo se vengono operazionalizzati. Integra la tua piattaforma di analisi WiFi con il tuo CRM esistente — Salesforce, HubSpot o un sistema specifico del settore — tramite API o webhook. Configura flussi di lavoro automatizzati da attivare alla creazione di un nuovo profilo: un'email di benvenuto, un invito a un programma fedeltà o un sondaggio post-visita.

Per gli ambienti Retail , questa integrazione consente una personalizzazione immediata. A un cliente che ha precedentemente acquistato in una categoria specifica può essere offerta un'offerta pertinente nel momento in cui si autentica in qualsiasi negozio della proprietà. Per gli hub di Transport , i dati alimentano l'analisi del flusso di passeggeri e la reportistica sulle prestazioni dei locatari commerciali.

Best Practices

Manutenzione del Walled Garden

Tratta la tua configurazione Walled Garden come un documento vivo. I fornitori social aggiornano regolarmente i loro CDN e gli intervalli IP degli endpoint di autenticazione. Assegna la proprietà della manutenzione del Walled Garden a un membro del team nominato e programma revisioni trimestrali. Iscriviti ai changelog per sviluppatori di ogni fornitore social che supporti.

Gestione dei registri di consenso

Mantieni un registro con timestamp del consenso di ciascun utente, inclusa la versione della tua politica sulla privacy in vigore al momento del consenso. Questo è essenziale per dimostrare la conformità in caso di indagine normativa. La tua piattaforma WiFi dovrebbe fornire questa traccia di audit in modo nativo.

A/B Testing della Splash Page

Tratta il tuo captive portal come un funnel di conversione. Testa le variazioni della tua splash page — diverso ordine dei fornitori social, diverse proposte di valore, diverse immagini — e misura l'impatto sui tassi di completamento dell'autenticazione. Un miglioramento del 10% nel tasso di completamento in una sede ad alto traffico si traduce direttamente in migliaia di profili aggiuntivi al mese.

Revisione della segmentazione della rete

Conduci una revisione annuale della segmentazione della tua VLAN ospite per assicurarti che rimanga isolata man mano che la tua rete si evolve. I cambiamenti nell'infrastruttura — nuovi switch, aggiornamenti del controller, riconfigurazioni VLAN — possono introdurre inavvertitamente percorsi di routing tra i segmenti ospite e aziendali.

Risoluzione dei problemi e mitigazione dei rischi

Anche con un'attenta pianificazione, specifiche modalità di errore sono comuni nelle implementazioni Social WiFi.

| Modalità di errore | Sintomi | Causa principale | Mitigazione |

|---|---|---|---|

| CNA non si attiva | Gli utenti non vedono alcun portal; presumono che il WiFi sia rotto | Il controller non risponde alla sonda di rilevamento del sistema operativos | Configurare l'intercettazione DNS per captive.apple.com, connectivitycheck.gstatic.com, ecc. |

| Timeout flusso OAuth | La pagina di accesso social non si carica o si blocca | Walled Garden con endpoint provider mancanti | Verificare e aggiornare Walled Garden; utilizzare regole basate su FQDN |

| Caricamento lento del portale | Alto tasso di abbandono sulla splash page | Portale ospitato su server distante; risorse di pagina pesanti | Utilizzare CDN; ottimizzare il peso della pagina; testare su connessioni mobili |

| Utenti di ritorno non riconosciuti | Le analisi mostrano un numero gonfiato di nuovi utenti | Randomizzazione MAC che interrompe il tracciamento del dispositivo | Basarsi sull'identità autenticata, non sul MAC; utilizzare cookie persistenti |

| Errore RADIUS CoA | L'autenticazione è completa ma l'accesso a internet non è concesso | Discrepanza del segreto condiviso RADIUS; firewall che blocca la porta CoA (UDP 3799) | Verificare la configurazione RADIUS; aprire la porta CoA sul firewall del controller |

Per le sedi con implementazioni multi-sito complesse, la Guida al sistema di posizionamento indoor: UWB, BLE e WiFi fornisce un contesto aggiuntivo su come i dati di posizionamento basati su WiFi possono integrare le analisi Social WiFi.

ROI e impatto sul business

Il caso aziendale per Social WiFi è ben consolidato in diverse categorie di sedi. La piattaforma WiFi Analytics che supporta un'implementazione Social WiFi fornisce il framework di misurazione per quantificare questo valore.

Indicatori chiave di performance

| KPI | Metodo di misurazione | Risultato tipico |

|---|---|---|

| Tasso di crescita del database CRM | Nuovi profili autenticati al mese | Aumento del 200–400% rispetto alla sola iscrizione web |

| Tasso di apertura email marketing | Analisi della campagna post-implementazione | 25–40% (vs. 15–20% media del settore per liste acquistate) |

| Tasso di visite di ritorno | Apparizioni ripetute di MAC/identità | Aumento misurabile entro 90 giorni |

| Tasso di conversione della campagna | Transazioni attribuite da campagne attivate tramite WiFi | 3–8 volte superiore rispetto a broadcast non mirati |

| Punteggio di qualità dei dati | Tasso di consegna delle email sugli indirizzi acquisiti | 85–95% (gli account social hanno email verificate) |

Caso di studio: Ospitalità

Un gruppo alberghiero del Regno Unito con 350 camere ha implementato Social WiFi in quattro proprietà utilizzando la piattaforma Purple. Entro 60 giorni, avevano acquisito oltre 12.000 profili ospiti verificati con opt-in email. Le sequenze email automatizzate post-soggiorno hanno raggiunto un tasso di apertura del 34% e una conversione di prenotazione diretta del 6,2% — riducendo in modo misurabile i costi di commissione OTA. L'implementazione IT ha richiesto meno di due giorni lavorativi per proprietà, con lo sforzo principale concentrato sulla configurazione di Walled Garden e sull'integrazione API CRM.

Caso di studio: Retail

Un rivenditore di moda nazionale con 85 negozi ha standardizzato Social WiFi in tutta la sua rete. Aggregando i dati di autenticazione con i registri del punto vendita, il team di marketing ha identificato che i clienti che si autenticavano al WiFi in negozio avevano un valore medio del carrello superiore del 23% rispetto a quelli che non lo facevano. Le notifiche push mirate inviate agli utenti autenticati tramite WiFi entro 24 ore da una visita in negozio hanno raggiunto un tasso di riscatto del 12% sui codici sconto personalizzati — una campagna che sarebbe stata impossibile senza l'infrastruttura di dati di prima parte fornita da Social WiFi.

Per il supporto all'implementazione, la documentazione della piattaforma e le guide di implementazione specifiche del settore, visita purple.ai .

Termini chiave e definizioni

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

Casi di studio

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

Analisi degli scenari

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 Suggerimento:Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

Mostra l'approccio consigliato

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 Suggerimento:Consider privacy features introduced in major mobile operating systems since 2020.

Mostra l'approccio consigliato

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 Suggerimento:Consider the GDPR principle governing the scope and volume of personal data collection.

Mostra l'approccio consigliato

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.