Social WiFi: Qué es y cómo impulsa la interacción con el cliente

Esta guía de referencia técnica autorizada cubre la arquitectura, el despliegue y el valor comercial del Social WiFi, la práctica de autenticar a los usuarios de la red de invitados a través del inicio de sesión social OAuth 2.0 en un Captive Portal. Proporciona a los gerentes de TI, arquitectos de red y directores de operaciones de locales una guía práctica sobre la implementación técnica, el cumplimiento del GDPR y el aprovechamiento de los datos de primera parte capturados para una interacción dirigida con el cliente. Los operadores de locales de los sectores de hostelería, comercio minorista y eventos encontrarán marcos de despliegue concretos y escenarios del mundo real que demuestran un ROI medible.

🎧 Escuchar esta guía

Ver transcripción

- Resumen ejecutivo

- Análisis técnico en profundidad: Arquitectura y estándares

- El flujo de autenticación OAuth 2.0

- Configuración de Walled Garden

- Aleatorización de MAC y persistencia de identidad

- Segmentación y seguridad de la red

- Guía de Implementación

- Paso 1: Evaluación de la Preparación de la Infraestructura

- Paso 2: Diseño del Captive Portal y Optimización de la UX

- Paso 3: Configuración de Cumplimiento del GDPR

- Paso 4: Integración de CRM y Automatización de Marketing

- Mejores Prácticas

- Mantenimiento del Walled Garden

- Gestión de Registros de Consentimiento

- Pruebas A/B de la Página de Bienvenida

- Revisión de la Segmentación de la Red

- Resolución de Problemas y Mitigación de Riesgos

- ROI e impacto empresarial

- Indicadores clave de rendimiento

- Caso de estudio de hostelería

- Caso de estudio de retail

Resumen ejecutivo

Para los locales físicos modernos —desde cadenas minoristas y hoteles hasta estadios y centros de conferencias—, proporcionar WiFi para invitados ya no es un diferenciador; es una expectativa básica. Sin embargo, los despliegues tradicionales que utilizan redes abiertas o claves precompartidas (PSK) representan una importante oportunidad perdida. Proporcionan conectividad pero no generan inteligencia procesable sobre los usuarios de la red.

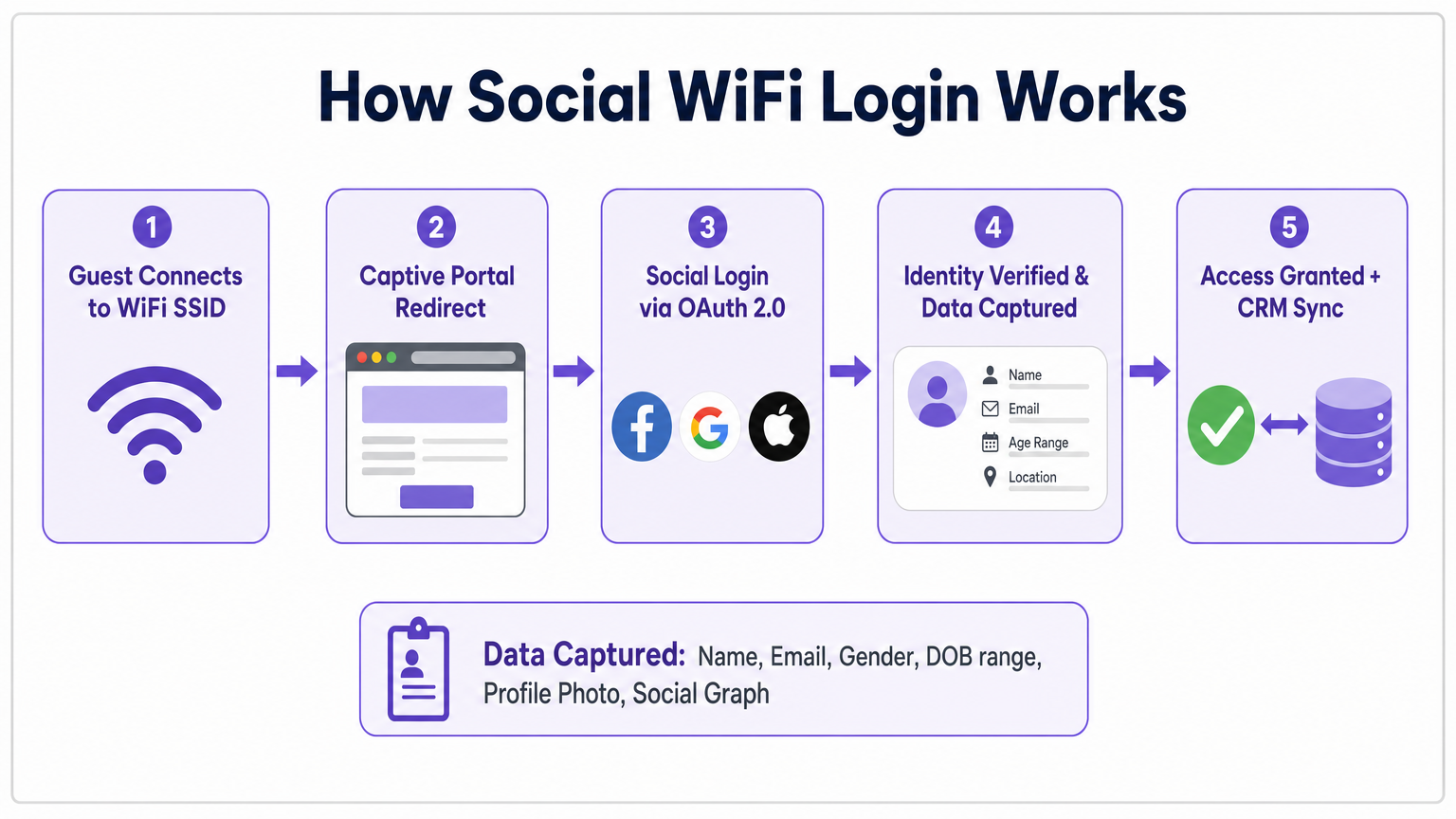

Social WiFi transforma esta dinámica. Al aprovechar OAuth 2.0 a través de un Captive Portal, los locales pueden autenticar a los usuarios a través de sus identidades de redes sociales existentes: Facebook, Google, Apple o LinkedIn. Este enfoque reemplaza las direcciones MAC anónimas con perfiles de usuario verificados, capturando datos demográficos y de contacto esenciales en el punto de acceso.

Para los gerentes de TI, arquitectos de red y CTO, el despliegue de Social WiFi requiere una alineación estratégica de la infraestructura de red, los protocolos de seguridad y los marcos de cumplimiento de datos, principalmente el GDPR. Cuando se implementa correctamente utilizando una plataforma empresarial como la solución Purple's Guest WiFi , la red WiFi pasa de ser un centro de costes puro a un activo estratégico que genera un ROI medible a través de marketing dirigido y una mayor interacción con el cliente. Esta guía cubre qué es el Social WiFi, cómo funciona la arquitectura técnica, qué datos se obtienen realmente, las implicaciones de cumplimiento y cómo utilizar las conexiones sociales para el marketing a escala.

Análisis técnico en profundidad: Arquitectura y estándares

Comprender qué es el marketing de Social WiFi requiere una visión clara de la pila tecnológica subyacente. La implementación se basa en una interacción fluida entre la infraestructura de red local, el Captive Portal y los proveedores de identidad externos.

El flujo de autenticación OAuth 2.0

La siguiente secuencia describe un evento de autenticación de Social WiFi estándar:

- Asociación: El dispositivo cliente se conecta al SSID de invitado abierto transmitido por los puntos de acceso.

- Intercepción: El controlador de red o la puerta de enlace intercepta las solicitudes HTTP (y HTTPS a través de la intercepción de DNS) y emite una redirección a la URL del Captive Portal.

- Presentación del Captive Portal: El Captive Network Assistant (CNA) del usuario —el navegador ligero integrado en iOS, Android, Windows y macOS— muestra la página de bienvenida de marca.

- Inicio de sesión social: El usuario selecciona un proveedor social (por ejemplo, Google). El portal construye una solicitud de autorización OAuth 2.0 y redirige al cliente al punto final de autenticación del proveedor.

- Concesión de consentimiento: El usuario se autentica con su proveedor social y concede explícitamente los ámbitos de datos solicitados a la aplicación del Captive Portal.

- Intercambio de tokens: El proveedor devuelve un código de autorización a la URL de devolución de llamada del portal. El servidor del portal lo intercambia por un token de acceso y recupera los datos del perfil del usuario a través de la API del proveedor.

- Concesión de acceso a la red: La plataforma del Captive Portal envía una señal al controlador de red —normalmente a través de un mensaje RADIUS Change of Authorisation (CoA) o una llamada a la API específica del proveedor— para autorizar la dirección MAC del cliente y moverla a la VLAN autenticada.

- Sincronización con CRM: Los datos de perfil capturados se envían al CRM o a la plataforma de automatización de marketing del local en tiempo real.

Configuración de Walled Garden

Un elemento crítico y frecuentemente mal configurado de cualquier despliegue de red Social WiFi es el Walled Garden —la lista de control de acceso (ACL) previa a la autenticación en el controlador de red que define a qué direcciones IP y dominios puede acceder un dispositivo antes de que se le haya concedido acceso completo a Internet.

Para completar el flujo de OAuth, el dispositivo cliente debe poder acceder a los servidores de autenticación de los proveedores de identidad antes de que se complete la autenticación. Esto significa que el Walled Garden debe incluir los puntos finales relevantes para cada proveedor social ofrecido en la página de bienvenida. Dado que los principales proveedores como Google y Facebook utilizan rangos de IP dinámicos servidos desde grandes CDN, la mejor práctica es configurar los Walled Gardens utilizando nombres de dominio (FQDN) cuando el controlador admita ACL basadas en DNS, en lugar de rangos de IP estáticos que inevitablemente quedarán obsoletos.

La falta de mantenimiento de un Walled Garden preciso es la causa más común de fallos en el despliegue de Social WiFi en entornos de producción.

Aleatorización de MAC y persistencia de identidad

Los dispositivos iOS modernos (desde iOS 14) y Android (desde Android 10) generan una dirección MAC aleatoria para cada red a la que se asocian. Esta característica de privacidad socava directamente el enfoque tradicional de usar direcciones de hardware para identificar y rastrear a los visitantes que regresan.

Social WiFi resuelve directamente este problema. Debido a que el usuario se autentica con una identidad social persistente —su cuenta de Google, por ejemplo—, la plataforma puede identificarlo en todas las sesiones, independientemente de la dirección MAC que presente su dispositivo. Esto hace que los perfiles autenticados sean sustancialmente más valiosos que cualquier enfoque de seguimiento basado en hardware, y es una razón clave por la que las soluciones de red social WiFi son cada vez más la opción predeterminada para los despliegues en locales empresariales.

Segmentación y seguridad de la red

El SSID de invitado utilizado para Social WiFi es típicamente una red abierta (sin cifrar) para facilitar el mecanismo de redirección del Captive Portal. Esto es arquitectónicamente aceptable siempre que se aplique una estricta segmentación de la red. La VLAN de invitados debe estar aislada de toda la infraestructura corporativa interna, los sistemas de punto de venta y cualquier segmento de red que se encuentre dentro del alcance de PCI DSS. Una red plana donde el tráfico de invitados puede llegar a los sistemas internos es un fallo de seguridad crítico.

Para los locales que operan en entornos regulados —como Healthcare instalaciones — se requieren controles adicionales. La red de invitados debe tratarse como un segmento no fiable, y cualquier integración con sistemas clínicos debe ser explícitamente definida y aprobada. Para más información sobre implementaciones clínicas seguras, consulte WiFi en hospitales: Guía para redes clínicas seguras .

Guía de Implementación

La implementación de una solución robusta de Social WiFi requiere una planificación cuidadosa en la infraestructura de red, la gobernanza de datos y la integración de marketing. Los siguientes pasos se aplican a la mayoría de las implementaciones en entornos empresariales.

Paso 1: Evaluación de la Preparación de la Infraestructura

Antes de configurar cualquier Captive Portal, audite su infraestructura inalámbrica existente. Confirme que sus controladores de puntos de acceso admiten Captive Portals externos y RADIUS CoA. Los principales proveedores empresariales — Cisco Meraki, Aruba Networks, Ruckus, Extreme Networks y Fortinet — todos admiten esta capacidad, pero el método de configuración específico varía. Verifique que el firmware de su controlador esté actualizado, ya que las versiones anteriores pueden tener problemas conocidos con la detección de CNA o el manejo de RADIUS CoA.

Para implementaciones en Hostelería , evalúe la densidad de puntos de acceso en función del número máximo esperado de clientes concurrentes. Un hotel de 200 habitaciones con un escenario de ocupación total de más de 400 dispositivos requiere una planificación de RF cuidadosa para evitar cuellos de botella de asociación que se manifestarán como cargas lentas del portal y una mala experiencia de usuario.

Paso 2: Diseño del Captive Portal y Optimización de la UX

El Captive Portal es la puerta de entrada digital a su establecimiento. La mayoría de las autenticaciones se realizarán en smartphones, por lo que la página de bienvenida debe ser "mobile-first", ligera y de carga rápida. Apunte a un peso de página inferior a 200 KB y un tiempo de interacción inferior a dos segundos en una conexión 4G.

Ofrezca los proveedores de inicio de sesión social más relevantes para su demografía. Para la mayoría de los establecimientos de consumo, Google y Facebook cubren la gran mayoría de los usuarios. Apple Sign In es cada vez más importante para las demografías dominadas por iOS. Siempre proporcione un inicio de sesión por correo electrónico basado en formulario como alternativa para los usuarios sin cuentas sociales.

La página de bienvenida también debe cumplir los requisitos del GDPR (detallados a continuación), lo que significa que debe incluir casillas de verificación de consentimiento claramente separadas y un enlace visible a su política de privacidad, todo ello sin que la página parezca un obstáculo para el cumplimiento.

Paso 3: Configuración de Cumplimiento del GDPR

Operar una red de captura de datos en el Reino Unido o la UE requiere un estricto cumplimiento del GDPR. La base legal para el procesamiento de datos personales en un contexto de Social WiFi es típicamente el Consentimiento. Esto tiene implicaciones directas para el diseño de la página de bienvenida y la gestión de datos de backend.

El consentimiento debe ser libremente otorgado, específico, informado e inequívoco. No debe agrupar la aceptación de los términos de servicio de la red con el consentimiento para las comunicaciones de marketing; estas deben ser casillas de verificación independientes y no premarcadas. Su política de privacidad debe ser claramente accesible antes de que el usuario inicie sesión. Debe practicar la minimización de datos: solo solicite los ámbitos de OAuth genuinamente necesarios para su propósito declarado. Y debe mantener un mecanismo para que los usuarios ejerzan su derecho de supresión.

Para una visión general completa de cómo estos requisitos interactúan con su estrategia de marketing, consulte ¿Cómo funciona el marketing WiFi? .

Paso 4: Integración de CRM y Automatización de Marketing

Los datos capturados a través de Social WiFi solo son valiosos si se operacionalizan. Integre su plataforma de análisis WiFi con su CRM existente — Salesforce, HubSpot o un sistema específico del sector — a través de API o webhook. Configure flujos de trabajo automatizados para activarse con la creación de nuevos perfiles: un correo electrónico de bienvenida, una invitación a un programa de fidelización o una encuesta post-visita.

Para entornos de Retail , esta integración permite la personalización inmediata. Un cliente que ha comprado previamente en una categoría específica puede recibir una oferta relevante en el momento en que se autentica en cualquier tienda de la propiedad. Para los centros de Transporte , los datos se incorporan al análisis del flujo de pasajeros y a los informes de rendimiento de los inquilinos comerciales.

Mejores Prácticas

Mantenimiento del Walled Garden

Trate su configuración de Walled Garden como un documento vivo. Los proveedores sociales actualizan regularmente sus rangos de IP de CDN y de puntos finales de autenticación. Asigne la propiedad del mantenimiento del Walled Garden a un miembro del equipo específico y programe revisiones trimestrales. Suscríbase a los registros de cambios para desarrolladores de cada proveedor social que admita.

Gestión de Registros de Consentimiento

Mantenga un registro con marca de tiempo del consentimiento de cada usuario, incluyendo qué versión de su política de privacidad estaba vigente en el momento del consentimiento. Esto es esencial para demostrar el cumplimiento en caso de una investigación regulatoria. Su plataforma WiFi debería proporcionar esta pista de auditoría de forma nativa.

Pruebas A/B de la Página de Bienvenida

Trate su Captive Portal como un embudo de conversión. Pruebe variaciones de su página de bienvenida — diferente orden de proveedores sociales, diferentes propuestas de valor, diferentes imágenes — y mida el impacto en las tasas de finalización de autenticación. Una mejora del 10% en la tasa de finalización en un lugar de alta afluencia se traduce directamente en miles de perfiles adicionales por mes.

Revisión de la Segmentación de la Red

Realice una revisión anual de la segmentación de su VLAN de invitados para asegurar que permanezca aislada a medida que su red evoluciona. Los cambios en la infraestructura — nuevos switches, actualizaciones de controladores, reconfiguraciones de VLAN — pueden introducir inadvertidamente rutas de enrutamiento entre los segmentos de invitados y corporativos.

Resolución de Problemas y Mitigación de Riesgos

Incluso con una planificación cuidadosa, los modos de fallo específicos son comunes en las implementaciones de Social WiFi.

| Failure Mode | Symptoms | Root Cause | Mitigation |

|---|---|---|---|

| CNA no se activa | Los usuarios no ven el portal; asumen que el WiFi no funciona | El controlador no responde a la sonda de detección del SOs | Configurar la intercepción de DNS para captive.apple.com, connectivitycheck.gstatic.com, etc. |

| Tiempo de espera de flujo OAuth | La página de inicio de sesión social no se carga o se bloquea | Faltan puntos finales de proveedor en Walled Garden | Auditar y actualizar Walled Garden; usar reglas basadas en FQDN |

| Carga lenta del portal | Alta tasa de abandono en la página de bienvenida | Portal alojado en un servidor distante; recursos de página pesados | Usar CDN; optimizar el peso de la página; probar en conexiones móviles |

| Usuarios recurrentes no reconocidos | Los análisis muestran un recuento inflado de nuevos usuarios | La aleatorización de MAC interrumpe el seguimiento de dispositivos | Confiar en la identidad autenticada, no en la MAC; usar cookies persistentes |

| Fallo de RADIUS CoA | La autenticación se completa pero no se concede acceso a internet | Discrepancia de secreto compartido de RADIUS; firewall bloqueando el puerto CoA (UDP 3799) | Verificar la configuración de RADIUS; abrir el puerto CoA en el firewall del controlador |

Para ubicaciones con implementaciones complejas en múltiples sitios, la Guía del sistema de posicionamiento interior: UWB, BLE y WiFi proporciona contexto adicional sobre cómo los datos de posicionamiento basados en WiFi pueden complementar los análisis de Social WiFi.

ROI e impacto empresarial

El caso de negocio para Social WiFi está bien establecido en múltiples categorías de ubicaciones. La plataforma de Análisis de WiFi que sustenta una implementación de Social WiFi proporciona el marco de medición para cuantificar este valor.

Indicadores clave de rendimiento

| KPI | Método de medición | Resultado típico |

|---|---|---|

| Tasa de crecimiento de la base de datos CRM | Nuevos perfiles autenticados por mes | Aumento del 200-400% frente al registro web solo |

| Tasa de apertura de Email Marketing | Análisis de campaña post-implementación | 25-40% (frente al 15-20% de media del sector para listas compradas) |

| Tasa de visitas recurrentes | Apariciones repetidas de MAC/identidad | Aumento medible en 90 días |

| Tasa de conversión de campaña | Transacciones atribuidas de campañas activadas por WiFi | 3-8 veces superior a la difusión no segmentada |

| Puntuación de calidad de datos | Tasa de entregabilidad de correo electrónico en direcciones capturadas | 85-95% (las cuentas sociales tienen correos electrónicos verificados) |

Caso de estudio de hostelería

Un grupo hotelero del Reino Unido con 350 habitaciones implementó Social WiFi en cuatro propiedades utilizando la plataforma Purple. En 60 días, habían capturado más de 12.000 perfiles de huéspedes verificados con suscripciones de correo electrónico. Las secuencias de correo electrónico automatizadas post-estancia lograron una tasa de apertura del 34% y una conversión de reserva directa del 6,2%, lo que redujo de forma medible los costes de comisión de las OTA. La implementación de TI tardó menos de dos días laborables por propiedad, con el esfuerzo principal centrado en la configuración de Walled Garden y la integración de la API de CRM.

Caso de estudio de retail

Un minorista de moda nacional con 85 tiendas estandarizó Social WiFi en toda su red. Al agregar los datos de autenticación con los registros de punto de venta, el equipo de marketing identificó que los clientes que se autenticaron en el WiFi de la tienda tenían un valor promedio de cesta un 23% más alto que aquellos que no lo hicieron. Las notificaciones push dirigidas enviadas a los usuarios autenticados por WiFi dentro de las 24 horas posteriores a una visita a la tienda lograron una tasa de canje del 12% en códigos de descuento personalizados, una campaña que habría sido imposible sin la infraestructura de datos de primera parte que proporcionó Social WiFi.

Para soporte de implementación, documentación de la plataforma y guías de despliegue específicas de la industria, visita purple.ai .

Términos clave y definiciones

Social WiFi

A guest network authentication mechanism that uses OAuth 2.0 to allow users to log in to a captive portal using their existing social media accounts, capturing verified identity and demographic data in the process.

The primary subject of this guide. IT teams encounter this when evaluating guest network strategies for venues with a marketing or data capture objective.

Captive Portal

A web page that a user is required to view and interact with before access is granted to a public network. Implemented via HTTP interception and DNS redirection at the network controller level.

The primary user interface for Social WiFi and the mechanism through which data capture and consent collection occurs.

OAuth 2.0

An open standard for access delegation that allows a user to grant a third-party application limited access to their account on another service, without sharing their password. Defined in RFC 6749.

The underlying protocol that enables secure social login. The WiFi operator never sees the user's social media password; they receive only the data scopes the user explicitly consents to share.

Walled Garden

A restricted set of IP addresses or domains that a device is permitted to access before it has completed authentication on the network. Implemented as a pre-authentication ACL on the network controller.

Essential for allowing the device to reach social media authentication servers during the OAuth flow. Misconfiguration is the most common cause of Social WiFi deployment failures.

RADIUS CoA (Change of Authorisation)

An extension to the RADIUS protocol (RFC 5176) that allows a RADIUS server to dynamically modify the authorisation attributes of an active session — for example, moving a device from a pre-authentication VLAN to a full-access VLAN.

The mechanism by which the captive portal platform instructs the network controller to grant internet access once the social login is successfully completed.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where the device presents a randomly generated MAC address when associating with a WiFi network, rather than its hardware-burned address.

Directly undermines hardware-based visitor tracking. Social WiFi mitigates this by anchoring sessions to authenticated user identities rather than device MAC addresses.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

Directly governs which OAuth scopes you are permitted to request during social login. Requesting a user's full social graph to provide WiFi access is unlikely to satisfy this principle.

CNA (Captive Network Assistant)

A lightweight pseudo-browser built into operating systems (iOS, Android, Windows, macOS) that automatically detects the presence of a captive portal and displays it to the user without requiring them to open a full browser.

Understanding CNA detection behaviour — and the specific HTTP probes each OS uses — is essential for ensuring the splash page appears automatically when a user connects to the guest SSID.

First-Party Data

Information a company collects directly from its own customers or audience, which it owns and controls, as opposed to second-party (partner) or third-party (purchased) data.

Social WiFi is one of the most effective mechanisms for physical venues to build a large, high-quality first-party data asset, particularly as third-party cookies and device fingerprinting become less viable.

Casos de éxito

A 200-room hotel needs to implement a guest WiFi solution that captures actionable marketing data, ensures GDPR compliance, and provides a seamless experience for international guests who may use different social platforms.

Deploy an enterprise Guest WiFi platform (e.g., Purple) integrated with the existing WLAN controllers via external captive portal and RADIUS CoA. Configure the splash page to offer Google, Facebook, and Apple Sign In, with a form-based email fallback. Implement Walled Garden rules for all three providers using FQDN-based ACLs. Design the splash page with two independent consent checkboxes: one for terms of service (required) and one for marketing communications (optional). Link the privacy policy prominently. Integrate the platform with the hotel PMS and CRM via API to sync guest profiles and trigger automated post-stay email sequences. Set a data retention policy of 24 months with automated purge. Sign a Data Processing Agreement with the WiFi platform vendor.

A national retail chain with 85 stores wants to understand customer demographics and cross-store visitation patterns without requiring users to download a mobile app, and without relying on MAC address tracking.

Standardise the Guest SSID and captive portal configuration across all store locations using a centralised WiFi management platform. Implement Social WiFi with Google and Facebook login as primary options. Configure the platform to use authenticated user identity (not MAC address) as the primary tracking key, supplemented by persistent first-party cookies for sessions where the same device re-authenticates. Aggregate authentication events across all stores in the analytics platform to build cross-store visitation profiles. Segment the resulting audience by visit frequency, store location, and demographic attributes for targeted campaign activation.

Análisis de escenarios

Q1. You are deploying Social WiFi at a new stadium with 40,000 capacity. Users are connecting to the SSID, but when they tap 'Login with Facebook', the page times out and fails to load. Standard form-based email login works correctly. What is the most likely cause, and what is your immediate remediation step?

💡 Sugerencia:Consider what network access the device has before authentication is complete, and which specific traffic is required for the OAuth flow.

Mostrar enfoque recomendado

The Walled Garden (pre-authentication ACL) on the network controller is misconfigured or missing the necessary IP ranges and domains for Facebook's authentication servers. The device cannot reach Facebook's OAuth endpoints before it has been granted full internet access. Immediate remediation: identify the current Walled Garden configuration on the controller, add the required Facebook authentication domains (including facebook.com, fbcdn.net, and related CDN domains), and test the flow. Longer-term: switch to FQDN-based Walled Garden rules if the controller supports them, to avoid future breakage from IP range changes.

Q2. A retail client wants to track how often specific customers visit their stores across the country. Their current approach relies entirely on MAC address logging. They have noticed that their 'returning visitor' metric has dropped sharply over the past 18 months. What is the most likely cause, and how does Social WiFi address it?

💡 Sugerencia:Consider privacy features introduced in major mobile operating systems since 2020.

Mostrar enfoque recomendado

The drop in returning visitor recognition is almost certainly caused by MAC address randomisation, introduced in iOS 14 and Android 10. Devices now present a different, randomly generated MAC address for each network, making it impossible to link visits across sessions using hardware addresses alone. Social WiFi addresses this by anchoring each session to a verified, persistent user identity (e.g., their Google account). Provided the user authenticates at each visit, the platform can identify them regardless of their current MAC address, restoring accurate return visit tracking.

Q3. Your marketing director wants to collect users' email addresses, phone numbers, date of birth, and their full Facebook friends list during the WiFi login process. As the IT Manager responsible for GDPR compliance, which specific principle do you invoke, and what is your recommended approach?

💡 Sugerencia:Consider the GDPR principle governing the scope and volume of personal data collection.

Mostrar enfoque recomendado

You invoke the principle of Data Minimisation under GDPR Article 5(1)(c). You must only collect personal data that is adequate, relevant, and limited to what is necessary for the stated purpose. Collecting a user's entire Facebook friends list to provide WiFi access and basic marketing is disproportionate and almost certainly unlawful. The recommended approach is to restrict OAuth scopes to the minimum necessary: typically name, email address, and optionally age range and gender. Phone number and friends list should not be requested. Document the rationale for each scope requested as part of your data governance records.