Cómo Configurar WiFi Empresarial en iOS y macOS con 802.1X

Esta guía autorizada proporciona a los líderes de TI senior pasos prácticos para implementar WiFi empresarial 802.1X en dispositivos iOS y macOS. Cubre la autenticación basada en certificados (EAP-TLS), perfiles de configuración MDM y la integración de arquitectura para asegurar las redes corporativas mientras se apoyan las iniciativas BYOD.

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Arquitectura 802.1X

- Perfiles de Configuración de Apple

- Guía de Implementación

- Paso 1: Preparación de PKI y RADIUS

- Paso 2: Configuración de Carga Útil MDM (Jamf / Intune)

- Paso 3: Segregación de Red

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- El Escenario de 'Fallo Silencioso'

- Tiempos de Espera de Inscripción SCEP

- ROI e Impacto Comercial

Resumen Ejecutivo

Para CTOs y arquitectos de red que gestionan grandes recintos—desde Hostelería y Comercio Minorista hasta centros de Transporte —asegurar el borde inalámbrico corporativo es primordial. Confiar en Claves Pre-Compartidas (PSKs) o Captive Portals heredados para el acceso de empleados y dispositivos corporativos expone la red al robo de credenciales y fallos de cumplimiento.

Esta referencia técnica detalla la implementación de 802.1X utilizando EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) para dispositivos Apple (iOS y macOS). Al aplicar la autenticación basada en certificados, las organizaciones eliminan las vulnerabilidades relacionadas con contraseñas, agilizan la incorporación de dispositivos a través de plataformas de Mobile Device Management (MDM) como Jamf e Intune, y aseguran una sólida segregación de red. Mientras que las soluciones de WiFi para Invitados gestionan el acceso público y la captura de datos, una implementación 802.1X correctamente diseñada salvaguarda los recursos internos, asegurando el cumplimiento de los mandatos PCI DSS y GDPR.

Escuche nuestro podcast de resumen técnico de 10 minutos a continuación para una visión general rápida de la arquitectura y los errores comunes.

Análisis Técnico Detallado

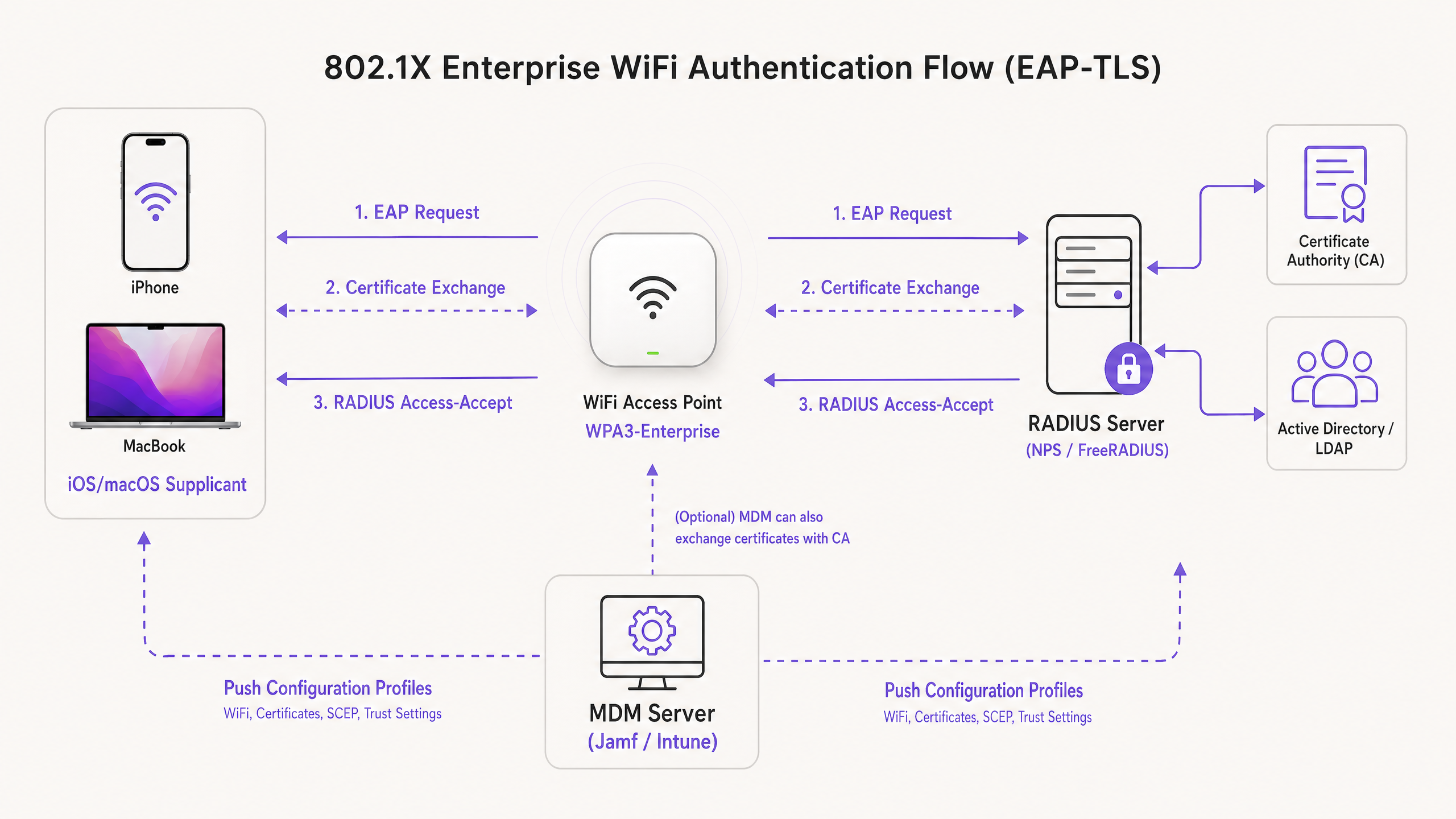

La Arquitectura 802.1X

El estándar IEEE 802.1X define el Control de Acceso a la Red basado en puertos (PNAC). En un contexto inalámbrico, evita que un cliente (el suplicante) pase tráfico a través del Punto de Acceso (el autenticador) hasta que el servidor RADIUS (el servidor de autenticación) verifique su identidad.

Al implementar para ecosistemas Apple, EAP-TLS es el estándar de la industria. A diferencia de PEAP o TTLS, que dependen de credenciales de usuario que pueden ser comprometidas, EAP-TLS requiere que tanto el servidor RADIUS como el dispositivo cliente presenten certificados digitales. Este proceso de autenticación mutua garantiza que el dispositivo esté autorizado y que la red a la que se conecta sea legítima, frustrando ataques de APs maliciosos.

Perfiles de Configuración de Apple

Los dispositivos Apple no soportan de forma nativa la inscripción automática de certificados sin gestión externa. Para implementar EAP-TLS a escala, los equipos de TI deben usar Perfiles de Configuración (archivos .mobileconfig). Estos archivos XML contienen cargas útiles específicas:

- Carga Útil de WiFi: Define el SSID, el tipo de seguridad (WPA3-Enterprise) y los tipos de EAP soportados.

- Cargas Útiles de Certificado: Entrega la CA Raíz y cualquier CA Intermedia requerida para confiar en el servidor RADIUS.

- Carga Útil SCEP/ACME: Configura el protocolo utilizado para solicitar un certificado de cliente único a la Autoridad de Certificación (CA).

Para obtener más información sobre cómo asegurar su infraestructura de AP, consulte nuestra guía sobre Seguridad de Puntos de Acceso: Su Guía Empresarial 2026 .

Guía de Implementación

Paso 1: Preparación de PKI y RADIUS

Antes de tocar un MDM, su Infraestructura de Clave Pública (PKI) y los servidores RADIUS (por ejemplo, Cisco ISE, Aruba ClearPass o FreeRADIUS) deben estar configurados para emitir y validar certificados. Asegúrese de que el certificado de su servidor RADIUS esté firmado por una CA interna de confianza o una CA pública, y que el SAN (Subject Alternative Name) coincida con el FQDN del servidor.

Paso 2: Configuración de Carga Útil MDM (Jamf / Intune)

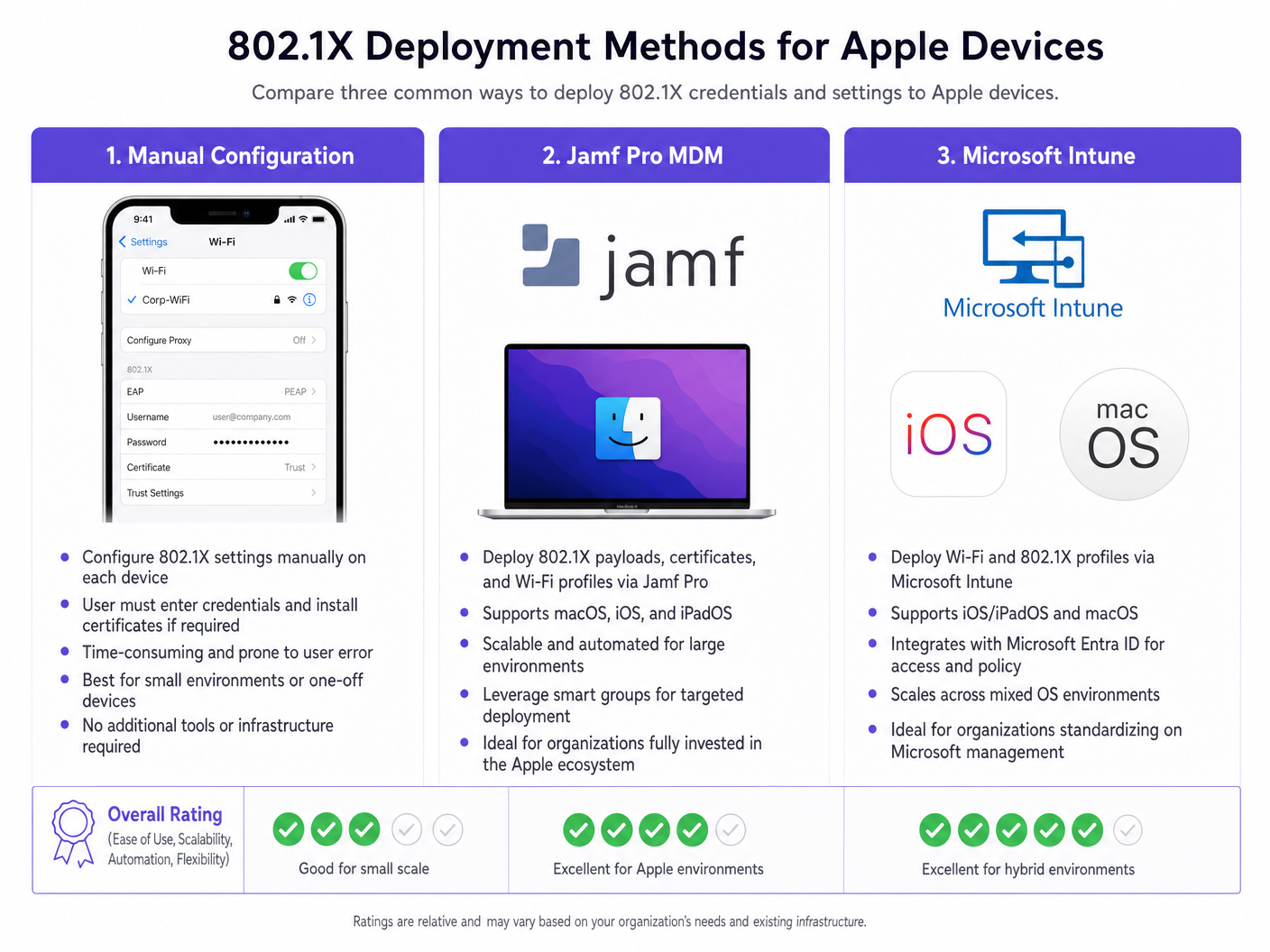

La implementación a través de un MDM es obligatoria para despliegues empresariales escalables.

Creación del Perfil:

- Configuración de Confianza: Esto es crítico. En la carga útil de WiFi, debe seleccionar explícitamente el certificado de CA Raíz (implementado en una carga útil separada dentro del mismo perfil) como ancla de confianza para el servidor RADIUS. Además, especifique el Common Name (CN) o SAN exacto del servidor RADIUS en el campo 'Nombres de Certificado de Servidor de Confianza'. No hacerlo resultará en que iOS/macOS solicite al usuario que confíe manualmente en el certificado, rompiendo el modelo de implementación sin intervención.

- Certificado de Identidad: Vincule la carga útil de WiFi a la carga útil SCEP o ACME para que el dispositivo sepa qué certificado presentar durante el handshake EAP-TLS.

Paso 3: Segregación de Red

Los dispositivos corporativos que se autentican a través de 802.1X deben colocarse en una VLAN dedicada, completamente aislada de las redes de acceso público. Para recintos que utilizan WiFi Analytics de Purple, los SSID de invitados se ejecutan en paralelo, asegurando que el tráfico corporativo y los datos de análisis de invitados nunca se crucen.

Para entornos con flotas de dispositivos mixtas, también puede necesitar revisar Cómo Configurar WiFi Empresarial en Dispositivos Android con EAP-TLS .

Mejores Prácticas

- Aplicar WPA3-Enterprise: Exija WPA3 para todas las nuevas implementaciones para aprovechar la fuerza criptográfica de 192 bits. Asegure la compatibilidad con dispositivos heredados solo si es estrictamente necesario para las operaciones comerciales.

- Automatizar la Renovación de Certificados: Configure las cargas útiles SCEP para renovar automáticamente los certificados de cliente al menos 14 días antes de su vencimiento.

- Deshabilitar la Aleatorización de MAC: Para los SSID corporativos enviados a través de MDM, deshabilite la 'Dirección Wi-Fi Privada' (iOS) para asegurar un seguimiento consistente y la aplicación de políticas dentro de sus herramientas de gestión de red.

- Aprovechar la Seguridad DNS: Combine 802.1X con un filtrado DNS robusto para evitar que los dispositivos corporativos comprometidos lleguen a servidores de comando y control. Consulte Proteja su Red con DNS y Seguridad Robustos para detalles de implementación.

Solución de Problemas y Mitigación de Riesgos

El Escenario de 'Fallo Silencioso'

El problema más común en las implementaciones de 802.1X en iOS/macOS es un fallo silencioso donde el dispositivo se niega a conectarse sin avisar al usuario. Esto casi siempre apunta a un problema de cadena de confianza. Si el certificado del servidor RADIUS se renueva y las nuevas CA raíz/intermedias no se envían a los dispositivos antes del cambio, los dispositivos Apple abandonarán el handshake EAP para protegerse contra ataques de intermediario.

Mitigación: Implemente un proceso estricto de gestión de cambios para los certificados RADIUS. Siempre implemente nuevas cadenas de CA a través de MDM al menos una semana antes de actualizar el servidor RADIUS.

Tiempos de Espera de Inscripción SCEP

Si los dispositivos no logran recibir su certificado de cliente, verifique la contraseña de desafío SCEP y asegúrese de que el servidor MDM pueda comunicarse con el servidor NDES/CA a través de los puertos requeridos.

ROI e Impacto Comercial

La implementación de 802.1X con EAP-TLS requiere una inversión inicial en arquitectura PKI y MDM, pero el ROI se logra a través de la mitigación de riesgos y la eficiencia operativa. Al eliminar los restablecimientos de contraseña y automatizar la incorporación de dispositivos, los tickets de soporte de TI relacionados con el acceso WiFi suelen disminuir entre un 60% y un 80%. Además, lograr una segmentación de red estricta es a menudo un requisito obligatorio para las pólizas de ciberseguro y el cumplimiento de PCI DSS, protegiendo a la organización de sanciones financieras catastróficas en caso de una violación.

Key Definitions

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication framework requiring digital certificates on both the client and the authentication server.

Considered the most secure 802.1X method, eliminating the need for passwords and protecting against credential theft.

Supplicant

The end-user device (e.g., iPhone, MacBook) requesting access to the network.

The supplicant must be configured via MDM to present the correct certificate and trust the correct server during the 802.1X handshake.

Authenticator

The network device, typically a WiFi Access Point or switch, that blocks traffic until the supplicant is authenticated.

The AP acts as a middleman, passing EAP messages between the supplicant and the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service. The server that verifies the supplicant's credentials (certificates) and authorizes access.

The core decision engine for enterprise network access, often integrated with Active Directory and PKI.

MDM Configuration Profile

An XML file (.mobileconfig) pushed to Apple devices to enforce settings, deploy certificates, and configure network access.

The essential delivery mechanism for achieving zero-touch 802.1X deployments on iOS and macOS.

SCEP

Simple Certificate Enrollment Protocol. A protocol used by MDM systems to automatically request and install certificates on devices.

Crucial for automating the lifecycle of the client certificates required for EAP-TLS.

SAN (Subject Alternative Name)

An extension to an X.509 certificate that allows multiple values (like FQDNs or IP addresses) to be associated with the certificate.

Apple devices strictly check the SAN of the RADIUS server certificate against the trusted names defined in their configuration profile.

WPA3-Enterprise

The latest Wi-Fi security certification requiring 192-bit cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for new enterprise deployments, offering significant protection against eavesdropping.

Worked Examples

A global retail chain is deploying corporate iPads to 500 store managers. They currently use a hidden SSID with a PSK, which has been leaked. They need to secure the network using Microsoft Intune without requiring managers to manually enter credentials.

- Deploy an Enterprise CA and configure NDES/SCEP integration with Intune.

- Create a Trusted Certificate profile in Intune containing the Root CA for the RADIUS server.

- Create a SCEP Certificate profile targeting the iPads to issue unique client certificates.

- Create a Wi-Fi profile in Intune. Set the security type to WPA2/WPA3-Enterprise, EAP type to EAP-TLS. Link the SCEP profile as the client certificate and the Trusted Certificate profile for server validation. Specify the RADIUS server names.

- Push the profiles to a test group, verify connectivity, then roll out to all 500 devices.

A university is updating its network infrastructure and needs to ensure that faculty MacBooks managed by Jamf Pro transition seamlessly to a new RADIUS server cluster.

- Export the Root and Intermediate certificates of the new RADIUS server cluster.

- In Jamf Pro, update the existing Configuration Profile (or create a transition profile) to include the new CA certificates alongside the old ones.

- Update the 'Trusted Server Certificate Names' in the WiFi payload to include the FQDNs of the new RADIUS servers.

- Push the updated profile to all MacBooks.

- Once the profile is confirmed installed across the fleet, cut over the network infrastructure to the new RADIUS servers.

Practice Questions

Q1. Your organization is rolling out WPA3-Enterprise to all corporate MacBooks. During testing, users report that their devices are repeatedly prompting them to 'Verify Certificate' for the RADIUS server, even though the profile was pushed via Jamf. What is the most likely configuration error?

Hint: Consider what specific information the Apple device needs to trust the server silently.

View model answer

The Configuration Profile is missing the explicit trust mapping. While the Root CA might be installed on the device, the WiFi payload must explicitly list the RADIUS server's FQDN in the 'Trusted Server Certificate Names' field, and the Root CA must be selected as the trusted anchor for that specific WiFi network. Without this, macOS will prompt the user to manually verify and trust the certificate.

Q2. A hotel chain wants to secure its back-of-house operations (staff iPads) using 802.1X, while continuing to offer public access via a captive portal. How should the network architecture be designed to support both requirements securely?

Hint: Think about logical separation at the access point and switch level.

View model answer

The architecture should utilize two distinct SSIDs broadcast from the same Access Points. The back-of-house SSID will be configured for WPA3-Enterprise (802.1X), authenticating staff iPads via EAP-TLS and placing them on a secure, internal VLAN. The public SSID will be open, redirecting users to the Purple Guest WiFi captive portal, and dropping authenticated guests onto a heavily restricted, internet-only VLAN. This ensures complete segregation of corporate and guest traffic.

Q3. You are migrating your RADIUS infrastructure from an on-premise Cisco ISE deployment to a cloud-based RADIUS provider. The new provider uses a different public Certificate Authority. What is the critical first step before changing the RADIUS configuration on the Access Points?

Hint: Consider the order of operations to prevent a complete loss of connectivity for the client devices.

View model answer

The critical first step is to push an updated MDM Configuration Profile to all Apple devices that includes the Root and Intermediate certificates of the new public CA used by the cloud RADIUS provider. This trust chain must be established on the supplicants before the APs are cut over to the new RADIUS servers; otherwise, the devices will reject the new server certificates and fail to connect.