Reducción de la latencia en redes WiFi de alta densidad

Esta guía detalla cómo la eliminación de búsquedas DNS innecesarias para dominios de seguimiento reduce drásticamente la latencia en redes WiFi de alta densidad. Proporciona orientación práctica sobre arquitectura, implementación y ROI para líderes de TI que gestionan entornos de recintos congestionados.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Anatomía de una Tormenta de Consultas DNS

- Arquitectura para la Resolución en el Borde

- Guía de Implementación

- Paso 1: Auditoría de Línea Base

- Paso 2: Despliegue del Resolutor Local

- Paso 3: Gestión de DNS sobre HTTPS (DoH)

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

- Podcast Informativo para Expertos

Resumen Ejecutivo

Para CTOs y arquitectos de red que gestionan entornos de alta densidad como recintos de Hospitalidad , estadios y propiedades de Retail , la latencia a menudo se diagnostica erróneamente como un problema puramente de RF o de backhaul. Sin embargo, un porcentaje significativo de la latencia percibida en las redes WiFi modernas proviene de la capa DNS. Cuando un usuario se conecta a su Guest WiFi , una sola carga de página puede activar de 20 a 70 consultas DNS, principalmente para píxeles de seguimiento de terceros, redes publicitarias y balizas de telemetría. En un recinto concurrido, esto crea una 'tormenta de consultas DNS' que satura los resolutores locales y ocupa un valioso tiempo de transmisión.

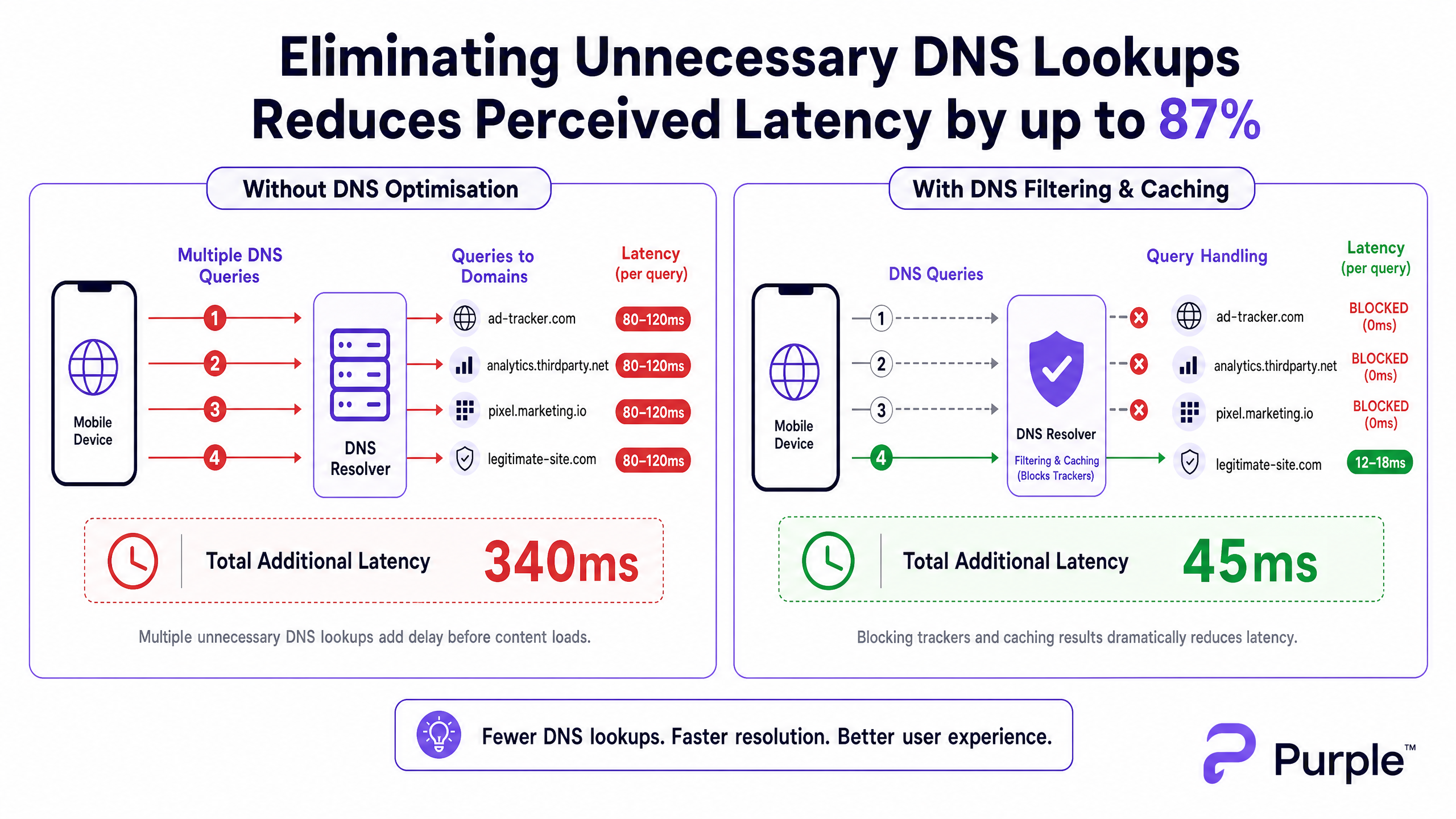

Al implementar un agresivo almacenamiento en caché DNS local y filtrar dominios de seguimiento en el borde, los recintos pueden devolver un NXDOMAIN instantáneo para solicitudes innecesarias. Este enfoque elimina el viaje de ida y vuelta a la internet pública, reduciendo la latencia percibida hasta en un 87%. Esta guía proporciona la arquitectura técnica y el marco de implementación para desplegar WiFi optimizado para DNS, mejorando la experiencia del usuario, reduciendo los tickets de soporte y asegurando una captura de datos de WiFi Analytics sin interrupciones.

Análisis Técnico Detallado

La Anatomía de una Tormenta de Consultas DNS

En un despliegue de alta densidad que ejecuta 802.11ax (WiFi 6/6E), los mecanismos de eficiencia como OFDMA y BSS Colouring están diseñados para gestionar la interferencia de co-canal y optimizar el tiempo de transmisión. Sin embargo, estos mecanismos asumen que el medio de radio está transmitiendo datos de usuario reales. Cuando 3,000 huéspedes en un hotel o 10,000 aficionados en un estadio intentan cargar páginas web simultáneamente, el gran volumen de consultas DNS para dominios no esenciales (por ejemplo, ad-tracker.com, analytics.thirdparty.net) introduce una sobrecarga masiva.

Cada consulta DNS enviada a un resolutor externo (como el DNS predeterminado de un ISP o el 8.8.8.8 de Google) incurre en un tiempo de ida y vuelta de 80-150ms en una red congestionada. Si una página requiere 15 búsquedas de dominios de seguimiento antes de renderizar el contenido, el usuario experimenta más de un segundo de retraso 'invisible'. Esto no es un problema de rendimiento; es un cuello de botella transaccional.

Arquitectura para la Resolución en el Borde

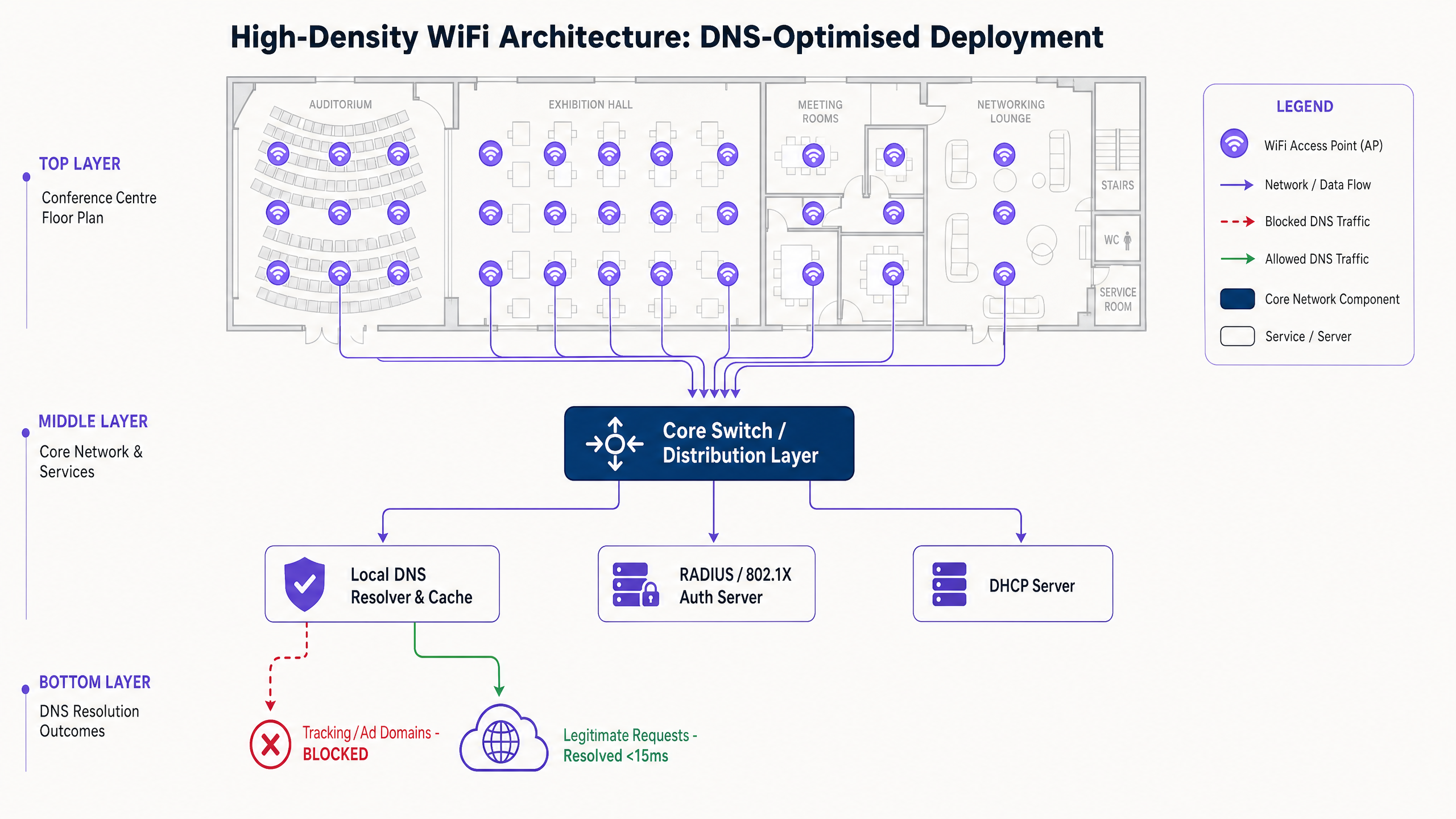

Para mitigar esto, la arquitectura debe trasladar la resolución al borde de la red. Desplegar un resolutor DNS local con una caché TTL agresiva asegura que los dominios legítimos y frecuentemente solicitados se resuelvan en menos de 5ms.

Crucialmente, este resolutor debe integrar una lista de bloqueo curada (por ejemplo, modo empresarial de Pi-hole, Cisco Umbrella) para descartar consultas de dominios de seguimiento conocidos. Devolver un NXDOMAIN instantáneo libera la oportunidad de transmisión (TXOP) en el medio inalámbrico, permitiendo que los datos de carga útil reales fluyan más rápido.

Guía de Implementación

Paso 1: Auditoría de Línea Base

Antes de alterar la ruta DNS, establezca una línea base. Instrumente su resolutor existente o despliegue un tap pasivo para capturar registros de consultas durante una ventana de uso pico. Identifique los 50 dominios más consultados; típicamente, el 30-50% serán servicios de seguimiento o telemetría.

Paso 2: Despliegue del Resolutor Local

Despliegue un resolutor local o alojado en el borde. Configure zonas autoritativas para recursos internos (split DNS) y aplique una lista de bloqueo conservadora. Evite listas agresivas inicialmente para evitar romper aplicaciones legítimas.

Paso 3: Gestión de DNS sobre HTTPS (DoH)

Los sistemas operativos modernos cada vez más eluden los resolutores locales utilizando DoH. Para mantener el control, intercepte el tráfico DoH en el firewall bloqueando el TCP/UDP 443 saliente a proveedores DoH conocidos, redirigiéndolos a su resolutor DoH gestionado. Para implicaciones más profundas, revise nuestra guía sobre DNS Over HTTPS (DoH): Implicaciones para el Filtrado de WiFi Público .

Mejores Prácticas

- Listas de Bloqueo Iterativas: Actualice las listas de bloqueo semanalmente a través de feeds automatizados, pero mantenga un proceso de lista blanca de respuesta rápida para falsos positivos.

- Alineación con el Cumplimiento: Documente el filtrado DNS en los Términos de Servicio de su Captive Portal. Esto se alinea con GDPR al reducir activamente la recopilación de datos de terceros.

- Segmentación de VLAN: Pruebe nuevas listas de bloqueo en una VLAN de prueba o en un subconjunto específico de APs antes del despliegue en todo el recinto.

Solución de Problemas y Mitigación de Riesgos

- Fallo de Aplicaciones: El modo de fallo más común es que una aplicación legítima falle porque una dependencia fue bloqueada. Monitoree las tasas de picos de

NXDOMAIN; un aumento repentino generalmente indica un falso positivo. - Fallos de Omisión de DoH: Si la latencia sigue siendo alta a pesar del filtrado local, revise los registros del firewall en busca de DNS cifrado que omita sus reglas de intercepción.

- Envenenamiento de Caché: Asegúrese de que su resolutor local esté protegido contra ataques de envenenamiento de caché, particularmente en despliegues públicos de Transport o Healthcare .

ROI e Impacto Comercial

Reducir la latencia a través de la optimización de DNS impacta directamente en el resultado final. Para un hotel, las cargas más rápidas del Captive Portal y la navegación receptiva se correlacionan directamente con puntuaciones más altas en TripAdvisor. Para un entorno minorista, asegura una integración perfecta con herramientas como las iniciativas Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation o servicios basados en la ubicación como el Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots .

Al tratar el DNS como una capa de infraestructura crítica en lugar de una ocurrencia tardía, los recintos pueden extraer el máximo rendimiento de su hardware de RF existente inversiones.

Podcast Informativo para Expertos

Escuche a nuestro consultor sénior desglosar la mecánica y las estrategias de implementación para la optimización de DNS en lugares de alta densidad.

Definiciones clave

DNS Query Storm

A massive, simultaneous spike in domain name resolution requests, typically occurring when hundreds of devices connect and load tracking-heavy web pages simultaneously.

Common in stadiums and hotels during peak ingress times, causing perceived network failure even when bandwidth is available.

NXDOMAIN

A DNS response code indicating that the requested domain name does not exist.

Used strategically in DNS filtering to instantly terminate requests for known tracking domains, saving latency and airtime.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

While good for consumer privacy, DoH can bypass corporate network controls and filtering, requiring specific firewall interception strategies.

TTL Cache (Time to Live)

A mechanism where a local DNS resolver stores the IP address of a recently resolved domain for a specified period, serving subsequent requests instantly without querying the authoritative server.

Crucial for reducing latency for legitimate, highly trafficked domains (e.g., google.com, netflix.com) in a venue.

Airtime Overhead

The proportion of wireless transmission capacity consumed by management frames, control frames, and transactional protocols (like DNS) rather than actual user payload data.

Reducing unnecessary DNS queries directly reduces airtime overhead, improving the efficiency of the entire AP cluster.

Split DNS

An implementation where different DNS responses are provided depending on the source IP address of the request, often used to resolve internal hostnames differently from external ones.

Necessary when a venue hosts local services (like a captive portal or local media server) that should not be resolved via the public internet.

BSS Colouring

A spatial reuse technique in 802.11ax (WiFi 6) that assigns a 'colour' (a number) to each Basic Service Set, allowing APs on the same channel to differentiate between their own traffic and overlapping network traffic.

A key RF optimisation feature that works best when the network isn't bogged down by unnecessary transactional overhead like excessive DNS lookups.

Passive DNS Tap

A method of monitoring DNS traffic by copying packets from a switch port (SPAN port) without interfering with the actual flow of traffic.

Used during the initial audit phase to understand query volume and identify the top tracking domains before implementing filtering.

Ejemplos resueltos

A 500-room resort hotel experiences severe 'slow WiFi' complaints during the 4:00 PM to 6:00 PM check-in window, despite having upgraded to WiFi 6 access points last year. Backhaul utilisation is only at 40%.

- Deploy a local caching DNS resolver (e.g., Unbound) on the guest VLAN. 2. Implement a conservative tracking domain blocklist. 3. Configure the DHCP server to assign the local resolver's IP to all guest clients. 4. Implement firewall rules blocking outbound port 53 to force all DNS traffic through the local resolver.

A large conference centre needs to implement DNS filtering to improve latency but is concerned about modern smartphones bypassing the local resolver using DNS over HTTPS (DoH).

- Identify the IP ranges of major public DoH providers (Cloudflare, Google, Quad9). 2. Create firewall rules blocking outbound TCP port 443 to these specific IP ranges. 3. Deploy a local DoH-capable resolver. 4. Use network policy (e.g., DHCP Option 6) to direct clients to the managed DoH resolver.

Preguntas de práctica

Q1. You are managing a stadium WiFi network. During halftime, users report slow loading times. Dashboard metrics show AP CPU utilisation is low, and backhaul bandwidth is at 30% capacity. What is the most likely cause, and what is the immediate mitigation?

Sugerencia: Consider the transactional volume that occurs when 15,000 people open their phones simultaneously.

Ver respuesta modelo

The most likely cause is a DNS query storm overwhelming the local resolver or upstream ISP resolver. The immediate mitigation is to verify the local resolver's cache hit rate and ensure that a blocklist for high-volume tracking domains is active, instantly returning NXDOMAIN to reduce the query load.

Q2. A retail chain implements local DNS filtering to block tracking domains. A week later, the marketing team complains that their new in-store analytics app is failing to load on the guest WiFi. How do you resolve this while maintaining latency benefits?

Sugerencia: Filtering is not a set-and-forget configuration.

Ver respuesta modelo

Review the DNS query logs for the specific devices or timeframes when the app failed. Identify the blocked domain that the app depends on (a false positive). Add this specific domain to the resolver's whitelist, ensuring the app functions while the rest of the tracking domains remain blocked.

Q3. You deploy a local DNS resolver with aggressive caching and filtering in a public sector building. However, packet captures show a significant volume of DNS traffic still leaving the network on port 443. What is happening, and how do you enforce local policy?

Sugerencia: Modern browsers use encrypted protocols to bypass standard port 53 DNS.

Ver respuesta modelo

Devices are using DNS over HTTPS (DoH) to bypass the local resolver. To enforce policy, you must configure the firewall to block outbound TCP/UDP port 443 traffic destined for known public DoH provider IP ranges (e.g., Cloudflare, Google), forcing devices to fall back to the DHCP-provided local resolver.