WPA2 vs. 802.1X: ¿Cuál es la diferencia?

Esta guía desmitifica la relación entre el cifrado WPA2 y el marco de autenticación IEEE 802.1X — dos estándares complementarios que con frecuencia se confunden en la documentación de proveedores y en las discusiones sobre diseño de redes. Ofrece a directores de TI, arquitectos de redes y líderes de operaciones de recintos un desglose técnico claro de cómo interactúan estos protocolos, estrategias de implementación prácticas en entornos de hostelería, comercio minorista y sector público, y orientación práctica sobre cumplimiento, mitigación de riesgos e integración de WiFi para invitados.

Escucha esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado: Deconstruyendo los Estándares

- WPA2: El Estándar de Cifrado

- 802.1X: El Marco de Autenticación

- Cómo Funcionan Juntos WPA2 y 802.1X

- Guía de Implementación: Diseñando para su Recinto

- Oficina Corporativa: Arquitectura de Confianza Cero

- Cadena Minorista: Seguridad Segmentada para PCI DSS

- Hostelería y Espacios Públicos: Incorporación Sin Interrupciones a Escala

- Mejores Prácticas para Implementaciones Empresariales

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

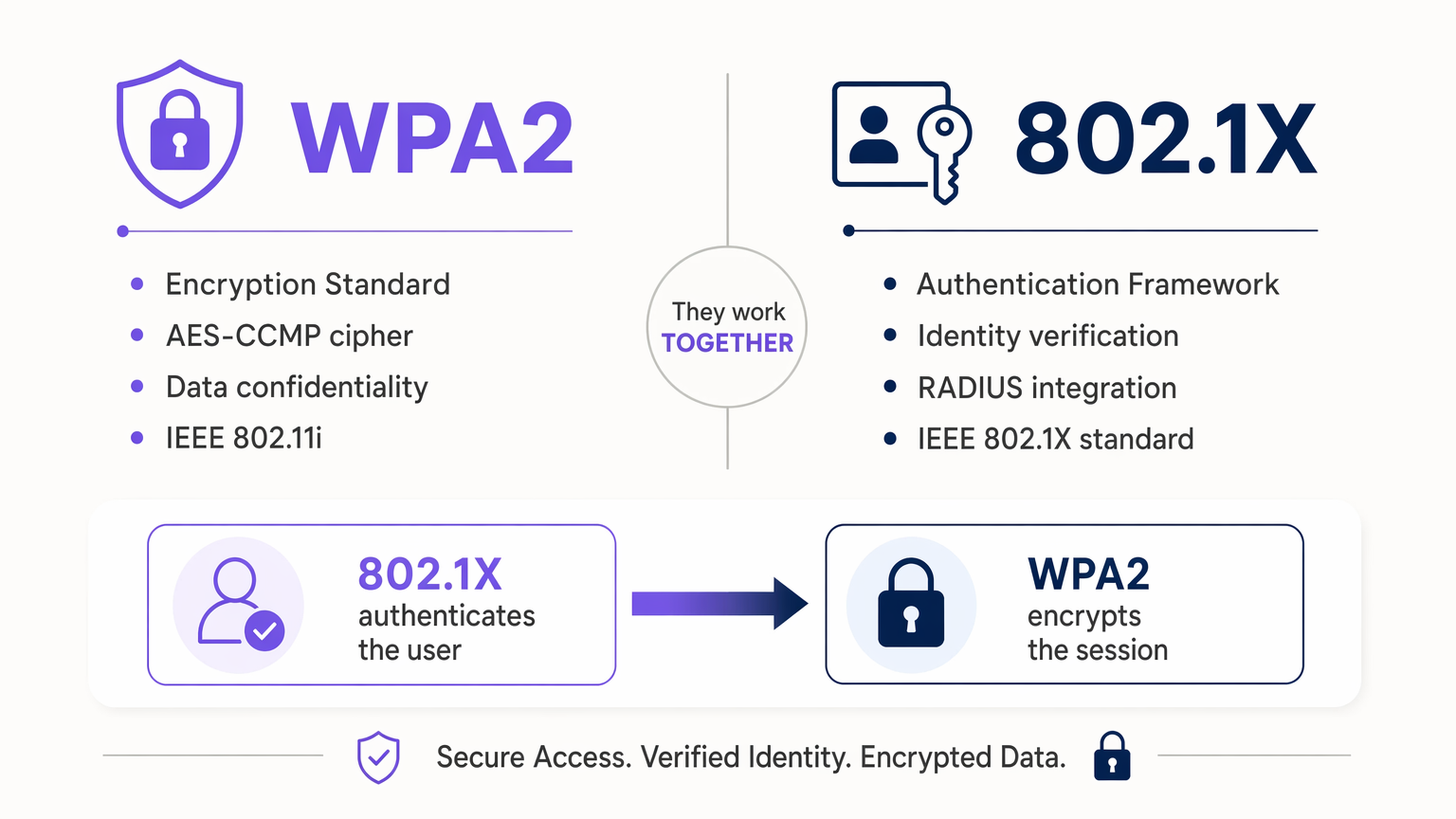

Para los directores de TI y arquitectos de redes que gestionan entornos empresariales, la distinción entre WPA2 y 802.1X a menudo se difumina en la documentación de los proveedores. WPA2 es un programa de certificación de seguridad que dicta cómo se cifran los datos inalámbricos por el aire. Por el contrario, IEEE 802.1X es un marco de Control de Acceso a la Red (PNAC) basado en puertos que dicta cómo un usuario o dispositivo prueba su identidad antes de ser admitido en la red.

No son estándares que compiten — son capas complementarias de una arquitectura inalámbrica segura. Cuando una empresa implementa "WPA2-Enterprise", está implementando inherentemente WPA2 para el cifrado y 802.1X para la autenticación. Comprender cómo interactúan estos protocolos es fundamental para mitigar el acceso no autorizado, garantizar el cumplimiento de marcos como PCI DSS y GDPR y desplegar una infraestructura escalable en recintos distribuidos. Esta guía analiza la mecánica de ambos estándares, proporciona estrategias de implementación neutrales respecto al proveedor y detalla cómo plataformas modernas como el WiFi para invitados de Purple se integran perfectamente en estas arquitecturas seguras.

Análisis Técnico Detallado: Deconstruyendo los Estándares

Para diseñar una red inalámbrica segura, se deben separar los conceptos de confidencialidad de datos (cifrado) de la verificación de identidad (autenticación). Estos son problemas distintos, resueltos por estándares distintos, que operan en secuencia.

WPA2: El Estándar de Cifrado

Wi-Fi Protected Access 2 (WPA2) es un programa de certificación desarrollado por la Wi-Fi Alliance para asegurar redes informáticas inalámbricas. Se basa en el estándar IEEE 802.11i. Su función principal es asegurar que los datos transmitidos entre un dispositivo cliente (solicitante) y un punto de acceso (autenticador) no puedan ser interceptados y leídos por actores maliciosos.

WPA2 exige el uso de AES (Advanced Encryption Standard) combinado con CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol). Esto reemplazó el cifrado TKIP vulnerable utilizado en el estándar WPA original. WPA2 opera en dos modos principales: WPA2-Personal (PSK), que utiliza una clave precompartida (Pre-Shared Key) donde cada dispositivo usa la misma contraseña para generar claves de cifrado, y WPA2-Enterprise, que se integra con un servidor de autenticación 802.1X y genera claves de cifrado únicas y dinámicas para cada sesión individual.

La vulnerabilidad crítica de WPA2-Personal es que una única PSK comprometida expone toda la red. En una cadena minorista de 400 ubicaciones, rotar una PSK en cada AP y cada dispositivo es operativamente prohibitivo. WPA2-Enterprise, respaldado por 802.1X, elimina este problema por completo.

802.1X: El Marco de Autenticación

IEEE 802.1X es un estándar para el Control de Acceso a la Red basado en puertos (PNAC). Diseñado originalmente para Ethernet cableado, fue adaptado para redes inalámbricas con el fin de proporcionar una autenticación robusta por usuario. No cifra datos — actúa como un guardián digital, manteniendo el puerto de red lógicamente "cerrado" hasta que el dispositivo prueba su identidad a un servidor de autenticación centralizado.

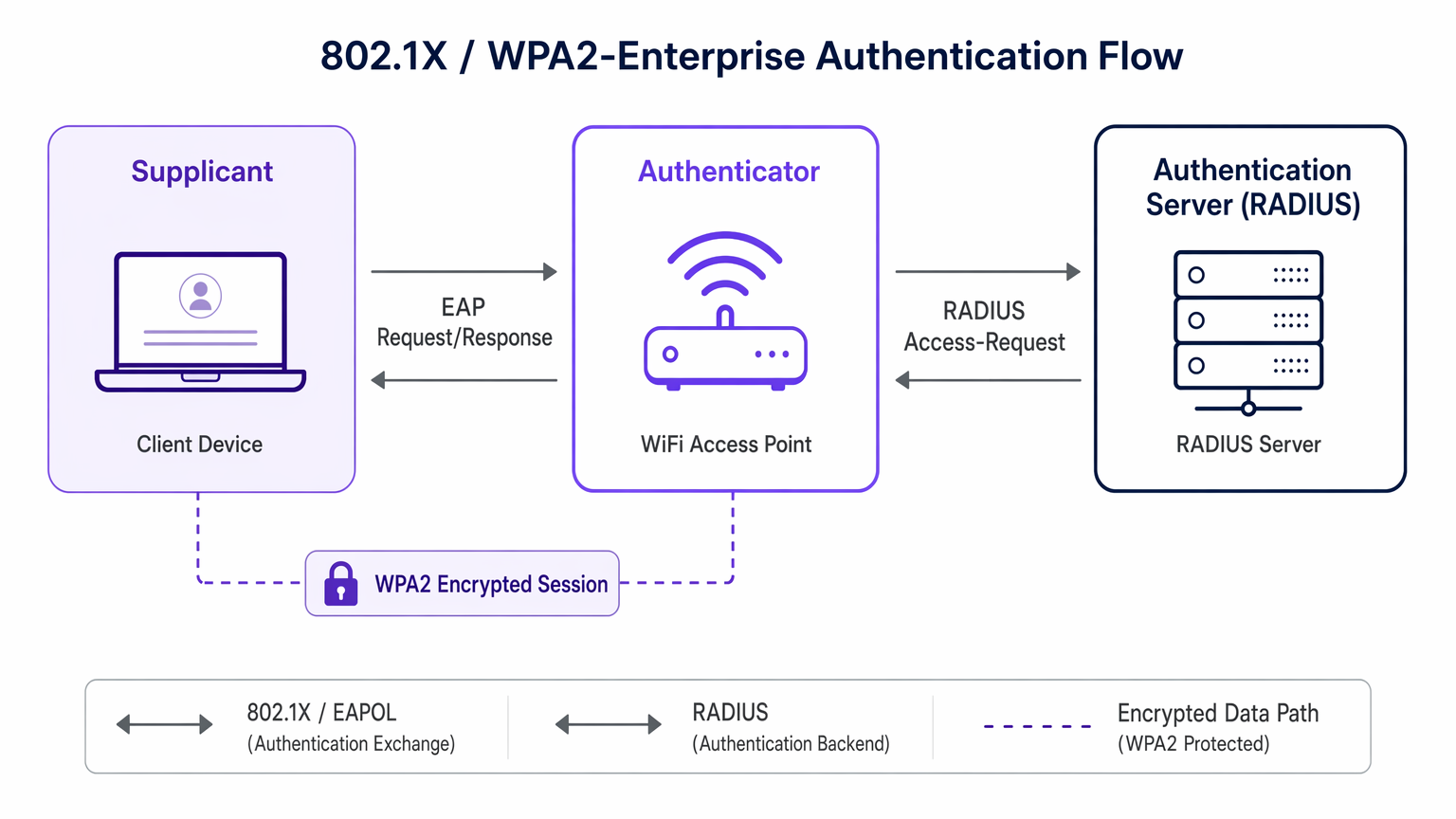

El marco 802.1X se basa en tres roles. El Solicitante es el dispositivo cliente (portátil, smartphone, sensor IoT) que solicita acceso a la red. El Autenticador es el dispositivo de acceso a la red — típicamente un punto de acceso inalámbrico o un switch gestionado — que facilita el intercambio de autenticación sin tomar la decisión de acceso por sí mismo. El Servidor de Autenticación (típicamente un servidor RADIUS) es el sistema centralizado que verifica las credenciales del solicitante contra un directorio como Active Directory o LDAP y emite la decisión de acceso.

802.1X se basa en el Protocolo de Autenticación Extensible (EAP) para transportar datos de autenticación entre el solicitante y el servidor de autenticación. EAP es altamente flexible, soportando una variedad de métodos internos. EAP-TLS utiliza autenticación mutua basada en certificados y se considera el estándar de oro para entornos de confianza cero. PEAP encapsula credenciales dentro de un túnel TLS, requiriendo solo un certificado del lado del servidor. Para una comparación detallada de estos métodos, consulte nuestra guía sobre EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red? .

Cómo Funcionan Juntos WPA2 y 802.1X

Cuando un dispositivo se conecta a un SSID WPA2-Enterprise, ocurre la siguiente secuencia. Primero, el dispositivo se asocia con el AP, pero el AP bloquea todo el tráfico excepto los mensajes EAP 802.1X. Segundo, el dispositivo y el servidor RADIUS intercambian credenciales a través del AP — esta es la fase de autenticación 802.1X. Si tiene éxito, el servidor RADIUS envía un mensaje de "Access-Accept" al AP, junto con una Clave de Sesión Maestra (MSK). Tercero, el AP y el dispositivo utilizan la MSK para realizar el handshake de 4 vías de WPA2, derivando la Clave Transitoria de Par (PTK) específica utilizada para cifrar el tráfico de datos de esa sesión a través de AES-CCMP. Finalmente, el puerto se "abre" y los datos cifrados fluyen. Cada usuario tiene una clave de cifrado única, lo que significa que capturar el tráfico de un usuario no proporciona información sobre el de otro.

Guía de Implementación: Diseñando para su Recinto

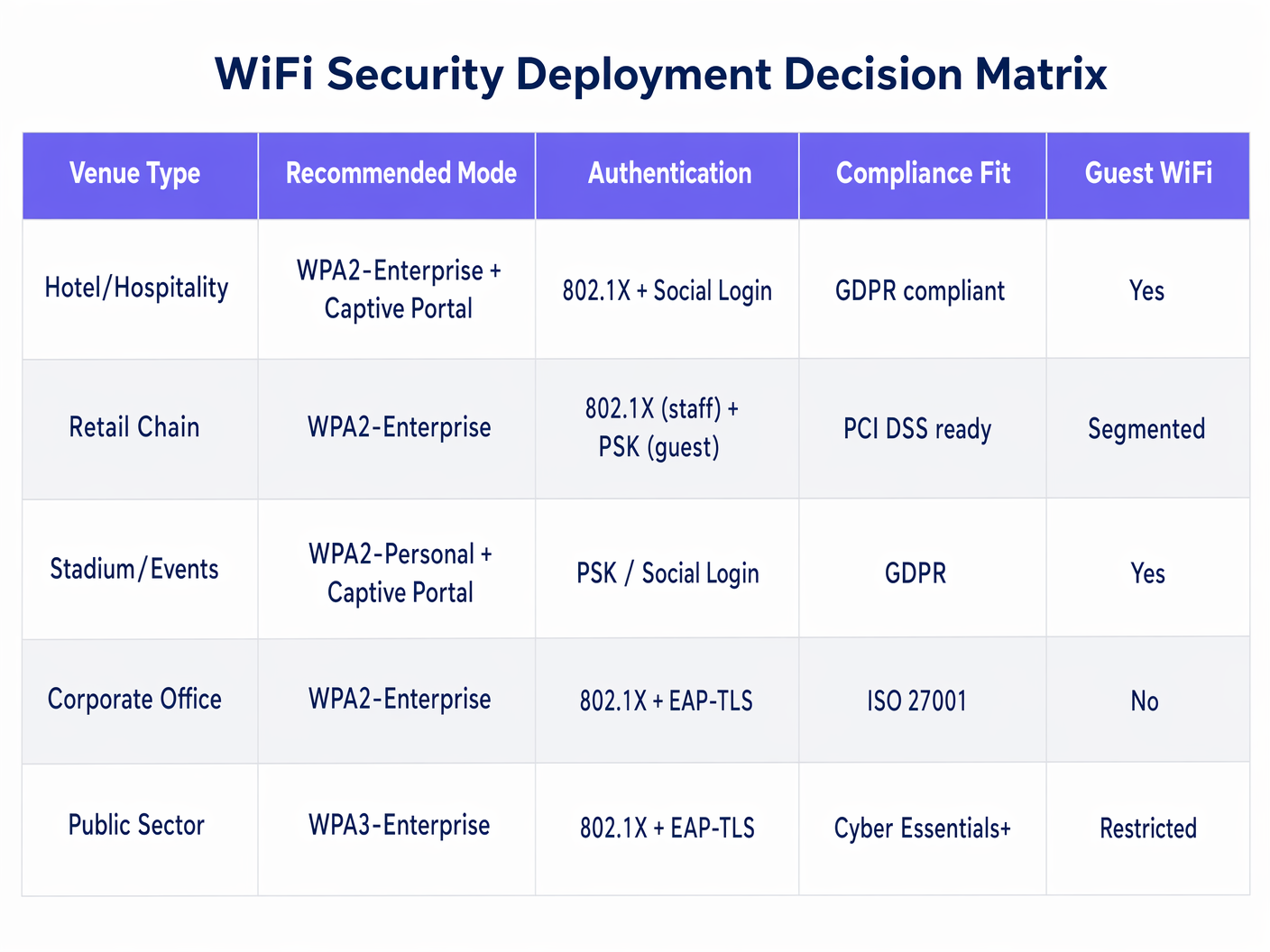

La implementación de estos estándares requiere alinear las capacidades técnicas con los requisitos del negocio. El enfoque varía significativamente según el tipo de recinto y la demografía del usuario.

Oficina Corporativa: Arquitectura de Confianza Cero

Para organizaciones que buscan ISPara el cumplimiento de la norma ISO 27001 o Cyber Essentials+, la implementación recomendada es WPA2-Enterprise (o WPA3-Enterprise para nuevas instalaciones) con 802.1X utilizando EAP-TLS. Esto requiere la implementación de certificados digitales en todos los dispositivos corporativos a través de una solución MDM como Microsoft Intune o Jamf. Elimina por completo las vulnerabilidades basadas en contraseñas: solo los dispositivos propiedad de la empresa y gestionados pueden autenticarse. Los dispositivos no gestionados o personales se relegan automáticamente a un SSID de invitados segmentado. La asignación dinámica de VLAN a través de atributos RADIUS permite una mayor segmentación por rol: los administradores de TI, el personal estándar y los contratistas pueden asignarse a diferentes VLAN con ACL apropiadas, todo desde un único SSID.

Cadena Minorista: Seguridad Segmentada para PCI DSS

Para una gran cadena minorista , el desafío tiene un doble propósito: asegurar los terminales PoS para el cumplimiento de PCI DSS mientras se ofrece acceso sin fricciones a los invitados para impulsar las inscripciones a programas de lealtad. La arquitectura requiere dos posturas de seguridad distintas en la misma infraestructura física. El SSID para el personal y los PoS debe usar WPA2-Enterprise con 802.1X (PEAP-MSCHAPv2 vinculado a Active Directory para el personal, EAP-TLS con certificados de máquina para los terminales PoS). Esto garantiza la responsabilidad individual y mantiene el tráfico de PoS en una VLAN estrictamente aislada y compatible con PCI. El SSID de invitados utiliza una red abierta enrutada directamente a un Captive Portal. La plataforma WiFi Analytics de Purple gestiona la autenticación de invitados a través de inicio de sesión social o formulario, capturando datos de primera parte de forma compatible con GDPR mientras mantiene una segmentación completa de la red del entorno PoS.

Hostelería y Espacios Públicos: Incorporación Sin Interrupciones a Escala

Para entornos de hostelería — hoteles, centros de conferencias, estadios — 802.1X es demasiado complejo operativamente para huéspedes transitorios que no tienen relación con el directorio corporativo. El estándar emergente para este caso de uso es Passpoint (Hotspot 2.0), que utiliza 802.1X y WPA2-Enterprise internamente, pero automatiza el proceso de aprovisionamiento de dispositivos. Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, permitiendo a los invitados autenticarse sin problemas utilizando sus perfiles existentes sin ninguna configuración manual de red. Para recintos en el sector de transporte y público, este enfoque también soporta el cumplimiento de los requisitos de captura de datos de GDPR al integrar la gestión de consentimiento directamente en el flujo de autenticación.

Mejores Prácticas para Implementaciones Empresariales

Aplicar una validación estricta de certificados en todos los suplicantes. Al usar PEAP, asegúrese de que los dispositivos cliente estén configurados para validar el certificado del servidor RADIUS. No hacerlo expone la red a ataques Evil Twin, donde un AP malicioso recolecta credenciales de dispositivos que confían ciegamente en cualquier servidor que presente un desafío EAP. Implemente esta configuración a través de la Política de Grupo o MDM; nunca dependa de los usuarios finales para tomar esta decisión manualmente.

Implementar asignación dinámica de VLAN. Aproveche los atributos RADIUS (específicamente Tunnel-Type, Tunnel-Medium-Type y Tunnel-Private-Group-ID) para asignar usuarios a VLAN específicas basándose en su membresía de grupo de Active Directory tras una autenticación 802.1X exitosa. Esto permite la segmentación de red basada en roles sin requerir SSID separados para cada clase de usuario.

Descontinuar suites de cifrado heredadas. Asegúrese de que TKIP y WEP estén completamente deshabilitados en todos los controladores inalámbricos y puntos de acceso. Ambos están criptográficamente comprometidos. Una red que anuncia WPA2 pero permite la reversión a TKIP no es significativamente más segura que WEP.

Planificar la capacidad de RADIUS para entornos de alta densidad. En estadios, centros de conferencias y grandes campus de salud , miles de dispositivos pueden intentar autenticarse simultáneamente. Asegúrese de que la infraestructura RADIUS esté balanceada y que las rutas de red entre los AP y los servidores de autenticación tengan una latencia inferior a 10 ms. La fiabilidad de la conectividad para implementaciones distribuidas es una consideración clave; consulte Los Beneficios Clave de SD-WAN para Empresas Modernas para obtener orientación sobre cómo garantizar rutas WAN resilientes a los servicios de autenticación centralizados.

Solución de Problemas y Mitigación de Riesgos

La Falla Silenciosa. Un dispositivo no logra conectarse, pero el usuario no recibe ningún error significativo. Esto casi siempre es un problema de confianza del certificado: el suplicante está rechazando el certificado del servidor RADIUS. Mitigación: asegúrese de que la CA raíz que emite el certificado RADIUS se distribuya a todos los dispositivos cliente a través de GPO o MDM, y que el perfil inalámbrico esté preconfigurado para confiar en él.

Tiempo de Espera de RADIUS. El AP deja de reenviar tráfico porque el servidor RADIUS excedió el umbral de tiempo de espera de respuesta. Mitigación: implemente redundancia de servidor RADIUS (primario y secundario), asegúrese de que el servidor de autenticación no esté ubicado en un segmento de red congestionado y ajuste los parámetros de tiempo de espera y reintento de RADIUS del AP de manera apropiada.

Vulnerabilidades de Omisión de Autenticación MAC (MAB). Para dispositivos IoT sin interfaz que no pueden ejecutar un suplicante 802.1X, los administradores a menudo recurren a MAB, que autentica basándose en la dirección MAC. Las direcciones MAC se falsifican trivialmente. Mitigación: coloque todos los dispositivos autenticados por MAB en VLAN altamente restringidas y aisladas con ACL estrictas que permitan solo los flujos de tráfico específicos requeridos para el funcionamiento del dispositivo. Trate todos los dispositivos MAB como no confiables por defecto.

Ataques Evil Twin. Un AP malicioso transmite el SSID corporativo y recolecta credenciales de dispositivos que no validan el certificado del servidor. Mitigación: aplique la validación de certificados (como se mencionó anteriormente) e implemente la detección de AP maliciosos en el controlador de LAN inalámbrica. La mayoría de los controladores de nivel empresarial incluyen esta capacidad de forma nativa.

ROI e Impacto Empresarial

La transición de WPA2-Personal a una arquitectura WPA2-Enterprise respaldada por 802.1X requiere inversión en infraestructura RADIUS y, para implementaciones EAP-TLS, una PKI (Infraestructura de Clave Pública). Cómosin embargo, el caso de negocio es convincente.

Reducción de riesgos es el principal impulsor. Eliminar las PSK compartidas elimina el vector de ataque más grande en las redes inalámbricas. Cuando un empleado se va, su acceso específico se revoca centralmente en Active Directory — sin necesidad de rotación de PSK en miles de puntos de acceso. El ahorro de costos operativos en una propiedad minorista de 400 ubicaciones es significativo.

Habilitación del cumplimiento es el impulsor secundario. El Requisito 8 de PCI DSS exige identificadores de usuario únicos y responsabilidad individual. 802.1X proporciona esto de forma nativa. Los requisitos de salvaguardia técnica de HIPAA para el control de acceso y el registro de auditoría se satisfacen de manera similar con los registros de autenticación por usuario de 802.1X en el registro de contabilidad de RADIUS.

Eficiencia operativa a escala es el beneficio a largo plazo. La gestión diaria se optimiza mediante la integración central del directorio. Los nuevos empleados obtienen acceso a la red en el momento en que se aprovisiona su cuenta de AD. Los empleados que se van pierden el acceso en el momento en que se desactiva. No hay tickets de soporte para contraseñas de WiFi olvidadas.

Al desacoplar el cifrado (WPA2) de la autenticación (802.1X), los equipos de TI empresariales construyen redes inalámbricas que son escalables, auditables y resilientes — capaces de soportar tanto las posturas de seguridad corporativas más exigentes como las experiencias de invitado más fluidas.

Definiciones clave

WPA2 (Wi-Fi Protected Access 2)

A Wi-Fi Alliance certification program based on IEEE 802.11i that mandates AES-CCMP encryption for wireless data in transit.

IT teams encounter this when configuring SSIDs on wireless controllers. The choice between WPA2-Personal and WPA2-Enterprise determines whether authentication is handled by a shared password or an 802.1X server.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices attempting to connect to a network.

Referenced when configuring RADIUS integration on wireless controllers and switches. It is the underlying mechanism that enables WPA2-Enterprise to provide per-user authentication.

Supplicant

The client device (laptop, smartphone, IoT sensor) that initiates the 802.1X authentication exchange and provides credentials or certificates.

In troubleshooting, the supplicant is often the source of configuration issues — particularly around certificate validation settings in the wireless network profile.

Authenticator

The network access device (typically a wireless AP or managed switch) that relays EAP messages between the supplicant and the authentication server without making the access decision itself.

The authenticator blocks all non-EAP traffic until it receives an Access-Accept from the RADIUS server, at which point it opens the logical port.

RADIUS (Remote Authentication Dial-In User Service)

A centralised AAA (Authentication, Authorisation, and Accounting) protocol server that verifies credentials, enforces policies, and logs access events.

The RADIUS server is the backbone of any 802.1X deployment. It integrates with Active Directory or LDAP and returns dynamic VLAN assignments and other policy attributes upon successful authentication.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method requiring digital certificates on both the client and the server, providing mutual authentication.

Considered the most secure EAP method. Used in zero-trust corporate environments where devices are managed via MDM and certificates can be deployed automatically.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the inner authentication exchange within a TLS tunnel, requiring only a server-side certificate.

Widely deployed in BYOD and mixed-device environments because it allows users to authenticate with standard AD username and password credentials without requiring client certificates.

AES-CCMP

The mandatory encryption cipher suite in WPA2, combining the AES block cipher with the CCMP protocol for data confidentiality and integrity.

IT teams must ensure all APs and client devices support AES-CCMP. Any deployment permitting TKIP fallback undermines the security guarantees of WPA2.

4-Way Handshake

The WPA2 cryptographic exchange between a client device and an access point that derives the session-specific Pairwise Transient Key (PTK) used to encrypt data traffic.

Occurs after successful 802.1X authentication, using the Master Session Key provided by the RADIUS server. Each user's PTK is unique, ensuring traffic isolation between sessions.

Captive Portal

A web-based authentication or consent page presented to users before granting access to a public or guest WiFi network.

Used in hospitality, retail, and public venues where 802.1X is impractical for transient users. Platforms like Purple's Guest WiFi use captive portals to capture first-party data compliantly while keeping guest traffic isolated from corporate infrastructure.

Ejemplos resueltos

A 400-location retail chain currently uses a single WPA2-Personal password (PSK) shared across both staff tablets and PoS terminals. They are failing their PCI DSS audit under Requirement 8 (unique user IDs) and Requirement 1 (network segmentation). They need to secure the internal network without disrupting the existing guest WiFi captive portal. How should they re-architect their wireless security?

Step 1: Deploy a RADIUS server (e.g., Cisco ISE, Microsoft NPS, or FreeRADIUS) integrated with the corporate Active Directory. For a distributed estate, deploy RADIUS proxies at regional hubs to reduce authentication latency at remote sites.

Step 2: Reconfigure the corporate SSID on all wireless controllers to use WPA2-Enterprise. Configure 802.1X with PEAP-MSCHAPv2 for staff tablets (authenticating against AD user credentials) and EAP-TLS with machine certificates (deployed via MDM) for PoS terminals.

Step 3: Configure the RADIUS server to return dynamic VLAN assignment attributes. Staff tablets are assigned to a staff VLAN; PoS terminals are assigned to a strictly isolated PCI VLAN with ACLs permitting only traffic to the payment processor's IP range.

Step 4: Leave the guest SSID unchanged. It remains open (or WPA2-Personal with a publicly known PSK) but is mapped to a separate VLAN that routes directly to the Purple Guest WiFi captive portal. Guest traffic never touches the PCI VLAN.

Step 5: Enable RADIUS accounting on all APs to generate per-user authentication logs, satisfying PCI DSS audit trail requirements.

A university campus is experiencing credential harvesting attacks. Students are connecting to rogue access points broadcasting the official 'CampusNet' SSID. The network uses WPA2-Enterprise with PEAP-MSCHAPv2, but the student devices are not configured to validate the RADIUS server certificate. What is the attack vector, and how should the network team remediate it?

The attack is an Evil Twin. The attacker deploys a rogue AP broadcasting 'CampusNet' with a higher signal strength. Student devices, configured to trust any server presenting a PEAP challenge, connect to the rogue AP and complete the PEAP handshake, transmitting their hashed AD credentials to the attacker's server.

Remediation Step 1: Identify the Root CA that issued the RADIUS server's TLS certificate. If using an internal CA, ensure this CA certificate is distributed to all student and staff devices.

Remediation Step 2: Create a wireless network profile (via MDM for university-managed devices, or a downloadable configuration profile for BYOD) that specifies: (a) the exact RADIUS server hostname to validate against, (b) the trusted Root CA, and (c) the 'Validate Server Certificate' flag set to true.

Remediation Step 3: Deploy rogue AP detection on the wireless LAN controllers. Configure alerts for any AP broadcasting 'CampusNet' that is not in the authorised AP inventory.

Remediation Step 4: For BYOD devices, consider deploying an onboarding tool (such as Cloudpath or Cisco ISE's BYOD portal) that automates the supplicant configuration, removing the burden from end users.

Preguntas de práctica

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise across 50 office locations. During pilot testing, users report that their Windows laptops display a prompt asking them to 'Accept a Certificate' before they can enter their username and password. Several users click 'Reject' and cannot connect. What is causing this behaviour, and how should it be resolved before the full rollout?

Sugerencia: Consider the role of the supplicant in PEAP authentication and how it verifies the identity of the RADIUS server before transmitting credentials.

Ver respuesta modelo

The Windows supplicant is performing server certificate validation as part of the PEAP TLS handshake. Because the RADIUS server's certificate was issued by an internal CA that is not in the device's trusted root store, Windows prompts the user to manually accept it. Relying on users to accept certificates is both a poor user experience and a security risk — users who click 'Accept' on any certificate are equally susceptible to Evil Twin attacks. The correct resolution is to use Group Policy (GPO) to distribute the internal Root CA certificate to all corporate devices and to pre-configure the Windows wireless profile to automatically trust it and validate the RADIUS server hostname. This eliminates the prompt entirely and enforces certificate validation without user intervention.

Q2. A hospital IT director needs to connect IoT medical devices (infusion pumps, patient monitoring systems) to the wireless network. These devices run embedded firmware with no 802.1X supplicant capability and can only connect using a static Pre-Shared Key. How should the network architect handle these devices without compromising the overall security posture?

Sugerencia: Think about network segmentation, VLAN isolation, and the risks associated with MAC Authentication Bypass as an alternative to 802.1X.

Ver respuesta modelo

Since these devices cannot perform 802.1X, the architect has two options: WPA2-Personal (PSK) on a dedicated SSID, or MAC Authentication Bypass (MAB) on the corporate SSID. MAB is generally preferable for auditability but carries spoofing risks. Regardless of the authentication method chosen, the critical control is network segmentation. These devices must be placed on a dedicated, isolated VLAN with strict ACLs permitting only the specific traffic flows required — for example, communication to the clinical management server on a specific port, with all other traffic blocked. The SSID or MAB VLAN must have no routing path to the corporate network, the PoS environment, or the internet. Additionally, the PSK (if used) should be rotated periodically and managed centrally. Devices should be inventoried by MAC address, and any unrecognised MAC attempting to join the medical device VLAN should trigger an alert.

Q3. A stadium CIO is evaluating Passpoint (Hotspot 2.0) to improve the fan WiFi onboarding experience at a 60,000-capacity venue. The CIO asks: 'Does Passpoint replace WPA2 and 802.1X, or does it use them?' How do you respond, and what are the key operational considerations for a deployment at this scale?

Sugerencia: Consider what Passpoint actually automates versus what it replaces, and the RADIUS capacity requirements for a high-density venue.

Ver respuesta modelo

Passpoint does not replace WPA2 or 802.1X — it automates and abstracts them. Passpoint is a provisioning and discovery layer built on top of WPA2-Enterprise (or WPA3-Enterprise) and 802.1X. It uses 802.1X for authentication (typically via credentials from a mobile carrier or a loyalty app identity provider) and WPA2/WPA3 to encrypt the resulting session. From the fan's perspective, their device connects automatically without any manual configuration. From the network's perspective, every connection is a full 802.1X exchange. The key operational considerations at 60,000 capacity are: (1) RADIUS infrastructure must be sized to handle concurrent authentication storms — particularly at kick-off when thousands of devices attempt to connect simultaneously; (2) RADIUS servers should be deployed with load balancing and geographic redundancy; (3) the identity provider (such as Purple under the OpenRoaming framework) must have sufficient throughput agreements; and (4) the wireless controller must support fast BSS transition (802.11r) to minimise re-authentication overhead as fans move around the venue.

Continúe leyendo esta serie

PSK por dispositivo por proveedor: comparación de iPSK, DPSK, MPSK y PPSK (y soporte de WPA3)

Una comparación exhaustiva de las implementaciones de PSK por dispositivo en Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet y Ubiquiti UniFi. Conozca cómo WPA3-SAE afecta las estrategias de claves por dispositivo y cuándo implementar modos de transición en lugar de migrar a 802.1X.

¿Qué es la autenticación por dirección MAC? Cuándo usarla y cuándo evitarla

Esta guía técnica de referencia autorizada cubre la autenticación por dirección MAC en entornos WiFi empresariales: cómo funciona la autenticación MAC basada en RADIUS en la Capa 2, sus vulnerabilidades de seguridad inherentes (incluyendo la suplantación de MAC y el impacto de la aleatorización de MAC a nivel de sistema operativo), y los contextos operativos precisos donde sigue siendo una herramienta válida para gestionar dispositivos IoT y sin interfaz. Proporciona una guía de implementación práctica para gerentes de TI y arquitectos de red en hostelería, comercio minorista, atención médica y recintos del sector público, con ejemplos prácticos del mundo real, marcos de decisión y contexto de integración para la plataforma de WiFi para invitados y análisis de Purple.

Cómo Configurar WiFi Empresarial en iOS y macOS con 802.1X

Esta guía autorizada proporciona a los líderes de TI senior pasos prácticos para implementar WiFi empresarial 802.1X en dispositivos iOS y macOS. Cubre la autenticación basada en certificados (EAP-TLS), perfiles de configuración MDM y la integración de arquitectura para asegurar las redes corporativas mientras se apoyan las iniciativas BYOD.