WPA2 vs. 802.1X: Qual è la differenza?

Questa guida demistifica la relazione tra la crittografia WPA2 e il framework di autenticazione IEEE 802.1X — due standard complementari che sono spesso confusi nella documentazione dei fornitori e nelle discussioni sulla progettazione di rete. Fornisce a direttori IT, architetti di rete e responsabili delle operazioni di sede una chiara analisi tecnica di come questi protocolli interagiscono, strategie di implementazione pratiche in ambienti di ospitalità, vendita al dettaglio e settore pubblico, e indicazioni attuabili su conformità, mitigazione del rischio e integrazione del Guest WiFi.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico: Decostruire gli Standard

- WPA2: Lo Standard di Crittografia

- 802.1X: Il Framework di Autenticazione

- Come WPA2 e 802.1X Lavorano Insieme

- Guida all'Implementazione: Progettare per la Tua Sede

- Ufficio Aziendale: Architettura Zero Trust

- Catena di Negozi: Sicurezza Segmentata per PCI DSS

- Ospitalità e Luoghi Pubblici: Onboarding Senza Interruzioni su Larga Scala

- Best Practice per le Distribuzioni Aziendali

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto sul Business

Riepilogo Esecutivo

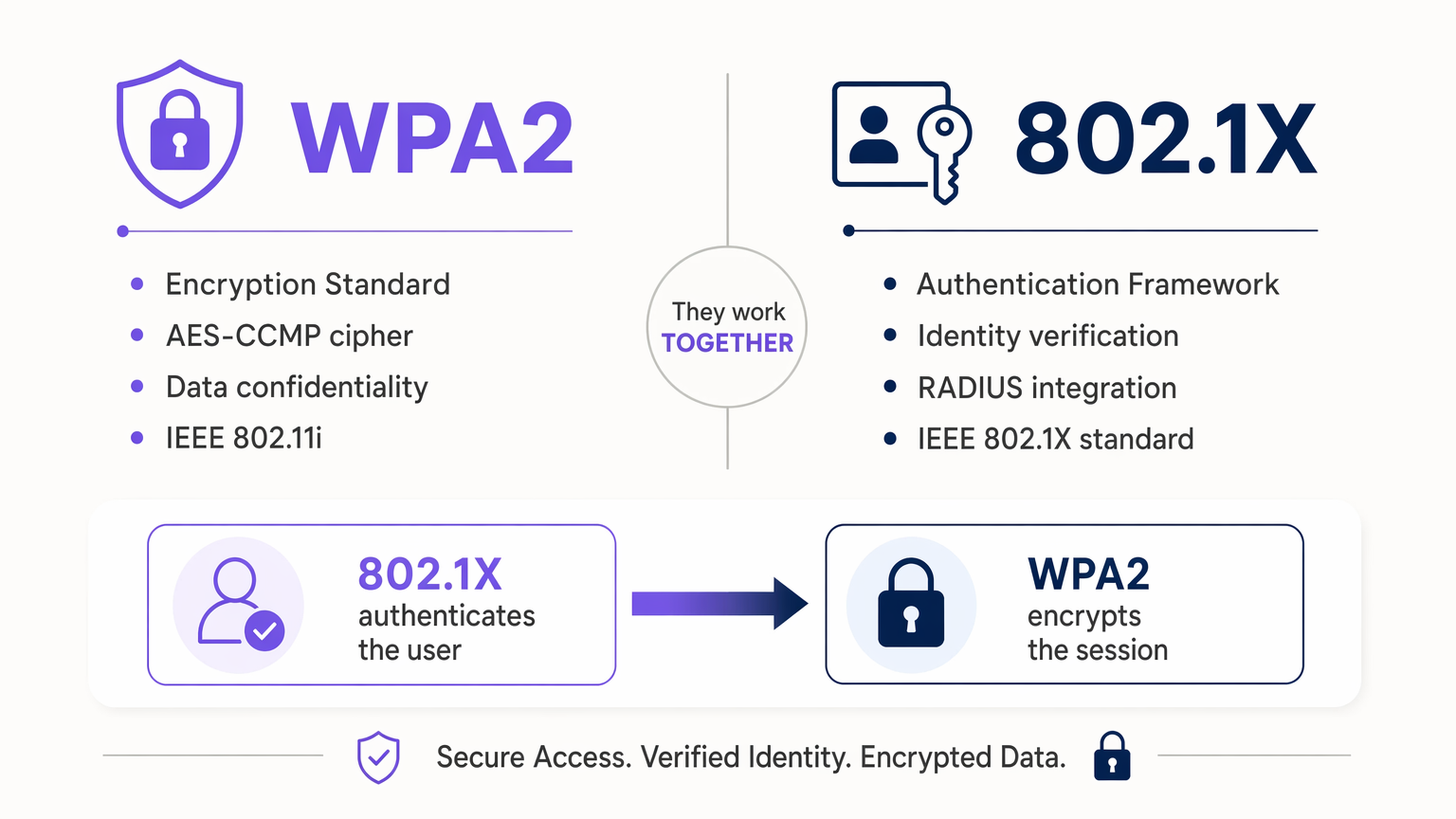

Per i direttori IT e gli architetti di rete che gestiscono ambienti aziendali, la distinzione tra WPA2 e 802.1X è spesso sfumata nella documentazione dei fornitori. WPA2 è un programma di certificazione di sicurezza che stabilisce come i dati wireless vengono crittografati via etere. Al contrario, IEEE 802.1X è un framework di controllo dell'accesso alla rete basato su porta (PNAC) che stabilisce come un utente o un dispositivo prova la propria identità prima di essere ammesso alla rete.

Non sono standard concorrenti — sono livelli complementari di un'architettura wireless sicura. Quando un'azienda implementa "WPA2-Enterprise", sta intrinsecamente implementando WPA2 per la crittografia e 802.1X per l'autenticazione. Comprendere come questi protocolli interagiscono è fondamentale per mitigare gli accessi non autorizzati, garantire la conformità con framework come PCI DSS e GDPR e implementare infrastrutture scalabili in sedi distribuite. Questa guida analizza la meccanica di entrambi gli standard, fornisce strategie di implementazione neutrali rispetto ai fornitori e descrive in dettaglio come le moderne piattaforme come il Guest WiFi di Purple si integrano perfettamente in queste architetture sicure.

Approfondimento Tecnico: Decostruire gli Standard

Per progettare una rete wireless sicura, è necessario separare i concetti di riservatezza dei dati (crittografia) dalla verifica dell'identità (autenticazione). Questi sono problemi distinti, risolti da standard distinti, che operano in sequenza.

WPA2: Lo Standard di Crittografia

Wi-Fi Protected Access 2 (WPA2) è un programma di certificazione sviluppato dalla Wi-Fi Alliance per proteggere le reti di computer wireless. Si basa sullo standard IEEE 802.11i. La sua funzione principale è garantire che i dati trasmessi tra un dispositivo client (supplicante) e un punto di accesso (autenticatore) non possano essere intercettati e letti da attori malintenzionati.

WPA2 impone l'uso di AES (Advanced Encryption Standard) combinato con CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol). Questo ha sostituito il cifrario TKIP vulnerabile utilizzato nello standard WPA originale. WPA2 opera in due modalità principali: WPA2-Personal (PSK), che utilizza una chiave pre-condivisa (Pre-Shared Key) dove ogni dispositivo usa la stessa password per generare chiavi di crittografia, e WPA2-Enterprise, che si integra con un server di autenticazione 802.1X e genera chiavi di crittografia uniche e dinamiche per ogni singola sessione.

La vulnerabilità critica di WPA2-Personal è che una singola PSK compromessa espone l'intera rete. In una catena di vendita al dettaglio di 400 sedi, la rotazione di una PSK su ogni AP e ogni dispositivo è operativamente proibitiva. WPA2-Enterprise, supportato da 802.1X, elimina completamente questo problema.

802.1X: Il Framework di Autenticazione

IEEE 802.1X è uno standard per il controllo dell'accesso alla rete basato su porta (PNAC). Originariamente progettato per Ethernet cablato, è stato adattato per le reti wireless per fornire un'autenticazione robusta per utente. Non crittografa i dati — agisce come un guardiano digitale, mantenendo la porta di rete logicamente "chiusa" finché il dispositivo non prova la sua identità a un server di autenticazione centralizzato.

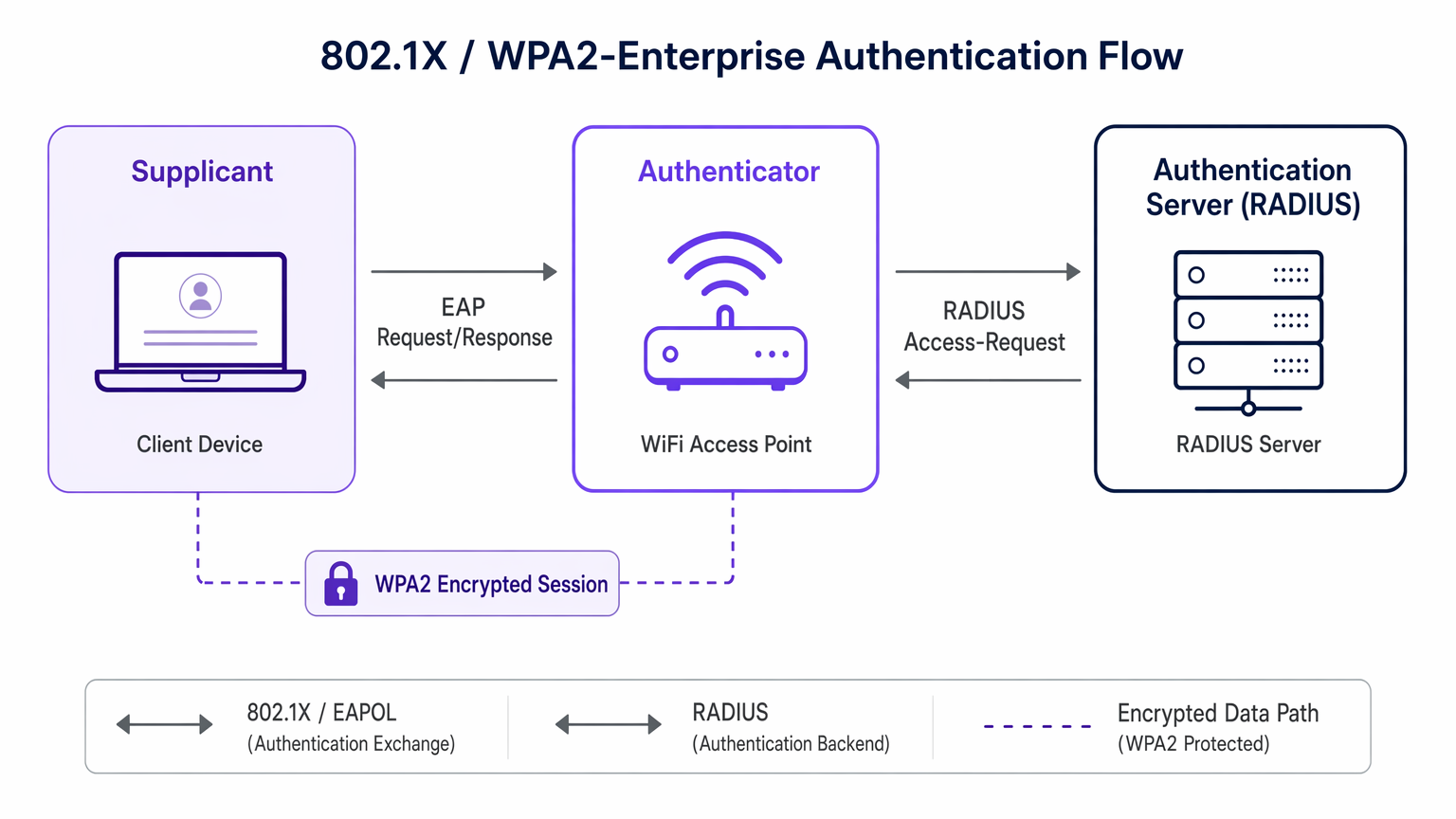

Il framework 802.1X si basa su tre ruoli. Il Supplicante è il dispositivo client (laptop, smartphone, sensore IoT) che richiede l'accesso alla rete. L'Autenticatore è il dispositivo di accesso alla rete — tipicamente un punto di accesso wireless o uno switch gestito — che facilita lo scambio di autenticazione senza prendere la decisione di accesso stessa. Il Server di Autenticazione (tipicamente un server RADIUS) è il sistema centralizzato che verifica le credenziali del supplicante rispetto a una directory come Active Directory o LDAP e emette la decisione di accesso.

802.1X si basa sull'Extensible Authentication Protocol (EAP) per trasportare i dati di autenticazione tra il supplicante e il server di autenticazione. EAP è altamente flessibile, supportando una gamma di metodi interni. EAP-TLS utilizza l'autenticazione reciproca basata su certificato ed è considerato lo standard d'oro per gli ambienti zero-trust. PEAP incapsula le credenziali all'interno di un tunnel TLS, richiedendo solo un certificato lato server. Per un confronto dettagliato di questi metodi, consulta la nostra guida su EAP-TLS vs. PEAP: Quale protocollo di autenticazione è adatto alla tua rete? .

Come WPA2 e 802.1X Lavorano Insieme

Quando un dispositivo si connette a un SSID WPA2-Enterprise, si verifica la seguente sequenza. Primo, il dispositivo si associa all'AP, ma l'AP blocca tutto il traffico eccetto i messaggi EAP 802.1X. Secondo, il dispositivo e il server RADIUS scambiano le credenziali tramite l'AP — questa è la fase di autenticazione 802.1X. In caso di successo, il server RADIUS invia un messaggio "Access-Accept" all'AP, insieme a una Master Session Key (MSK). Terzo, l'AP e il dispositivo utilizzano l'MSK per eseguire l'handshake a 4 vie WPA2, derivando la specifica Pairwise Transient Key (PTK) utilizzata per crittografare il traffico dati di quella sessione tramite AES-CCMP. Infine, la porta viene "aperta" e i dati crittografati fluiscono. Ogni utente ha una chiave di crittografia unica, il che significa che catturare il traffico di un utente non fornisce alcuna informazione su quello di un altro.

Guida all'Implementazione: Progettare per la Tua Sede

L'implementazione di questi standard richiede l'allineamento delle capacità tecniche con i requisiti aziendali. L'approccio varia significativamente a seconda del tipo di sede e della demografia degli utenti.

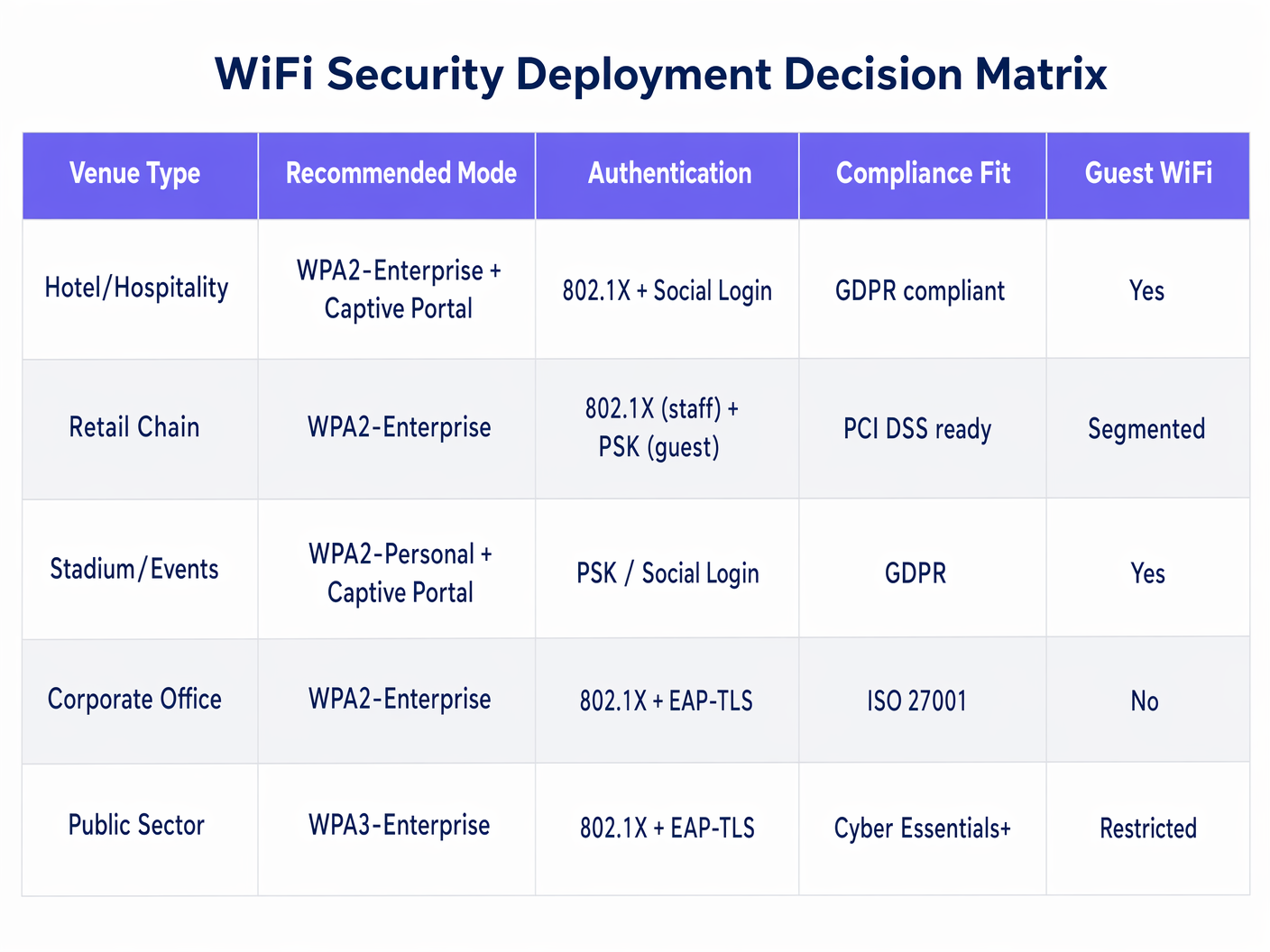

Ufficio Aziendale: Architettura Zero Trust

Per le organizzazioni che mirano a ISPer la conformità O 27001 o Cyber Essentials+, la distribuzione raccomandata è WPA2-Enterprise (o WPA3-Enterprise per le nuove installazioni) con 802.1X utilizzando EAP-TLS. Ciò richiede la distribuzione di certificati digitali a tutti i dispositivi aziendali tramite una soluzione MDM come Microsoft Intune o Jamf. Elimina completamente le vulnerabilità basate su password: solo i dispositivi aziendali gestiti possono autenticarsi. I dispositivi non gestiti o personali vengono automaticamente relegati a una guest SSID segmentata. L'assegnazione dinamica di VLAN tramite attributi RADIUS consente un'ulteriore segmentazione per ruolo: amministratori IT, personale standard e appaltatori possono essere assegnati a diverse VLAN con ACL appropriate, il tutto da un'unica SSID.

Catena di Negozi: Sicurezza Segmentata per PCI DSS

Per una grande catena di negozi , la sfida è duplice: proteggere i terminali PoS per la conformità PCI DSS e offrire un accesso ospite senza attriti per incentivare le iscrizioni ai programmi fedeltà. L'architettura richiede due distinte posture di sicurezza sulla stessa infrastruttura fisica. La SSID per il personale e i PoS dovrebbe utilizzare WPA2-Enterprise con 802.1X (PEAP-MSCHAPv2 collegato ad Active Directory per il personale, EAP-TLS con certificati macchina per i terminali PoS). Ciò garantisce la responsabilità individuale e mantiene il traffico PoS su una VLAN strettamente isolata e conforme a PCI. La guest SSID utilizza una rete aperta instradata direttamente a un captive portal. La piattaforma WiFi Analytics di Purple gestisce l'autenticazione degli ospiti tramite social login o compilazione di moduli, acquisendo dati di prima parte in conformità con il GDPR e mantenendo una completa segmentazione della rete dall'ambiente PoS.

Ospitalità e Luoghi Pubblici: Onboarding Senza Interruzioni su Larga Scala

Per gli ambienti di ospitalità — hotel, centri congressi, stadi — 802.1X è troppo complesso dal punto di vista operativo per gli ospiti di passaggio che non hanno alcuna relazione con la directory aziendale. Lo standard emergente per questo caso d'uso è Passpoint (Hotspot 2.0), che utilizza 802.1X e WPA2-Enterprise "sotto il cofano" ma automatizza il processo di provisioning dei dispositivi. Purple agisce come fornitore di identità gratuito per servizi come OpenRoaming con la licenza Connect, consentendo agli ospiti di autenticarsi senza problemi utilizzando i loro profili esistenti senza alcuna configurazione manuale della rete. Per le sedi nel settore dei trasporti e del settore pubblico, questo approccio supporta anche la conformità ai requisiti di acquisizione dati GDPR integrando la gestione del consenso direttamente nel flusso di autenticazione.

Best Practice per le Distribuzioni Aziendali

Imporre una rigorosa convalida dei certificati su tutti i supplicanti. Quando si utilizza PEAP, assicurarsi che i dispositivi client siano configurati per convalidare il certificato del server RADIUS. La mancata osservanza espone la rete ad attacchi Evil Twin, in cui un AP non autorizzato raccoglie le credenziali da dispositivi che si fidano ciecamente di qualsiasi server che presenta una sfida EAP. Implementare questa configurazione tramite Group Policy o MDM — non fare mai affidamento sugli utenti finali per prendere questa decisione manualmente.

Implementare l'assegnazione dinamica di VLAN. Sfruttare gli attributi RADIUS (in particolare Tunnel-Type, Tunnel-Medium-Type e Tunnel-Private-Group-ID) per assegnare gli utenti a VLAN specifiche in base alla loro appartenenza al gruppo Active Directory dopo un'autenticazione 802.1X riuscita. Ciò consente la segmentazione della rete basata sui ruoli senza richiedere SSID separate per ogni classe di utente.

Deprecare le suite di cifratura legacy. Assicurarsi che TKIP e WEP siano completamente disabilitati su tutti i controller wireless e gli access point. Entrambi sono crittograficamente compromessi. Una rete che pubblicizza WPA2 ma consente il fallback a TKIP non è significativamente più sicura di WEP.

Pianificare la capacità RADIUS per ambienti ad alta densità. Negli stadi, nei centri congressi e nei grandi campus sanitari , migliaia di dispositivi potrebbero tentare di autenticarsi contemporaneamente. Assicurarsi che l'infrastruttura RADIUS sia bilanciata e che i percorsi di rete tra AP e server di autenticazione abbiano una latenza inferiore a 10 ms. L'affidabilità della connettività per le distribuzioni distribuite è una considerazione chiave — vedere I Vantaggi Principali dell'SD-WAN per le Aziende Moderne per indicazioni su come garantire percorsi WAN resilienti ai servizi di autenticazione centralizzati.

Risoluzione dei Problemi e Mitigazione dei Rischi

Il Fallimento Silenzioso. Un dispositivo non riesce a connettersi, ma l'utente non riceve alcun errore significativo. Questo è quasi sempre un problema di fiducia del certificato — il supplicante sta rifiutando il certificato del server RADIUS. Mitigazione: assicurarsi che la Root CA che emette il certificato RADIUS sia distribuita a tutti i dispositivi client tramite GPO o MDM, e che il profilo wireless sia pre-configurato per fidarsi di esso.

Timeout RADIUS. L'AP smette di inoltrare il traffico perché il server RADIUS ha superato la soglia di timeout della risposta. Mitigazione: implementare la ridondanza del server RADIUS (primario e secondario), assicurarsi che il server di autenticazione non sia co-locato su un segmento di rete congestionato e regolare i parametri di timeout e di ritrasmissione RADIUS dell'AP in modo appropriato.

Vulnerabilità del MAC Authentication Bypass (MAB). Per i dispositivi IoT headless che non possono eseguire un supplicante 802.1X, gli amministratori spesso ricorrono al MAB, che autentica in base all'indirizzo MAC. Gli indirizzi MAC sono facilmente falsificabili. Mitigazione: posizionare tutti i dispositivi autenticati tramite MAB in VLAN altamente ristrette e isolate con ACL rigorose che consentono solo i flussi di traffico specifici richiesti per il funzionamento del dispositivo. Trattare tutti i dispositivi MAB come non attendibili per impostazione predefinita.

Attacchi Evil Twin. Un AP non autorizzato trasmette la SSID aziendale e raccoglie le credenziali da dispositivi che non convalidano il certificato del server. Mitigazione: imporre la convalida dei certificati (come sopra) e implementare il rilevamento di AP non autorizzati sul controller della LAN wireless. La maggior parte dei controller di livello enterprise include questa capacità nativamente.

ROI e Impatto sul Business

Il passaggio da WPA2-Personal a un'architettura WPA2-Enterprise basata su 802.1X richiede investimenti nell'infrastruttura RADIUS e, per le distribuzioni EAP-TLS, in una PKI (Public Key Infrastructure). Cometuttavia, il caso aziendale è convincente.

Riduzione del rischio è il driver primario. L'eliminazione delle PSK condivise rimuove il più grande vettore di attacco nelle reti wireless. Quando un dipendente lascia l'azienda, il suo accesso specifico viene revocato centralmente in Active Directory — nessuna rotazione di PSK è richiesta su potenzialmente migliaia di access point. Il risparmio sui costi operativi in una proprietà commerciale con 400 sedi è significativo.

Abilitazione alla conformità è il driver secondario. Il requisito 8 del PCI DSS impone ID utente unici e responsabilità individuale. 802.1X fornisce questo nativamente. I requisiti di salvaguardia tecnica di HIPAA per il controllo degli accessi e la registrazione degli audit sono analogamente soddisfatti dai record di autenticazione per utente di 802.1X nel log di accounting RADIUS.

Efficienza operativa su larga scala è il beneficio a lungo termine. La gestione quotidiana è semplificata tramite l'integrazione con la directory centrale. I nuovi assunti ottengono l'accesso alla rete nel momento in cui il loro account AD viene provisionato. I dipendenti che lasciano l'azienda perdono l'accesso nel momento in cui viene disabilitato. Nessun ticket di helpdesk per password WiFi dimenticate.

Disaccoppiando la crittografia (WPA2) dall'autenticazione (802.1X), i team IT aziendali costruiscono reti wireless scalabili, verificabili e resilienti — in grado di supportare sia le posture di sicurezza aziendali più esigenti che le esperienze ospite più fluide.

Definizioni chiave

WPA2 (Wi-Fi Protected Access 2)

A Wi-Fi Alliance certification program based on IEEE 802.11i that mandates AES-CCMP encryption for wireless data in transit.

IT teams encounter this when configuring SSIDs on wireless controllers. The choice between WPA2-Personal and WPA2-Enterprise determines whether authentication is handled by a shared password or an 802.1X server.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices attempting to connect to a network.

Referenced when configuring RADIUS integration on wireless controllers and switches. It is the underlying mechanism that enables WPA2-Enterprise to provide per-user authentication.

Supplicant

The client device (laptop, smartphone, IoT sensor) that initiates the 802.1X authentication exchange and provides credentials or certificates.

In troubleshooting, the supplicant is often the source of configuration issues — particularly around certificate validation settings in the wireless network profile.

Authenticator

The network access device (typically a wireless AP or managed switch) that relays EAP messages between the supplicant and the authentication server without making the access decision itself.

The authenticator blocks all non-EAP traffic until it receives an Access-Accept from the RADIUS server, at which point it opens the logical port.

RADIUS (Remote Authentication Dial-In User Service)

A centralised AAA (Authentication, Authorisation, and Accounting) protocol server that verifies credentials, enforces policies, and logs access events.

The RADIUS server is the backbone of any 802.1X deployment. It integrates with Active Directory or LDAP and returns dynamic VLAN assignments and other policy attributes upon successful authentication.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method requiring digital certificates on both the client and the server, providing mutual authentication.

Considered the most secure EAP method. Used in zero-trust corporate environments where devices are managed via MDM and certificates can be deployed automatically.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the inner authentication exchange within a TLS tunnel, requiring only a server-side certificate.

Widely deployed in BYOD and mixed-device environments because it allows users to authenticate with standard AD username and password credentials without requiring client certificates.

AES-CCMP

The mandatory encryption cipher suite in WPA2, combining the AES block cipher with the CCMP protocol for data confidentiality and integrity.

IT teams must ensure all APs and client devices support AES-CCMP. Any deployment permitting TKIP fallback undermines the security guarantees of WPA2.

4-Way Handshake

The WPA2 cryptographic exchange between a client device and an access point that derives the session-specific Pairwise Transient Key (PTK) used to encrypt data traffic.

Occurs after successful 802.1X authentication, using the Master Session Key provided by the RADIUS server. Each user's PTK is unique, ensuring traffic isolation between sessions.

Captive Portal

A web-based authentication or consent page presented to users before granting access to a public or guest WiFi network.

Used in hospitality, retail, and public venues where 802.1X is impractical for transient users. Platforms like Purple's Guest WiFi use captive portals to capture first-party data compliantly while keeping guest traffic isolated from corporate infrastructure.

Esempi pratici

A 400-location retail chain currently uses a single WPA2-Personal password (PSK) shared across both staff tablets and PoS terminals. They are failing their PCI DSS audit under Requirement 8 (unique user IDs) and Requirement 1 (network segmentation). They need to secure the internal network without disrupting the existing guest WiFi captive portal. How should they re-architect their wireless security?

Step 1: Deploy a RADIUS server (e.g., Cisco ISE, Microsoft NPS, or FreeRADIUS) integrated with the corporate Active Directory. For a distributed estate, deploy RADIUS proxies at regional hubs to reduce authentication latency at remote sites.

Step 2: Reconfigure the corporate SSID on all wireless controllers to use WPA2-Enterprise. Configure 802.1X with PEAP-MSCHAPv2 for staff tablets (authenticating against AD user credentials) and EAP-TLS with machine certificates (deployed via MDM) for PoS terminals.

Step 3: Configure the RADIUS server to return dynamic VLAN assignment attributes. Staff tablets are assigned to a staff VLAN; PoS terminals are assigned to a strictly isolated PCI VLAN with ACLs permitting only traffic to the payment processor's IP range.

Step 4: Leave the guest SSID unchanged. It remains open (or WPA2-Personal with a publicly known PSK) but is mapped to a separate VLAN that routes directly to the Purple Guest WiFi captive portal. Guest traffic never touches the PCI VLAN.

Step 5: Enable RADIUS accounting on all APs to generate per-user authentication logs, satisfying PCI DSS audit trail requirements.

A university campus is experiencing credential harvesting attacks. Students are connecting to rogue access points broadcasting the official 'CampusNet' SSID. The network uses WPA2-Enterprise with PEAP-MSCHAPv2, but the student devices are not configured to validate the RADIUS server certificate. What is the attack vector, and how should the network team remediate it?

The attack is an Evil Twin. The attacker deploys a rogue AP broadcasting 'CampusNet' with a higher signal strength. Student devices, configured to trust any server presenting a PEAP challenge, connect to the rogue AP and complete the PEAP handshake, transmitting their hashed AD credentials to the attacker's server.

Remediation Step 1: Identify the Root CA that issued the RADIUS server's TLS certificate. If using an internal CA, ensure this CA certificate is distributed to all student and staff devices.

Remediation Step 2: Create a wireless network profile (via MDM for university-managed devices, or a downloadable configuration profile for BYOD) that specifies: (a) the exact RADIUS server hostname to validate against, (b) the trusted Root CA, and (c) the 'Validate Server Certificate' flag set to true.

Remediation Step 3: Deploy rogue AP detection on the wireless LAN controllers. Configure alerts for any AP broadcasting 'CampusNet' that is not in the authorised AP inventory.

Remediation Step 4: For BYOD devices, consider deploying an onboarding tool (such as Cloudpath or Cisco ISE's BYOD portal) that automates the supplicant configuration, removing the burden from end users.

Domande di esercitazione

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise across 50 office locations. During pilot testing, users report that their Windows laptops display a prompt asking them to 'Accept a Certificate' before they can enter their username and password. Several users click 'Reject' and cannot connect. What is causing this behaviour, and how should it be resolved before the full rollout?

Suggerimento: Consider the role of the supplicant in PEAP authentication and how it verifies the identity of the RADIUS server before transmitting credentials.

Visualizza risposta modello

The Windows supplicant is performing server certificate validation as part of the PEAP TLS handshake. Because the RADIUS server's certificate was issued by an internal CA that is not in the device's trusted root store, Windows prompts the user to manually accept it. Relying on users to accept certificates is both a poor user experience and a security risk — users who click 'Accept' on any certificate are equally susceptible to Evil Twin attacks. The correct resolution is to use Group Policy (GPO) to distribute the internal Root CA certificate to all corporate devices and to pre-configure the Windows wireless profile to automatically trust it and validate the RADIUS server hostname. This eliminates the prompt entirely and enforces certificate validation without user intervention.

Q2. A hospital IT director needs to connect IoT medical devices (infusion pumps, patient monitoring systems) to the wireless network. These devices run embedded firmware with no 802.1X supplicant capability and can only connect using a static Pre-Shared Key. How should the network architect handle these devices without compromising the overall security posture?

Suggerimento: Think about network segmentation, VLAN isolation, and the risks associated with MAC Authentication Bypass as an alternative to 802.1X.

Visualizza risposta modello

Since these devices cannot perform 802.1X, the architect has two options: WPA2-Personal (PSK) on a dedicated SSID, or MAC Authentication Bypass (MAB) on the corporate SSID. MAB is generally preferable for auditability but carries spoofing risks. Regardless of the authentication method chosen, the critical control is network segmentation. These devices must be placed on a dedicated, isolated VLAN with strict ACLs permitting only the specific traffic flows required — for example, communication to the clinical management server on a specific port, with all other traffic blocked. The SSID or MAB VLAN must have no routing path to the corporate network, the PoS environment, or the internet. Additionally, the PSK (if used) should be rotated periodically and managed centrally. Devices should be inventoried by MAC address, and any unrecognised MAC attempting to join the medical device VLAN should trigger an alert.

Q3. A stadium CIO is evaluating Passpoint (Hotspot 2.0) to improve the fan WiFi onboarding experience at a 60,000-capacity venue. The CIO asks: 'Does Passpoint replace WPA2 and 802.1X, or does it use them?' How do you respond, and what are the key operational considerations for a deployment at this scale?

Suggerimento: Consider what Passpoint actually automates versus what it replaces, and the RADIUS capacity requirements for a high-density venue.

Visualizza risposta modello

Passpoint does not replace WPA2 or 802.1X — it automates and abstracts them. Passpoint is a provisioning and discovery layer built on top of WPA2-Enterprise (or WPA3-Enterprise) and 802.1X. It uses 802.1X for authentication (typically via credentials from a mobile carrier or a loyalty app identity provider) and WPA2/WPA3 to encrypt the resulting session. From the fan's perspective, their device connects automatically without any manual configuration. From the network's perspective, every connection is a full 802.1X exchange. The key operational considerations at 60,000 capacity are: (1) RADIUS infrastructure must be sized to handle concurrent authentication storms — particularly at kick-off when thousands of devices attempt to connect simultaneously; (2) RADIUS servers should be deployed with load balancing and geographic redundancy; (3) the identity provider (such as Purple under the OpenRoaming framework) must have sufficient throughput agreements; and (4) the wireless controller must support fast BSS transition (802.11r) to minimise re-authentication overhead as fans move around the venue.

Continua a leggere questa serie

Cos'è l'autenticazione tramite indirizzo MAC? Quando usarla e quando evitarla

Questa guida tecnica di riferimento autorevole copre l'autenticazione tramite indirizzo MAC negli ambienti WiFi aziendali — come funziona l'autenticazione MAC basata su RADIUS al Livello 2, le sue vulnerabilità di sicurezza intrinseche (inclusi lo spoofing MAC e l'impatto della randomizzazione MAC a livello di OS), e i precisi contesti operativi in cui rimane uno strumento valido per la gestione di dispositivi IoT e headless. Fornisce indicazioni pratiche per l'implementazione a responsabili IT e architetti di rete in strutture ricettive, retail, sanitarie e del settore pubblico, con esempi pratici, framework decisionali e contesto di integrazione per la piattaforma di guest WiFi e analisi di Purple.

Come configurare il WiFi aziendale su iOS e macOS con 802.1X

Questa guida autorevole fornisce ai leader IT senior passaggi pratici per l'implementazione del WiFi aziendale 802.1X su dispositivi iOS e macOS. Copre l'autenticazione basata su certificati (EAP-TLS), i profili di configurazione MDM e l'integrazione dell'architettura per proteggere le reti aziendali supportando al contempo le iniziative BYOD.

Come configurare il WiFi aziendale sui dispositivi Android con EAP-TLS

Questa guida di riferimento tecnico fornisce ai leader IT senior un progetto completo per la distribuzione dell'autenticazione 802.1X EAP-TLS sui dispositivi Android. Copre i meccanismi architetturali, le strategie di implementazione manuale e basate su MDM e le metodologie di risoluzione dei problemi necessarie per proteggere le reti wireless aziendali.