WPA2 vs. 802.1X: Was ist der Unterschied?

Dieser Leitfaden entmystifiziert die Beziehung zwischen WPA2-Verschlüsselung und dem IEEE 802.1X-Authentifizierungsframework – zwei komplementären Standards, die in der Anbieterdokumentation und bei Netzwerkdesign-Diskussionen häufig verwechselt werden. Er bietet IT-Direktoren, Netzwerkarchitekten und Verantwortlichen für den Veranstaltungsbetrieb eine klare technische Aufschlüsselung der Interaktion dieser Protokolle, praktische Bereitstellungsstrategien für Gastgewerbe, Einzelhandel und den öffentlichen Sektor sowie umsetzbare Anleitungen zu Compliance, Risikominderung und Guest WiFi-Integration.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Dekonstruktion der Standards

- WPA2: Der Verschlüsselungsstandard

- 802.1X: Das Authentifizierungs-Framework

- Wie WPA2 und 802.1X zusammenarbeiten

- Implementierungsleitfaden: Architektur für Ihren Standort

- Unternehmensbüro: Zero-Trust-Architektur

- Einzelhandelskette: Segmentierte Sicherheit für PCI DSS

- Gastgewerbe und öffentliche Veranstaltungsorte: Nahtloses Onboarding in großem Maßstab

- Best Practices für Unternehmensbereitstellungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

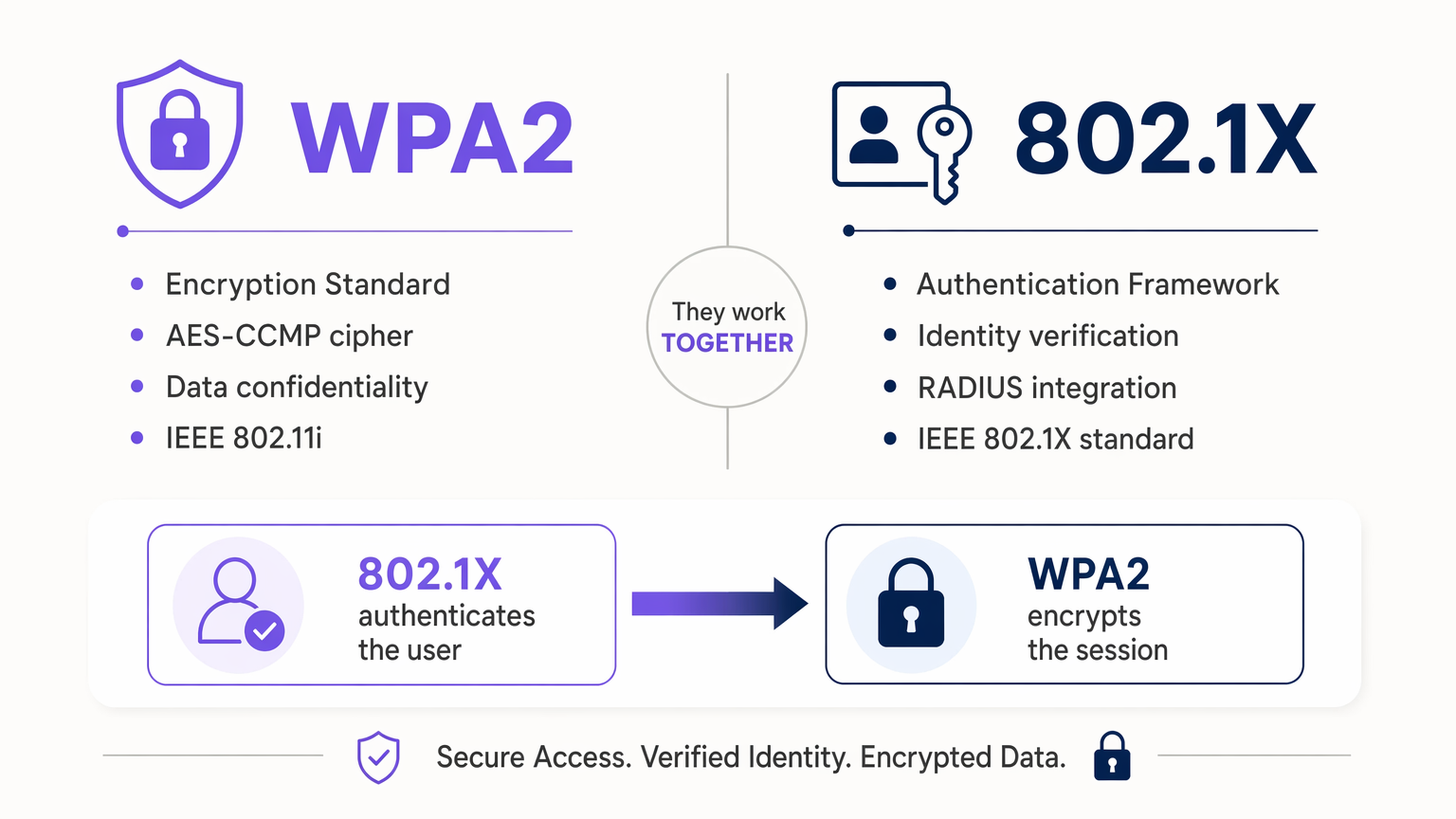

Für IT-Direktoren und Netzwerkarchitekten, die Unternehmensumgebungen verwalten, ist die Unterscheidung zwischen WPA2 und 802.1X in der Anbieterdokumentation oft verschwommen. WPA2 ist ein Sicherheitszertifizierungsprogramm, das festlegt, wie drahtlose Daten über die Luftschnittstelle verschlüsselt werden. Umgekehrt ist IEEE 802.1X ein portbasiertes Network Access Control (PNAC)-Framework, das festlegt, wie ein Benutzer oder Gerät seine Identität nachweist, bevor es Zugriff auf das Netzwerk erhält.

Sie sind keine konkurrierenden Standards – sie sind komplementäre Schichten einer sicheren drahtlosen Architektur. Wenn ein Unternehmen „WPA2-Enterprise“ implementiert, implementiert es naturgemäß WPA2 für die Verschlüsselung und 802.1X für die Authentifizierung. Das Verständnis der Interaktion dieser Protokolle ist entscheidend, um unerlaubten Zugriff zu mindern, die Einhaltung von Frameworks wie PCI DSS und GDPR sicherzustellen und eine skalierbare Infrastruktur über verteilte Standorte hinweg bereitzustellen. Dieser Leitfaden analysiert die Mechanismen beider Standards, bietet herstellerneutrale Implementierungsstrategien und erläutert, wie moderne Plattformen wie Purple's Guest WiFi nahtlos in diese sicheren Architekturen integriert werden.

Technischer Deep-Dive: Dekonstruktion der Standards

Um ein sicheres drahtloses Netzwerk zu entwerfen, muss man die Konzepte der Datenvertraulichkeit (Verschlüsselung) von der Identitätsprüfung (Authentifizierung) trennen. Dies sind unterschiedliche Probleme, die durch unterschiedliche Standards gelöst werden und sequentiell arbeiten.

WPA2: Der Verschlüsselungsstandard

Wi-Fi Protected Access 2 (WPA2) ist ein Zertifizierungsprogramm, das von der Wi-Fi Alliance entwickelt wurde, um drahtlose Computernetzwerke zu sichern. Es basiert auf dem IEEE 802.11i-Standard. Seine Hauptfunktion besteht darin, sicherzustellen, dass Daten, die zwischen einem Client-Gerät (Supplikant) und einem Access Point (Authentifikator) übertragen werden, nicht von böswilligen Akteuren abgefangen und gelesen werden können.

WPA2 schreibt die Verwendung von AES (Advanced Encryption Standard) in Kombination mit CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol) vor. Dies ersetzte die anfällige TKIP-Chiffre, die im ursprünglichen WPA-Standard verwendet wurde. WPA2 arbeitet in zwei primären Modi: WPA2-Personal (PSK), das einen Pre-Shared Key verwendet, bei dem jedes Gerät dasselbe Passwort zur Generierung von Verschlüsselungsschlüsseln nutzt, und WPA2-Enterprise, das mit einem 802.1X-Authentifizierungsserver integriert ist und eindeutige, dynamische Verschlüsselungsschlüssel für jede einzelne Sitzung generiert.

Die kritische Schwachstelle von WPA2-Personal besteht darin, dass ein einziger kompromittierter PSK das gesamte Netzwerk offenlegt. In einer Einzelhandelskette mit 400 Standorten ist das Rotieren eines PSK über jeden AP und jedes Gerät hinweg betrieblich unerschwinglich. WPA2-Enterprise, unterstützt durch 802.1X, eliminiert dieses Problem vollständig.

802.1X: Das Authentifizierungs-Framework

IEEE 802.1X ist ein Standard für portbasierte Network Access Control (PNAC). Ursprünglich für kabelgebundenes Ethernet konzipiert, wurde es für drahtlose Netzwerke angepasst, um eine robuste, benutzerbasierte Authentifizierung zu ermöglichen. Es verschlüsselt keine Daten – es fungiert als digitaler Gatekeeper, der den Netzwerkport logisch „geschlossen“ hält, bis das Gerät seine Identität gegenüber einem zentralisierten Authentifizierungsserver nachweist.

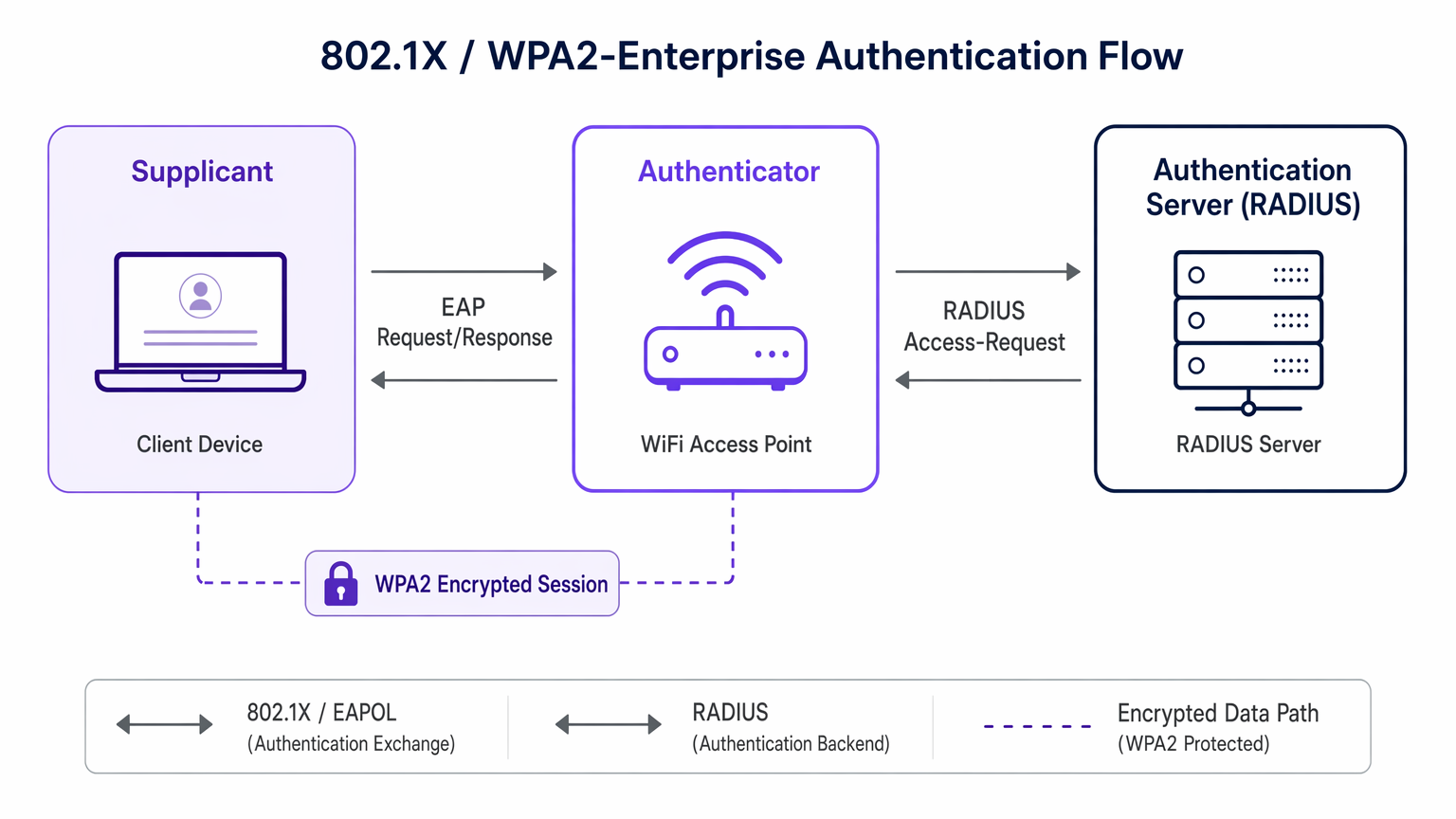

Das 802.1X-Framework basiert auf drei Rollen. Der Supplikant ist das Client-Gerät (Laptop, Smartphone, IoT-Sensor), das Netzwerkzugriff anfordert. Der Authentifikator ist das Netzwerkzugangsgerät – typischerweise ein drahtloser Access Point oder ein verwalteter Switch –, das den Authentifizierungsaustausch ermöglicht, ohne selbst die Zugriffsentscheidung zu treffen. Der Authentifizierungsserver (typischerweise ein RADIUS-Server) ist das zentralisierte System, das die Anmeldeinformationen des Supplikanten anhand eines Verzeichnisses wie Active Directory oder LDAP überprüft und die Zugriffsentscheidung trifft.

802.1X basiert auf dem Extensible Authentication Protocol (EAP), um Authentifizierungsdaten zwischen dem Supplikanten und dem Authentifizierungsserver zu transportieren. EAP ist hochflexibel und unterstützt eine Reihe von internen Methoden. EAP-TLS verwendet eine gegenseitige zertifikatbasierte Authentifizierung und gilt als Goldstandard für Zero-Trust-Umgebungen. PEAP kapselt Anmeldeinformationen in einem TLS-Tunnel und erfordert nur ein serverseitiges Zertifikat. Für einen detaillierten Vergleich dieser Methoden siehe unseren Leitfaden zu EAP-TLS vs. PEAP: Welches Authentifizierungsprotokoll ist das richtige für Ihr Netzwerk? .

Wie WPA2 und 802.1X zusammenarbeiten

Wenn ein Gerät eine WPA2-Enterprise SSID verbindet, tritt die folgende Sequenz auf. Zuerst verbindet sich das Gerät mit dem AP, aber der AP blockiert den gesamten Datenverkehr außer 802.1X EAP-Nachrichten. Zweitens tauschen das Gerät und der RADIUS-Server Anmeldeinformationen über den AP aus – dies ist die 802.1X-Authentifizierungsphase. Bei Erfolg sendet der RADIUS-Server eine „Access-Accept“-Nachricht an den AP, zusammen mit einem Master Session Key (MSK). Drittens verwenden der AP und das Gerät den MSK, um den WPA2 4-Wege-Handshake durchzuführen und den spezifischen Pairwise Transient Key (PTK) abzuleiten, der zur Verschlüsselung des Datenverkehrs dieser Sitzung über AES-CCMP verwendet wird. Schließlich wird der Port „geöffnet“ und verschlüsselte Daten fließen. Jeder Benutzer hat einen eindeutigen Verschlüsselungsschlüssel, was bedeutet, dass das Abfangen des Datenverkehrs eines Benutzers keine Einblicke in den eines anderen bietet.

Implementierungsleitfaden: Architektur für Ihren Standort

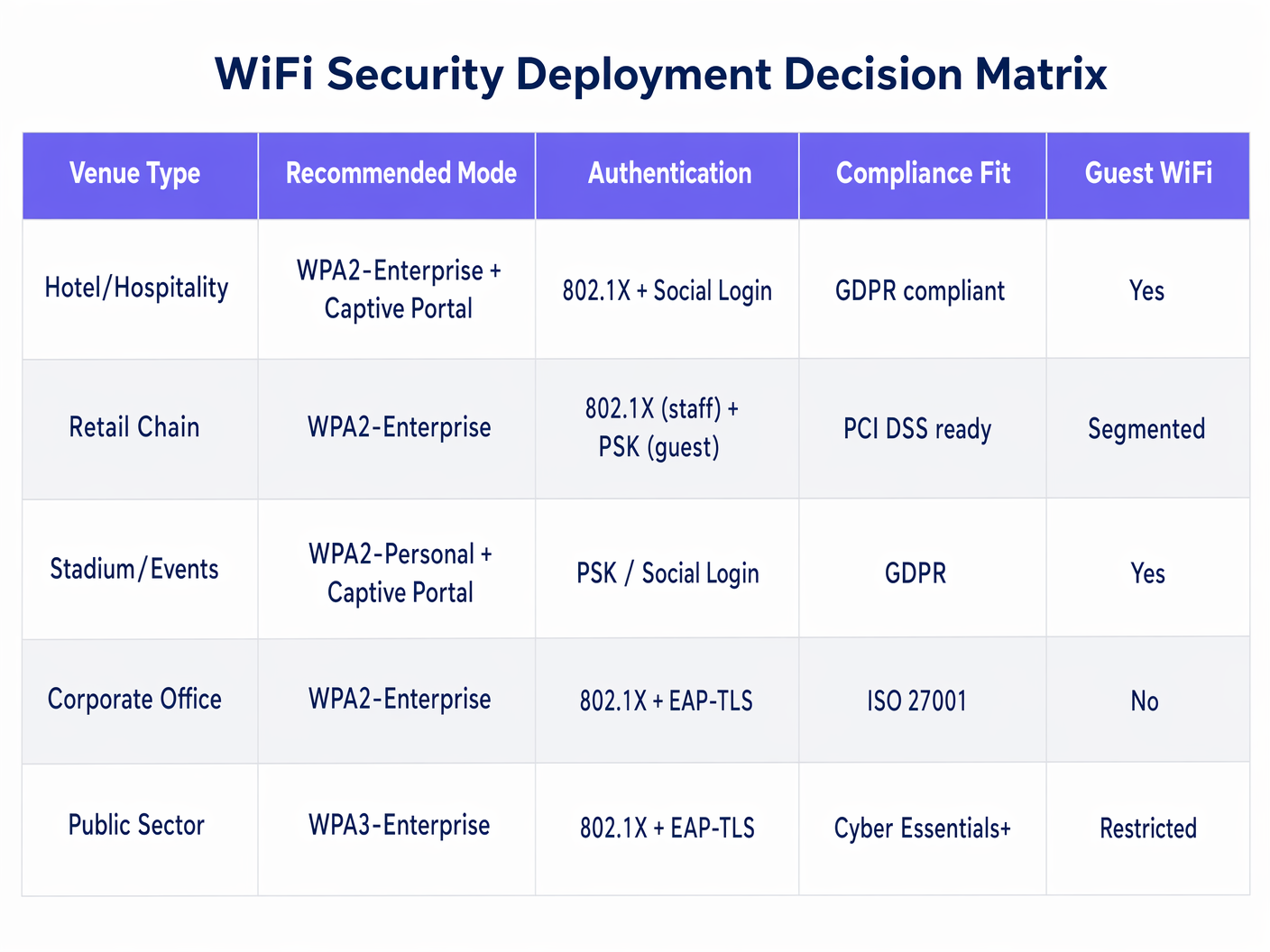

Die Bereitstellung dieser Standards erfordert die Abstimmung technischer Fähigkeiten mit geschäftlichen Anforderungen. Der Ansatz variiert erheblich je nach Art des Veranstaltungsortes und der Benutzerdemografie.

Unternehmensbüro: Zero-Trust-Architektur

Für Organisationen, die ISFür die Einhaltung von ISO 27001 oder Cyber Essentials+ wird der Einsatz von WPA2-Enterprise (oder WPA3-Enterprise für Neuinstallationen) mit 802.1X unter Verwendung von EAP-TLS empfohlen. Dies erfordert die Bereitstellung digitaler Zertifikate auf allen Unternehmensgeräten über eine MDM-Lösung wie Microsoft Intune oder Jamf. Es eliminiert passwortbasierte Schwachstellen vollständig – nur unternehmenseigene, verwaltete Geräte können sich authentifizieren. Nicht verwaltete oder persönliche Geräte werden automatisch einem segmentierten Gast-SSID zugewiesen. Die dynamische VLAN-Zuweisung über RADIUS-Attribute ermöglicht eine weitere Segmentierung nach Rolle: IT-Administratoren, Standardmitarbeiter und Auftragnehmer können jeweils verschiedenen VLANs mit entsprechenden ACLs zugewiesen werden, alles von einem einzigen SSID aus.

Einzelhandelskette: Segmentierte Sicherheit für PCI DSS

Für eine große Einzelhandelskette besteht die Herausforderung aus zwei Teilen: die Sicherung von PoS-Terminals für die PCI DSS-Konformität und das Angebot eines reibungslosen Gastzugangs zur Förderung von Anmeldungen für Treueprogramme. Die Architektur erfordert zwei unterschiedliche Sicherheitskonzepte auf derselben physischen Infrastruktur. Das Mitarbeiter- und PoS-SSID sollte WPA2-Enterprise mit 802.1X verwenden (PEAP-MSCHAPv2, das für Mitarbeiter an Active Directory gebunden ist, EAP-TLS mit Maschinenzertifikaten für PoS-Terminals). Dies gewährleistet individuelle Verantwortlichkeit und hält den PoS-Verkehr in einem streng isolierten, PCI-konformen VLAN. Das Gast-SSID verwendet ein offenes Netzwerk, das direkt zu einem Captive Portal geleitet wird. Die WiFi Analytics -Plattform von Purple übernimmt die Gastauthentifizierung über Social Login oder Formularausfüllung, erfasst Erstanbieterdaten GDPR-konform und gewährleistet gleichzeitig eine vollständige Netzwerksegmentierung von der PoS-Umgebung.

Gastgewerbe und öffentliche Veranstaltungsorte: Nahtloses Onboarding in großem Maßstab

Für Gastgewerbe -Umgebungen – Hotels, Konferenzzentren, Stadien – ist 802.1X für temporäre Gäste, die keine Beziehung zum Unternehmensverzeichnis haben, zu komplex im Betrieb. Der aufkommende Standard für diesen Anwendungsfall ist Passpoint (Hotspot 2.0), das 802.1X und WPA2-Enterprise im Hintergrund verwendet, aber den Gerätebereitstellungsprozess automatisiert. Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz, wodurch sich Gäste nahtlos mit ihren bestehenden Profilen ohne manuelle Netzwerkkonfiguration authentifizieren können. Für Veranstaltungsorte im Bereich Transport und öffentlicher Sektor unterstützt dieser Ansatz auch die Einhaltung der GDPR-Datenerfassungsanforderungen durch die direkte Integration des Zustimmungsmanagements in den Authentifizierungsablauf.

Best Practices für Unternehmensbereitstellungen

Erzwingen Sie eine strikte Zertifikatsvalidierung auf allen Supplikanten. Bei der Verwendung von PEAP stellen Sie sicher, dass Client-Geräte so konfiguriert sind, dass sie das Zertifikat des RADIUS-Servers validieren. Andernfalls wird das Netzwerk Evil Twin-Angriffen ausgesetzt, bei denen ein Rogue AP Anmeldeinformationen von Geräten sammelt, die blind jedem Server vertrauen, der eine EAP-Challenge präsentiert. Stellen Sie diese Konfiguration über Group Policy oder MDM bereit – verlassen Sie sich niemals darauf, dass Endbenutzer diese Entscheidung manuell treffen.

Implementieren Sie eine dynamische VLAN-Zuweisung. Nutzen Sie RADIUS-Attribute (insbesondere Tunnel-Type, Tunnel-Medium-Type und Tunnel-Private-Group-ID), um Benutzern basierend auf ihrer Active Directory-Gruppenmitgliedschaft nach erfolgreicher 802.1X-Authentifizierung bestimmte VLANs zuzuweisen. Dies ermöglicht eine rollenbasierte Netzwerksegmentierung, ohne separate SSIDs für jede Benutzerklasse zu benötigen.

Veraltete Cipher Suites ausmustern. Stellen Sie sicher, dass TKIP und WEP auf allen Wireless Controllern und Access Points vollständig deaktiviert sind. Beide sind kryptografisch gebrochen. Ein Netzwerk, das WPA2 bewirbt, aber TKIP-Fallback zulässt, ist nicht wesentlich sicherer als WEP.

Planen Sie die RADIUS-Kapazität für Umgebungen mit hoher Dichte. In Stadien, Konferenzzentren und großen Gesundheitseinrichtungen können Tausende von Geräten gleichzeitig versuchen, sich zu authentifizieren. Stellen Sie sicher, dass die RADIUS-Infrastruktur lastverteilt ist und dass die Netzwerkpfade zwischen APs und Authentifizierungsservern eine Latenz von unter 10 ms aufweisen. Die Zuverlässigkeit der Konnektivität für verteilte Bereitstellungen ist ein wichtiger Aspekt – siehe Die wichtigsten SD-WAN-Vorteile für moderne Unternehmen für Hinweise zur Gewährleistung robuster WAN-Pfade zu zentralisierten Authentifizierungsdiensten.

Fehlerbehebung & Risikominderung

Der stille Fehler. Ein Gerät kann keine Verbindung herstellen, aber der Benutzer erhält keine aussagekräftige Fehlermeldung. Dies ist fast immer ein Problem mit dem Zertifikatsvertrauen – der Supplikant lehnt das Zertifikat des RADIUS-Servers ab. Abhilfe: Stellen Sie sicher, dass die Root CA, die das RADIUS-Zertifikat ausstellt, über GPO oder MDM an alle Client-Geräte verteilt wird und dass das Wireless-Profil vorkonfiguriert ist, um diesem zu vertrauen.

RADIUS-Timeout. Der AP leitet den Datenverkehr nicht mehr weiter, weil der RADIUS-Server den Antwort-Timeout-Schwellenwert überschritten hat. Abhilfe: Implementieren Sie RADIUS-Server-Redundanz (primär und sekundär), stellen Sie sicher, dass der Authentifizierungsserver nicht auf einem überlasteten Netzwerksegment untergebracht ist, und passen Sie die RADIUS-Timeout- und Wiederholungsparameter des APs entsprechend an.

MAC Authentication Bypass (MAB)-Schwachstellen. Für headless IoT-Geräte, die keinen 802.1X-Supplikanten ausführen können, greifen Administratoren oft auf MAB zurück, das auf der Grundlage der MAC-Adresse authentifiziert. MAC-Adressen sind trivial zu fälschen. Abhilfe: Platzieren Sie alle MAB-authentifizierten Geräte in stark eingeschränkten, isolierten VLANs mit strengen ACLs, die nur die spezifischen Datenflüsse zulassen, die für den Gerätebetrieb erforderlich sind. Behandeln Sie alle MAB-Geräte standardmäßig als nicht vertrauenswürdig.

Evil Twin-Angriffe. Ein Rogue AP sendet das Unternehmens-SSID und sammelt Anmeldeinformationen von Geräten, die das Serverzertifikat nicht validieren. Abhilfe: Erzwingen Sie die Zertifikatsvalidierung (wie oben beschrieben) und implementieren Sie die Erkennung von Rogue APs auf dem Wireless LAN Controller. Die meisten Enterprise-Grade-Controller verfügen nativ über diese Funktion.

ROI & Geschäftsauswirkungen

Der Übergang von WPA2-Personal zu einer 802.1X-gestützten WPA2-Enterprise-Architektur erfordert Investitionen in die RADIUS-Infrastruktur und, für EAP-TLS-Bereitstellungen, eine PKI (Public Key Infrastructure). Wiejedoch ist der Business Case überzeugend.

Risikoreduzierung ist der Haupttreiber. Die Eliminierung gemeinsamer PSKs beseitigt den größten Angriffsvektor in drahtlosen Netzwerken. Wenn ein Mitarbeiter das Unternehmen verlässt, wird sein spezifischer Zugriff zentral im Active Directory widerrufen – keine PSK-Rotation über potenziell Tausende von Access Points erforderlich. Die operativen Kosteneinsparungen in einem Einzelhandelsunternehmen mit 400 Standorten sind erheblich.

Compliance-Ermöglichung ist der sekundäre Treiber. PCI DSS Anforderung 8 schreibt eindeutige Benutzer-IDs und individuelle Verantwortlichkeit vor. 802.1X bietet dies nativ. Die technischen Schutzanforderungen von HIPAA für Zugriffskontrolle und Audit-Protokollierung werden durch die pro-Benutzer-Authentifizierungsdatensätze von 802.1X im RADIUS-Accounting-Log ebenfalls erfüllt.

Betriebliche Effizienz im großen Maßstab ist der langfristige Vorteil. Das tägliche Management wird durch die zentrale Verzeichnisintegration optimiert. Neue Mitarbeiter erhalten Netzwerkzugriff, sobald ihr AD-Konto bereitgestellt wird. Ausscheidende Mitarbeiter verlieren den Zugriff, sobald dieser deaktiviert wird. Keine Helpdesk-Tickets für vergessene WiFi-Passwörter.

Durch die Entkopplung von Verschlüsselung (WPA2) und Authentifizierung (802.1X) bauen IT-Teams in Unternehmen drahtlose Netzwerke auf, die skalierbar, auditierbar und widerstandsfähig sind – fähig, sowohl die anspruchsvollsten Unternehmenssicherheitsanforderungen als auch die nahtlosesten Gästeerlebnisse zu unterstützen.

Schlüsseldefinitionen

WPA2 (Wi-Fi Protected Access 2)

A Wi-Fi Alliance certification program based on IEEE 802.11i that mandates AES-CCMP encryption for wireless data in transit.

IT teams encounter this when configuring SSIDs on wireless controllers. The choice between WPA2-Personal and WPA2-Enterprise determines whether authentication is handled by a shared password or an 802.1X server.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices attempting to connect to a network.

Referenced when configuring RADIUS integration on wireless controllers and switches. It is the underlying mechanism that enables WPA2-Enterprise to provide per-user authentication.

Supplicant

The client device (laptop, smartphone, IoT sensor) that initiates the 802.1X authentication exchange and provides credentials or certificates.

In troubleshooting, the supplicant is often the source of configuration issues — particularly around certificate validation settings in the wireless network profile.

Authenticator

The network access device (typically a wireless AP or managed switch) that relays EAP messages between the supplicant and the authentication server without making the access decision itself.

The authenticator blocks all non-EAP traffic until it receives an Access-Accept from the RADIUS server, at which point it opens the logical port.

RADIUS (Remote Authentication Dial-In User Service)

A centralised AAA (Authentication, Authorisation, and Accounting) protocol server that verifies credentials, enforces policies, and logs access events.

The RADIUS server is the backbone of any 802.1X deployment. It integrates with Active Directory or LDAP and returns dynamic VLAN assignments and other policy attributes upon successful authentication.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method requiring digital certificates on both the client and the server, providing mutual authentication.

Considered the most secure EAP method. Used in zero-trust corporate environments where devices are managed via MDM and certificates can be deployed automatically.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the inner authentication exchange within a TLS tunnel, requiring only a server-side certificate.

Widely deployed in BYOD and mixed-device environments because it allows users to authenticate with standard AD username and password credentials without requiring client certificates.

AES-CCMP

The mandatory encryption cipher suite in WPA2, combining the AES block cipher with the CCMP protocol for data confidentiality and integrity.

IT teams must ensure all APs and client devices support AES-CCMP. Any deployment permitting TKIP fallback undermines the security guarantees of WPA2.

4-Way Handshake

The WPA2 cryptographic exchange between a client device and an access point that derives the session-specific Pairwise Transient Key (PTK) used to encrypt data traffic.

Occurs after successful 802.1X authentication, using the Master Session Key provided by the RADIUS server. Each user's PTK is unique, ensuring traffic isolation between sessions.

Captive Portal

A web-based authentication or consent page presented to users before granting access to a public or guest WiFi network.

Used in hospitality, retail, and public venues where 802.1X is impractical for transient users. Platforms like Purple's Guest WiFi use captive portals to capture first-party data compliantly while keeping guest traffic isolated from corporate infrastructure.

Ausgearbeitete Beispiele

A 400-location retail chain currently uses a single WPA2-Personal password (PSK) shared across both staff tablets and PoS terminals. They are failing their PCI DSS audit under Requirement 8 (unique user IDs) and Requirement 1 (network segmentation). They need to secure the internal network without disrupting the existing guest WiFi captive portal. How should they re-architect their wireless security?

Step 1: Deploy a RADIUS server (e.g., Cisco ISE, Microsoft NPS, or FreeRADIUS) integrated with the corporate Active Directory. For a distributed estate, deploy RADIUS proxies at regional hubs to reduce authentication latency at remote sites.

Step 2: Reconfigure the corporate SSID on all wireless controllers to use WPA2-Enterprise. Configure 802.1X with PEAP-MSCHAPv2 for staff tablets (authenticating against AD user credentials) and EAP-TLS with machine certificates (deployed via MDM) for PoS terminals.

Step 3: Configure the RADIUS server to return dynamic VLAN assignment attributes. Staff tablets are assigned to a staff VLAN; PoS terminals are assigned to a strictly isolated PCI VLAN with ACLs permitting only traffic to the payment processor's IP range.

Step 4: Leave the guest SSID unchanged. It remains open (or WPA2-Personal with a publicly known PSK) but is mapped to a separate VLAN that routes directly to the Purple Guest WiFi captive portal. Guest traffic never touches the PCI VLAN.

Step 5: Enable RADIUS accounting on all APs to generate per-user authentication logs, satisfying PCI DSS audit trail requirements.

A university campus is experiencing credential harvesting attacks. Students are connecting to rogue access points broadcasting the official 'CampusNet' SSID. The network uses WPA2-Enterprise with PEAP-MSCHAPv2, but the student devices are not configured to validate the RADIUS server certificate. What is the attack vector, and how should the network team remediate it?

The attack is an Evil Twin. The attacker deploys a rogue AP broadcasting 'CampusNet' with a higher signal strength. Student devices, configured to trust any server presenting a PEAP challenge, connect to the rogue AP and complete the PEAP handshake, transmitting their hashed AD credentials to the attacker's server.

Remediation Step 1: Identify the Root CA that issued the RADIUS server's TLS certificate. If using an internal CA, ensure this CA certificate is distributed to all student and staff devices.

Remediation Step 2: Create a wireless network profile (via MDM for university-managed devices, or a downloadable configuration profile for BYOD) that specifies: (a) the exact RADIUS server hostname to validate against, (b) the trusted Root CA, and (c) the 'Validate Server Certificate' flag set to true.

Remediation Step 3: Deploy rogue AP detection on the wireless LAN controllers. Configure alerts for any AP broadcasting 'CampusNet' that is not in the authorised AP inventory.

Remediation Step 4: For BYOD devices, consider deploying an onboarding tool (such as Cloudpath or Cisco ISE's BYOD portal) that automates the supplicant configuration, removing the burden from end users.

Übungsfragen

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise across 50 office locations. During pilot testing, users report that their Windows laptops display a prompt asking them to 'Accept a Certificate' before they can enter their username and password. Several users click 'Reject' and cannot connect. What is causing this behaviour, and how should it be resolved before the full rollout?

Hinweis: Consider the role of the supplicant in PEAP authentication and how it verifies the identity of the RADIUS server before transmitting credentials.

Musterlösung anzeigen

The Windows supplicant is performing server certificate validation as part of the PEAP TLS handshake. Because the RADIUS server's certificate was issued by an internal CA that is not in the device's trusted root store, Windows prompts the user to manually accept it. Relying on users to accept certificates is both a poor user experience and a security risk — users who click 'Accept' on any certificate are equally susceptible to Evil Twin attacks. The correct resolution is to use Group Policy (GPO) to distribute the internal Root CA certificate to all corporate devices and to pre-configure the Windows wireless profile to automatically trust it and validate the RADIUS server hostname. This eliminates the prompt entirely and enforces certificate validation without user intervention.

Q2. A hospital IT director needs to connect IoT medical devices (infusion pumps, patient monitoring systems) to the wireless network. These devices run embedded firmware with no 802.1X supplicant capability and can only connect using a static Pre-Shared Key. How should the network architect handle these devices without compromising the overall security posture?

Hinweis: Think about network segmentation, VLAN isolation, and the risks associated with MAC Authentication Bypass as an alternative to 802.1X.

Musterlösung anzeigen

Since these devices cannot perform 802.1X, the architect has two options: WPA2-Personal (PSK) on a dedicated SSID, or MAC Authentication Bypass (MAB) on the corporate SSID. MAB is generally preferable for auditability but carries spoofing risks. Regardless of the authentication method chosen, the critical control is network segmentation. These devices must be placed on a dedicated, isolated VLAN with strict ACLs permitting only the specific traffic flows required — for example, communication to the clinical management server on a specific port, with all other traffic blocked. The SSID or MAB VLAN must have no routing path to the corporate network, the PoS environment, or the internet. Additionally, the PSK (if used) should be rotated periodically and managed centrally. Devices should be inventoried by MAC address, and any unrecognised MAC attempting to join the medical device VLAN should trigger an alert.

Q3. A stadium CIO is evaluating Passpoint (Hotspot 2.0) to improve the fan WiFi onboarding experience at a 60,000-capacity venue. The CIO asks: 'Does Passpoint replace WPA2 and 802.1X, or does it use them?' How do you respond, and what are the key operational considerations for a deployment at this scale?

Hinweis: Consider what Passpoint actually automates versus what it replaces, and the RADIUS capacity requirements for a high-density venue.

Musterlösung anzeigen

Passpoint does not replace WPA2 or 802.1X — it automates and abstracts them. Passpoint is a provisioning and discovery layer built on top of WPA2-Enterprise (or WPA3-Enterprise) and 802.1X. It uses 802.1X for authentication (typically via credentials from a mobile carrier or a loyalty app identity provider) and WPA2/WPA3 to encrypt the resulting session. From the fan's perspective, their device connects automatically without any manual configuration. From the network's perspective, every connection is a full 802.1X exchange. The key operational considerations at 60,000 capacity are: (1) RADIUS infrastructure must be sized to handle concurrent authentication storms — particularly at kick-off when thousands of devices attempt to connect simultaneously; (2) RADIUS servers should be deployed with load balancing and geographic redundancy; (3) the identity provider (such as Purple under the OpenRoaming framework) must have sufficient throughput agreements; and (4) the wireless controller must support fast BSS transition (802.11r) to minimise re-authentication overhead as fans move around the venue.

Weiterlesen in dieser Reihe

Per-Device PSK nach Anbieter: iPSK, DPSK, MPSK und PPSK im Vergleich (und WPA3-Unterstützung)

Ein umfassender Vergleich von Per-Device-PSK-Implementierungen bei Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet und Ubiquiti UniFi. Erfahren Sie, wie sich WPA3-SAE auf Per-Device-Key-Strategien auswirkt und wann Sie Übergangsmodi implementieren sollten, anstatt auf 802.1X umzusteigen.

Was ist MAC-Adressauthentifizierung? Wann man sie nutzen und wann man sie vermeiden sollte

Dieser maßgebliche technische Leitfaden behandelt die MAC-Adressauthentifizierung in Unternehmens-WiFi-Umgebungen – wie RADIUS-basierte MAC-Authentifizierung auf Layer 2 funktioniert, ihre inhärenten Sicherheitslücken (einschließlich MAC-Spoofing und die Auswirkungen der MAC-Randomisierung auf OS-Ebene) und die genauen operativen Kontexte, in denen sie ein gültiges Werkzeug zur Verwaltung von IoT- und kopflosen Geräten bleibt. Er bietet umsetzbare Bereitstellungsanleitungen für IT-Manager und Netzwerkarchitekten in den Bereichen Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlicher Sektor, mit realen Fallbeispielen, Entscheidungsrahmen und Integrationskontext für die Gast-WiFi- und Analyseplattform von Purple.

Einrichtung von Enterprise WiFi auf iOS und macOS mit 802.1X

Dieser maßgebliche Leitfaden bietet leitenden IT-Führungskräften umsetzbare Schritte für die Bereitstellung von 802.1X Enterprise WiFi auf iOS- und macOS-Geräten. Er behandelt die zertifikatbasierte Authentifizierung (EAP-TLS), MDM-Konfigurationsprofile und die Architekturintegration zur Sicherung von Unternehmensnetzwerken bei gleichzeitiger Unterstützung von BYOD-Initiativen.