WPA2 vs. 802.1X : Quelle est la différence ?

Ce guide démystifie la relation entre le chiffrement WPA2 et le cadre d'authentification IEEE 802.1X — deux normes complémentaires souvent confondues dans la documentation des fournisseurs et les discussions sur la conception de réseaux. Il offre aux directeurs informatiques, aux architectes réseau et aux responsables des opérations de site une analyse technique claire de l'interaction de ces protocoles, des stratégies de déploiement pratiques pour les environnements hôteliers, de vente au détail et du secteur public, ainsi que des conseils exploitables sur la conformité, l'atténuation des risques et l'intégration du WiFi invité.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : Déconstruire les Normes

- WPA2 : La Norme de Chiffrement

- 802.1X : Le Cadre d'Authentification

- Comment WPA2 et 802.1X Fonctionnent Ensemble

- Guide de Mise en Œuvre : Architecture pour Votre Site

- Bureau d'Entreprise : Architecture Zero Trust

- Chaîne de magasins : Sécurité segmentée pour PCI DSS

- Hôtellerie et lieux publics : Intégration transparente à grande échelle

- Bonnes pratiques pour les déploiements d'entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

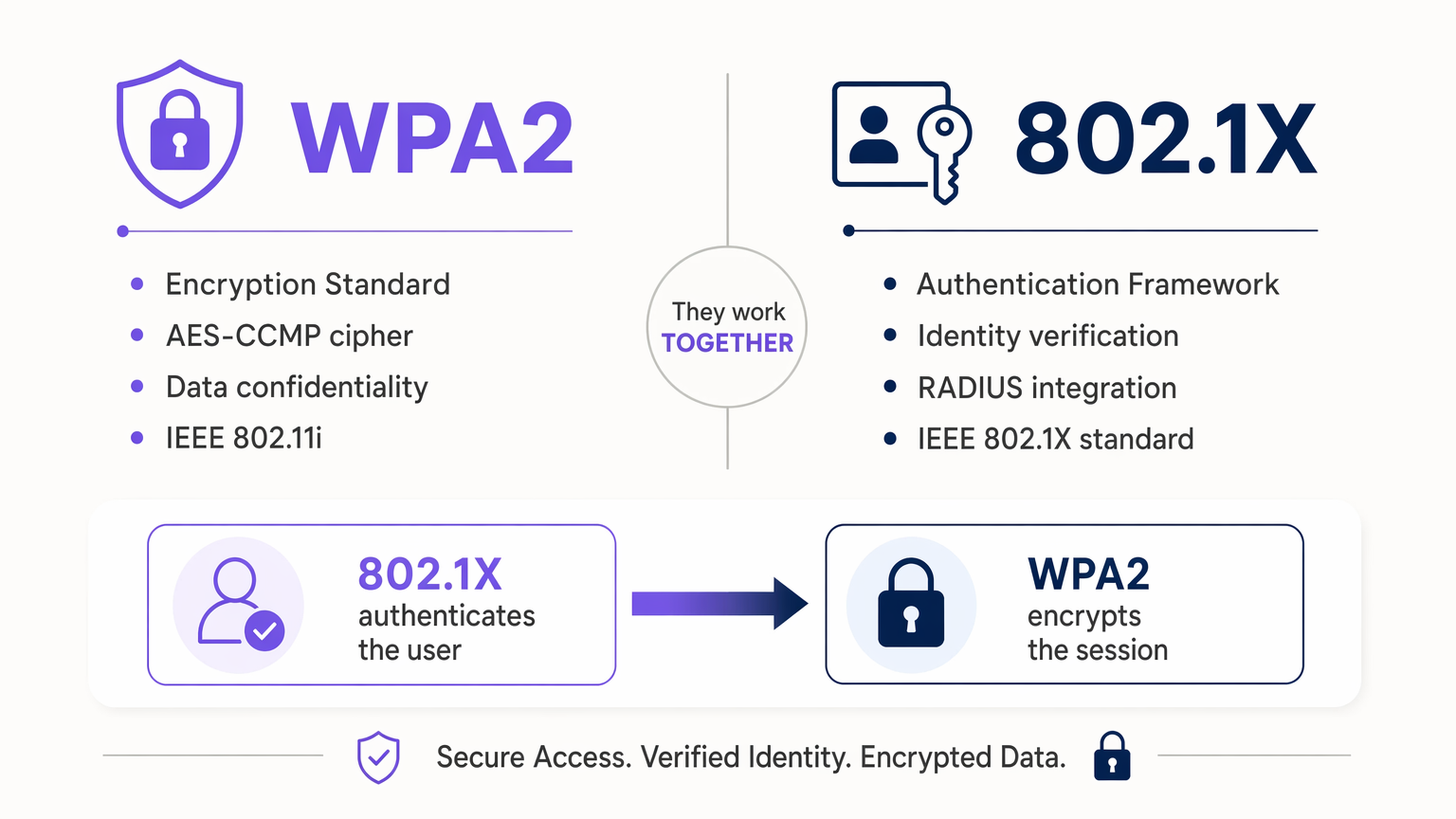

Pour les directeurs informatiques et les architectes réseau gérant des environnements d'entreprise, la distinction entre WPA2 et 802.1X est souvent floue dans la documentation des fournisseurs. WPA2 est un programme de certification de sécurité qui dicte la manière dont les données sans fil sont chiffrées par voie hertzienne. Inversement, IEEE 802.1X est un cadre de contrôle d'accès réseau (PNAC) basé sur les ports qui dicte la manière dont un utilisateur ou un appareil prouve son identité avant d'être autorisé sur le réseau.

Ce ne sont pas des normes concurrentes — ce sont des couches complémentaires d'une architecture sans fil sécurisée. Lorsqu'une entreprise déploie "WPA2-Enterprise", elle déploie intrinsèquement WPA2 pour le chiffrement et 802.1X pour l'authentification. Comprendre comment ces protocoles interagissent est essentiel pour atténuer les accès non autorisés, assurer la conformité avec des cadres tels que PCI DSS et GDPR, et déployer une infrastructure évolutive sur des sites distribués. Ce guide décortique les mécanismes des deux normes, fournit des stratégies de mise en œuvre indépendantes des fournisseurs et détaille comment les plateformes modernes comme le WiFi invité de Purple s'intègrent parfaitement dans ces architectures sécurisées.

Plongée Technique : Déconstruire les Normes

Pour concevoir un réseau sans fil sécurisé, il faut séparer les concepts de confidentialité des données (chiffrement) de la vérification d'identité (authentification). Ce sont des problèmes distincts, résolus par des normes distinctes, qui fonctionnent en séquence.

WPA2 : La Norme de Chiffrement

Wi-Fi Protected Access 2 (WPA2) est un programme de certification développé par la Wi-Fi Alliance pour sécuriser les réseaux informatiques sans fil. Il est basé sur la norme IEEE 802.11i. Sa fonction principale est de garantir que les données transmises entre un appareil client (demandeur) et un point d'accès (authentificateur) ne peuvent pas être interceptées et lues par des acteurs malveillants.

WPA2 impose l'utilisation de l'AES (Advanced Encryption Standard) combiné au CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol). Cela a remplacé le chiffrement TKIP vulnérable utilisé dans la norme WPA originale. WPA2 fonctionne en deux modes principaux : WPA2-Personal (PSK), qui utilise une clé pré-partagée (Pre-Shared Key) où chaque appareil utilise le même mot de passe pour générer des clés de chiffrement, et WPA2-Enterprise, qui s'intègre à un serveur d'authentification 802.1X et génère des clés de chiffrement uniques et dynamiques pour chaque session individuelle.

La vulnérabilité critique de WPA2-Personal est qu'une seule PSK compromise expose l'ensemble du réseau. Dans une chaîne de magasins de 400 emplacements, la rotation d'une PSK sur chaque point d'accès et chaque appareil est opérationnellement prohibitive. WPA2-Enterprise, soutenu par 802.1X, élimine entièrement ce problème.

802.1X : Le Cadre d'Authentification

IEEE 802.1X est une norme pour le contrôle d'accès réseau (PNAC) basé sur les ports. Conçu à l'origine pour l'Ethernet filaire, il a été adapté aux réseaux sans fil pour fournir une authentification robuste par utilisateur. Il ne chiffre pas les données — il agit comme un gardien numérique, maintenant le port réseau logiquement "fermé" jusqu'à ce que l'appareil prouve son identité à un serveur d'authentification centralisé.

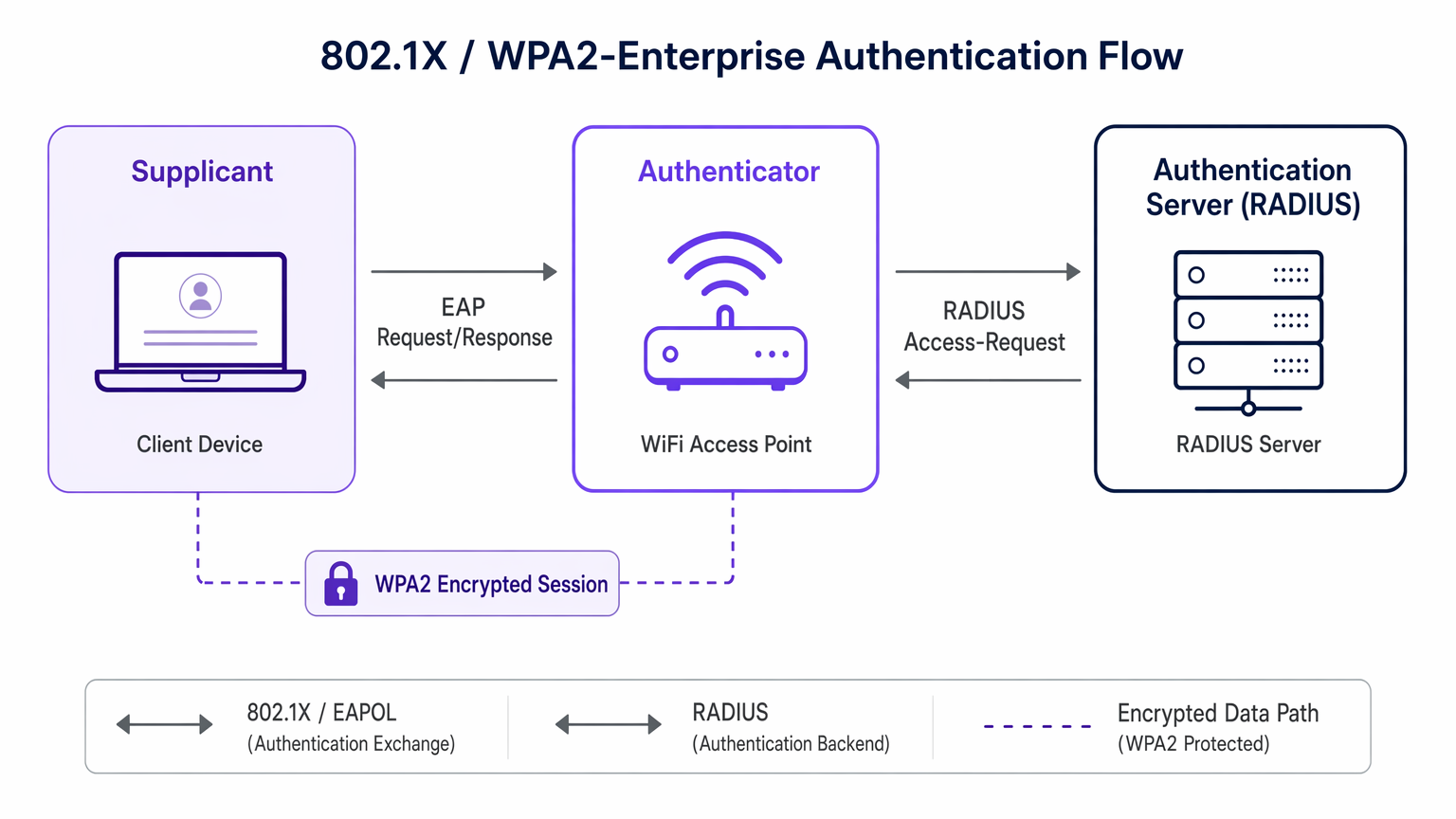

Le cadre 802.1X est bâti sur trois rôles. Le Demandeur est l'appareil client (ordinateur portable, smartphone, capteur IoT) demandant l'accès au réseau. L'Authentificateur est le dispositif d'accès réseau — généralement un point d'accès sans fil ou un commutateur géré — qui facilite l'échange d'authentification sans prendre la décision d'accès lui-même. Le Serveur d'Authentification (généralement un serveur RADIUS) est le système centralisé qui vérifie les identifiants du demandeur par rapport à un annuaire tel qu'Active Directory ou LDAP et émet la décision d'accès.

802.1X s'appuie sur le Protocole d'Authentification Extensible (EAP) pour transporter les données d'authentification entre le demandeur et le serveur d'authentification. EAP est très flexible, supportant une gamme de méthodes internes. EAP-TLS utilise l'authentification mutuelle basée sur des certificats et est considéré comme la référence pour les environnements "zero-trust". PEAP encapsule les identifiants dans un tunnel TLS, ne nécessitant qu'un certificat côté serveur. Pour une comparaison détaillée de ces méthodes, consultez notre guide sur EAP-TLS vs. PEAP : Quel protocole d'authentification est adapté à votre réseau ? .

Comment WPA2 et 802.1X Fonctionnent Ensemble

Lorsqu'un appareil se connecte à un SSID WPA2-Enterprise, la séquence suivante se produit. Premièrement, l'appareil s'associe au point d'accès, mais le point d'accès bloque tout le trafic sauf les messages EAP 802.1X. Deuxièmement, l'appareil et le serveur RADIUS échangent des identifiants via le point d'accès — c'est la phase d'authentification 802.1X. En cas de succès, le serveur RADIUS envoie un message "Access-Accept" au point d'accès, accompagné d'une clé de session principale (MSK). Troisièmement, le point d'accès et l'appareil utilisent la MSK pour effectuer le handshake WPA2 à 4 voies, dérivant la clé transitoire par paire (PTK) spécifique utilisée pour chiffrer le trafic de données de cette session via AES-CCMP. Enfin, le port est "ouvert" et les données chiffrées circulent. Chaque utilisateur dispose d'une clé de chiffrement unique, ce qui signifie que la capture du trafic d'un utilisateur ne donne aucune information sur celui d'un autre.

Guide de Mise en Œuvre : Architecture pour Votre Site

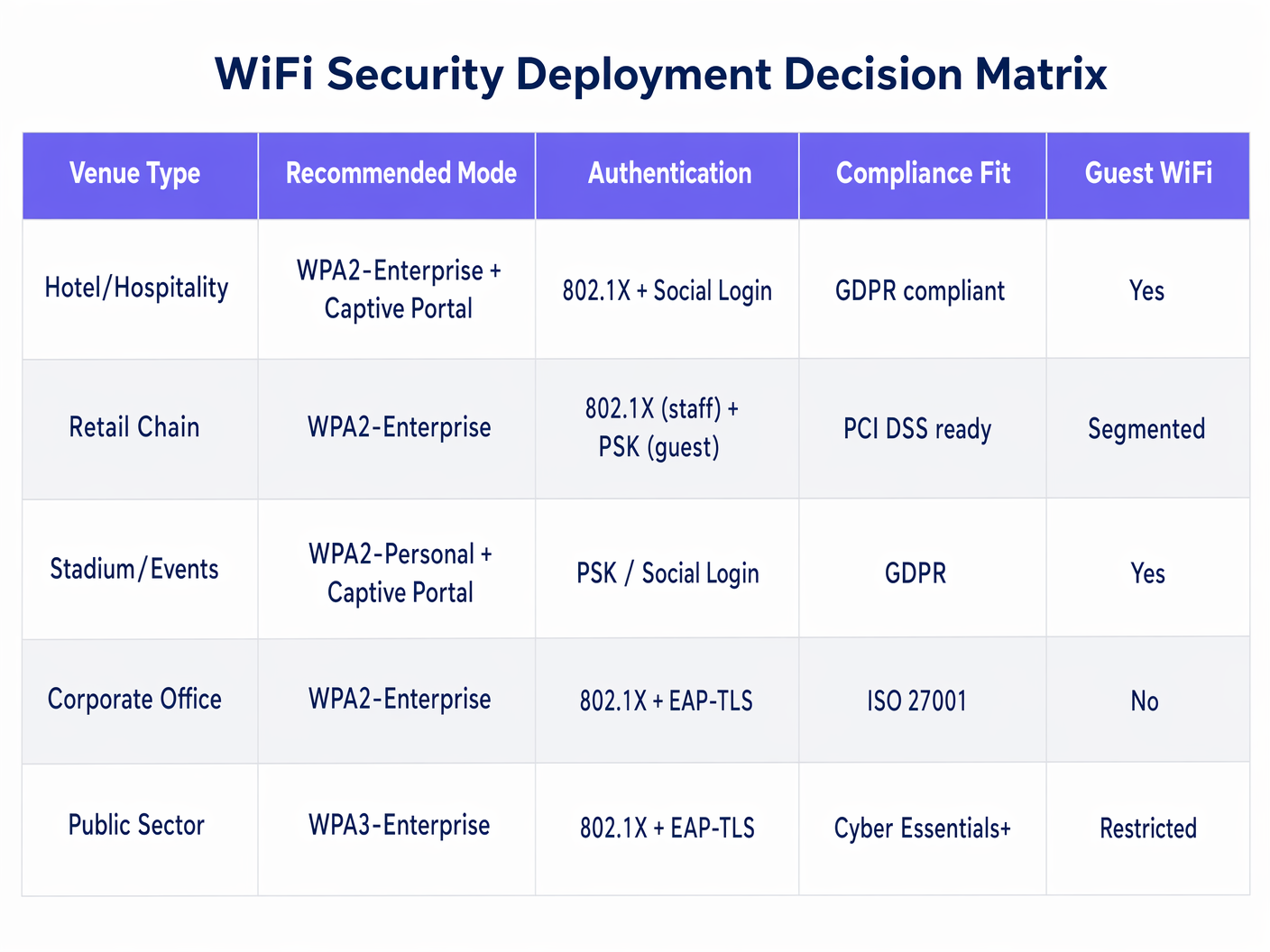

Le déploiement de ces normes nécessite d'aligner les capacités techniques sur les exigences métier. L'approche varie considérablement en fonction du type de site et de la démographie des utilisateurs.

Bureau d'Entreprise : Architecture Zero Trust

Pour les organisations ciblant les SIPour la conformité O 27001 ou Cyber Essentials+, le déploiement recommandé est WPA2-Enterprise (ou WPA3-Enterprise pour les nouvelles installations) avec 802.1X utilisant EAP-TLS. Cela nécessite le déploiement de certificats numériques sur tous les appareils d'entreprise via une solution MDM telle que Microsoft Intune ou Jamf. Cela élimine entièrement les vulnérabilités basées sur les mots de passe — seuls les appareils gérés et appartenant à l'entreprise peuvent s'authentifier. Les appareils non gérés ou personnels sont automatiquement relégués à un SSID invité segmenté. L'attribution dynamique de VLAN via les attributs RADIUS permet une segmentation supplémentaire par rôle : les administrateurs informatiques, le personnel standard et les sous-traitants peuvent chacun être affectés à différents VLAN avec des ACL appropriées, le tout à partir d'un seul SSID.

Chaîne de magasins : Sécurité segmentée pour PCI DSS

Pour une grande chaîne de magasins , le défi est double : sécuriser les terminaux PoS pour la conformité PCI DSS tout en offrant un accès invité fluide pour stimuler les inscriptions aux programmes de fidélité. L'architecture nécessite deux postures de sécurité distinctes sur la même infrastructure physique. Le SSID du personnel et des PoS doit utiliser WPA2-Enterprise avec 802.1X (PEAP-MSCHAPv2 lié à Active Directory pour le personnel, EAP-TLS avec certificats machine pour les terminaux PoS). Cela garantit une responsabilité individuelle et maintient le trafic PoS sur un VLAN strictement isolé et conforme PCI. Le SSID invité utilise un réseau ouvert acheminé directement vers un Captive Portal. La plateforme WiFi Analytics de Purple gère l'authentification des invités via la connexion sociale ou le remplissage de formulaire, capturant des données de première partie de manière conforme au GDPR tout en maintenant une segmentation complète du réseau par rapport à l'environnement PoS.

Hôtellerie et lieux publics : Intégration transparente à grande échelle

Pour les environnements hôteliers — hôtels, centres de conférence, stades — 802.1X est trop complexe sur le plan opérationnel pour les clients de passage qui n'ont aucune relation avec l'annuaire d'entreprise. La norme émergente pour ce cas d'utilisation est Passpoint (Hotspot 2.0), qui utilise 802.1X et WPA2-Enterprise en arrière-plan mais automatise le processus de provisionnement des appareils. Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, permettant aux invités de s'authentifier de manière transparente en utilisant leurs profils existants sans aucune configuration réseau manuelle. Pour les lieux du secteur des transports et du secteur public, cette approche prend également en charge la conformité aux exigences de capture de données GDPR en intégrant la gestion du consentement directement dans le flux d'authentification.

Bonnes pratiques pour les déploiements d'entreprise

Appliquer une validation stricte des certificats sur tous les supplicants. Lors de l'utilisation de PEAP, assurez-vous que les appareils clients sont configurés pour valider le certificat du serveur RADIUS. Ne pas le faire expose le réseau aux attaques Evil Twin, où un point d'accès non autorisé collecte les identifiants des appareils qui font aveuglément confiance à tout serveur présentant un défi EAP. Déployez cette configuration via une stratégie de groupe ou un MDM — ne comptez jamais sur les utilisateurs finaux pour prendre cette décision manuellement.

Mettre en œuvre l'attribution dynamique de VLAN. Tirez parti des attributs RADIUS (spécifiquement Tunnel-Type, Tunnel-Medium-Type et Tunnel-Private-Group-ID) pour attribuer des utilisateurs à des VLAN spécifiques en fonction de leur appartenance à un groupe Active Directory lors d'une authentification 802.1X réussie. Cela permet une segmentation réseau basée sur les rôles sans nécessiter de SSID séparés pour chaque classe d'utilisateurs.

Déprécier les suites de chiffrement héritées. Assurez-vous que TKIP et WEP sont entièrement désactivés sur tous les contrôleurs sans fil et points d'accès. Les deux sont cryptographiquement cassés. Un réseau annonçant WPA2 mais autorisant le retour à TKIP n'est pas significativement plus sécurisé que WEP.

Planifier la capacité RADIUS pour les environnements à haute densité. Dans les stades, les centres de conférence et les grands campus de santé , des milliers d'appareils peuvent tenter de s'authentifier simultanément. Assurez-vous que l'infrastructure RADIUS est équilibrée en charge et que les chemins réseau entre les points d'accès et les serveurs d'authentification ont une latence inférieure à 10 ms. La fiabilité de la connectivité pour les déploiements distribués est une considération clé — consultez Les avantages essentiels du SD-WAN pour les entreprises modernes pour obtenir des conseils sur la garantie de chemins WAN résilients vers les services d'authentification centralisés.

Dépannage et atténuation des risques

L'échec silencieux. Un appareil ne parvient pas à se connecter, mais l'utilisateur ne reçoit aucune erreur significative. Il s'agit presque toujours d'un problème de confiance de certificat — le supplicant rejette le certificat du serveur RADIUS. Atténuation : assurez-vous que l'autorité de certification racine émettant le certificat RADIUS est distribuée à tous les appareils clients via GPO ou MDM, et que le profil sans fil est préconfiguré pour lui faire confiance.

Délai d'expiration RADIUS. Le point d'accès cesse de transmettre le trafic car le serveur RADIUS a dépassé le seuil de délai d'expiration de réponse. Atténuation : mettez en œuvre la redondance du serveur RADIUS (primaire et secondaire), assurez-vous que le serveur d'authentification n'est pas colocalisé sur un segment de réseau encombré, et ajustez les paramètres de délai d'expiration et de réessai RADIUS du point d'accès de manière appropriée.

Vulnérabilités du contournement d'authentification MAC (MAB). Pour les appareils IoT sans tête qui ne peuvent pas exécuter un supplicant 802.1X, les administrateurs ont souvent recours au MAB, qui s'authentifie en fonction de l'adresse MAC. Les adresses MAC sont trivialement falsifiables. Atténuation : placez tous les appareils authentifiés par MAB dans des VLAN hautement restreints et isolés avec des ACL strictes n'autorisant que les flux de trafic spécifiques requis pour le fonctionnement de l'appareil. Traitez tous les appareils MAB comme non fiables par défaut.

Attaques Evil Twin. Un point d'accès non autorisé diffuse le SSID d'entreprise et collecte les identifiants des appareils qui ne valident pas le certificat du serveur. Atténuation : appliquez la validation des certificats (comme ci-dessus) et déployez la détection des points d'accès non autorisés sur le contrôleur de réseau local sans fil. La plupart des contrôleurs de niveau entreprise incluent cette capacité nativement.

ROI et impact commercial

La transition de WPA2-Personal vers une architecture WPA2-Enterprise basée sur 802.1X nécessite un investissement dans l'infrastructure RADIUS et, pour les déploiements EAP-TLS, une PKI (Public Key Infrastructure). Commentcependant, l'analyse de rentabilisation est convaincante.

Réduction des risques est le principal moteur. L'élimination des PSK partagés supprime le plus grand vecteur d'attaque unique dans les réseaux sans fil. Lorsqu'un employé quitte l'entreprise, son accès spécifique est révoqué de manière centralisée dans Active Directory — aucune rotation de PSK n'est requise sur des milliers de points d'accès potentiels. L'économie de coûts opérationnels dans un parc de 400 sites de vente au détail est significative.

Facilitation de la conformité est le second moteur. L'exigence 8 de PCI DSS impose des identifiants utilisateur uniques et une responsabilité individuelle. 802.1X offre cela nativement. Les exigences de protection technique de HIPAA en matière de contrôle d'accès et de journalisation d'audit sont également satisfaites par les enregistrements d'authentification par utilisateur de 802.1X dans le journal de comptabilité RADIUS.

Efficacité opérationnelle à grande échelle est le bénéfice à long terme. La gestion quotidienne est simplifiée grâce à l'intégration d'un annuaire central. Les nouveaux arrivants obtiennent l'accès au réseau dès que leur compte AD est provisionné. Les partants perdent l'accès dès qu'il est désactivé. Plus de tickets de support pour les mots de passe WiFi oubliés.

En découplant le chiffrement (WPA2) de l'authentification (802.1X), les équipes informatiques d'entreprise construisent des réseaux sans fil évolutifs, auditables et résilients — capables de prendre en charge à la fois les postures de sécurité d'entreprise les plus exigeantes et les expériences invités les plus fluides.

Définitions clés

WPA2 (Wi-Fi Protected Access 2)

A Wi-Fi Alliance certification program based on IEEE 802.11i that mandates AES-CCMP encryption for wireless data in transit.

IT teams encounter this when configuring SSIDs on wireless controllers. The choice between WPA2-Personal and WPA2-Enterprise determines whether authentication is handled by a shared password or an 802.1X server.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices attempting to connect to a network.

Referenced when configuring RADIUS integration on wireless controllers and switches. It is the underlying mechanism that enables WPA2-Enterprise to provide per-user authentication.

Supplicant

The client device (laptop, smartphone, IoT sensor) that initiates the 802.1X authentication exchange and provides credentials or certificates.

In troubleshooting, the supplicant is often the source of configuration issues — particularly around certificate validation settings in the wireless network profile.

Authenticator

The network access device (typically a wireless AP or managed switch) that relays EAP messages between the supplicant and the authentication server without making the access decision itself.

The authenticator blocks all non-EAP traffic until it receives an Access-Accept from the RADIUS server, at which point it opens the logical port.

RADIUS (Remote Authentication Dial-In User Service)

A centralised AAA (Authentication, Authorisation, and Accounting) protocol server that verifies credentials, enforces policies, and logs access events.

The RADIUS server is the backbone of any 802.1X deployment. It integrates with Active Directory or LDAP and returns dynamic VLAN assignments and other policy attributes upon successful authentication.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method requiring digital certificates on both the client and the server, providing mutual authentication.

Considered the most secure EAP method. Used in zero-trust corporate environments where devices are managed via MDM and certificates can be deployed automatically.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the inner authentication exchange within a TLS tunnel, requiring only a server-side certificate.

Widely deployed in BYOD and mixed-device environments because it allows users to authenticate with standard AD username and password credentials without requiring client certificates.

AES-CCMP

The mandatory encryption cipher suite in WPA2, combining the AES block cipher with the CCMP protocol for data confidentiality and integrity.

IT teams must ensure all APs and client devices support AES-CCMP. Any deployment permitting TKIP fallback undermines the security guarantees of WPA2.

4-Way Handshake

The WPA2 cryptographic exchange between a client device and an access point that derives the session-specific Pairwise Transient Key (PTK) used to encrypt data traffic.

Occurs after successful 802.1X authentication, using the Master Session Key provided by the RADIUS server. Each user's PTK is unique, ensuring traffic isolation between sessions.

Captive Portal

A web-based authentication or consent page presented to users before granting access to a public or guest WiFi network.

Used in hospitality, retail, and public venues where 802.1X is impractical for transient users. Platforms like Purple's Guest WiFi use captive portals to capture first-party data compliantly while keeping guest traffic isolated from corporate infrastructure.

Exemples concrets

A 400-location retail chain currently uses a single WPA2-Personal password (PSK) shared across both staff tablets and PoS terminals. They are failing their PCI DSS audit under Requirement 8 (unique user IDs) and Requirement 1 (network segmentation). They need to secure the internal network without disrupting the existing guest WiFi captive portal. How should they re-architect their wireless security?

Step 1: Deploy a RADIUS server (e.g., Cisco ISE, Microsoft NPS, or FreeRADIUS) integrated with the corporate Active Directory. For a distributed estate, deploy RADIUS proxies at regional hubs to reduce authentication latency at remote sites.

Step 2: Reconfigure the corporate SSID on all wireless controllers to use WPA2-Enterprise. Configure 802.1X with PEAP-MSCHAPv2 for staff tablets (authenticating against AD user credentials) and EAP-TLS with machine certificates (deployed via MDM) for PoS terminals.

Step 3: Configure the RADIUS server to return dynamic VLAN assignment attributes. Staff tablets are assigned to a staff VLAN; PoS terminals are assigned to a strictly isolated PCI VLAN with ACLs permitting only traffic to the payment processor's IP range.

Step 4: Leave the guest SSID unchanged. It remains open (or WPA2-Personal with a publicly known PSK) but is mapped to a separate VLAN that routes directly to the Purple Guest WiFi captive portal. Guest traffic never touches the PCI VLAN.

Step 5: Enable RADIUS accounting on all APs to generate per-user authentication logs, satisfying PCI DSS audit trail requirements.

A university campus is experiencing credential harvesting attacks. Students are connecting to rogue access points broadcasting the official 'CampusNet' SSID. The network uses WPA2-Enterprise with PEAP-MSCHAPv2, but the student devices are not configured to validate the RADIUS server certificate. What is the attack vector, and how should the network team remediate it?

The attack is an Evil Twin. The attacker deploys a rogue AP broadcasting 'CampusNet' with a higher signal strength. Student devices, configured to trust any server presenting a PEAP challenge, connect to the rogue AP and complete the PEAP handshake, transmitting their hashed AD credentials to the attacker's server.

Remediation Step 1: Identify the Root CA that issued the RADIUS server's TLS certificate. If using an internal CA, ensure this CA certificate is distributed to all student and staff devices.

Remediation Step 2: Create a wireless network profile (via MDM for university-managed devices, or a downloadable configuration profile for BYOD) that specifies: (a) the exact RADIUS server hostname to validate against, (b) the trusted Root CA, and (c) the 'Validate Server Certificate' flag set to true.

Remediation Step 3: Deploy rogue AP detection on the wireless LAN controllers. Configure alerts for any AP broadcasting 'CampusNet' that is not in the authorised AP inventory.

Remediation Step 4: For BYOD devices, consider deploying an onboarding tool (such as Cloudpath or Cisco ISE's BYOD portal) that automates the supplicant configuration, removing the burden from end users.

Questions d'entraînement

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise across 50 office locations. During pilot testing, users report that their Windows laptops display a prompt asking them to 'Accept a Certificate' before they can enter their username and password. Several users click 'Reject' and cannot connect. What is causing this behaviour, and how should it be resolved before the full rollout?

Conseil : Consider the role of the supplicant in PEAP authentication and how it verifies the identity of the RADIUS server before transmitting credentials.

Voir la réponse type

The Windows supplicant is performing server certificate validation as part of the PEAP TLS handshake. Because the RADIUS server's certificate was issued by an internal CA that is not in the device's trusted root store, Windows prompts the user to manually accept it. Relying on users to accept certificates is both a poor user experience and a security risk — users who click 'Accept' on any certificate are equally susceptible to Evil Twin attacks. The correct resolution is to use Group Policy (GPO) to distribute the internal Root CA certificate to all corporate devices and to pre-configure the Windows wireless profile to automatically trust it and validate the RADIUS server hostname. This eliminates the prompt entirely and enforces certificate validation without user intervention.

Q2. A hospital IT director needs to connect IoT medical devices (infusion pumps, patient monitoring systems) to the wireless network. These devices run embedded firmware with no 802.1X supplicant capability and can only connect using a static Pre-Shared Key. How should the network architect handle these devices without compromising the overall security posture?

Conseil : Think about network segmentation, VLAN isolation, and the risks associated with MAC Authentication Bypass as an alternative to 802.1X.

Voir la réponse type

Since these devices cannot perform 802.1X, the architect has two options: WPA2-Personal (PSK) on a dedicated SSID, or MAC Authentication Bypass (MAB) on the corporate SSID. MAB is generally preferable for auditability but carries spoofing risks. Regardless of the authentication method chosen, the critical control is network segmentation. These devices must be placed on a dedicated, isolated VLAN with strict ACLs permitting only the specific traffic flows required — for example, communication to the clinical management server on a specific port, with all other traffic blocked. The SSID or MAB VLAN must have no routing path to the corporate network, the PoS environment, or the internet. Additionally, the PSK (if used) should be rotated periodically and managed centrally. Devices should be inventoried by MAC address, and any unrecognised MAC attempting to join the medical device VLAN should trigger an alert.

Q3. A stadium CIO is evaluating Passpoint (Hotspot 2.0) to improve the fan WiFi onboarding experience at a 60,000-capacity venue. The CIO asks: 'Does Passpoint replace WPA2 and 802.1X, or does it use them?' How do you respond, and what are the key operational considerations for a deployment at this scale?

Conseil : Consider what Passpoint actually automates versus what it replaces, and the RADIUS capacity requirements for a high-density venue.

Voir la réponse type

Passpoint does not replace WPA2 or 802.1X — it automates and abstracts them. Passpoint is a provisioning and discovery layer built on top of WPA2-Enterprise (or WPA3-Enterprise) and 802.1X. It uses 802.1X for authentication (typically via credentials from a mobile carrier or a loyalty app identity provider) and WPA2/WPA3 to encrypt the resulting session. From the fan's perspective, their device connects automatically without any manual configuration. From the network's perspective, every connection is a full 802.1X exchange. The key operational considerations at 60,000 capacity are: (1) RADIUS infrastructure must be sized to handle concurrent authentication storms — particularly at kick-off when thousands of devices attempt to connect simultaneously; (2) RADIUS servers should be deployed with load balancing and geographic redundancy; (3) the identity provider (such as Purple under the OpenRoaming framework) must have sufficient throughput agreements; and (4) the wireless controller must support fast BSS transition (802.11r) to minimise re-authentication overhead as fans move around the venue.

Continuer la lecture de cette série

PSK par appareil par fournisseur : comparaison entre iPSK, DPSK, MPSK et PPSK (et support WPA3)

Une comparaison complète des implémentations PSK par appareil chez Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet et Ubiquiti UniFi. Découvrez comment le WPA3-SAE impacte les stratégies de clés par appareil et quand déployer des modes de transition plutôt que de passer au 802.1X.

Qu'est-ce que l'authentification par adresse MAC ? Quand l'utiliser et quand l'éviter

Ce guide de référence technique fait autorité sur l'authentification par adresse MAC dans les environnements WiFi d'entreprise – comment l'authentification MAC basée sur RADIUS fonctionne à la Couche 2, ses vulnérabilités de sécurité inhérentes (y compris l'usurpation d'adresse MAC et l'impact de la randomisation MAC au niveau du système d'exploitation), et les contextes opérationnels précis où elle reste un outil valide pour la gestion des appareils IoT et sans tête. Il fournit des conseils de déploiement exploitables pour les responsables informatiques et les architectes réseau dans les secteurs de l'hôtellerie, du commerce de détail, de la santé et des lieux publics, avec des exemples concrets, des cadres de décision et un contexte d'intégration pour la plateforme de WiFi invité et d'analyse de Purple.

Comment configurer le WiFi d'entreprise sur iOS et macOS avec 802.1X

This authoritative guide provides senior IT leaders with actionable steps for deploying 802.1X enterprise WiFi on iOS and macOS devices. It covers certificate-based authentication (EAP-TLS), MDM configuration profiles, and architecture integration to secure corporate networks while supporting BYOD initiatives.