WPA2 vs. 802.1X: Qual a Diferença?

Este guia desmistifica a relação entre a criptografia WPA2 e a estrutura de autenticação IEEE 802.1X — dois padrões complementares que são frequentemente confundidos na documentação de fornecedores e em discussões de design de rede. Ele fornece a diretores de TI, arquitetos de rede e líderes de operações de locais uma análise técnica clara de como esses protocolos interagem, estratégias práticas de implantação em ambientes de hospitalidade, varejo e setor público, e orientação acionável sobre conformidade, mitigação de riscos e integração de Guest WiFi.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Desconstruindo os Padrões

- WPA2: O Padrão de Criptografia

- 802.1X: A Estrutura de Autenticação

- Como WPA2 e 802.1X Funcionam Juntos

- Guia de Implementação: Arquitetando para o Seu Local

- Escritório Corporativo: Arquitetura Zero Trust

- Rede de Varejo: Segurança Segmentada para PCI DSS

- Hospitalidade e Locais Públicos: Onboarding Contínuo em Escala

- Melhores Práticas para Implantações Corporativas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

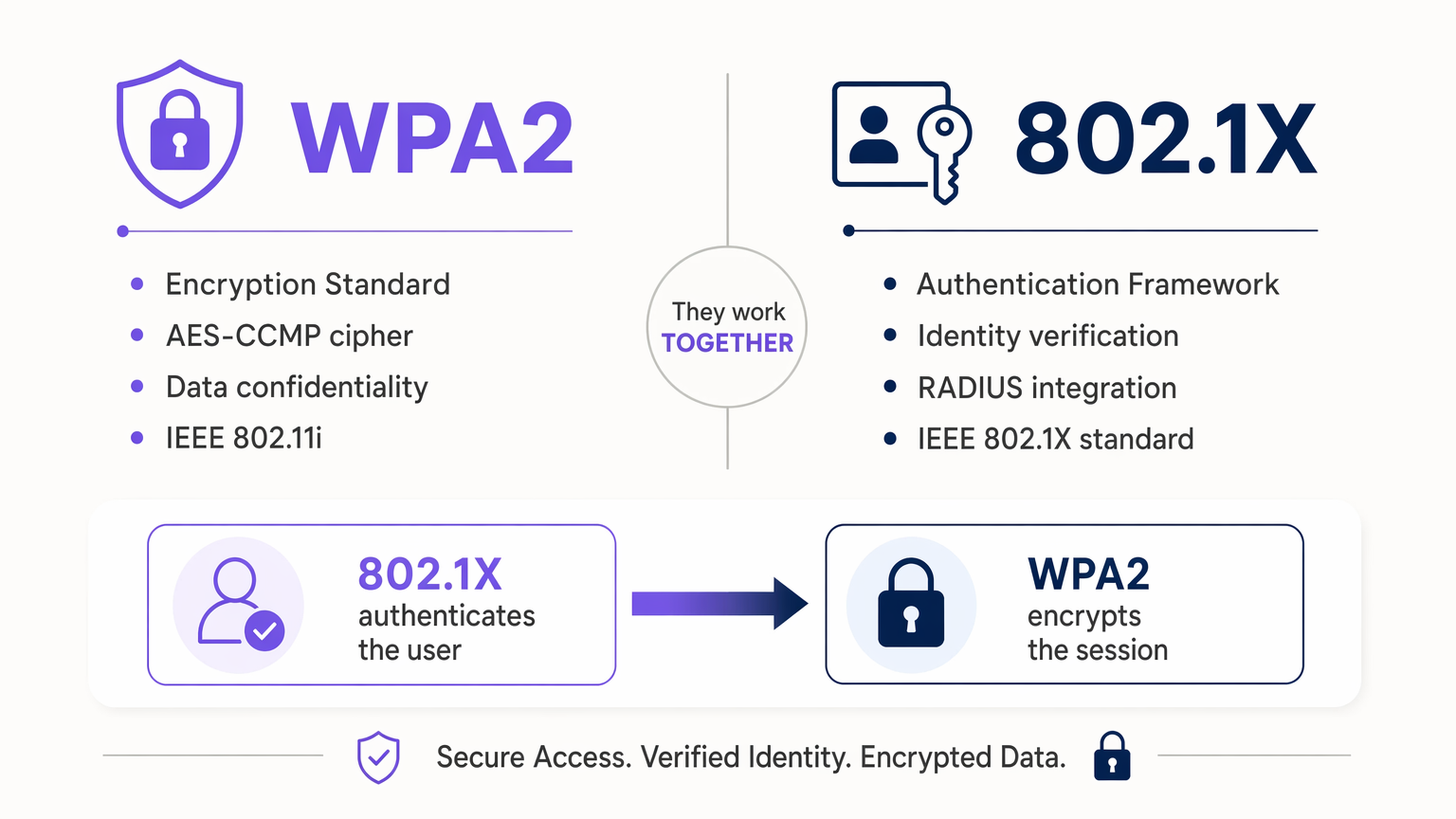

Para diretores de TI e arquitetos de rede que gerenciam ambientes corporativos, a distinção entre WPA2 e 802.1X é frequentemente obscurecida na documentação de fornecedores. WPA2 é um programa de certificação de segurança que dita como os dados sem fio são criptografados pelo ar. Por outro lado, IEEE 802.1X é uma estrutura de Controle de Acesso à Rede baseado em porta (PNAC) que dita como um usuário ou dispositivo prova sua identidade antes de ter permissão para acessar a rede.

Eles não são padrões concorrentes — são camadas complementares de uma arquitetura sem fio segura. Quando uma empresa implanta "WPA2-Enterprise", ela está inerentemente implantando WPA2 para criptografia e 802.1X para autenticação. Compreender como esses protocolos interagem é fundamental para mitigar acessos não autorizados, garantir a conformidade com estruturas como PCI DSS e GDPR e implantar infraestrutura escalável em locais distribuídos. Este guia disseca a mecânica de ambos os padrões, fornece estratégias de implementação neutras em relação ao fornecedor e detalha como plataformas modernas como o Guest WiFi da Purple se integram perfeitamente a essas arquiteturas seguras.

Análise Técnica Aprofundada: Desconstruindo os Padrões

Para arquitetar uma rede sem fio segura, é preciso separar os conceitos de confidencialidade de dados (criptografia) da verificação de identidade (autenticação). Estes são problemas distintos, resolvidos por padrões distintos, que operam em sequência.

WPA2: O Padrão de Criptografia

Wi-Fi Protected Access 2 (WPA2) é um programa de certificação desenvolvido pela Wi-Fi Alliance para proteger redes de computadores sem fio. É baseado no padrão IEEE 802.11i. Sua função principal é garantir que os dados transmitidos entre um dispositivo cliente (suplicante) e um ponto de acesso (autenticador) não possam ser interceptados e lidos por agentes maliciosos.

WPA2 exige o uso de AES (Advanced Encryption Standard) combinado com CCMP (Counter Mode Cipher Block Chaining Message Authentication Code Protocol). Isso substituiu o cifrador TKIP vulnerável usado no padrão WPA original. WPA2 opera em dois modos principais: WPA2-Personal (PSK), que usa uma Chave Pré-Compartilhada onde cada dispositivo usa a mesma senha para gerar chaves de criptografia, e WPA2-Enterprise, que se integra a um servidor de autenticação 802.1X e gera chaves de criptografia únicas e dinâmicas para cada sessão individual.

A vulnerabilidade crítica do WPA2-Personal é que uma única PSK comprometida expõe toda a rede. Em uma cadeia de varejo de 400 locais, girar uma PSK em cada AP e em cada dispositivo é operacionalmente proibitivo. O WPA2-Enterprise, apoiado por 802.1X, elimina completamente esse problema.

802.1X: A Estrutura de Autenticação

IEEE 802.1X é um padrão para Controle de Acesso à Rede baseado em porta (PNAC). Originalmente projetado para Ethernet com fio, foi adaptado para redes sem fio para fornecer autenticação robusta por usuário. Ele não criptografa dados — ele atua como um porteiro digital, mantendo a porta da rede logicamente "fechada" até que o dispositivo prove sua identidade a um servidor de autenticação centralizado.

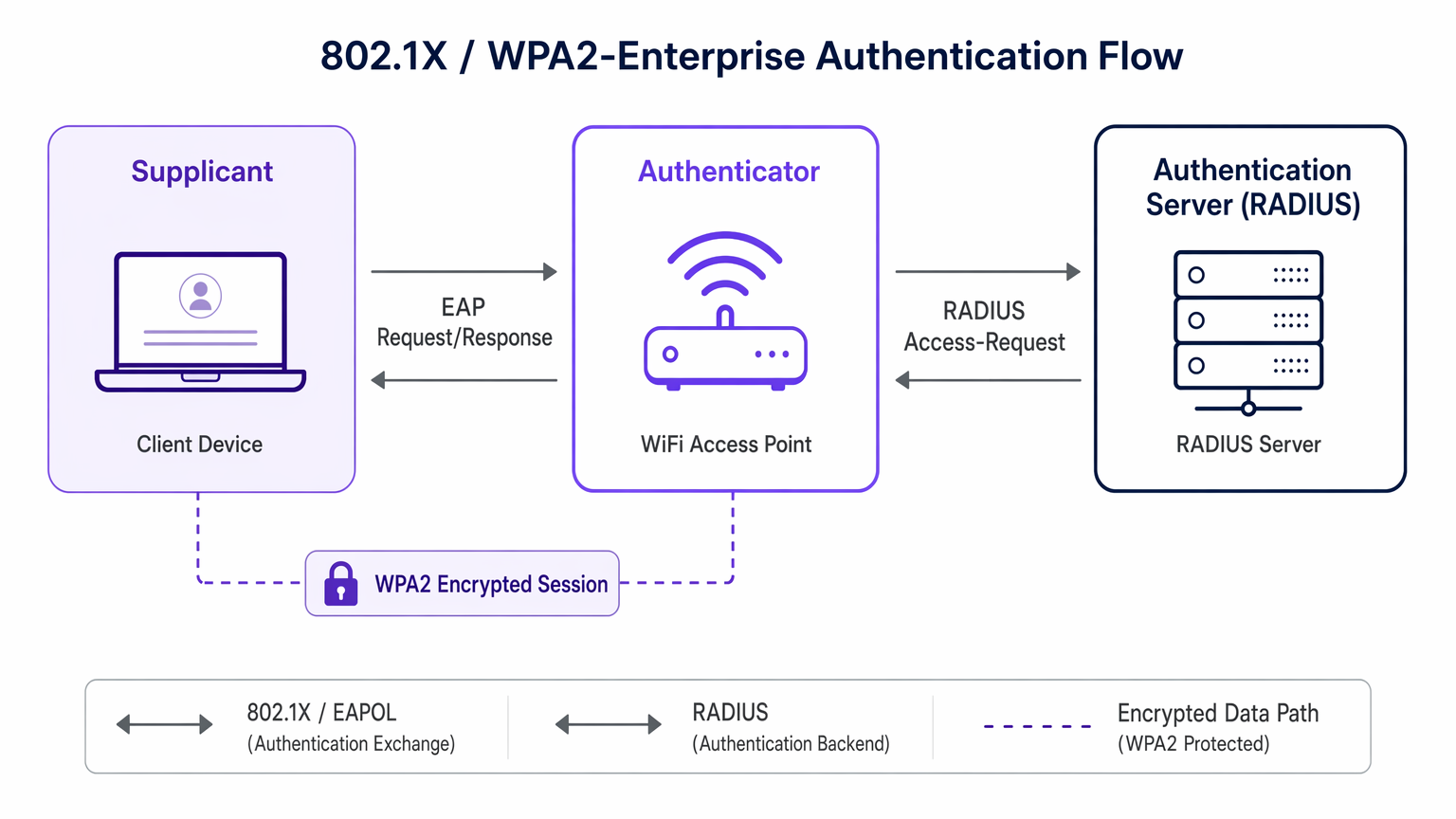

A estrutura 802.1X é construída em três papéis. O Suplicante é o dispositivo cliente (laptop, smartphone, sensor IoT) solicitando acesso à rede. O Autenticador é o dispositivo de acesso à rede — tipicamente um ponto de acesso sem fio ou switch gerenciado — que facilita a troca de autenticação sem tomar a decisão de acesso em si. O Servidor de Autenticação (tipicamente um servidor RADIUS) é o sistema centralizado que verifica as credenciais do suplicante contra um diretório como Active Directory ou LDAP e emite a decisão de acesso.

802.1X depende do Extensible Authentication Protocol (EAP) para transportar dados de autenticação entre o suplicante e o servidor de autenticação. EAP é altamente flexível, suportando uma variedade de métodos internos. EAP-TLS usa autenticação mútua baseada em certificado e é considerado o padrão ouro para ambientes de confiança zero. PEAP encapsula credenciais dentro de um túnel TLS, exigindo apenas um certificado do lado do servidor. Para uma comparação detalhada desses métodos, consulte nosso guia sobre EAP-TLS vs. PEAP: Qual protocolo de autenticação é o adequado para sua rede? .

Como WPA2 e 802.1X Funcionam Juntos

Quando um dispositivo se conecta a um SSID WPA2-Enterprise, a seguinte sequência ocorre. Primeiro, o dispositivo se associa ao AP, mas o AP bloqueia todo o tráfego, exceto as mensagens 802.1X EAP. Segundo, o dispositivo e o servidor RADIUS trocam credenciais via AP — esta é a fase de autenticação 802.1X. Se bem-sucedido, o servidor RADIUS envia uma mensagem "Access-Accept" ao AP, juntamente com uma Chave de Sessão Mestra (MSK). Terceiro, o AP e o dispositivo usam a MSK para realizar o handshake de 4 vias WPA2, derivando a Chave Transiente de Par (PTK) específica usada para criptografar o tráfego de dados dessa sessão via AES-CCMP. Finalmente, a porta é "aberta" e os dados criptografados fluem. Cada usuário tem uma chave de criptografia única, o que significa que a captura do tráfego de um usuário não fornece nenhuma informação sobre o de outro.

Guia de Implementação: Arquitetando para o Seu Local

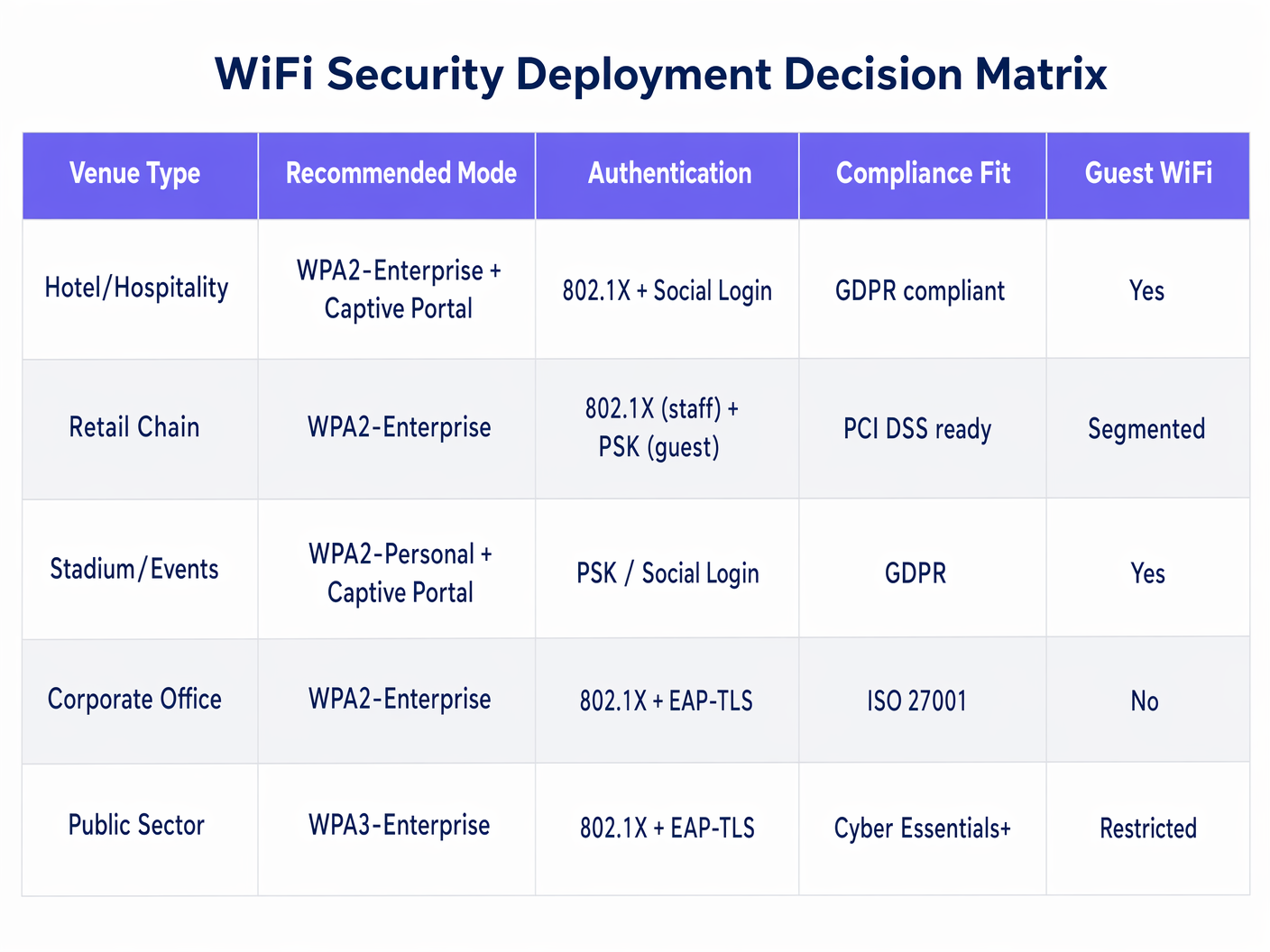

A implantação desses padrões exige o alinhamento das capacidades técnicas com os requisitos de negócios. A abordagem varia significativamente dependendo do tipo de local e do perfil demográfico do usuário.

Escritório Corporativo: Arquitetura Zero Trust

Para organizações que visam ISPara conformidade com ISO 27001 ou Cyber Essentials+, a implantação recomendada é WPA2-Enterprise (ou WPA3-Enterprise para novas construções) com 802.1X usando EAP-TLS. Isso requer a implantação de certificados digitais em todos os dispositivos corporativos via uma solução MDM, como Microsoft Intune ou Jamf. Elimina completamente as vulnerabilidades baseadas em senha — apenas dispositivos gerenciados e de propriedade da empresa podem autenticar. Dispositivos não gerenciados ou pessoais são automaticamente relegados a um SSID de convidado segmentado. A atribuição dinâmica de VLAN via atributos RADIUS permite segmentação adicional por função: administradores de TI, funcionários padrão e contratados podem ser atribuídos a diferentes VLANs com ACLs apropriadas, tudo a partir de um único SSID.

Rede de Varejo: Segurança Segmentada para PCI DSS

Para uma grande rede de varejo , o desafio é duplo: proteger terminais PoS para conformidade com PCI DSS, ao mesmo tempo em que oferece acesso de convidado sem atrito para impulsionar inscrições em programas de fidelidade. A arquitetura requer duas posturas de segurança distintas na mesma infraestrutura física. O SSID da equipe e do PoS deve usar WPA2-Enterprise com 802.1X (PEAP-MSCHAPv2 vinculado ao Active Directory para a equipe, EAP-TLS com certificados de máquina para terminais PoS). Isso garante responsabilidade individual e mantém o tráfego PoS em uma VLAN estritamente isolada e compatível com PCI. O SSID de convidado usa uma rede aberta roteada diretamente para um captive portal. A plataforma WiFi Analytics da Purple lida com a autenticação de convidados via login social ou preenchimento de formulário, capturando dados primários em conformidade com o GDPR, enquanto mantém a segmentação completa da rede do ambiente PoS.

Hospitalidade e Locais Públicos: Onboarding Contínuo em Escala

Para ambientes de hospitalidade — hotéis, centros de conferências, estádios — o 802.1X é muito complexo operacionalmente para hóspedes transitórios que não têm relacionamento com o diretório corporativo. O padrão emergente para este caso de uso é Passpoint (Hotspot 2.0), que usa 802.1X e WPA2-Enterprise por baixo, mas automatiza o processo de provisionamento de dispositivos. A Purple atua como um provedor de identidade gratuito para serviços como OpenRoaming sob a licença Connect, permitindo que os hóspedes se autentiquem de forma contínua usando seus perfis existentes sem qualquer configuração manual de rede. Para locais nos setores de transporte e público, essa abordagem também suporta a conformidade com os requisitos de captura de dados do GDPR, integrando o gerenciamento de consentimento diretamente no fluxo de autenticação.

Melhores Práticas para Implantações Corporativas

Imponha validação rigorosa de certificados em todos os suplicantes. Ao usar PEAP, certifique-se de que os dispositivos cliente estejam configurados para validar o certificado do servidor RADIUS. A falha em fazer isso expõe a rede a ataques Evil Twin, onde um AP malicioso coleta credenciais de dispositivos que confiam cegamente em qualquer servidor que apresente um desafio EAP. Implante esta configuração via Política de Grupo ou MDM — nunca confie nos usuários finais para tomar essa decisão manualmente.

Implemente atribuição dinâmica de VLAN. Aproveite os atributos RADIUS (especificamente Tunnel-Type, Tunnel-Medium-Type e Tunnel-Private-Group-ID) para atribuir usuários a VLANs específicas com base em sua associação a grupos do Active Directory após a autenticação 802.1X bem-sucedida. Isso permite a segmentação de rede baseada em função sem exigir SSIDs separados para cada classe de usuário.

Descontinue suites de cifras legadas. Garanta que TKIP e WEP estejam completamente desabilitados em todos os controladores sem fio e pontos de acesso. Ambos são criptograficamente quebrados. Uma rede que anuncia WPA2, mas permite o fallback para TKIP, não é significativamente mais segura do que WEP.

Planeje a capacidade do RADIUS para ambientes de alta densidade. Em estádios, centros de conferências e grandes campi de saúde , milhares de dispositivos podem tentar autenticar simultaneamente. Garanta que a infraestrutura RADIUS seja balanceada por carga e que os caminhos de rede entre os APs e os servidores de autenticação tenham latência inferior a 10ms. A confiabilidade da conectividade para implantações distribuídas é uma consideração fundamental — consulte Os Principais Benefícios do SD-WAN para Empresas Modernas para obter orientação sobre como garantir caminhos WAN resilientes para serviços de autenticação centralizados.

Solução de Problemas e Mitigação de Riscos

A Falha Silenciosa. Um dispositivo falha ao conectar, mas o usuário não recebe nenhum erro significativo. Isso é quase sempre um problema de confiança de certificado — o suplicante está rejeitando o certificado do servidor RADIUS. Mitigação: garanta que a CA Raiz que emite o certificado RADIUS seja distribuída para todos os dispositivos cliente via GPO ou MDM, e que o perfil sem fio esteja pré-configurado para confiar nela.

Tempo Limite do RADIUS. O AP para de encaminhar tráfego porque o servidor RADIUS excedeu o limite de tempo limite de resposta. Mitigação: implemente redundância de servidor RADIUS (primário e secundário), garanta que o servidor de autenticação não esteja localizado em um segmento de rede congestionado e ajuste os parâmetros de tempo limite e repetição do RADIUS do AP apropriadamente.

Vulnerabilidades de Bypass de Autenticação MAC (MAB). Para dispositivos IoT sem interface que não podem executar um suplicante 802.1X, os administradores frequentemente recorrem ao MAB, que autentica com base no endereço MAC. Endereços MAC são facilmente falsificáveis. Mitigação: coloque todos os dispositivos autenticados por MAB em VLANs altamente restritas e isoladas com ACLs rigorosas que permitam apenas os fluxos de tráfego específicos necessários para a operação do dispositivo. Trate todos os dispositivos MAB como não confiáveis por padrão.

Ataques Evil Twin. Um AP malicioso transmite o SSID corporativo e coleta credenciais de dispositivos que não validam o certificado do servidor. Mitigação: imponha a validação de certificados (conforme acima) e implante a detecção de APs maliciosos no controlador de LAN sem fio. A maioria dos controladores de nível empresarial inclui essa capacidade nativamente.

ROI e Impacto nos Negócios

A transição de WPA2-Personal para uma arquitetura WPA2-Enterprise baseada em 802.1X requer investimento em infraestrutura RADIUS e, para implantações EAP-TLS, uma PKI (Infraestrutura de Chave Pública). Comono entanto, o caso de negócios é convincente.

Redução de riscos é o principal impulsionador. A eliminação de PSKs compartilhados remove o maior vetor de ataque em redes sem fio. Quando um funcionário sai, seu acesso específico é revogado centralmente no Active Directory — sem necessidade de rotação de PSK em potencialmente milhares de pontos de acesso. A economia de custos operacionais em uma propriedade de varejo com 400 locais é significativa.

Habilitação de conformidade é o impulsionador secundário. O Requisito 8 do PCI DSS exige IDs de usuário únicos e responsabilidade individual. O 802.1X fornece isso nativamente. Os requisitos de salvaguarda técnica da HIPAA para controle de acesso e registro de auditoria são igualmente satisfeitos pelos registros de autenticação por usuário do 802.1X no log de contabilidade RADIUS.

Eficiência operacional em escala é o benefício de longo prazo. O gerenciamento diário é simplificado através da integração central de diretórios. Novos funcionários obtêm acesso à rede no momento em que sua conta AD é provisionada. Funcionários que saem perdem o acesso no momento em que é desativado. Sem tickets de helpdesk para senhas de WiFi esquecidas.

Ao desacoplar a criptografia (WPA2) da autenticação (802.1X), as equipes de TI corporativas constroem redes sem fio que são escaláveis, auditáveis e resilientes — capazes de suportar tanto as posturas de segurança corporativa mais exigentes quanto as experiências de hóspedes mais fluidas.

Definições principais

WPA2 (Wi-Fi Protected Access 2)

A Wi-Fi Alliance certification program based on IEEE 802.11i that mandates AES-CCMP encryption for wireless data in transit.

IT teams encounter this when configuring SSIDs on wireless controllers. The choice between WPA2-Personal and WPA2-Enterprise determines whether authentication is handled by a shared password or an 802.1X server.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices attempting to connect to a network.

Referenced when configuring RADIUS integration on wireless controllers and switches. It is the underlying mechanism that enables WPA2-Enterprise to provide per-user authentication.

Supplicant

The client device (laptop, smartphone, IoT sensor) that initiates the 802.1X authentication exchange and provides credentials or certificates.

In troubleshooting, the supplicant is often the source of configuration issues — particularly around certificate validation settings in the wireless network profile.

Authenticator

The network access device (typically a wireless AP or managed switch) that relays EAP messages between the supplicant and the authentication server without making the access decision itself.

The authenticator blocks all non-EAP traffic until it receives an Access-Accept from the RADIUS server, at which point it opens the logical port.

RADIUS (Remote Authentication Dial-In User Service)

A centralised AAA (Authentication, Authorisation, and Accounting) protocol server that verifies credentials, enforces policies, and logs access events.

The RADIUS server is the backbone of any 802.1X deployment. It integrates with Active Directory or LDAP and returns dynamic VLAN assignments and other policy attributes upon successful authentication.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method requiring digital certificates on both the client and the server, providing mutual authentication.

Considered the most secure EAP method. Used in zero-trust corporate environments where devices are managed via MDM and certificates can be deployed automatically.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the inner authentication exchange within a TLS tunnel, requiring only a server-side certificate.

Widely deployed in BYOD and mixed-device environments because it allows users to authenticate with standard AD username and password credentials without requiring client certificates.

AES-CCMP

The mandatory encryption cipher suite in WPA2, combining the AES block cipher with the CCMP protocol for data confidentiality and integrity.

IT teams must ensure all APs and client devices support AES-CCMP. Any deployment permitting TKIP fallback undermines the security guarantees of WPA2.

4-Way Handshake

The WPA2 cryptographic exchange between a client device and an access point that derives the session-specific Pairwise Transient Key (PTK) used to encrypt data traffic.

Occurs after successful 802.1X authentication, using the Master Session Key provided by the RADIUS server. Each user's PTK is unique, ensuring traffic isolation between sessions.

Captive Portal

A web-based authentication or consent page presented to users before granting access to a public or guest WiFi network.

Used in hospitality, retail, and public venues where 802.1X is impractical for transient users. Platforms like Purple's Guest WiFi use captive portals to capture first-party data compliantly while keeping guest traffic isolated from corporate infrastructure.

Exemplos práticos

A 400-location retail chain currently uses a single WPA2-Personal password (PSK) shared across both staff tablets and PoS terminals. They are failing their PCI DSS audit under Requirement 8 (unique user IDs) and Requirement 1 (network segmentation). They need to secure the internal network without disrupting the existing guest WiFi captive portal. How should they re-architect their wireless security?

Step 1: Deploy a RADIUS server (e.g., Cisco ISE, Microsoft NPS, or FreeRADIUS) integrated with the corporate Active Directory. For a distributed estate, deploy RADIUS proxies at regional hubs to reduce authentication latency at remote sites.

Step 2: Reconfigure the corporate SSID on all wireless controllers to use WPA2-Enterprise. Configure 802.1X with PEAP-MSCHAPv2 for staff tablets (authenticating against AD user credentials) and EAP-TLS with machine certificates (deployed via MDM) for PoS terminals.

Step 3: Configure the RADIUS server to return dynamic VLAN assignment attributes. Staff tablets are assigned to a staff VLAN; PoS terminals are assigned to a strictly isolated PCI VLAN with ACLs permitting only traffic to the payment processor's IP range.

Step 4: Leave the guest SSID unchanged. It remains open (or WPA2-Personal with a publicly known PSK) but is mapped to a separate VLAN that routes directly to the Purple Guest WiFi captive portal. Guest traffic never touches the PCI VLAN.

Step 5: Enable RADIUS accounting on all APs to generate per-user authentication logs, satisfying PCI DSS audit trail requirements.

A university campus is experiencing credential harvesting attacks. Students are connecting to rogue access points broadcasting the official 'CampusNet' SSID. The network uses WPA2-Enterprise with PEAP-MSCHAPv2, but the student devices are not configured to validate the RADIUS server certificate. What is the attack vector, and how should the network team remediate it?

The attack is an Evil Twin. The attacker deploys a rogue AP broadcasting 'CampusNet' with a higher signal strength. Student devices, configured to trust any server presenting a PEAP challenge, connect to the rogue AP and complete the PEAP handshake, transmitting their hashed AD credentials to the attacker's server.

Remediation Step 1: Identify the Root CA that issued the RADIUS server's TLS certificate. If using an internal CA, ensure this CA certificate is distributed to all student and staff devices.

Remediation Step 2: Create a wireless network profile (via MDM for university-managed devices, or a downloadable configuration profile for BYOD) that specifies: (a) the exact RADIUS server hostname to validate against, (b) the trusted Root CA, and (c) the 'Validate Server Certificate' flag set to true.

Remediation Step 3: Deploy rogue AP detection on the wireless LAN controllers. Configure alerts for any AP broadcasting 'CampusNet' that is not in the authorised AP inventory.

Remediation Step 4: For BYOD devices, consider deploying an onboarding tool (such as Cloudpath or Cisco ISE's BYOD portal) that automates the supplicant configuration, removing the burden from end users.

Questões práticas

Q1. Your organisation is migrating from WPA2-Personal to WPA2-Enterprise across 50 office locations. During pilot testing, users report that their Windows laptops display a prompt asking them to 'Accept a Certificate' before they can enter their username and password. Several users click 'Reject' and cannot connect. What is causing this behaviour, and how should it be resolved before the full rollout?

Dica: Consider the role of the supplicant in PEAP authentication and how it verifies the identity of the RADIUS server before transmitting credentials.

Ver resposta modelo

The Windows supplicant is performing server certificate validation as part of the PEAP TLS handshake. Because the RADIUS server's certificate was issued by an internal CA that is not in the device's trusted root store, Windows prompts the user to manually accept it. Relying on users to accept certificates is both a poor user experience and a security risk — users who click 'Accept' on any certificate are equally susceptible to Evil Twin attacks. The correct resolution is to use Group Policy (GPO) to distribute the internal Root CA certificate to all corporate devices and to pre-configure the Windows wireless profile to automatically trust it and validate the RADIUS server hostname. This eliminates the prompt entirely and enforces certificate validation without user intervention.

Q2. A hospital IT director needs to connect IoT medical devices (infusion pumps, patient monitoring systems) to the wireless network. These devices run embedded firmware with no 802.1X supplicant capability and can only connect using a static Pre-Shared Key. How should the network architect handle these devices without compromising the overall security posture?

Dica: Think about network segmentation, VLAN isolation, and the risks associated with MAC Authentication Bypass as an alternative to 802.1X.

Ver resposta modelo

Since these devices cannot perform 802.1X, the architect has two options: WPA2-Personal (PSK) on a dedicated SSID, or MAC Authentication Bypass (MAB) on the corporate SSID. MAB is generally preferable for auditability but carries spoofing risks. Regardless of the authentication method chosen, the critical control is network segmentation. These devices must be placed on a dedicated, isolated VLAN with strict ACLs permitting only the specific traffic flows required — for example, communication to the clinical management server on a specific port, with all other traffic blocked. The SSID or MAB VLAN must have no routing path to the corporate network, the PoS environment, or the internet. Additionally, the PSK (if used) should be rotated periodically and managed centrally. Devices should be inventoried by MAC address, and any unrecognised MAC attempting to join the medical device VLAN should trigger an alert.

Q3. A stadium CIO is evaluating Passpoint (Hotspot 2.0) to improve the fan WiFi onboarding experience at a 60,000-capacity venue. The CIO asks: 'Does Passpoint replace WPA2 and 802.1X, or does it use them?' How do you respond, and what are the key operational considerations for a deployment at this scale?

Dica: Consider what Passpoint actually automates versus what it replaces, and the RADIUS capacity requirements for a high-density venue.

Ver resposta modelo

Passpoint does not replace WPA2 or 802.1X — it automates and abstracts them. Passpoint is a provisioning and discovery layer built on top of WPA2-Enterprise (or WPA3-Enterprise) and 802.1X. It uses 802.1X for authentication (typically via credentials from a mobile carrier or a loyalty app identity provider) and WPA2/WPA3 to encrypt the resulting session. From the fan's perspective, their device connects automatically without any manual configuration. From the network's perspective, every connection is a full 802.1X exchange. The key operational considerations at 60,000 capacity are: (1) RADIUS infrastructure must be sized to handle concurrent authentication storms — particularly at kick-off when thousands of devices attempt to connect simultaneously; (2) RADIUS servers should be deployed with load balancing and geographic redundancy; (3) the identity provider (such as Purple under the OpenRoaming framework) must have sufficient throughput agreements; and (4) the wireless controller must support fast BSS transition (802.11r) to minimise re-authentication overhead as fans move around the venue.

Continue a ler esta série

PSK por Dispositivo por Fabricante: Comparativo entre iPSK, DPSK, MPSK e PPSK (e Suporte a WPA3)

Uma comparação abrangente das implementações de PSK por dispositivo no Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet e Ubiquiti UniFi. Saiba como o WPA3-SAE impacta as estratégias de chaves por dispositivo e quando implantar modos de transição em vez de migrar para o 802.1X.

O Que É Autenticação por Endereço MAC? Quando Usar e Quando Evitar

Este guia de referência técnica abrangente aborda a autenticação por endereço MAC em ambientes de WiFi corporativos — como a autenticação MAC baseada em RADIUS funciona na Camada 2, suas vulnerabilidades de segurança inerentes (incluindo spoofing de MAC e o impacto da randomização de MAC em nível de OS), e os contextos operacionais precisos onde ela permanece uma ferramenta válida para gerenciar dispositivos IoT e sem interface. Ele fornece orientação de implantação acionável para gerentes de TI e arquitetos de rede em locais de hotelaria, varejo, saúde e setor público, com exemplos práticos do mundo real, estruturas de decisão e contexto de integração para a plataforma de guest WiFi e análise da Purple.

Como Configurar WiFi Corporativo em iOS e macOS com 802.1X

Este guia autorizado fornece aos líderes de TI sêniores passos acionáveis para implantar WiFi corporativo 802.1X em dispositivos iOS e macOS. Ele aborda autenticação baseada em certificado (EAP-TLS), perfis de configuração MDM e integração de arquitetura para proteger redes corporativas, ao mesmo tempo que suporta iniciativas BYOD.