eduroam and 802.1X: उच्च शिक्षा के लिए सुरक्षित WiFi प्रमाणीकरण

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका eduroam और 802.1X प्रमाणीकरण की वास्तुकला, परिनियोजन और सुरक्षा की व्याख्या करती है। IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए डिज़ाइन की गई, इसमें व्यावहारिक कार्यान्वयन चरण, EAP विधि चयन और कैसे स्थल संचालक शैक्षणिक रोमिंग को सुरक्षित रूप से समर्थन दे सकते हैं, शामिल हैं।

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: 802.1X और eduroam वास्तुकला

- 802.1X त्रिभुज

- eduroam RADIUS प्रॉक्सी पदानुक्रम

- EAP विधियाँ: सुरक्षा बनाम परिनियोजन क्षमता

- कार्यान्वयन मार्गदर्शिका

- 1. इन्फ्रास्ट्रक्चर तैयारी

- 2. प्रमाणपत्र प्रबंधन

- 3. क्लाइंट कॉन्फ़िगरेशन (CAT टूल)

- 4. VLAN असाइनमेंट और सेगमेंटेशन

- सर्वोत्तम अभ्यास और विक्रेता-तटस्थ सिफारिशें

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

उच्च शिक्षा संस्थानों और उन स्थलों के लिए जो उनके छात्रों और कर्मचारियों की मेजबानी करते हैं, सुरक्षित, निर्बाध वायरलेस कनेक्टिविटी प्रदान करना अब कोई विलासिता नहीं है - यह एक परिचालन जनादेश है। इस कनेक्टिविटी का मानक eduroam है, जो IEEE 802.1X फ्रेमवर्क पर निर्मित एक वैश्विक रोमिंग सेवा है।

यह मार्गदर्शिका IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और स्थल संचालन निदेशकों को 802.1X और eduroam को समझने, परिनियोजित करने और समस्या निवारण के लिए एक व्यापक, विक्रेता-तटस्थ संदर्भ प्रदान करती है। हम बुनियादी सैद्धांतिक मॉडलों से आगे बढ़कर एंटरप्राइज़ कैंपस WiFi की व्यावहारिक वास्तविकताओं को संबोधित करते हैं, जिसमें प्रमाणपत्र प्रबंधन, RADIUS प्रॉक्सी वास्तुकला और व्यापक अतिथि नेटवर्क रणनीतियों के साथ एकीकरण शामिल है।

चाहे आप एक पुराने विश्वविद्यालय नेटवर्क को अपग्रेड कर रहे हों या शैक्षणिक आगंतुकों का समर्थन करने के लिए एक सम्मेलन केंद्र को कॉन्फ़िगर कर रहे हों, 802.1X को सही ढंग से लागू करने से महत्वपूर्ण सुरक्षा जोखिमों - विशेष रूप से क्रेडेंशियल चोरी - को कम किया जा सकता है, जबकि समर्थन ओवरहेड को काफी कम किया जा सकता है। पारंपरिक उच्च शिक्षा के बाहर के स्थलों के लिए, इन मानकों को समझना OpenRoaming जैसे वाणिज्यिक रोमिंग फेडरेशन का मूल्यांकन करने के लिए महत्वपूर्ण है, जो समान अंतर्निहित वास्तुकला साझा करते हैं।

तकनीकी गहन-विश्लेषण: 802.1X और eduroam वास्तुकला

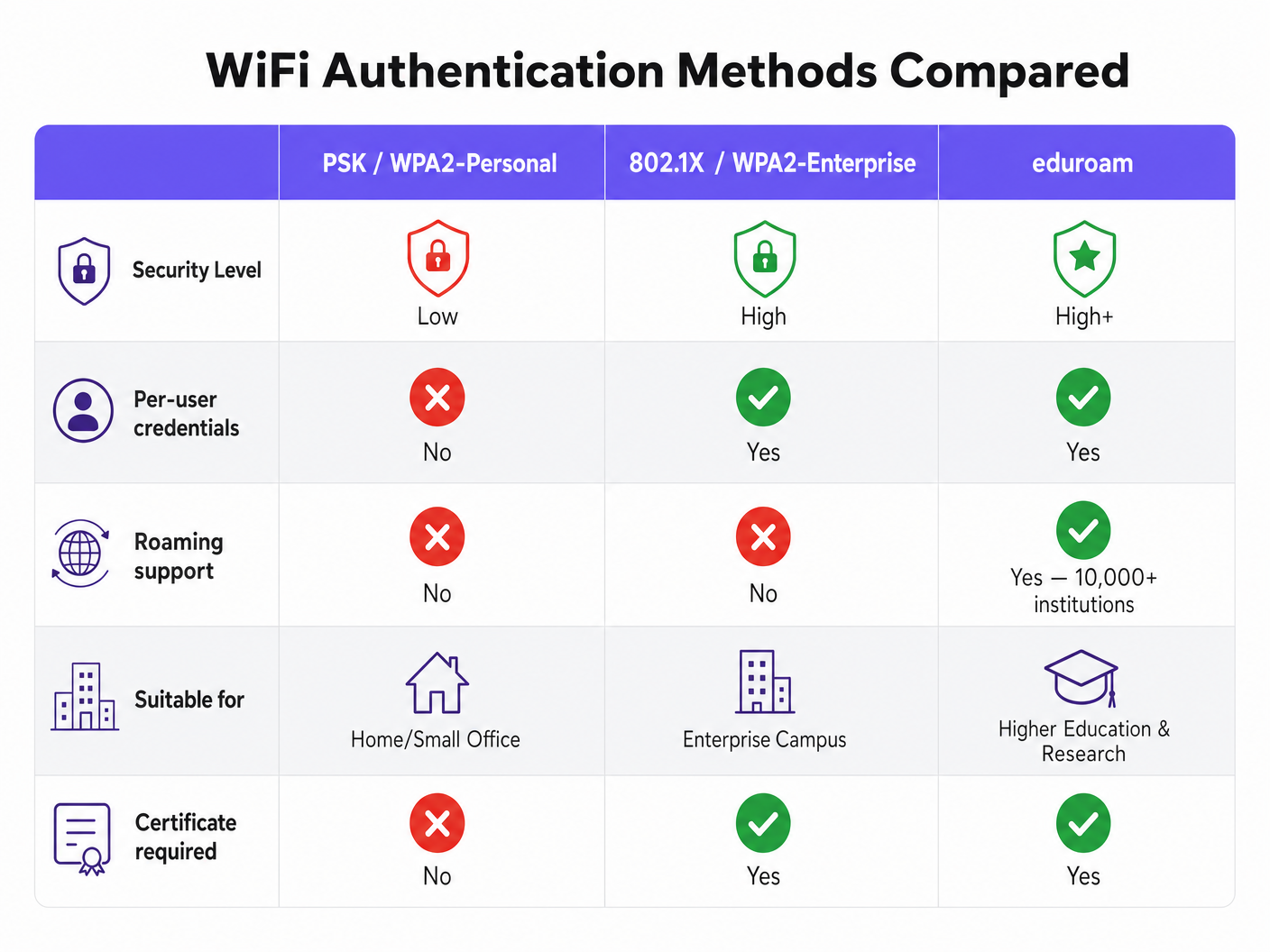

अपने मूल में, eduroam IEEE 802.1X का एक कार्यान्वयन है, जो पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल का मानक है। जबकि मूल रूप से वायर्ड नेटवर्क के लिए डिज़ाइन किया गया था, 802.1X WPA2-Enterprise और WPA3-Enterprise सुरक्षा की नींव बनाता है।

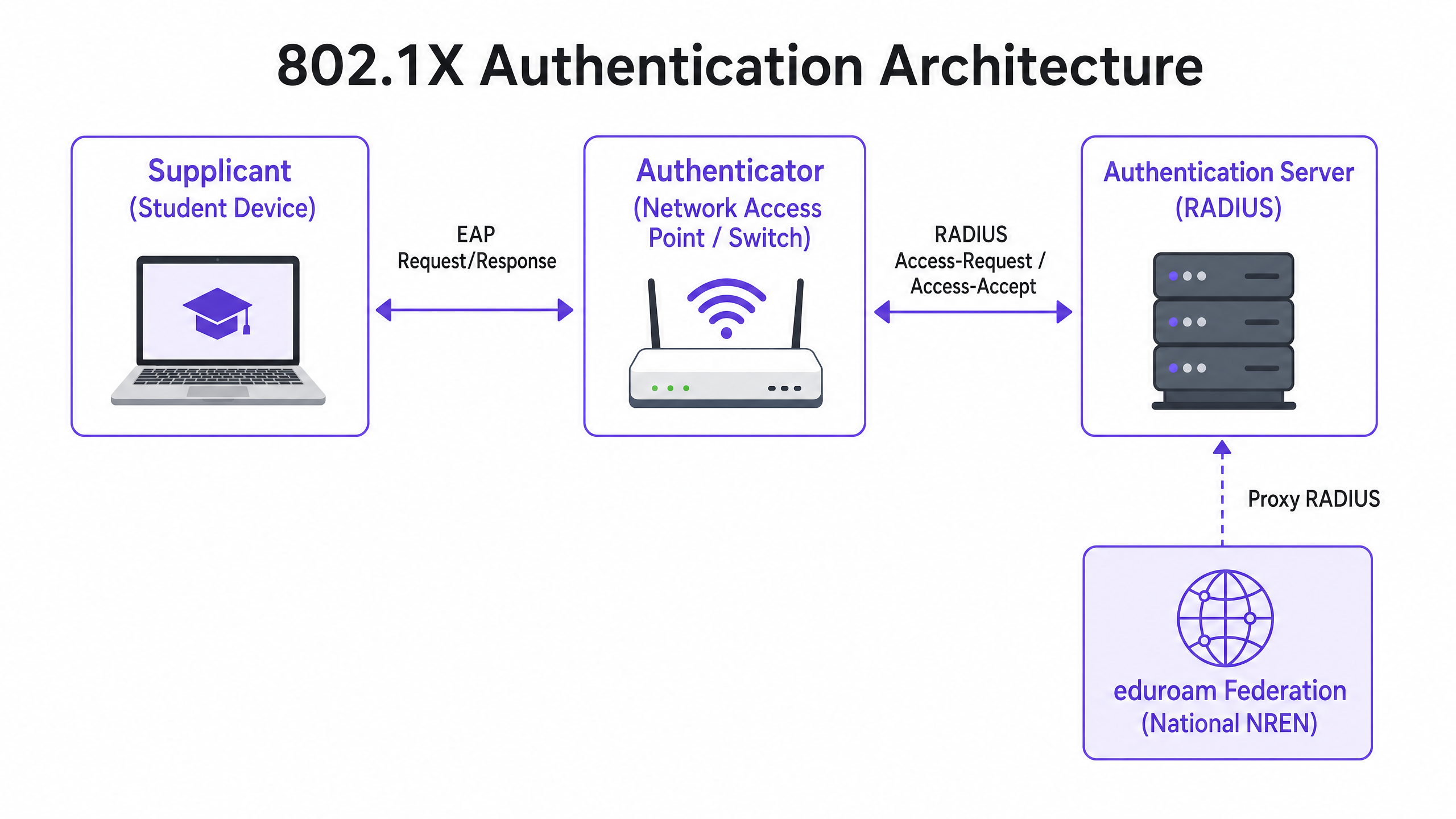

802.1X त्रिभुज

802.1X फ्रेमवर्क एक्सेस को अधिकृत करने के लिए परस्पर क्रिया करने वाले तीन अलग-अलग घटकों पर निर्भर करता है:

- सप्लीकेंट: क्लाइंट डिवाइस (उदाहरण के लिए, एक छात्र का लैपटॉप या स्मार्टफोन) जो नेटवर्क एक्सेस का अनुरोध कर रहा है।

- ऑथेंटिकेटर: नेटवर्क एक्सेस डिवाइस (उदाहरण के लिए, एक वायरलेस एक्सेस पॉइंट या प्रबंधित स्विच)। यह एक गेटकीपर के रूप में कार्य करता है, प्रमाणीकरण संदेशों को छोड़कर सभी ट्रैफ़िक को तब तक ब्लॉक करता है जब तक कि डिवाइस अधिकृत न हो जाए।

- प्रमाणीकरण सर्वर: बैकएंड सिस्टम जो क्रेडेंशियल को मान्य करता है, लगभग सार्वभौमिक रूप से एक RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्विस) सर्वर।

जब कोई डिवाइस कनेक्ट होता है, तो ऑथेंटिकेटर एक नियंत्रित पोर्ट स्थापित करता है। यह सप्लीकेंट और प्रमाणीकरण सर्वर के बीच एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) संदेशों को पास करता है। यदि क्रेडेंशियल मान्य हैं, तो सर्वर एक RADIUS Access-Accept संदेश लौटाता है, और ऑथेंटिकेटर मानक IP ट्रैफ़िक के लिए पोर्ट खोलता है।

eduroam RADIUS प्रॉक्सी पदानुक्रम

eduroam को अद्वितीय इसकी संघीय वास्तुकला बनाती है। यह उपयोगकर्ताओं को अपने घर के क्रेडेंशियल का उपयोग करके किसी भी भाग लेने वाले संस्थान में प्रमाणित करने की अनुमति देता है, बिना मेजबान संस्थान को उन क्रेडेंशियल की प्रतिलिपि की आवश्यकता के।

यह एक पदानुक्रमित RADIUS प्रॉक्सी श्रृंखला के माध्यम से प्राप्त किया जाता है। जब username@university.ac.uk से एक उपयोगकर्ता एक मेजबान स्थल पर eduroam SSID से कनेक्ट होता है:

- उपयोगकर्ता का डिवाइस

username@university.ac.ukप्रारूप में एक प्रमाणीकरण अनुरोध भेजता है। - मेजबान स्थल का RADIUS सर्वर दायरे (

@के बाद का हिस्सा) की जांच करता है। इसे एक बाहरी डोमेन के रूप में पहचानते हुए, यह अनुरोध को राष्ट्रीय शीर्ष-स्तरीय RADIUS सर्वर (राष्ट्रीय अनुसंधान और शिक्षा नेटवर्क, या NREN द्वारा संचालित) को प्रॉक्सी करता है। - राष्ट्रीय सर्वर अनुरोध को गृह संस्थान के RADIUS सर्वर (

university.ac.uk) पर रूट करता है। - गृह संस्थान क्रेडेंशियल को मान्य करता है और श्रृंखला में एक

Access-AcceptयाAccess-Rejectसंदेश लौटाता है।

यह पूरी प्रक्रिया आमतौर पर दो सेकंड से भी कम समय में पूरी हो जाती है। महत्वपूर्ण रूप से, उपयोगकर्ता का पासवर्ड कभी भी मेजबान संस्थान या मध्यवर्ती प्रॉक्सी के सामने उजागर नहीं होता है; यह सप्लीकेंट और होम RADIUS सर्वर के बीच सीधे स्थापित एक एन्क्रिप्टेड EAP टनल के भीतर सुरक्षित रहता है।

EAP विधियाँ: सुरक्षा बनाम परिनियोजन क्षमता

EAP विधि का चुनाव यह निर्धारित करता है कि एन्क्रिप्टेड टनल कैसे बनती है और क्रेडेंशियल का आदान-प्रदान कैसे होता है। eduroam नीति सेवा परिभाषा सुरक्षा सुनिश्चित करने के लिए अनुमेय विधियों को दृढ़ता से प्रतिबंधित करती है।

- PEAP (प्रोटेक्टेड EAP): सबसे आम परिनियोजन। यह RADIUS सर्वर पर सर्वर-साइड प्रमाणपत्र का उपयोग करके एक TLS टनल स्थापित करता है। क्लाइंट फिर इस टनल के अंदर प्रमाणित होता है, आमतौर पर MSCHAPv2 (उपयोगकर्ता नाम और पासवर्ड) का उपयोग करके। इसे परिनियोजित करना अपेक्षाकृत आसान है लेकिन यदि क्लाइंट सर्वर प्रमाणपत्र को सख्ती से मान्य करने के लिए कॉन्फ़िगर नहीं किए गए हैं तो यह दुष्ट एक्सेस पॉइंट हमलों के प्रति संवेदनशील है।

- EAP-TLS: सुरक्षा के लिए स्वर्ण मानक। इसके लिए पारस्परिक प्रमाणीकरण की आवश्यकता होती है, जिसका अर्थ है कि RADIUS सर्वर और क्लाइंट डिवाइस दोनों को वैध प्रमाणपत्र प्रस्तुत करने होंगे। जबकि क्रेडेंशियल फ़िशिंग से प्रतिरक्षित, इसके लिए क्लाइंट प्रमाणपत्र जारी करने और प्रबंधित करने के लिए एक मजबूत पब्लिक की इन्फ्रास्ट्रक्चर (PKI) की आवश्यकता होती है, जिससे इसे बड़े पैमाने पर परिनियोजित करना अधिक जटिल हो जाता है।

कार्यान्वयन मार्गदर्शिका

802.1X और eduroam को परिनियोजित करने के लिए नेटवर्क इन्फ्रास्ट्रक्चर, पहचान प्रबंधन और क्लाइंट कॉन्फ़िगरेशन के बीच सावधानीपूर्वक समन्वय की आवश्यकता होती है।

1. इन्फ्रास्ट्रक्चर तैयारी

सुनिश्चित करें कि आपके वायरलेस एक्सेस पॉइंट और कंट्रोलर WPA2-Enterprise/WPA3-Enterprise और 802.1X का समर्थन करते हैं। कोई भी आधुनिक एंटरप्राइज़-ग्रेड हार्डवेयर (Cisco, Aruba, Juniper, आदि) इस आवश्यकता को पूरा करेगा। आपको एक मजबूत RADIUS इन्फ्रास्ट्रक्चर (उदाहरण के लिए, FreeRADIUS, Cisco ISE, Aruba ClearPass) भी परिनियोजित करना होगा जो अपेक्षित प्रमाणीकरण भार और प्रॉक्सी अनुरोधों को संभालने में सक्षम हो।

2. प्रमाणपत्र प्रबंधन

PEAP परिनियोजन के लिए, आपके RADIUS सर्वर को एक TLS प्रमाणपत्र की आवश्यकता होती है जो आपके क्लाइंट द्वारा विश्वसनीय प्रमाणपत्र प्राधिकरण (CA) द्वारा जारी किया गया हो। उपयोग न करेंउत्पादन eduroam परिनियोजन के लिए स्व-हस्ताक्षरित प्रमाणपत्र। प्रमाणीकरण में रुकावटों को रोकने के लिए प्रमाणपत्र को नियमित रूप से नवीनीकृत किया जाना चाहिए।

3. क्लाइंट कॉन्फ़िगरेशन (CAT टूल)

eduroam परिनियोजन में विफलता का सबसे आम कारण क्लाइंट का गलत कॉन्फ़िगरेशन है। मैन्युअल रूप से कनेक्ट होने वाले उपयोगकर्ता अक्सर प्रमाणपत्र सत्यापन को कॉन्फ़िगर करने में विफल रहते हैं, जिससे वे क्रेडेंशियल हार्वेस्टिंग के प्रति संवेदनशील हो जाते हैं।

इसे कम करने के लिए, संस्थानों को पूर्व-कॉन्फ़िगर किए गए प्रोफाइल वितरित करने के लिए eduroam Configuration Assistant Tool (CAT) या MDM समाधान का उपयोग करना चाहिए। ये प्रोफाइल स्वचालित रूप से सही EAP विधि को कॉन्फ़िगर करते हैं, अपेक्षित RADIUS सर्वर प्रमाणपत्र को पिन करते हैं, और उपयुक्त आंतरिक प्रमाणीकरण प्रोटोकॉल सेट करते हैं।

4. VLAN असाइनमेंट और सेगमेंटेशन

एक परिपक्व परिनियोजन उपयोगकर्ता की पहचान के आधार पर VLANs को गतिशील रूप से असाइन करने के लिए RADIUS विशेषताओं का उपयोग करता है।

- घरेलू उपयोगकर्ता: कैंपस संसाधनों तक उचित पहुंच के साथ आंतरिक VLANs को असाइन किए गए।

- आगंतुक उपयोगकर्ता: केवल इंटरनेट पहुंच के साथ एक प्रतिबंधित गेस्ट VLAN को असाइन किए गए।

यह सेगमेंटेशन सुरक्षा और अनुपालन के लिए महत्वपूर्ण है, यह सुनिश्चित करता है कि आगंतुक डिवाइस संवेदनशील आंतरिक नेटवर्क तक पहुंच न सकें।

सर्वोत्तम अभ्यास और विक्रेता-तटस्थ सिफारिशें

- WPA3 को प्राथमिकता दें: नए परिनियोजन के लिए, अनिवार्य 192-बिट एन्क्रिप्शन और ऑफ़लाइन डिक्शनरी हमलों के खिलाफ बेहतर सुरक्षा से लाभ उठाने के लिए WPA3-Enterprise सक्षम करें।

- प्रमाणपत्र सत्यापन लागू करें: यह सुनिश्चित करने के लिए कॉन्फ़िगरेशन प्रोफाइल (CAT या MDM के माध्यम से) के उपयोग को अनिवार्य करें कि क्रेडेंशियल प्रसारित करने से पहले सप्लीकेंट RADIUS सर्वर प्रमाणपत्र को सख्ती से मान्य करें।

- RadSec का उपयोग करें: राष्ट्रीय फेडरेशन से RADIUS प्रॉक्सी कनेक्शन कॉन्फ़िगर करते समय, सादे UDP के बजाय RadSec (RADIUS over TLS) का उपयोग करें। यह प्रॉक्सी ट्रैफ़िक को एन्क्रिप्ट करता है और WAN लिंक पर विश्वसनीयता में सुधार करता है।

- गेस्ट समाधानों के साथ एकीकृत करें: eduroam केवल अकादमिक क्रेडेंशियल वाले उपयोगकर्ताओं को सेवा प्रदान करता है। आपको ठेकेदारों, सार्वजनिक आगंतुकों और कार्यक्रम में उपस्थित लोगों के लिए एक अलग, सुरक्षित Guest WiFi समाधान बनाए रखना होगा।

- संबंधित इन्फ्रास्ट्रक्चर की समीक्षा करें: सुनिश्चित करें कि आपका अंतर्निहित नेटवर्क सुरक्षित है। अधिक जानकारी के लिए मजबूत DNS और सुरक्षा के साथ अपने नेटवर्क को सुरक्षित रखें पर हमारी मार्गदर्शिका पढ़ें। यदि विश्वविद्यालय के कार्यक्रमों के लिए अस्थायी इन्फ्रास्ट्रक्चर तैनात कर रहे हैं, तो इवेंट WiFi: अस्थायी वायरलेस नेटवर्क की योजना बनाना और तैनात करना या पुर्तगाली संस्करण Event WiFi: Planeamento e Implementação de Redes Sem Fios Temporárias से परामर्श करें।

समस्या निवारण और जोखिम न्यूनीकरण

जब प्रमाणीकरण विफल हो जाता है, तो व्यवस्थित समस्या निवारण आवश्यक है।

- विफलता डोमेन को अलग करें: निर्धारित करें कि विफलता स्थानीय है (आपके अपने नेटवर्क पर आपके अपने उपयोगकर्ताओं को प्रभावित कर रही है), दूरस्थ है (कहीं और आपके उपयोगकर्ताओं को प्रभावित कर रही है), या इनबाउंड है (आपके नेटवर्क पर आगंतुकों को प्रभावित कर रही है)।

- RADIUS लॉग जांचें: RADIUS सर्वर लॉग सत्य का निश्चित स्रोत हैं।

Access-Rejectसंदेशों (खराब क्रेडेंशियल या नीति उल्लंघनों का संकेत) या टाइमआउट (प्रॉक्सी कनेक्टिविटी समस्याओं का संकेत) की तलाश करें। - प्रमाणपत्र की वैधता सत्यापित करें: सुनिश्चित करें कि RADIUS सर्वर प्रमाणपत्र समाप्त नहीं हुआ है और पूरी प्रमाणपत्र श्रृंखला क्लाइंट को प्रस्तुत की जा रही है।

- अपस्ट्रीम विलंबता की निगरानी करें: राष्ट्रीय RADIUS प्रॉक्सी से कनेक्शन पर उच्च विलंबता क्लाइंट टाइमआउट का कारण बन सकती है, जिसके परिणामस्वरूप सही क्रेडेंशियल होने पर भी कनेक्शन विफल हो जाते हैं।

ROI और व्यावसायिक प्रभाव

उच्च शिक्षा संस्थानों के लिए, एक उचित eduroam परिनियोजन का ROI समर्थन टिकटों में भारी कमी से मापा जाता है। Captive Portal और मैन्युअल पासवर्ड प्रविष्टि को समाप्त करके, IT हेल्पडेस्क कनेक्टिविटी-संबंधित कॉलों में उल्लेखनीय गिरावट देखते हैं। (इस क्षेत्र के प्रति Purple की प्रतिबद्धता स्पष्ट है; देखें Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers )।

वाणिज्यिक स्थानों के लिए—जैसे कि हॉस्पिटैलिटी , रिटेल , हेल्थकेयर , या ट्रांसपोर्ट में—eduroam Visitor Access (eVA) या OpenRoaming जैसे समान फेडरेशन का समर्थन उच्च-मूल्य वाले जनसांख्यिकी के लिए एक घर्षण रहित अनुभव प्रदान करता है। यह सुनिश्चित करता है कि अकादमिक आगंतुक स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो सकें, संतुष्टि में सुधार करते हुए स्थल को सख्त नेटवर्क सेगमेंटेशन बनाए रखने की अनुमति देता है। यदि आपके स्थल को इसका समर्थन करने के लिए समर्पित बैंडविड्थ की आवश्यकता है, तो लीज़्ड लाइन क्या है? समर्पित व्यावसायिक इंटरनेट पढ़ना विचार करें।

नेटवर्क अपग्रेड की योजना बनाते समय, 802.1X क्षमताओं को एकीकृत करना यह सुनिश्चित करता है कि इन्फ्रास्ट्रक्चर आधुनिक पहचान-संचालित नेटवर्किंग के लिए तैयार है, जो उन्नत WiFi Analytics और स्थान-आधारित सेवाओं के लिए आधार तैयार करता है।

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol for enterprise-grade WiFi security, replacing shared passwords (PSKs) with individualised authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server in an 802.1X deployment that actually checks the user's credentials against a directory (like Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections. It provides for the transport and usage of various authentication mechanisms.

The language spoken between the client device and the RADIUS server during the 802.1X handshake.

Supplicant

The client device (e.g., laptop, smartphone) or the software on that device attempting to authenticate to a network using 802.1X.

The entity requesting access. Its configuration (especially regarding certificate validation) is critical for security.

Authenticator

The network device (e.g., wireless access point, Ethernet switch) that facilitates the 802.1X authentication process by passing messages between the Supplicant and the Authentication Server.

The gatekeeper that blocks network traffic until the RADIUS server gives the green light.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the EAP transaction within a TLS tunnel established using a server-side certificate, protecting the inner authentication (usually a password).

The most common authentication method for eduroam, balancing security with ease of deployment.

RadSec

A protocol for transmitting RADIUS data over TCP and TLS, rather than the traditional UDP.

Recommended for securing the proxy connections between institutions and the national eduroam federation, preventing interception of authentication traffic.

Realm

The portion of a user's identity following the '@' symbol (e.g., 'university.ac.uk' in 'user@university.ac.uk').

Used by RADIUS proxy servers to determine where to route the authentication request in a federated environment like eduroam.

GuidesSlugPage.workedExamplesTitle

A 400-room conference hotel adjacent to a major university frequently hosts academic symposiums. The IT Director wants to allow visiting academics to connect automatically without using the hotel's standard captive portal, but must ensure these visitors cannot access the hotel's corporate network or the standard guest network VLAN.

The hotel should implement eduroam Visitor Access (eVA) or join a commercial federation like OpenRoaming.

- The hotel configures a new SSID ('eduroam' or 'OpenRoaming') on their enterprise access points.

- The APs are configured to use WPA2-Enterprise/802.1X.

- The hotel deploys a local RADIUS server configured to proxy authentication requests for external realms to the national federation (for eduroam) or the OpenRoaming hub.

- Crucially, the local RADIUS server is configured to return a specific VLAN ID attribute in the

Access-Acceptmessage for all proxied authentications. - The access points place these authenticated users onto an isolated, internet-only VLAN, completely segmented from the hotel's corporate and standard guest traffic.

A university IT team notices a spike in compromised student accounts. Investigation reveals that students are connecting to a rogue access point broadcasting the 'eduroam' SSID at a local coffee shop. The rogue AP is using a self-signed certificate to harvest credentials via PEAP.

The IT team must immediately enforce strict certificate validation on all client devices.

- They must stop advising students to manually connect to the SSID and 'accept the certificate warning'.

- They deploy the eduroam Configuration Assistant Tool (CAT) for BYOD devices and update MDM profiles for managed devices.

- These profiles configure the supplicant to only trust the specific Certificate Authority (CA) that issued the university's RADIUS server certificate, and to verify the server's Common Name (CN).

- Once configured, if a student's device encounters the rogue AP, the EAP tunnel establishment will fail because the rogue certificate does not match the pinned CA/CN, preventing the transmission of credentials.

A retail chain wants to offer OpenRoaming across 50 locations using their existing guest WiFi infrastructure, which currently relies on an open SSID with a captive portal.

The retail chain must upgrade their network to support 802.1X and RADIUS proxying.

- The network team enables a new SSID broadcasting the OpenRoaming Consortium OI (Organization Identifier).

- They configure the access points to authenticate via 802.1X.

- They configure their central RADIUS server to proxy requests to the OpenRoaming federation hub.

- They ensure their internet backhaul can support the expected increase in automated connections, potentially upgrading to dedicated leased lines if necessary.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your university is deploying a new wireless network. The CISO mandates that credential phishing via rogue access points must be mathematically impossible. Which EAP method must you select?

GuidesSlugPage.hintPrefixConsider which method relies on passwords versus which relies entirely on cryptographic keys.

GuidesSlugPage.viewModelAnswer

You must select EAP-TLS. Unlike PEAP, which relies on a password inside a TLS tunnel, EAP-TLS requires mutual certificate authentication. Because the client device authenticates using a cryptographic certificate rather than a password, there are no credentials for a rogue access point to phish.

Q2. A visiting researcher from another university complains they cannot connect to your eduroam network. Your local users are connecting fine. You check your local RADIUS server logs and see the request arriving, but it times out before an Access-Accept is received. What is the most likely cause?

GuidesSlugPage.hintPrefixThink about the path the authentication request takes for a visiting user versus a local user.

GuidesSlugPage.viewModelAnswer

The most likely cause is a connectivity or latency issue between your local RADIUS server and the national NREN RADIUS proxy. Because local users authenticate directly against your server, they are unaffected. The visiting user's request must be proxied upstream, and a timeout indicates the response from the home institution is not returning in time.

Q3. You are a network architect for a retail chain located near a large university. You want to offer seamless WiFi to students using eduroam Visitor Access (eVA), but you must comply with PCI DSS for your point-of-sale terminals. How do you securely integrate eVA?

GuidesSlugPage.hintPrefixHow does 802.1X allow the network access point to differentiate traffic after authentication?

GuidesSlugPage.viewModelAnswer

You integrate eVA by configuring your RADIUS server to assign all successful eVA authentications to a dedicated, internet-only guest VLAN. The Access-Accept message from the RADIUS server must include the specific VLAN ID. This ensures student devices are completely segmented from the PCI-compliant VLAN used by the point-of-sale terminals, satisfying compliance requirements.