WiFi के माध्यम से फर्स्ट-पार्टी डेटा कैसे एकत्र करें

यह आधिकारिक मार्गदर्शिका IT लीडर्स और वेन्यू ऑपरेटर्स को गेस्ट WiFi इंफ्रास्ट्रक्चर को एक अनुपालक, उच्च-उपज वाले फर्स्ट-पार्टी डेटा संग्रह इंजन में बदलने के लिए एक तकनीकी ब्लूप्रिंट प्रदान करती है। इसमें Captive Portal आर्किटेक्चर, स्प्लैश पेज ऑप्टिमाइजेशन, CRM इंटीग्रेशन और GDPR अनुपालन बनाए रखते हुए डेटा उपज को अधिकतम करने की रणनीतियाँ शामिल हैं। यह हॉस्पिटैलिटी, रिटेल और सार्वजनिक-क्षेत्र के वातावरण में IT मैनेजर्स, नेटवर्क आर्किटेक्ट्स और CTOs के लिए डिज़ाइन किया गया है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: आर्किटेक्चर और मानक

- Captive Portal और प्रमाणीकरण प्रवाह

- डेटा संग्रह तंत्र और प्रोटोकॉल

- सुरक्षा और अनुपालन मानक

- कार्यान्वयन मार्गदर्शिका: परिनियोजन से एकीकरण तक

- चरण 1: नेटवर्क कॉन्फ़िगरेशन और वॉल्ड गार्डन सेटअप

- चरण 2: स्प्लैश पेज डिज़ाइन और अनुकूलन

- चरण 3: CRM और मार्केटिंग ऑटोमेशन एकीकरण

- डेटा उपज को अधिकतम करने के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम शमन

- Captive Portal प्रदर्शित नहीं हो रहा है

- कम डेटा कैप्चर दरें

- MAC एड्रेस रैंडमाइजेशन

- ROI और व्यावसायिक प्रभाव

- मार्केटिंग दक्षता और राजस्व सृजन

- परिचालन बुद्धिमत्ता

- ग्राहक अनुभव को बेहतर बनाना

कार्यकारी सारांश

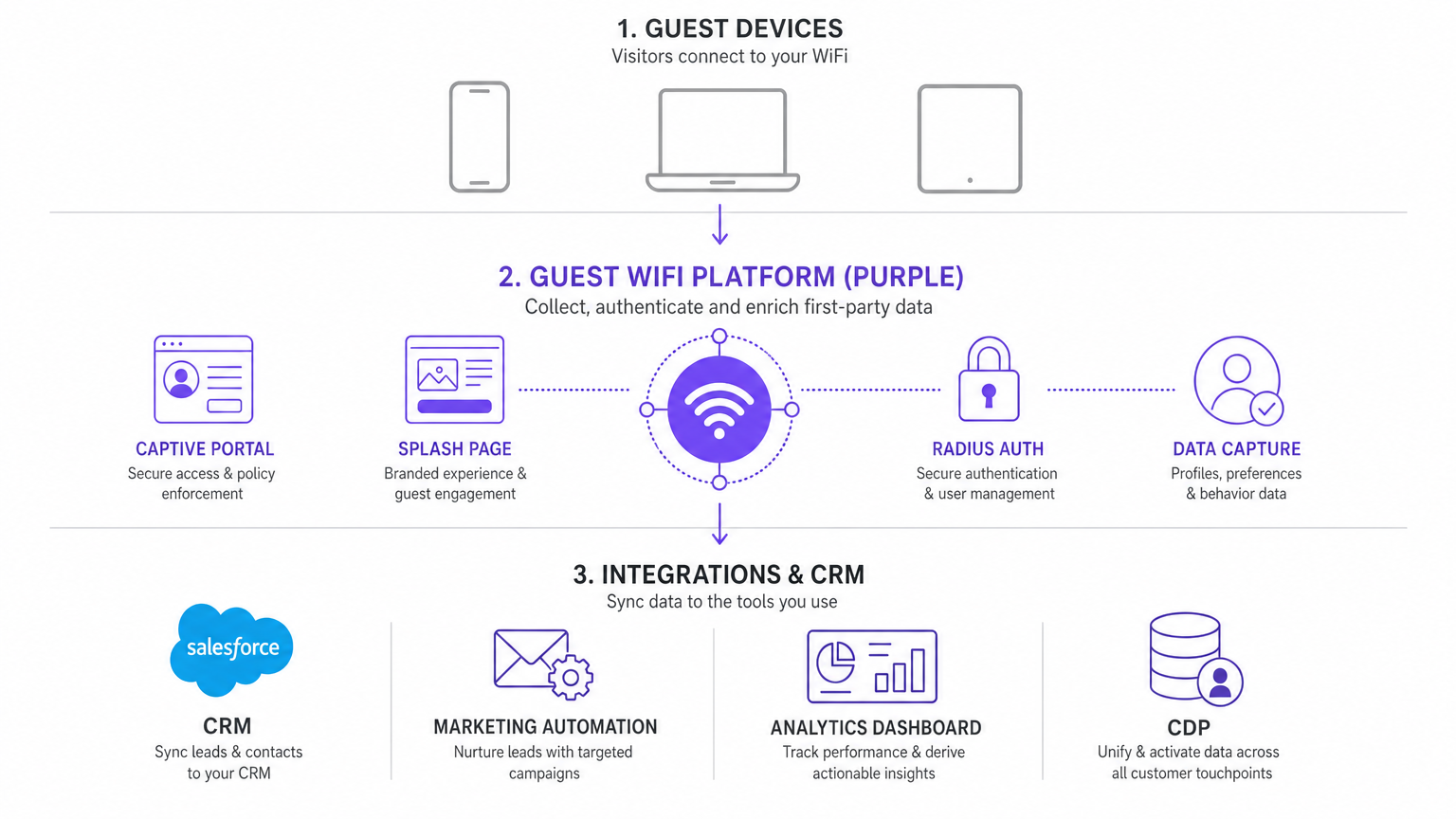

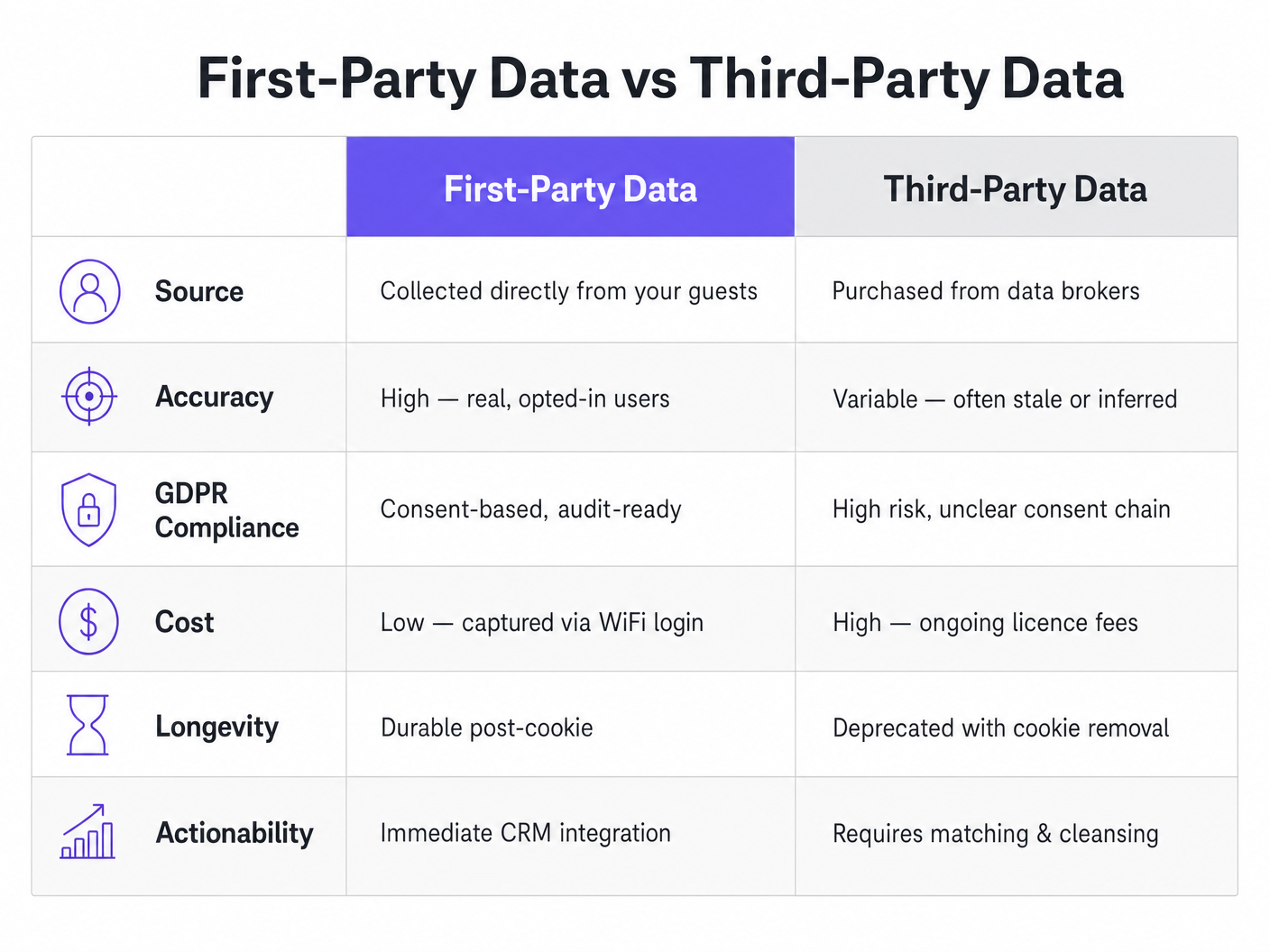

आधुनिक भौतिक स्थानों के लिए — हाई-स्ट्रीट रिटेल और अंतरराष्ट्रीय हवाई अड्डों से लेकर विशाल हॉस्पिटैलिटी समूहों तक — गेस्ट WiFi अब केवल एक लागत केंद्र या एक बुनियादी उपयोगिता नहीं है। जब इसे सही ढंग से आर्किटेक्ट किया जाता है, तो यह ब्रिक-एंड-मोर्टार ऑपरेशंस के लिए उपलब्ध फर्स्ट-पार्टी डेटा संग्रह का सबसे कुशल इंजन होता है। थर्ड-पार्टी कुकीज़ के अप्रचलन और GDPR और CCPA जैसे कड़े गोपनीयता नियमों द्वारा परिभाषित युग में, प्रत्यक्ष, सहमति प्राप्त ग्राहक डेटा प्राप्त करना एक रणनीतिक अनिवार्यता है।

यह मार्गदर्शिका IT लीडर्स, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस डायरेक्टर्स के लिए एक व्यापक तकनीकी ब्लूप्रिंट प्रदान करती है। यह विस्तार से बताता है कि Guest WiFi समाधानों का उपयोग करके मौजूदा वायरलेस इंफ्रास्ट्रक्चर को एक सुरक्षित, अनुपालक और उच्च-उपज वाले डेटा कैप्चर प्लेटफॉर्म में कैसे बदला जाए। हम इस डेटा को कैप्चर करने के लिए आवश्यक तकनीकी आर्किटेक्चर, सहज प्रमाणीकरण के लिए Captive Portals की तैनाती, और आपके CRM और मार्केटिंग ऑटोमेशन प्लेटफॉर्म में सीधे स्वच्छ, कार्रवाई योग्य डेटा को प्रवाहित करने के लिए आवश्यक एकीकरण मार्गों का पता लगाएंगे। यहां उल्लिखित रणनीतियों को लागू करके, संगठन मजबूत सुरक्षा और अनुपालन बनाए रखते हुए बेहतर ग्राहक बुद्धिमत्ता, लक्षित मार्केटिंग और परिचालन दक्षता के माध्यम से महत्वपूर्ण ROI प्राप्त कर सकते हैं।

तकनीकी गहन-विश्लेषण: आर्किटेक्चर और मानक

WiFi के माध्यम से प्रभावी फर्स्ट-पार्टी डेटा संग्रह की नींव एक मजबूत, सुरक्षित और अच्छी तरह से एकीकृत तकनीकी आर्किटेक्चर में निहित है। यह खंड उन मुख्य घटकों और उद्योग मानकों का विश्लेषण करता है जो इन परिनियोजनों को नियंत्रित करते हैं।

Captive Portal और प्रमाणीकरण प्रवाह

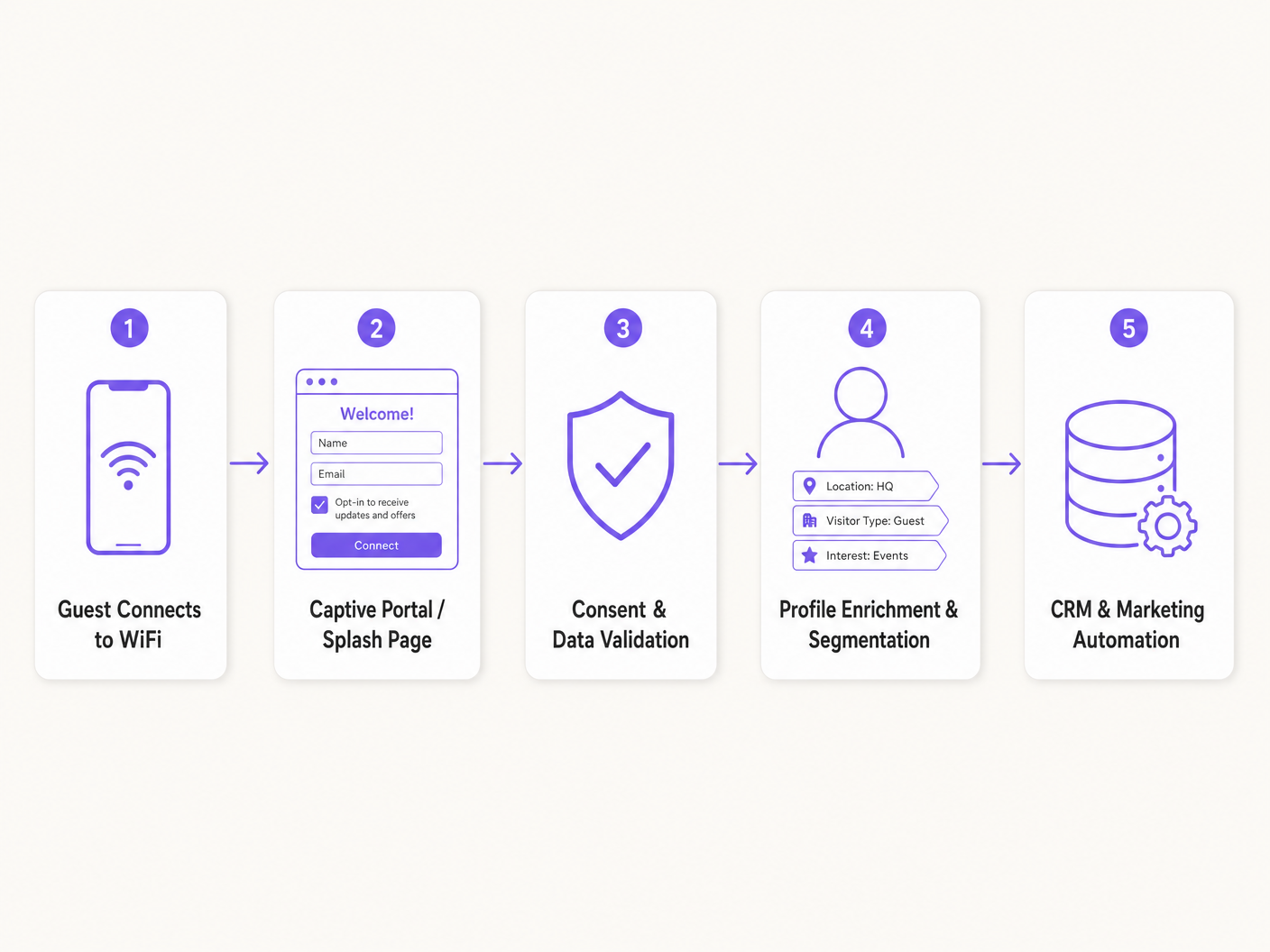

डेटा कैप्चर के लिए प्राथमिक तंत्र Captive Portal है — एक वेब पेज जो अप्रमाणित उपकरणों से HTTP/HTTPS अनुरोधों को रोकता है और उन्हें लॉगिन या स्प्लैश पेज पर रीडायरेक्ट करता है। यह अवरोधन आमतौर पर वायरलेस LAN कंट्रोलर (WLC) या एक्सेस पॉइंट (AP) द्वारा ही संभाला जाता है, जो एक वॉल्ड गार्डन के रूप में कार्य करता है।

जब कोई गेस्ट डिवाइस सर्विस सेट आइडेंटिफ़ायर (SSID) से जुड़ता है, तो उसे DHCP के माध्यम से एक IP एड्रेस प्राप्त होता है। इंटरनेट एक्सेस करने का प्रयास करने पर, नेटवर्क इंफ्रास्ट्रक्चर ट्रैफ़िक को रोकता है और Captive Portal प्रस्तुत करता है। यहीं पर मूल्य विनिमय होता है: उपयोगकर्ता डेटा और सहमति के बदले इंटरनेट एक्सेस।

प्रमाणीकरण आमतौर पर RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्विस) के माध्यम से प्रबंधित किया जाता है। Captive Portal एक RADIUS सर्वर के साथ संचार करता है, जो उपयोगकर्ता क्रेडेंशियल (जैसे, ईमेल पता, सोशल मीडिया टोकन) को प्रमाणित करता है और एक्सेस को अधिकृत करता है। RADIUS सर्वर तब WLC/AP को एक एक्सेस-एक्सेप्ट संदेश भेजता है, साथ ही सत्र सीमा या बैंडविड्थ प्रतिबंध जैसे एट्रिब्यूट्स भी भेजता है, जिससे डिवाइस को वॉल्ड गार्डन को बायपास करने की अनुमति मिलती है।

डेटा संग्रह तंत्र और प्रोटोकॉल

आधुनिक WiFi Analytics प्लेटफॉर्म डेटा एकत्र करने के लिए कई तरीकों का उपयोग करते हैं:

स्पष्ट डेटा कैप्चर: यह वह डेटा है जो उपयोगकर्ता द्वारा स्प्लैश पेज फॉर्म के माध्यम से सक्रिय रूप से प्रदान किया जाता है। इसमें आमतौर पर व्यक्तिगत पहचान योग्य जानकारी (PII) जैसे नाम, ईमेल पता, फोन नंबर और जनसांख्यिकीय विवरण शामिल होते हैं।

अस्पष्ट डेटा कैप्चर (डिवाइस एनालिटिक्स): इसमें गेस्ट डिवाइस से मेटाडेटा एकत्र करना शामिल है, जैसे MAC एड्रेस, डिवाइस प्रकार, ऑपरेटिंग सिस्टम और ब्राउज़र जानकारी। जबकि MAC एड्रेस तेजी से रैंडमाइजेशन के अधीन हैं (जैसे iOS 14+ Private Wi-Fi Addresses), वे एक ही विज़िट के भीतर सत्र प्रबंधन के लिए उपयोगी रहते हैं।

स्थान और उपस्थिति एनालिटिक्स: कई APs से प्राप्त सिग्नल स्ट्रेंथ इंडिकेटर (RSSI) डेटा का विश्लेषण करके, सिस्टम डिवाइस के स्थान का त्रिकोणीयकरण कर सकता है। यह सक्रिय उपयोगकर्ता इनपुट की आवश्यकता के बिना ठहरने का समय, फुटफॉल पैटर्न और ज़ोन-आधारित एनालिटिक्स के संग्रह को सक्षम बनाता है, जिससे समृद्ध व्यवहार संबंधी डेटा मिलता है। अधिक उन्नत कार्यान्वयन के लिए, Indoor Positioning System: UWB, BLE, & WiFi Guide का पता लगाने पर विचार करें।

सुरक्षा और अनुपालन मानक

जोखिम को कम करने और अनुपालन सुनिश्चित करने के लिए डेटा संग्रह को कड़े सुरक्षा और गोपनीयता मानकों का पालन करना चाहिए।

GDPR और CCPA अनुपालन: Captive Portal को मार्केटिंग संचार के लिए स्पष्ट, असंदिग्ध ऑप्ट-इन तंत्र प्रस्तुत करना चाहिए। सहमति दानेदार होनी चाहिए, जिससे उपयोगकर्ताओं को मार्केटिंग में ऑप्ट-इन किए बिना सेवा की शर्तों को स्वीकार करने की अनुमति मिल सके। प्लेटफॉर्म को डेटा सब्जेक्ट एक्सेस रिक्वेस्ट (DSARs) और भूल जाने के अधिकार का भी समर्थन करना चाहिए।

डेटा एन्क्रिप्शन: गेस्ट डिवाइस, Captive Portal और बैकएंड डेटाबेस के बीच प्रसारित सभी डेटा को TLS 1.2 या उच्चतर का उपयोग करके एन्क्रिप्ट किया जाना चाहिए। स्थिर डेटा को उद्योग-मानक एल्गोरिदम (जैसे, AES-256) का उपयोग करके एन्क्रिप्ट किया जाना चाहिए।

PCI DSS: यदि Captive Portal भुगतान संसाधित करता है (जैसे, प्रीमियम टियर वाले WiFi के लिए), तो भुगतान कार्ड जानकारी के सुरक्षित संचालन को सुनिश्चित करने के लिए आर्किटेक्चर को पेमेंट कार्ड इंडस्ट्री डेटा सिक्योरिटी स्टैंडर्ड का पालन करना चाहिए।

कार्यान्वयन मार्गदर्शिका: परिनियोजन से एकीकरण तक

फर्स्ट-पार्टी डेटा संग्रह रणनीति को तैनात करने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता होती है, जो नेटवर्क कॉन्फ़िगरेशन से लेकर एंटरप्राइज़ सिस्टम के साथ सहज एकीकरण तक जाता है।

चरण 1: नेटवर्क कॉन्फ़िगरेशन और वॉल्ड गार्डन सेटअप

पहला कदम Captive Portal का समर्थन करने के लिए नेटवर्क इंफ्रास्ट्रक्चर को कॉन्फ़िगर करना है। इसमें गेस्ट SSID को परिभाषित करना और वॉल्ड गार्डन को कॉन्फ़िगर करना शामिल है — IP एड्रेस या डोमेन की एक सूची जिसे अप्रमाणित उपयोगकर्ता एक्सेस कर सकते हैं। यह उपकरणों को लोड करने की अनुमति देने के लिए महत्वपूर्ण है Captive Portal संसाधनों (जैसे, इमेज, CSS) तक पहुँचने और पूर्ण इंटरनेट एक्सेस दिए जाने से पहले बाहरी प्रमाणीकरण प्रदाताओं (जैसे, Facebook, Google) तक पहुँचने के लिए।

कार्रवाई योग्य सलाह: सुनिश्चित करें कि Walled Garden में आपके चुने हुए प्रमाणीकरण विधियों के लिए आवश्यक डोमेन और आपके स्प्लैश पेज एसेट को होस्ट करने वाला कोई भी CDN शामिल है। ऐसा न करने पर उपयोगकर्ता अनुभव खराब होगा और प्रमाणीकरण प्रवाह विफल हो जाएगा।

चरण 2: स्प्लैश पेज डिज़ाइन और अनुकूलन

स्प्लैश पेज महत्वपूर्ण रूपांतरण बिंदु है। इसका डिज़ाइन सीधे डेटा कैप्चर दर को प्रभावित करता है।

घर्षण-रहित ऑनबोर्डिंग: फ़ॉर्म फ़ील्ड को न्यूनतम रखें। केवल वही डेटा मांगें जिसकी आपको वास्तव में आवश्यकता है (जैसे, ईमेल पता और नाम)। लंबे फ़ॉर्म उच्च परित्याग दर का कारण बनते हैं।

प्रगतिशील प्रोफाइलिंग: सभी जानकारी एक साथ मांगने के बजाय, प्रगतिशील प्रोफाइलिंग का उपयोग करें। पहली विज़िट पर ईमेल पता मांगें, और बाद की विज़िट पर, जन्मतिथि या रुचियों जैसे अतिरिक्त विवरण के लिए संकेत दें।

मोबाइल अनुकूलन: अतिथि WiFi कनेक्शन का विशाल बहुमत मोबाइल उपकरणों से शुरू होता है। स्प्लैश पेज पूरी तरह से प्रतिक्रियाशील होना चाहिए और संभावित रूप से धीमी प्रारंभिक कनेक्शन पर तेज़ी से लोड होना चाहिए।

चरण 3: CRM और मार्केटिंग ऑटोमेशन एकीकरण

एकत्रित डेटा तभी मूल्यवान होता है जब वह कार्रवाई योग्य हो। अतिथि WiFi प्लेटफॉर्म को आपके CRM (जैसे, Salesforce, HubSpot) और मार्केटिंग ऑटोमेशन टूल के साथ एकीकृत करना आवश्यक है। यह एकीकरण आमतौर पर REST APIs या Webhooks के माध्यम से प्राप्त किया जाता है। जब कोई उपयोगकर्ता प्रमाणित होता है, तो एक Webhook CRM में तत्काल डेटा हस्तांतरण को ट्रिगर कर सकता है, जिससे एक नया संपर्क रिकॉर्ड बन सकता है या मौजूदा को अपडेट किया जा सकता है।

डेटा मैपिंग: Captive Portal से फ़ील्ड को अपने CRM में संबंधित फ़ील्ड के साथ सावधानीपूर्वक मैप करें। सुनिश्चित करें कि डेटा प्रकार संरेखित हों और सहमति फ़्लैग सटीक रूप से सिंक्रनाइज़ हों।

विभाजन: एकत्रित डेटा (जैसे, विज़िट किया गया स्थान, विज़िट की आवृत्ति, जनसांख्यिकीय जानकारी) का उपयोग करके CRM के भीतर अपने दर्शकों को विभाजित करें। यह अत्यधिक लक्षित और प्रासंगिक मार्केटिंग अभियानों को सक्षम बनाता है। विशिष्ट उद्योग अनुप्रयोगों के लिए, खुदरा , स्वास्थ्य सेवा , आतिथ्य , और परिवहन पर हमारे गाइड देखें।

डेटा उपज को अधिकतम करने के लिए सर्वोत्तम अभ्यास

एकत्रित प्रथम-पक्ष डेटा की मात्रा और गुणवत्ता को अधिकतम करने के लिए, निम्नलिखित सर्वोत्तम अभ्यासों पर विचार करें।

स्पष्ट मूल्य विनिमय प्रदान करें: मेहमान अपना डेटा प्रदान करने की अधिक संभावना रखते हैं यदि उन्हें बदले में मूल्य मिलता है। यह उच्च गति का इंटरनेट एक्सेस, विशेष छूट, या एक लॉयल्टी कार्यक्रम तक पहुंच हो सकता है।

सोशल प्रमाणीकरण का लाभ उठाएं: सोशल लॉगिन विकल्प (जैसे, Google, Facebook, Apple) प्रदान करने से घर्षण कम होता है और अक्सर अधिक सटीक डेटा प्राप्त होता है, क्योंकि उपयोगकर्ता मौजूदा विश्वसनीय खाते के माध्यम से प्रमाणित करते समय नकली ईमेल पते दर्ज करने की संभावना कम रखते हैं।

निर्बाध पुनः-प्रमाणीकरण लागू करें: लौटने वाले मेहमानों को पहचानने और उन्हें स्वचालित रूप से कनेक्ट करने के लिए टोकन-आधारित प्रमाणीकरण का उपयोग करें, जिससे उपयोगकर्ता अनुभव में सुधार होता है जबकि उनकी विज़िट डेटा अभी भी लॉग किया जाता है।

अनुभव का स्थानीयकरण करें: बहु-राष्ट्रीय परिनियोजन के लिए, सुनिश्चित करें कि Captive Portal स्वचालित रूप से उपयोगकर्ता की भाषा का पता लगाता है और तदनुसार स्प्लैश पेज प्रस्तुत करता है। इससे रूपांतरण दर में काफी सुधार होता है। उदाहरण के लिए, आप हमारे स्पेनिश और जर्मन गाइड की समीक्षा कर सकते हैं: Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente और Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern ।

समस्या निवारण और जोखिम शमन

सावधानीपूर्वक योजना के बावजूद भी, परिनियोजन में समस्याएँ आ सकती हैं। यहाँ सबसे सामान्य विफलता मोड और उनकी शमन रणनीतियाँ दी गई हैं।

Captive Portal प्रदर्शित नहीं हो रहा है

यह सबसे आम समस्या है। यह अक्सर गलत Walled Garden कॉन्फ़िगरेशन या DNS रिज़ॉल्यूशन विफलताओं के कारण होता है। शमन: Walled Garden प्रविष्टियों को सत्यापित करें। सुनिश्चित करें कि DHCP के माध्यम से असाइन किया गया DNS सर्वर पहुंच योग्य है और सही ढंग से कार्य कर रहा है। जांचें कि AP/WLC आवश्यक पोर्ट (आमतौर पर 80 और 443) पर Captive Portal सर्वर के साथ संचार कर सकता है।

कम डेटा कैप्चर दरें

यदि Captive Portal प्रदर्शित हो रहा है लेकिन उपयोगकर्ता प्रमाणित नहीं हो रहे हैं, तो घर्षण बहुत अधिक है। शमन: स्प्लैश पेज डिज़ाइन की समीक्षा करें। क्या बहुत अधिक फ़ील्ड हैं? क्या मूल्य प्रस्ताव अस्पष्ट है? रूपांतरण दर को अनुकूलित करने के लिए विभिन्न डिज़ाइनों और प्रमाणीकरण विधियों का A/B परीक्षण करें।

MAC एड्रेस रैंडमाइजेशन

आधुनिक मोबाइल ऑपरेटिंग सिस्टम में MAC रैंडमाइजेशन की शुरुआत कई विज़िट में डिवाइस ट्रैकिंग को जटिल बनाती है। शमन: डिवाइस-केंद्रित ट्रैकिंग से पहचान-केंद्रित ट्रैकिंग पर ध्यान केंद्रित करें। उपयोगकर्ताओं को ईमेल या सोशल लॉगिन के माध्यम से प्रमाणित करने के लिए प्रोत्साहित करें, और MAC एड्रेस पर पूरी तरह से निर्भर रहने के बजाय सत्रों में व्यवहार को ट्रैक करने के लिए इन स्थायी पहचानकर्ताओं (जैसे, एक ईमेल हैश) का उपयोग करें।

ROI और व्यावसायिक प्रभाव

मार्केटिंग दक्षता और राजस्व सृजन

एक मजबूत प्रथम-पक्ष डेटाबेस बनाकर, संगठन महंगे तृतीय-पक्ष डेटा और विज्ञापन नेटवर्क पर अपनी निर्भरता को काफी कम कर सकते हैं। सत्यापित विज़िट इतिहास और जनसांख्यिकीय डेटा पर आधारित लक्षित ईमेल या SMS अभियान लगातार सामान्य प्रसारण अभियानों से बेहतर प्रदर्शन करते हैं। उदाहरण के लिए, एक खुदरा श्रृंखला एक ग्राहक को एक प्रचार प्रस्ताव ट्रिगर कर सकती है जो दस मिनट से अधिक समय तक एक विशिष्ट विभाग में रहा है, जिससे तत्काल रूपांतरण होता है।

परिचालन बुद्धिमत्ता

विपणन से परे, एकत्रित डेटा महत्वपूर्ण परिचालन बुद्धिमत्ता प्रदान करता है। हीटमैप और फुटफॉल एनालिटिक्सस्थल संचालकों को चरम यातायात समय के आधार पर कर्मचारियों के स्तर को अनुकूलित करने, बाधाओं को कम करने के लिए स्टोर लेआउट में सुधार करने और भौतिक विपणन प्रदर्शनों के प्रभाव को मापने की अनुमति देता है।

ग्राहक अनुभव को बेहतर बनाना

अंततः, लक्ष्य इस डेटा का उपयोग ग्राहक अनुभव को बेहतर बनाने के लिए करना है। लौटने वाले वफादार ग्राहकों को पहचानना, उनकी प्राथमिकताओं को समझना और एक सहज, सुरक्षित कनेक्शन प्रदान करना ब्रांड के प्रति लगाव पैदा करता है और बार-बार आने को बढ़ावा देता है। जैसे-जैसे उद्योग विकसित होता है, इन क्षमताओं को व्यापक IoT पहलों के साथ एकीकृत करना तेजी से महत्वपूर्ण होता जाएगा। एक व्यापक दृष्टिकोण के लिए, हमारी Internet of Things Architecture: A Complete Guide की समीक्षा करें और Wi Fi in Auto: The Complete 2026 Enterprise Guide जैसे उभरते रुझानों का पता लगाएं।

मुख्य शब्द और परिभाषाएं

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

केस स्टडीज

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

परिदृश्य विश्लेषण

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 संकेत:Consider how the device communicates with Google's authentication servers before it has full internet access.

अनुशंसित दृष्टिकोण दिखाएं

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 संकेत:Think about how modern mobile operating systems handle network probing to protect user privacy.

अनुशंसित दृष्टिकोण दिखाएं

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 संकेत:Consider the difference between scheduled data synchronisation and event-driven architecture.

अनुशंसित दृष्टिकोण दिखाएं

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.