लेगेसी NAC से क्लाउड-नेटिव NAC में माइग्रेट करने के लिए चेकलिस्ट

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका लेगेसी नेटवर्क एक्सेस कंट्रोल (NAC) से क्लाउड-नेटिव आर्किटेक्चर में माइग्रेट करने के लिए एक संरचित, तीन-चरणों वाली चेकलिस्ट प्रदान करती है। यह IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स को पहचान एकीकरण, नीति समानता और अनुपालन को स्थान के संचालन को बाधित किए बिना संभालने के लिए कार्रवाई योग्य रणनीतियों से सुसज्जित करती है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

कार्यकारी सारांश

लेगेसी नेटवर्क एक्सेस कंट्रोल (NAC) से क्लाउड-नेटिव आर्किटेक्चर में माइग्रेट करना अब एक वैकल्पिक अपग्रेड नहीं है; यह आधुनिक एंटरप्राइज़ वातावरण में सुरक्षा, स्केलेबिलिटी और अनुपालन बनाए रखने के लिए एक महत्वपूर्ण आवश्यकता है। लेगेसी सिस्टम, जो अक्सर पुराने ऑन-प्रिमाइसेस हार्डवेयर और कठोर डायरेक्टरी संरचनाओं पर निर्भर करते हैं, IoT उपकरणों की विस्फोटक वृद्धि, गतिशील स्टाफ गतिशीलता और आधुनिक अतिथि एक्सेस की कठोर मांगों का समर्थन करने के लिए संघर्ष करते हैं। हॉस्पिटैलिटी, रिटेल और सार्वजनिक क्षेत्रों में वेन्यू ऑपरेशंस डायरेक्टर्स और IT प्रबंधकों के लिए, क्लाउड-नेटिव NAC में संक्रमण हार्डवेयर विफलता और नीति विखंडन के जोखिमों को कम करता है जबकि API-संचालित ऑटोमेशन को सक्षम करता है।

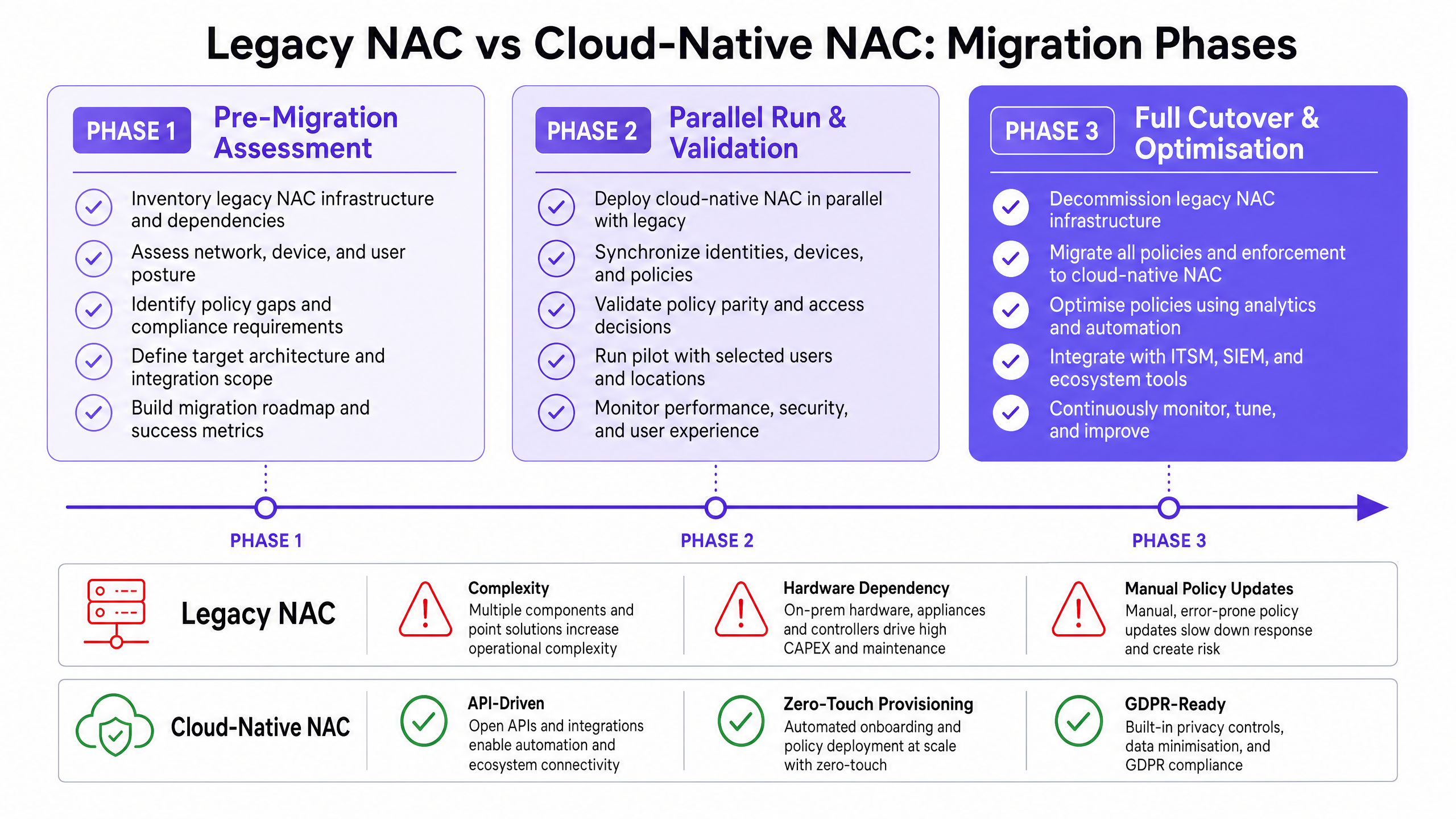

यह तकनीकी संदर्भ मार्गदर्शिका इस माइग्रेशन को निष्पादित करने के लिए एक व्यापक चेकलिस्ट प्रदान करती है। यह एक संरचित तीन-चरणों वाले दृष्टिकोण की रूपरेखा तैयार करती है: प्री-माइग्रेशन असेसमेंट, पैरेलल रन और वैलिडेशन, और फुल कटओवर और ऑप्टिमाइजेशन। हार्डवेयर से नीति प्रवर्तन को अलग करके और पहचान स्टोर को एकीकृत करके, संगठन जीरो-टच प्रोविजनिंग, मजबूत IEEE 802.1X प्रवर्तन और इकोसिस्टम टूल्स के साथ सहज एकीकरण प्राप्त कर सकते हैं। महत्वपूर्ण रूप से, यह मार्गदर्शिका बताती है कि Purple जैसे प्लेटफॉर्म का लाभ कैसे उठाया जाए ताकि अतिथि पहचान और नेटवर्क नीति को एकीकृत किया जा सके, यह सुनिश्चित करते हुए कि माइग्रेशन तत्काल परिचालन ROI और बेहतर सुरक्षा स्थिति प्रदान करता है।

तकनीकी गहन-विश्लेषण

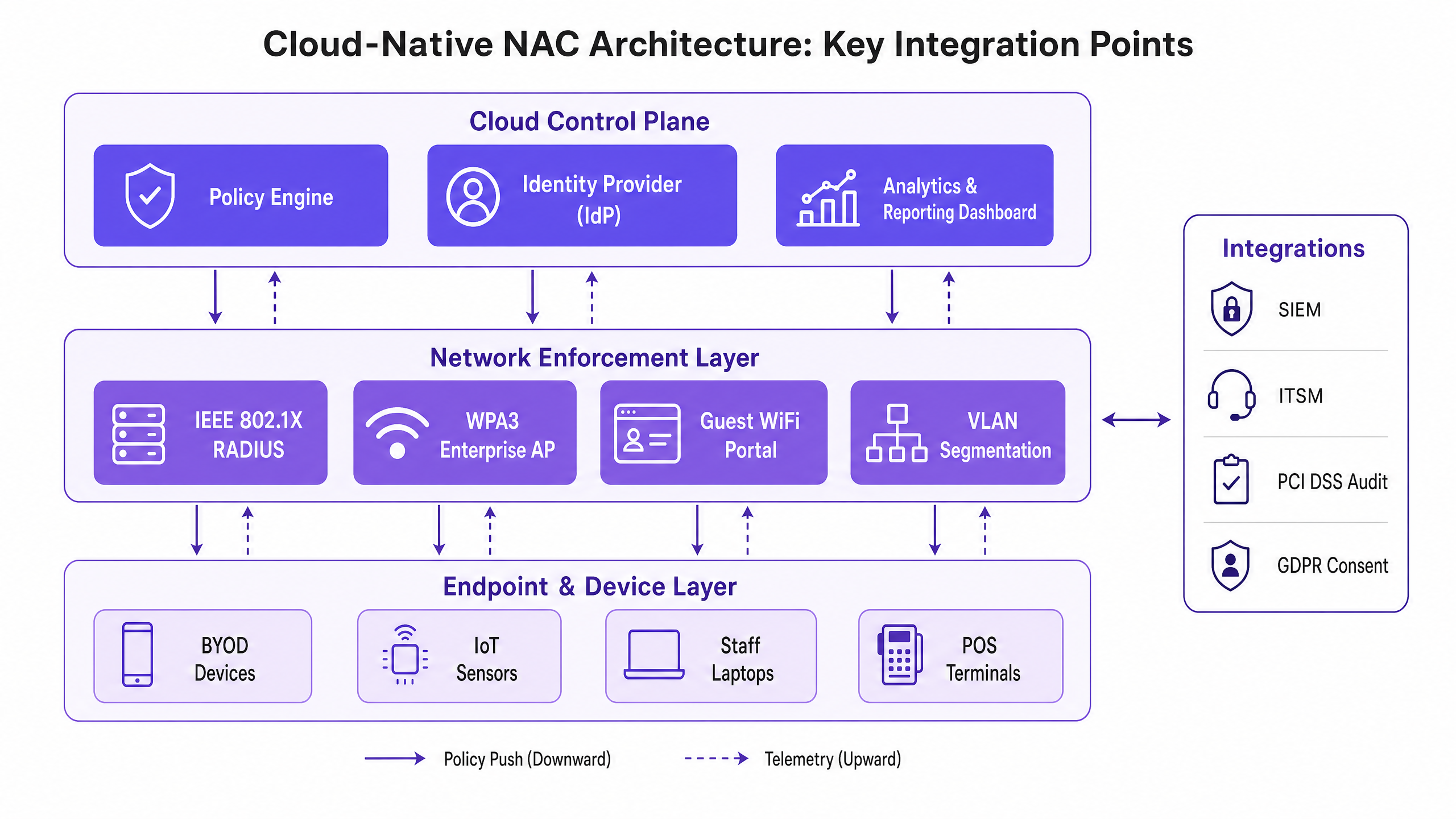

लेगेसी से क्लाउड-नेटिव NAC में जाने में मूलभूत बदलाव कंट्रोल प्लेन को डेटा प्लेन से अलग करना शामिल है। लेगेसी आर्किटेक्चर आमतौर पर मोनोलिथिक RADIUS सर्वर और भौतिक उपकरणों पर निर्भर करते हैं जो एज पर तैनात होते हैं या एक केंद्रीय डेटा सेंटर में एकत्रित होते हैं। यह मॉडल बाधाएँ पैदा करता है, वितरित साइटों के लिए विलंबता बढ़ाता है, और नीति की निरंतरता बनाए रखने के लिए निरंतर मैन्युअल हस्तक्षेप की मांग करता है।

क्लाउड-नेटिव NAC नीति इंजन और पहचान प्रदाता (IdP) को एक स्केलेबल क्लाउड वातावरण में अमूर्त करता है। प्रवर्तन को एज पर धकेला जाता है, या तो हल्के सॉफ्टवेयर एजेंटों के माध्यम से या आधुनिक एक्सेस पॉइंट और स्विच के साथ सीधे API एकीकरण के माध्यम से। यह आर्किटेक्चर मौलिक रूप से बदलता है कि प्रमाणीकरण और प्राधिकरण को कैसे संसाधित किया जाता है।

पहचान फेडरेशन और RADIUS

माइग्रेशन के मूल में पहचान प्रबंधन का संक्रमण है। लेगेसी NAC अक्सर ऑन-प्रिमाइसेस एक्टिव डायरेक्टरी से सीधे LDAP बाइंड्स पर निर्भर करता है। क्लाउड-नेटिव समाधान SAML या OIDC एकीकरण को क्लाउड पहचान प्रदाताओं जैसे Azure AD या Okta के साथ पसंद करते हैं। माइग्रेट करते समय, RADIUS इन्फ्रास्ट्रक्चर को आधुनिक बनाया जाना चाहिए। क्लाउड RADIUS सेवाएं IEEE 802.1X प्रमाणीकरण (जैसे, EAP-TLS, PEAP-MSCHAPv2) को विश्व स्तर पर संभालती हैं, अनुरोधों को निकटतम भौगोलिक उपस्थिति बिंदु पर रूट करके विलंबता को कम करती हैं।

वर्तमान में उपयोग में आने वाली प्रत्येक एक्स्टेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) विधि का दस्तावेजीकरण करना महत्वपूर्ण है। नए वातावरण में मौजूदा EAP प्रकारों का समर्थन करने में विफलता एंडपॉइंट्स के लिए तत्काल प्रमाणीकरण विफलताओं का कारण बनेगी। इसके अलावा, अतिथि एक्सेस के लिए, Purple जैसे एक मजबूत Guest WiFi प्लेटफॉर्म को एकीकृत करना क्लाउड-आधारित नीति प्रवर्तन की अनुमति देता है, RADIUS चेंज ऑफ ऑथराइजेशन (CoA) और VLAN असाइनमेंट की जटिलता को स्थानीय हार्डवेयर से दूर करता है।

नेटवर्क सेगमेंटेशन और अनुपालन

आधुनिक NAC केवल एक्सेस के बारे में नहीं है; यह डायनामिक सेगमेंटेशन के बारे में है। PCI DSS या GDPR के अधीन वातावरण में, उपयोगकर्ता भूमिका, डिवाइस पोस्चर और स्थान के आधार पर VLANs को गतिशील रूप से असाइन करने या माइक्रो-सेगमेंटेशन नीतियों को लागू करने की क्षमता सर्वोपरि है। क्लाउड-नेटिव NAC एक्सेस देने से पहले संदर्भ का मूल्यांकन करता है—कौन, क्या, कहाँ और कब।

माइग्रेशन के दौरान, मौजूदा स्थिर VLAN असाइनमेंट को डायनामिक नीतियों पर मैप किया जाना चाहिए। उदाहरण के लिए, एक POS टर्मिनल को अतिथि नेटवर्क और सामान्य स्टाफ नेटवर्क से अलग किया जाना चाहिए। क्लाउड नीति इंजन डिवाइस के MAC एड्रेस (या आदर्श रूप से, एक डिवाइस सर्टिफिकेट) का मूल्यांकन करता है और नेटवर्क इन्फ्रास्ट्रक्चर को इसे सुरक्षित PCI-अनुपालक ज़ोन में रखने का निर्देश देता है।

कार्यान्वयन मार्गदर्शिका

माइग्रेशन को निष्पादित करने के लिए सक्रिय स्थानों और महत्वपूर्ण व्यावसायिक संचालन में व्यवधान को कम करने के लिए एक अनुशासित, चरणबद्ध दृष्टिकोण की आवश्यकता होती है।

चरण 1: प्री-माइग्रेशन असेसमेंट

किसी भी कॉन्फ़िगरेशन को बदलने से पहले, मौजूदा NAC इकोसिस्टम की एक पूरी इन्वेंट्री अनिवार्य है। इसमें सभी RADIUS सर्वर, सप्लीकेंट कॉन्फ़िगरेशन, VLAN स्कीमा और थर्ड-पार्टी एकीकरण (जैसे SIEM या ITSM प्लेटफॉर्म) की मैपिंग शामिल है।

- पहचान स्रोतों का ऑडिट करें: प्रमाणीकरण के लिए उपयोग की जाने वाली सभी डायरेक्टरी और डेटाबेस की पहचान करें। पुराने खातों को साफ करें और विशेषाधिकार प्राप्त पहचानों पर MFA लागू करें।

- EAP विधियों को मैप करें: वायर्ड और वायरलेस नेटवर्क पर उपयोग में आने वाली सभी IEEE 802.1X विधियों का दस्तावेजीकरण करें।

- अतिथि प्रवाह का विश्लेषण करें: वर्तमान Captive Portal एकीकरण का दस्तावेजीकरण करें। मूल्यांकन करें कि एक आधुनिक Guest WiFi समाधान इस प्रक्रिया को कैसे सुव्यवस्थित कर सकता है।

- IoT उपकरणों की समीक्षा करें: MAC ऑथेंटिकेशन बाईपास (MAB) पर निर्भर उपकरणों की पहचान करें और जहाँ संभव हो, प्रमाणपत्र-आधारित प्रमाणीकरण की योजना बनाएं।

चरण 2: पैरेलल रन और वैलिडेशन

सबसे प्रभावी रणनीति क्लाउड-नेटिव NAC को लेगेसी सिस्टम के साथ शैडो मोड में तैनात करना है। यह उत्पादन ट्रैफ़िक को प्रभावित किए बिना नीति सत्यापन की अनुमति देता है।

- क्लाउड RADIUS तैनात करें: क्लाउड NAC को लेगेसी सिस्टम के समानांतर प्रमाणीकरण अनुरोध प्राप्त करने के लिए कॉन्फ़िगर करें।

- नीति समानता को मान्य करें: दोनों प्रणालियों द्वारा लिए गए एक्सेस निर्णयों (भूमिका, VLAN, ACL) की तुलना करें। किसी भी विचलन की जांच की जानी चाहिए और उसे हल किया जाना चाहिए।

- विलंबता का परीक्षण करें: सुनिश्चित करें कि क्लाउड प्रमाणीकरण अनुरोध स्वीकार्य थ्रेशोल्ड (आमतौर पर 100ms से कम) के भीतर पूरे होते हैं।

- पायलट समूह: एक छोटे को माइग्रेट करेंउपयोगकर्ताओं का एक उपसमूह (उदाहरण के लिए, IT कर्मचारी) या एक विशिष्ट गैर-महत्वपूर्ण SSID को नई प्रणाली में एंड-टू-एंड कार्यक्षमता को मान्य करने के लिए।

चरण 3: पूर्ण कटओवर और अनुकूलन

एक बार जब समानता की पुष्टि हो जाती है, तो निर्धारित रखरखाव अवधि के दौरान कटओवर निष्पादित करें।

- कटओवर को क्रमबद्ध करें: सबसे कम जोखिम वाले नेटवर्क से शुरुआत करें। पहले गेस्ट नेटवर्क को माइग्रेट करें, उसके बाद स्टाफ वायरलेस, वायर्ड 802.1X, और अंत में IoT/OT नेटवर्क।

- टेलीमेट्री की निगरानी करें: प्रमाणीकरण सफलता दरों की निगरानी करने और असामान्य व्यवहार की पहचान करने के लिए क्लाउड प्लेटफॉर्म की बढ़ी हुई दृश्यता का उपयोग करें।

- एनालिटिक्स को एकीकृत करें: डिवाइस ड्वेल टाइम, कनेक्शन पैटर्न और स्थानिक उपयोग में अंतर्दृष्टि प्राप्त करने के लिए टेलीमेट्री को एक WiFi Analytics प्लेटफॉर्म में फीड करें।

- विरासत हार्डवेयर को निष्क्रिय करें: एक बार स्थिरता प्राप्त हो जाने पर, विरासत NAC उपकरणों को सुरक्षित रूप से मिटा दें और निष्क्रिय कर दें।

सर्वोत्तम अभ्यास

एक लचीली और स्केलेबल तैनाती सुनिश्चित करने के लिए, निम्नलिखित उद्योग सर्वोत्तम प्रथाओं का पालन करें:

- WPA3-Enterprise को अपनाएं: जहाँ हार्डवेयर इसका समर्थन करता है, अत्यधिक सुरक्षित नेटवर्क (उदाहरण के लिए, वित्त, HR) के लिए 192-बिट मोड के साथ WPA3-Enterprise अनिवार्य करें। यह नवीनतम Wi-Fi Alliance सुरक्षा मानकों के अनुरूप है। आधुनिक वायरलेस मानकों की गहरी समझ के लिए, Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 पर हमारी मार्गदर्शिका देखें।

- अतिथि पहचान को संघबद्ध करें: कॉर्पोरेट निर्देशिकाओं में अतिथि खातों का प्रबंधन न करें। अतिथि ऑनबोर्डिंग, सहमति प्रबंधन और डेटा निवास को संभालने के लिए Purple जैसे उद्देश्य-निर्मित प्लेटफॉर्म का उपयोग करें, जिससे GDPR अनुपालन सुनिश्चित हो।

- ज़ीरो ट्रस्ट सिद्धांतों को लागू करें: नेटवर्क स्थान के आधार पर निहित विश्वास से दूर हटें। पहुँच प्रदान करने से पहले सभी एंडपॉइंट्स के लिए निरंतर स्थिति मूल्यांकन लागू करें।

- IoT ऑनबोर्डिंग को स्वचालित करें: हेडलेस उपकरणों के लिए स्वचालित प्रमाणपत्र प्रावधान लागू करके MAB से दूर हटें।

नेटवर्क सुरक्षा के विकास में आगे की अंतर्दृष्टि के लिए, The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection और इसके स्पेनिश समकक्ष, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas की समीक्षा करें।

समस्या निवारण और जोखिम न्यूनीकरण

माइग्रेशन में स्वाभाविक रूप से जोखिम होता है। एक सुचारु संक्रमण के लिए सामान्य विफलता मोड का अनुमान लगाना महत्वपूर्ण है।

विफलता मोड: पहचान सिंक्रनाइज़ेशन समस्याएँ यदि क्लाउड IdP ऑन-प्रिमाइसेस निर्देशिकाओं के साथ सिंक्रनाइज़ करने में विफल रहता है, तो प्रमाणीकरण विफल हो जाएगा। शमन: डायरेक्टरी सिंक एजेंटों पर मजबूत निगरानी लागू करें। विभिन्न भौतिक साइटों पर निरर्थक सिंक कनेक्टर कॉन्फ़िगर करें।

विफलता मोड: उच्च प्रमाणीकरण विलंबता दूरस्थ क्लाउड क्षेत्र में RADIUS ट्रैफ़िक रूट करने से एंडपॉइंट सप्लीकेंट पर टाइमआउट हो सकता है। शमन: स्थानों के भौगोलिक रूप से करीब एक क्लाउड क्षेत्र का चयन करें। बड़े Retail स्टोर या Healthcare सुविधाओं जैसी महत्वपूर्ण साइटों के लिए स्थानीय RADIUS प्रॉक्सी या उत्तरजीवी शाखा उपकरण लागू करें।

विफलता मोड: IoT कनेक्टिविटी हानि विरासत IoT उपकरणों में अक्सर हार्डकोडेड नेटवर्क कॉन्फ़िगरेशन होते हैं या आधुनिक EAP विधियों के लिए समर्थन की कमी होती है। शमन: विरासत IoT उपकरणों के लिए विशेष रूप से MAB फॉलबैक के साथ एक समर्पित, पृथक SSID बनाए रखें जब तक कि उन्हें बदला न जा सके। सुनिश्चित करें कि इस VLAN में पार्श्व गति को सीमित करने वाले सख्त ACLs हों।

ROI और व्यावसायिक प्रभाव

क्लाउड-नेटिव NAC में संक्रमण बेहतर सुरक्षा से परे मापने योग्य व्यावसायिक मूल्य प्रदान करता है।

- परिचालन दक्षता: ज़ीरो-टच प्रोविज़निंग और केंद्रीकृत नीति प्रबंधन चाल, जोड़ और परिवर्तन (MACs) के लिए आवश्यक इंजीनियरिंग घंटों को नाटकीय रूप से कम करते हैं।

- हार्डवेयर बचत: ऑन-प्रिमाइसेस उपकरणों को निष्क्रिय करना संबंधित बिजली, कूलिंग और रखरखाव अनुबंध लागतों को समाप्त करता है।

- बेहतर अतिथि अनुभव: NAC को एक आधुनिक Guest WiFi प्लेटफॉर्म के साथ एकीकृत करना ऑनबोर्डिंग घर्षण को कम करता है, जिससे Hospitality और Transport क्षेत्रों में मार्केटिंग टीमों के लिए उच्च ऑप्ट-इन दरें और समृद्ध डेटा संग्रह होता है।

- जोखिम न्यूनीकरण: स्वचालित अनुपालन रिपोर्टिंग और गतिशील विभाजन डेटा उल्लंघन की संभावना और संभावित प्रभाव को कम करते हैं, साइबर बीमा प्रीमियम को कम करते हैं और ब्रांड प्रतिष्ठा की रक्षा करते हैं।

मुख्य परिभाषाएं

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

हल किए गए उदाहरण

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

अभ्यास प्रश्न

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

संकेत: Consider how older devices handle encryption and protocol negotiation.

मॉडल उत्तर देखें

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

संकेत: Consider transition modes and the impact on security posture.

मॉडल उत्तर देखें

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

संकेत: Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

मॉडल उत्तर देखें

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.