WiFi सुरक्षा क्या है? वायरलेस नेटवर्क सुरक्षा के लिए एक संपूर्ण मार्गदर्शिका

एंटरप्राइज़ वायरलेस नेटवर्क को सुरक्षित करने के लिए IT लीडर्स के लिए एक व्यापक तकनीकी संदर्भ। यह मार्गदर्शिका एन्क्रिप्शन प्रोटोकॉल के विकास, सेगमेंटेशन के लिए वास्तुशिल्प सर्वोत्तम प्रथाओं और सामान्य WiFi खतरों के खिलाफ रक्षा रणनीतियों को शामिल करती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: WiFi सुरक्षा प्रोटोकॉल का विकास

- WEP (वायर्ड इक्विवेलेंट प्राइवेसी)

- WPA (Wi-Fi प्रोटेक्टेड एक्सेस)

- WPA2

- WPA3: वर्तमान मानक

- सामान्य WiFi सुरक्षा खतरे

- कार्यान्वयन मार्गदर्शिका: वास्तुशिल्प सर्वोत्तम प्रथाएँ

- 1. नेटवर्क सेगमेंटेशन और VLANs

- 2. मजबूत प्रमाणीकरण तंत्र

- 3. क्लाइंट आइसोलेशन लागू करना

- सर्वोत्तम अभ्यास और उद्योग मानक

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

आधुनिक उद्यमों के लिए—चाहे वे एक वैश्विक खुदरा श्रृंखला, एक बहु-स्थान स्वास्थ्य सेवा ट्रस्ट, या एक उच्च क्षमता वाले स्टेडियम का संचालन कर रहे हों—WiFi अब केवल एक सुविधा नहीं है; यह एक महत्वपूर्ण बुनियादी ढाँचा है। हालांकि, जैसे-जैसे वायरलेस नेटवर्क पर निर्भरता बढ़ती है, वैसे-वैसे हमले का क्षेत्र भी बढ़ता है। एक समझौता किया गया वायरलेस नेटवर्क संगठन को डेटा उल्लंघनों, अनुपालन उल्लंघनों (जैसे PCI DSS और GDPR), और गंभीर प्रतिष्ठा क्षति के लिए उजागर करता है।

यह व्यापक तकनीकी मार्गदर्शिका WiFi सुरक्षा के मूल सिद्धांतों की पड़ताल करती है, जिसमें एन्क्रिप्शन मानकों के विकास, सामान्य खतरे वाले वैक्टर और एंटरप्राइज़ वायरलेस वातावरण को सुरक्षित करने के लिए वास्तुशिल्प सर्वोत्तम प्रथाओं का विवरण दिया गया है। हम यह जांच करेंगे कि एक सुरक्षित, अनुपालनशील और उच्च-प्रदर्शन वाले नेटवर्क को बनाए रखने के लिए मजबूत सेगमेंटेशन कैसे तैनात करें, मजबूत प्रमाणीकरण तंत्र कैसे लागू करें, और Guest WiFi जैसे प्लेटफार्मों का लाभ कैसे उठाएं, साथ ही WiFi Analytics के माध्यम से कार्रवाई योग्य व्यावसायिक बुद्धिमत्ता कैसे निकालें।

तकनीकी गहन-विश्लेषण: WiFi सुरक्षा प्रोटोकॉल का विकास

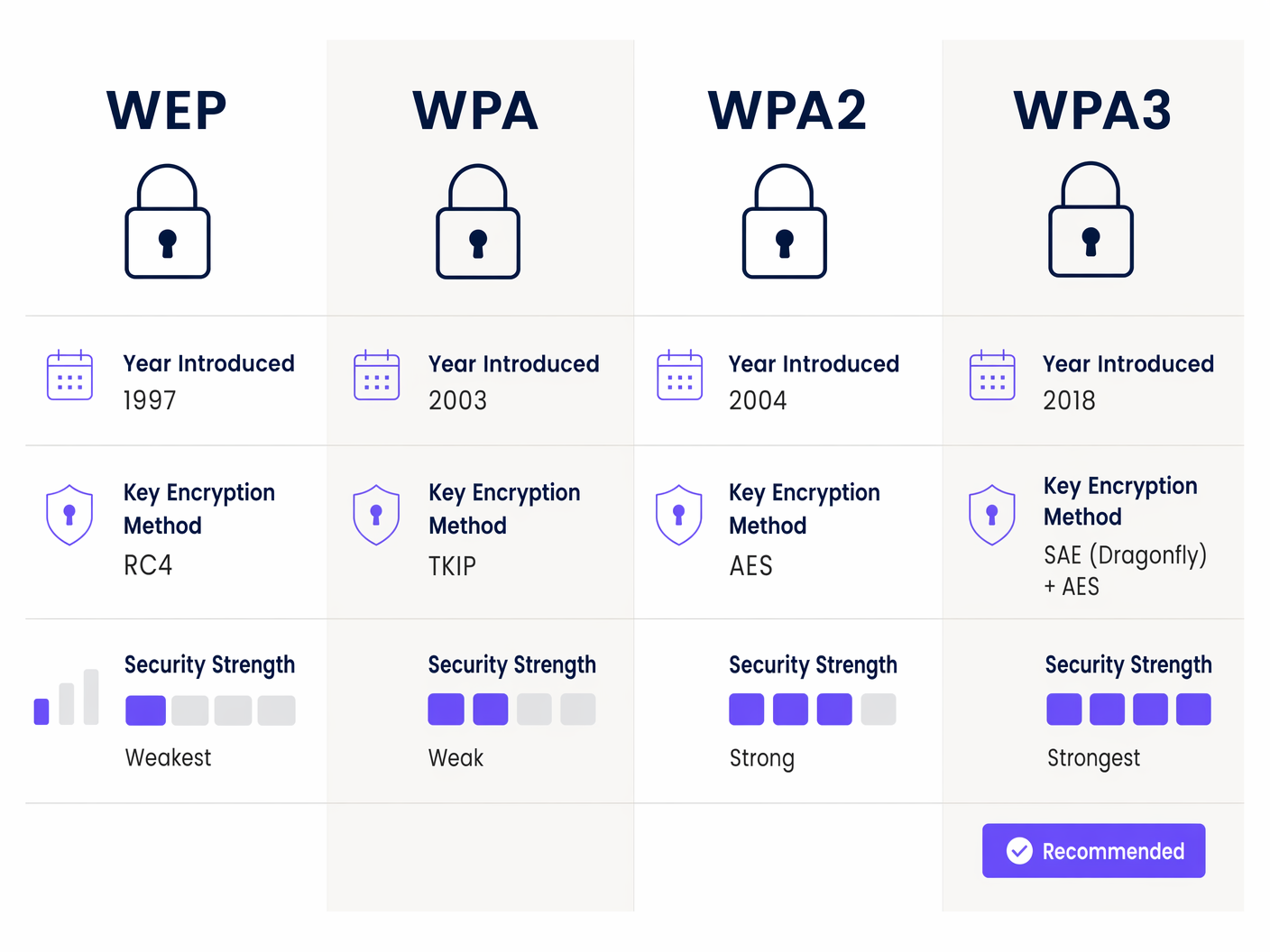

WiFi सुरक्षा की वर्तमान स्थिति को समझने के लिए इसके इतिहास पर एक संक्षिप्त नज़र डालना आवश्यक है। सुरक्षा प्रोटोकॉल की प्रगति नेटवर्क इंजीनियरों और दुर्भावनापूर्ण अभिनेताओं के बीच चल रही हथियारों की दौड़ को दर्शाती है।

WEP (वायर्ड इक्विवेलेंट प्राइवेसी)

1997 में पेश किया गया, WEP मूल 802.11 सुरक्षा मानक था। इसने गोपनीयता के लिए RC4 स्ट्रीम सिफर और अखंडता के लिए CRC-32 का उपयोग किया। हालांकि, इसके कार्यान्वयन में क्रिप्टोग्राफिक खामियों ने इसे आसानी से उपलब्ध उपकरणों का उपयोग करके क्रैक करना बहुत आसान बना दिया। WEP पूरी तरह से अप्रचलित है और किसी भी आधुनिक नेटवर्क पर इसकी उपस्थिति एक गंभीर भेद्यता का गठन करती है।

WPA (Wi-Fi प्रोटेक्टेड एक्सेस)

WEP की खामियों के अंतरिम समाधान के रूप में 2003 में पेश किया गया, WPA ने टेम्पोरल की इंटीग्रिटी प्रोटोकॉल (TKIP) को लागू किया। हालांकि इसने गतिशील रूप से कुंजियों को बदलकर सुरक्षा में सुधार किया, फिर भी यह कमजोर RC4 सिफर पर निर्भर था और अंततः समझौता किया गया।

WPA2

2004 में अनुमोदित, WPA2 एक दशक से अधिक समय तक एंटरप्राइज़ मानक बन गया। इसने काउंटर मोड सिफर ब्लॉक चेनिंग मैसेज ऑथेंटिकेशन कोड प्रोटोकॉल (CCMP) में संचालित एडवांस्ड एन्क्रिप्शन स्टैंडर्ड (AES) पेश किया। WPA2 ने मजबूत सुरक्षा प्रदान की, लेकिन अंततः इसे चार-तरफा हैंडशेक के खिलाफ ऑफ़लाइन डिक्शनरी हमलों के प्रति कमजोर पाया गया, विशेष रूप से 2017 में खोजी गई KRACK (की रीइंस्टॉलेशन अटैक्स) भेद्यता।

WPA3: वर्तमान मानक

2018 में पेश किया गया, WPA3 WPA2 की कमियों को दूर करता है और सभी नए Wi-Fi CERTIFIED उपकरणों के लिए अनिवार्य मानक है।

WPA3 में प्रमुख सुधार:

- सिमल्टेनियस ऑथेंटिकेशन ऑफ इक्वल्स (SAE): प्री-शेयर्ड की (PSK) एक्सचेंज की जगह लेता है। SAE एक सुरक्षित कुंजी स्थापना प्रोटोकॉल है जो फॉरवर्ड सीक्रेसी प्रदान करता है और ऑफ़लाइन डिक्शनरी हमलों के प्रति अत्यधिक प्रतिरोधी है। भले ही कोई उपयोगकर्ता कमजोर पासवर्ड चुने, हैंडशेक को ऑफ़लाइन क्रैक नहीं किया जा सकता है।

- WPA3-Enterprise: एक वैकल्पिक 192-बिट क्रिप्टोग्राफिक शक्ति मोड प्रदान करता है, जो सुइट B क्रिप्टोग्राफी (जैसे, 384-बिट कर्व के साथ ECDSA और HMAC-SHA384) का उपयोग करता है। यह सरकार या वित्तीय संस्थानों जैसे अत्यधिक संवेदनशील वातावरण के लिए महत्वपूर्ण है।

- ऑपर्चुनिस्टिक वायरलेस एन्क्रिप्शन (OWE): "क्या सार्वजनिक WiFi सुरक्षित है" प्रश्न का समाधान करता है। OWE, जिसे Wi-Fi एन्हांस्ड ओपन के रूप में ब्रांडेड किया गया है, उपयोगकर्ता प्रमाणीकरण की आवश्यकता के बिना खुले नेटवर्क पर व्यक्तिगत डेटा एन्क्रिप्शन प्रदान करता है, जिससे निष्क्रिय छिपकर बातें सुनने को कम किया जा सके।

सामान्य WiFi सुरक्षा खतरे

एंटरप्राइज़ नेटवर्क विभिन्न प्रकार के परिष्कृत खतरों का सामना करते हैं। इन वैक्टर को समझना प्रभावी जवाबी उपायों को लागू करने के लिए महत्वपूर्ण है।

- रोग एक्सेस पॉइंट्स और ईविल ट्विन्स: एक हमलावर कॉर्पोरेट नेटवर्क (रोग AP) से एक अनधिकृत AP को जोड़ता है या उपयोगकर्ताओं को कनेक्ट करने के लिए धोखा देने के लिए एक वैध दिखने वाला SSID प्रसारित करता है (ईविल ट्विन)। यह ट्रैफिक इंटरसेप्शन और क्रेडेंशियल चोरी की अनुमति देता है।

- मैन-इन-द-मिडिल (MitM) हमले: हमलावर क्लाइंट और AP के बीच खुद को स्थापित करते हैं ताकि अनएन्क्रिप्टेड ट्रैफिक को इंटरसेप्ट, पढ़ या संशोधित कर सकें।

- डीऑथेंटिकेशन हमले: हमलावर एक क्लाइंट को AP से डिस्कनेक्ट करने के लिए स्पूफ किए गए डीऑथेंटिकेशन फ्रेम भेजते हैं। यह अक्सर एक ईविल ट्विन हमले का अग्रदूत होता है, जो क्लाइंट को हमलावर के AP से फिर से कनेक्ट करने के लिए मजबूर करता है।

- क्रेडेंशियल हार्वेस्टिंग: हमलावर नकली Captive Portal तैनात करते हैं जो वैध स्प्लैश पेज की नकल करते हैं, उपयोगकर्ताओं को कॉर्पोरेट क्रेडेंशियल या व्यक्तिगत जानकारी दर्ज करने के लिए धोखा देते हैं।

कार्यान्वयन मार्गदर्शिका: वास्तुशिल्प सर्वोत्तम प्रथाएँ

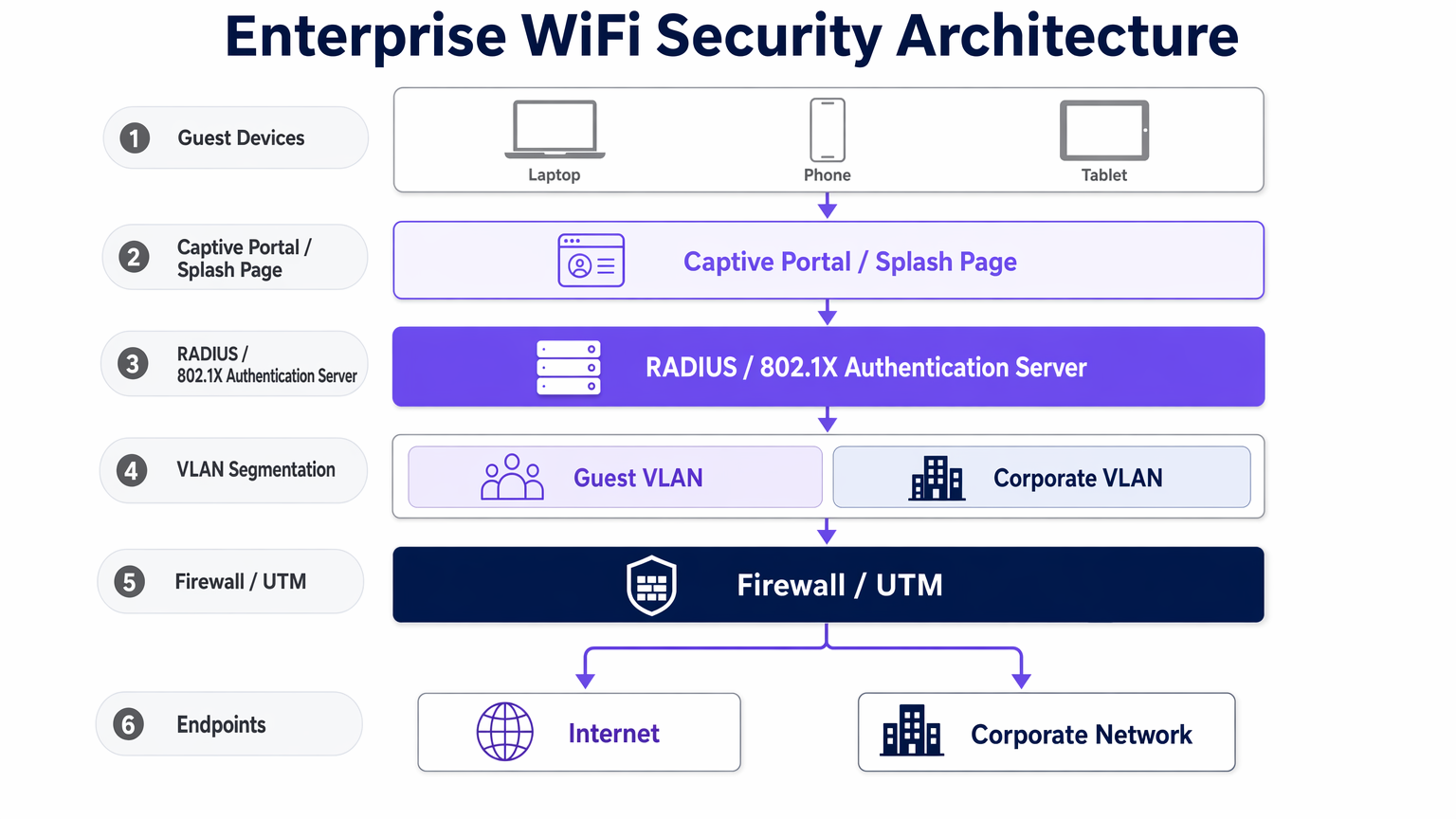

एक एंटरप्राइज़ वायरलेस नेटवर्क को सुरक्षित करने के लिए एक गहन रक्षा दृष्टिकोण की आवश्यकता होती है, जो साधारण एन्क्रिप्शन से परे मजबूत वास्तुशिल्प सेगमेंटेशन और एक्सेस कंट्रोल तक जाता है।

1. नेटवर्क सेगमेंटेशन और VLANs

नेटवर्क सुरक्षा का मूलभूत सिद्धांत अलगाव है। अतिथि ट्रैफिक, कॉर्पोरेट ट्रैफिक, IoT डिवाइस और पॉइंट-ऑफ-सेल (PoS) सिस्टम तार्किक रूप से अलग वर्चुअल लोकल एरिया नेटवर्क (VLANs) पर रहने चाहिए।

- गेस्ट VLAN: आंतरिक सबनेट से सख्ती से अलग होना चाहिए। ट्रैफिक को सीधे इंटरनेट फ़ायरवॉल पर रूट किया जाना चाहिए।

- IoT VLAN: IoT उपकरणों में अक्सर कमजोर सुरक्षा मुद्राएं होती हैं। समझौता होने पर पार्श्व गति को रोकने के लिए उन्हें अलग करें।

2. मजबूत प्रमाणीकरण तंत्र

- कॉर्पोरेट एक्सेस (802.1X): कभी भी उकॉर्पोरेट एक्सेस के लिए Pre-Shared Keys। RADIUS सर्वर द्वारा समर्थित 802.1X प्रमाणीकरण लागू करें, जो डायरेक्टरी सेवाओं (जैसे, Active Directory) के साथ एकीकृत हो। यह सुनिश्चित करता है कि नेटवर्क एक्सेस व्यक्तिगत उपयोगकर्ता पहचान और डिवाइस प्रमाणपत्रों से जुड़ा हो।

- अतिथि एक्सेस (Captive Portals): अतिथि ऑनबोर्डिंग के लिए एक सुरक्षित Captive Portal लागू करें। Purple जैसा एक मजबूत प्लेटफॉर्म न केवल सेवा की शर्तों की स्वीकृति को संभालता है, बल्कि सोशल लॉगिन या SMS के माध्यम से सुरक्षित प्रमाणीकरण की सुविधा भी प्रदान करता है, जिससे पता लगाने की क्षमता सुनिश्चित होती है। प्रभावी कार्यान्वयन के उदाहरणों के लिए, The 10 Best WiFi Splash Page Examples (And What Makes Them Work) या इसके फ्रेंच समकक्ष, Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) की समीक्षा करें।

3. क्लाइंट आइसोलेशन लागू करना

अतिथि नेटवर्कों के लिए, क्लाइंट आइसोलेशन (जिसे AP आइसोलेशन भी कहा जाता है) सक्षम करें। यह एक ही AP या VLAN से जुड़े उपकरणों को एक-दूसरे के साथ सीधे संचार करने से रोकता है, जिससे सार्वजनिक नेटवर्क पर पीयर-टू-पीयर हमलों का जोखिम कम होता है।

सर्वोत्तम अभ्यास और उद्योग मानक

- Wireless Intrusion Prevention Systems (WIPS): दुष्ट APs, Evil Twins और असामान्य व्यवहार के लिए RF स्पेक्ट्रम की लगातार निगरानी के लिए WIPS तैनात करें। एक मजबूत WIPS दुष्ट उपकरणों को डीऑथेंटिकेशन फ्रेम भेजकर खतरों को स्वचालित रूप से नियंत्रित कर सकता है।

- Passpoint (Hotspot 2.0): सुरक्षित अतिथि एक्सेस को सुव्यवस्थित करने के लिए, Passpoint लागू करें। यह उपकरणों को उनके मोबाइल कैरियर या किसी तीसरे पक्ष के पहचान प्रदाता द्वारा प्रदान किए गए क्रेडेंशियल्स का उपयोग करके नेटवर्क पर स्वचालित रूप से और सुरक्षित रूप से प्रमाणित करने की अनुमति देता है। Purple Connect लाइसेंस के तहत OpenRoaming जैसी सेवाओं के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जिससे निर्बाध और सुरक्षित कनेक्टिविटी की सुविधा मिलती है।

- अनुपालन संबंधी विचार: सुनिश्चित करें कि आपकी WiFi वास्तुकला प्रासंगिक नियामक ढाँचों के अनुरूप हो। उदाहरण के लिए, PCI DSS को कार्डधारक डेटा वातावरण को सार्वजनिक WiFi से कड़ाई से अलग करने की आवश्यकता होती है, जबकि GDPR अतिथि ऑनबोर्डिंग के दौरान एकत्र की गई किसी भी व्यक्तिगत पहचान योग्य जानकारी (PII) के सुरक्षित प्रबंधन को अनिवार्य करता है।

समस्या निवारण और जोखिम न्यूनीकरण

- विफलता मोड: दुष्ट AP का प्रसार: Retail जैसे बड़े स्थानों में, अनधिकृत APs को आसानी से खुले Ethernet पोर्ट में प्लग किया जा सकता है। न्यूनीकरण: पोर्ट सुरक्षा (वायर्ड पोर्ट पर 802.1X) लागू करें और WIPS अलर्ट की सक्रिय रूप से निगरानी करें।

- विफलता मोड: कमजोर Captive Portal सुरक्षा: एक खराब कॉन्फ़िगर किया गया Captive Portal बाईपास या स्पूफ किया जा सकता है। न्यूनीकरण: सुनिश्चित करें कि Captive Portal वैध SSL प्रमाणपत्रों के साथ HTTPS का उपयोग करता है। प्रमाणीकरण फ़ॉर्म के विरुद्ध ब्रूट-फोर्स हमलों को रोकने के लिए दर सीमित करना लागू करें।

- विफलता मोड: SD-WAN एकीकरण समस्याएँ: WiFi को SD-WAN आर्किटेक्चर के साथ एकीकृत करते समय, सुनिश्चित करें कि सुरक्षा नीतियां ओवरले नेटवर्क में सुसंगत हों। अधिक संदर्भ के लिए, The Core SD WAN Benefits for Modern Businesses या Die zentralen SD-WAN-Vorteile für moderne Unternehmen देखें।

ROI और व्यावसायिक प्रभाव

मजबूत WiFi सुरक्षा में निवेश केवल एक लागत केंद्र नहीं है; यह डिजिटल परिवर्तन और जोखिम न्यूनीकरण के लिए एक महत्वपूर्ण प्रवर्तक है।

- जोखिम न्यूनीकरण: डेटा उल्लंघन की लागत—जिसमें नियामक जुर्माना, कानूनी शुल्क और प्रतिष्ठा को नुकसान शामिल है—सुरक्षित बुनियादी ढांचे (WPA3 हार्डवेयर, WIPS, RADIUS सर्वर) में निवेश से कहीं अधिक है।

- परिचालन दक्षता: 802.1X और Passpoint के माध्यम से स्वचालित ऑनबोर्डिंग पासवर्ड रीसेट और कनेक्टिविटी समस्याओं से संबंधित हेल्पडेस्क टिकटों को कम करता है।

- डेटा अखंडता: सुरक्षित अतिथि ऑनबोर्डिंग मार्केटिंग और एनालिटिक्स के लिए एकत्र किए गए फर्स्ट-पार्टी डेटा की अखंडता सुनिश्चित करता है। Guest WiFi के लिए एक सुरक्षित प्लेटफॉर्म का उपयोग करके, Hospitality और Transport में स्थान उपयोगकर्ता की गोपनीयता से समझौता किए बिना वफादारी कार्यक्रमों और व्यक्तिगत जुड़ाव को बढ़ावा देने के लिए इस डेटा का आत्मविश्वास से लाभ उठा सकते हैं।

मुख्य शब्द और परिभाषाएं

WPA3 (Wi-Fi Protected Access 3)

The latest Wi-Fi security standard, providing enhanced cryptographic strength and replacing the vulnerable PSK exchange with SAE.

Required for all new enterprise deployments to protect against offline dictionary attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that provides forward secrecy and prevents offline cracking of passwords.

Replaces the older 4-way handshake used in WPA2, significantly improving security for networks using shared passwords.

802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The standard for enterprise corporate access, tying network authentication to directory services via a RADIUS server.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for segmenting guest, corporate, and IoT traffic to limit the blast radius of a potential breach.

Client Isolation

A security feature that prevents devices connected to the same AP or VLAN from communicating with each other.

Mandatory for guest networks to prevent peer-to-peer attacks and malware propagation among public users.

WIPS (Wireless Intrusion Prevention System)

A network device that monitors the radio spectrum for the presence of unauthorized access points and can automatically take countermeasures.

Critical for detecting and neutralizing Rogue APs and Evil Twin attacks in enterprise environments.

Passpoint (Hotspot 2.0)

A standard that enables cellular-like roaming for Wi-Fi networks, allowing automatic and secure authentication.

Improves user experience and security by eliminating the need to manually connect and authenticate via captive portals.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption on open Wi-Fi networks without requiring user authentication.

Improves security on public networks (like coffee shops or airports) by protecting against passive eavesdropping.

केस स्टडीज

A 200-room hotel needs to provide seamless guest WiFi while ensuring strict compliance with PCI DSS for their on-site restaurants and bars. How should the network architecture be designed?

The network must be strictly segmented using VLANs. The Guest WiFi must operate on an isolated VLAN with client isolation enabled, routing traffic directly to the internet. The PoS systems in the restaurants must reside on a separate, highly restricted VLAN (the Cardholder Data Environment), firewalled off from all other traffic. Guest onboarding should be managed via a secure captive portal to capture marketing data compliantly.

A large retail chain is experiencing frequent 'Evil Twin' attacks where malicious actors set up rogue APs to steal customer credentials. What is the recommended technical mitigation?

Deploy a dedicated Wireless Intrusion Prevention System (WIPS). The WIPS will monitor the RF spectrum for unauthorized SSIDs mimicking the corporate network. When detected, the WIPS can automatically contain the threat by transmitting deauthentication frames to prevent clients from connecting to the rogue AP.

परिदृश्य विश्लेषण

Q1. You are designing the network for a large [Healthcare](/industries/healthcare) facility. They require seamless roaming for medical devices (IoT) and secure access for staff and patients. How do you segment this network?

💡 संकेत:Consider the varying security capabilities of IoT devices compared to corporate laptops.

अनुशंसित दृष्टिकोण दिखाएं

Implement strict VLAN segmentation. Create a dedicated IoT VLAN with restricted access only to necessary servers (no internet access if possible). Staff devices should use 802.1X on a Corporate VLAN. Patients should use a Guest VLAN with client isolation, routed through a captive portal directly to the internet.

Q2. A venue operator wants to deploy OpenRoaming to improve the guest experience but is concerned about security compared to their existing WPA2-PSK setup. What is your advice?

💡 संकेत:Compare the security of shared passwords versus individualized authentication.

अनुशंसित दृष्टिकोण दिखाएं

OpenRoaming (using Passpoint/802.1X) is significantly more secure than WPA2-PSK. It uses enterprise-grade encryption and individualized authentication, eliminating the risks associated with shared passwords (like offline dictionary attacks) and providing a seamless user experience.

Q3. During a security audit, legacy barcode scanners in a warehouse are found to only support WPA2-PSK. Upgrading them is not budgeted for this year. How do you mitigate the risk?

💡 संकेत:If you can't upgrade the protocol, how can you limit the blast radius?

अनुशंसित दृष्टिकोण दिखाएं

Isolate the legacy scanners onto a dedicated, highly restricted VLAN. Implement strict firewall rules so this VLAN can only communicate with the specific inventory servers required for operation, blocking all other internal and external access. Rotate the PSK frequently.